ランサムウェアはなぜ突破されるのか事故分析から見えた「侵入の盲点」

見えていたはずのリスクを、なぜ止められなかったのか

ランサムウェア被害のニュースが相次ぐ中、多くの企業が「なぜ侵入を防げなかったのか」という疑問を抱いています。

実際の事故報告書を読み解くと、必ずしも高度なゼロデイ攻撃が原因とは限りません。むしろ、既存環境の設定や運用の盲点が侵入のきっかけとなっているケースも多く見られます。

本セミナーでは、実際のサイバー事故の分析をもとに、ランサムウェア被害がどのように始まり、なぜ見えにくいのかを整理しました。事故の流れを振り返りながら、侵入後の振る舞いをどう捉えるべきか、その視点も含めて解説しています。

※本レポートは、Live で開催されたセミナー内容のダイジェスト版です。

現在オンデマンドで配信している本セミナーの見どころやポイントをご紹介します。

ランサムウェア被害は、どこから始まるのか

ランサムウェアというと、未知の脆弱性や高度な攻撃を想像する方も多いかもしれません。

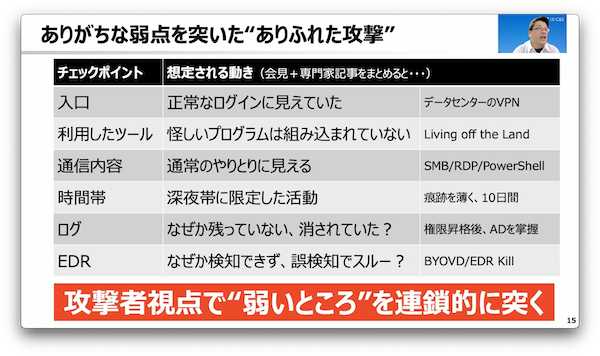

しかし、実際の事故を振り返ると、侵入のきっかけは必ずしもそうとは限りません。

むしろ、想定外の例外運用や放置されたアカウント、日常的に使われているアクセス経路など、普段の運用の延長にあるポイントが入口になるケースもあります。

ランサムウェア被害の多くは、未知の攻撃ではなく既存環境の盲点から始まっています。

なぜ侵入に気づけなかったのか

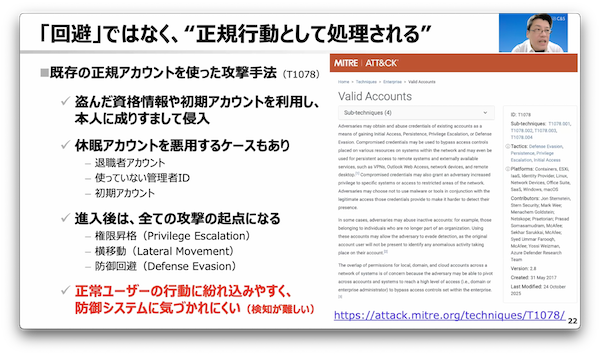

もう一つ重要なのは、侵入そのものが目立たないことです。攻撃者は、既存の環境や仕組みを利用して行動することがあります。

そのため、通常のアクセスに見えたり、正規ユーザーの操作のように見えたりする状況が生まれ、異常として認識されにくくなる場合があります。

では、こうした侵入はどこで気づくべきなのでしょうか。本セミナーでは、その問いから事故分析を始めています。

事故を振り返ると見えてくるもの

事故分析を進めると、いくつかの共通点が見えてきます。それは、「特別な攻撃」だけを警戒していても十分ではないということです。

被害の背景には、環境の前提や運用上の見落としが潜んでいることがあります。だからこそ、ランサムウェア対策では新しい技術だけではなく、現在の運用を見直す視点も重要になります。

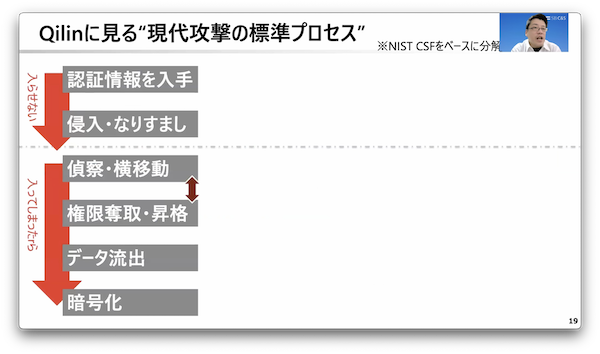

ランサムウェア被害の多くは、侵入された後に広がっています。

こうした事故を振り返ると、侵入を防ぐだけでなく、侵入後の振る舞いをどう捉えるかという視点も重要になってきます。

セミナー本編では、事故の流れを解説

本記事では、セミナーのポイントをダイジェストで紹介しました。

セミナー本編では、実際の事故の流れをもとに、侵入はどこから始まったのか、なぜ侵入に気づけなかったのか、事故分析から見えてきたポイントを、スライドを交えて解説しています。

詳しくは、セミナー動画をご覧ください。

本レポートはダイジェストとしての整理にとどめています。具体的な背景や判断ポイントは、セミナー動画で解説しています。

なお、本セミナーは Live 形式で開催されましたが、オンデマンド動画ではライブQ&A部分は編集上カットされています。

見えていたはずのリスクを、なぜ止められなかったのか。

その背景を、実際の事故分析をもとに振り返ります。