Duoセミナー:Ciscoと考える、ゼロトラストへの入口攻撃者に狙われる「入口」を、どう強くするか。

認証から始めるゼロトラスト

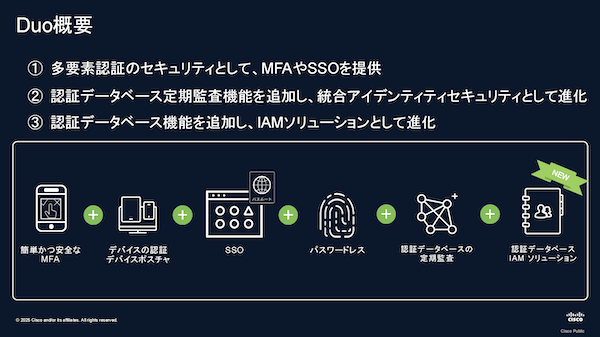

ゼロトラストを進めるうえで、最初に向き合うべき要素は「認証」です。本セミナーでは、なぜ攻撃者が認証を狙うのか、MFA導入済みでも突破が起きる背景は何かを整理し、Cisco Duo が描く「認証を起点にゼロトラストを実装していく考え方」を解説しました。

現在オンデマンドで配信している本セミナーの見どころやポイントをご紹介します。

目次

セッション概要:認証から始めるゼロトラストという考え方

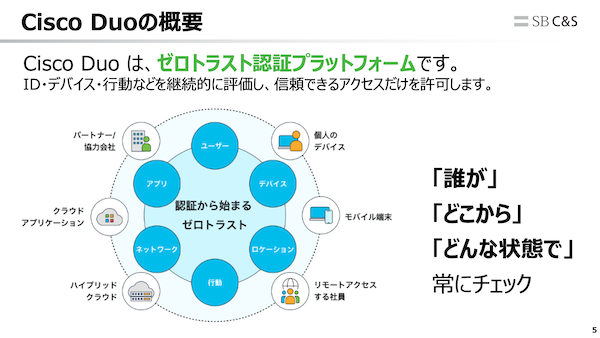

ゼロトラストは、個別の製品や機能を積み上げるだけでは完成しません。本セミナーでは、まず「入口」である認証に焦点を当て、攻撃者の視点と最新動向を踏まえて、どこから実装を始めるべきかを整理しました。Cisco Duo を例に、認証を“ログインの瞬間”で終わらせず、ユーザー・デバイス・状況を判断する起点として捉えるアプローチが紹介されています。

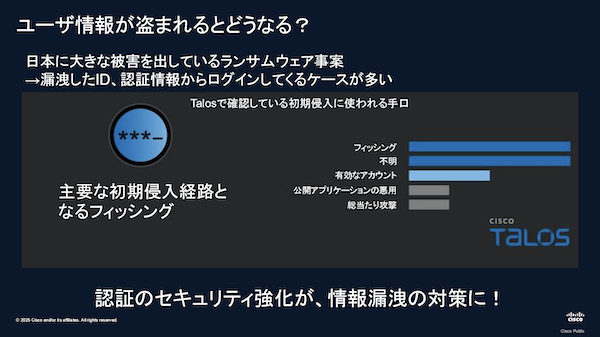

なぜ攻撃者は「認証」を狙うのか

EDR やネットワーク対策が高度化する中で、攻撃者は検知を回避しやすい経路として正規アカウントの悪用に注目しています。フィッシングやなりすましを前提にすると、認証は“最初に突破されるポイント”になりやすく、ゼロトラストを成立させるためには入口の捉え方を変える必要があります。

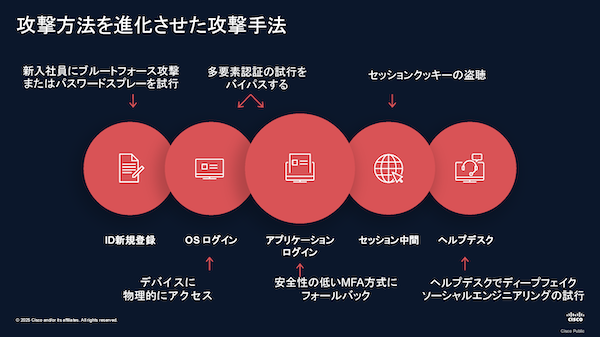

「MFAを入れているから安心」ではない

MFA を導入しているにもかかわらず被害が発生するケースは珍しくありません。セミナーでは、MFA の有無ではなく、フィッシング耐性・認証方式の選択・導入後の運用と見直しといった観点から、認証に求められる前提条件が変化していることが整理されました。

ゼロトラストの入口としての認証設計と Cisco Duo

「常に検証する」という原則は、認証の段階から始まります。認証を入口の制御点として捉え、ユーザーやデバイス、アクセス状況に応じて判断することで、セキュリティと利便性を両立させる──その現実的なアプローチとして Cisco Duo の位置づけが示されました。

ライブ Q&A で飛び交う現場の疑問

セミナー終盤のライブ Q&A では、構成や運用に関する質問が多数寄せられました。たとえば「ユーザーの利便性はどう担保するか」「既存の認証基盤とどう共存させるか」「ライセンス体系はどう考えるべきか」など、導入後に直面しやすい論点を起点に、判断軸が整理されました。

まとめ

本セミナーでは、ゼロトラストを実現する第一歩として、「認証」を起点に見直す必要性が示されました。 フィッシングやなりすましを前提に、入口の強度と運用を再設計し、認証を起点にゼロトラストを段階的に進めていく考え方が整理されています。 「MFAを導入している=安全」という前提が揺らぐいま、認証の見直しは“入口対策”ではなく、セキュリティ基盤の再設計に近いテーマになっています。

オンデマンド配信では、攻撃の変化と評価軸をダイジェストで整理し、認証を起点にゼロトラストを段階的に進める考え方までを解説します。

また、ライブセミナーでは、その場で疑問を解消できるQ&Aの機会をご活用いただけます。

まずはオンデマンド視聴、または次回のライブセミナーへの参加をご検討ください。

詳細は動画で

ご確認ください

Duoセミナー:Ciscoと考える、ゼロトラストへの入口

ゼロトラストへとつながる重要な入口として"あるべき認証の姿"を解説し、認証を"企業全体のセキュリティ最適化に貢献する仕組み"へ進化させる新しい考え方とは(52分)。