![]() コラム

コラム

ファイアウォールとは?

セキュリティ基礎知識・仕組み・

種類を解説

![]() 最終更新日:

最終更新日:

企業のITインフラにおいて、サイバー攻撃や情報漏洩のリスクは年々増加しています。そうした脅威からネットワークを守るために不可欠なのが「ファイアウォール」です。

本記事では、ファイアウォールの基本的な仕組みや種類、機能、WAF・IDS/IPSとの違いまで、分かりやすく解説します。

ファイアウォールとは

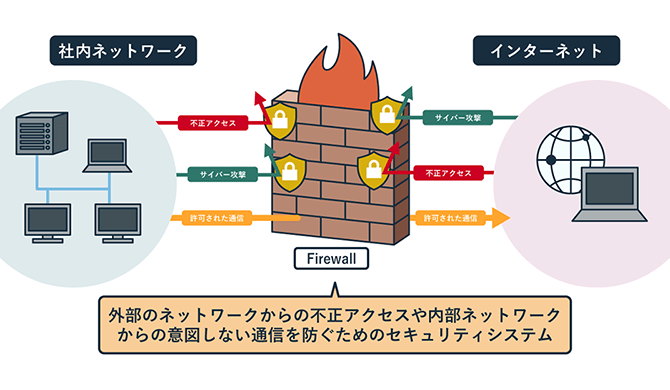

ファイアウォール(Firewall)とは、コンピュータネットワークにおいて、外部のネットワークからの不正アクセスや内部ネットワークからの意図しない通信を防ぐためのセキュリティシステムです。信頼できる内部ネットワークと信頼性の低い外部ネットワーク(例:インターネット)との間に設置されます。

ファイアウォールという名称は、火災の延焼を防ぐ「防火壁」に由来しており、ネットワークにおけるセキュリティの第一線として機能します。

具体的には、送受信される通信パケット(データを細分化したもの)のヘッダ情報(送信元・宛先IPアドレス・ポート番号など)を監視し、あらかじめ設定されたセキュリティルールに基づいて、その通信を許可するか拒否するかを判断する仕組みです。ファイアウォールによって「不正」と判断された通信は遮断され、場合によっては管理者に通知されます。

パーソナルファイアウォールとの違い

パーソナルファイアウォールは、個々のコンピュータ(パソコンやサーバー)に導入され、その特定の端末を保護することを目的としたファイアウォールソフトウェアです。企業などの組織全体のネットワークを保護するネットワークファイアウォールとは異なり、保護対象が個別のデバイスに限定される特徴があります。

企業向けのファイアウォールとパーソナルファイアウォールの主な違いは、以下のとおりです。

| 項目 | ファイアウォール | パーソナルファイアウォール |

|---|---|---|

| 対象 | ネットワーク全体 | 単一のPCや端末 |

| 主な目的 | 組織ネットワークの保護 | 個人端末の防御 |

| 配置場所 | ネットワークの境界 (ゲートウェイ) |

OSやセキュリティソフト内に統合 |

| 管理者 | IT部門・セキュリティ担当者 | 利用者本人 |

ファイアウォールの仕組みと種類

ファイアウォールにおいて通信の検査・制御を行う中核技術は「フィルタリング」と呼ばれています。ファイアウォールのフィルタリング方式には、以下の3つの代表的なタイプがあります。

- パケットフィルタリング型

- アプリケーションゲートウェイ型

- サーキットレベルゲートウェイ型

パケットフィルタリング型

パケットフィルタリング型とは、パケットの先頭にあるヘッダ情報を解析し、通過させるかどうかを判断する方式です。

パケットのヘッダ情報に含まれる以下のような情報を参照します。

- 送信元IPアドレス・宛先IPアドレス

- 送信元ポート番号・宛先ポート番号

- プロトコル(TCP、UDP、ICMPなど)

パケットフィルタリング型は一般的なセキュリティ対策として活用されており、主に以下のメリットがあります。

- 通信速度に与える影響が小さく、処理が高速である

- 一般的にルーターなどにも標準搭載されている

一方、以下のようなデメリットもあります。

- パケットの中身(ペイロード)は検査しない

- 許可されたポートを使った攻撃や偽装通信への対応が難しい

アプリケーションゲートウェイ型

アプリケーションゲートウェイ型は、Web通信で使われるHTTP/HTTPS・ファイル転送のFTP、メール送受信のSMTPなど特定のプロトコル通信を代理処理することで、高度な検査を行う方式です。「プロキシ型ファイアウォール」や「プロキシサーバー」とも呼ばれます。

「特定のWebサイトへのアクセス制御をユーザー単位で行う」「アップロードされるファイルの内容を検査する」など、きめ細かいセキュリティポリシーを適用したい場合などに活用されています。

アプリケーションゲートウェイ型の主なメリットは、

以下のとおりです。

- データの内容(コマンドやファイル内容)まで検査できる

- 内部IPアドレスの隠蔽にも有効である

一方、以下のようなデメリットもあります。

- 細かい制御設定が難しい

- 処理負荷が高く、通信速度に影響が出る可能性がある

サーキットレベルゲートウェイ型

サーキットレベルゲートウェイ型は、TCPやUDPといったプロトコルによるコネクション(通信経路・サーキット)の確立プロセスを監視・制御する方式です。

たとえばクライアントとサーバー間で通信セッションが開始される際、サーキットレベルゲートウェイ型ファイアウォールが代理としてコネクションを確立し、そのセッションが正当なものであるか(許可されたポート番号やIPアドレスの組み合わせかなど)を確認します。問題がなければ、実際のデータ通信を中継します。

サーキットレベルゲートウェイ型の主なメリットは、

以下のとおりです。

- アプリケーションごとに設定でき、特定のシステムやソフトウェアの通信制御が可能

- ルール設定が簡単

一方、セッション確立後の通信に不正が含まれていても検知できないといったデメリットもあります。

近年では、上記3タイプに加え、次世代ファイアウォール(NGFW:Next-Generation Firewall)が広く普及しています。

NGFWは従来のステートフルインスペクションに加えて、アプリケーション識別、統合型IPS(侵入防御システム)、脅威インテリジェンス、SSL/TLS検査などの高度な機能を備え、ネットワークの第3〜7層まで多層的に防御します。

ファイアウォールの機能

ファイアウォールは、ネットワークセキュリティを確保するために、以下に挙げるような機能を備えています。

- フィルタリング機能

- IPアドレス変換機能

- 遠隔操作・監視機能

フィルタリング機能

フィルタリング機能とは、通信パケットの内容を検査し、設定されたルールに基づいて通過・遮断を判断する機能です。

主に、以下の3つの方式があります。

| 静的パケット フィルタリング |

パケットヘッダ内のIPアドレスやポート番号といった固定情報に基づき、通信の許可・拒否を判断する |

|---|---|

| ステートフルインスペクション (動的パケットフィルタリング) |

過去の通信の文脈(セッション情報)を記憶し、戻りの通信などを動的に許可することで、より柔軟かつ安全なフィルタリングを行う |

| アプリケーション層フィルタリング(プロキシ型フィルタリング) | 通信内容(データ部分)まで詳細に検査し、アプリケーションプロトコルレベルでの制御を行うなりすまし攻撃などにも有効とされる |

IPアドレス変換機能

IPアドレス変換機能は、NAT(Network Address Translation)やNAPT(Network Address Port Translation)などの仕組みにより、社内ネットワーク(LAN)で使用する「プライベートIP」とインターネット(WAN)で使用する「グローバルIP」アドレスの相互変換を行う機能です。

1つのグローバルIPアドレスを複数の端末で共有できるため、グローバルIPアドレスの節約につながります。

内部ネットワークの構造やプライベートIPアドレスを外部から隠蔽することで、直接的な攻撃リスクを低減し、セキュリティの向上を図れるメリットもあります。

遠隔操作・監視機能

遠隔操作・監視機能は、通信状況や不正アクセスの有無を記録するファイアウォールのログ(履歴)機能を定期的に監視・分析し、セキュリティインシデントの早期発見や原因究明、対策に役立てる機能です。

多くのファイアウォール製品は、管理者による遠隔からの設定変更やソフト更新、ログ確認が可能です。アラート機能を活用すれば、外部からのサイバー攻撃への即時対応にも役立ちます。

ファイアウォールの役割

ここでは、ファイアウォールの主な役割を解説します。

内部からの不正アクセスもブロック

ファイアウォールは外部攻撃だけでなく、内部の不正通信や誤設定にも対応可能です。たとえば、以下のようなケースで内部からの不正アクセスをブロックする役割を果たします。

- 従業員や関係者による、意図的な機密情報の不正持ち出しや、許可されていない外部サービスへのアクセス試行を検知し、通信を遮断する

- マルウェアに感染した内部の端末が、他の端末へ感染を広げようとしたり、外部のC&Cサーバー(指令サーバー)と不正な通信を行おうとしたりする活動を阻止する

- 設定ミスや脆弱性が存在する内部システムから、意図せず外部へ情報が流出してしまうリスクを低減する

内部脅威にも対応できる点は、多層防御における重要な役割を担います。

ファイアウォールが有効な場面

ファイアウォールは、以下のような状況や脅威に対して、その防御能力を効果的に発揮します。

- ネットワーク境界の防御:

外部からの不正パケットの侵入を防止 - ポート攻撃対策:

不要なポートへのアクセスを遮断 - IPアドレス制御:

ブラックリストや国別制限により通信をブロック - 禁止プロトコルの制限:

不要・危険なアプリやサービスの通信を遮断

ファイアウォールとWAFやIDS/IPSの違い

ファイアウォールはネットワークセキュリティの基本的な対策である一方、単体ですべての脅威から完全に保護できるわけではありません。

より高度で多様なサイバー攻撃に対応するためには、WAF(Web Application Firewall)やIDS/IPS(不正侵入検知・防御システム)といった他のセキュリティソリューションを併用した複数層にわたる防御体制の構築が推奨されます。

| 機能 | ファイアウォール | IDS/IPS | WAF |

|---|---|---|---|

| 主な防御対象 | ネットワーク境界での不正な通信(送信元/宛先IPアドレス、ポート番号に基づく) | ネットワーク内部やサーバーへの不正侵入、OSやミドルウェアの脆弱性を狙った攻撃 | Webアプリケーション(SQLインジェクション、クロスサイトスクリプティング、OSコマンドインジェクションなど) |

| 検知・防御方法 | 事前に設定されたルール(アクセスコントロールリスト)に基づき、パケットをフィルタリング | シグネチャ(既知の攻撃パターン)やアノマリ(異常な振る舞い)検知により不正通信を特定。IPSは検知後に通信を自動的に遮断可能 | HTTP/HTTPS通信の内容を詳細に検査し、Webアプリケーションへの不正なリクエストや攻撃パターンを検知・防御 |

| OSI参照モデルでの主な役割 | レイヤー3(ネットワーク層)、レイヤー4(トランスポート層) | レイヤー3(ネットワーク層)からレイヤー7(アプリケーション層)まで広範囲 | レイヤー7(アプリケーション層) |

ここでは、WAFやIDS/IPSの概要やファイアウォールとの違いについて解説します。

IDS/IPSとの違い

IDS(Intrusion Detection System)およびIPS(Intrusion Prevention System)は、ネットワークやシステムへの不正な侵入検知・防止に特化した仕組みです。IDSは基本的に「検知」のみであり、管理者に通知して対処を促します。IPSは、リアルタイムで通信を遮断する「自動防御」が可能です。

ファイアウォールが通信の入り口を守るのに対し、IDS/IPSは内部に侵入した攻撃を発見・対応する役割を担います。そのため、ファイアウォールは「門番」、IDS/IPSは「監視カメラ」や「警報システム」に例えられます。

WAFとの違い

WAF(Web Application Firewall)は、Webアプリケーションの脆弱性を悪用する攻撃から保護することに特化したセキュリティ対策です。WebサイトやWebサービスを対象とした攻撃(SQLインジェクションやクロスサイトスクリプティング(XSS)など)を防ぐ役割を担います。

ファイアウォールがネットワークレベルでのアクセス制御を行うのに対し、WAFはWebアプリケーションの通信内容そのものを解析し、アプリケーション層での攻撃を防ぎます。

オンラインショッピングサイトや金融機関のWebサービスなど、機密情報を扱うWebアプリケーションの保護には不可欠なセキュリティソリューションといえるでしょう。

総合セキュリティ対策なら

パロアルトネットワークス

企業ネットワークの安全性を高めるには、適切なファイアウォールの導入と、必要に応じた他の技術との組み合わせによる運用が重要です。

次世代ファイアウォールのリーダーであるパロアルトネットワークスは、アプリケーション識別、ユーザー制御、脅威防御を統合し、ゼロトラストを実現します。高度化するサイバー攻撃に対し、包括的で効率的なセキュリティ対策を求める企業に最適なソリューションとしてご活用ください。

まとめ

ファイアウォールは、不正アクセスからネットワークを守るセキュリティ対策の基本です。その仕組みや種類を理解し、自社環境に適した製品を選定・設定する必要があります。WAFやIDS/IPSなど他の対策と組み合わせることで、より強固な防御体制を構築することが可能です。

適切なファイアウォールを導入し、安全なIT環境の実現を目指しましょう。