![]() コラム

コラム

UTMとは?

中小企業にも適した統合脅威管理の基本

![]() 最終更新日:

最終更新日:

企業に求められるサイバーセキュリティ対策は年々高度化しており、特に中小企業では専門人材の不足や予算制限が課題となっています。そのような環境において注目されているのが、複数のセキュリティ機能を集約した「UTM(統合脅威管理)」です。

本記事では、UTMの機能やメリット、NGFWやWAFとの違いを体系的に解説します。

UTMとは?主な機能と役割

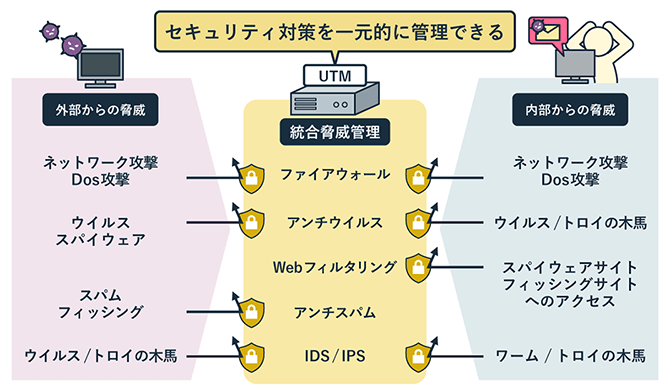

UTM(Unified Threat Management:統合脅威管理)とは、現代の企業が直面する多様なサイバーセキュリティ上の脅威に対抗するため、複数のセキュリティ機能を1つのハードウェアやソフトウェアに統合した製品・ソリューションのことです。

「統合脅威管理」とも呼ばれ、ファイアウォール、VPN、IDS/IPS(不正侵入検知・防止システム)、アンチウイルス、アンチスパム、Webフィルタリングといった、従来は個別に導入・運用する必要があったセキュリティ対策を一元的に管理できる点が大きな特長です。

セキュリティレベルの向上と運用管理の効率化を両立させることが可能となり、特に専任のIT担当者を確保しにくい中小企業にとって、有効なセキュリティ対策の1つとして注目されています。

ここでは、UTMの主な機能と役割を紹介します。

ファイアウォールとVPN

ファイアウォールは、ネットワークの出入口に設置され、内部ネットワークと外部ネットワーク間の通信を制御するセキュリティ機能です。通過する通信パケットを監視し、あらかじめ設定されたルールに基づいて不正なアクセスや許可されていない通信を遮断します。外部からのサイバー攻撃の多くを防ぐ「防火壁」としての役割を果たす、基本的なセキュリティ機能です。

VPN(Virtual Private Network:仮想専用線)は、インターネットなどの公衆回線を利用しつつ、暗号化技術などを用いて仮想的な専用線を構築し、安全な通信経路を確保する技術です。

UTMに搭載されるVPN機能を利用することで、本社と支社間、あるいはテレワーク中の従業員と社内ネットワーク間などで、盗聴や改ざんのリスクを低減したセキュアなデータ通信を実現できます。

IDS/IPS(侵入検知・防止)

IDS(Intrusion Detection System:不正侵入検知システム)は、ネットワークやシステムへの不正なアクセスや攻撃の兆候をリアルタイムで検知し、管理者に警告を発するシステムです。ファイアウォールをすり抜けてくる可能性のある巧妙な攻撃パターンや、内部からの不審な通信を監視します。管理者に通知を行い、早期対応を促すことが目的です。

IPS(Intrusion Prevention System:不正侵入防止システム)は、IDSの検知機能に加え、検知した不正な通信を自動的に遮断する防御機能も備えています。攻撃を未然に防ぐことで、被害の発生や拡大を抑える効果が期待できます。たとえば、OSやミドルウェアの脆弱性を狙った攻撃コードのパターンを検知し、ブロックすることが可能です。

アンチウイルス・アンチスパム

アンチウイルスは、PCやサーバーに侵入しようとするウイルスやマルウェアを検知・除去する機能です。ネットワークの出入り口(ゲートウェイ)で、メールの添付ファイルやWebサイトからダウンロードされるファイル、USBメモリ経由で持ち込まれるファイルなどをスキャンし、コンピュータウイルス、ワーム、トロイの木馬、スパイウェアといったマルウェアを検知・除去します。

アンチスパム機能は、大量に送りつけられる迷惑メール(スパムメール)や、個人情報・機密情報を詐取しようとするフィッシングメールなどを識別し、ユーザーの手元に届く前にフィルタリングします。従業員が誤って悪意のあるメールを開封してしまうリスクを軽減し、業務効率の低下を防ぎます。

Webフィルタリング・アプリケーション制御

Webフィルタリングは、業務に関係のないWebサイト(SNS、動画サイト、オンラインゲームなど)や、マルウェア感染の危険性がある有害サイト、フィッシングサイトなどへのアクセスを、URLデータベースやカテゴリに基づいて制限する機能です。情報漏洩リスクの低減、マルウェア感染防止、従業員の生産性向上に貢献します。

アプリケーション制御は、企業が許可していない特定のアプリケーション(ファイル共有ソフト、インスタントメッセンジャーなど)の利用をネットワークレベルで監視し、制御する機能です。シャドーIT(管理部門が把握していないIT機器やサービスの利用)によるセキュリティリスクや、業務に関係のないアプリケーションによる帯域の圧迫、情報漏洩などを防ぎます。

UTMとNGFW・WAFの違い

UTMと同様、ネットワークセキュリティを担うセキュリティ製品に、NGFW(Next Generation Firewall:次世代ファイアウォール)やWAF(Web Application Firewall)があります。

ここでは、UTMとNGFW・WAFの違いを解説します。

NGFWとの違い

NGFWは、従来のファイアウォール機能に加えて、アプリケーションの識別・制御や不正侵入防御システム(IPS)などの高度な機能を備えたセキュリティ製品です。

NGFWがファイアウォールとしての性能や特定の脅威検知能力を突き詰めているのに対し、UTMは多様なセキュリティ機能を一元的に提供することで、管理の容易さと網羅的な保護を目指す点に特徴があります。

どちらが優れているというわけではなく、企業の規模やセキュリティポリシー、重視するポイントによって最適な選択が異なります。

UTMとNGFWの主な違いは、以下のとおりです。

| 項目 | UTM (統合脅威管理) |

NGFW (次世代ファイアウォール) |

|---|---|---|

| 主な目的 | 複数のセキュリティ機能を統合し、運用管理の効率化とコストパフォーマンスを重視する。 | ファイアウォール機能を核とし、アプリケーションレベルでの詳細な可視化と制御、高度な脅威防御を追求する。 |

| 機能の幅と深さ | ファイアウォール、VPN、IDS/IPS、アンチウイルス、アンチスパム、Webフィルタリングなど、広範な機能をバランス良く提供する。 | 高度なファイアウォール機能、詳細なアプリケーション制御、高性能なIPS機能に特化し、より深い分析能力を持つことが多い。 |

| 適した環境 | セキュリティ担当者が限られる中小企業などで、包括的なセキュリティ対策を効率的に導入・運用したい場合に適する。 | より詳細な通信制御や、特定のアプリケーションに対する高度な脅威対策が求められる環境、大規模ネットワークに適する場合がある。 |

WAFとの違い

WAFは、Webアプリケーションの脆弱性を悪用する攻撃からWebサイトや関連システムを保護することに特化したセキュリティソリューションです。UTMがネットワーク全体の保護を目的とするのに対し、WAFの保護対象はより限定的かつ専門的です。

UTMにもWebフィルタリング機能はありますが、WAFが専門とするようなWebアプリケーションのロジックや脆弱性を狙った攻撃への対応は限定的です。そのため、WebサイトやWebサービスを公開している企業では、UTMによるネットワーク全体の保護に加えて、WAFによるWebアプリケーション層の専門的な保護を組み合わせることが推奨されます。

UTMとWAFの主な違いは、以下のとおりです。

| 項目 | UTM (統合脅威管理) |

WAF (Web Application Firewall) |

|---|---|---|

| 保護対象 | 社内ネットワーク全体。外部からの不正アクセス、マルウェア、スパムメール、内部からの不正通信などを広範囲に防御する。 | Webアプリケーション。SQLインジェクション、クロスサイトスクリプティング(XSS)、OSコマンドインジェクションなど、Webアプリケーション特有の攻撃を防御する。 |

| 主な 設置場所 |

インターネットと社内ネットワークの境界(ゲートウェイ)。 | Webサーバーの前段。リバースプロキシとして動作することが多い。 |

| 主な 防御技術 |

パケットフィルタリング、シグネチャベースのIDS/IPS、ウイルス定義ファイル、URLブラックリストなど。 | HTTP/HTTPS通信の詳細な検査、シグネチャマッチング、AIによる異常検知、ポジティブ/ネガティブセキュリティモデルに基づくルール適用など。 |

多層防御におけるUTMの位置づけ

多層防御とは、複数の異なるセキュリティ対策を層状に組み合わせることで、単一の対策が破られた場合でも他の層で脅威を食い止め、システム全体のセキュリティ強度を高めるという考え方です。UTM、NGFW、WAFは、それぞれ異なる役割を担い、この多層防御戦略において重要なコンポーネントとなり得ます。

UTMは、ネットワークの出入り口で広範な脅威に対応する第一の防衛ラインとして機能します。ファイアウォール、アンチウイルス、IDS/IPSといった基本的なセキュリティ機能を統合して提供するため、多層防御の基盤を効率的に構築するのに役立ちます。

NGFWは、UTMと同様に境界防御の役割を担いつつ、より高度な脅威分析やアプリケーション制御を提供することで、特定の攻撃経路に対する防御を強化します。UTMと補完し合う形で、あるいはより専門性の高い境界防御として機能します。

WAFは、ネットワーク境界を通過した後の、Webアプリケーションに対する攻撃を防ぐ専門的な防御層です。これにより、Webサーバーやデータベースへの不正アクセス、情報漏洩のリスクを低減します。

これらを組み合わせることで、例えば以下のような防御体制を構築できます。

- ネットワークの入り口でUTMまたはNGFWが不正な通信やマルウェアをブロック

- WebサーバーへのアクセスはWAFが検査し、Webアプリケーションへの攻撃を遮断

- エンドポイントセキュリティ対策や内部ネットワークの監視などを組み合わせることで、より強固な多層防御を実現

企業のセキュリティニーズやリスクに応じて、これらのソリューションを適切に選択し、組み合わせることがポイントです。

UTMの導入メリットと注意点

UTM(統合脅威管理)の導入には、企業のセキュリティ体制を強化する上で多くのメリットがある一方で、いくつか注意すべき点も存在します。

ここでは、UTMの導入メリットと注意点を紹介します。

コスト削減と管理の一元化を図れる

UTM導入の大きなメリットの1つは、セキュリティ対策に関わるコストの削減と管理業務の一元化を図れることです。

UTMは複数のセキュリティ機能を1台に集約しているため、ファイアウォール、アンチウイルス、不正侵入検知システム(IDS/IPS)などを個別に導入・運用する必要がありません。

そのため、ライセンス費用やメンテナンス費用の削減効果が期待できます。セキュリティポリシーの設定やアップデート、ログの確認といった管理業務を1つのインターフェースで集中的に行えるようになるため、情報システム担当者の負担軽減や、人的コストの削減にもつながります。特に専任のセキュリティ担当者を配置することが難しい中小企業にとって、大きなメリットとなるでしょう。

複数の機器を設置する必要がなくなるため、サーバールームやオフィス内の物理的なスペースを有効活用することも可能です。

簡単に導入・運用できる

UTMは、導入と運用の手軽さも魅力です。

多くの製品において初期設定がある程度簡略化されており、中にはウィザード形式で設定を進められる製品もあります。そのため、十分な専門知識を備えていない担当者でも比較的スムーズに導入作業を進めることが可能です。

直感的な管理画面: 統合された管理コンソールは、各セキュリティ機能の状態を一覧で把握しやすく、ポリシー設定なども直感的に行えるように工夫されています。日々の運用負荷の軽減につながるでしょう。

また、ウイルス定義ファイルや脅威情報データベースなどが自動で更新される製品が多く、常に最新の脅威に対応するための手間を省くことが可能です。

ただし、自社のネットワーク環境や求めるセキュリティレベルによっては、初期設定だけでは不十分な場合もあります。そのため、導入時にはベンダーや専門業者のサポートを活用することも検討するとよいでしょう。

高度な設定・ログ分析には限界もある

UTMは機能を広くカバーする一方で、各機能の専門性や深度には限界があります。主な注意点は、以下のとおりです。

- カスタマイズ性が限定的:

特定機能の細かい設定や高度なチューニングが難しい場合がある - 処理能力による速度低下の可能性:

複数機能を同時に動かすため、通信速度に影響が出ることがある - 単一障害点となるリスク:

1台に機能が集約されているため、機器障害時の影響が大きい - ログ分析の限界:

詳細な分析や調査には、専用ツールとの併用が必要になる場合がある

特に大規模ネットワークや高度な脅威分析が求められる環境では、NGFWや専用ソリューションとの併用が推奨されます。

UTMを導入すべき企業とは

UTMは汎用性が高く、特にセキュリティ専門人材が不足している中小企業や多拠点を持つ事業者にとって、有効な選択肢となり得ます。

ここでは、UTMの導入に適している企業像や、導入判断のポイントを解説します。

UTM導入が適している企業規模・業種

UTMは、特定の企業規模や業種に限定されるものではありませんが、特にそのメリットを享受しやすいケースがあります。以下に、具体例を紹介します。

- 情報システム担当者が少ない中小企業:

運用負荷を抑えつつ、専門知識がなくても一元的に管理しやすい - 予算や人員に制限のある企業:

複数製品の導入よりコスト効率が高く、少人数でも対応可能 - 拠点が複数ある企業:

本社で統一管理が可能で、全拠点のセキュリティを均一化できる - 個人情報・機密情報を扱う業種:

多層防御により情報漏洩のリスクを低減し、信用・損失対策に有効 - サプライチェーンに関与する企業:

取引先へのリスク波及を防ぎ、連携先との信頼性向上に貢献

UTM導入が解決に役立つセキュリティ課題

企業が抱える具体的なセキュリティ課題に応じて、UTM導入の必要性を判断することも重要です。たとえば以下のような課題を感じている場合、UTMが解決の一助となる可能性があります。

- 高度なサイバー攻撃への対策が不十分:

ランサムウェアやゼロデイ攻撃などに、UTMの多機能防御が有効 - 複数セキュリティ製品の管理が煩雑:

各機能を統合管理でき、設定・運用の手間を軽減できる - 従業員のITリテラシーに不安がある:

Webフィルタリングやアンチスパム機能で、ヒューマンエラーを抑制 - テレワーク環境のセキュリティが不安:

VPN機能と組み合わせて、外部からの安全なアクセスを確保できる - インシデント発生時の対応体制に不安がある:

ログ記録と分析機能により、原因特定と被害抑制に役立つ

UTM導入時のチェックポイント

UTMを導入する際は、自社のネットワーク環境や運用体制に合わせて最適な製品を選定する必要があります。導入後のトラブルやミスマッチを避けるためにも、事前に確認すべきポイントを明確にしておくことが重要です。

ネットワーク構成と自社課題の洗い出し

UTMを選定する最初のステップは、自社のネットワーク環境とセキュリティ課題を正確に把握することです。現状を理解することで、必要なUTMのスペックや機能が見えてきます。

現在のネットワーク環境の把握

接続するデバイスの総数(PC、サーバー、スマートフォン、IoT機器など)や種類をリストアップしましょう。平常時およびピーク時のインターネット通信量(スループット)を把握することが重要です。

拠点数やリモートアクセスの利用者数、今後の拡張計画(従業員増加、拠点新設など)も考慮に入れるとよいでしょう。

セキュリティ課題の明確化

過去に発生したセキュリティインシデント(ウイルス感染、不正アクセスなど)の内容と原因を分析する必要があります。現在、特に懸念している脅威(ランサムウェア、標的型攻撃、内部不正など)を特定しましょう。

業界特有のセキュリティ要件や、遵守すべき法令・ガイドライン(個人情報保護法、GDPRなど)の確認も必要です。

製品選定の比較ポイント

自社の状況を把握できたら、次は具体的な製品選定です。多種多様なUTM製品の中から最適なものを選ぶためには、いくつかの比較ポイントがあります。以下のポイントを参考に、自社のニーズに合った製品を比較検討するとよいでしょう。

製品選定の比較ポイントは、以下のとおりです。

| 比較項目 | 確認すべきポイント | 備考 |

|---|---|---|

| 提供機能の網羅性 | 自社に必要なセキュリティ機能が揃っていること | 機能の過不足は運用効率やセキュリティレベルに直結する |

| 処理性能 (スループット) |

ピーク時のトラフィックを処理可能な性能であること | UTM機能有効時のスループット値も確認が必要 |

| 提供形態の適合性 | アプライアンス型かクラウド型か、運用体制や予算に応じた選定 | 管理体制や依存先の違いを理解した上での判断が必要 |

| 総コストの妥当性 | 導入費用・ライセンス費・保守費を含めた総額での比較検討 | 安価な製品が最適とは限らず、機能・サポートとのバランスが重要 |

| 操作性・管理画面の 分かりやすさ |

管理画面の操作性や日本語対応の有無 | IT専任者が不在の企業では特に重要な選定ポイント |

| 実績・信頼性 | 同規模・同業種での導入事例や外部評価の有無 | 信頼性の高いメーカー・ベンダーの選定が望ましい |

サポート体制と運用設計の比較ポイント

UTMは導入して終わりではなく、継続的な運用と適切なサポートが不可欠です。特にセキュリティ専任の担当者がいない中小企業にとっては、ベンダーのサポート体制がUTM運用の成否を左右することもあります。

サポート体制と運用設計の比較ポイントは、以下のとおりです。

| 比較項目 | 確認すべきポイント | 備考 |

|---|---|---|

| 導入時・障害時の サポート体制 |

初期設定支援や問い合わせ対応、オンサイト保守の有無の確認 | 対応チャネル・時間・代替機提供の有無を含めて事前確認が必要 |

| ファームウェア・ 定義ファイルの更新 |

更新方法と頻度の確認 (自動・手動など) |

更新作業の負担軽減やサービス提供側の対応範囲も考慮すべき |

| ログ管理・ レポート機能 |

ログの記録・保管の可否、レポート出力機能の有無 | 定期レポートを活用し、セキュリティ対策の見直しに活かせる体制が望ましい |

| 運用体制の設計 | 担当者の明確化とアラート対応フローの整備 | 自社運用が難しい場合はMSSなど外部サービスの活用も検討対象 |

総合セキュリティ対策なら

パロアルトネットワークス

UTM(統合脅威管理)は、複数のセキュリティ機能を1台に統合した、中小企業でも導入しやすいネットワークセキュリティ製品です。

ただし、UTM単体で全ての脅威に対応するのは困難であるため、必要に応じてNGFWやWAFなどの製品を併用し、多層的なセキュリティ体制を構築することが推奨されます。

次世代ファイアウォールのリーダーであるパロアルトネットワークスは、アプリケーション識別、ユーザー制御、脅威防御を統合し、ゼロトラストを実現します。高度化するサイバー攻撃に対し、包括的で効率的なセキュリティ対策を求める企業に最適なソリューションとしてご活用ください。

まとめ

UTM(統合脅威管理)とは、ファイアウォール、VPN、アンチウイルス、Webフィルタリングなど、複数のセキュリティ機能を1台に集約したアプライアンスです。

特に中小企業において、個別のセキュリティ製品を導入・運用するよりもコストを削減し、管理を一元化できるメリットがあります。導入や運用が比較的容易であるため、専門のIT担当者が少ない企業でもセキュリティレベルの向上が期待できます。

本記事を参考に、自社の課題を明確にし、適切な製品を選定してください。