![]() コラム

コラム

NGFW(次世代ファイアウォール)とは?従来型との違いや導入メリットを解説

![]() 最終更新日:

最終更新日:

企業ネットワークに対するサイバー攻撃は年々巧妙化しており、従来のファイアウォールだけでは対応が困難なケースが増加しています。そこで注目されているのが「NGFW(次世代ファイアウォール)」です。

本記事では、NGFWの基本的な仕組みと特徴をはじめ、従来型ファイアウォールやUTM、WAFとの違いをわかりやすく整理し、導入に向けた注意点やポイントも解説します。

NGFWとは?

次世代ファイアウォールの定義と特徴

現代のビジネス環境において、サイバーセキュリティは企業が最優先で取り組むべき課題の1つです。巧妙化・複雑化するサイバー攻撃から情報資産を守るためのセキュリティ対策として注目されているのが「NGFW(Next Generation Firewall:次世代ファイアウォール)」です。

ここでは、NGFWの基本的な定義と特徴について解説します。

NGFWとは何か

NGFW(Next Generation Firewall:次世代ファイアウォール)とは、レイヤー3・4に加ええて、レイヤー7(アプリケーション層)の通信内容まで可視化・制御できるファイアウォールです。

従来のファイアウォールは、主にIPアドレスやポート番号といったネットワークレイヤー(OSI参照モデルのレイヤー3、レイヤー4)の情報に基づいて通信を制御していました。

しかし、近年のサイバー攻撃はアプリケーションの脆弱性を狙うものが増加しており、従来型のファイアウォールだけでは対応が困難になっているのが実情です。

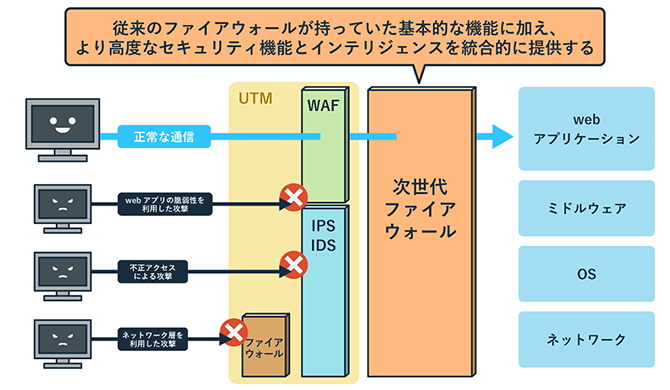

従来のファイアウォールが持っていた基本的な機能に加え、より高度なセキュリティ機能とインテリジェンスを統合的に提供するNGFWを活用することで、企業はより堅牢なセキュリティ体制を構築できます。

NGFWの特徴

NGFWは、従来型ファイアウォールの機能に加え、以下のような特徴的な機能を備えています。これらの機能により、より詳細な通信制御と高度な脅威検出が可能になります。

| 機能 | 概要 |

|---|---|

| アプリケーション識別・制御 | 通信内容を解析し、使用されているアプリケーション(例: SNS、ファイル共有サービス、動画ストリーミングなど)を特定。特定のアプリケーションの利用を許可または禁止するなど、きめ細かいアクセスコントロールを実現可能。 |

| IPS/IDS (侵入防止/検知システム) |

ネットワークへの不正なアクセスや、既知の攻撃パターンを検知し、自動的にブロックすることで、マルウェア感染や不正侵入のリスクを低減する。 |

| URLフィルタリング | 業務に関係のないサイトや、マルウェア配布サイト、フィッシングサイトなど、危険性のあるウェブサイトへのアクセスをカテゴリや個別のURLに基づいて制限する。 |

| マルウェア対策(アンチウイルス・アンチスパイウェア) | 通信経路上でマルウェア(ウイルス、ワーム、スパイウェア、ランサムウェアなど)を検知し、駆除またはブロックする。 |

| ディープパケットインスペクション(DPI) | 通信パケットのヘッダー情報だけでなく、データ部分(ペイロード)まで詳細に検査する。巧妙に隠された脅威や不正なコマンドの実行などを検出可能。 |

| ユーザー識別・制御 | IPアドレスだけでなく、Active Directoryなどの認証システムと連携し、ユーザー単位でのアクセスポリシー設定やログ管理が可能。 |

| 脅威インテリジェンス連携 | セキュリティベンダーなどが提供する最新の脅威情報(新たなマルウェアのシグネチャ、攻撃手法、悪性IPアドレスリストなど)をリアルタイムに参照し、未知の脅威にも迅速に対応。 |

| SSL/TLSインスペクション | 暗号化されたSSL/TLS通信の内容を復号して検査し、暗号化通信に隠された脅威を検出。(プライバシーへの配慮やパフォーマンスへの影響を考慮する必要がある) |

NGFWと従来型ファイアウォールの違い

NGFWと従来型ファイアウォールは、設計思想・検査範囲・運用手法の面で大きく異なります。両者の違いを理解することは、適切なセキュリティ対策を選択するうえで重要です。

ここでは、NGFWと従来型ファイアウォールの違いを解説します。

主な違いは検査の深さと制御単位

従来型ファイアウォールとNGFWの最も大きな違いは、通信を検査する深さと、通信を制御する単位です。

具体的な違いは、以下のとおりです。

| 項目 | 従来型ファイアウォール | NGFW (次世代ファイアウォール) |

|---|---|---|

| 主な検査 レイヤー |

OSI参照モデルのレイヤー3(ネットワーク層)、レイヤー4(トランスポート層)。IPアドレスやポート番号、プロトコル情報に基づいて通信を検査する。 | レイヤー3、4に加え、レイヤー7(アプリケーション層)までの詳細な検査を行う。アプリケーションの種類や振る舞いまで識別できる。 |

| 検査内容 | 送信元・宛先IPアドレス、ポート番号、プロトコルといったヘッダ情報を中心に検査し、通信の許可・拒否を判断する(パケットフィルタリング)。通信セッションの状態を監視するステートフルインスペクション機能を持つものもある。 | ヘッダ情報に加え、通信データの中身(ペイロード)まで詳細に検査するディープパケットインスペクション(DPI)を実施する。アプリケーションの識別や不正なコードの検知が可能。 |

| 制御単位 | IPアドレスやポート番号を単位とした制御が主である。特定のポートを通過する通信を一律に許可・拒否する。 | アプリケーション単位(例:「Facebookの利用は禁止するが、業務で使うSalesforceは許可する」)、ユーザー単位、コンテンツ単位でのきめ細かな制御が可能。 |

| 主な 防御対象 |

主にネットワーク境界への不正アクセスや、既知のポートを悪用する攻撃。 | アプリケーションの脆弱性を悪用する攻撃、標的型攻撃、マルウェアの侵入など、より巧妙で複雑な脅威。未知の脅威への対応力も向上している。 |

このように、NGFWは従来型ファイアウォールよりも深く通信を検査し、より細かく制御することで、セキュリティレベルを大幅に向上させることが可能です。

NGFWが選ばれる理由

従来型ファイアウォールは、基本的な通信制御には有効であるものの、今日の企業ネットワークにおいて、従来型のファイアウォールだけでは十分なセキュリティを確保することが難しくなっています。

そのため、多くの企業がセキュリティ基盤の強化と運用の効率化を目指し、NGFWへの移行または新規導入を選択しています。

NGFWが選ばれる背景として、具体的に次のような要因があります。

- サイバー攻撃の高度化・巧妙化への対応

- クラウドサービスやWebアプリケーション利用の一般化

- セキュリティ状況の可視化とポリシー適用の強化

サイバー攻撃の高度化・巧妙化への対応

ランサムウェアや標的型攻撃など、サイバー攻撃の手口は年々高度化し、アプリケーションの脆弱性を狙った攻撃や、暗号化通信に紛れ込ませたマルウェアなどが増加しています。

しかし、従来型ファイアウォールでは、これらの脅威を検知・防御することが困難な場合があります。NGFWは、アプリケーションレベルでの詳細な検査や不正侵入防止システム(IPS)機能などを備えることで、これらの高度な脅威に対応する能力を高めています。

クラウドサービスやWebアプリケーション利用の一般化

業務で利用されるアプリケーションの多くが、クラウドサービス(SaaS)やWebアプリケーションへと移行しています。

これらのアプリケーションは、主にHTTP(ポート80)やHTTPS(ポート443)といった標準的なポートを使用して通信するため、従来型ファイアウォールのようにポート番号だけで通信を制御する方法では、詳細なアクセスコントロールができません。

NGFWであれば、同じポートを使用する通信であっても、アプリケーションの種類(例:特定のSNS、ファイル共有サービスなど)を識別し、業務上の必要性に応じて利用を許可したり、禁止したりといった柔軟な制御が可能です。

セキュリティ状況の可視化とポリシー適用の強化

NGFWは、ネットワーク上を流れるトラフィックや利用されているアプリケーション、さらにはユーザー単位での通信状況を詳細に可視化する機能を提供します。

そのため、企業は自社のネットワーク利用実態を正確に把握し、潜在的なセキュリティリスクを発見したり、より効果的なセキュリティポリシーを策定・適用したりすることが可能になります。

NGFWとUTM・WAFとの違い

NGFWと同様、UTM(Unified Threat Management:統合脅威管理)やWAF(Web Application Firewall:Webアプリケーションファイアウォール)もネットワーク防御に利用されるセキュリティ製品です。

ここでは、それぞれの役割と違いを解説します。

NGFWとUTMの違い

UTM(Unified Threat Management:統合脅威管理)は、ファイアウォール機能に加えてアンチウイルス、Webフィルタリング、アンチスパムなど、複数のセキュリティ機能を1台に統合している点が特徴です。多層的な防御を比較的容易に、かつコストを抑えて導入できるため、特に専任のセキュリティ担当者を置くことが難しい中小企業などで広く採用されています。

一方、NGFWは従来のファイアウォールが持つパケットフィルタリング機能に加え、アプリケーションの識別と制御、不正侵入防止システム(IPS)のより高度な機能、脅威インテリジェンスの活用などに重点を置いています。大企業やセキュリティレベルの高い環境でも活用されています。

NGFWとUTMの主な違いは、以下のとおりです。

| 項目 | NGFW (次世代ファイアウォール) |

UTM (統合脅威管理) |

|---|---|---|

| 主な目的 | 高度な脅威防御、アプリケーションレベルの可視化と制御 | 複数のセキュリティ機能の統合による包括的な脅威管理 |

| 主な機能 | 従来のファイアウォール機能、アプリケーション識別・制御、高度な不正侵入防止(IPS)、サンドボックス連携、脅威インテリジェンス活用など | ファイアウォール、VPN、アンチウイルス、アンチスパム、Webフィルタリング、IPS/IDS(不正侵入検知・防御システム)など |

| 検査の深さ | アプリケーション層(レイヤー7)までの詳細な検査、未知の脅威への対応力に優れる製品が多い | 多岐にわたるが、個々の機能の深さや性能は製品によって異なる |

| 得意とする点 | 巧妙化・複雑化するサイバー攻撃への対応、特定のアプリケーションの利用状況の把握と精密な制御 | 複数のセキュリティ対策の一元管理による運用負荷の軽減、導入コストの抑制 |

NGFWとWAFの違い

WAF(Web Application Firewall:Webアプリケーションファイアウォール)は、その名の通りWebアプリケーションの保護に特化したセキュリティ対策です。Webアプリケーションの前面に配置され、送受信されるHTTP/HTTPSトラフィックの内容を詳細に検査することで、悪意のある通信や不正なリクエストを検知し遮断します。特に、SQLインジェクションやクロスサイトスクリプティング(XSS)といった、Webアプリケーションの脆弱性を狙った攻撃に対して高い防御効果を発揮します。

NGFWもアプリケーション層(レイヤー7)の通信を可視化し、一定の制御を行うことは可能です。ただし、WAFほどWebアプリケーションの脆弱性やロジックに対する専門的な防御機能は備えていないケースが多いでしょう。

NGFWがネットワーク全体の「境界線」を守る役割を担うのに対し、WAFは特定の「Webアプリケーション」という建造物を守ることに特化した警備システムといえます。

重要なWebアプリケーションを外部に公開している企業は、NGFWによる境界防御に加えてWAFを導入し、両者を連携させることで、より堅牢で多層的なセキュリティ体制を構築することが推奨されます。

NGFWとWAFの主な違いは、以下のとおりです。

| 項目 | NGFW (次世代ファイアウォール) |

WAF (Webアプリケーションファイアウォール) |

|---|---|---|

| 主な 保護対象 |

社内ネットワーク全体、サーバー、クライアントPC、IoTデバイスなど、ネットワーク | Webサーバー上で動作するWebアプリケーション、API、関連するデータなど |

| 主な機能 | パケットフィルタリング、アプリケーション識別・制御、IPS、URLフィルタリング、アンチウイルス、サンドボックス連携など | SQLインジェクション対策、クロスサイトスクリプティング(XSS)対策、OSコマンドインジェクション対策、ブルートフォース攻撃対策、DoS/DDoS攻撃の緩和など、Webアプリケーション特有の攻撃検知・防御 |

| 検査対象 | ネットワークトラフィック全般(主にIPアドレス、ポート番号などのヘッダー情報、一部ペイロード情報) | HTTP/HTTPS通信のペイロード(リクエスト本文やレスポンス内容)を詳細に検査 |

| 得意とする攻撃 | ネットワーク層への不正アクセス、マルウェア感染、広範囲なサービス妨害攻撃(DoS)など、多岐にわたる脅威 | Webアプリケーションの脆弱性を悪用する攻撃(例:SQLインジェクション、XSS、CSRFなど) |

まとめ

NGFW(次世代ファイアウォール)は、従来のファイアウォール機能に加え、アプリケーションレベルでの通信可視化や制御、不正侵入防御システム(IPS)といった高度なセキュリティ機能を持つ製品です。巧妙化・多様化するサイバー攻撃に対抗するため、より深いパケット検査と詳細な制御が不可欠であり、NGFWはその有効な対策となります。

次世代ファイアウォールのリーダーであるパロアルトネットワークスは、アプリケーション識別、ユーザー制御、脅威防御を統合し、ゼロトラストを実現します。高度化するサイバー攻撃に対し、包括的で効率的なセキュリティ対策を求める企業に最適なソリューションとしてご活用ください。