![]() コラム

コラム

クラウド型UTMとは?

アプライアンス型との違いと導入のメリット・デメリット、選び方を解説

![]() 最終更新日:

最終更新日:

クラウド型UTMとは、ファイアウォールやIPS/IDSなど複数のセキュリティ機能をクラウドに集約できる統合脅威管理サービスです。

サイバー攻撃が巧妙化している現在、社内に設置したファイアウォールだけでは防御範囲が限られ、設定や保守の負担も増えがちです。クラウド型UTMなら、初期投資を抑えつつ運用をアウトソースし、常に最新のセキュリティ情報を取り込んだ防御体制を整えられます。

この記事では従来のアプライアンス型との違い、導入メリット・デメリット、失敗しない選び方など、新規導入やリプレイス検討に役立つ情報を紹介します。

クラウド型UTMとは何か

UTMは、英語の「Unified Threat Management」を略した言葉で、日本語では「統合脅威管理」と訳されます。ここでは、従来型のUTMとクラウド型UTMとの違いや、クラウド型UTMの仕組み、機能のほか、なぜ今クラウド型が選ばれているのかを解説します。

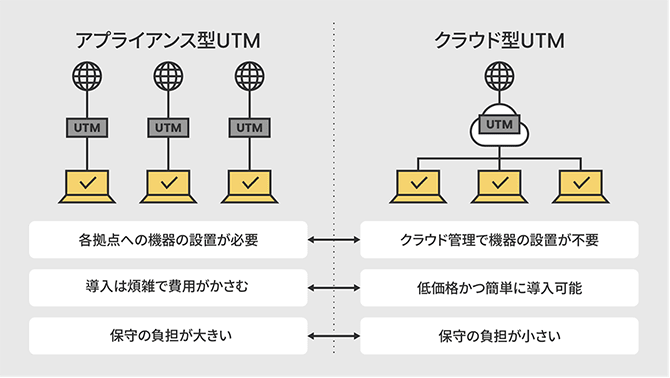

アプライアンス型、オンプレミス型との違い

UTMは、従来は専用する「アプライアンス型」が主流でした。高性能な半面、装置や設置工事・ライセンスの更新・保守部材の手配など初期投資と保守工数の負担が大きく、障害対応も情報システム担当者の責任範囲になるといった課題がありました。

よく聞く言葉にオンプレミス型がありますが、これはハードウェアやソフトウェアを自社で保有・管理する形態を指し、アプライアンスはオンプレミスに含まれます。

一方、クラウド型は同等の機能をベンダーのデータセンターで動かし、利用企業は管理画面越しに設定を行います。初期費用が抑えられ、ユーザーやデータ量の増減がしやすいなどのメリットがあります。

クラウド型UTMの仕組みと主要機能

クラウド型UTMは、各拠点やテレワーク端末の通信を暗号化トンネル(IPsec VPNや SSL-VPNなど)、あるいはSD-WAN(ソフトウェア制御型広域網〉でベンダーのPoP(接続拠点〉へ送り、そこでまとめて検査します。すべての通信が1カ所に集まるため、ファイアウォールやマルウェア検査など複数のセキュリティ機能を“抜け漏れなく”同時に適用でき、設定変更も管理画面から一括で反映できます。

NICT(国立研究開発法人情報通信研究機構)の大規模サイバー攻撃観測網では2024年に6,862億パケットもの攻撃関連通信が確認されており、個々の拠点装置で対処するには帯域と運用の限界があることが指摘されています。クラウド側で分散処理すれば、増え続けるトラフィックにもスケールアウトで対応でき、ログは自動で集中管理されるため可視化やポリシー更新も迅速に行えます。

クラウド型UTMで利用できる主なセキュリティ機能は、以下のとおりです。

| 機能 | 説明 |

|---|---|

| ファイアウォール | 内部と外部の通信を監視し、ポリシーに反するパケットを自動遮断するネットワークの防御壁 |

| IPS/IDS | パケット内容を解析し、既知の攻撃シグネチャや異常挙動を検知。リアルタイムで遮断または警告を出す |

| アンチウイルス | ファイルや通信データを照合し、ウイルスやマルウェアを検出。感染前に隔離・削除して被害を防ぐ |

| アンチスパム | メールの送信元の評判や本文パターンを判定し、迷惑メールやフィッシングを受信前にブロックまたはフィルタリングする |

| URL/Web フィルタリング |

危険・不適切サイトへのアクセスを遮断。情報漏えいや業務外利用を抑止する |

| アプリケーション制御 | 通信ポートや署名を解析してクラウドサービスやSNSを識別し、業務に不要な利用をきめ細かく制限 |

これらの機能をクラウド上で一元的に動かすことで、装置ごとのアップデートや設定差異を気にせず、最新の防御レベルを保てる点がクラウド型UTMの大きな特長です。

クラウド型が登場した背景と必要性

テレワークやクラウド活用が当たり前になった近年では、社外からのアクセス経路が複雑化しました。拠点ごとに置いたファイアウォールでは設定のばらつきが生じやすく、脅威の見逃しや管理作業の重複が避けられません。また、専門人材が不足する中で、機器を個別に保守し続ける負担は現場の大きな悩みとなっています。

こうした課題を背景に、セキュリティ機能をベンダー側へ集約し、自動更新と集中監視で運用を簡素化できるクラウド型UTMが注目を集めています。現在はさらに、ネットワーク接続拠点(PoP)で通信をまとめて検査し、すべてのアクセスを常に検証・認証するというゼロトラストを実現するサービスへと発展しつつあります。

クラウド型UTMのメリット

セキュリティ機能をクラウド上に集約することでどのようなメリットが生まれるのでしょうか。

ここでは、初期費用・拡張性・メンテナンス性・運用負荷の4つの観点から、クラウド型UTMのメリットを紹介します。

初期費用はほぼ不要で即導入可能

クラウド型UTMは、物理的な機器購入や設置工事が要りません。申し込めばすぐサービスが有効化されるため、高額な初期投資や長い稟議を気にせず、短期間でセキュリティ体制を立ち上げられます。なお、初期費用として設定費用やライセンス費用がかかる場合もあります。

拠点追加が容易で拡張性あり

新しい支店やテレワーク端末を追加する際は、ソフト設定やクライアント配布だけで完了します。物流手配や現地作業を待たず、既存ポリシーを一括適用できるので、事業拡大のスピードに柔軟に対応できます。

ソフト更新などメンテナンスの手間が少ない

ウイルス定義やファームウェアの更新はベンダーが自動で実施し、利用側の操作は不要です。常に最新の脅威情報が反映されるため、夜間メンテやダウンタイム(システムや整備の停止時間)調整に追われる心配がなく、安定運用を続けられます。

ハードウェアの管理不要など運用負荷が軽減

ハード障害時の交換や保守部材の在庫管理が不要になり、少人数の情報システム担当者でも運用が回ります。稼働率保証付きのクラウド基盤に任せることで、故障切り分けや現地対応の負担を大幅に削減できます。

クラウド型UTMのデメリット

クラウド型UTMは導入しやすい一方、注意点もあります。ここでは、総コスト・セキュリティ上の懸念・ベンダー依存の3つの観点から、クラウド型UTMのデメリットを紹介します。

総コストの検討

(長期利用ではアプライアンス型と比較)

クラウド型UTMは機器購入が不要ですが、月額利用料を払い続ける方式です。期間が長いほど支出が積み上がり、物理装置より割高になる場合もあります。導入前に更新周期や総所有コストを試算し、社内予算とのバランスを見極めることが大切です。特に数年先のリプレイス計画まで視野に入れた比較が欠かせません。

セキュリティ上の懸念

(パスワード漏洩、ネット経由の通信)

通信はインターネットを通るため、認証情報が狙われると全拠点のデータが盗み見られる恐れがあります。実運用では多要素認証(MFA)とシングルサインオン(SSO)を併用し、暗号化方式の確認、ログ監査を組み合わせるなど、入口対策と監視の両面でリスク低減を図りましょう。自社で補完施策を取れるかも重要なチェックポイントです。

ベンダー依存、サービスレベルの確認が必要

サービス基盤を特定ベンダーに預けるため、障害や契約変更が起きると全社の通信に影響が及びます。可用性(継続稼働率)などを示すSLA(サービス品質保証)や冗長構成、24時間サポートの有無を事前に確認し、迂回策や報告体制を整備して事業停止リスクを抑えましょう。

クラウド型UTM導入時のチェックポイント

クラウド型UTMは“導入が簡単”な一方で、サービスごとの機能差や運用条件は大きく異なります。

ここからは自社の要件を漏れなく洗い出す方法として、必要機能やサポート体制など5つの観点から比較軸を紹介します。

必要機能

(ファイアウォール、IPS/IDS、アンチウイルスなど)

独立行政法人情報処理推進機構(IPA)では、システム内に防御層を複数設ける多層防御を推奨しています。入口対策・内部対策・出口対策といった多層防御の基本機能としては、ファイアウォール・IPS/IDS・アンチウイルス・アンチスパム・URL/Webフィルタリング・アプリケーション制御などが挙げられています。クラウド型UTMを選ぶ際は、これらの機能が標準提供か追加オプションかを必ず確認しましょう。

既に社内で使っている EDR(エンドポイントでの脅威検知と対応)や MDM(スマートデバイス一括管理)と機能が重複しないよう、役割分担を明確にしておくことも重要です。

さらに、TLSインスペクション(暗号化通信の復号検査)への対応可否をチェックしましょう。復号せずに通過させると、暗号化されたマルウェアやフィッシングサイトを見逃す恐れがあるため、TLSインスペクション対応は実用上の必須要件といえます。

サポート体制(24時間対応、障害復旧、運用支援)

クラウド型UTMでサービスが停止した場合、全拠点が同時に影響を受けます。そのため、ベンダーの対応速度が事業継続の鍵になります。SLA(サービス品質保証) に「24時間365日サポート」「初動対応までの時間」「復旧までの時間」が明記されているかをチェックしましょう。

インシデント初動が遅れると、復旧コストが倍増する可能性があります。ログ監視やチューニングを代行するマネージドサービス付きプランを選べば、セキュリティの専門家がいない企業でも手軽に導入できます。

スケーラビリティとライセンス体系

(ユーザ数、拠点数による柔軟性)

企業の成長フェーズではユーザー数や拠点数が変動します。クラウド型UTMの月額料金は、同時接続ユーザー数や必要な機能によって異なります。契約後に機能を追加したりユーザー数を増やしたりできるか、逆に縮小できるかを確認しておきましょう。

評価段階では PoC(概念実証)を行い、実トラフィックで帯域上限到達時の挙動(スロットリングや自動アップグレード)をチェックしておくと安心です。

圧縮性能、通信速度、可用性などの確認を

通信がクラウドのPoP(接続拠点)を経由する以上、遅延が大きいとWeb会議やファイル共有に支障が出ます。選定時は、PoPの設置場所と数・回線冗長化・スループット保証・帯域自動圧縮機能を確認しましょう。「カタログ上の最大処理能力」ではなく、ベンチマークテストなどで「実効処理能力」を確認することがポイントです。

試用・トライアルの有無

導入前に本番環境と同じ条件で試せる「無料トライアル」は必須です。最低でも2週間程度の試用期間を取り、CPU/メモリ負荷・既存EDRなどとのログ連携・障害時の復旧テストを行いましょう。結果を「リスク・費用・効果」に整理すると、経営層への説明資料としても活用できます。

総合セキュリティ対策なら

パロアルトネットワークス

ランサムウェアやサプライチェーン攻撃、生成AIを悪用した高度な標的型メールなど、企業を取り巻くサイバー脅威は日増しに巧妙化し、境界防御だけでは被害を防ぎ切れません。クラウド型UTMをはじめとする多層防御を早急に整備することが不可欠です。

日増しに巧妙化するサイバー攻撃などの脅威から企業を守るためには、しっかりとしたセキュリティ対策が必要です。パロアルトネットワークスでは、多様なご要望に合わせたセキュリティ対策サービスを提供しています。セキュリティ対策サービスの導入を検討中のご担当者様は、ぜひパロアルトネットワークスへお問い合わせください。

まとめ

クラウド型UTMはファイアウォールやIPS/IDSなど複数機能をクラウドに集約し、拠点やテレワーク端末を一元保護する統合脅威管理サービスです。初期投資を抑え迅速導入でき、拡張や自動更新で運用負荷を軽減できる一方、月額課金の長期コストやベンダー依存、暗号化通信の検査体制など注意点もあります。

アプライアンス型との違いやメリット・デメリットを踏まえ、リプレイス周期や事業拡大も見据えて最適なサービスを選びましょう。