![]() コラム

コラム

EDRとUTMの違いとは?

両者の特性を理解して

最適なセキュリティ対策を行おう

![]() 最終更新日:

最終更新日:

サイバー攻撃が巧妙化・多様化する現代において、企業の情報資産を守るセキュリティ対策は欠かせないものです。その対策の核となるソリューションとして挙げられやすいのが「EDR」と「UTM」です。とはいえ、この2つの違いを明確に説明できる人は意外と少ないのではないでしょうか。

本記事ではEDRとUTMの基本的な役割から、それぞれの特性や弱点、そして両方を組み合わせる多層防御の重要性を解説します。

EDRとUTMの基礎知識

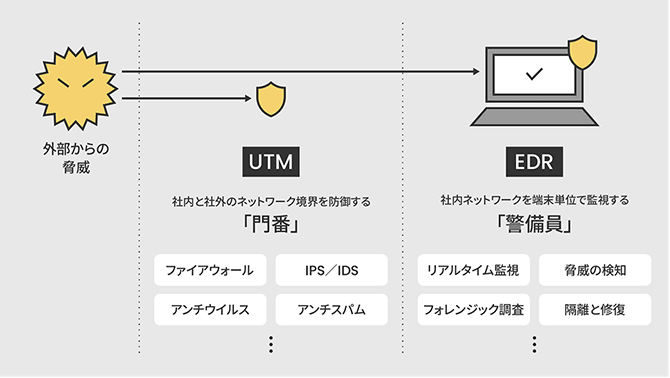

EDRとUTMはいずれも企業のネットワークをサイバー攻撃から守るセキュリティソリューションですが、その守備範囲と役割は大きく異なります。

EDRは、社内ネットワークを端末単位で監視する

「警備員」

EDR(Endpoint Detection and Response)は「侵入後の脅威に対応する」ためのソリューションです。その名のとおり、PCやスマートフォンといったネットワークの末端にある「エンドポイント」を監視対象とします。EDRは、社内を巡回し、不審者や異常事態がないか常に目を光らせ、問題を発見すれば迅速に確保・対処する「警備員」のような存在だと考えると分かりやすいでしょう。

従来のウイルス対策ソフトが脅威の侵入を防ぐ「入口対策」であるのに対し、EDRは脅威が侵入してしまった後の「事後対応」に重点を置いています。PCやスマートフォンなどのデバイス内のファイル操作や通信、プロセスの実行状況といった挙動(振る舞い)を常に監視し、不審な動きを検知すると即座に管理者に通知します。

EDRの主な機能は以下のとおりです。

- リアルタイム監視:

エンドポイントのあらゆるアクティビティを常時記録・監視し、異常な振る舞いを検知します。 - 脅威の検知:

既知のマルウェアや未知の脅威を検出してアラートを発信します。 - フォレンジック調査:

インシデント発生時、攻撃がいつ、どこから、どのように侵入し、どのような被害を及ぼしたのかを詳細に調査・分析するためのログデータを提供します。 - 隔離と修復:

脅威が検知された端末をネットワークから自動的に隔離して、被害の拡大を防ぎます。また、ファイルの削除やレジストリの修復などを行い、被害を最小限に食い止めます。

なお、EDRを理解する上でしばしば混同されがちな、ほかのセキュリティ製品との違いを明確にしておきましょう。

- EPP(Endpoint Protection Platform):

マルウェアのエンドポイントへの侵入を、未然に防ぐことを目的としたものです。EDRが「侵入後」の対応であるのに対し、EPPは「侵入前」の防御を担います。 - DLP(Data Loss Prevention):

「情報漏洩対策」に特化したソリューションです。機密情報や個人情報などの重要データが外部に不正に送信されたり、コピーされたりするのを防ぎます。EDRが「脅威の振る舞い」を監視するのに対し、DLPは「データの動き」を監視します。 - ファイアウォール:

ネットワークの出入り口に設置し、外部からの不正な通信をブロックする最も基本的なセキュリティ対策です。EDRが個々の「端末」を守るのに対し、ファイアウォールは「ネットワーク全体」の入口を守ります。

UTMは、社内と社外のネットワーク境界を防御する「門番」

UTM(Unified Threat Management:統合脅威管理)は、複数のセキュリティ機能を1つに統合したアプライアンス(専用機器)です。企業の社内ネットワークと外部のインターネットとの「境界」に設置され、出入りする全ての通信を監視・制御します。UTMは社内ネットワークという城の入口に立ち、出入りする人や物を厳しくチェックして、危険物を持ち込ませない「門番」に例えることができます。

従来はファイアウォール、アンチウイルス、不正侵入防御システム(IPS)など個別のセキュリティ機器を導入する必要がありましたが、UTMはこれらの機能を1台に集約しています。そのため、導入・運用のコストや手間を大幅に削減できるのが大きなメリットです。

UTMが提供する主な機能は、以下のとおりです。

- ファイアウォール:

不正アクセスやサイバー攻撃からネットワークを守ります。 - IPS/IDS(不正侵入防御/検知システム):

ネットワークへの不正なアクセスや攻撃の兆候を検知し、遮断します。 - アンチウイルス:

通信に含まれるウイルスやマルウェアを検知・遮断します。 - Webフィルタリング:

業務に無関係なサイトや、マルウェアが仕込まれた危険なWebサイトへのアクセスをブロックします。 - アンチスパム:

迷惑メールを検知して遮断します。 - VPN:

仮想ネットワークを用いて、拠点間や外出先などからのデータ通信を安全に行います。 - アプリケーション制御:

許可されていないアプリケーションの通信を制御・ブロックします。

EDRとUTM、それぞれの特性や弱点とは?

EDRとUTMはどちらか一方が優れているというものではなく、それぞれに得意な領域と弱点となる部分があります。以下の表に傾向をまとめました。

| EDR | UTM | |

|---|---|---|

| 対象範囲 | エンドポイント(端末)PC、サーバー、スマートフォンなど、個々のデバイスが対象 | ネットワーク境界。社内ネットワークとインターネットの出入口が対象 |

|

対応 タイミング |

主に、脅威がエンドポイントに侵入・実行された後の検知・対応 | 主に、脅威が社内ネットワークに到達する前の水際対策 |

| 主な機能 | 未知の脅威の振る舞いを検知し、端末隔離や原因調査(フォレンジック)を行う | ファイアウォール、IPS/IDS、アンチウイルスなど複数の防御機能を統合して管理 |

| ハードウェア/ソフトウェア | ソフトウェア:各エンドポイントにエージェント(専用ソフト)をインストール | ハードウェア:ネットワークの境界に専用の機器を設置 |

|

テレワーク・ クラウド対応 |

端末自体を保護するため、社外での利用やクラウド環境でも効果を発揮 | 社内ネットワークを通過しない通信は保護できない。VPN併用などで対応 |

|

導入・運用の 難易度とコスト |

専門知識が必要な分析・対応が求められ、運用負荷が高い。エンドポイントの数に比例してコストがかかる | 一台で多機能を実現でき、比較的導入・運用が容易。機器の購入・維持コストがかかる |

| 弱点となる部分 | 侵入そのものを防ぐ機能はない。EDRが検知した脅威に対して、適切に対応を行う専門人材を確保し、体制を整えるための負担がかかる | パッケージ化された商品のためカスタマイズできない。複数の機能を稼働するため通信負荷が大きい。障害発生時に社内ネットワーク全体に影響がある |

EDRとUTM、両方導入するメリットとは

EDRとUTMの弱点を補いセキュリティレベルを向上させるために有効な方法は、両方を導入し「多層防御」を行うことです。

多層防御とは、複数の異なるセキュリティ対策を層のように重ねることで、1つの対策が突破されたとしても、次の層で脅威を食い止め被害を最小限に抑える方法です。

EDRとUTMを組み合わせることで、以下のような防御体制を構築できます。

第1の壁(門番):UTMによる水際対策

まず、ネットワークの入口でUTMが既知のウイルス、不正アクセス、危険なサイトへのアクセスなどをブロックします。UTMによる水際対策により、大半の脅威を社内ネットワークに侵入させずに済みます。

第2の壁(警備員):EDRによる内部監視

UTMの防御をすり抜けて侵入してしまった未知のマルウェアや、内部犯行による不審な挙動を、エンドポイントでEDRが検知します。

EDRとUTMの相互補完により、迅速なインシデント対応が可能になります。そのため、セキュリティ担当者の負担を軽減しつつ、サイバー攻撃に対する強固な耐性を得ることができます。

EDRとUTMの選定・導入ポイントを

押さえて失敗を防ぐ

EDRとUTMの導入を成功させるためには、自社の状況に合った製品を慎重に選定し、計画的に導入を進めることが不可欠です。

まずは、自社の状況を正確に把握しましょう。具体的には、従業員数や拠点数、守るべき情報資産(個人情報、技術情報、財務情報など)、テレワークやクラウドサービスの利用状況、現在のセキュリティ対策、セキュリティにかけられる予算と運用体制などです。

自社の状況を把握することで、必要な機能の優先順位(例えば、テレワークが多いならEDRを重視するなど)が見えてきます。

セキュリティ製品を選ぶ際は、機能はもちろんのこと、ベンダーの信頼性も重要な要素です。導入時のサポートや、導入後の問い合わせ体制について確認しておきましょう。

また、すでに導入しているセキュリティ製品がある場合、新しく導入するEDRやUTMと干渉しないか、スムーズに連携できるかをベンダーに相談し、事前に検証することが重要です。

なお、導入時はいきなり全社に展開するのではなく、まずは特定の部署やチームを対象にパイロットテストを行うことをおすすめします。

総合セキュリティ対策なら

パロアルトネットワークス

先に述べたように、EDRやUTMの導入には緻密な検証が不可欠です。自社に必要なセキュリティ対策を過不足なく導入するためにも、信頼できる製品を持つ経験豊富なベンダーを選びましょう。

パロアルトネットワークスは、世界中の多様な組織のサイバーセキュリティパートナーとして信頼と実績を重ねています。総合セキュリティ対策を検討中の企業様は、ぜひパロアルトネットワークスまでお気軽にご相談ください。

まとめ

本記事では、EDRとUTMの違いを軸に、それぞれの役割、特性、そして両者を組み合わせた多層防御の重要性について解説しました。

サイバー攻撃が高度化し、「侵入を100%防ぐことは不可能」とされる今、どちらか一方だけでは万全な対策とはいえません。UTMで水際対策を固め、万が一すり抜けてきた脅威をEDRで仕留めるという多層的なアプローチを検討するとよいでしょう。

自社のセキュリティ環境を見直し、EDRとUTMの導入・連携を検討することは、事業の継続性を確保し、企業の社会的信頼を守る上で重要な投資といえます。まずは本記事を参考に、自社の現状把握から始めてみてはいかがでしょうか。