![]() コラム

コラム

UTMによるセキュリティ対策の全貌とは?統合型脅威管理の主な機能と

選定のポイント

![]() 最終更新日:

最終更新日:

セキュリティ製品の主流となっているUTM(統合型脅威管理)とはどんな製品なのか、主な機能として何があるかを理解しましょう。本記事では、セキュリティ対策の重要性、企業規模に合ったセキュリティ対策についても触れながら、UTMによるセキュリティ対策のポイントを解説していきます。

セキュリティ対策の重要性

次々と新たなサイバー攻撃が報告される現代、業種業態や企業規模を問わずセキュリティ対策は必須となっています。最初に、セキュリティ対策の重要性について簡単に確認します。

近年もセキュリティ事故が多発!

最新セキュリティマネジメントが不可欠

中小や中堅の企業だけでなく、強固なセキュリティ対策をしている大企業においても、セキュリティ事故の報告が後を絶ちません。個人情報の流出や仮想通過の盗難などの深刻な一次被害に加え、損害賠償や信用失墜といった二次被害も避けられず、セキュリティ事故の被害は極めて重大です。これらを防ぐためには、最新で堅牢、かつ適切なセキュリティマネジメントが不可欠です。

予算と人的リソースの制約

万全のセキュリティ体制を構築しようとするとき、多くの企業にとって予算や人的リソースの制約が課題となります。特に専任の担当者を十分に確保できないといった事情をかかえる企業は多いでしょう。情報システム部門がセキュリティ体制運用・管理する負担を抑えつつ、理想的なセキュリティ体制を構築することが求められています。

最近のトレンドはゼロトラスト、SASE、AI導入

セキュリティ対策の最新の動向として、以下3点が挙げられます。

ゼロトラスト

ゼロトラストとは「すべてを信用せず、検証する」というセキュリティの基本の考え方です。クラウドやサプライチェーンが攻撃を受けることも多い現在、ゼロトラストを前提として社内外すべてのネットワークについて対策するセキュリティ対策が必須となっています。

SASE

SASE(Secure Access Service Edge、サッシー)とはクラウドとそれを含むネットワーク全体を保護する仕組みで、ゼロトラストを実現するためのフレームワークです。リモートワークが一般化した現在、UTMやNGFWに加えてSASEでクラウドのセキュリティを保護する必要があります。

AI導入

従来からのセキュリティシステムにAIを導入して機能を強化する動きが顕著です。特にUTMの分野ではAI搭載により、脅威を早期に検知・防御する機能がグレードアップしています。

セキュリティ対策の選択肢

企業がセキュリティ対策をする場合、いくつかの製品を組み合わせることが一般的です。ここでは、どのようなセキュリティ対策の選択肢があるかについて整理します。

1 個々のセキュリティツールの組み合わせ

ファイアウォール・IPS・WAFなどの単体のツールを組み合わせて導入する方法です。自社の現状に合う個別の製品を選べることが大きなメリットですが、全体のコストが大きくなること、管理担当者の負荷が高くなること、全体の通信パフォーマンス低下リスクなどのデメリットがあります。

2 UTMとそのアレンジ

UTM(統合脅威管理)は、複数のセキュリティ機能を組み合わせた、幅広い脅威に対応可能な製品です。UTM(統合脅威管理)を導入すれば、個別のツールを組み合わせた場合のコスト増大、運用時の担当者の負荷、通信パフォーマンス低下といった懸念点をある程度解消できます。

ただし、UTMは一般的なニーズが高いセキュリティ機能のパッケージであり、すべての企業の課題を単独で解決できるとは限りません。特定の脅威に対して追加の対策が必要となるケースも多く見られます。UTMで一定のセキュリティレベルを確保した上で、SASEをはじめとする専門性の高いソリューションを組み合わせて導入することが一般的です。

なお、UTMの主な機能については後ほど解説します。UTMの詳細は以下の記事で詳しく解説しているので、こちらもぜひご参照ください。

3 NGFWの導入

NGFW(Next-Generation Firewall)は次世代ファイアウォールと呼ばれ、ファイアウォール機能に加えて高度で専門的なセキュリティ機能を備えた製品です。IPS/IDS、アプリケーション制御、IDアクセス制御、各種マルウェア対策、SSL/TLSの検査やVPN制御といった通信のセキュリティ対策などの機能があります。

ただし、NGFWだけで万全というわけではなく、UTMの場合と同様、必要に応じてSASEその他のセキュリティ製品を適切に組み合わせることが推奨されます。またNGFWは専門性が高く高機能である分、UTMより費用が高額となる傾向があります。

NGFWの詳細は、以下の記事をご参照ください。

4 その他の選択肢(自社開発、外部委託)

自社独自のセキュリティシステムをオンプレミスで開発する方法もあります。自社に最適なセキュリティ体制を整備することができますが、専門人材が必要で予算も必要です。

他に、セキュリティ対策の管理運用を外部に委託する方法もあります。企業事情によってはこのような方法が適していることもあるでしょう。

一般企業がとるべき方法は、UTMまたはNGFW

上記のうちで一般的な企業がとるべき選択肢は、UTMまたはNGFWの導入といえます。UTMやNGFWで基本的な対策をした上で、個別の事情に合わせて不足しているセキュリティ対策を追加することがおすすめです。このアプローチにより、コストを削減しつつ自社に最適なセキュリティ体制を構築することが可能です。

UTMとNGFWを比較すると、中小~中堅企業はUTM、中~大企業はNGFWに適しています。ただし求めるセキュリティレベルの高さや業態によっては中小企業であってもNGFWを選ぶべき場合があります。

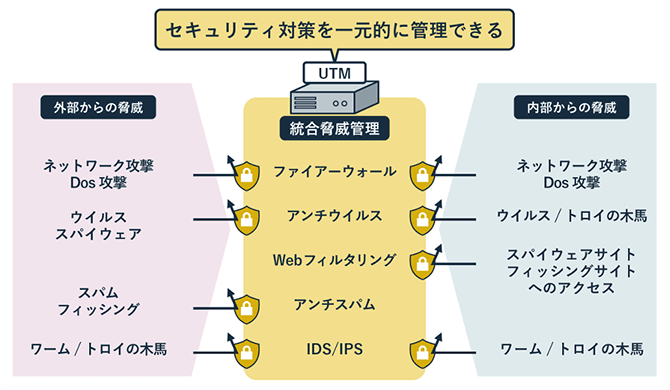

UTMの主な機能

主に中堅企業がまず導入を検討すべき製品であるUTMについて、詳しく見ていきましょう。以下は、一般的なUTM製品の主な機能です。

| UTMの主な機能 | |

|---|---|

| ファイアウォール | ネットワークの出入り口に設置され、不正アクセスや攻撃、情報漏えいを監視・遮断する |

| IPS/IDS | IPSは不正侵入防止システム、IDSは不正侵入検知システム。ファイアウォールをすり抜けた不正な通信を検知・遮断する |

| アンチウイルス | メールやWeb経由で侵入するウイルスを検出・駆除する |

| アンチスパム | 迷惑メール、フィッシングメールをブロックする |

| Webフィルタリング | Webの閲覧を制限する |

| アプリケーション制御 | 特定のアプリを制御・制限する |

| VPN | 公衆ネットワーク上に安全でプライベートな通信を構築する |

これらについて、順に解説します。

ファイアウォール

防火壁という意味をもつファイアウォール(Firewall)は、その名のとおり社内などの内部ネットワークと外部との境界に設置され、そこを通過する通信を監視・制御するシステムです。送受信されるデータのIPアドレスやプロトコルを監視し、内部ネットワークへの通信を許可または拒否します。不正な第三者の侵入の多くを防ぎますが、なかには通信経路をすり抜けるマルウェアも存在するため、注意が必要です。

IPS/IDS

IPS(Intrusion Prevention System)は不正侵入防止システム、IDSは不正侵入検知システムのことです。ファイアウォールをすり抜けて通過しようとする不正アクセスを、まずIDSが検知して必要なアラートを発信します。あわせて、検知した不正な通信の侵入をIPSが阻止します。IPS/IDSの検知の仕組みとしては以下2つのパターンがあります。

シグネチャ型

蓄積された不正アクセスのデータベースと一致するものを検知します。

アノマリ型

通常の通信活動から逸脱した異常なふるまいを検知します。既知の不正アクセス以外も検知できることがあります。

アンチウイルス

アンチウイルス(Anti-virus)は、ウイルスの検出・駆除・防御のためのシステムです。Webサイトやメール、外部デバイスなどを経由して侵入するスパイウェア・ランサムウェア・トロイの木馬といった各種のコンピュータウイルスは、マルウェアと総称されます。アンチウイルスがこれらを検知し、削除・隔離・防除して感染を防ぎます。

常に新種が攻撃してくる脅威に備えるため、定義ファイルを高い頻度で更新することが重要です。最近は、定義ファイルに該当がなくても異常なふるまいがあれば検知する次世代アンチウイルスも増えています。

アンチスパム

アンチスパム(Anti-spam)とは、スパムメールの検知・隔離・削除を行うシステムです。スパムメールとは、個人のメーラー宛に大量に送信される迷惑メール・フィッシング詐欺メール・取引やヘッドハンティングを偽装した詐欺メール・マルウェアが添付されたメールなどを指します。アンチスパムは不要な迷惑メール、詐欺メールを排除し、添付された不正なプログラムを駆除します。

Webフィルタリング

Webサイトのなかで特定のURLをブロックする機能です。Webを制御する目的は主に以下の2つです。

危険なWebページの閲覧をブロック

閲覧することでウイルスに感染するリスクがある不正なWebサイトを検知して、アクセスをブロックします。

業務で必要としないWebサイトへのアクセスを制限

SNS・ゲーム・ショッピングなど、業務に関係がないWebサイトへのアクセスを制限して、従業員が仕事に集中できる環境を整えます。Webフィルタリングは、URLの検知のほか、Webサイト内のキーワードやレピュテーションなどをもとにアクセスを制御します。

アプリケーション制御

アプリケーション制御(Application Control)とは、特定のアプリケーションについての使用制限・利用状況の監視・ユーザーごとの権限設定などができるシステムです。オンライン会議など特定のアプリケーションの通信を優先する機能もあります。

VPN

VPN(Virtual Private Network)は「仮想プライベートネットワーク」と訳されます。インターネット上などに特定のデバイスだけが通信できる仮想のネットワークを構築し、さらにデータを暗号化してセキュアな送受信を可能にします。

VPNでは自身のIPアドレスも匿名化されます。

セキュリティ対策としてUTMを導入するメリット

多くの企業にとってUTMは有効なツールといえます。UTMが適している企業、UTM導入のメリットについてまとめます。

UTMが適している企業とは

セキュリティ対策としてUTMが最も適しているのは、以下のような企業です。

中小~中堅企業である

端末またはユーザー数にして10~200台程度の中小~中堅企業であれば、UTMが適合しやすいでしょう。

人的リソースに制約がある

UTMであれば担当者の負荷が少なく高度な専門知識がなくても運用可能であるため、セキュリティ対策の専任担当者がいない企業に向いています。

予算に制約がある

限られた予算内でより実効性が高いセキュリティ対策を整えたい場合に適しています。

まず最低限のセキュリティ対策を整備したい

これからセキュリティ対策を本格化したい場合や、企業が法規制やコンプライアンスの最低限の要件を満たそうとするときに適しています。

以上のように、多様なリスクへの防御として基本的なセキュリティ対策を整備したい中小~中堅の企業にはUTMが適しているといえます。しかし、中小の規模であっても金融や個人情報などを取り扱う企業の場合は、さらに堅牢なセキュリティ体制が求められるため、上位製品であるNGFWを導入したり、UTMに個別のセキュリティツールを追加したりといった方法を検討すべきです。また、多くの拠点を持つ企業、リモートワークを行う企業ではUTMと合わせてSASEを導入することが望ましいでしょう。

UTMを導入するメリット

UTMを導入するメリットとして、以下が挙げられます。

複数の脅威を多層的に防御できる

巧妙化・多様化しているサイバー攻撃に対して取り得る防御策であるファイアウォール、アンチウイルス、アンチスパムなどを組み合わせたUTMを導入することにより、1つの製品で効率よくセキュリティ対策ができます。

セキュリティレベルを均一化しやすい

UTMを各拠点に導入し本社で一元管理することで、全社のセキュリティレベルを均一化できます。

運用・管理コストを削減できる

複数のセキュリティ機能を個別に導入する場合と比較して、UTMはコストを削減できます。また、多様な機能を一元管理できるため、セキュリティ担当者の運用・管理の負担を軽減できます。

導入・設置が比較的容易である

UTMはオフィスのインターネット回線の出入り口に設置するだけで、スピーディ-にセキュリティ対策を始められます。

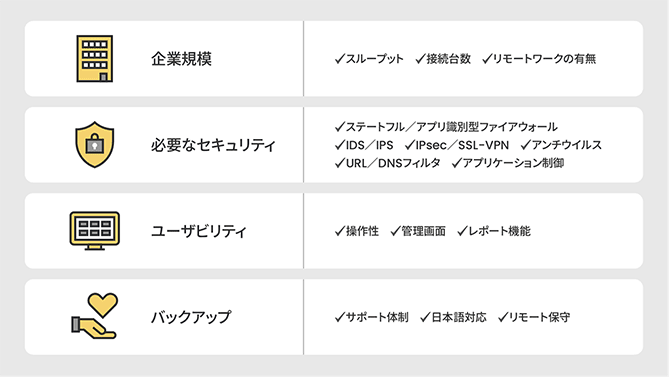

適切なセキュリティ対策を選定するポイント

最後に、自社に合うセキュリティ対策を選ぶためのポイントについて整理します。

自社の現状と課題を明らかにする

まず、自社のセキュリティに関する現状と解決するべき課題を把握する必要があります。以下の点を確認しましょう。

セキュリティ対策の現状

自社のセキュリティ体制の現状や考えられるリスク、強化すべきセキュリティ対策を明確にします。

利用可能なリソース(予算と人材)

セキュリティ対策に投資できる予算に加え、セキュリティ対策を担当する人材の工数と専門知識のレベルを確認します。

自社の情報資産の重要度

自社が保有する重要な情報資産を明らかにします。顧客情報、技術情報、各種コンテンツなどの資産価値を把握することで、漏えいしたときのリスクも可視化できます。

製品の比較検討

複数のUTMやNGFWなどが検討の選択肢となるでしょう。導入する製品を選ぶポイントとしては、以下が挙げられます。

機能

自社が必要とする機能を備えているかをチェックします。機能が不足している場合は他のツールを組み合わせて補完できるか検討します。必要としない機能が多すぎる製品は、割高になってしまうので避けるべきでしょう。自社が特に重視したい機能について、複数の製品の性能を比較検討します。

スケーラビリティ

今後従業員数や拠点数を増やす可能性やクラウド活用が活用する予定などがあれば、それらに対応可能な製品かどうかをチェックします。

サポート体制

導入時・日常の運用時・万が一インシデントが発生した場合など、それぞれの場合のサポート体制を確認します。外国の製品であれば、どこまで日本語サポートされているかも要チェックです。

自社の今後の事業計画に合う製品を選ぶ

今後の事業計画において、AI活用・新規事業展開・海外進出・DX推進などを予定している場合は、将来の計画に対応できるセキュリティソリューションかどうかを確認します。成長企業の場合、特に重要な選定のポイントとなります。

総合セキュリティ対策なら

パロアルトネットワークス

より堅牢な総合セキュリティ対策をお求めの場合、次世代ファイアウォールを手がけるパロアルトネットワークスにおまかせください。詳しくは、以下のページをご覧ください。

まとめ

近年も深刻なセキュリティ事故の例が報告されており、セキュリティ対策の重要性は増しています。企業がセキュリティ体制を構築するにあたり、個別のツールを組み合わせる方法もありますが、一般的には複数のセキュリティ対策がパッケージ化されたUTMやNGFWの導入がおすすめです。

主に中小から中堅企業では、UTMの導入が向いているケースが多いでしょう。より高機能なセキュリティ対策を求める場合は、NGFWの導入がおすすめです。