![]() コラム

コラム

中小・中堅企業のセキュリティ対策に

最適なUTM導入ガイド

![]() 最終更新日:

最終更新日:

テレワークやクラウド利用が当たり前となり、取引先とのデータ連携も広がる昨今、企業は常に標的型攻撃やランサムウェアの脅威にさらされています。しかし、人員や予算には限りがあり、複数のセキュリティ機器を個別に運用するのは現実的ではありません。

そこで、主に中小企業のセキュリティ対策として注目されているのが、ファイアウォールやIDS/IPS、アンチウイルスなどを1台の機器、またはクラウド上のサービスとしてまとめて提供するUTM(統合脅威管理)です。

この記事では、UTMの基礎知識から、導入・運用ステップ、費用対効果まで、次期リプレイスを検討する企業に役立つ情報をお届けします。

UTMとは何か?

基礎から押さえる統合型セキュリティ

近年の巧妙化する標的型攻撃に対し、限られた人員でも多層的な防御を実現できる手段として注目されているのが、複数のセキュリティ機能を統合したUTMです。まずその定義と役割、ファイアウォールとの違い、オンプレミス型とクラウド型の特徴について解説します。

UTMの定義と役割

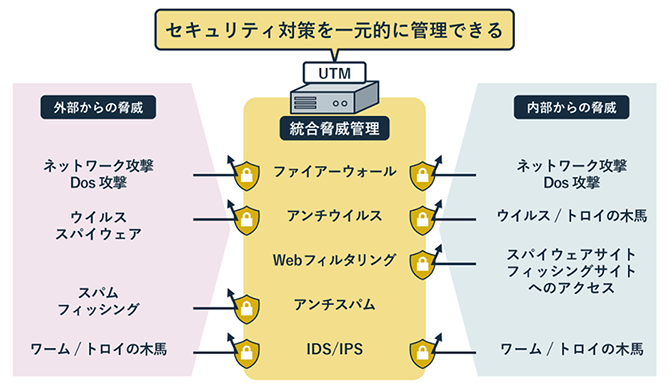

UTMは、英語の「Unified Threat Management」の頭文字をとった略語で、日本語では「統合脅威管理」と訳されています。名前が示すとおり、企業ネットワークを脅かす不正アクセスやマルウェア感染、スパムメール、不審サイトへの接続といった多様な脅威をまとめて防ぐための仕組みです。

従来これらの対策は、ファイアウォールで外部からの侵入を遮断し、アンチウイルスでウイルスを駆除し、IDS/IPS(侵入検知・防御)で異常通信を検知するといった具合に、機能ごとに別々の機器やソフトウェアを導入する必要がありました。UTMはこうした個別対策をひとつの筐体(あるいはクラウドサービス)に集約し、ネットワークの出入り口・内部・Webアクセスまでを一貫して保護します。

運用面でもメリットがあります。担当者は単一の管理コンソールでポリシー設定やログ閲覧、シグネチャ更新を一括操作できるため、「装置ごとに画面が違って設定が漏れる」「製品間でバージョンがそろわず脆弱性が残る」といったリスクを最小化できます。

限られた人員でも短期間で多層防御を実装し、高度化する標的型攻撃やランサムウェアから社内システムを守れる点がUTMの大きな強みといえるでしょう。

ファイアウォールとの違い

セキュリティ担当者の中には、「既にファイアウォールを設置しているからUTMは不要では?」と考える方もいるかもしれません。しかし、近年の巧妙化した攻撃を防ぐためには、ファイアウォールだけでは不十分だといえます。

そもそもファイアウォールは、IPアドレスやポート番号といったL3/L4情報を基に通過/遮断を判断する“門番”であり、社内ネットワークの最前線を守ってきました。しかし近年は、攻撃者が正規のポート(例:HTTPS 443番)を利用し、通信内容を暗号化して侵入するケースが増加しています。そのため、境界での単純なフィルタリングだけでは不正な通信を見抜けなくなっている点に注意が必要です。

一方、UTMには複数の検査エンジンが統合されています。まず、従来型ファイアウォールで基本の通過/遮断を行い、次にIDS/IPSが通信パターンや振る舞いを分析します。アンチウイルス機能はマルウェアを検出して隔離し、Web・DNSフィルタリングによって不審なサイトへのアクセスを遮断します。この一連の処理を横断的に適用し、暗号化された通信もいったん復号して中身まで検査するため、HTTPS経由の攻撃も見逃しません。

管理画面も統合されているためポリシー設定が一元化され、装置ごとに設定項目が散在して“穴”が生じるリスクを軽減します。結果として、既存ファイアウォールだけでは届かない層を補強しつつ、運用負荷も抑えられるメリットがあります。

UTMはオンプレミス型(アプライアンス型)と

クラウド型がある

オンプレミス型は自社ネットワーク内に物理筐体を設置し、ローカルで高いスループット(一定時間における処理能力)を確保できる一方、ハード調達・保守が発生します。

クラウド型は初期投資を抑え、ベンダーが保守・シグネチャ更新を代行するため人的負担を大幅に軽減できます。しかし、通信がクラウド経由になる分、レイテンシ(通信の遅延時間)とベンダー依存リスクが課題です。

オンプレミス型とクラウド型の比較表は、以下のとおりです。

| 比較項目 | オンプレミス型 | クラウド型 |

|---|---|---|

| 初期費用 | 機器購入・設置費用が必要 | サブスクリプション課金で低コスト |

| 導入 スピード |

設置・設定に数週間 | 契約後すぐに利用開始 |

| 保守・ アップデート |

社内担当またはSier | ベンダー側で自動適用 |

| スループット | LAN内で高速処理 | インターネット経由のため帯域依存 |

| 障害時の 影響範囲 |

拠点ローカル | 全拠点で通信断リスク |

自社に専門スタッフが少ない場合や、拠点が複数に分散している場合はクラウド型、機密データを扱い内部処理が多い製造・医療系ではオンプレミス型が選ばれる傾向にあります。

【UTM導入の必要性】

中小・中堅企業が直面するセキュリティ課題

サイバー攻撃は大企業に向けたものだけでなく、その取引網を支える中小・中堅企業にも急速に拡大しており、分散したセキュリティ機器だけでは防御も運用も限界に達しつつあります。

ここからは、UTM導入を急ぐべき3つの背景について解説します。

取引先経由で狙われるサプライチェーン攻撃の脅威

取引先経由で企業を狙うサプライチェーン攻撃が増え、中小・中堅企業も標的になりつつあります。攻撃は正規ポートや暗号化通信を悪用し段階的に進行するため、従来の境界防御だけでは発見が遅れがちです。入口対策と内部監視をまとめて行えるUTMを導入すれば、異常通信を早期に検知し、取引先を巻き込む連鎖被害を防ぎやすくなります。

情報システム部門の運用負荷とコスト問題

少人数体制の情報システム部門では、ファイアウォールやアンチウイルスなど複数機器を別々に運用すると設定管理やログ確認が煩雑化し、作業が追いつきません。UTMはすべての機能を1つのダッシュボードで操作できるため、ポリシー変更やシグネチャ更新を一括で実施できます。またアラート確認工数や保守費用を抑え、人手不足とコストの両方を解消しやすくなります。

政府・取引先によるセキュリティ要求動向

経済産業省が公表している「サイバーセキュリティ経営ガイドライン Ver.3.0」では、多層防御とログ監査の体制構築を推奨しています。併せて公開された解説スライドでは、その実装例として UTM や EDR が紹介されており、統合機器で要件を満たす方法が示されています。最近は取引先の調達基準でも UTM の有無を確認する動きが強まっているため、導入の可否を早めに検討しておくと安心です。

UTMがもたらすメリットと課題

UTMは多機能を一台に集約できる一方、性能や運用面に弱点も残ります。ここでは、UTM導入の判断材料に役立つメリットと課題を紹介します。

一元管理で運用負荷を大幅軽減

UTMを導入すると、ファイアウォールやアンチウイルスなど複数機器を1つの管理画面で制御できます。ポリシー変更やシグネチャ更新を一括で行えるため、設定漏れや更新忘れを防げます。

またアラートが集約されるので確認作業が短時間で済み、ログチェックにかかっていた時間を大幅に減らせた例も報告されています。少人数体制でも運用しやすい点が大きなメリットです。

多層防御による高度な脅威検知・防御

UTMは入口を守るファイアウォールだけでなく、IDS/IPS、アンチウイルス、Web・DNSフィルタリングなど複数の防御機能を同時に稼働させる仕組みです。これらの機能は連携して通信をチェックするため、HTTPSのような暗号化通信もいったん復号して元の内容を確認できます。

その結果、正規ポートを使ったマルウェアやC2通信も検知しやすくなります。複数の防御層が重なり合うことで、単機能製品では見逃しがちな高度な攻撃の兆候を早期に捉え、被害の拡大を防ぎやすくなります。

コストパフォーマンス・TCO(総保有コスト)視点での評価

UTMの金銭的メリットは「コストパフォーマンス」と「TCO(総保有コスト)」の両面で捉えると分かりやすいといえます。まず、本体を1台に集約できるため導入価格を抑えやすく、保守契約やライセンス更新も一本化できます。また、電力・ラックスペース・運用工数といった見えにくいランニングコストもまとめて削減できる点がTCO低減につながります。

個別機器では発生しがちな更新時期のばらつきや調達手続きの重複もなくなるため、予算管理が容易になることも利点です。結果として、限られた費用でより高い防御レベルを得られるという意味でコストパフォーマンスも向上します。

慎重に見極めたいUTMのデメリット

すべての検査機能を有効にするとスループット(一定時間における処理能力)が低下し、通信が詰まる恐れがあります。導入前に実トラフィックを想定した性能検証が不可欠です。

また、本体を1台に集約する分、障害時の影響が大きいためHA構成やクラウドバックアップで冗長化を図る必要があります。機能が多く設定項目も複雑になるため、初期構築と運用教育には十分な計画が求められます。

自社に最適なUTM製品の選び方と比較ポイント

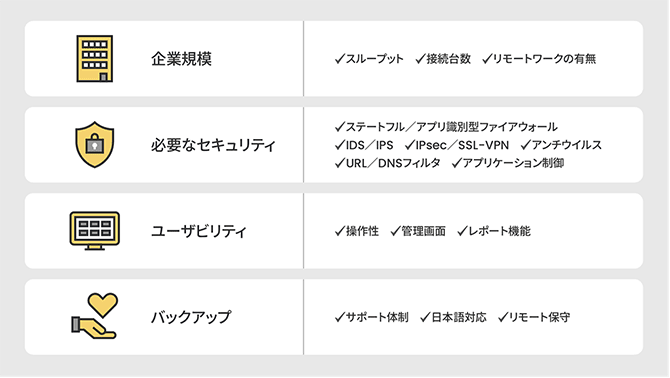

UTM選定では価格だけでなく、自社の規模や運用体制に合う性能や機能、サポートを見極めることが不可欠です。導入後の後悔を防ぐため、以下の4つの視点で比較しましょう。

企業規模、スループット、接続台数に応じた選定基準

最初に確認したいのは、SSL/TLS(暗号化通信)を含む実効スループットと同時セッション数です。

実効スループット(暗号化通信を検査した後に実際に出せる速度)は、企業の人数や通信量によって適正値が変わります。目安は社員30人程度で300~500Mbps、50~200人は500Mbps~1Gbps、200人超は1Gbps以上とされています。ただし、あくまで目安であり、リモートVPNや動画会議が多ければもう一段上のクラスが必要になる場合もあります。自社のピーク帯域と将来の拡張計画を踏まえ、余裕を持った実効スループットを選定してください。

また、同時接続は「社員数×5~8」を上限にし、3年先の拡張も見込んで余裕を持たせましょう。あわせてIPsec/SSL-VPNスループットの実効値も要チェックです。これは「暗号化処理を行った状態で実際に出せる転送速度」を指し、公称値より20~40%低下することもあります。

リモートワークや拠点間VPNが多い企業では、この実効値が帯域のボトルネックになりやすいため、事前にベンチマークテストやPoC(概念実証)で実際の業務トラフィックを流して確認しておくと安心です。

必要なセキュリティ機能のチェックリスト

導入後に機能不足が判明すると、追加投資が発生します。まずはリスクシナリオを洗い出し、必須・任意・不要を区分しましょう。一般的に必須とされるのは、以下の6つの機能です。

- ステートフル/アプリ識別型ファイアウォール

- IPsec/SSL-VPN

- IDS/IPS

- アンチウイルス

- URL/DNSフィルタ

- アプリケーション制御

ランサムウェア対策としてサンドボックスや AI型マルウェア検知を選ぶ企業も増えていますが、追加費用や CPU負荷を考慮し優先順位を決めることが大切です。

操作性、管理画面、レポート機能の比較

運用負荷を左右するのはGUI(グラフィカルユーザーインターフェース)の分かりやすさとレポート機能です。日本語UIと直感的なナビゲーションが備わっていれば、トラブル時の対応時間を短縮できます。事前検証では、以下の3つのポイントを確認しましょう。

- 複数拠点ログを横断検索できるか

- CSV/PDFで自動レポートを生成し経営層に定期送信できるか

- メールやTeamsへのリアルタイム通知に対応しているか

加えて、設定ウィザードやポリシーテンプレートの有無も、初期構築のスピードに大きく影響します。

サポート体制、日本語対応、リモート保守など

UTMは5~7年稼働する基盤機器です。障害やゼロデイ脆弱性(未発見の欠陥)の発覚時に迅速な支援を受けられるかがTCOに直結します。24時間365日の日本語サポート、交換機器の到着時間、リモート監視オプションの有無を必ず確認してください。FAQやマニュアルの充実度、ファームウェア自動更新範囲も、安心して長期運用するための重要な評価ポイントです。

導入コストとROI(投資対効果)分析

UTMは「いくら掛かるか」だけでなく「何年で回収できるか」を把握してこそ投資判断ができます。ここでは、発生する費用の全体像と、ROI(投資対効果)分析について紹介します。

初期費用、運用費用、追加費用を把握する

UTMの総コストは、大きく分けて以下の3つに分けられます。

- 導入時の初期費用

- 月額または年額のライセンス・保守費

- アップグレードや回線増強などの追加費用

オンプレミス型は機器の購入や設置作業が発生するため、クラウド型に比べて初期費用が高めになる点が特徴です。一方クラウド型は初期投資を抑えやすい半面、月額課金が中心となるため長期的なランニングコストを確認する必要があります。どちらの方式でも3~5年ごとにライセンス更新やハードウェア更改が必要になるケースが多く、そのタイミングで追加費用が発生する点にも注意が必要です。

PoC(概念実証)の段階で「全機能を有効にした場合のライセンス体系」と「帯域増強時の追加コスト」を具体的に試算し、更新年度が集中しないよう契約期間を調整しておくと予算計画が安定します。

導入で得られる効果を数値化する

ROI(投資対効果)を測るうえでは「UTMがなければ被った損失」を金額換算するのが実務的です。独立行政法人情報処理推進機構(IPA)の「2024年度中小企業等実態調査」によると、過去3期内でサイバーインシデントが発生した企業における平均被害額は73万円(うち9.4%は100万円以上)でした。また、復旧に要した平均日数は5.8日(うち2.1%は50日以上)と報告されています。

UTMを導入し、検知から封じ込めまでの時間を大幅に短縮できれば、直接被害だけでなく長期停止による追加損失も抑制可能です。さらに、ログ管理の一元化によって運用工数や外部監査費用の削減も期待できます。こうした「損失回避」と「効率化」の金額を合算し、初期・運用コストと比較するROI分析を行えば、導入がどの程度ビジネスに貢献するかを客観的に示せます。

UTM導入・運用の進め方

UTMは機器を買えば終わりではありません。現状を正しく把握し、検証で適合性を確認し、導入後も運用を磨き続けるという3段階を設計してこそ、投資が真価を発揮します。ここでは、UTM導入・運用の進め方を解説します。

現状ネットワークと要件の整理

全拠点の回線帯域・端末数・クラウド利用状況を棚卸し、現時点の脅威と課題を可視化します。SSL通信量や今後の人員、拠点拡大を想定して性能目標(例:SSL有効時1Gbps以上)と必須機能(VPN、IDS/IPSなど)を確定しましょう。あわせてログ保管期間や脆弱性対応も決めておくと、経営層への説明資料として説得力が高まります。

PoC/評価フェーズの実施ポイント

PoC(概念実証)は「机上で描いた要件が現場で本当に機能するか」を検証する工程です。業務トラフィックを再現し、すべての検査機能を有効にした状態でスループット低下率、誤検知率、操作時間を計測します。たとえば「機能ON時でも700Mbps以上、誤検知率1%未満」のように数値基準を設定しておけば、ベンダー比較がぶれません。認証連携やログ形式も確認し、運用移行後の“想定外”を排除します。

導入後の運用、ログ監視、定期レビュー

導入後は週次レポートと月次レビューで状態を可視化し、ルールとシグネチャを継続的に改善します。ログは最低1年保管し、半年ごとに外部脆弱性診断を実施すれば対策漏れを早期に発見可能です。さらにリモート監視や駆け付け支援を組み合わせれば、少人数体制でも24時間の運用体制を維持できます。

総合セキュリティ対策なら

パロアルトネットワークス

ランサムウェアやサプライチェーン攻撃、生成AIを悪用した高度な標的型メールなど、企業を取り巻くサイバー脅威は日増しに巧妙化し、境界防御だけでは被害を防ぎ切れません。そのため、クラウド型UTMをはじめとする多層防御を早急に整備することが求められます。

パロアルトネットワークスでは、多様なご要望に合わせたセキュリティ対策サービスを提供しています。セキュリティ対策サービスの導入を検討中のご担当者様は、ぜひパロアルトネットワークスへお問い合わせください。

まとめ

テレワークやクラウド利用が増え、中小・中堅企業もサイバー攻撃の標的になっています。複数の守りを1台にまとめたUTMを使えば、人手が少なくても社内データをまとめて守れます。導入時は会社の人数に合った処理速度と必要な機能、保守体制、コストを比べましょう。

クラウド型であれば初期費用を抑えられ、機器設置型なら社内だけで高速に処理できます。費用は機器代・月々の利用料・数年ごとの更新費の3つに分けて考えると計画が立てやすいでしょう。購入前に実際の通信を流して動きを確かめ、導入後も定期的に設定と記録を見直せば、長く安全を保てます。また、万一の故障に備えてサポート体制や交換時間も確認しておくと安心です。