![]() コラム

コラム

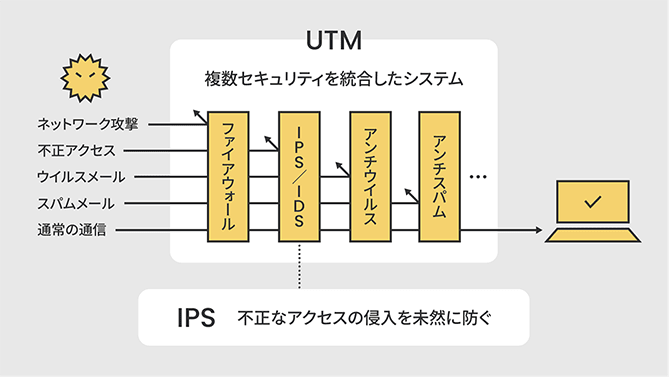

UTMとIPSの違いとは?

統合セキュリティで不正侵入を防ぐ

メリットと選び方を解説

![]() 最終更新日:

最終更新日:

IPSとは不正侵入防止システムのことです。不正アクセスによって企業が常に狙われている近年、IPSはセキュリティ対策のなかでも特に重視すべきシステムであり、攻撃の巧妙化に最新技術で対抗する必要があります。

一方、UTMとは統合脅威管理と訳される、複数のセキュリティ対策を統合したシステムのことで、UTMの機能にはIPSも含まれます。

企業のセキュリティ対策として、UTMと高性能なIPS、どちらを選ぶべきでしょうか。本記事では、UTMとIPSによるセキュリティ対策を比較しながら解説していきます。

UTMとIPSの基礎知識

UTMとIPSとはそれぞれどんなシステムなのか、改めて確認します。

UTMとは?

複数のセキュリティ対策を統合管理する仕組み

UTM(Unified Threat Management)は「統合脅威管理」と訳されます。UTMは企業などのネットワークをサイバー攻撃から守るために、複数のセキュリティ機能を統合して一元的に管理運用するシステムです。各種のセキュリティツールを単体で導入するよりも効率がよく、一定水準の安全性が保たれます。UTMの主な機能として、以下があります。

ファイアウォール

社内などの内部ネットワークと外部との境界に設置され、通過する通信を監視・制御するシステムです。送受信されるデータのIPアドレスやプロトコルを監視して内部ネットワークへの通信を許可または拒否します。

IPS/IDS

IPSは不正侵入防止システム、IDSは不正侵入検知システムのことです。まずIDSが不正アクセスや攻撃を検知して必要なアラートを発信します。あわせて、IPSがその侵入を阻止します。

アンチウイルス

ウイルスの検出、駆除、防御のためのシステムです。スパイウェア・ランサムウェア・トロイの木馬など、マルウェアと総称される各種のコンピュータウイルスを検知し、削除または隔離して感染を防ぎます。

アンチスパム

スパムメールの検知・隔離・削除をするシステムです。スパムメールとは、個人のメーラー宛に送信される迷惑メール・フィッシング詐欺メールや、さまざまな詐欺メールなどです。

Webフィルタリング

Webサイトのなかで特定のURLをブロックする機能です。危険なWebページをブロックするほか、業務に不要なWebサイトへのアクセスを制限することもあります。

アプリケーション制御

特定のアプリケーションについての使用制限・利用状況の監視・ユーザーごとの権限設定などができるシステムです。

VPN

インターネット上などに特定のデバイスだけが通信できる仮想のネットワークを構築し、通信の安全を確保します。

IPSとは?外部からの攻撃を防ぐ仕組み

IPS(Intrusion Prevention System)は、不正侵入防止システムと訳されます。言葉どおり、不正なアクセスの侵入を未然に防ぐシステムです。

IPSとあわせて覚えておきたいのがIDS(Intrusion Detection System)、不正侵入検知システムです。IDSは不正な侵入を検知してアラートを出すのみですが、IPSは不正アクセスをブロックします。

具体的な不正アクセスには、OSやアプリケーションを攻撃するエクスプロイト、ランサムウェアやトロイの木馬といったマルウェア全般、大量のデータ送信によりサーバーなどを攻撃するDDOSなどがあります。このような攻撃を受けて企業が深刻な被害を受けた事例は最近でも数多く報告されています。そのため、IPSによるセキュリティ構築は極めて重要といえます。

IPSが不正アクセスを検知する仕組みとして、以下の2つが挙げられます。

シグネチャ型

IPSはサイバー攻撃のデータベースと照らし合わせて不正アクセスを検知・ブロックします。既知の不正侵入に対しては高い正確性で防御できます。

アノマリ型

正常な通信の挙動から逸脱した異常な通信を脅威と判断して防御します。まだ知られていない最新の攻撃を防御できる可能性がある一方で、正常な通信を以上と判断してブロックしてしまう誤検知が発生することがあります。

IPSと似た機能にファイアウォールがあります。ファイアウォールはネットワークの出入口で通信を監視して不正な通信を制御します。ただしファイアウォールが許可した通信経路を通って侵入してしまうマルウェアもあります。IPSはデータの内容まで精査して不正アクセスを阻止します。

UTMとIPSの関係性とは?

UTMとIPS、それぞれの定義から明らかなように、UTMの主な機能のひとつとしてIPSが搭載されています。

統合セキュリティのUTMか、IPSのみを導入するか

ここまで述べてきたように、企業のセキュリティ対策としてIPSは不可欠です。そこで選択肢となるのが、IPSを搭載したUTMを導入する方法と、単体のIPSを導入する方法です。UTMには標準的に必要とされる複数のセキュリティ機能が統合されているので、UTMを導入するだけである程度のセキュリティ対策となります。一方、単体IPSを導入する場合には、ファイアウォール、アンチウイルス、アンチスパムなど、他の単体ツールもあわせて導入する必要があります。

単体IPSと統合UTMの比較

以下の表は、単体のIPSと統合UTMのIPS機能の比較です。

| 比較項目 | 単体IPS | 統合UTMのIPS機能 |

|---|---|---|

| 費用 | 高 IPSの単価は高くなる |

低 IPS機能のみの単価は低くなる |

| 人的 リソース |

運用には専門性の高い人材が必要 | 専任者、高い専門スキルが不要 |

| スルー プット |

高 高いパフォーマンスを保つことが可能 |

中 製品によってはパフォーマンスが低下することがある |

| 導入難易度 | 高 他のセキュリティ機能との連携を構築する必要がある |

低 オールインワンなので導入が容易 |

| カスタマイズ性 | 高 詳細な設定やチューニングが可能 |

中~低 デフォルトと乖離した設定が難しい |

| スケーラビリティ | 高 必要に応じて柔軟に拡張可能 |

中~低 拡張の自由度は製品によって異なる |

| 誤検知対策 | 精度の高いチューニングで誤検知を減らせる | チューニングが難しく誤検知対策しづらい場合がある |

| 主な ユーザー |

大企業、セキュリティを重視する企業 | 中小企業~中堅企業 |

以下で、単体のIPSとUTM、それぞれのメリットをくわしく解説します。

IPSを単体で導入するメリット

IPSを単体で導入する場合のメリットとして、以下が挙げられます。

高性能

保護すべき重要な情報資産を保有する企業や大企業にとって、精度の高いIPS機能が欠かせません。要件を満たす高性能の単体IPSを導入することで、誤検知を少なくしつつ、小さな異常も見逃さない理想的な不正アクセス防御システムを構築できます。

単位時間当たりで処理できるデータ量のことをスループットといいますが、単体IPSでは速度を落とさずに、大量のトラフィックを効率的に処理できます。

カスタマイズや拡張の自由度が高い

UTMと比較したとき、単体のIPSは自社に合わせたカスタマイズ設定の自由度が高めです。詳細なチューニング、企業の通信環境やアプリケーション、業態に合わせた検知ルールの設定などが可能です。また、企業が成長して拠点が増えたりネットワークが拡大したりといった場合にも、単体IPSであれば高いスループットを保ちながらのシステム拡張が容易です。上位モデルへの入れ替え、機器の拡張など、柔軟に対応できます。

単一障害点を回避できる

UTMは複数のセキュリティ機能を統合しているため、万一UTM機器に故障などが起きたときにはすべてのセキュリティ機能が停止し、インターネット接続も途絶してしまう可能性があります。これを「単一障害点」といいます。

IPSやファイアウォールなどその他のセキュリティ機能がそれぞれ独立していれば、単一障害点を回避でき、事業継続性へのダメージを低減できます。

UTMにIPSを組み込むメリット

UTMを導入し、その一機能であるIPSを活用する場合には、以下のようなメリットが挙げられます。

コスト削減とリソースの最適化

UTMはIPSだけでなく、ファイアウォール・アンチウイルス・アンチスパム・アプリケーション制御などの複数のセキュリティ機能を1台で運用します。それぞれのセキュリティ製品を組み合わせて導入するのと比較してコストが削減できます。

また、セキュリティ対策全般を一元管理できるため、運用に必要な人的リソースが少なくてすみ、UTMベンダーのサポートも活用できるため、担当者には高度な専門スキルがさほど要求されません。セキュリティ部門に専任担当者を確保できない企業でも、効率よく多層的なセキュリティ対策が可能です。

アップデートによる安心感

UTMに搭載された各種のセキュリティ機能は常にアップデートされ、最新の状態に保たれます。そのため、巧妙化する新たなサイバー攻撃に対しても一定の備えができます。UTMだけでセキュリティ体制が万全とは必ずしもいえませんが、基本的なセキュリティ対策ができている安心感があります。

中堅企業に適した性能を備えている

UTMはコストと性能のバランスが中小~中堅の企業に適しています。高度なセキュリティ人材がいなくても必要十分なセキュリティ体制を構築することができ、運用の負荷も少ないことが大きなメリットです。最低限の法規制やコンプライアンスの要件を整えたいという中小~中堅企業のニーズに応えるという点でもUTMが有効です。

UTMにIPSを追加する選択肢もある

まずUTMで基本的なセキュリティ対策をカバーしながら、自社が強化したいセキュリティ対策を単体製品で追加するという方法もあります。UTMの効果的な活用例のひとつといえるでしょう。

不正アクセスに対する防御を強化したい場合は、UTMに加えて単体IPSを追加導入することで、UTMの汎用性と単体IPSの専門性の両方のメリットを享受できます。金融機関・医療機関・重要な個人情報を扱う企業などに、特におすすめの方法といえるでしょう。

UTM・IPSの導入またはリプレイスのポイント

ここでは、IPSやUTMを導入またはリプレイスする場合の検討ステップやポイント、注意点について解説します。

導入前にチェックすべきスペック・機能

製品のスペックや機能については導入検討段階で資料を読み込んで詳細に確認します。主に、以下のような確認ポイントがあります。

スループット

セキュリティ製品のスループットが低い場合、ネットワーク全体の通信速度を下げてしまい業務に支障をきたす場合があります。製品カタログのスループット実績を試用期間などで十分に確認することが重要です。UTMではすべてのセキュリティ機能が稼働しているときの「脅威防御スループット」を確認します。

通信速度への影響

セキュリティ製品を導入した際、社内の通信速度が影響を受けず、業務に支障が出ないかどうかを確認します。UTMの場合は全機能をONにした状態でチェックします。

レイテンシ

レイテンシとは遅延のことです。レイテンシをチェックするには、ビデオ会議のようなレイテンシの影響が出やすいアプリケーションの動作確認を行います。

誤検知率

セキュリティチェックレベルを高く設定したときでも誤検知率が低く抑えられるかを確認します。検証環境を用意して測定することがベストですが、製品レビューサイトなどで確認する方法もあります。

DPI対応の有無

DPI(Deep Packet Inspection)とは、データの中身やアプリ層まで深く解析することです。高度な不正アクセス防御のためには、DPI対応であることが理想的です。IPS単体では標準装備されていることが多いものの、UTMのIPS機能ではDPIに対応していない、あるいは十分にDPI対応していない例があります。

サンドボックス連携の有無

サンドボックスとは、未知のマルウェアなどを隔離された環境で実行し、分析する技術です。UTMのIPS機能ではサンドボックス連携がされていないことがあります。

アップデート頻度

シグネチャやソフトウェアのアップデート頻度と方法をチェックします。アップデートが頻繁で確実に実施されることが重要です。

導入形態

UTMやIPSの導入形態には、オンプレミスとクラウドの2タイプがあります。

オンプレミス(アプライアンス)

社内ネットワークと外部との出入口に物理的に機器を設置します。安定したパフォーマンスを発揮できる反面、初期費用が高くスケーラビリティが低いといったデメリットがあります。

クラウド

クラウド設定がしやすく利用開始が簡単で、初期費用も抑えられます。スケーラビリティにも優れています。インターネット経由のためパフォーマンスが安定しない場合があること、カスタマイズの自由度が低いことがデメリットです。

リプレイスのベストなタイミング

リプレイス導入するためには、入れ替えのタイミングも重要です。現行のセキュリティ製品を導入してから3~5年経過時が好機といえます。脅威の進化スピードや機器の性能を考慮すると、セキュリティ製品は3~4年ごとに最新のものに切り替えることが望ましく、すでに5年目であれば更新の検討を急ぐべきです。

リプレイスの検討ステップ

リプレイスを検討するときは、以下のようなステップで進むことが一般的です。

- 現在の状況と課題を明確にする

- 自社に適した製品をいくつか検討の対象として選定する

- 試用機会やテスト環境などを活用して製品候補を詳細に

チェックする - 費用や性能、課題解決力を数値化して評価し、製品を選定する

リプレイス時の注意点

リプレイスの際は、通信を止めることなく新製品に引き継ぐことが重要です。リプレイスを実行する際の注意点として、以下があります。

- 確実にデータをバックアップする

- 新製品についてテスト環境で十分に動作確認をする

- 現製品の稼働状況・設定を把握する

- 影響範囲を洗い出し、関係部署と情報共有する

- ダウンタイムを最少化できるよう、業務時間外での切り替え計画を策定する

- ベンダーと十分に連携をとって進める

- 社内に周知する

企業の事業計画

導入・リプレイスするべきセキュリティ製品の選定は、企業が事業計画を順調に進めるためにも重要です。

事業拡大や新規事業、拠点展開への対応

企業が成長して規模が拡大すれば、それに合わせたセキュリティ体制が必要になります。事業拡大・新規事業展開・拠点増などの計画がある場合、リプレイス時にスケーラブルなセキュリティ製品を選定することが重要です。

業務デジタル化への対応

リモートワーク・クラウド活用推進・AI導入など、業務におけるデジタル化を進めるのであれば、SASEの追加導入やDPIやサンドボックスなど、さらに高度なセキュリティ機能が求められます。

コンプライアンス方針の強化

たとえば海外展開や特定業種への参入の際、法規制や情報保護要件がより厳格化されることがあります。IPSの強化やデータ保全体制の見直しなど、一層のセキュリティ投資が必要となるでしょう。

総合セキュリティ対策なら

パロアルトネットワークス

より堅牢な総合セキュリティ対策をお求めの場合、次世代ファイアウォールを手がけるパロアルトネットワークスにおまかせください。

優れた拡張性

柔軟なスケーラビリティで、成長企業を将来にわたって支援します。

安定したパフォーマンス

多機能を同時に走らせても安定したパフォーマンスを保ちます。

AI搭載で次世代の防御に対応

AIエコシステムを監視し、巧妙化する攻撃に備えるAIセキュリティプラットフォームを提供します。

詳しくは、以下のページをご覧ください。

まとめ

IPSとは不正侵入防止システム、UTMは統合脅威管理のことです。UTMの複数の機能のなかにはIPSが含まれています。企業がIPSを重視してセキュリティ対策をする場合、UTMを導入、あるいは単体IPSを導入という選択肢があります。

より高機能な総合セキュリティ対策をお求めの場合は、従来のファイアウォールに加え、アプリケーション識別・ユーザー識別・脅威防御・SSL復号などの機能を搭載した、パロアルトネットワークスの次世代ファイアウォール導入をご検討ください。