![]() コラム

コラム

UTMは必要ない?

導入不要とされる理由と判断ポイント、

代替策を解説

![]() 最終更新日:

最終更新日:

社内ネットワークのセキュリティを強化したいが、情報システム部門に十分なリソースがない。こうした課題に対し、UTM(統合脅威管理)は有効な解決策の一つとされてきました。

しかし近年、UTMはもう古いという声も聞かれます。一方で、2022年4月に施行された改正個人情報保護法により、企業にはより厳格な情報漏洩対策が求められるようになりました。

この記事では、UTMが不要といわれる理由や、UTMが必要とされるケース、代替策となりうるセキュリティ製品との違いなどを多角的に解説します。

UTMとは?役割と仕組みを整理

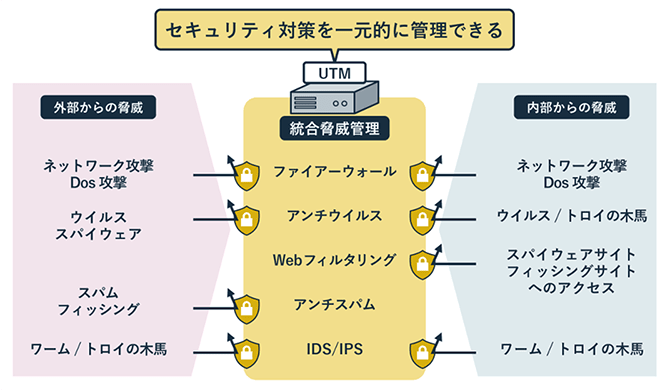

UTM(Unified Threat Management:統合脅威管理)は、その名の通り、複数のセキュリティ機能を一つのハードウェア(アプライアンス)に統合した製品です。従来はハードウェア型が主流でしたが、現在は仮想アプライアンス型やクラウド型も登場しています。

企業のネットワークの出入り口に設置し、外部からの脅威と内部からの不正な通信をまとめて監視・防御する役割を担います。

UTMの基本的な機能と仕組み

UTMは、企業のインターネットゲートウェイに設置され、社内LANとインターネット間の通信を全て監視します。この一台で、以下のような複数のセキュリティ機能を提供します。

- ファイアウォール 不正アクセスやサイバー攻撃からネットワークを守ります

- IPS/IDS(不正侵入防御/検知システム) ネットワークへの不正なアクセスや攻撃の兆候を検知し、遮断します

- アンチウイルス 通信に含まれるウイルスやマルウェアを検知・遮断します

- Webフィルタリング 業務に無関係なサイトや、マルウェアが仕込まれた危険なWebサイトへのアクセスをブロックします

- アンチスパム 迷惑メールを検知して遮断します

- VPN 仮想ネットワークを用いて、拠点間や外出先などからのデータ通信を安全に行います

- アプリケーション制御 許可されていないアプリケーションの通信を制御・ブロックします

これらの機能を個別に導入・運用する手間とコストを削減し、一元的な管理を可能にするのがUTMの最大の特長です。

NGFWやほかのセキュリティ製品との違い

ここで、特に近年注目されているNGFW、SASE、EDRとUTMとの違いを整理しておきましょう。

| 主な役割・特徴 | メリット | デメリット | |

|---|---|---|---|

| UTM | 複数のセキュリティ機能を一台に統合したアプライアンス。境界型防御の要 | 導入・運用コストを抑制。管理がシンプル | 多くの機能を有効にすると性能が低下しやすい。クラウドへの対応が課題 |

| NGFW | 次世代ファイアウォール。アプリケーションレベルでの監視・可視化・制御に強み | 詳細な通信内容の解析が可能。脅威検知精度が高い | 多機能ゆえ初期設定や運用に専門知識が必要。高価になる傾向 |

| SASE | ネットワークとセキュリティの両機能をクラウドで提供するフレームワーク。ゼロトラストが前提 | 場所を問わず均一なセキュリティを適用可能。クラウドサービスやテレワークとの親和性が高い | 導入・移行のハードルが高い。単一ベンダーへの依存度が高まる可能性 |

| EDR | PCやサーバーなどエンドポイントを監視し、侵入後の脅威を検知・対応 | 侵入を前提とした対策が可能。インシデントの全体像を把握しやすい | 侵入そのものを防ぐ機能ではない。運用には専門知識が必要 |

UTMやNGFWがネットワークの「入り口対策」であるのに対し、EDRは「侵入後対策」としてエンドポイントを守ります。そしてSASEは、クラウドを前提とした新しいネットワークセキュリティの形です。これらはUTMの代替策となり得る、あるいはUTMと組み合わせて利用される重要なセキュリティ対策です。

「UTMはもう古い」「必要ない」と言われる理由

多機能で便利なUTMですが、なぜ「古い」「不要」といった意見が出るのでしょうか。その背景には、働き方やIT環境、そしてサイバー攻撃の手法の変化があります。

従来型UTMの限界と課題

テレワークやSaaSの普及により、UTMの「境界型防御」では対応しきれないケースが増えています。自宅や外出先などから、様々なデバイスを用いたクラウドサービスへのアクセスが行われると、UTMによる監視や防御ができなくなります。一方で全ての通信をUTM経由にした場合、UTMがボトルネックとなり通信速度の低下を招く可能性があります。このように、従来型のUTMではクラウド時代に対応しきれなくなっているのが現状です。

多機能ゆえの中途半端さ・性能不足

UTMはオールインワンであることが魅力ですが、裏を返せば器用貧乏になりがちです。ファイアウォール、IPS、アンチウイルスなど、複数の機能を同時に有効にするとプロセッサに高い負荷がかかり、カタログスペックどおりの通信速度が出ないケースが少なくありません。特に、暗号化されたSSL/TLS通信を復号処理して検査する「SSL/TLSインスペクション」は非常に高負荷で、処理能力が低下するため、実質的に利用が難しいという声もあるようです。

ゼロトラストやEDRなど、セキュリティ潮流の変化

近年のセキュリティの主流は、「何も信頼しない」ことを前提にあらゆるアクセスを検証する「ゼロトラスト」モデルへと移行しています。ゼロトラストを実現するには、ユーザー認証の強化やデバイスの状態監視が不可欠で、境界を守るUTMだけでは不十分です。また、侵入を完全に防ぐことは不可能という認識から、侵入後の迅速な検知と対応を重視するEDRの重要性が高まっていることも、UTM不要論の一因となっています。

UTMでの対応が難しい新たな脅威

(APT攻撃・標的型攻撃など)

サイバー攻撃は年々進化しています。国家規模で行われる高度で長期的なAPT攻撃(Advanced Persistent Threat)や、特定の企業や個人を狙い撃ちする標的型攻撃などが挙げられます。未知の脅威や巧妙な攻撃に対しては、単一の防御壁であるUTMだけでは対応が困難であり、振る舞い検知やAIを活用した多層的な防御、そして侵入を前提としたEDRのような対策が必要になります。

企業にUTMは必要?

UTMが必要ない・不要になるケースは?

UTMの課題点を踏まえると、全ての企業にUTMが最適とは限りません。以下のようなケースでは、UTMの導入が不要、あるいは見直しが必要になる可能性があります。

クラウド中心の業務環境へ移行している

業務システムのほとんどがSaaSで構成され、従業員が様々な場所で働くクラウドネイティブな企業では、UTMの存在意義は薄れます。このような企業では、クラウド上のセキュリティ機能とネットワーク機能を統合して提供するSASEなどが向いているでしょう。

社内に複数製品を組み合わせて運用できる体制がある

情報システム部門にセキュリティ専門の知識を持つ人材がおり、各領域に特化した最適なセキュリティ製品を組み合わせて運用できる体制がある場合、UTMは不要かもしれません。

既存ファイアウォールやNGFWが十分に機能している

すでに高性能なNGFWを導入しており、その機能で十分なセキュリティレベルを担保できている場合、UTMを導入すると機能が重複してコストと運用の無駄が生じます。NGFWで不足している機能を、別の特化型ソリューションで補う方が合理的です。

事業拡大フェーズにありUTMでは

スケーラビリティが不足する

従業員数や拠点数が急激に増加している成長企業では、UTMのスケーラビリティ(拡張性)が課題となることがあります。トラフィックの増加に対応するためにUTMを高性能なモデルに買い替えるのは、大きなコストと手間がかかります。クラウドベースで提供され、リソースの拡張が容易なSASEなどの方が、事業の成長スピードに柔軟に対応できます。

UTM導入がおすすめな企業、ケースは?

一方で、UTMが依然として有効な選択肢となる企業も数多く存在します。特に以下のようなケースでは、UTMの導入がおすすめです。

機密情報や顧客情報を取り扱う

個人情報や取引先の機密情報を扱う全ての企業にとって、セキュリティ対策は経営の根幹に関わる重要課題です。2022年4月に施行された改正個人情報保護法では、情報漏洩発生時の報告が義務化され、違反した場合の法人への罰則も最大1億円へと大幅に強化されました。UTMの導入自体は法律で義務化されていませんが、こうした法的要請に応え、企業の社会的責任を果たすための現実的かつ効果的な一手となります。

セキュリティ担当者が不在

「情シスはいるが、セキュリティの専任担当者はいない」という中堅・中小企業にとって、複数のセキュリティ対策を個別に導入・運用するのは困難です。UTMであれば、多様な脅威に対する防御策を一つの管理画面で設定・運用できるため、管理者の負担を大幅に軽減できます。

早急に企業全体で統一された

セキュリティレベルにしたい

複数の拠点を持つ企業や、M&Aによって異なるセキュリティポリシーを持つ組織が統合された場合など、企業全体のセキュリティレベルを迅速に標準化したいケースがあります。UTMを各拠点に導入し、センター側で集中管理する構成をとることで、短期間で均一なセキュリティポリシーを全社に展開することが可能です。

自社にUTMは必要なのか?判断のポイント

最終的にUTMを導入すべきか否か。その判断を下すためのポイントを解説します。

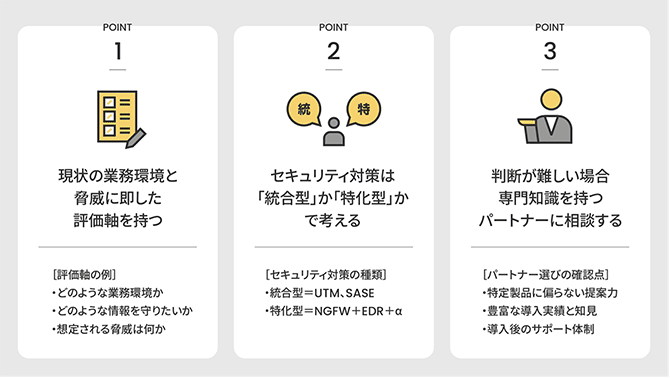

現状の業務環境と脅威に即した評価軸を持つ

まずは自社の現状を正しく把握することが第一歩です。

業務環境

オンプレミス中心か、クラウド中心か。従業員の働き方(出社、テレワークの割合)はどうか

守るべき資産

最も重要な情報は何か(顧客情報、技術情報など)。どこに保管されているか

想定される脅威

標的型攻撃、ランサムウェア、内部不正など、自社が最も警戒すべき脅威は何か

これらの現状分析に基づき、UTMが自社の環境とリスクに合致しているかを評価します。

セキュリティ対策は

「統合型」か「特化型」かで考える

セキュリティ対策の理想形は、企業の方針によって異なります。

統合型(UTM, SASE)

運用負荷の軽減と管理のシンプルさを最優先する場合。コストを抑えつつ、標準的なセキュリティレベルを確保したい企業向け

特化型(NGFW+EDR+α)

各分野で最高の防御能力を求める場合。専門の運用体制を構築でき、より高度な脅威に対応したい企業向け

自社のリソース(人材、予算)と目指すセキュリティレベルを天秤にかけ、どちらの方針が適しているかを判断しましょう。

UTMに代わる構成の見直しを支援する

パートナーの選び方

自社だけで最適な判断を下すのが難しい場合、専門知識を持つパートナー(ITベンダーやコンサルティング会社)の支援を受けることが有効です。良いパートナーを選ぶためには、以下の点を確認しましょう。

特定製品に偏らない提案力

UTMありきではなく、SASEやゼロトラストなど、最新の動向を踏まえた幅広い選択肢を提示してくれるか

豊富な導入実績と知見

自社と類似した業種や規模の企業への導入実績があるか

導入後のサポート体制

24時間365日の監視やインシデント対応支援など、導入後の運用を見据えたサポートを提供してくれるか

信頼できるパートナーは、自社のセキュリティを次のレベルへ引き上げるための強力な味方となります。

総合セキュリティ対策なら

パロアルトネットワークス

ここまで、UTMについてさまざまな角度から検証してきました。自社にUTMを導入すべきか否か、迷っている企業様は多いかもしれません。必要なセキュリティ対策を過不足なく導入するためにも、信頼できる製品を持つ経験豊富なベンダーに相談してみてはいかがでしょうか。

パロアルトネットワークスは、世界中の多様な組織のサイバーセキュリティパートナーとして信頼と実績を重ねています。総合セキュリティ対策を検討中の企業様は、ぜひパロアルトネットワークスまでお気軽にご相談ください。

まとめ

「UTMは古い」という考えは、クラウド化やゼロトラストといった新しい潮流を鑑みると、ある意味正しいのかもしれません。しかし、多くの企業、特にセキュリティ専任の担当者を置くことが難しい中堅・中小企業や、多拠点展開する企業にとって、UTMは依然としてバランスの取れたコストパフォーマンスの高いソリューションです。

重要なのは自社の業務環境、守るべき情報資産、そして運用体制を冷静に分析することです。この記事で紹介した判断ポイントを参考に、自社にとってUTMは本当に必要なのか、あるいはSASEや特化型製品を組み合わせた次世代のアーキテクチャを目指すべきなのか、最適なセキュリティの姿を検討してみてください。