皆さまこんにちは。SB C&Sの井上です。

今回はAzure Backupのマルチユーザー承認(MUA)を使用してRecovery Services コンテナーのバックアップデータやバックアップポリシーに対する重要な変更や操作を保護する方法をご紹介します。

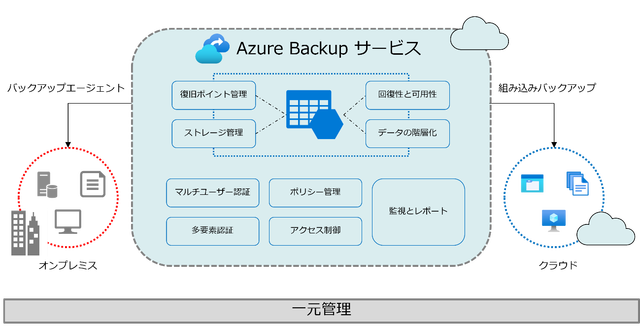

AzureではVMのデータを保護するため、運用ワークロードで稼働しているVMは定期的にバックアップを取ることがベストプラクティスとされています。Azure BackupはAzureネイティブなバックアップサービスで、Azure VM、Azure Fire Share、SQL Server、SAP HANA、オンプレミスのサーバーなどのバックアップを簡単に行うことができます。

Azure BackupでAzure VMなどをバックアップする際には、任意のバックアップ日時やバックアップデータの保持期間などを設定したバックアップポリシーを作成し、ポリシーに従ってバックアップデータが保存されます。そして保存されたバックアップデータは意図せず削除されたりしないように保護することが重要ですが、従来ではRecovery Services コンテナーの操作権限を持つユーザーであれば削除や変更の操作が可能で、バックアップデータが削除されるというリスクがありました。

そこで今回ご紹介するAzure Backupのマルチユーザー承認を利用すると、Recovery Services コンテナーの操作権限を持つユーザーがバックアップデータを意図せず削除したり、バックアップポリシーの保持期間を短縮したりするような操作をブロックし、バックアップデータの保護を強化できます。

1.Azure Backupとは

Azure Backupとは、Azureで提供されているシンプルで安全かつコスト効率の高いバックアップサービスです。AzureではVMのデータを保護するため、運用ワークロードで稼働しているVMは定期的にバックアップを取ることがベストプラクティスとされていますが、Azure Backupを利用することで、非常に簡単にAzure上にVMのバックアップを行うことができます。

また、Azure VMだけでなく、Azure Fire Share、Azure VM上で動作するSQL Server、Azure VM上で動作するSAP HANA、オンプレミスのサーバーなど、幅広いシステムでバックアップを簡単に構成し、Azure上でバックアップデータを一元管理することができます。

Azure BackupでVMをバックアップするためには、Recovery Services コンテナーというリソースを作成する必要があります。Recovery Services コンテナーでは、バックアップデータの格納や、VMのバックアップスケジュールを設定するバックアップポリシーの作成、バックアップした復元ポイントの管理などAzure Backupの様々な操作を行うことができます。

また、Azureで提供されるBCP/DR対策サービスであるAzure Site RecoveryでもRecovery Services コンテナーリソースを使用します。

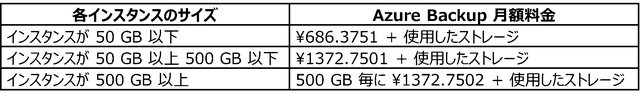

Azure Backupの利用料金は、バックアップ対象のインスタンスに対する基本料金と、バックアップデータの保存で使用したストレージ料金の合計で算出されます。バックアップ対象のインスタンスに対する料金は、保護するインスタンスのサイズによって異なり、Azure VMの場合は以下の料金になります。

2022年8月時点、東日本リージョンの料金

バックアップデータの保存で使用したストレージ料金は、Recovery Services コンテナーの冗長レベルによって1GB当たりの利用料金が異なり、以下の料金となります。

2022年8月時点、東日本リージョンの料金

Azure Backupでは初回バックアップが完全バックアップ、スケジュールバックアップが増分バックアップとして取得されます。また、復元ポイントの保持期間が長ければ長いほど時間と共に保存データが大きくなり、ストレージ料金も高額になっていくため、月額コストを考慮したバックアップ計画を立てることをお勧めします。

2.Azure Backup マルチユーザー承認とは

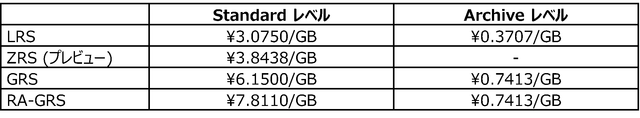

Azure Backup マルチユーザー承認とは、Azure BackupのRecovery Services コンテナーのバックアップデータの削除やバックアップポリシーの保持期間を短縮する操作など、バックアップに対する重要な操作や変更をブロックする機能です。

マルチユーザー承認機能を使用するためには、Recovery Services コンテナーの認証サービスとして「Resource Guard」というリソースを利用します。

マルチユーザー承認を使用しない場合、Recovery Services コンテナーの所有者や共同作成者である「バックアップ管理者」はコンテナー内の全ての操作を行うことができますが、Resource Guardを作成してマルチユーザー承認を使用した場合は、「セキュリティ管理者」がResource Guardの設定を管理することで、特定のコンテナーに対する「バックアップ管理者」による重要な操作を許可したりブロックしたりすることができます。

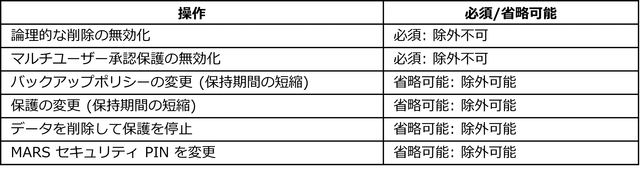

また、Resource Guardによって保護できる重要な操作の一覧は以下の表の通りです。

重要な操作の内、「論理的な削除の無効化」と「マルチユーザー承認保護の無効化」は除外できない(バックアップ管理者に操作を許可することができない)ですが、その他の操作に関してはバックアップ管理者に操作を許可するかブロックするかを設定できます。

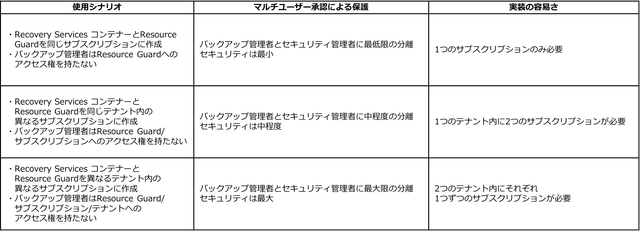

Resource GuardはRecovery Services コンテナーと同じリージョンに作成する必要がありますが、同じサブスクリプションや同じテナント内に作成する必要はありません。

Resource GuardとRecovery Services コンテナーを同じテナントの同じサブスクリプション内に作成した場合は、バックアップ管理者とセキュリティ管理者の分離は最低限となり、異なるテナントの異なるサブスクリプション内にそれぞれを作成した場合は、バックアップ管理者とセキュリティ管理者の分離は最大となり、セキュリティも最大になります。

3.Azure Backup マルチユーザー承認 設定方法

今回は、Recovery Services コンテナーとResource Guardを異なるテナント内に作成し、バックアップ管理者はResource Guardリソース、サブスクリプション、テナントへのアクセス権を持たない環境でマルチユーザー承認を設定します。これにより、バックアップ管理者とセキュリティ管理者の分離が最大限となり、マルチユーザー承認保護のセキュリティは最大になります。

マルチユーザー承認を利用するには、以下の前提条件が必要です。

- Recovery Services コンテナーとResource Guardが同じリージョンに存在する

- バックアップ管理者にResource Guardへの「共同作成者」アクセス許可が付与されていない

- サブスクリプションにMicrosoft.RecoveryServicesプロバイダーが登録されている

マルチユーザー承認は以下の手順で設定しますが、バックアップ管理者の作業とセキュリティ管理者の作業が混在するため、各手順で作業を行う管理者を( )内に記載しています。また、今回は異なる2つのテナントで作業するため、セキュリティ管理者とResource GuardはテナントA、バックアップ管理者とRecovery Services コンテナーはテナントBに作成し、どちらのテナントで作業を行うかを( )内に記載しています。

- Recovery Services コンテナーの作成 (バックアップ管理者, テナントB)

- Resource Guardの作成 (セキュリティ管理者, テナントA)

- Resource Guardで保護する操作を選択 (セキュリティ管理者, テナントA)

- Resource Guardのアクセス許可設定 (セキュリティ管理者, テナントA)

- Recovery Services コンテナーでマルチユーザー承認を有効化 (バックアップ管理者, テナントB)

- マルチユーザー承認の動作確認 (バックアップ管理者, テナントB)

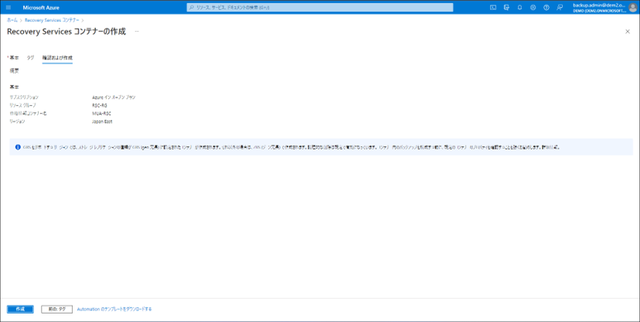

(1)Recovery Services コンテナーの作成 (バックアップ管理者, テナントB)

まずはマルチユーザー承認で保護する対象のRecovery Services コンテナーを作成します。(既存のRecovery Services コンテナーに対してマルチユーザー承認を設定する場合は、この手順はスキップしてください。)

バックアップ管理者には、本手順でRecovery Services コンテナーを作成して管理する権限と、手順5でマルチユーザー承認を有効化する権限(所有者 or 共同作成者)を付与しておく必要があります。

Azure PortalでRecovery Services コンテナーを作成します

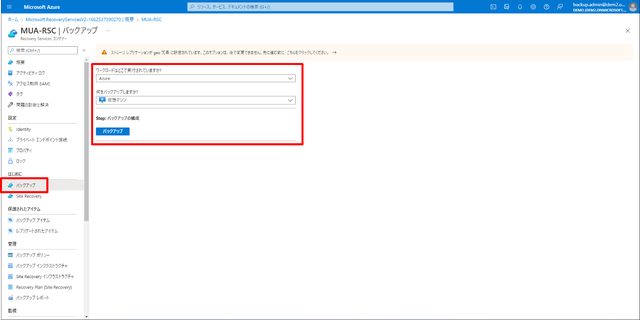

作成したRecovery Services コンテナーページからAzure VMをバックアップします。

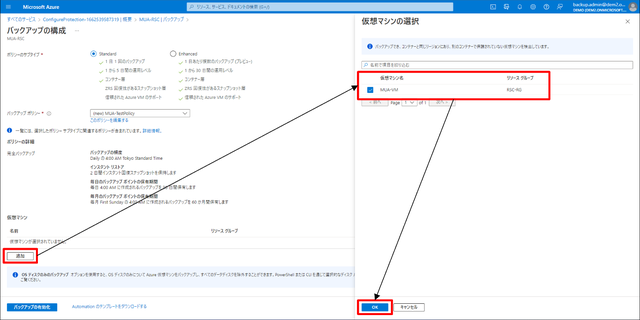

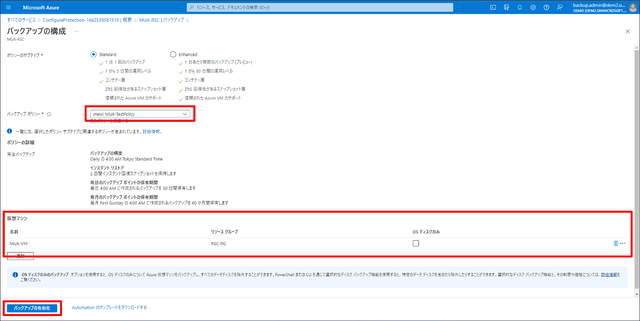

VMのバックアップスケジュールと保持期間をバックアップポリシーで設定します。

今回は日次バックアップを30日保持、月次バックアップを60か月保持で設定しています。

バックアップするVMを選択します。

入力値に誤りがないことを確認し、[バックアップの有効化]をクリックします。

Azure Backupでは、バックアップポリシーで設定した日時になるまで自動バックアップは実行されないため、すぐにバックアップを行いたい場合はバックアップ項目ページで[今すぐバックアップ]をクリックして手動バックアップを行ってください。

(2)Resource Guardの作成 (セキュリティ管理者, テナントA)

マルチユーザー承認を構成するためのResource Guardを作成します。セキュリティ管理者には、本手順でResource Guardを作成して管理する権限と、手順4でAzureリソースに対するユーザーアクセスを管理する権限(所有者 or 共同作成者+ユーザーアクセス管理者)を付与しておく必要があります。

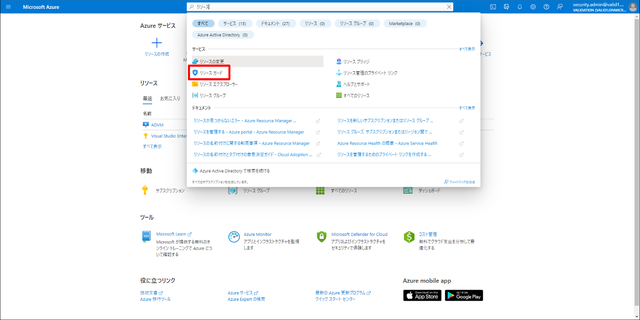

Azure Portalの検索バーに[リソース]と入力し、リソースガードをクリックします。

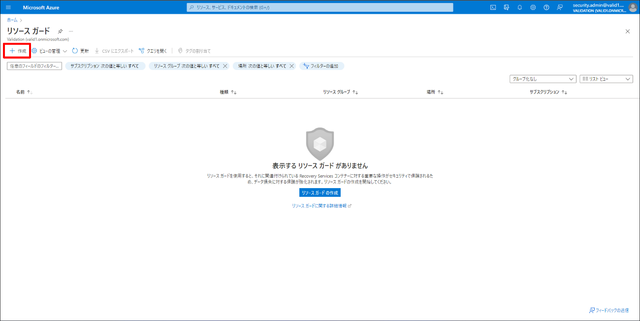

リソースガードページで[追加]をクリックします。

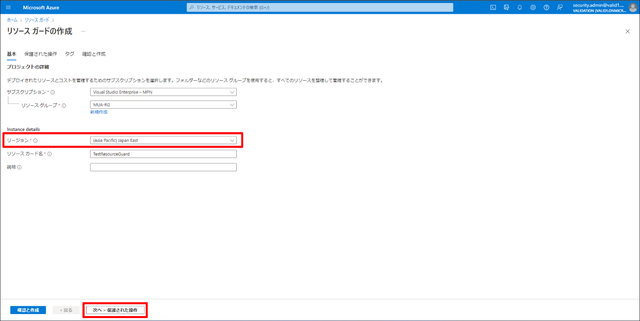

基本タブでリソースグループやリージョン、リソースガード名などを選択します。

リージョンは手順1で作成したRecovery Services コンテナーと同じリージョンを選択してください。

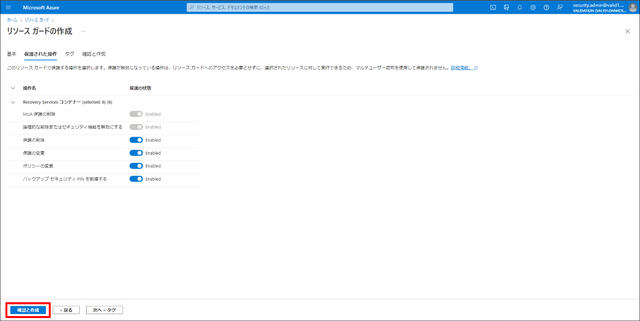

保護された操作タブでは、保護のオン/オフを選択できます。

保護のオン/オフはリソースガード作成後にも変更できます。

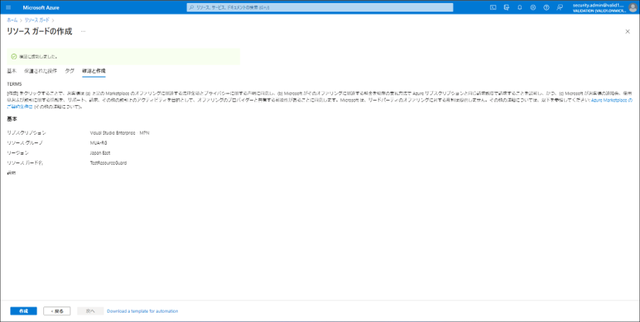

入力値に誤りがないことを確認してリソースガードを作成します。

(3)Resource Guardで保護する操作を選択 (セキュリティ管理者, テナントA)

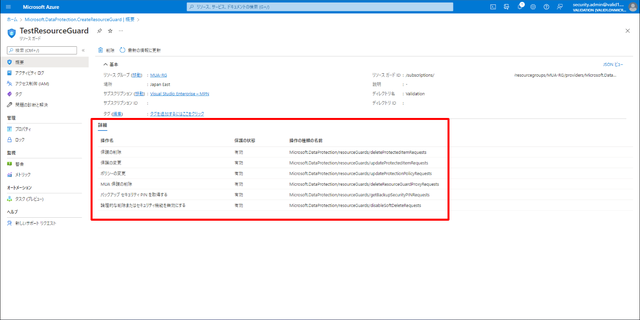

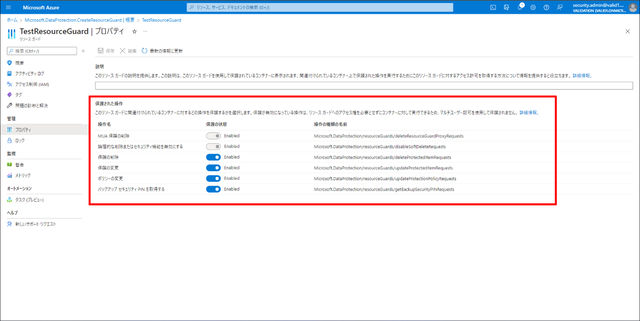

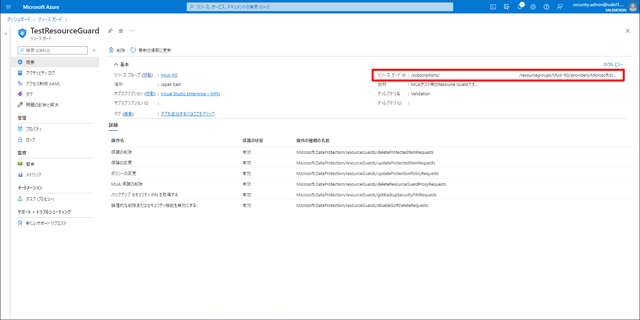

作成したリソースガードの概要ページでは、各操作の保護の状態などを確認できます。

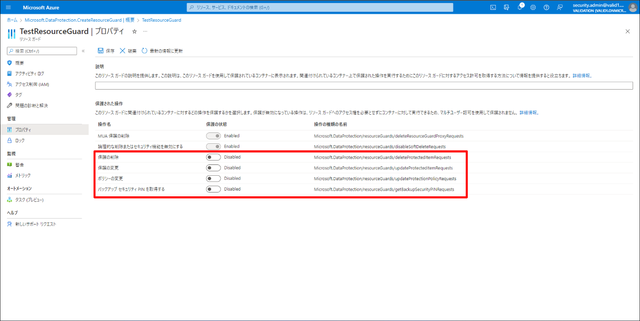

プロパティページでは操作の保護の有効化/無効化を設定できます。[マルチユーザー承認保護の削除操作]と[論理削除の無効化操作]は保護の状態がグレーアウトしており、保護を無効化することはできません。

[保護の削除]、[保護の変更]、[ポリシーの変更]、[バックアップセキュリティPINの取得]は規定で保護が有効になっていますが、必要に応じて無効化することができます。

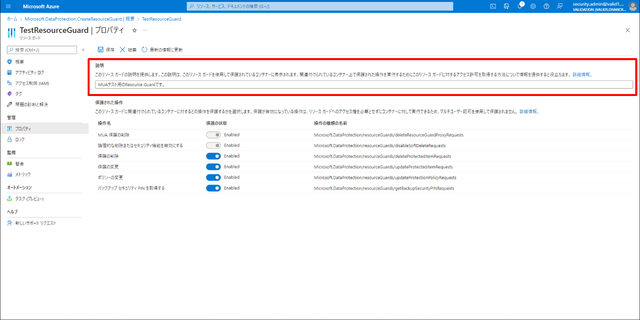

[説明]では、リソースガードで保護されるRecovery Services コンテナーで表示される説明文を入力できます。

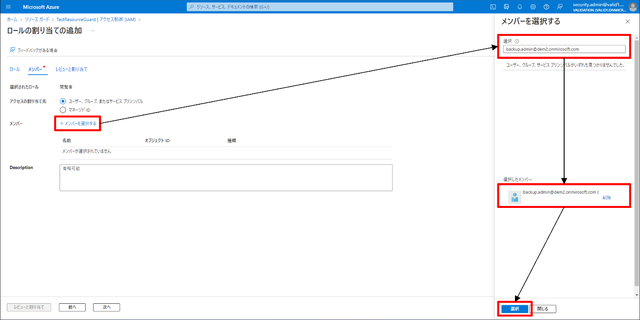

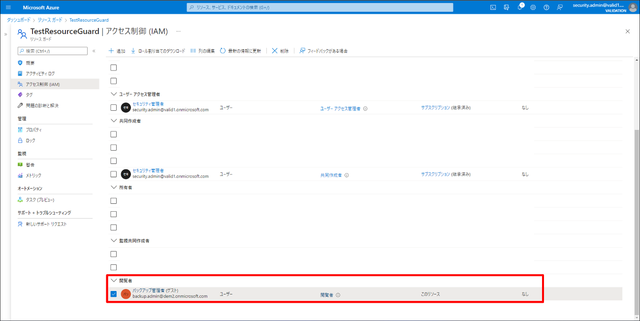

(4)Resource Guardのアクセス許可設定 (セキュリティ管理者, テナントA)

リソースガードでRecovery Services コンテナーを保護するために、バックアップ管理者に対してリソースガードの[閲覧者]ロールを付与します。

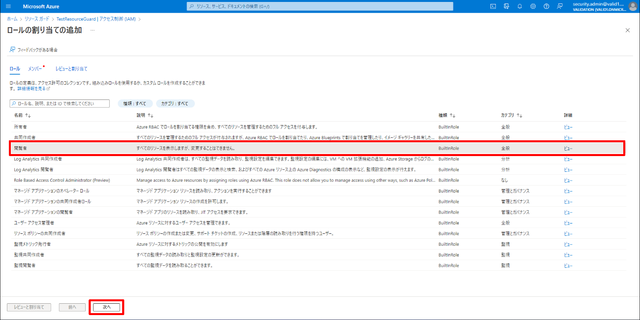

リソースガードの[アクセス制御 (IAM)]ページで[追加] > [ロール割り当ての追加]をクリックします。

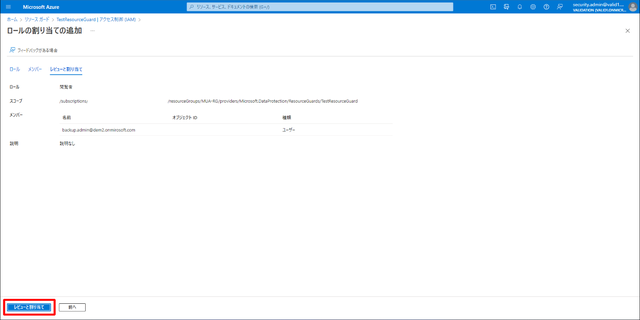

ロールタブで閲覧者を選択します。

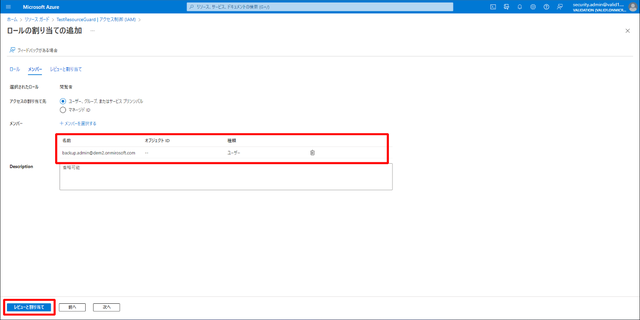

メンバータブの[+ メンバーを選択する]でバックアップ管理者のユーザープリンシパルを入力します。

バックアップ管理者は異なるテナントのユーザーの為、ドメイン名も含めて入力してください。

メンバーにバックアップ管理者が追加されたことを確認して[レビューと割り当て]をクリックします。

入力値に誤りがないことを確認して、バックアップ管理者にリソースガードの閲覧者ロールを付与します。

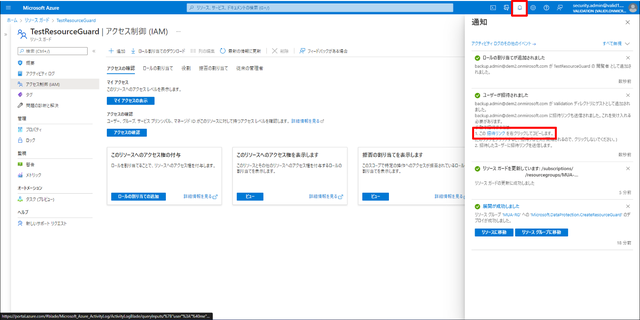

バックアップ管理者はテナントAのメンバーではないため、ロールを付与するとテナントAにゲストとして招待されます。

招待リンクは通知で確認できるため、右クリックしてコピーし、バックアップ管理者に送付します。

※ここからはバックアップ管理者側の操作です

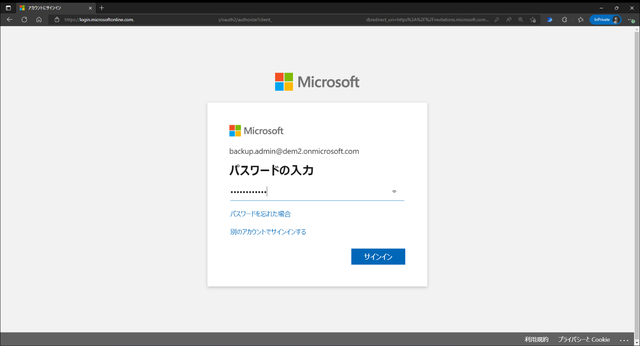

バックアップ管理者はセキュリティ管理者から送付された招待リンクをクリックし、ID/パスワードを入力してサインインします。

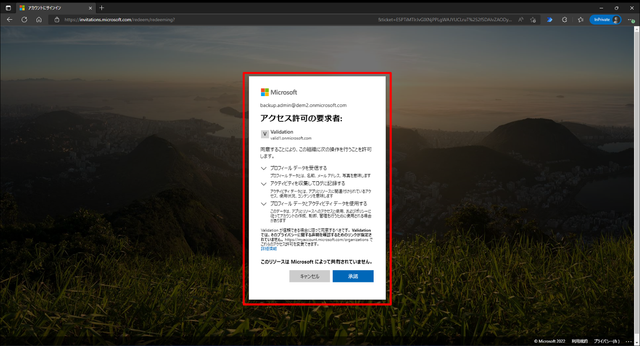

アクセス許可の要求が表示されるので、[承認]をクリックします。

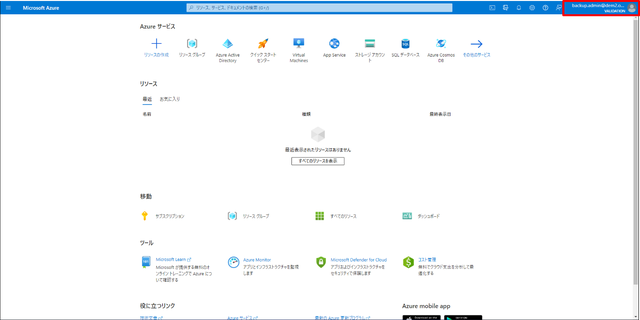

承認後、バックアップ管理者はテナントAのゲストとしてサインインされます。

※ここからはセキュリティ管理者側の操作です

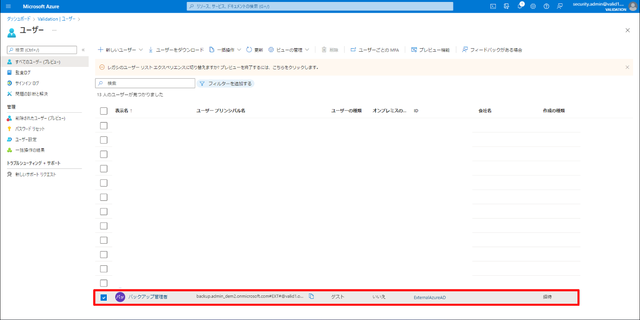

Azure ADのユーザー一覧で、バックアップ管理者がテナントAにゲスト追加されたことが確認できます。

リソースガードのアクセス制御ページでは、バックアップ管理者がリソースガードの閲覧者ロールを持つことが確認できます。

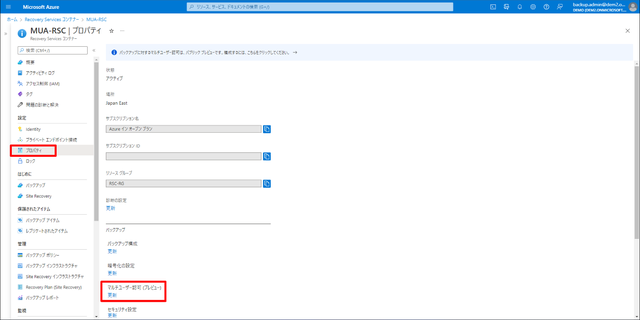

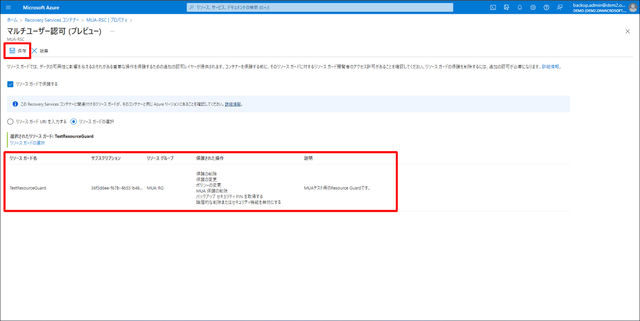

(5)Recovery Services コンテナーでマルチユーザー承認を有効化 (バックアップ管理者, テナントB)

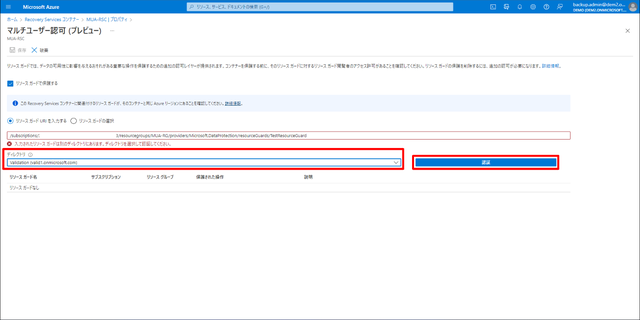

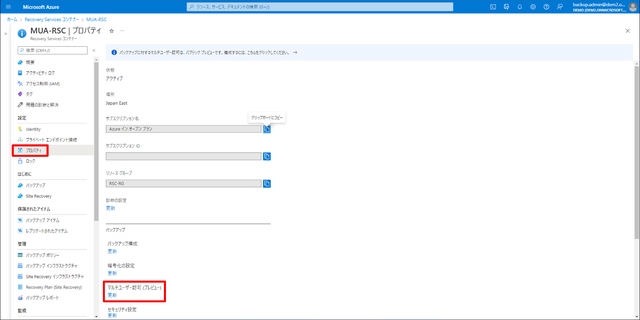

Recovery Services コンテナーのプロパティページで、[マルチユーザー認可 (プレビュー)]の[更新]をクリックします。

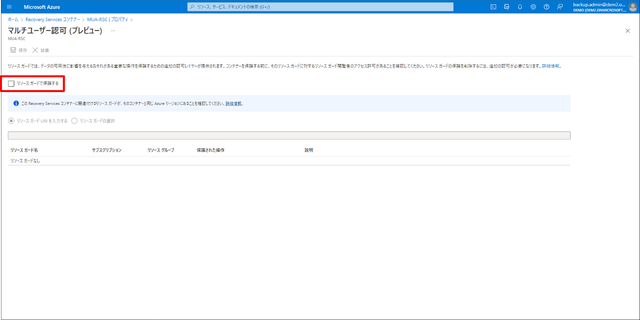

[リソースガードで保護する]にチェックを入れます。

リソースガードの関連付け方法は2通りあります。1つ目は[リソースガードURIを入力する]を選択し、リソースガードURIを入力する方法です。

リソースガードURIはリソースガードの概要ページの[リソースガードID]で確認できます。

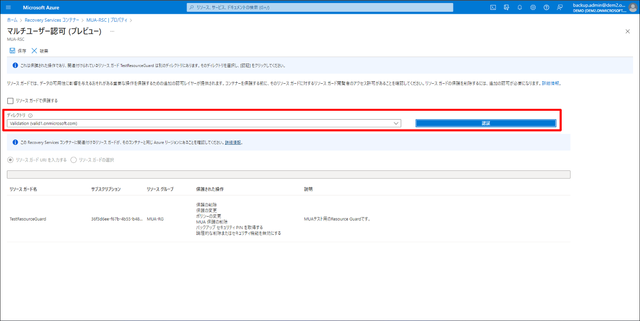

[ディレクトリ]でリソースガードを作成したディレクトリ(テナントA)を選択し、[認証]をクリックします。

認証後、指定したリソースガードの情報が表示されるので、[保存]をクリックします。

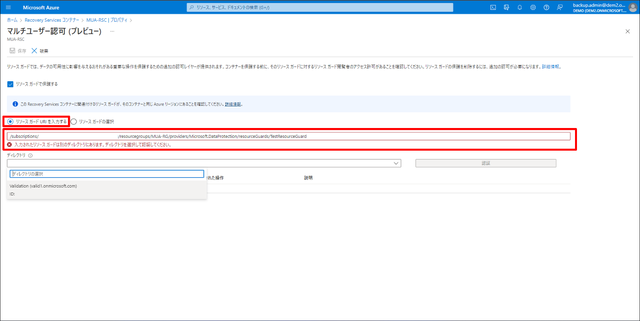

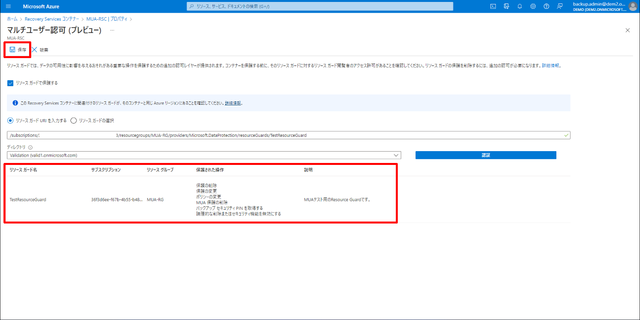

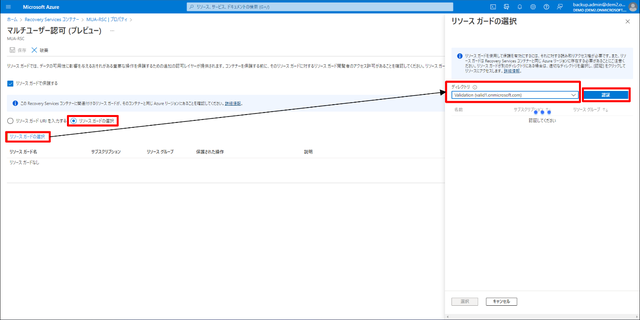

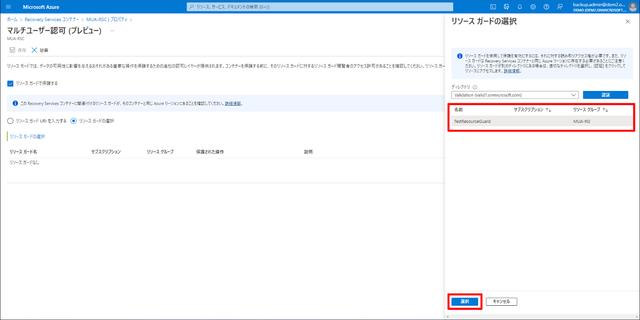

リソースガードを関連付ける2つ目の方法は、リソースガードを直接選択する方法です。

[リソースガードの選択]をクリックし、[ディレクトリ]でリソースガードを作成したディレクトリ(テナントA)を選択し、[認証]をクリックします。

指定したリソースガードの情報が表示されるので、[保存]をクリックします。

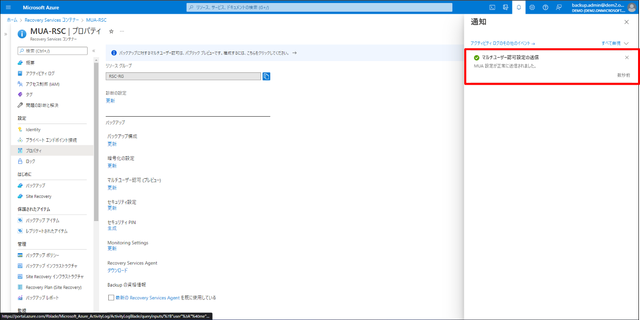

マルチユーザー認可設定の完了は通知で確認できます。

(6)マルチユーザー承認の動作確認 (バックアップ管理者, テナントB)

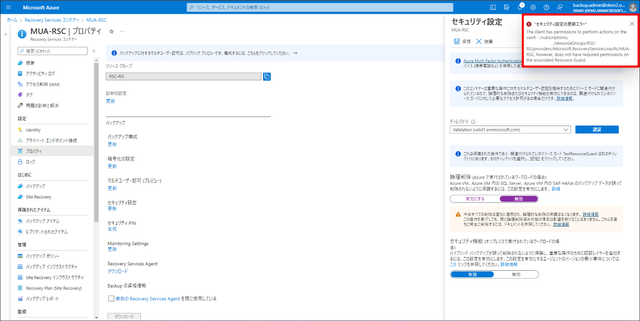

最後に、リソースガードで設定した保護に従ってバックアップ管理者の操作がブロックされるかを確認します。

セキュリティPINの作成操作を確認します。Recovery Services コンテナーのプロパティページで[セキュリティPIN]の[生成]をクリックし、[ディレクトリ]を選択して[認証]をクリックします。セキュリティPINの取得はリソースガードで保護を有効化しているため、バックアップ管理者が操作を行ってもブロックされます。

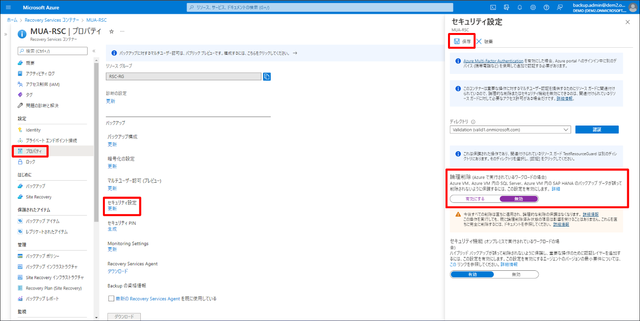

論理削除の無効化を確認します。

Recovery Services コンテナーのプロパティページで[セキュリティ設定]の[更新]をクリックし、[ディレクトリ]を選択して[認証]をクリックして[保存]をクリックします。

論理削除の無効化はリソースガードで保護が有効になっており、無効化はできないため、バックアップ管理者が操作を行ってもブロックされます。

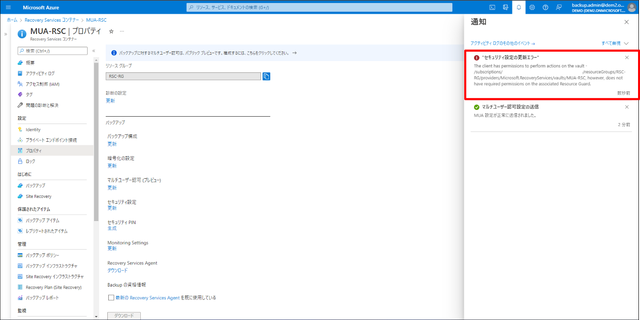

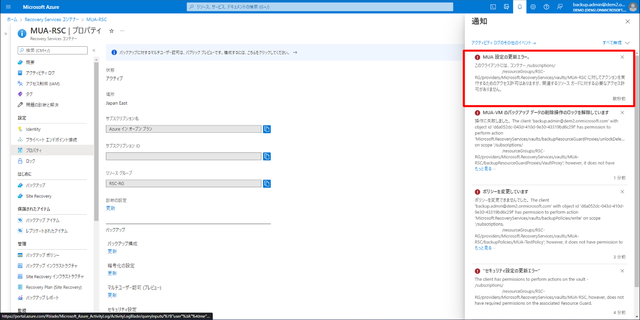

エラー(ブロックされた操作)の詳細は通知から確認できます。

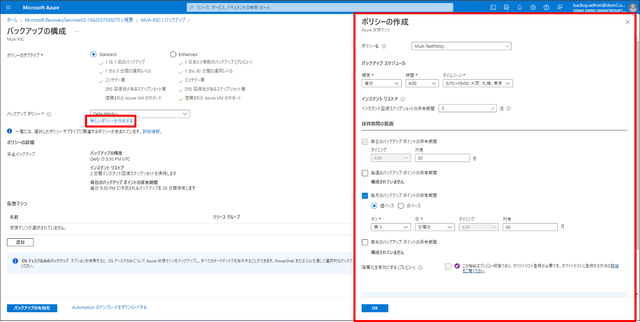

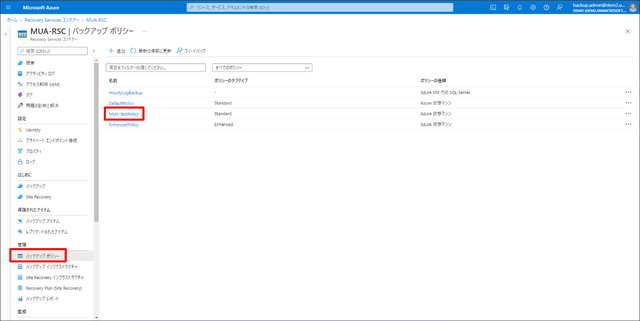

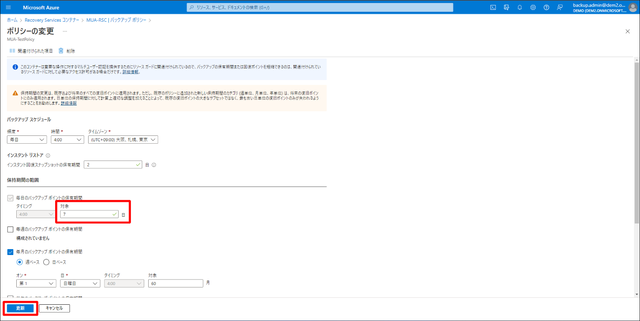

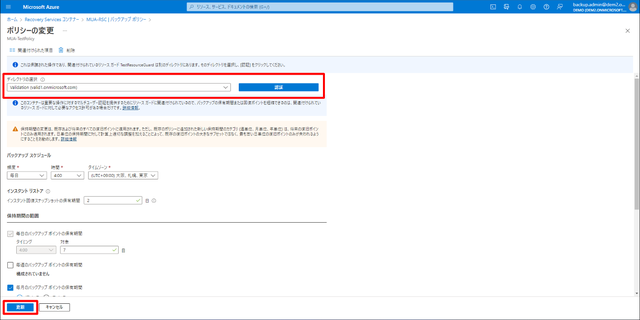

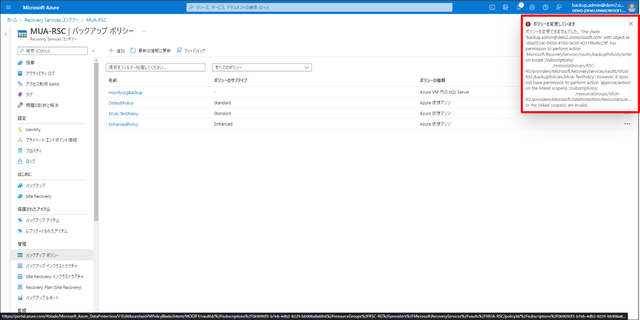

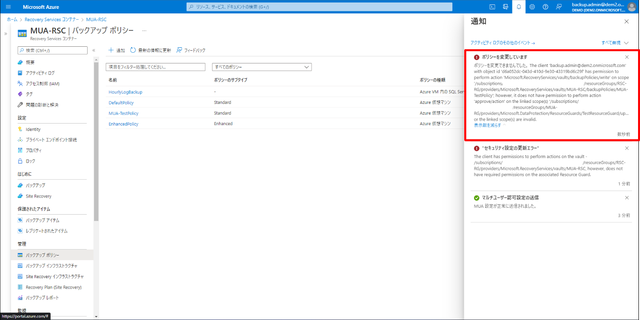

バックアップポリシーの変更を確認します。

Recovery Services コンテナーのバックアップポリシーページで変更するバックアップポリシーを選択します。

バックアップポリシーの日次バックアップの保持期間を30日間から7日間に変更して[更新]をクリックします。

[ディレクトリの選択]でディレクトリを選び、[認証]をクリック後、再度[更新]をクリックします。

バックアップポリシーの変更(保持期間の短縮)はリソースガードで保護を有効化しているため、バックアップ管理者が操作を行ってもブロックされます。

エラー(ブロックされた操作)の詳細は通知から確認できます。

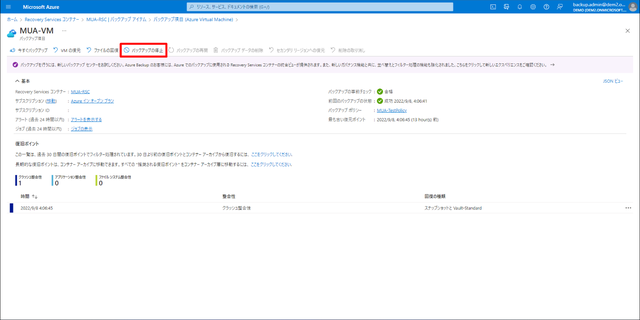

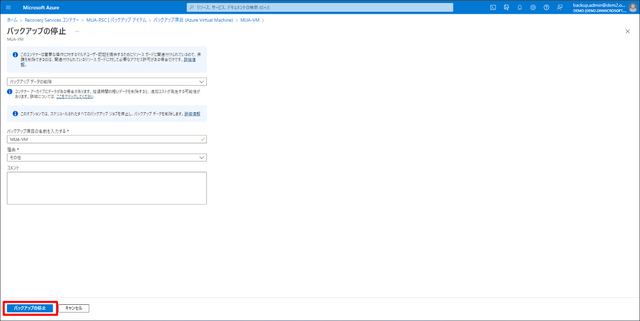

バックアップの停止とバックアップデータの削除確認します。

Recovery Services コンテナーのバックアップ項目ページで[バックアップの停止]をクリックします。

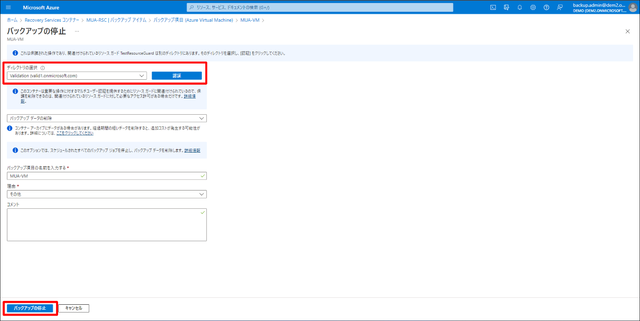

必要事項を入力し、[バックアップの停止]をクリックします。

[ディレクトリの選択]でディレクトリを選び、[認証]をクリック後、再度[バックアップの停止]をクリックします。

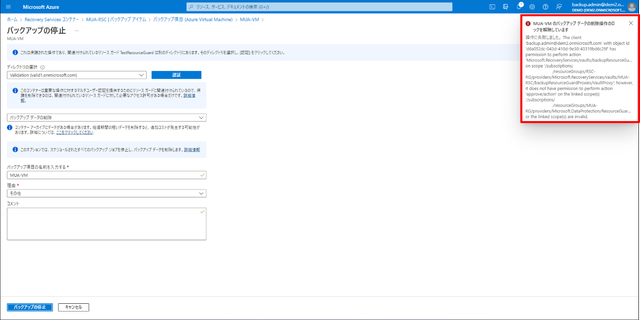

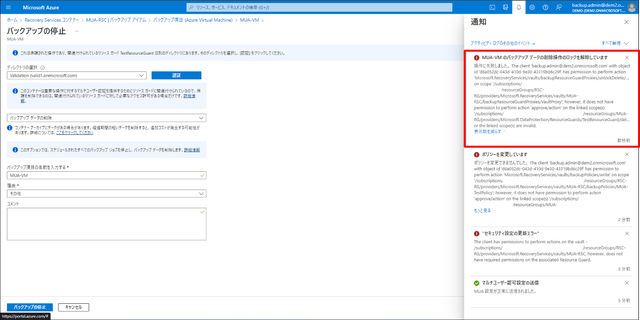

バックアップの停止とバックアップデータの削除はリソースガードで保護を有効化しているため、バックアップ管理者が操作を行ってもブロックされます。

エラー(ブロックされた操作)の詳細は通知から確認できます。

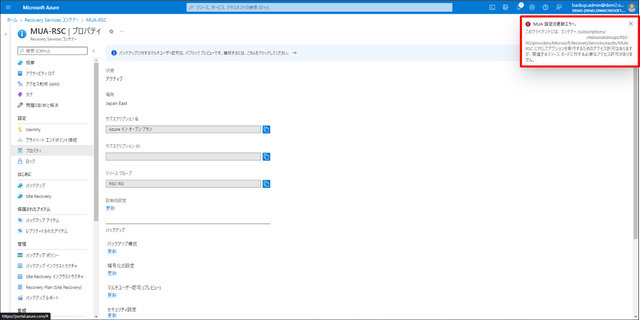

マルチユーザー承認保護の無効化を確認します。

Recovery Services コンテナーのプロパティページで[マルチユーザー認可 (プレビュー)]の[更新]をクリックします。

[リソースガードで保護する]のチェックを外し、[保存]をクリックします。

[ディレクトリ]でディレクトリを選択し、[認証]をクリック後、再度[保存]をクリックします。

マルチユーザー承認保護の無効化はリソースガードで保護が有効になっており、無効化はできないため、バックアップ管理者が操作を行ってもブロックされます。

エラー(ブロックされた操作)の詳細は通知から確認できます。

4.まとめ

今回はAzure Backupのマルチユーザー承認(MUA)を使用してRecovery Services コンテナーのバックアップデータやバックアップポリシーに対する重要な変更や操作を保護する方法をご紹介しました。

Azure Backupで保存されたバックアップデータは意図せず削除されたりしないように保護することが重要ですが、従来ではRecovery Services コンテナーの操作権限を持つユーザーはバックアップデータの削除やバックアップポリシーの変更操作が可能で、意図せず削除や変更がされてしまうリスクがありました。そこで今回ご紹介したAzure Backupのマルチユーザー承認を利用すると、Recovery Services コンテナーの操作権限を持つユーザーが爆アップデータを削除したり、バックアップポリシーの保持期間を短縮するような操作をブロックし、バックアップデータの保護を強化することができます。

また、バックアップ管理者がResource Guardによって保護された操作を行いたい場合は、Resource Guardの共同作成者ロールをバックアップ管理者に対して割り当てる必要がありますが、PIM(Azure AD Privileged Identity Management)を使用して一時的に共同作成者ロールを付与することもできます。PIMを使用するにはAzure AD Premium P2ライセンスが必要になりますが、操作が必要な時だけ一時的にロールを付与することができるため、リソースに直接ロールを付与するよりもセキュリティが向上します。

最後までお読みいただき、ありがとうございます。

利用方法やユースケースなど、Azureに関してご不明な点がございましたら、ぜひお気軽に Azure相談センター までお問い合わせください。

Azure に精通したスタッフが丁寧にご回答いたします。

【 著者紹介 】

井上 雄貴

・Azure Solutions Architect Expert

・JDLA Deep Lerning for ENGINEER 2019 #1

SB C&S株式会社 技術統括部 第1技術部 2課

Azureの導入や運用に関するお悩みは SoftBankグループのSB C&Sにご相談ください

SoftBankグループのSB C&Sは、さまざまな分野のエキスパート企業との強力なパートナーシップによって、多岐にわたるAzure関連ソリューションをご提供しています。

「Azureのサービスを提供している企業が多すぎて、どの企業が自社にベストか分からない」

「Azure導入のメリット・デメリットを知りたい」

「Azureがどういう課題を解決してくれるのか知りたい」

など、Azureに関するお悩みならお気軽にお問い合わせください。

中立的な立場で、貴社に最適なソリューションをご提案いたします。

クラウドサーバーご検討中の方必見

お役立ち資料一覧

- クラウドサーバーの導入を検討しているがオンプレミスとどう違うのか

- AWSとAzureの違いについて知りたい

- そもそもAzureについて基礎から知りたい

- 今、話題の「WVD」って何?

そのようなお悩みはありませんか?

Azure相談センターでは、上記のようなお悩みを解決する

ダウンロード資料を豊富にご用意しています。

是非、ご覧ください。

Azureの導入・運用に役立つ資料を

無料でダウンロードしていただけますDOWNLOAD

オンプレミスからクラウドへの移行を検討している方のために、安心・スムーズな移行を実現する方法を解説し、

運用コストの削減に有効な「リザーブドインスタンス」もご紹介するホワイトペーパーです。

- Azure 伝道師 五味ちゃんが徹底解説!オンプレミスとのハイブリッド環境管理編

- ファイルサーバーの次の一手は、ハイブリッドクラウド化

- そのファイルサーバー『重荷』になっていませんか?

- あなたのバックアップ、本当に大丈夫ですか?

- Azure伝道師 五味ちゃんが徹底解説! AI革命編~AI活用ガイド~

- Azure OpenAI Serviceの概要と活用例

- Azure伝道師 五味ちゃんが徹底解説! Azure移行編

- 中小企業がデジタルトランスフォーメーションを取り入れるには

- パブリッククラウド導入活用に関する調査結果 ~2022年版~

- プライベートクラウドを Azureで実現!「Azure VMware Solution」とは?

- Azure へのスムーズな移行で社員の生産性を上げる、経営者の選択とは

- 簡単にクラウドセキュリティを実現する 「Azure Security Center」の機能をわかりやすく解説!

- トータルサポートでAzure移行・活用を促進 -基幹システム・SAPクラウド化の課題と解決事例

- ゼロトラストとは?概要から、Azureでできる解決策まで資料で解説

- Azure 導入事例集

- Azure 伝道師 五味ちゃんが徹底解説!AVD(旧:WVD)編

- Azureによるリモートワークの実現 -DaaSならではの柔軟なVDIの構築事例

- Microsoft Azure活用事例 - 株式会社クレオ様

- Azureだからこそ可能になる、快適で安全な仮想デスクトップ環境

- Azure 伝道師 五味ちゃんが徹底解説!Microsoft Azure

- 数あるクラウドから Azureを選択するキーポイントとは

- 「働き方改革」、 Azure VDI + Microsoft 365で実現

- オンプレミスからクラウドへのスムーズな移行とコストダウンを実現する方法

- オンプレミスのIT基盤を Azure IaaSでクラウド化する、 そのメリットとポイント

- 吉田パクえ氏が説く !失敗しないクラウドの使い方!

- クラウド vs オンプレミス 徹底比較!

- Microsoft Azure vs Amazon Web Services 徹底比較!

- Microsoft Azure製品紹介資料

- ダイレクトアクセス for Microsoft Azure ご紹介資料

- DevOpsにはAzure!その理由を徹底解説

Azureのことなら、

SB C&Sにご相談を!

導入から活用まで専門スタッフが回答いたします。

お気軽にお問い合わせください。