みなさんこんにちは。SB C&Sで技術支援を担当している萩原です。

Microsoft 365(以下M365)には、SharePointやOneDriveといったクラウドストレージが機能提供されていることはご存じのことと思います。SharePointはチームで共有するファイルを保存、OneDriveは個人のデーターを保存する場所という意識は、自然と持っていらっしゃるかと思います。

実際のM365運用シーンにおいては、場所に応じてクラウドストレージのアクセスを制限したい場合や、Teamsでのファイル共有を制限したいなど様々なご要望があるかと思います。

一方でクラウドストレージは、インターネット上にデーターが保存されることから、ユーザーの誤った操作で第三者からデーターへアクセスできる危険性があることなどを理由に、利用に消極的な対応をしている組織も、民間・公共に関係なくあると認識しています。

昨年末から一般利用が開始された、Copilot for Microsoft 365は、AIが利用するナレッジにSharePointやOneDriveを利用することから、Copilot for Microsoft 365を最大限活用するためには、SharePointやOneDriveの利用有無が大きく影響してくると考えられます。

そこで考えないといけないことは、どうやって安全にクラウドストレージを利用してくかということになります。今回は、SharePointやOneDriveを安全に利用する方法をご紹介します。

1.共有できる組織範囲の制限

まず一番危惧することは、組織外の第三者に誤ってファイルを共有してしまうことです。

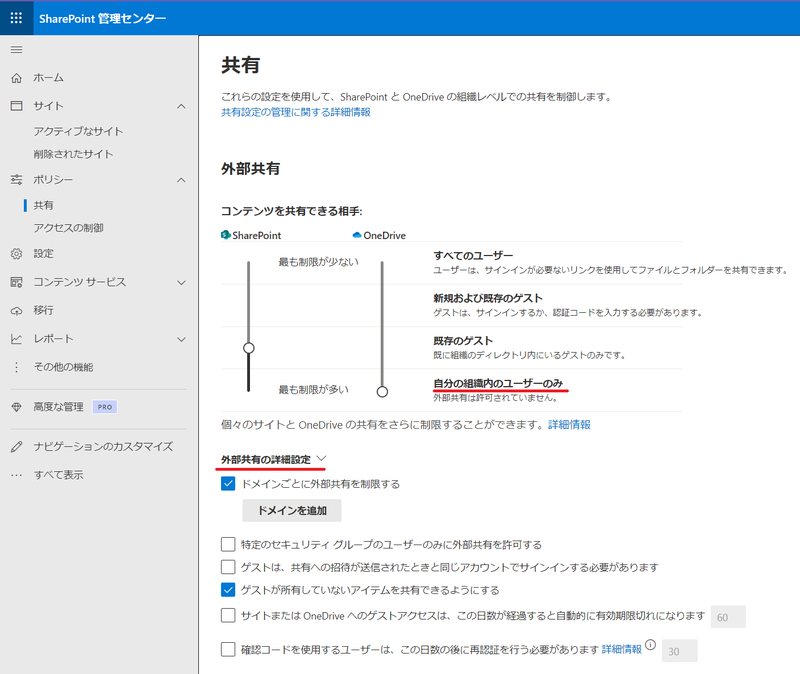

SharePoint管理センターのポリシーの項目からファイルの共有できる範囲を制限することができます。一番制限の高い「自分の組織内のユーザーのみ」に設定を行えば、組織外(自テナントのユーザー以外)には、ファイルを共有できない仕組みを作ることができるため、第三者からのアクセスを防ぐことができます。また、一部の協力会社や子会社など指定したドメインだけを許可・ブロックすることも可能です。この設定は、Microsoft 365 Apps for EnterpriseなどSharePointが付与されていないエディションであっても、OneDrive for Businessのアクセス制限として設定が可能です。

▼SharePoint管理センターでのクラウドストレージアクセス範囲の制限画面

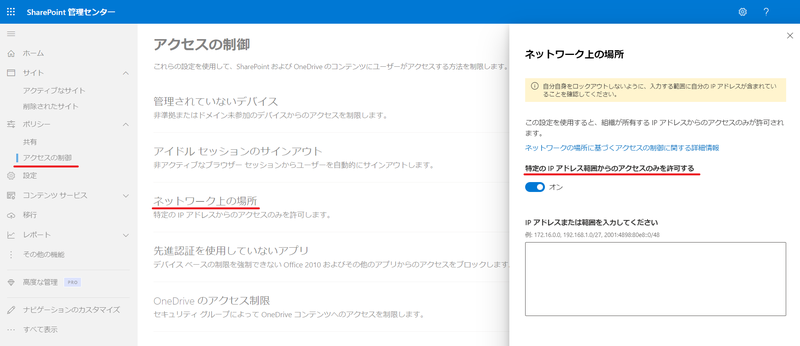

2.グローバルIPアドレスでの制限

ファイルの共有有無に限らず、SharePointやOneDriveにアクセスするグローバルIPを制限することで、アクセスそのものを限定することができます。こちらもSharePoint管理センターのアクセスの制御から設定可能です。この設定における注意点は、SharePoint管理センターのアクセスもここで設定したグローバルIP制限が適用される点です。設定を間違えると管理者自体が管理センターにアクセスできなくなることに注意してください。また、最近ではIPoEを中心とし、クライアントからIPv6でM365にアクセスしているケースも多くなってきました。IPv4のグローバルIPだけを設定してもなぜかアクセスができないという場合は、IPv6でアクセスしていないかを一度確認してみることも重要です。こちらもApps for Enterpriseなど、SharePointが付与されていないエディションであっても、OneDriveの制限がこの設定で反映されます。こちらは、上記の1.で設定した設定よりも強い設定となります。例えば、1.ですべてのユーザーにファイル共有ができる設定にしていてもこちらでグローバルIPを制限した場合、組織外の第三者がこちらで指定したグローバルIPアドレスを使ってアクセスしないと共有ファイルにアクセスができません。

3.アクセスする端末やユーザーで制限する

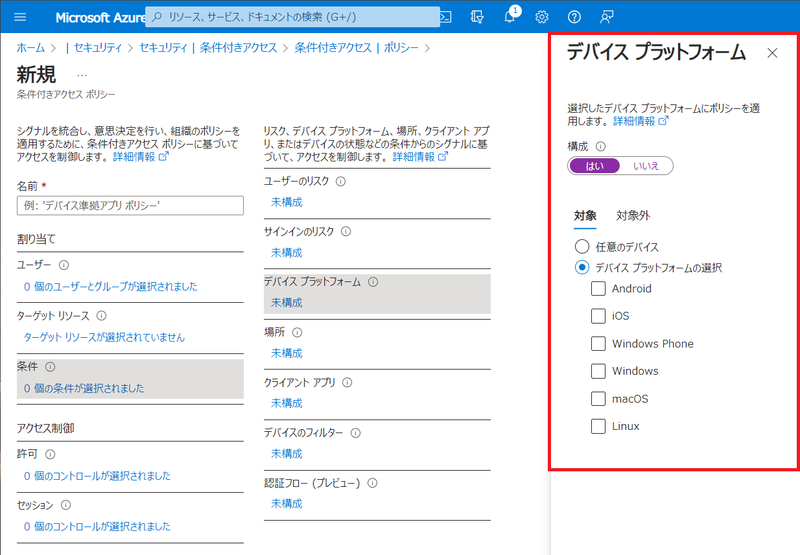

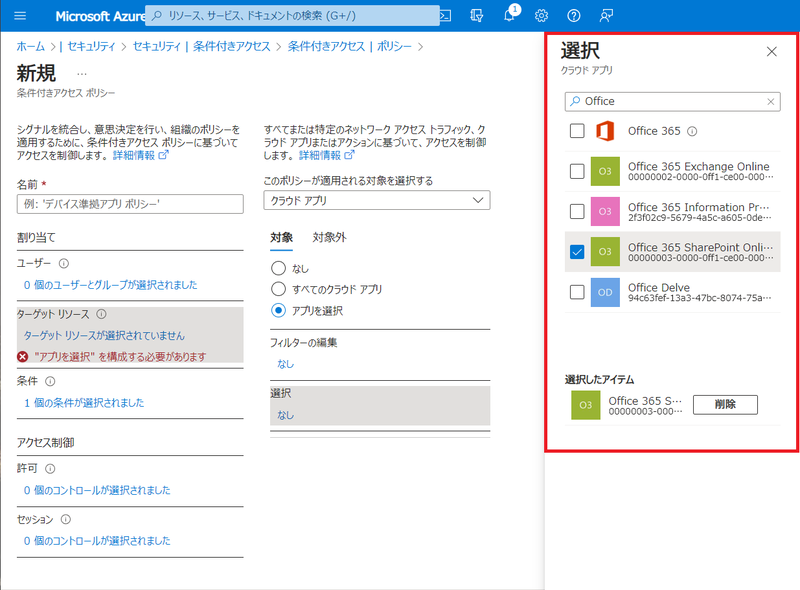

グローバルIPでのアクセス制限は最も簡単かつ厳格な設定ができますが、在宅勤務での業務や外出先利用においてSharePoint/OneDriveにアクセスができない状況が発生します。せっかくのクラウドストレージであってもアクセスできる場所の制限を強くしすぎると利便性が損なわれてしまいます。そこで、様々な条件をもとにアクセスを制限する方法として、Entra IDの条件付きアクセスを利用することで、SharePoint/OneDriveへのアクセスを制限することができます。条件付きアクセスは、デバイスプラットフォーム(WindowsやAndroidなどのOS種別)やアクセスアプリケーションの種別(インストールアプリかブラウザか)、またアプリケーションレベル(例えば、Office Appsの利用は可能だが、SharePointの利用はできないなど)細かいアクセス制限が可能です。Intuneと連携すればコンプライアンス準拠していない端末からのアクセスを制限するなども可能です。

条件付きアクセスは、Entra ID Premium 1が必要となりますので、Microsoft 365 Business PremiumやE3以上が必要となりますが、Apps for Enterpriseなど、Entra ID Premium 1がバンドルされていないエディションであっても、Entra ID Premium 1を追加オプション契約することで利用可能となります。

▼条件付きアクセスでのプラットフォームの条件

▼条件付きアクセスでアプリケーション単位のアクセスでSharePointのアクセスに対して制限を入れている様子

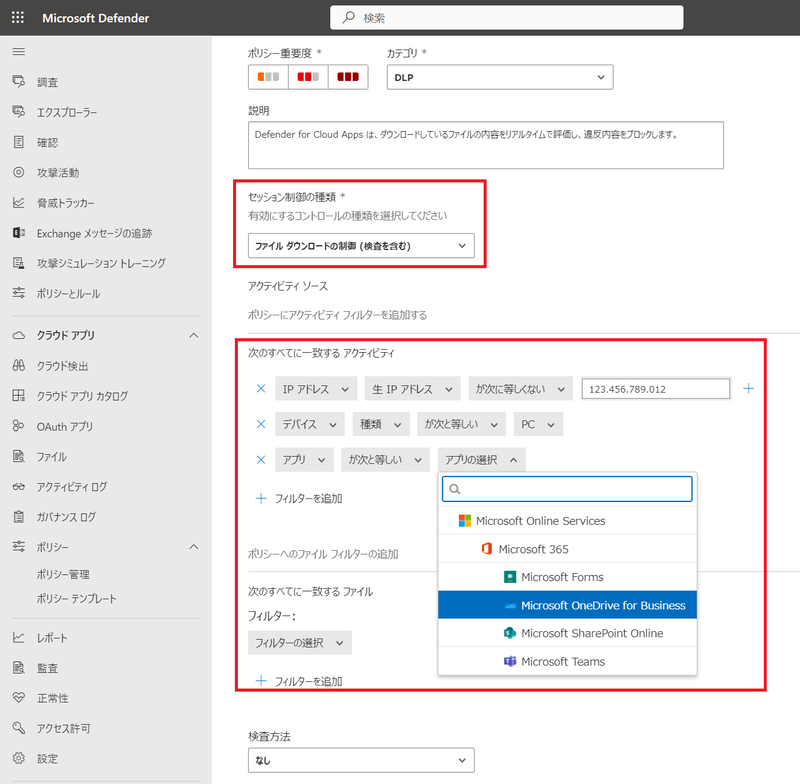

4.SharePoint/OneDriveでのファイルアップロード・ダウンロード制限

特定の条件以外では、クラウドストレージそのものにアクセスできなくなることは、セキュリティとして必要な制限であると思います。ただ、在宅勤務なので自宅のPCを活用した業務を行う場合、組織から提供されたPC以外からは、Webブラウザ上でSharePointやOneDriveに保存されたファイルを編集できるようにしつつ、組織外のPCにデーターが残らないようにするため、ファイルのアップロードやダウンロードは制限することで、業務はブラウザベースでできるが、ファイルの持ち出しなどを制限したいという要望もあるかと思います。このような要望の場合は、Microsoft Defender for Cloud Apps(MDCA)で実現することができます。

MDCAは、Microsoft 365 E5で利用できる機能ですが、Entra ID Premium 1と同様にMicrosoft Defender for Cloud Appsをオプション追加をすることができます。

▼IPアドレスやデバイスなど細かい条件でファイルアクセス制限が可能

まとめ

以上4つのアクセス制限方法をご紹介いたしました。SharePointやOneDriveは、Microsoft 365を手配すれば標準オプションとしてついてくる機能であり、有効に使わないと大変もったいないと思います。セキュリティ面のリスクに恐れて使わないという舵を切る前に、どうやれば安全に利用することができるかということを考えていただけると嬉しいです。どのエディションでも利用できる無償で制限できる範囲から、上位エディションでしか利用できない機能であっても、わずかな追加費用でオプション追加が可能ですから、利便性・効率化とリスクを正しく評価する必要があります。Copilot for Microsoft 365を利用した業務の圧倒的な効率化を実現するためにも、SharePoint/OneDriveの機能は、必要不可欠となります。

Microsoft 365は、自治体でも利用可能です。

著者紹介

SB C&S株式会社

ICT事業本部 技術本部 第3技術部 2課

萩原 隆博 - Takahiro Hagiwara - (Nutanix NTC)

HCIを中心とした仮想化とMicrosoft 365のプリセールスエンジニアを担当しています。

Nutanix Technology Champion 2018-2024