みなさん、こんにちは!

XM Cyberから話題のCTEMを知ろう!と題し、昨今話題となっているCTEMをその注目製品であるXM Cyberを通してご紹介しています。今回は第一弾として概要及びXM Cyberを説明します。

では、本編です

この記事でのポイント

✓ CTEMは Gartner が提唱している新しいセキュリティのトレンド

✓ CTEMを実現する上で XM Cyber 社が注目されている

✓ XM Cyberの得意な領域は APM(アタックパスマネージメント)

忙しい方はこれだけでも。。。

CTEM

CTEM(Continuous Threat Exposure Management)とは、組織がサイバー脅威に対する継続的な監視と管理を行うためのプロセスやフレームワークを指します。主な目的は、攻撃対象になり得る機器やSaaSサービスなどを継続的に監視することで、セキュリティ体制を強化することです。

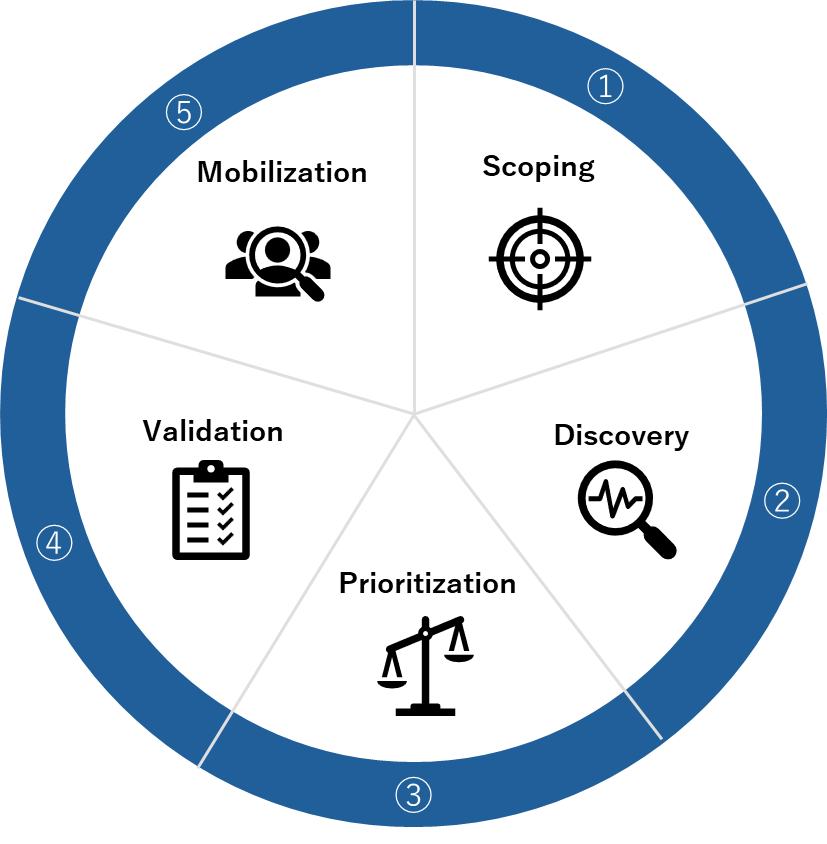

CTEMには以下のような5つのステップがあります:

1. Scoping:組織が保持している拠点やクラウドサービスから攻撃対象となる領域を絞ります

2. Discover:攻撃対象領域に存在する資産を発見します

3. Prioritization:見つかった資産を優先順位付けします

4. Validation:優先順位付けした資産が実際に攻撃可能か検証します

5. Mobilization:人を動員し修復やリスクの評価を行います

このステップを繰り返すことでリスクの洗い出しや攻撃への対応策を導き出し

組織は脅威に対する耐性を高め、サイバーセキュリティの全体的な強化を図ることができます。

これが基本となるCTEMの考え方です。

XM Cyber

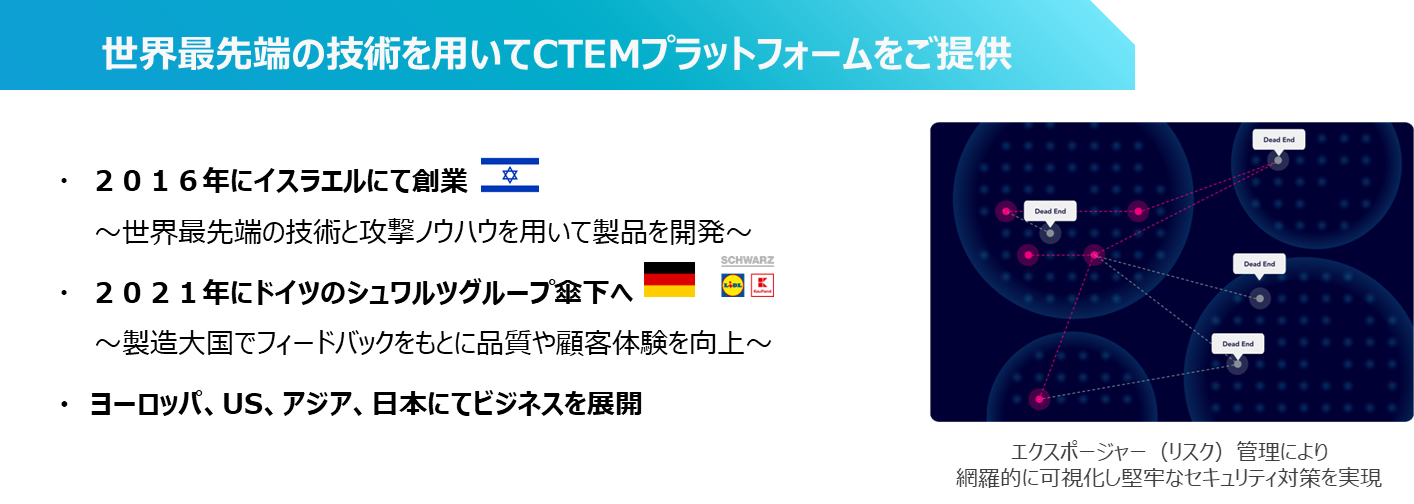

そんなCTEMカテゴリで注目を浴びているのが XM Cyber社です。まずは会社の概要からご紹介します。

・ 2016年にイスラエルにて創業

〜世界最先端の技術と攻撃ノウハウを用いて製品を開発〜

・ 2021年にドイツのシュワルツグループ傘下へ

〜製造大国でフィードバックをもとに品質や顧客体験を向上〜

・ ヨーロッパ、US、アジア、日本にてビジネスを展開

詳細はメーカーサイト(https://xmcyber.com/jp/)をご参照ください

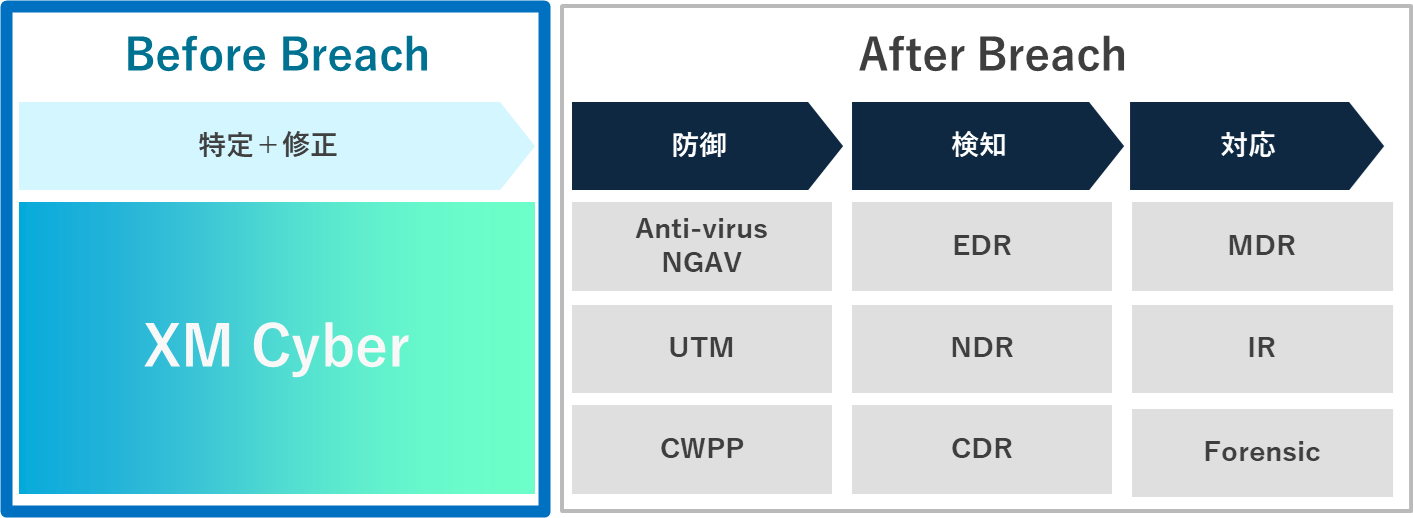

セキュリティ領域におけるXM Cyber (CTEM)の立ち位置

CTEM自体が新しいトレンドということもあり、セキュリティ領域全体でどのようなポジションを担っているか以下に示します。

EDRやXDRは、セキュリティ対策として徐々に当たり前になってきました。防御→検知→対応というステップを抑えることで、環境内や端末内へ侵入された後にどれだけ早く対応できるかに重きを置いているのが現状のセキュリティ対策です。これらは " After Breach " つまり突破後の対策という位置にいます。

それに対して、XM Cyber(CTEM)は、 " Before Breach " 突破前の対策になります。環境への侵入に繋がる外部に公開している資産や、横展開に使われてしまう内部の端末に潜むセキュリティリスクを把握することで事前に攻撃を防ぐ対策になります。

APM

APM(アタックパスマネージメント)は、CTEMを実現する上で重要な要素です。XM CyberはATPから生まれた製品ということもあり、この分野において非常に優れています。まずは概要からご紹介します。

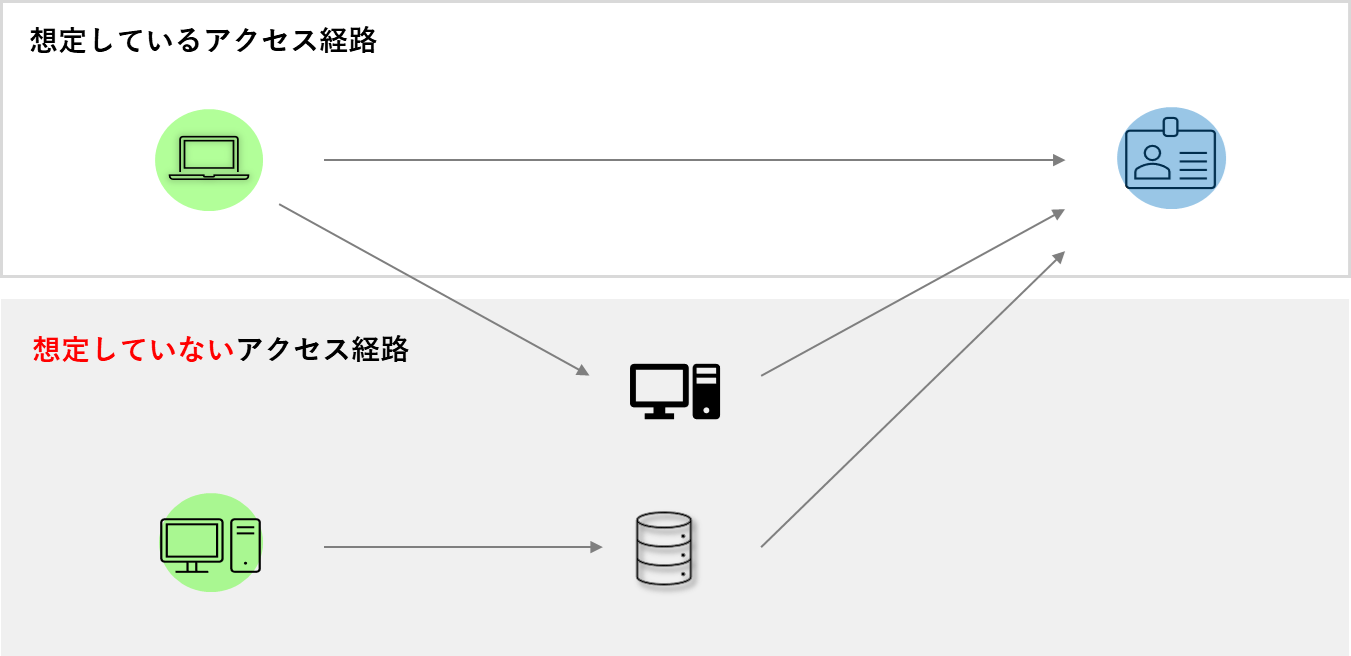

攻撃の経路と聞くと難しい印象ですが、普段使っているPCがどのような資格情報を持っていて、どのようなクラウドサービスや自社の資産にアクセス可能か把握しているでしょうか。多くの場合、企業のポリシーやルールは決まっているものの、アクセス可能か確認してはいません。確認する方法をもっていないからです。

上図のようにサイバー攻撃は想定していないアクセス経路によって攻撃が展開されます。想定していないアクセス経路が発生している原因は、不要なサービスの悪用、OSやアプリの脆弱性、過剰な権限付与などが挙げられます。これらを発見、管理することで不要なアクセス経路を塞ぐことができます。また、" 業務で使う(想定している)から問題ない "というわけではありません。リモートデスクトップやVPNでのアクセスは侵害された場合、攻撃者に利用されます。つまり、想定した / していない関わらずアクセスできる経路を把握することによってその経路を塞ぐ、塞がないの判断ができるわけです。これを実現するのがAPM(アタックパスマネージメント)になります。

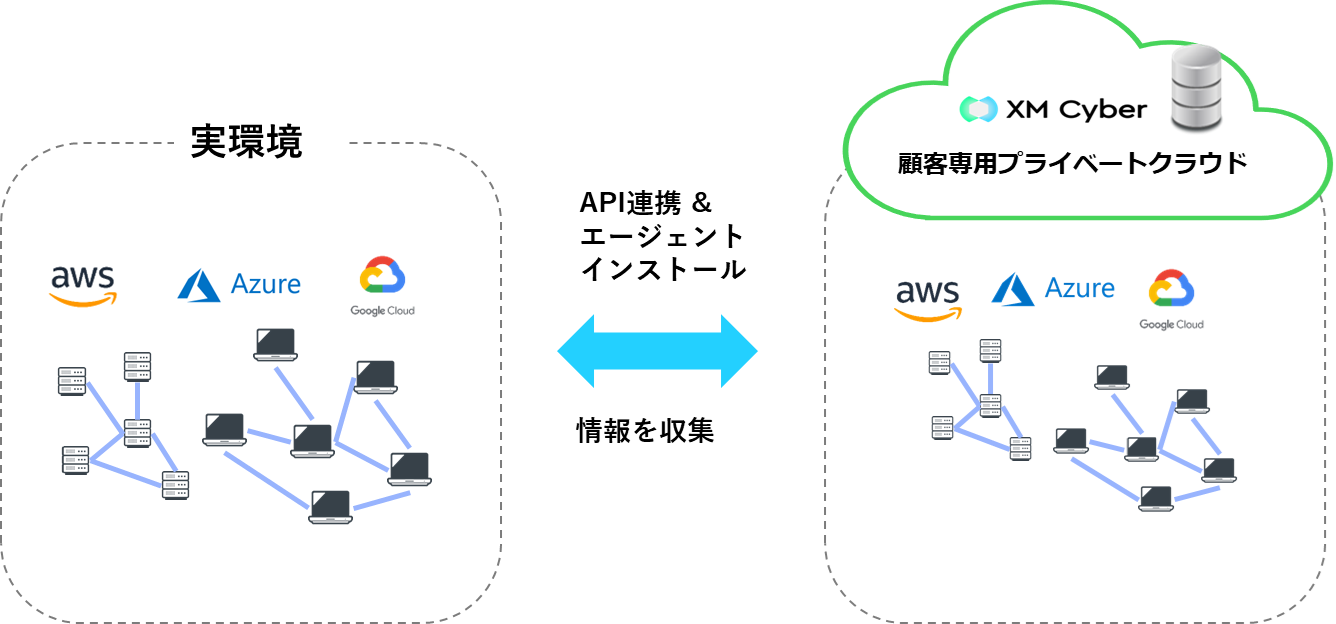

XM Cyberのメリットは、攻撃経路を発見する方法にあります。PCにエージェント、クラウドサービスとAPI連携することによってユーザの実環境をXM Cyberのクラウド環境に再現します。これによって24/365いつでも検査可能で、実環境へも影響がでないため、理想的なCTEMの環境を構築することが可能です!

ここまで読んでくださりありがとうございます!

今回は、CTEMとXM Cyberのご紹介をしました。次の記事では具体的に製品画面を通してCTEMの実現方法をご紹介します。ぜひご覧ください!

※本ブログの内容は投稿時点での情報となります。今後アップデートが重なるにつれ

正確性、最新性、完全性は保証できませんのでご了承ください。

他のおすすめ記事はこちら

著者紹介

SB C&S株式会社

技術本部 技術統括部 第4技術部 1課

秋池 幹直