はじめに

みなさんこんにちは。本記事はCrowdStrikeのエンドポイントセキュリィに関する記事となります。

今回はお客様からよくご質問をいただく除外設定について、CrowdStrikeが提供している機能をまとめました。用途や種類と併せてご紹介させていただきます。

除外設定一覧

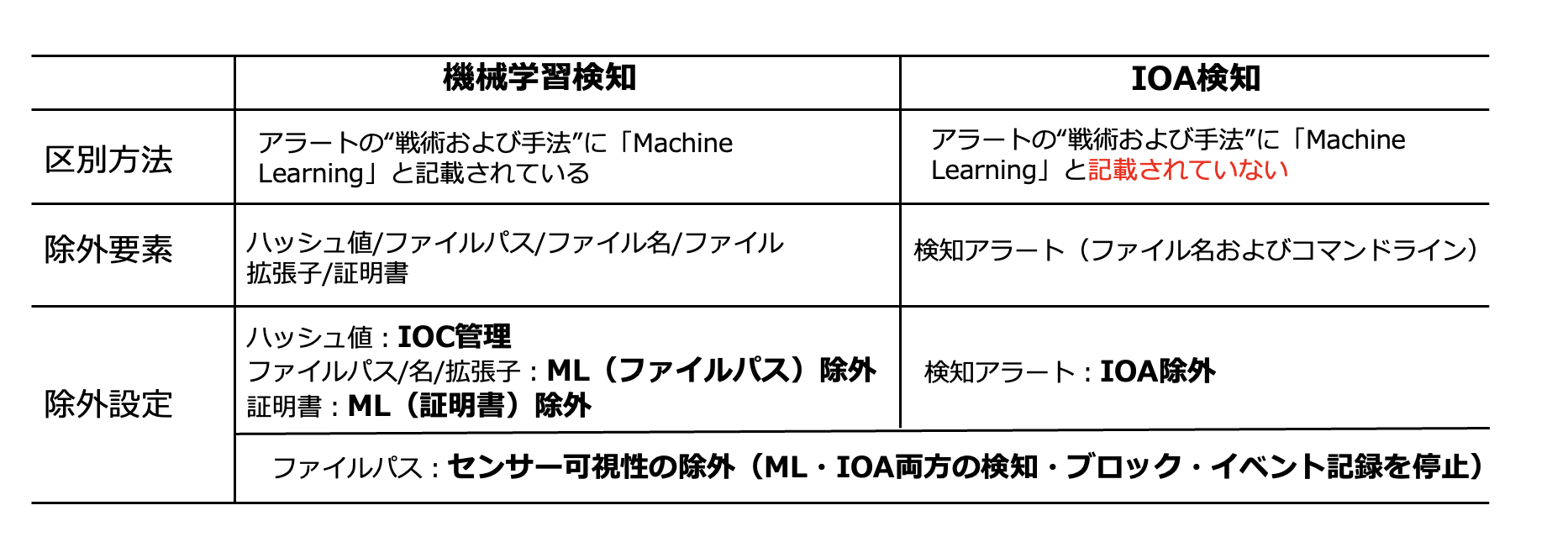

CrowdStrikeでは主に以下2種類の検知・防御があり、お客様の用途にあわせた様々な除外設定がございます。

本記事ではIOC管理、ML除外、IOA除外、センサー可視性の除外について解説いたします。

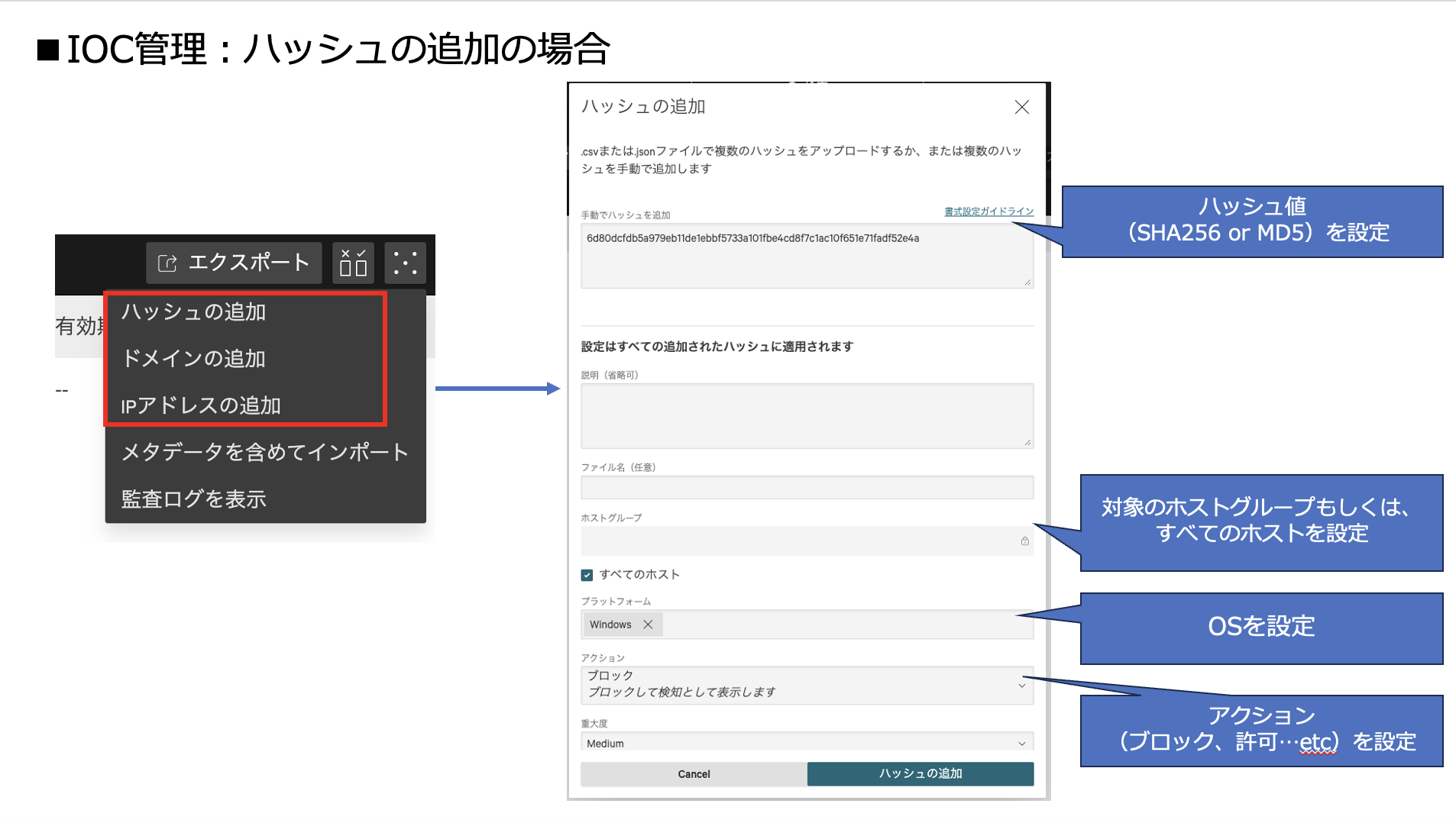

IOC管理

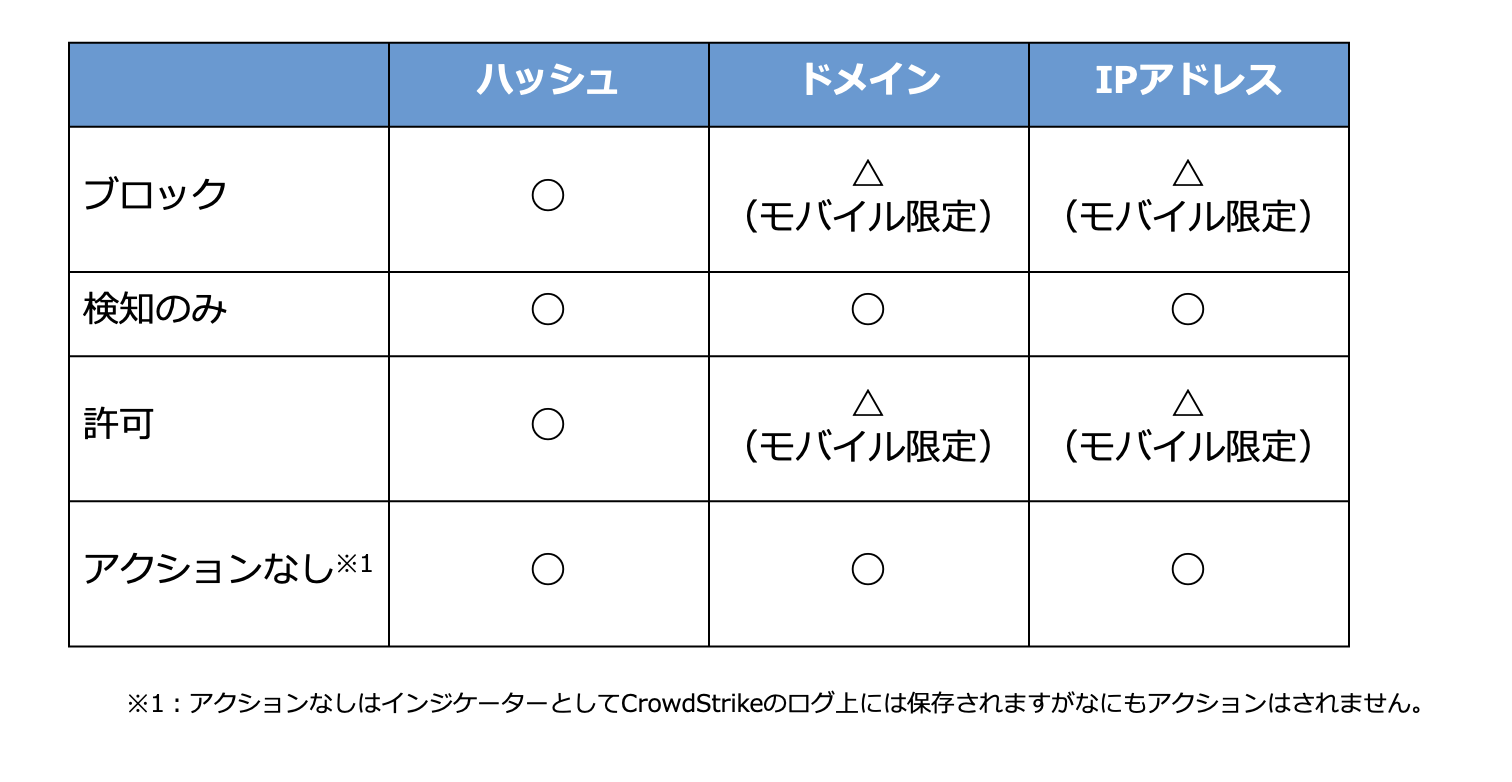

IOC管理はファイルのハッシュ値(SHA256,MD5)やIPアドレス、ドメインを対象とした機能です。CrowdStrikeからの検知および防止を許可もしくはブロックといった設定を実施する、いわゆるホワイトリスト/ブラックリストのような機能です。

実際の画面では、「エンドポイントセキュリティ」>「IOC管理」から設定したい対象を選択し、ブロックや許可、通知のみといった設定を行います。

また、対象の値(ハッシュ値/IPアドレス/ドメイン)でそれぞれのアクションも異なるため以下ご参考までに・・・

機械学習から除外

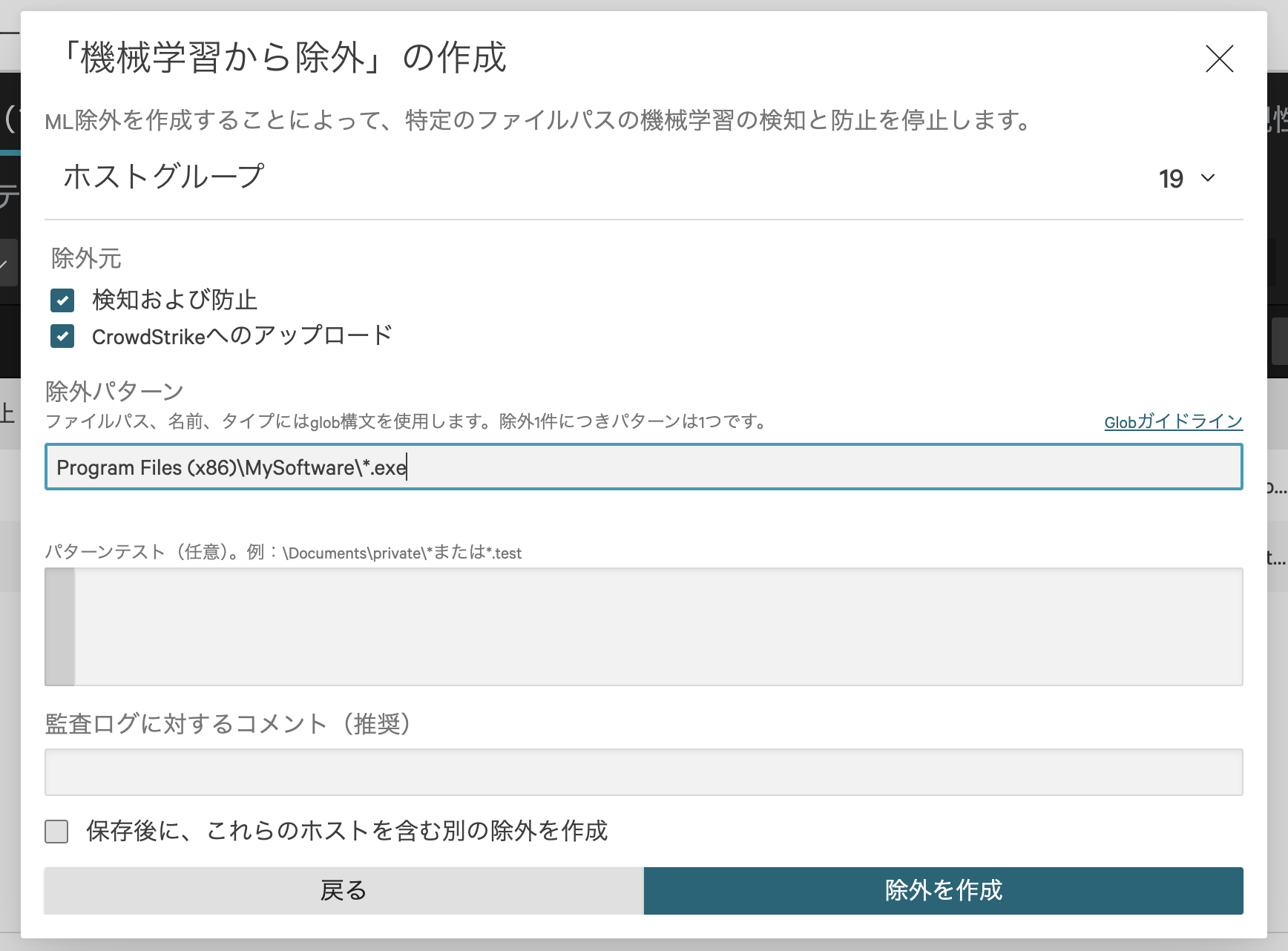

機械学習から除外の機能は"ファイルパス"に対して、除外する設定でございます。先ほどご紹介したIOC管理とは違い、パスで指定するため設定次第ではサブフォルダに存在するファイルがすべて除外対象となります。

実際の設定画面を見ると除外パターンとしてファイルパスを入力することになります。 キャプチャの例でいうとProgram Files(x86)\MySoftware\内のすべての.exeファイルは除外する設定となります。

また、ML除外には特定の証明書によって署名されたファイルについては除外できるといった証明書単位の除外設定も可能でございます。

ファイルパスを定義する際は、glob構文をサポートしています。 glob構文には、パス名一致の範囲を拡張するパターン一致ワイルドカードが含まれます。

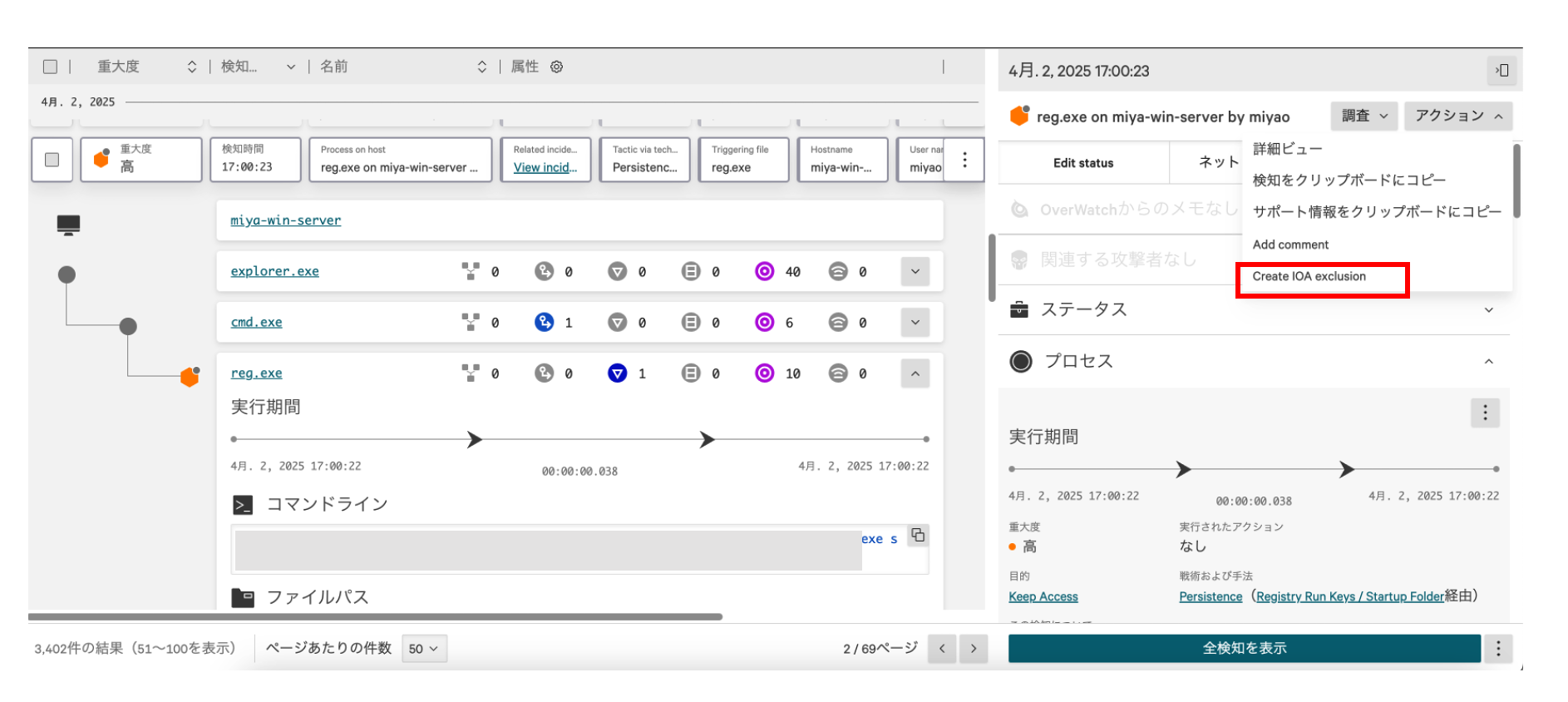

IOA除外

続いてIOA除外です。IOA除外は振る舞い、挙動を検知対象から除外する設定です。

ここまでご紹介したファイルやIPアドレス、ファイルパスとは違い、実行されたコマンドや内部通信など"振る舞い"に関する除外設定となります。利用用途してはこちらも主にフォールスポジティブの対策でアラートやインシデントに対して、除外設定を実施することができます。

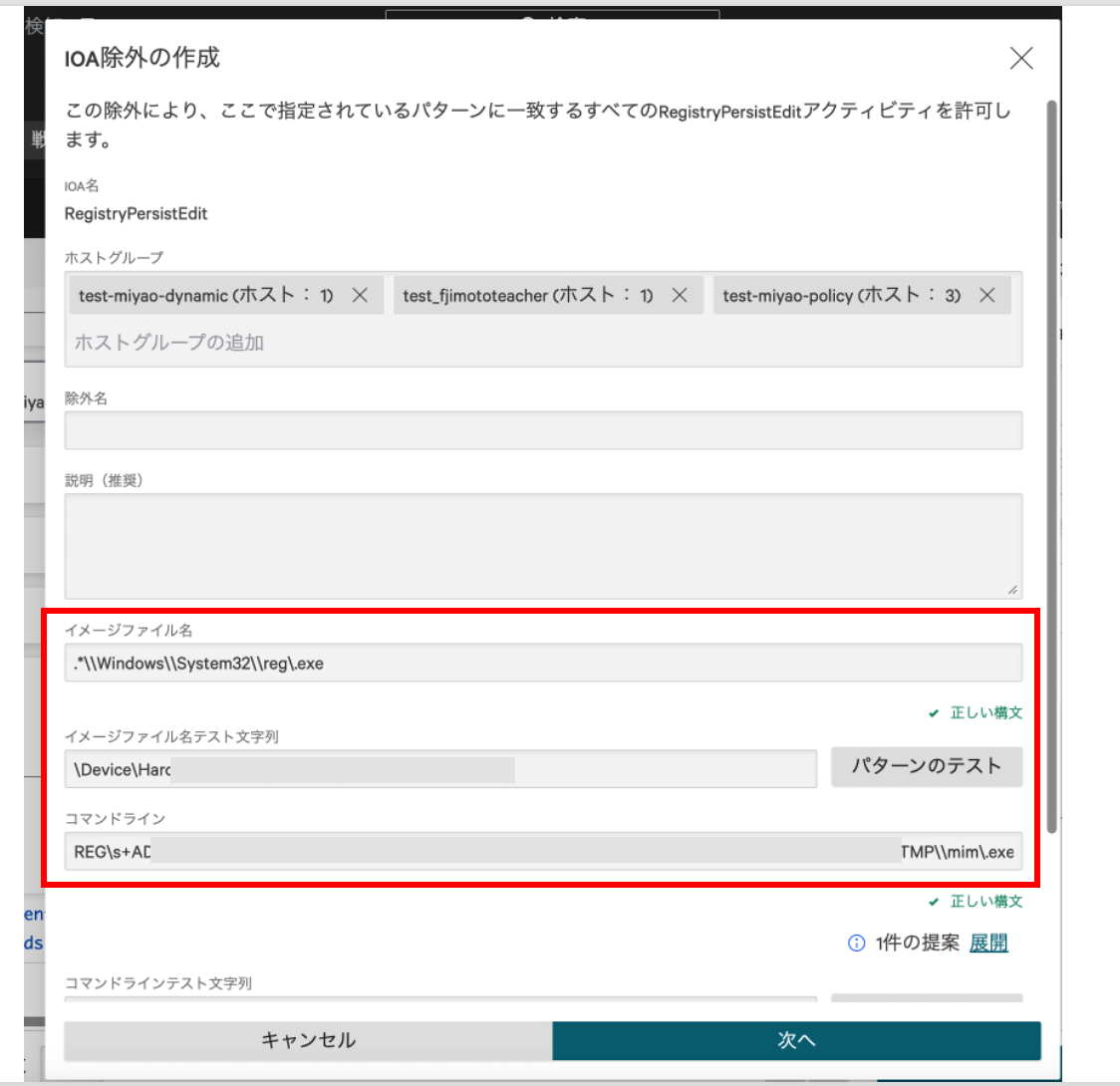

ポイントとしてIOA除外は検知したアラートからのみ設定することになります。

▼エンドポイント検知の検知画面から「アクション」としてIOAの除外設定が可能

▼検知したコマンドライン、ファイルをベースに除外設定を作成することが可能

お客様の中で独自サービスなどが誤検知した場合、即座に除外設定を実施することが可能となります。

センサー可視性から除外

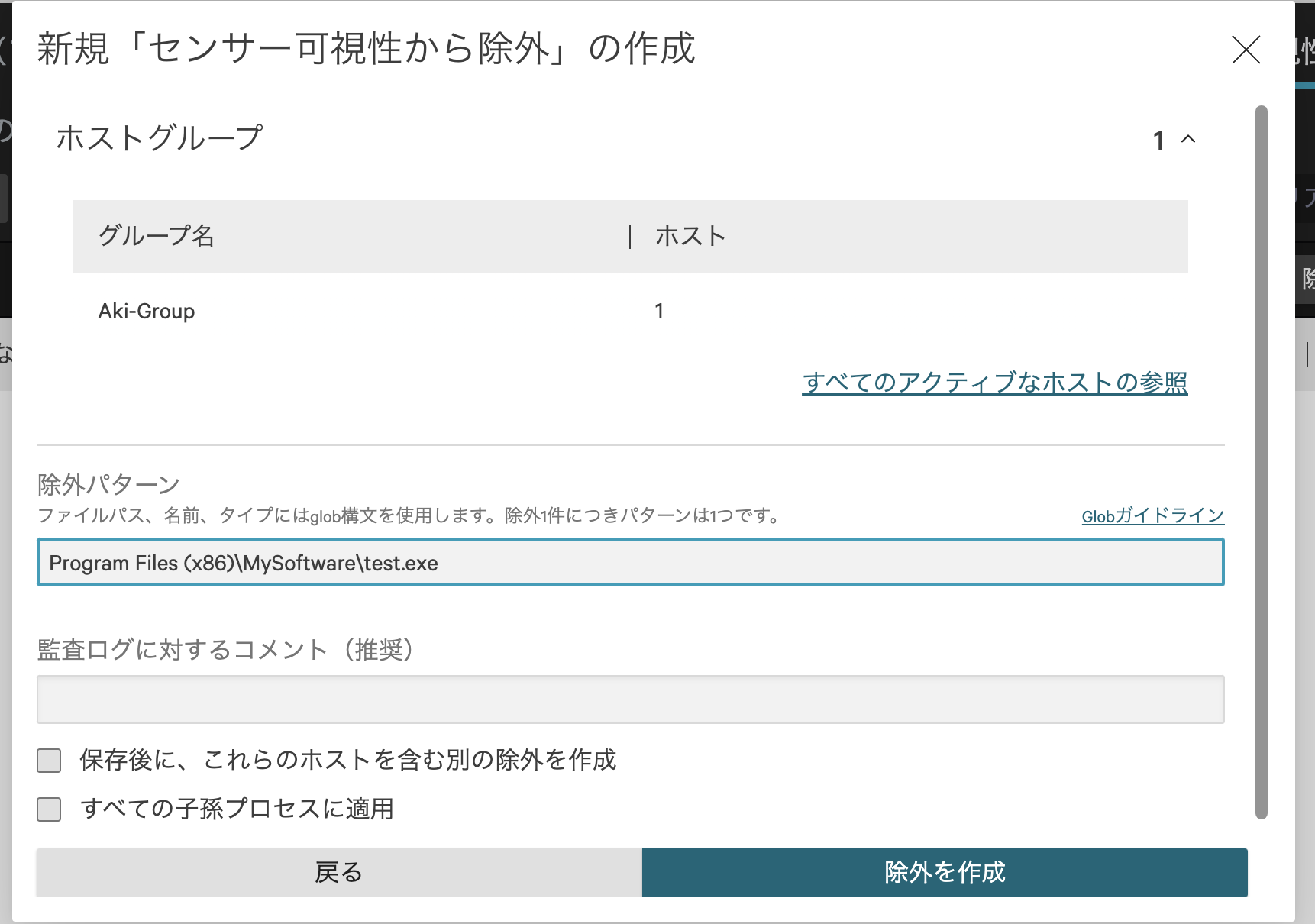

センサー可視性から除外に関しては設定するファイルパスまたはプロセスのすべての監視またはCrowdStrikeの介入を阻止する設定となります。

他の除外設定ではイベントログは引き続き収集しますが、本設定は完全にCrowdStrikeが関与することがなくなります。

そのため、仮にセキュリティ攻撃が発生し、設定した情報が関与したとしてもスキップされる場合がございます。設定される際は、できるだけ具体的かつ狭い範囲で実施することを推奨します。

注意: センサーの可視性の除外は細心の注意を払って使用してください。除外されたファイルに関連する潜在的な攻撃やマルウェアは記録、検出、または防止されません。

▼センサー可視性から除外の設定例

本例では「Aki-Group」というホストグループに対して「Program Files (x86)\MySoftware\test.exe」を除外する設定となります。

まとめ

最後までご覧いただきありがとうございます!

今回はお客様からも良くご質問をいただくCrowdStrikeの除外設定についてまとめてみました。

今後も、運用に役立つような記事を投稿してまいりますのでひきつづきよろしくお願いいたします!

その他CrowdStrikeに関する記事はこちら!

著者紹介

SB C&S株式会社

技術本部 技術統括部 第4技術部 1課

宮尾 優一