組織において日々増加する攻撃への対策が求められています。攻撃者の目的は情報漏洩や金銭の要求など多岐にわたりますが、より大きな利益を得るために価値の高い情報を狙う点は共通しています。コロナ以降急増したテレワークによって、攻撃対象領域は企業ネットワークの境界からエンドポイント(例:クライアントPCやスマートデバイスなど)へ近づき、それに伴いエンドポイントにおけるセキュリティ強化の需要が高まっています。ワークロード(例:サーバーや仮想化プラットフォーム)のセキュリティはエンドポイントに比べると注目度は低いですが、価値の高い情報が存在するワークロードにおいてセキュリティ強化が必要なことは明白です。

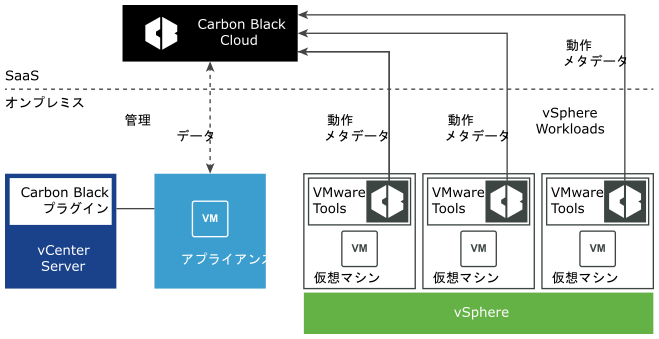

VMware社はワークロードセキュリティを強化するCarbon Black Cloud Workloadを提供しており、Carbon Black Cloud Endpointで培ってきたセキュリティ機能だけでなく、vSphereとの連携によって優れた可視性とセンサーのライフサイクル機能を提供しています。

引用:Carbon Black Cloud Workload 概要

今回は、Carbon Black Cloud Workloadのインストール方法を以下の流れで紹介し、導入のポイントを解説します。

- Carbon Black Cloud Workload Applianceのデプロイ

- vCenter Serverとの連携

- Carbon Black Cloud APIキーの発行と登録

- 仮想マシンへのCB Sensorインストール

Carbon Black Cloud Workload Applianceのデプロイ

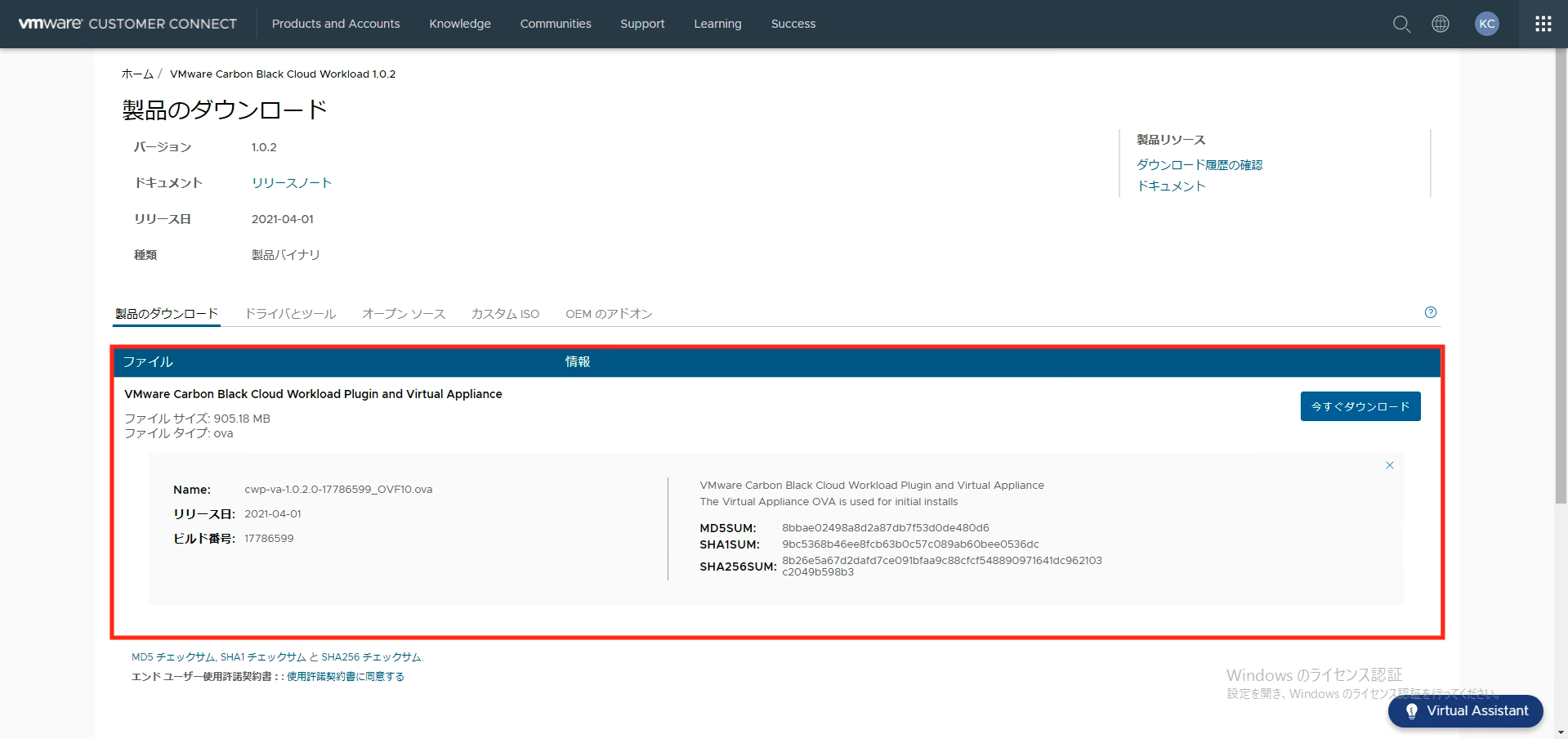

導入にあたって、まずはvSphere環境に仮想アプライアンスをデプロイします。Carbon Black Cloud Workload Appliance(以下、CBCW Appliance)のOVAファイルはVMware Customer Connectで入手します。

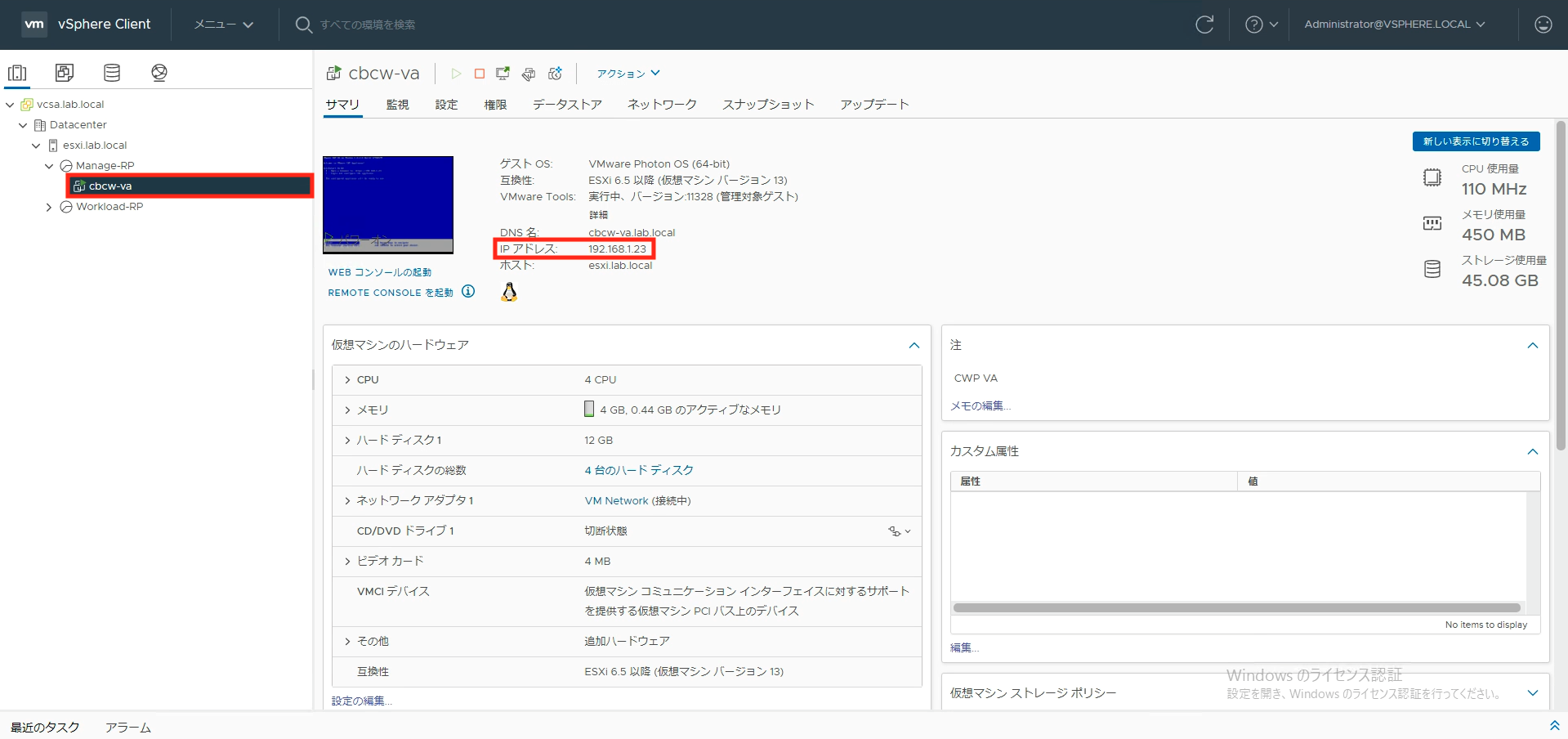

入手したOVAファイルをvSphere ClientでOVFテンプレートとしてデプロイします。また、デプロイのタイミングで設定するCBCW ApplianceのIPアドレスは、後にvCenter Serverとの連携を設定するGUIへの管理アクセスで使用します。

デプロイ時に入力するオプションの詳細については以下のリンクを参照ください。

https://docs.vmware.com/jp/VMware-Carbon-Black-Cloud-Workload/1.0/carbonblack_workload/GUID-DDE511BD-1D8D-41DB-B100-DA408863D2B5.html

CBCW ApplianceからCBCコンソールURLへ通信を行うため、あらかじめネットワーク疎通性や名前解決に問題がない環境かを確認ください。要求される通信要件はCBCW ApplianceとCB Sensorで異なります、CBCW Applianceに必要なファイアウォールの構成や、リージョン毎のCBCコンソールURLについては以下のリンクを参照ください。

https://docs.vmware.com/jp/VMware-Carbon-Black-Cloud/services/cbc-sensor-installation-guide/GUID-06D2CB73-968A-466E-BD69-B7480CBA800A.html

vCenter Serverとの連携

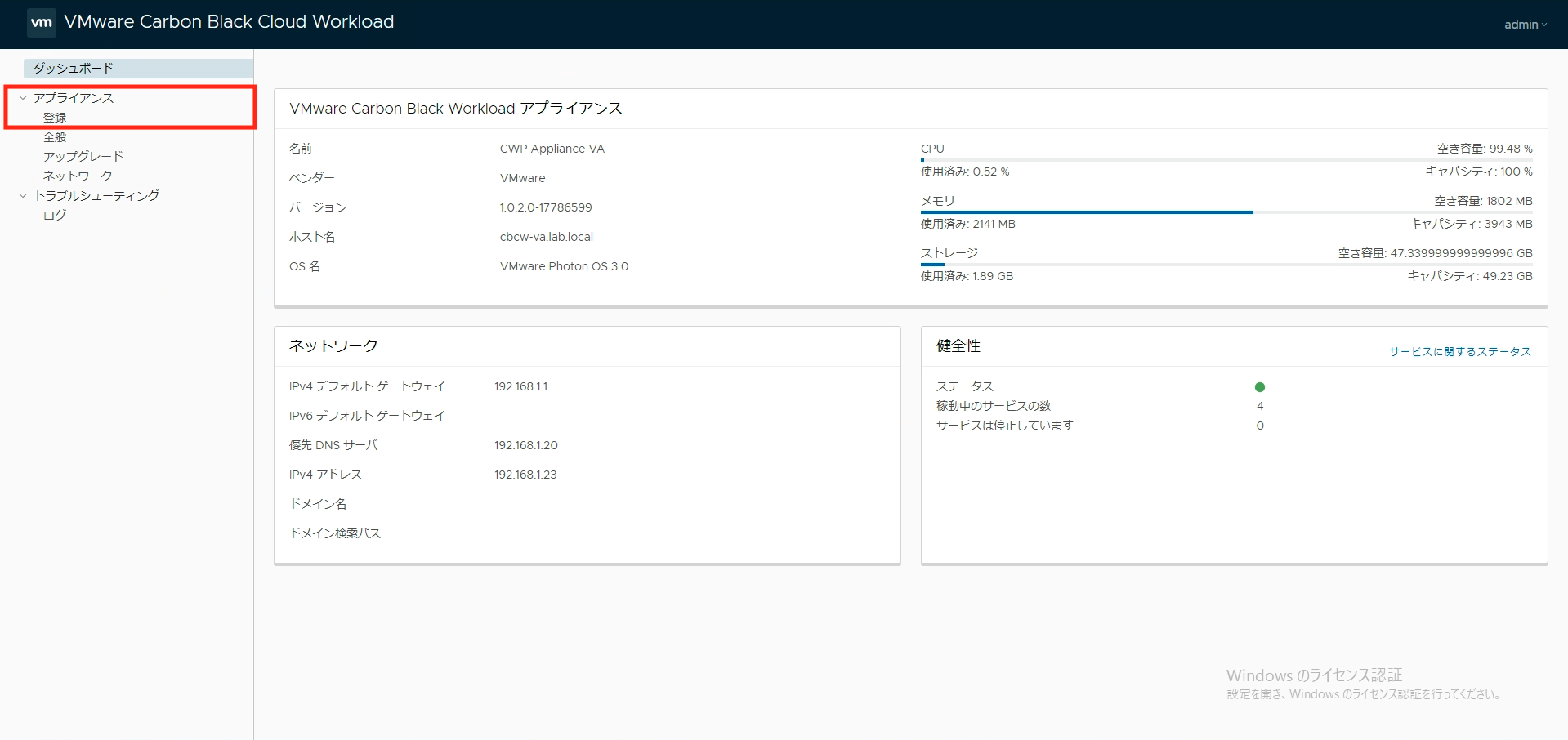

vCenter Serverとの連携はCBCW Applianceへ管理アクセスしてGUIで設定します。ログイン時に要求されるadminのパスワードはCBCW Applianceのデプロイ時に設定したものを入力します。

ログイン後のダッシュボードではCBCW Applianceの設定や健全性の情報を確認できます。vCenter Serverとの連携情報を設定するため、「アプライアンス」>「登録」と画面遷移します。

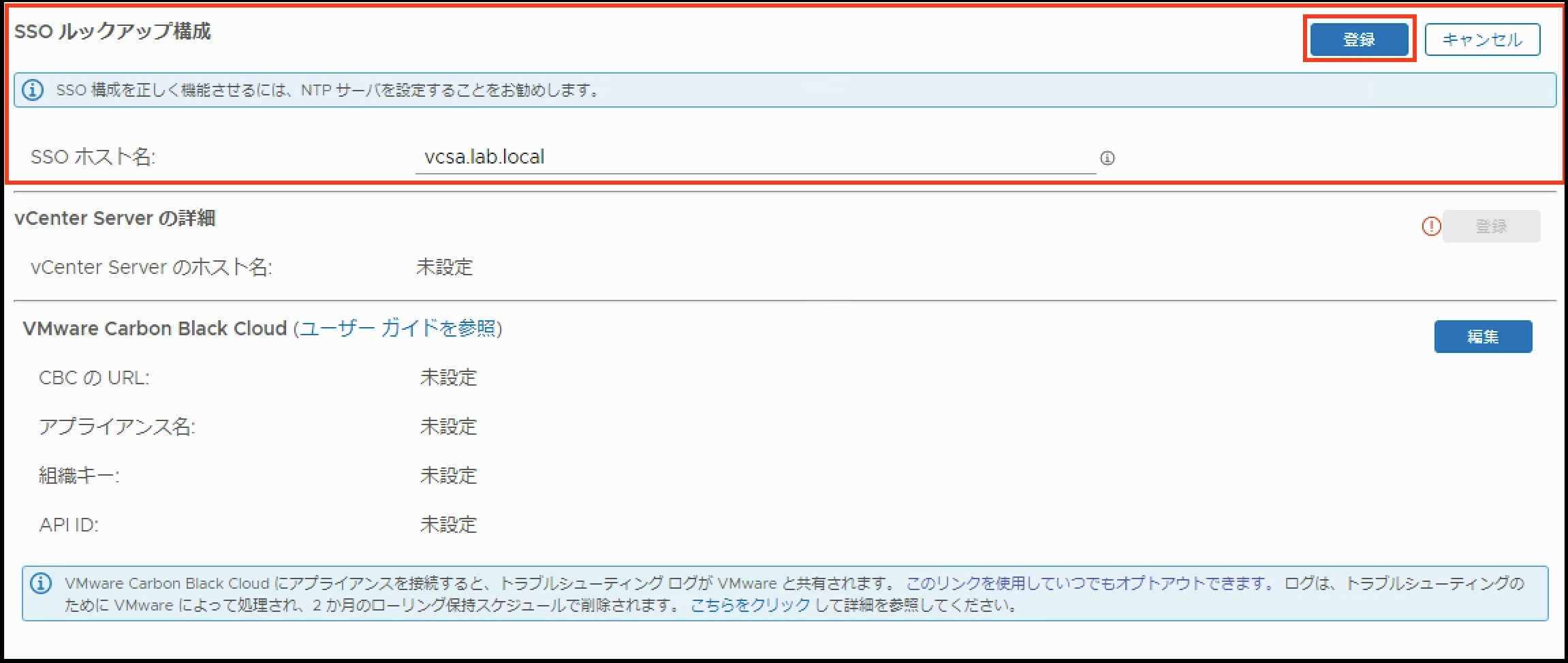

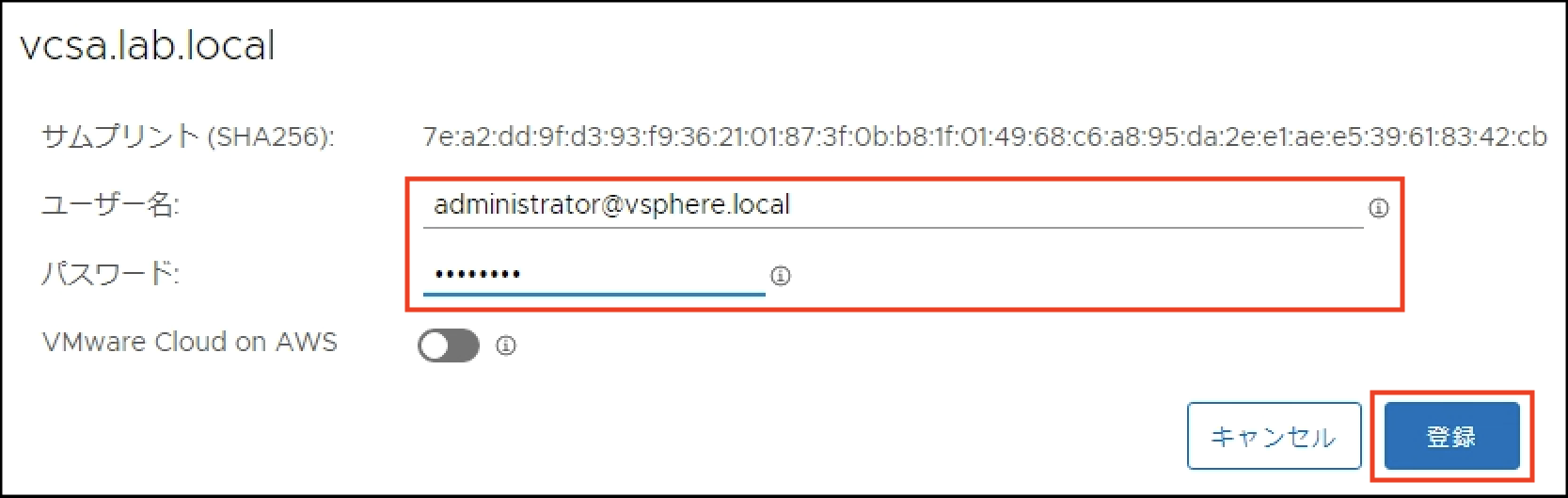

「SSOルックアップ構成」でvCenter ServerのFQDNを入力し、必要なログイン情報(ユーザー名とパスワード)を入力します。

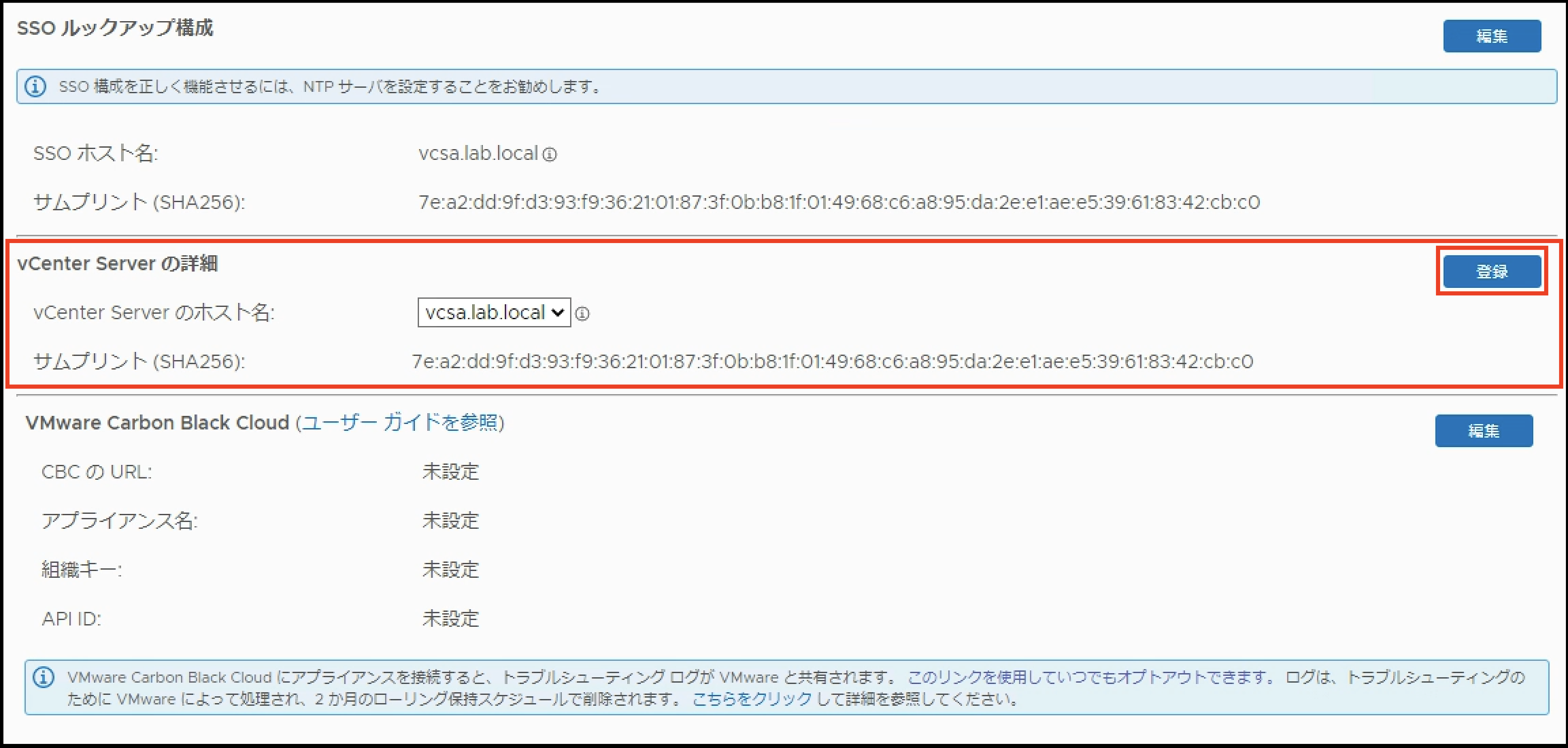

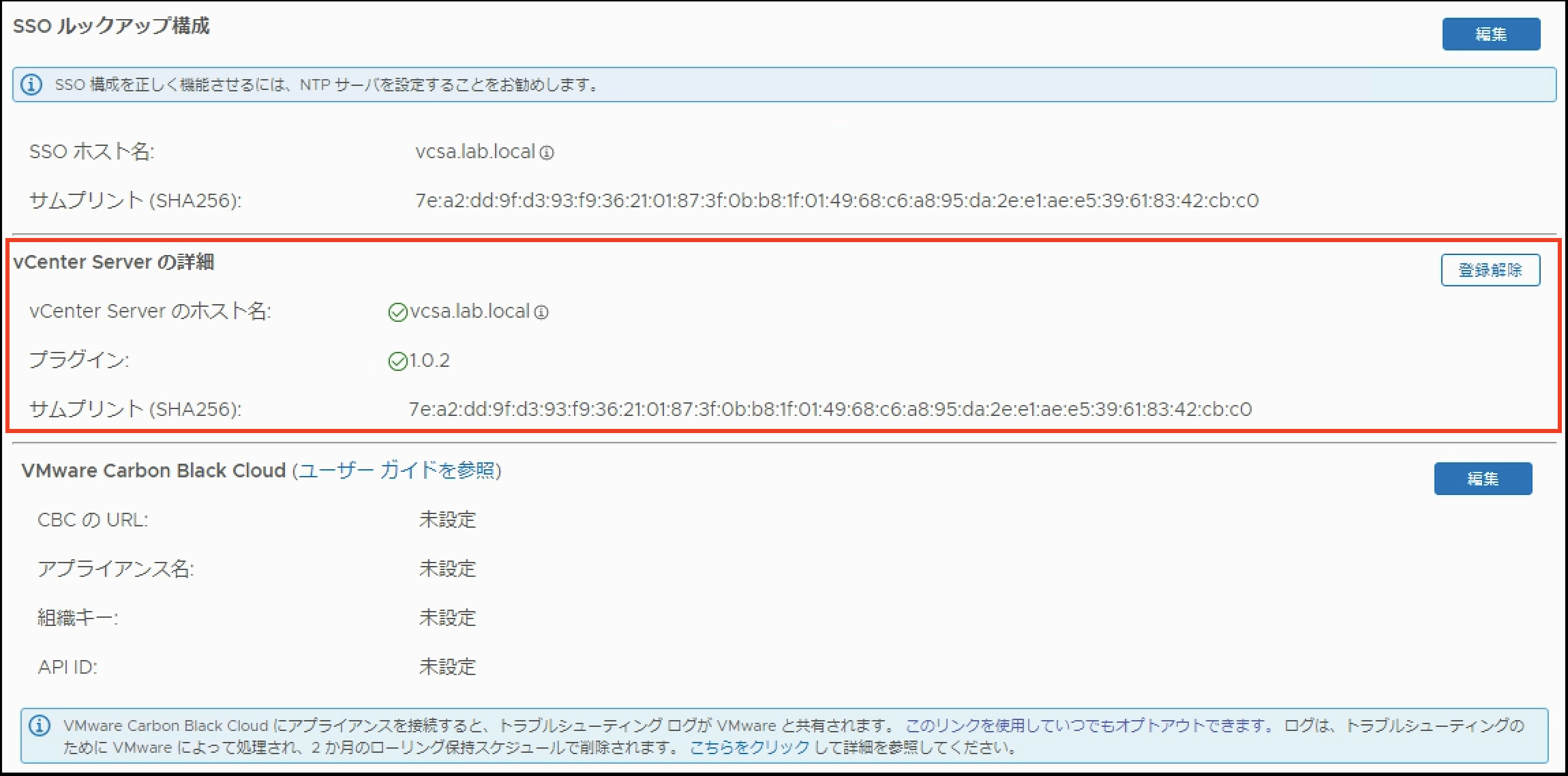

「SSOルックアップ構成」の登録が完了すると、「vCenter Serverの詳細」にvCenter Serverの情報が自動入力されているので「登録」をクリックします。これで、vCenter Serverとの連携は完了です。

Carbon Black Cloud APIキーの発行と登録

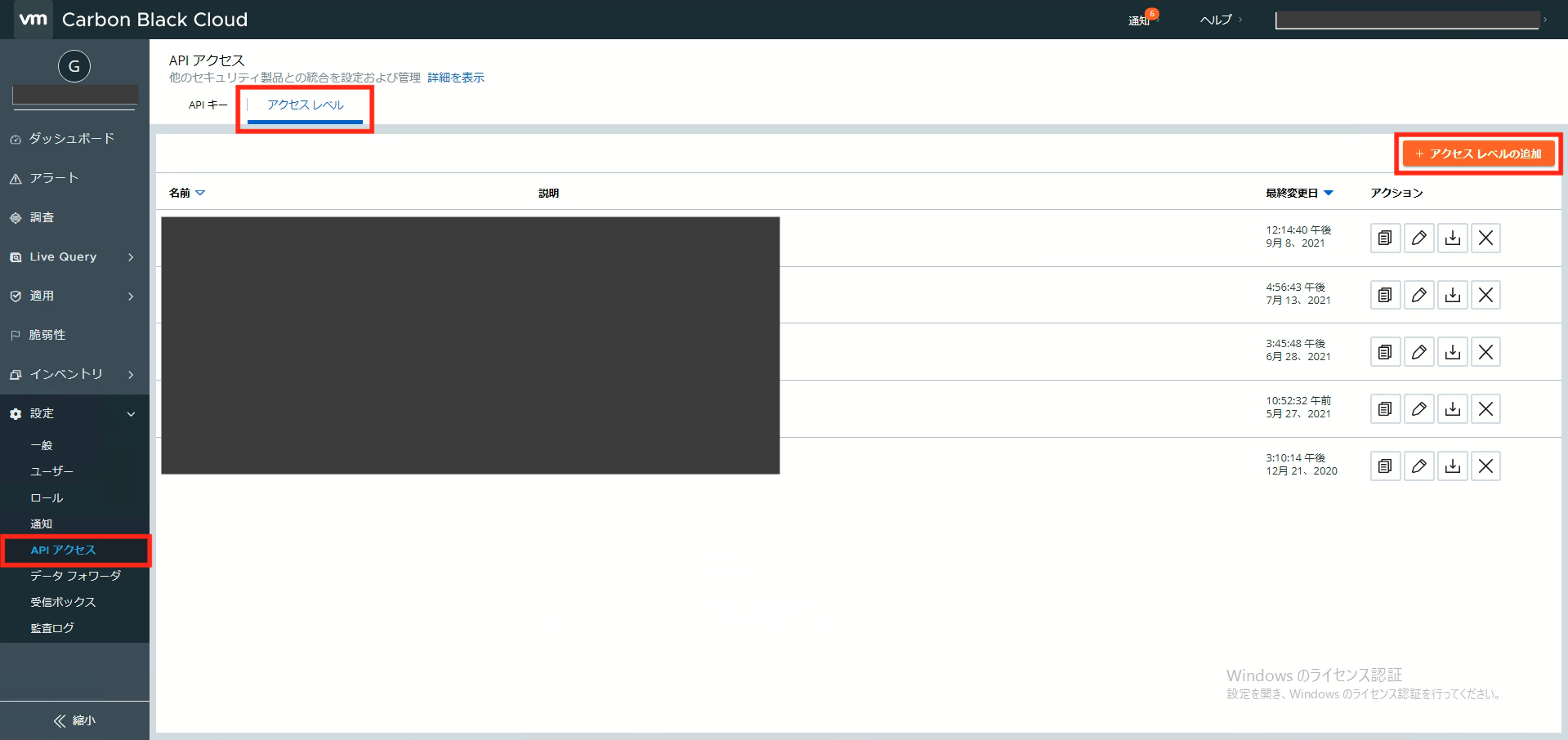

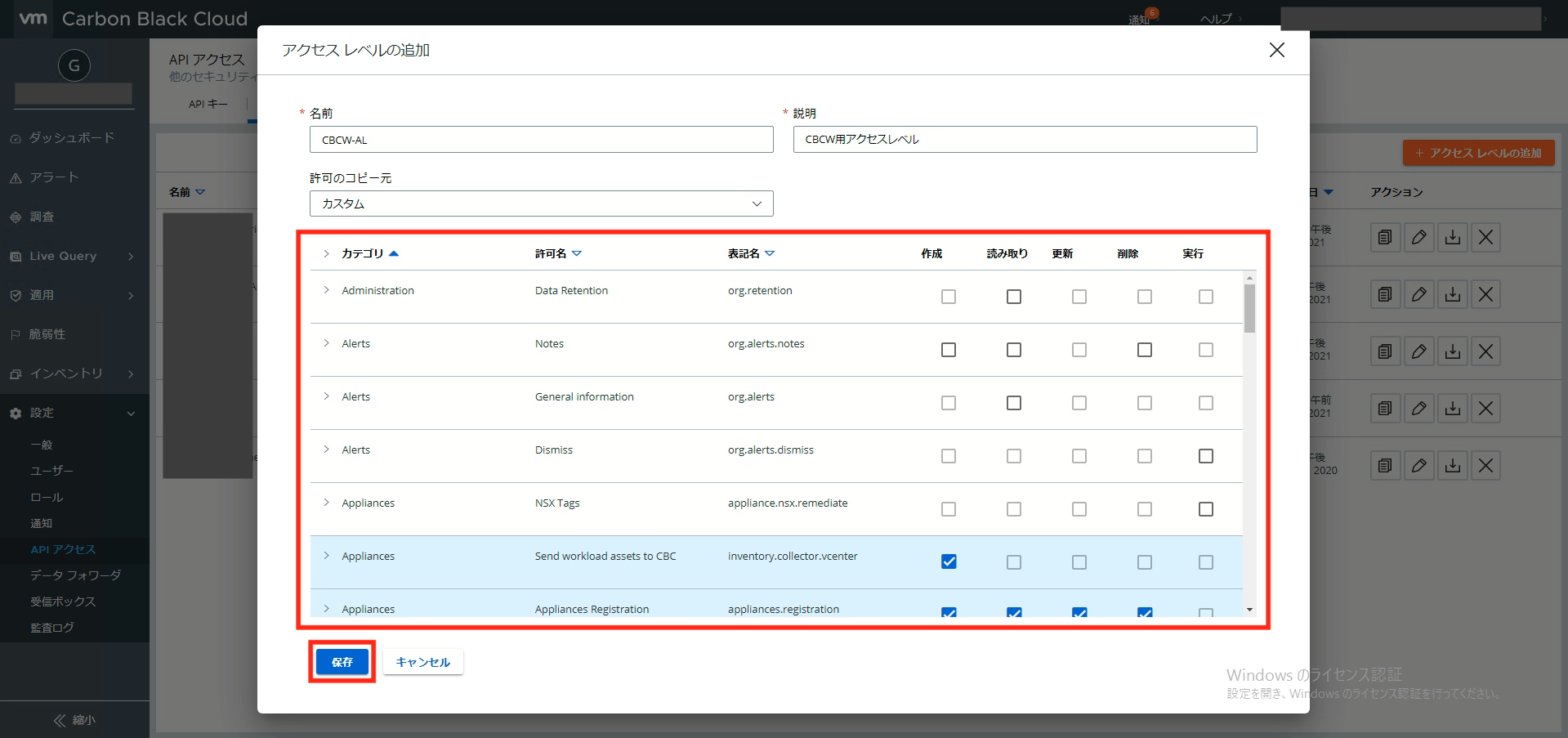

CBCW ApplianceとCarbon Black Cloudを連携するためAPIキーの発行と登録を行います。CBCW Appliance用のAPIキーの発行には「アクセスレベル」と「APIキー」を作成する必要があります。Carbon Black Cloudコンソールで「設定」>「APIアクセス」>「アクセスレベル」と画面遷移し、「+アクセスレベルの追加」をクリックします。

CBCW Applianceに必要なアクセスレベルの設定は以下のリンクを参照ください。

https://docs.vmware.com/jp/VMware-Carbon-Black-Cloud-Workload/1.0/carbonblack_workload/GUID-9EA7512D-3841-45D4-9D12-E64C165373B3.html

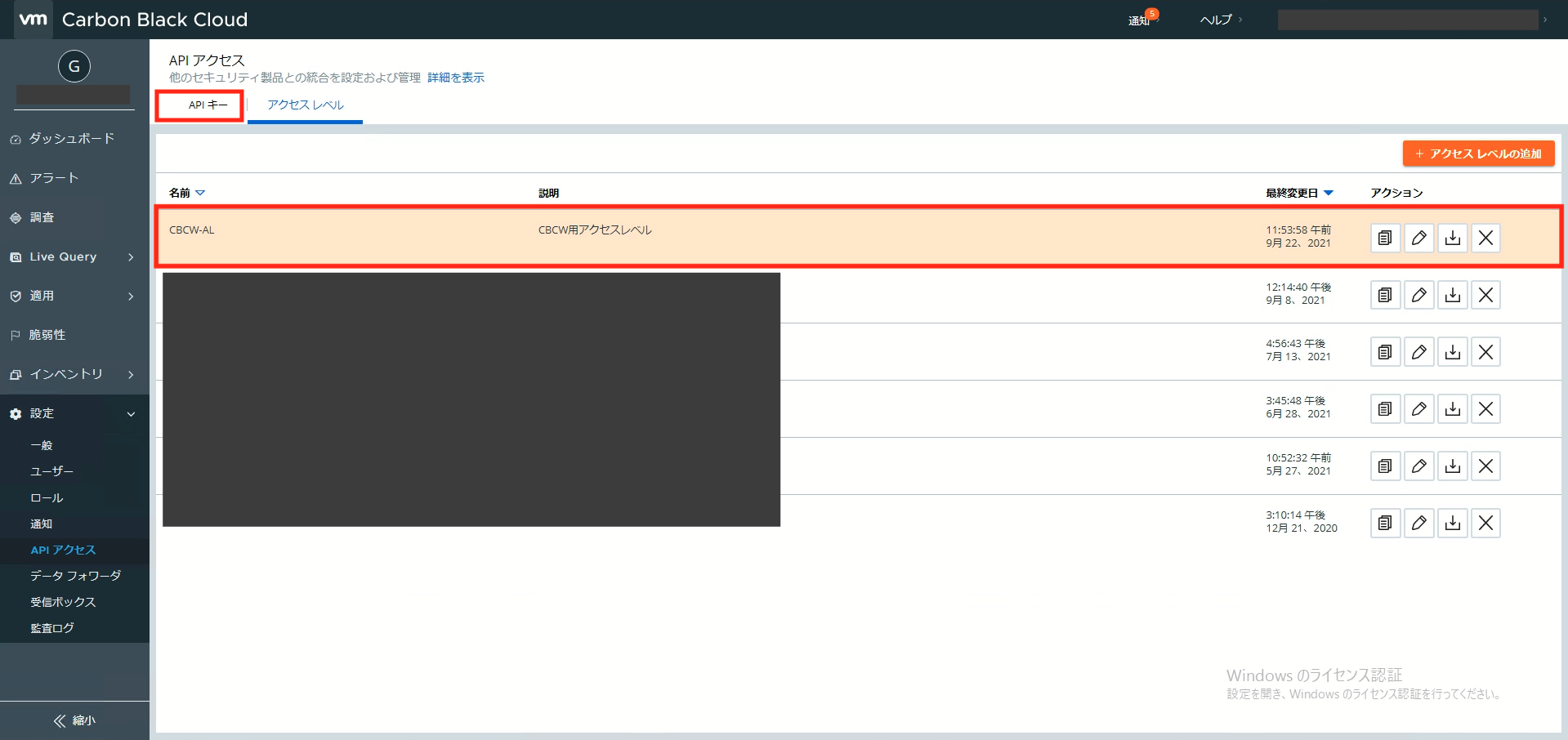

CBCW Appliance用にカスタムしたアクセスレベルが作成されたことを確認し、「APIキー」へ画面遷移します。

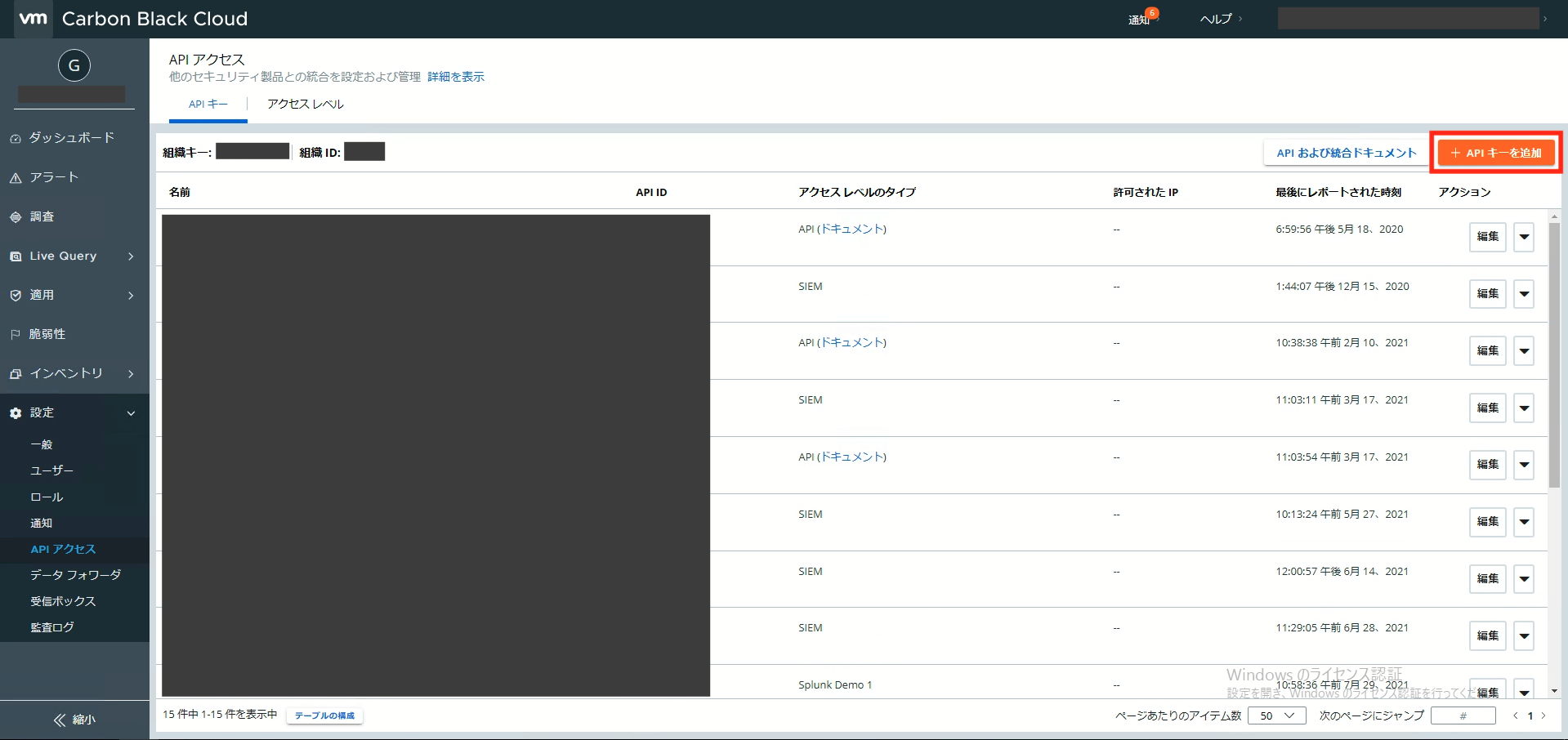

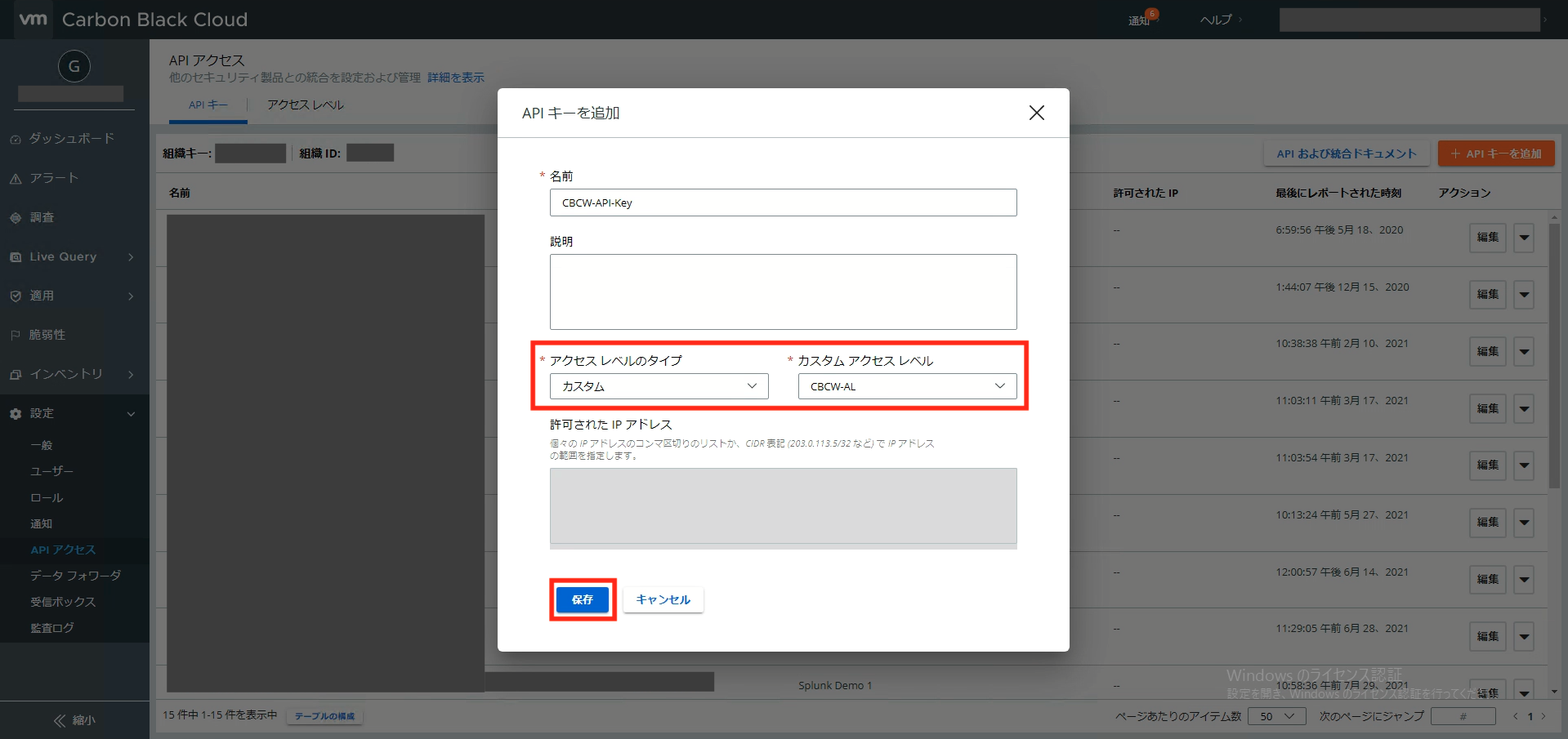

「+APIキーを追加」をクリックして、APIキーを作成します。「アクセスレベルのタイプ」はカスタムを選択し、「カスタムアクセスレベル」は先ほど作成したアクセスレベルを選択し、「保存」をクリックするとAPIキーの作成は完了です。

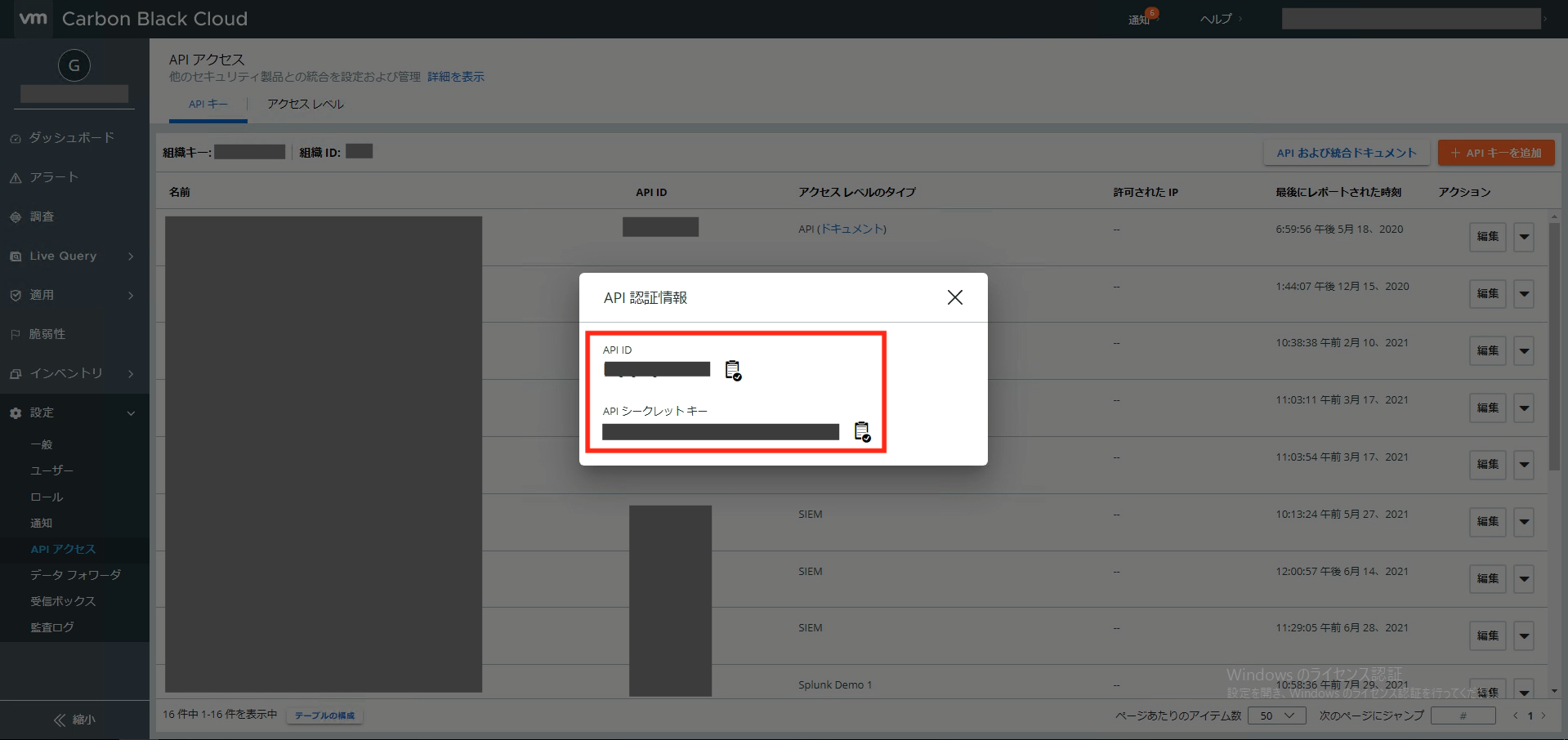

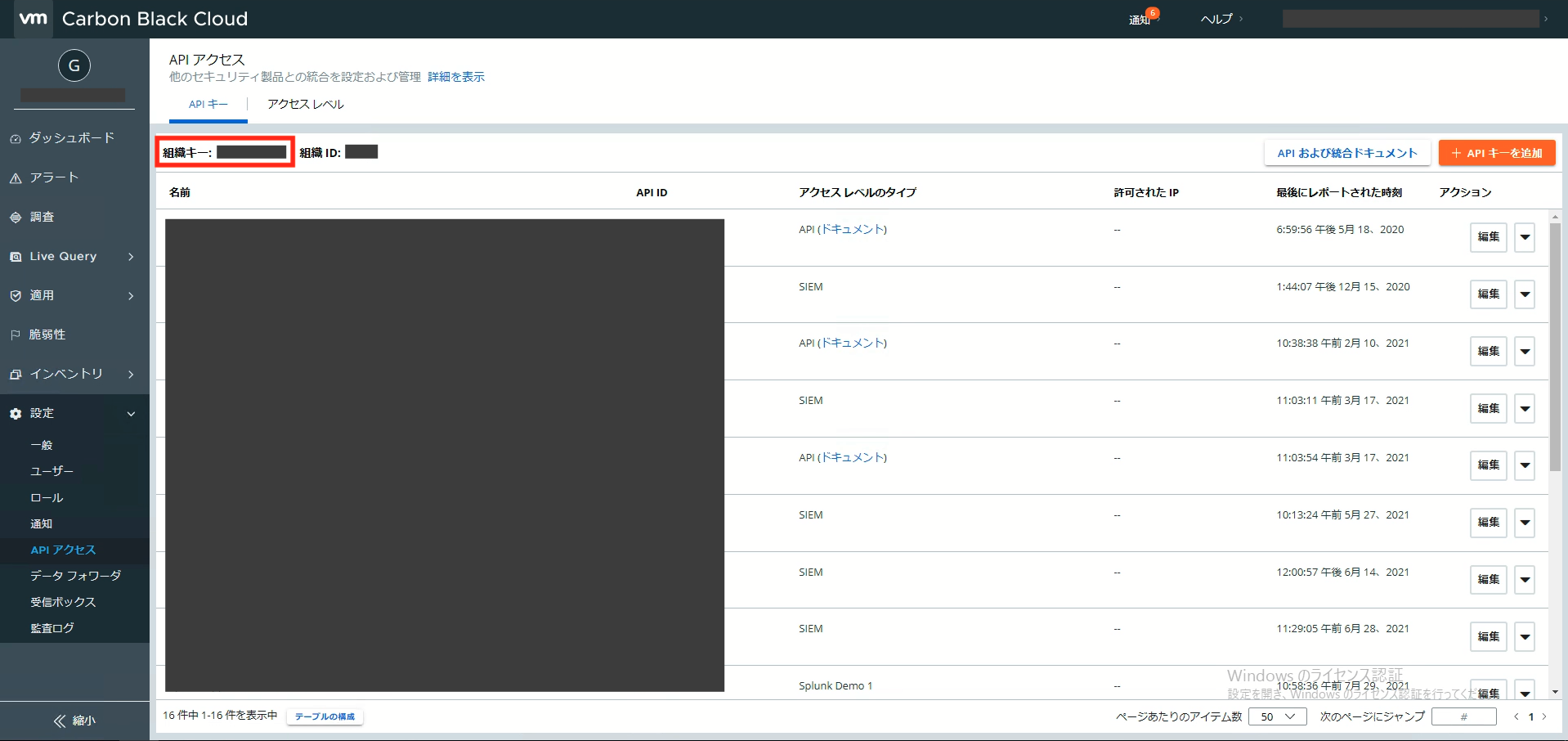

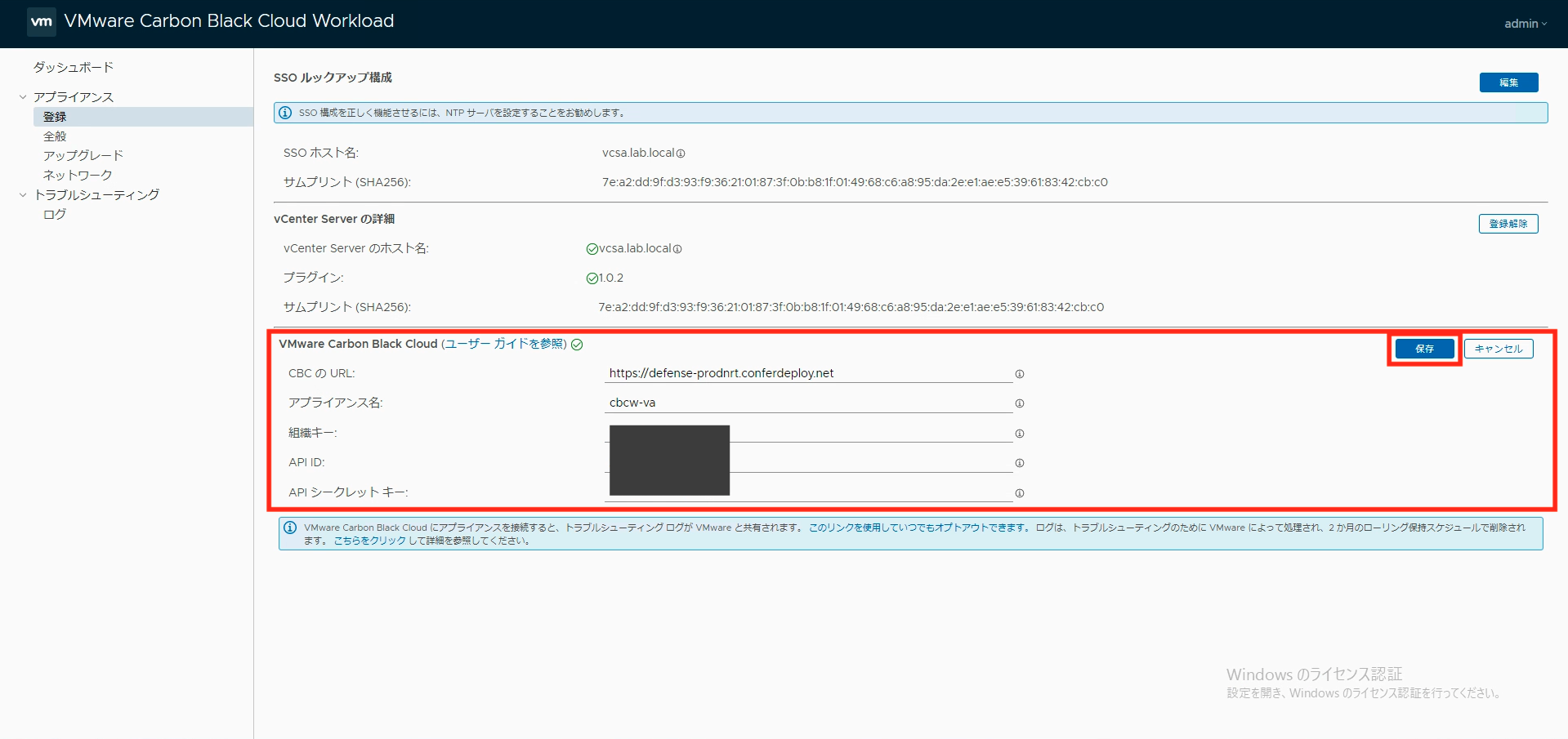

作成したAPIキーの「API ID」と「APIシークレットキー」、Carbon Black Cloudの「組織キー」をコピーし、CBCW Appliacneの登録画面で「VMware Carbon Black Cloud」に必要な情報を入力して「保存」をクリックするとCBCE ApplianceとCarbon Black Cloudの連携設定は完了です。

仮想マシンへのCB Sensorインストール

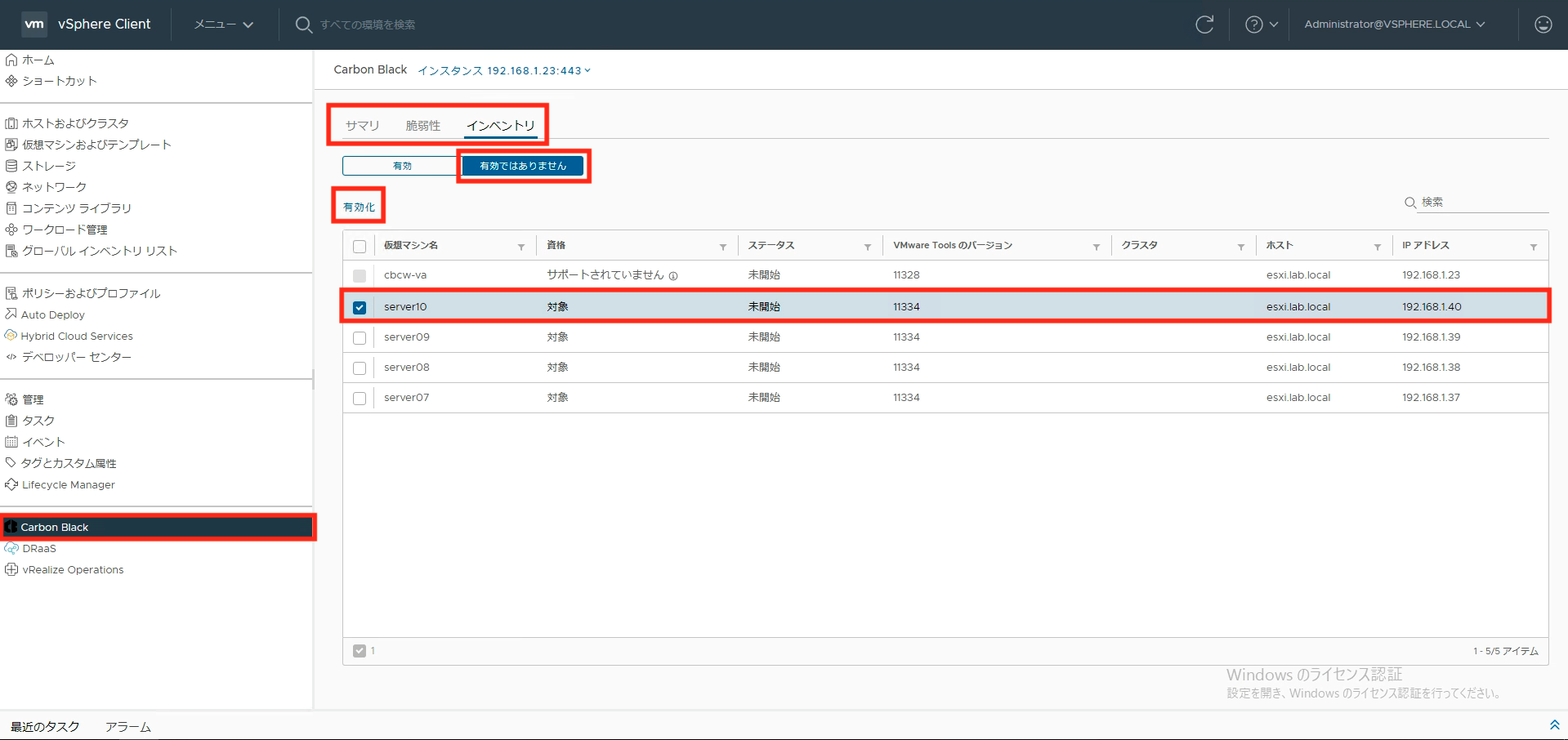

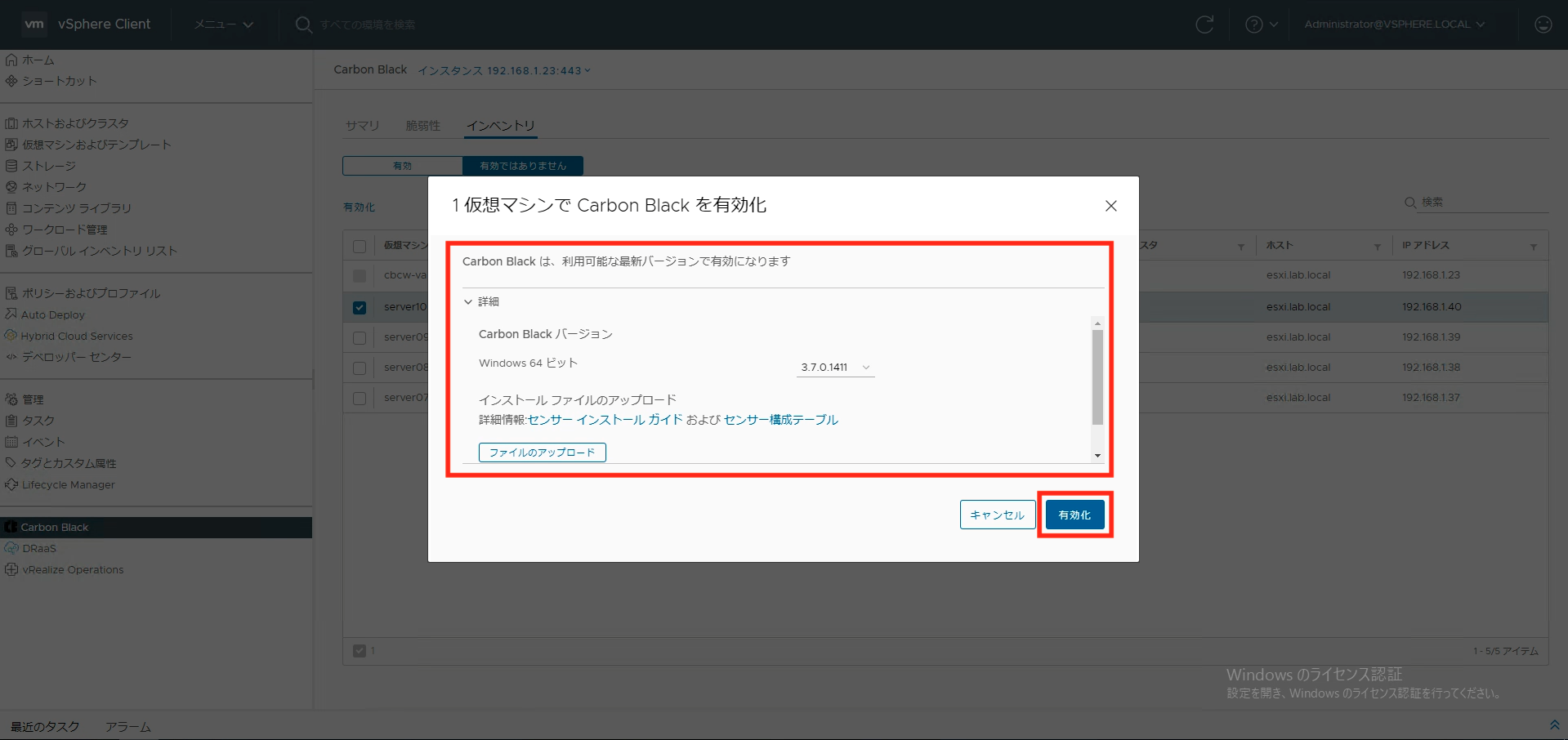

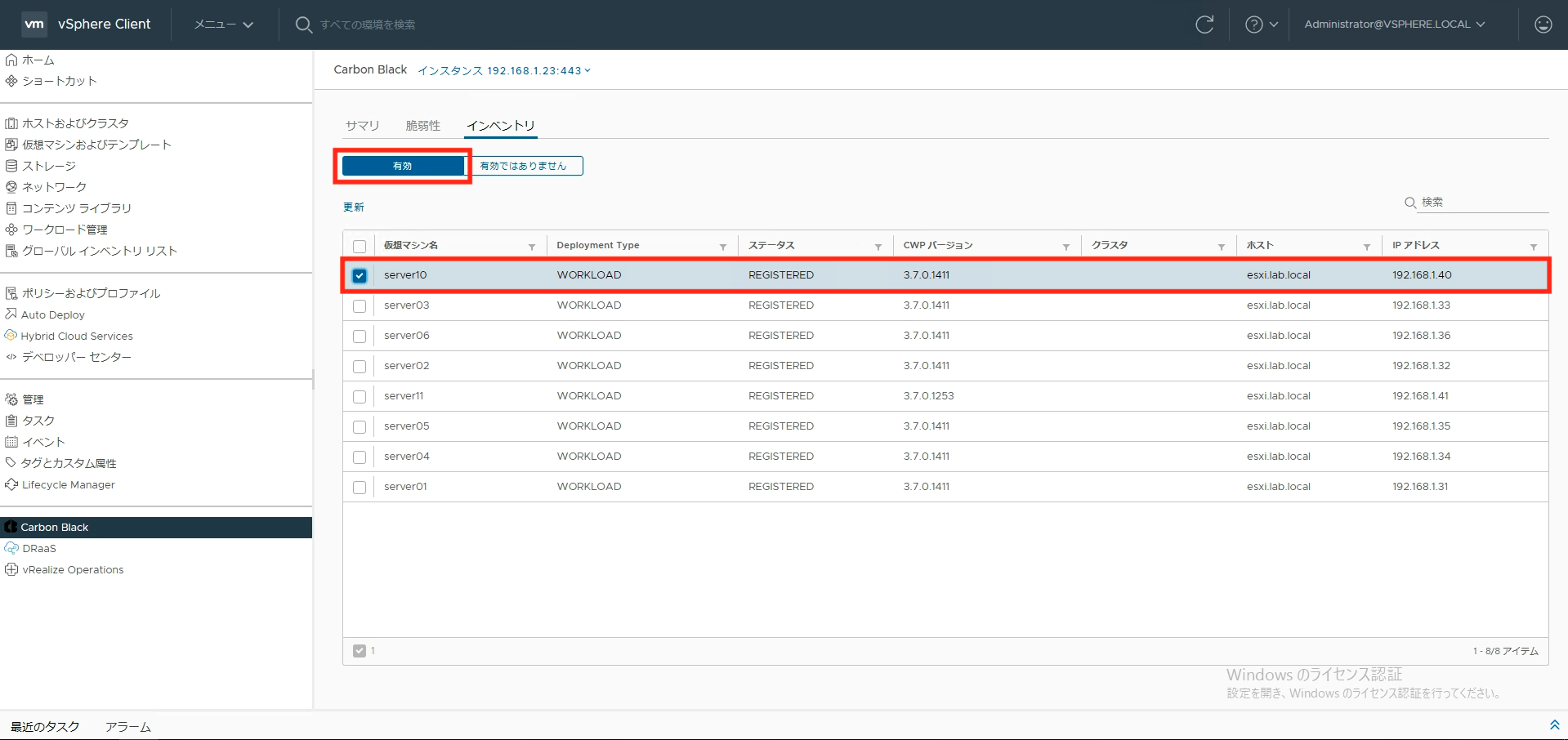

これまでの設定により、CBCW ApplianceはvCenter ServerとCarbon Black Cloudのそれぞれと連携が完了し、vSphere Clientの画面ではCarbon Black Cloud Workload Plug-inが表示されます。「サマリ」、「脆弱性」、「インベントリ」といった情報を確認することが可能です。「インベントリ」からはvSphere上で稼働する仮想マシンに対してCB Sensorをインストール可能です。

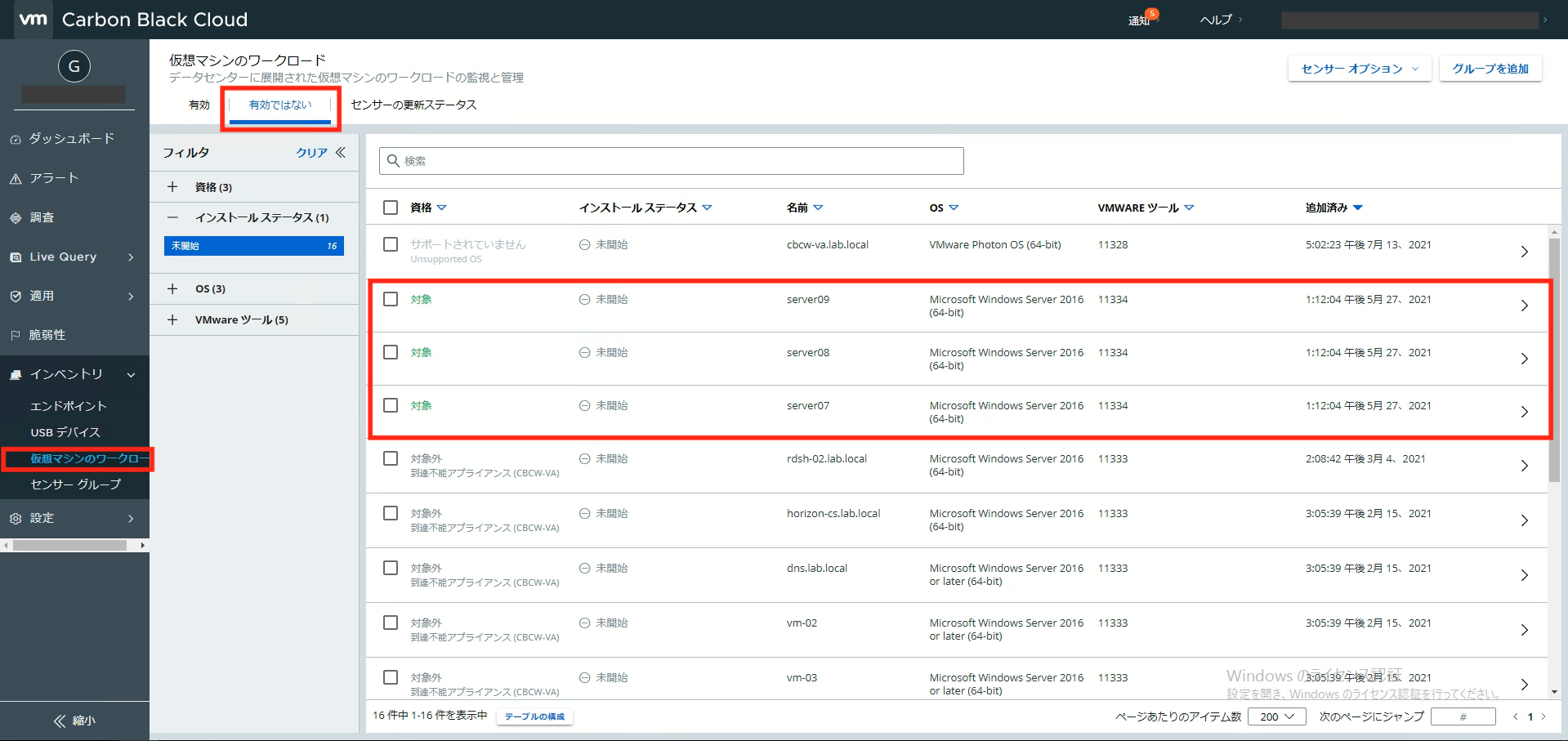

Carbon Black CloudでもCBCW Appliance経由でvCenter Serverのインベントリ情報が共有されるため、CB Sensorを導入していないOSを把握しインストールすることが可能です。

さいごに

今回はCarbon Black Cloud Workloadのインストール方法を紹介しました。vSphereユーザーにはお馴染みな仮想アプライアンスのデプロイ方法であり、比較的導入が簡単な印象を受けたのではないでしょうか。

慣れ親しんだvSphere ClientからCB Sensorのインストールや更新が可能なので、サーバーの作成に合わせてセキュリティを適用するイメージが湧いたのではないかと思います。vSphere Client上で脆弱性診断の結果を確認することも可能なため、CB Sensorをインストールしたサーバーにどのような脆弱性が存在するかを把握し、解決のために必要な情報を受けることも可能です。また、セキュリティ管理者の視点にたってみると、これまで把握しづらかったワークロードをCarbon Black Cloudの管理画面から確認できるため、保護すべき対象に漏れが発生することを回避できます。

このように、Carbon Black Cloud Workloadは機能面のみならず運用面に注目してもワークロードへのセキュリティ提供を容易にする工夫があり、今回は紹介しきれていませんがHorizonとの連携においてもVDIのライフサイクル管理に有用な設定が用意されています。製品ポートフォリオが多岐にわたるVMware社だからこそ可能な他製品との連携に今後も期待したいところです。

Carbon Black 関連の記事はこちら

著者紹介

SB C&S株式会社

ICT事業本部 技術本部 技術統括部

第1技術部 1課

千代田 寛 - Kan Chiyoda -

VMware vExpert