※Carbon Black Cloud Workloadのバージョン1.2.2のリリースにて、Sensor Gatewayの仮想アプライアンス版が新たに提供されました。こちらの記事にてご紹介しておりますのでぜひご覧ください。

こんにちは。SBC&Sの大塚です。

Carbon Black Cloudは、フルクラウドモデルのエンドポイントセキュリティ製品として豊富な機能を提供しています。 今回はRSA Conference 2023にてアナウンスされた、Sensor Gateway機能について詳しくご紹介します。

概要

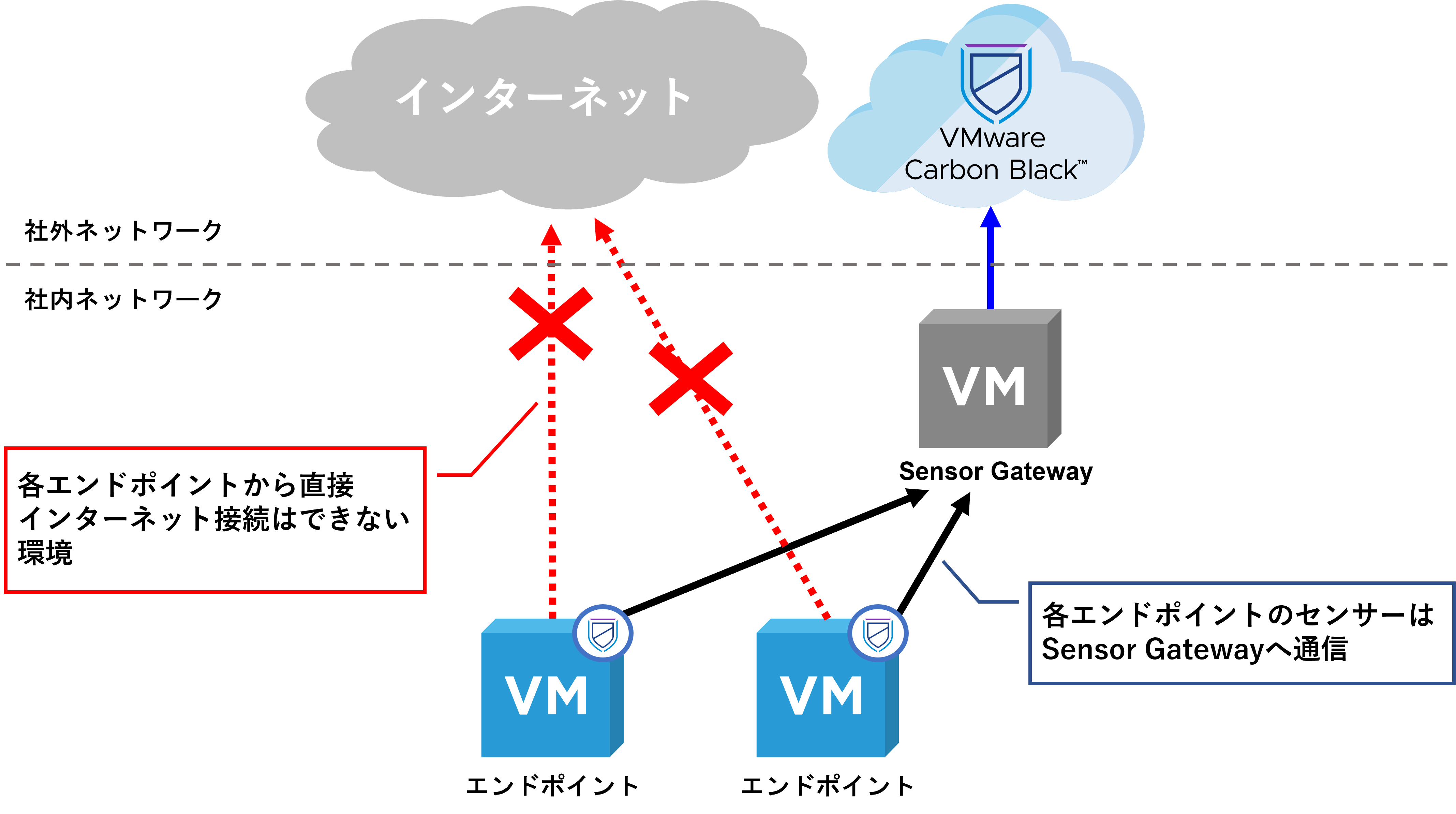

Sensor Gatewayは、オンプレミスにあるCarbon Black Cloudセンサー(以下、CBCセンサー)と、Carbon Black Cloudとの間に発生する全ての通信をブリッジする機能のことです。

Carbon Black CloudではNGAVやEDR等の機能をクラウドで提供しているため、仮想マシンや物理的なパソコンなどのエンドポイントが、直接インターネットへアクセスできる必要がありました。この要件は、セキュリティ的な観点からエンドポイントを外部ネットワークへアクセスさせたくない組織においては、Carbon Black Cloud導入の弊害となっていました。

今回リリースされたSensor Gatewayではこの課題を補うことができ、Carbon Black Cloudで保護できる領域が広がります。エンドポイントにインストールされたCBCセンサーのチェックインやローカルシグネチャの更新などが、全てこのSensor Gatewayを介して行われるようになります。

Sensor Gateway 要件

Sensor Gatewayはコンテナイメージとして提供されます。そのため、コンテナを起動するLinuxのDockerホストを用意することが必須となります。

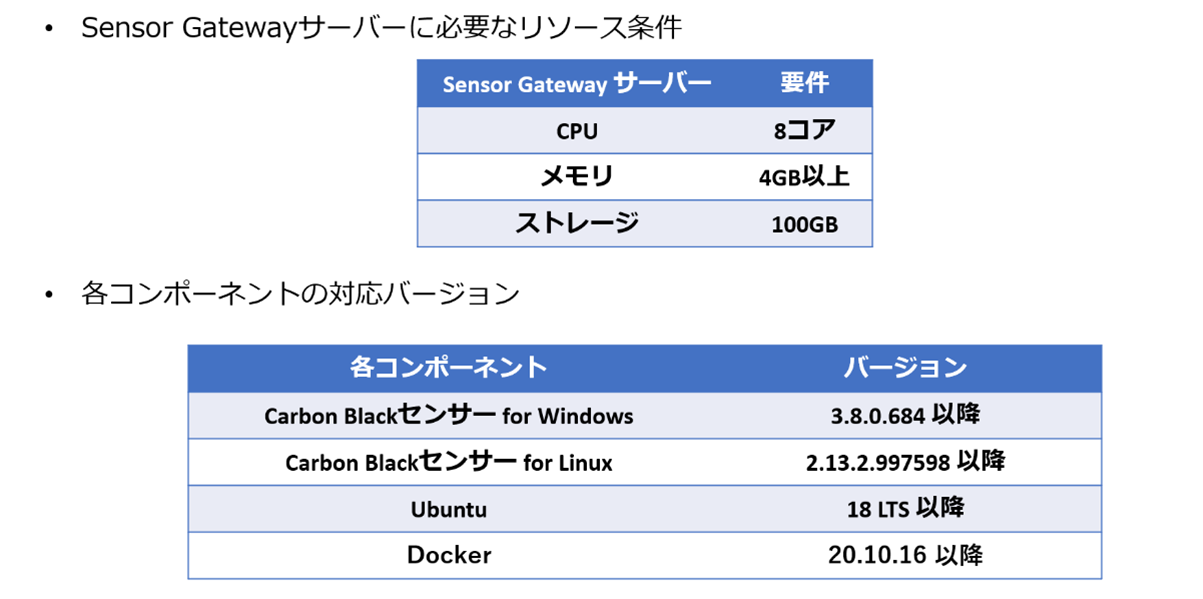

Sensor Gatewayサーバーの詳しいシステム要件は下記のとおりです。

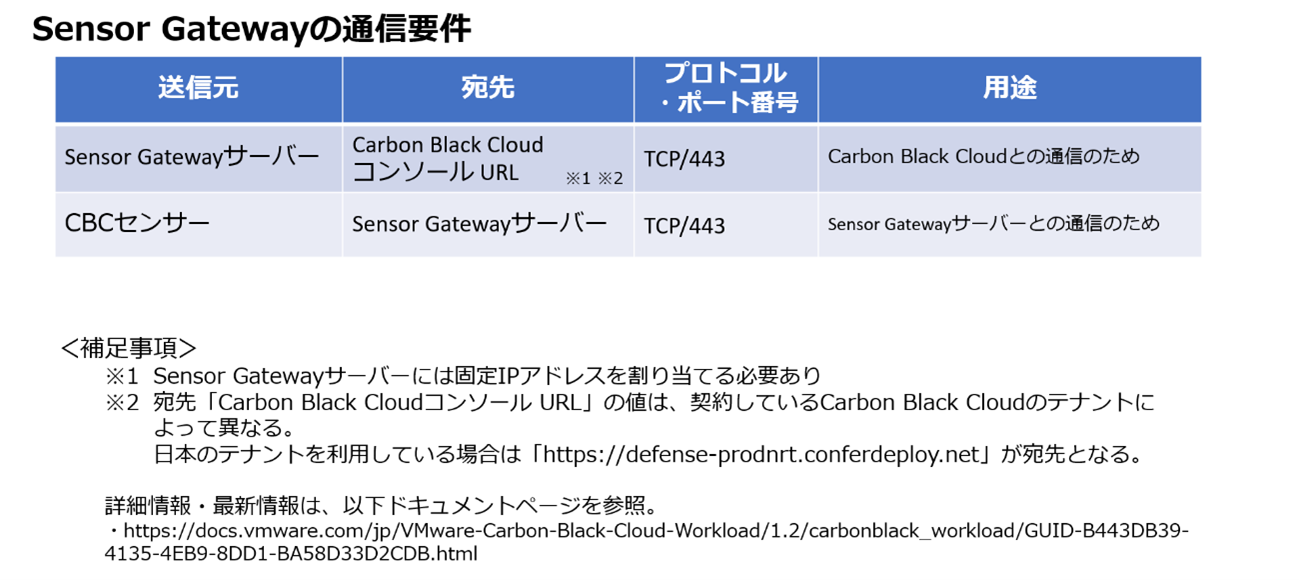

Sensor Gatewayの通信要件は下記のとおりです。

また、Sensor Gatewayが障害等で停止してしまうとエンドポイントからCarbon Black Cloudへの通信が切断されてしまいます。そのため、少なくとも2台以上での運用を行い、高可用性を確保することが望まれます。

VMwareのドキュメントでは、サービス監視を行うオープンソースソフトウェアであるKeepalivedを用いた高可用性の設定方法が紹介されています。

Sensor Gatewayの高可用性の設定方法について、詳細は下記リンクからご確認ください。

https://docs.vmware.com/jp/VMware-Carbon-Black-Cloud-Workload/1.2/carbonblack_workload/GUID-FDEFCAA3-161B-4621-A89F-6AAFCD881463.html

インストールワークフローとポイント

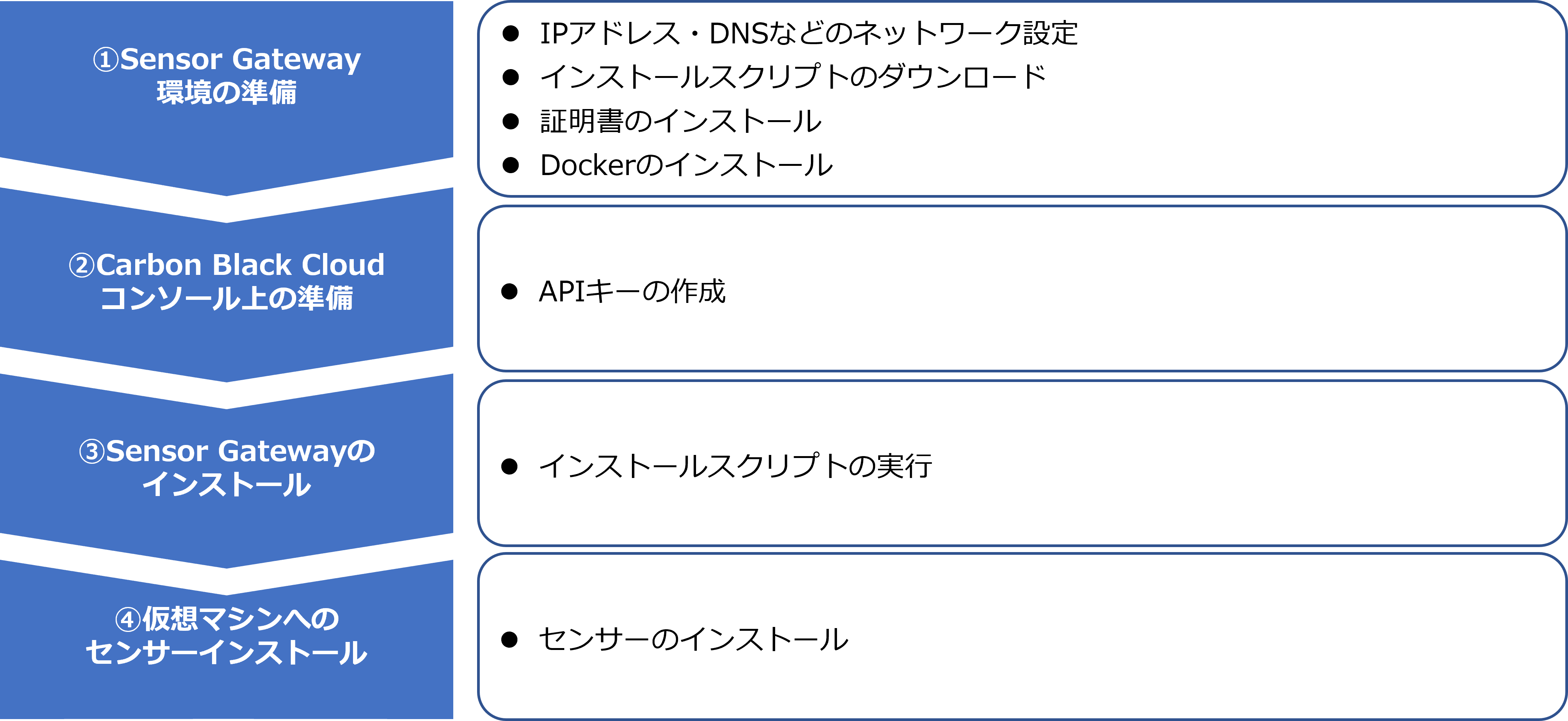

大まかなインストールワークフローは下記になります。

- Sensor Gateway環境の準備

- Carbon Black Cloudコンソール上の準備

- Sensor Gatewayのインストール

- 仮想マシンへのセンサーインストール

図にてワークフローの詳細を記載しておりますのでご確認ください。

1. Sensor Gatewayの準備

まずはコンテナを稼働させるLinuxマシンを準備します。今回はUbuntuにDockerをインストールして検証を行いました。

CBCセンサーは、 Sensor GatewayとTLSによる通信を行います。TLSで使用される証明書にはCA署名付き証明書、または自己署名付き証明書のどちらでも使用できます。 今回の検証では、Sensor Gatewayインストール先のUbuntuに自己認証局を導入し、CA証明書とSensor Gateway用の証明書を発行しました。

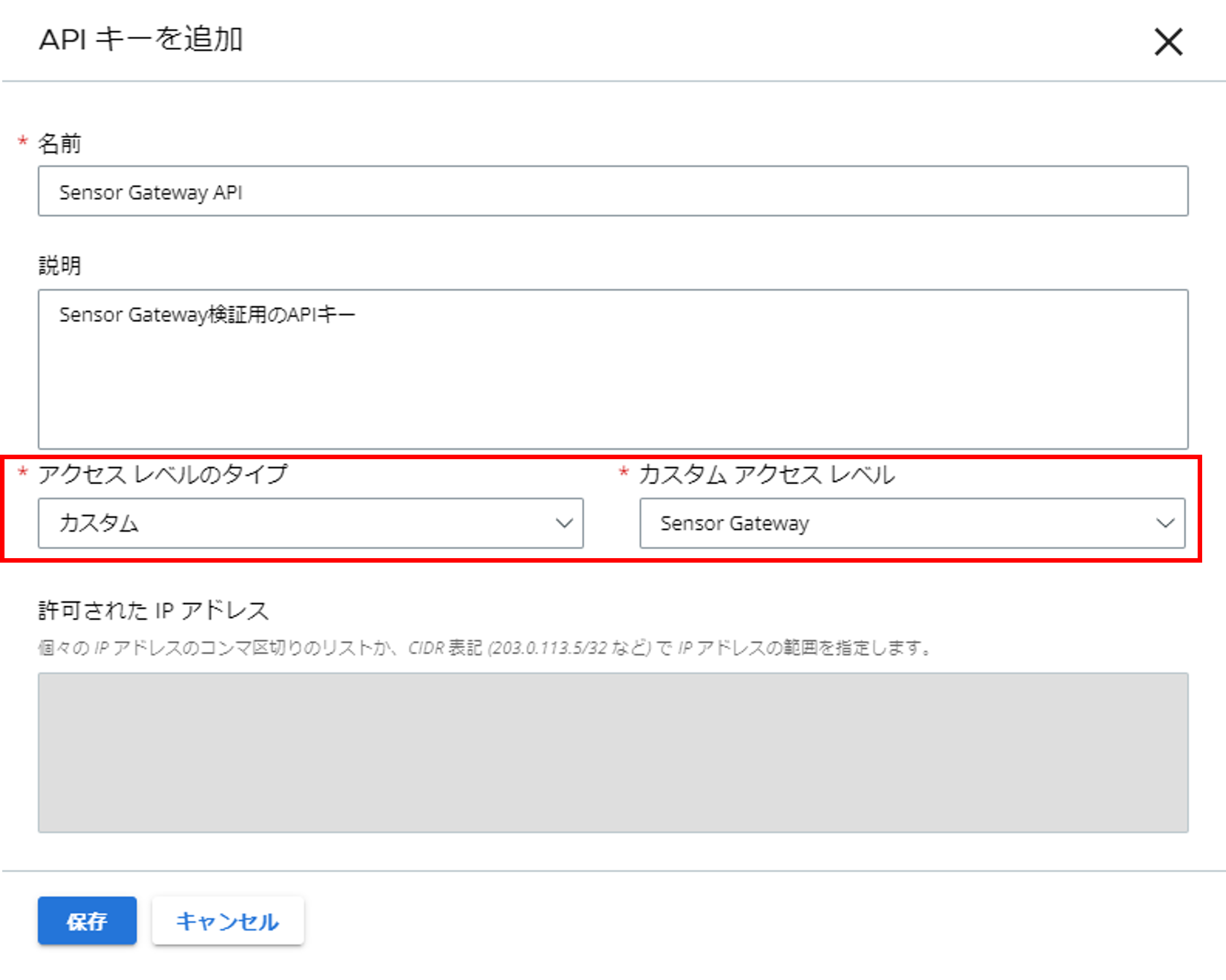

2. Carbon Black Cloud Console上の準備

Carbon Black Cloudのコンソールにて、Sensor Gateway用のAPIキーを作成します。APIキーのアクセスタイプを[カスタム]にすることで、Sensor Gateway用のカスタムアクセスレベルが選択できるようになります。

3. Sensor Gatewayのインストール

Sensor Gatewayにはインストールスクリプトが用意されています。こちらは以下リンク先のページ内からダウンロードできます。記事執筆時点(2022/06/20)ではバージョン1.0.0が利用可能です。

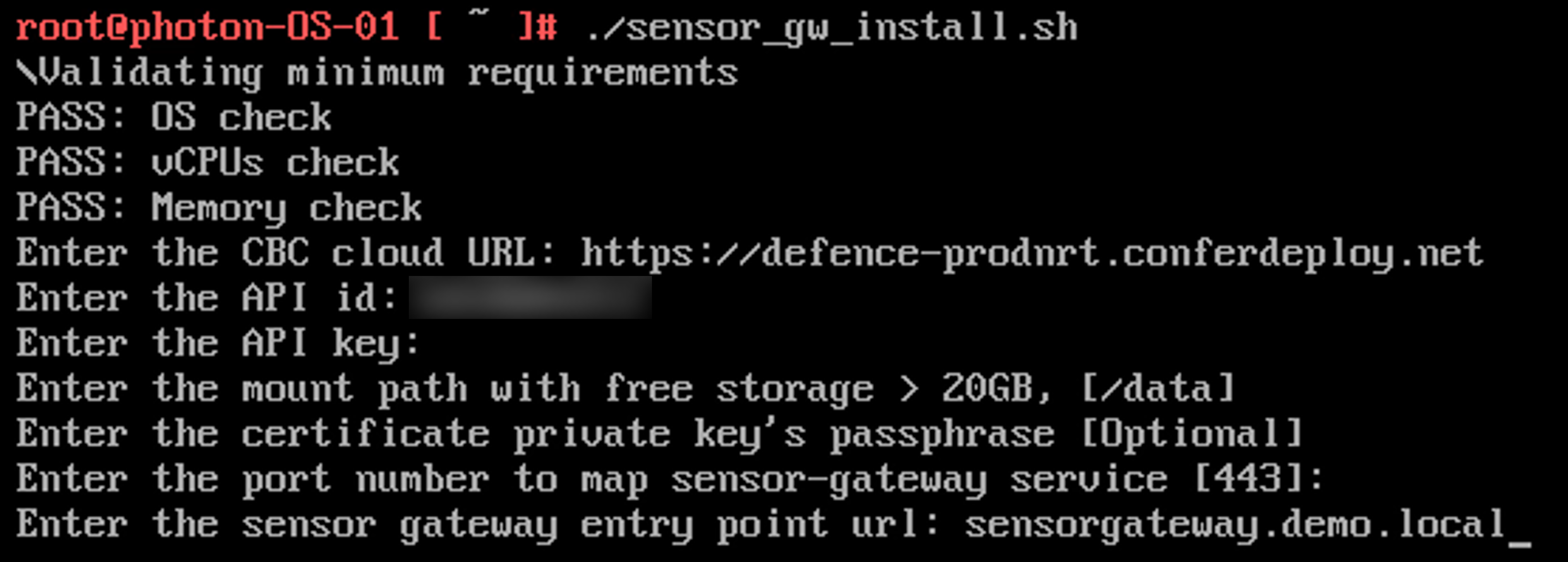

インストールスクリプトを実行すると、最初にSensor Gatewayのシステム要件が確認され、満たされていない場合はアラートとともに実行が停止されます。

次に各固有値の入力を求められます。ここでは次の項目を入力します。

- Carbon Black Cloud URL

- API ID

- APIシークレットキー

- ボリュームマウントディレクトリ

- プライベートキー

- 使用するポート番号

- Sensor GatewayのFQDN

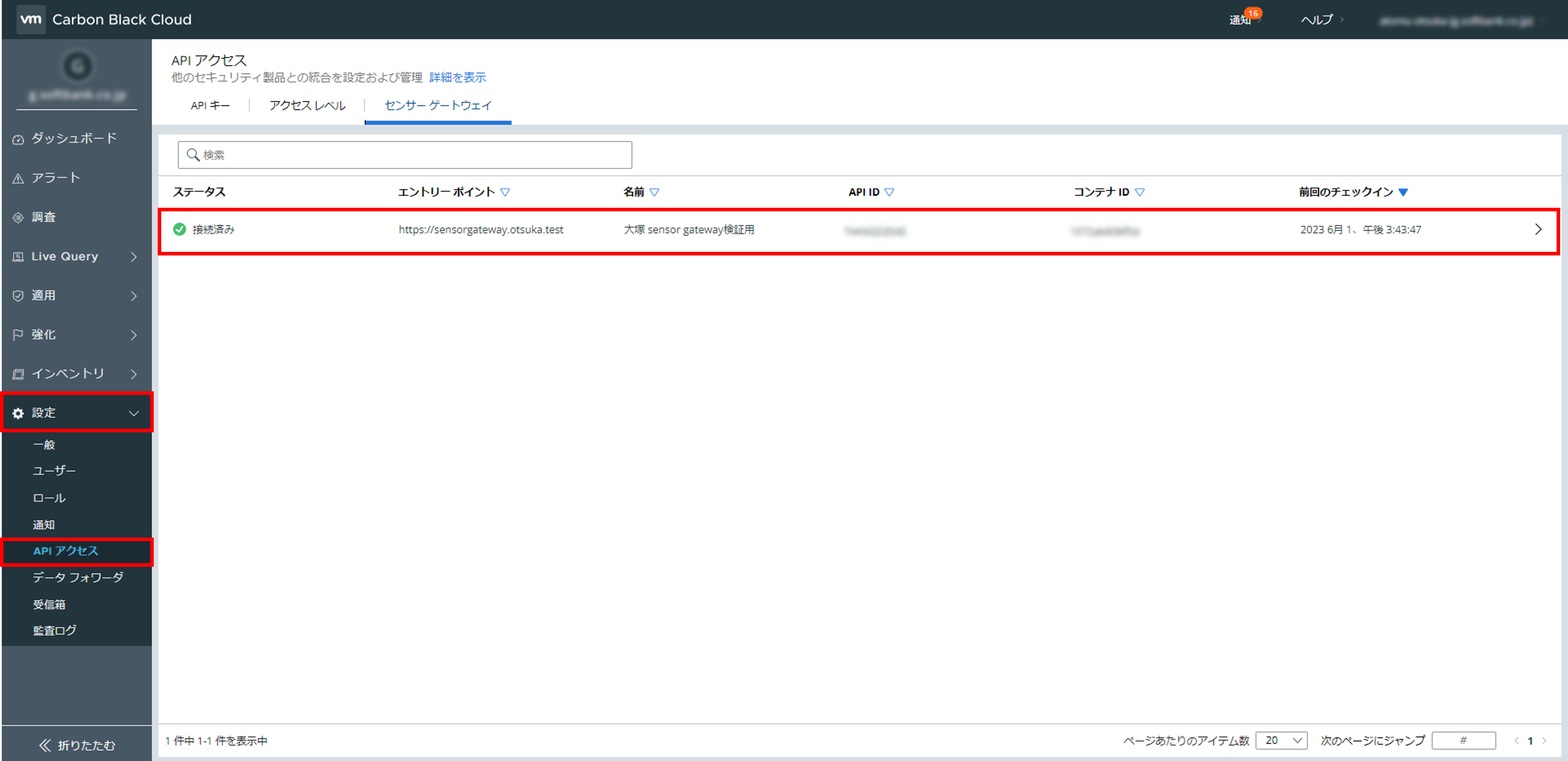

インストールが完了すると、Carbon Black Cloudコンソールの[設定]→[APIアクセス]内の、 [センサーゲートウェイ]のタブからエントリーポイントが追加されていることを確認できます。

4. エンドポイントへのセンサーインストール

Sensor Gatewayのインストールが完了した後は、通常通り保護対象のエンドポイントへCBCセンサーをインストールします。

CBセンサーのインストール方法は、基本的にはSensor Gatewayを利用しない場合と同様です。しかし注意する点として、 Sensor Gateway用の会社コードを使用することが挙げられます。CBCセンサーがSensor Gatewayを介して通信する際には、下記のように通常の会社コードとは異なる、Sensor Gateway用の会社コードを入力する必要があります。

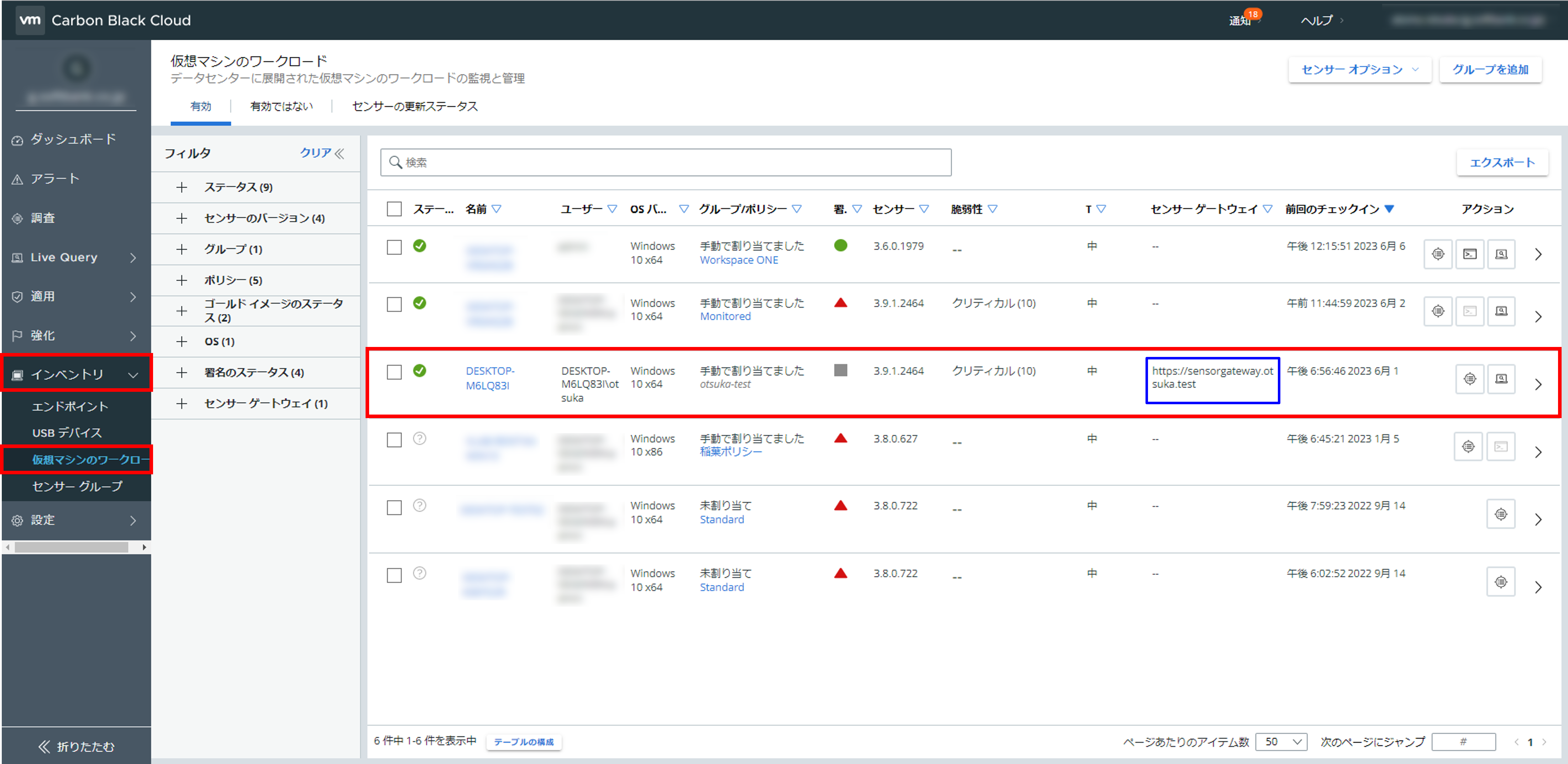

CBCセンサーがインストールされた後、Carbon Black Cloudコンソールの[インベントリ]→[エンドポイント](または[仮想マシンのワークロード])から対象のエンドポイントを確認すると、[Sensor Gateway]の項目にSensor GatewayのFQDNが表示されました。これによってSensor Gatewayが、エンドポイントとクラウド間のブリッジとして機能していることを確認できました。

ユースケース

セキュリティの観点では、外部ネットワークに接続されていない環境であれば、データや脅威がネットワークを介して移動できないため、十分なセキュリティを確保できるとされてきました。

しかしIPAの報告によると、2019年3月に発生したノルウェーのアルミニウム生産企業「Norsk Hydro」が受けたランサムウェアの被害(下記事例)では、インターネットに直接接続していない、ネットワークセグメントが分かれていた制御システムに被害が拡大した事例が紹介されていました。

制御システム関連のサイバーインシデント事例

https://www.ipa.go.jp/security/controlsystem/ug65p900000197wa-att/000080702.pdf

物理的なエアギャップが存在する環境においても、USBデバイスなどの外部接続機器からマルウェアに感染することもあります。このインシデント例のように、直接インターネットに接続していない閉ざされた環境においても、脅威の被害に遭う可能性は十分あります。特に産業系ネットワーク内の生産管理サーバーや制御端末などは、セキュリティ対策が十分ではないことが多いのではないでしょうか。

ひとたび被害に遭ってしまうと瞬く間に被害が拡散し、ビジネスの停止にまで発展してしまいます。今回ご紹介したSensor Gatewayは、外部インターネットに直接晒すことのできない環境や、企業方針によってCarbon Black Cloudとの通信ができない環境下にある場合などに有効です。

製品情報はこちらから

著者紹介

SB C&S株式会社

ICT事業本部 技術本部 技術統括部

第1技術部 1課

大塚 亜人夢 - Atomu Otsuka -

VMware vExpert