開発を止めずに脆弱性対応を進める!GitLabのSecurity Modernization

はじめに

こんにちは、SB C&Sの佐藤です。

ソフトウェア開発の現場では、AIによるコード生成スピードの上昇に伴い、セキュリティ対策の重要性がこれまで以上に高まっています。その一方で、脆弱性を検出する仕組みを強化するほど、対応すべき項目が増え、現場の負荷が高まるという課題も見過ごせません。

特に静的解析で検出される脆弱性は件数が多くなりやすく、開発部門とセキュリティ部門の双方に継続的な負担をもたらします。検出結果はあるものの修復が追いつかず、脆弱性バックログが積み上がっていく、というような状況に直面している組織は少なくありません。

こうした課題に対して重要なのは、単に検出を増やすのではなく、修復まで含めた運用へどう進めるかという考え方です。GitLabではこれをSecurity Modernizationとして、セキュリティ対応を開発フローの中で継続的に回していく方向性を示しています。

本ブログでは、脆弱性バックログがなぜ減りにくいのかを整理したうえで、Security Modernizationの考え方と、AIを活用した脆弱性修復の可能性について見ていきます。

脆弱性バックログが増え続ける理由

セキュリティツールの導入が進んだ結果、以前より多くのリスクを検出できるようになりました。これは素晴らしい変化ですが、検出件数の増加がそのまま修復力の向上につながるわけではありません。

現場ではツールごとに結果が分散し、どこから対応すべきかを判断するだけでも時間がかかります。さらに、1件ごとの調査、原因の特定、修正、レビュー、再確認といった一連の作業を人手で進める場合、相応の工数が必要になります。脆弱性の件数が多い環境では、この積み重ねが大きな負荷となり、結果として対応の先送りが起こりやすくなります。

この状態が続くと、セキュリティチームは優先順位付けに追われ、開発チームは通常開発との両立に苦しみます。技術者の立場から見ても、本質的な課題は検出精度だけではありません。検出結果を実際のコード修正とレビューの流れにつなげられていないことにあります。つまり課題は、検出機能そのものよりも修復を継続的に回せる運用設計にあると言えます。

Security Modernizationが目指すもの

GitLabが提唱するSecurity Modernizationは、脆弱性対応を単発の作業ではなく、開発フローの中で継続的に回るものへ変えていこうという考え方です。

これまでの脆弱性対応では、スキャン結果を確認し、担当者が内容を読み解き、修正方法を検討し、実装して反映するまでに多くの手作業が発生していました。そのため、件数が増えるほど対応全体が重くなり、バックログが解消しにくくなります。

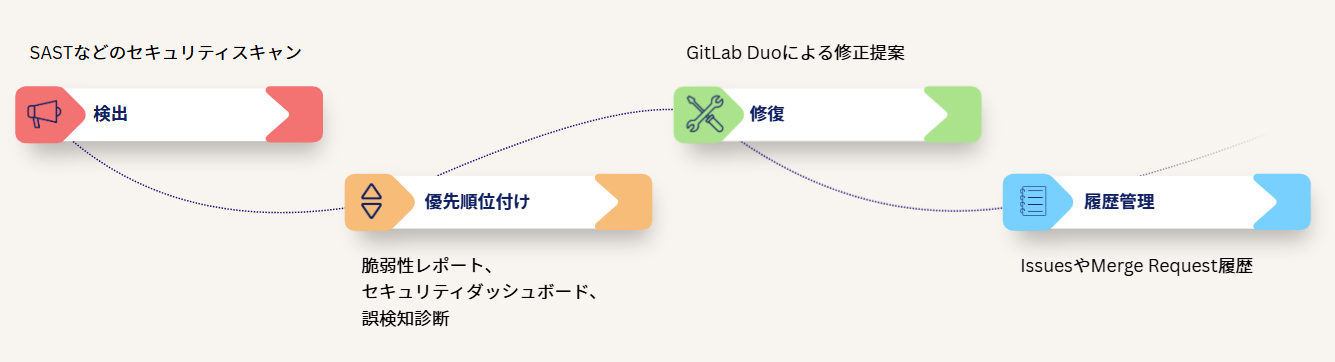

これに対してSecurity Modernizationでは、検出、優先順位付け、修復、履歴管理をできるだけ一連の流れとして扱うことが重視されます。単に新しいツールを追加するのではなく、修復の実行までを含んだ運用へ置き換えることで、セキュリティ対応の実効性を向上させるという考え方です。

この考え方が重要なのは、セキュリティ部門のメリットのみを強めるのではなく、開発現場全体で継続的に回せる運用に変えるという観点だからです。セキュリティ施策は開発フローから切り離された別作業として求められると、現場では負担として受け止められやすく、定着しにくくなります。Security Modernizationが目指しているのは、開発速度を極端に落とさず、必要な修復を継続的に進められる状態をつくることです。

SAST脆弱性のAIコード修復というアプローチ

アプローチ方法は、SASTで検出された脆弱性に対してAIを用いて修復案を作成する流れです。

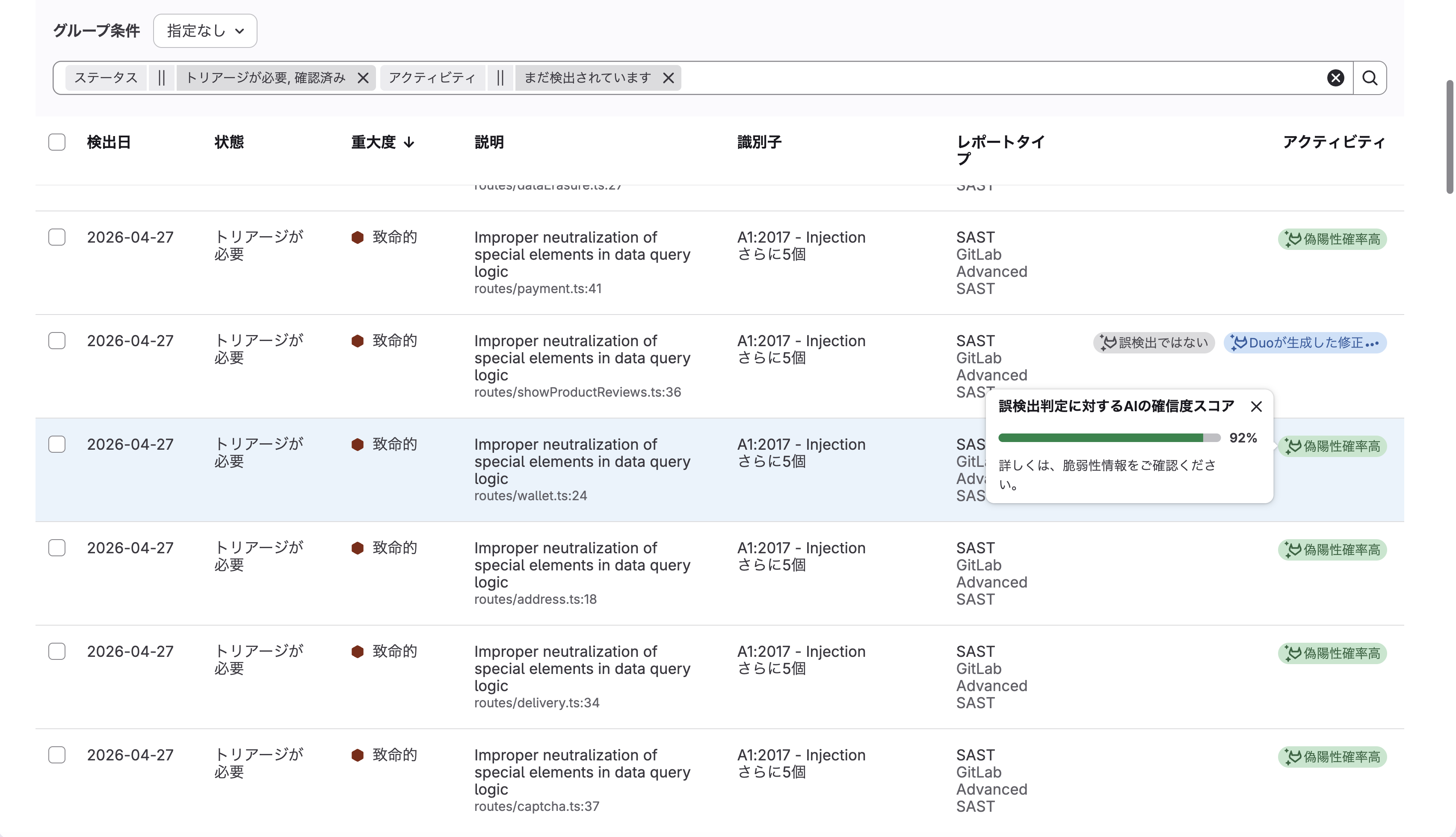

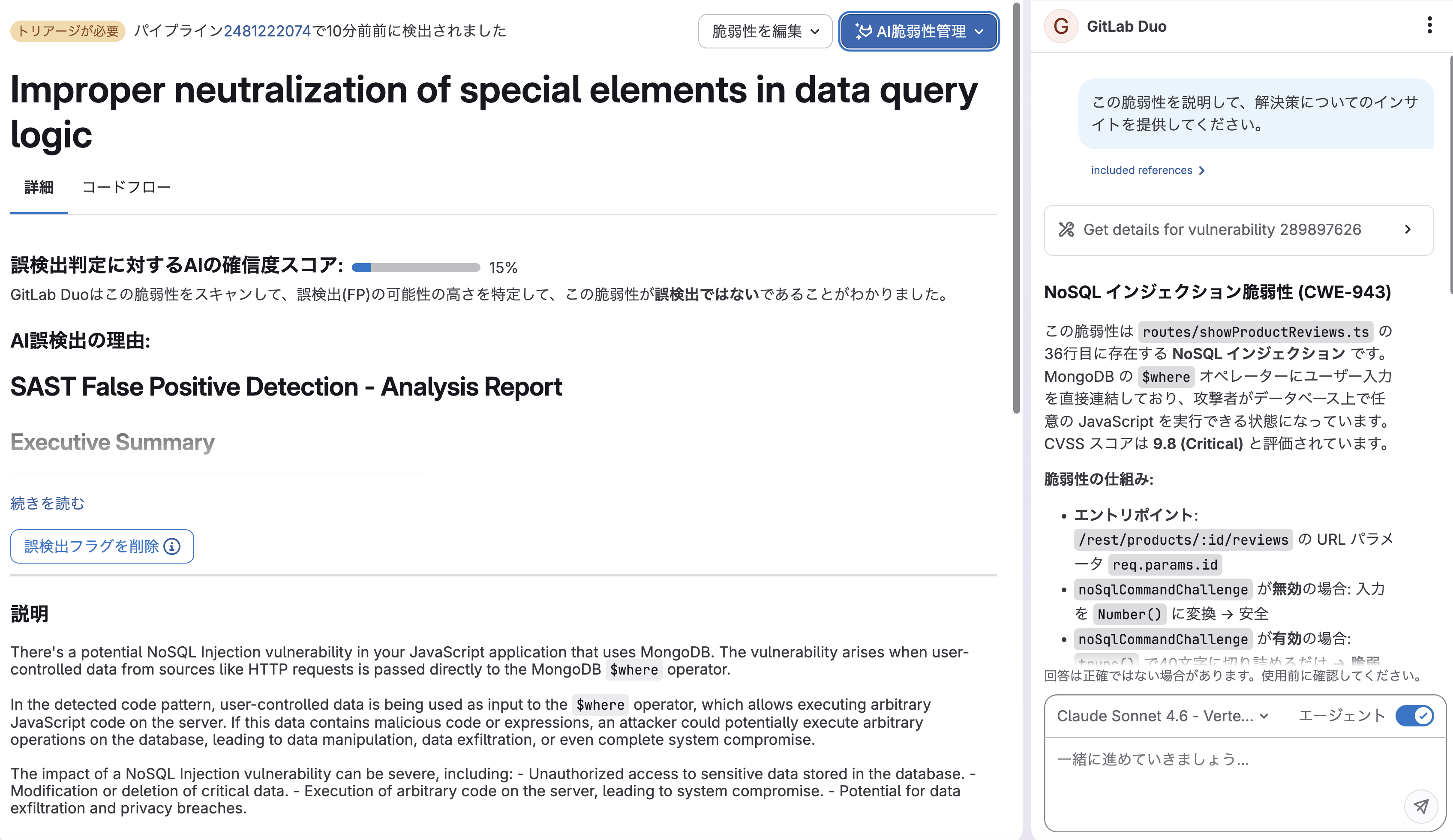

このアプローチでは、まず既存のSASTスキャンで検出された項目から対応対象を選びます。画面としては下図のように一覧に誤検知(擬陽性)率が高いものに対する表示がされるため、一目で脆弱性ごとの誤検知の可能性を見極めやすくなります。これにより一次対応であるトリアージの速度と正確性を高められます。

また、対応優先順位も把握しやすくなるため、重大な脆弱性を後回しにしてしまうリスクの低減も期待できます。

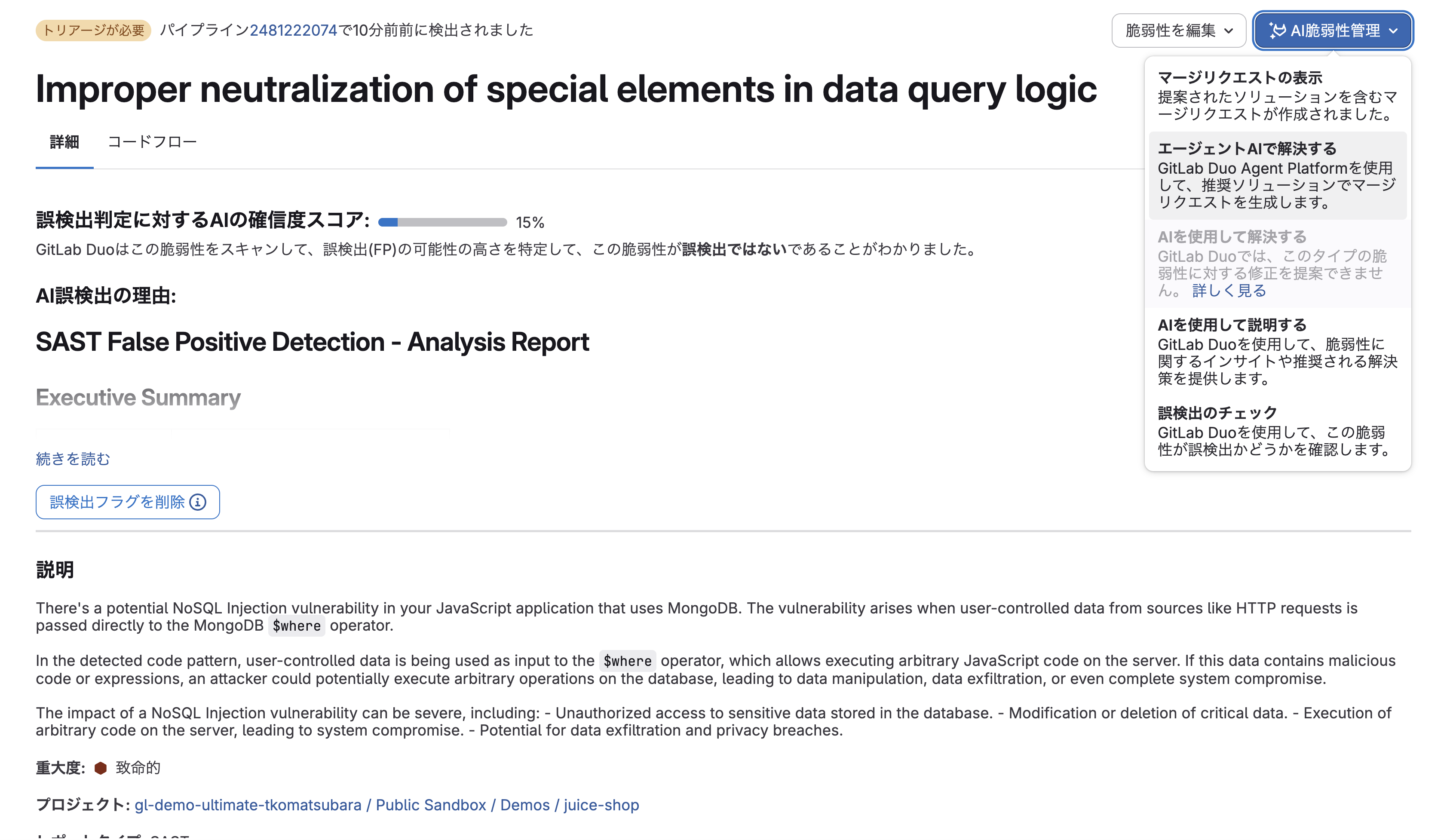

その後、対応が必要と判断した脆弱性に対しGitLab上のAIエージェントを割り当てることで、検出結果だけでなく、関連するコード、周辺ファイル、履歴などを踏まえて修正内容を検討し、修復案を含んだMerge Requestを作成します。開発者やセキュリティ担当者は、その内容をゼロから実装するのではなく、提案された変更をレビューし、必要に応じて調整したうえで取り込むことになります。

脆弱性の詳細を確認し、エージェントによる解決を選択

チャットにて即座に解決アプローチ

重要なのは、AIが単に説明文を返すのではなく、実際の修復作業を開発プロセスの形に落とし込んでいる点です。Merge Requestとして提示されることで、既存のレビュー文化や承認フローに乗せやすくなり、誰がどの脆弱性にどう対応したのかという履歴も残しやすくなります。

個別の対応以外にも、脆弱性一覧から対応を計画してもらうことも可能です。あまりにも数が膨大な場合、このようなアプローチも有効です。

計画に関してもフェーズごとに作成してくれるため、開発者は内容を確認しつつ必要であれば計画の修正も指示し、AIに作業を任せることが可能です。

一覧画面でエージェントに対し対応計画の作成を指示

フェーズ毎に対応内容の詳細が生成される

プロジェクト固有の内容も含めた計画が作成されている

技術的な観点から見ても、かなり現実的な運用です。

脆弱性修復で負荷が高いのは検出結果を見て終わることではなく、その内容をコードレベルで理解し修正の方向性を決め、既存の実装と整合をとりながら反映する部分だからです。その初動をAIが補助できれば、人手はより重要なレビューや判断に集中しやすくなります。

また、検出された脆弱性が修復まで進まなければ、リスクは残り続けます。さらに、対応が担当者の頑張りに依存している状態では、開発状況や人員体制の変化によって成果が大きくぶれます。継続性のある運用にするためには、修復そのものを開発フローの中に埋め込み、一定のリズムで回る状態を作る必要があるのです。

このような運用設計を人力だけで構築するのはかなりの工数かつ難易度となりますが、AIを活用することでハードルを下げられる可能性があります。

もちろん、AIが生成した修正案をそのまま受け入れればよいわけではありません。

業務要件との整合性、設計上の意図、周辺機能への影響といった観点は、引き続き人間の確認が必要です。ただし、叩き台の作成と初期分析を大きく短縮できるのであれば、脆弱性対応全体の速度を引き上げる効果は十分に期待できます。

組織として期待できる変化

Security Modernizationによって期待できる変化として、以下のようなポイントがあります。

1.リスクの見える化と優先順位付けのしやすさ

どの領域にどれだけの脆弱性が残っているのか、どの程度の速度で解消できているのかを追いやすくなれば、現場の改善だけでなく、経営層や監査対応においても説明しやすくなります。

2.開発スピードとセキュリティの両立

セキュリティ対応が重くなるほど、現場では新機能開発との競合が起こります。

AIが修復案を作成し人間がレビューする流れを取りやすくなれば、開発を止めずに必要な対策を進めやすくなります。

3.規制や監査への対応

近年は単に検出しているだけでなく、どの程度の速度で修復しているのか、その履歴を示せるのかが問われる場面が増えています。

修復結果が開発プロセスの中に残ることには、説明責任の面でも意味があります。

これらはそれぞれ別の話ではなく、最終的にはセキュリティ運用を属人的な作業から、継続可能なフローへ変えていくことにつながります。

ツール導入の話に見えて、実際には運用そのものの見直しに近いテーマだと感じます。

ROIを見る際の考え方

ROIに関しても、AIを用いた修復支援によって1件あたりの対応時間やコストを圧縮できる可能性が高いです。考え方として理解しやすく、経営層に説明する際の材料にもなりやすい部分です。

ただし、この種の数値は開発体制やレビュー文化、対象システムの複雑さ、既存の脆弱性件数によって大きく変わります。そのため

・対応工数の大きい初動部分の短縮

・レビュー中心の運用に置き換えることでの全体効率向上

といった部分を説明の中心にするとよいと思われます。

技術者観点でも、費用対効果を考えるときに重要なのは単純な工数削減だけではなく、対応の遅れによって残り続けるリスク、開発の停滞、監査対応の負担といった副次的なコストも削減もポイントになるということをぜひ併せて考えてみてください。

修復の流れが定着し、バックログの増加を抑えられるのであれば、その価値は単発の作業削減以上のものになります。

技術者視点で見たメリットと注意点

特に印象的だったのは、AIを使うこと自体を目的にしていない点です。価値の中心は、脆弱性修復という現場負荷の高い作業を、既存の開発フローに自然に接続しようとしているところにあります。

GitLab上で検出から修復提案、レビュー、履歴管理までをつなげられるのであれば、ツール間を行き来する負担を減らしながら、開発者にとっても扱いやすい形に近づきます。

セキュリティ施策が開発現場から敬遠される「別の作業として割り込んでくる」という要因を、通常のMerge Request運用の延長で扱うことで、受け入れられやすさが大きく変わります。

もし現在、

・SASTの検出件数は多いものの現場で後回しになっている

・修復スピードをどう示すかが課題になっている

・セキュリティ強化と開発速度の両立に悩んでいる

といった課題があるのであれば、Security Modernizationの考え方で大きな改善が見込めると考えられます。

一方で、注意点もあります。

AIが提案した修正内容は、常にそのまま正しいとは限りません。誤検知への対応、設計意図との不整合、性能や保守性への影響などは、人間が見なければならない部分です。

したがって、AIによる自動修復を無人化と捉えるのではなく、人間の判断を前提にした加速装置として使うことが重要です。

まとめ

脆弱性対応の現場では検出結果が増える一方で、修復が追いつかないという課題が長く続いてきました。そこから抜け出すには、検出の高度化だけでなく、修復を継続的に回せる運用へ変えていく必要があります。

Security Modernizationは、そのための考え方としてとても有効です!

特に、SAST脆弱性に対するAI修復支援のように、修復案の作成を開発フローに組み込みMerge Requestベースで履歴を残しながら進められる形は、技術的にも運用的にも現実的です。担当するプロジェクトに対して実行してみたい、と思われた開発者の方も多いのではないでしょうか。

開発を止めずに脆弱性対応を進めるためには、セキュリティ対応を現場から切り離された作業にしないことが重要であり、AIの活用はその実現を支える有力な選択肢の1つです。

是非この機会にGitLabによるSecurity Modernization運用をご検討ください!

関連リンク

GitLab公式ブログ:https://about.gitlab.com/ja-jp/blog/

GitLab Duo 公式ドキュメント:https://docs.gitlab.com/ja-jp/user/gitlab_duo/

DevOps Hub GitLab関連ブログ: /devops-hub/blog/gitlab/

GitLabの特設サイトはこちら

GitLab特設サイトでは、GitLabの製品情報や トライアル(無償試用版)をお申込みいただけます。 ぜひ、特設サイトをご確認ください。事項を記入いただくことで、資料がダウンロードできます。

この記事の著者:佐藤梨花

勤怠管理システムの開発(使用言語:Java)に約8年間従事。

現在はエンジニア時の経験を活かしたDevOpsやDX推進のプリセールスとして業務に精励しています。

DevOps Hubのアカウントをフォローして

更新情報を受け取る

-

Like on Facebook

-

Like on Feedly