■はじめに

本記事では、NDR領域で代表的な製品である"Darktrace"について記載しております。

興味のある方はぜひご一読ください。

=================================================

目次

■NDRって何?EDRと何が違うの?

■Darktraceの特長

■最後に

=================================================

■NDRって何?EDRと何が違うの?

・NDRとは

そもそもNDRとはなんぞや。

という部分からお話しさせていただきます。

NDRは [Network Detection and Response] の略で、自社のNW環境内のトラフィックを解析することで攻撃者の攻撃にいち早く気づき

企業の情報資産を守る事が出来る製品です。

その強みは、一言で言うと監視対象のカバレッジの広さです。

監視には主にスイッチのミラーポートから流したトラフィックのコピーを利用します。

エンドポイントにエージェントをインストールする必要が無いので、エンドポイントのOSの種類に利用可否を左右されません。

昨今ではOT機器や医療機器など、監視のためのエージェントをインストールすると不具合が怖い、そもそもエージェントをインストールできないOSだった。

(Macには対応してない/Windowsだけどバージョンが古すぎてサポートされてないなど)

ということも少なくないのですが、そういったシチュエーションにも問題なく対応可能です。

また、NWを広く監視できるため「エージェントをインストールし忘れていた機器を基点に攻撃されてしまった」というリスクを大幅に軽減できます。

NWの起点となるスイッチを経由する通信さえ拾えていれば、トラフィックを起こしている機器は漏れなく監視対象になります。

レアケースですが、例えば攻撃者が直接NW内にIP端末を設置したり企業内部の社員が勝手に機器を接続した場合も気付く事が可能です。

シャドーIT対策にも利用できるくらい広いカバレッジを持っているという事ですね。

あえて難点を上げるとすれば、逆説的に「監視基点のスイッチを経由していない別の経路を通る通信は監視できない」ため、その場合は別経路の監視用にプローブ(子機)などを設置したりする必要があります。

もちろんNDR機器自体には監視のためのポートが複数ある為、スイッチ同士が物理的に近い位置にあったりする場合はケーブルを伸ばして別経路のスイッチのミラー通信を引っ張るだけでも問題ありません。

デメリットを解消するための対策はバッチリできている。という事ですね。

では、EDRとはどんなものか見てみましょう。

・EDRとは

EDRは [Endpoint Detection and Response] の略です。

エンドポイントにエージェント(またはクライアント)と呼ばれるセンサーをインストールし、端末の動作ログを収集します。

その動作ログを専用の管理マネージャーに取り込んでデータ解析をすることで攻撃を受けている端末を特定、保護します。

ほとんどのEDR機器はEPP機能(アンチウィルス等)を含んでいる為端末で起きている攻撃に対して保護までしっかりと行えます。

どちらかというと保護自体はEPPでEDRは攻撃をインシデントとして可視化する製品となる為、EPPの発展的なオプション(追加サブスクリプション等)として考えられます。

端末内のログを見るので端末で何が起きているかを細部まで見ることが可能ですが、反面、端末外での攻撃には気付けない点やエージェントのインストールが必要である点がネックです。

NDRとEDRを対比してみてみると...

| 正式名称 | Network Detection & Response | Endpoint Detection & Response |

| 監視対象 | ネットワーク通信 | 端末(PC・サーバー)の挙動 |

| 可視化範囲 | 通信フロー・パケット・異常通信 | プロセス・ファイル・レジストリ・ユーザー操作 |

| 導入方式 | ネットワーク機器・ミラーリング | エージェントを端末にインストール |

| 主な検知対象 | C2通信、ラテラルムーブメント、異常トラフィック | マルウェア実行、権限昇格、不審プロセス |

| 暗号化通信対応 | メタデータ分析中心(復号なしも可) | 端末上で復号後の挙動を検知可能 |

| ゼロデイ検知 | 通信異常ベースで可能 | 振る舞い検知で可能 |

| 内部不正検知 | 通信異常として検知可能 | 操作ログ・権限変更を直接検知可能 |

| ランサム対策 | C2通信や横展開を検知 | 実行段階でブロック・隔離可能 |

| 感染後の封じ込め | 通信遮断(NW側) | 端末隔離・プロセス停止 |

| 導入負荷 | ネットワーク設計調整が必要 | 全端末展開が必要 |

| 強み | 全体俯瞰・横展開検知 | 端末内部の詳細可視化 |

| 弱み | 端末内部の詳細は見えない | 通信全体像は見えない |

・どっちを使えばいいの?

結論から言うと、どちらも使うというのがセキュリティ的にはベターです。

NWトラフィックと端末内の動作ログ、互いに見えない対象を監視して補完しあう関係の為協力することが可能です。

そもそもIT先進国の欧米だとNDRとEDRは一緒に使うのが常識だったりします。

また、監視において利用する技術もNDRとEDRでは異なる為、互いの動きを阻害しません。

例えばEDRとEDRを併用してしまうとどちらも同じ端末内で監視を行い、似たようなロジックで保護を行うため互いに「こいつ情報収集してる...怪しいぞ!」と

勘違いしてしまう事がほとんどです。

まぁEDRメーカーは他メーカーのEDRを一緒に使う事を想定しない(というか明確に禁止していたり)ので当然ですが...。

そのため、NDR側では効率よくEDRと連携するための機能を実装している製品もあります。

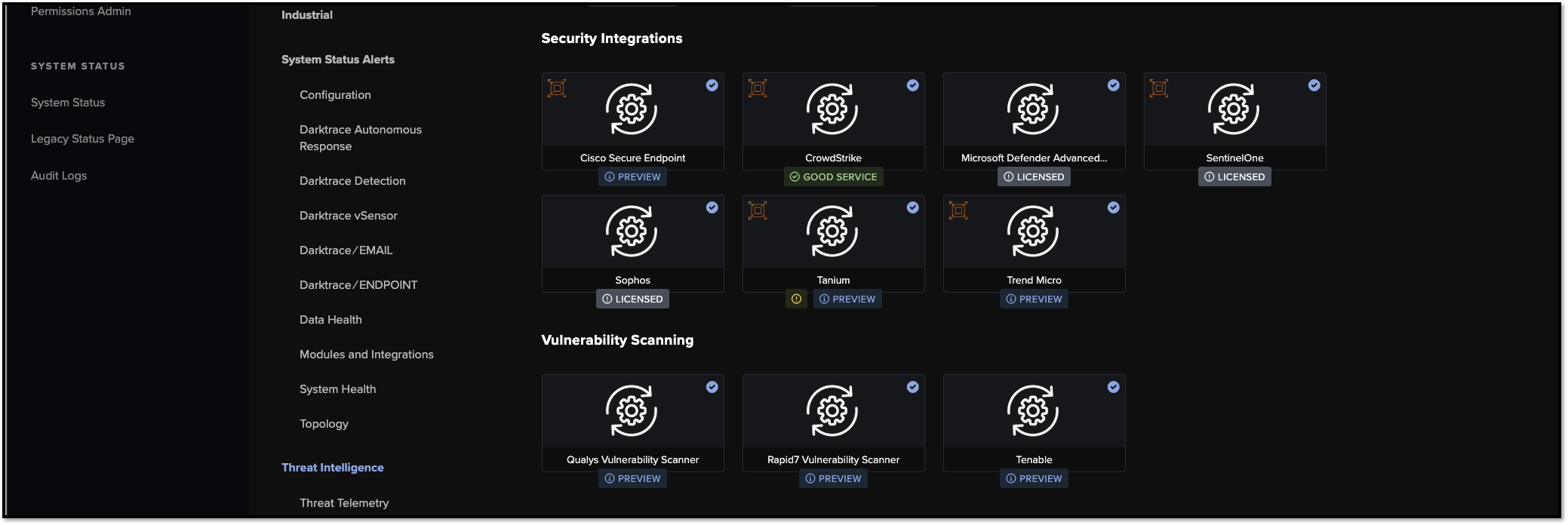

もちろんDarktraceも多くのエンドポイントセキュリティ製品や資産管理製品との連携機能を実装しています。

それでは次に、そのNDRのリーダーであるDarktraceの特徴を見ていきましょう!

■Darktraceの特長

そんなNDR製品の中で、Darktraceがどんな部分で秀でているかについてお話しさせていただきます。

まずわかりやすい点で言えば

GartnerのMagic Quadrant for Network Detection and Responseレポートにおいて、Darktraceはリーダーの1社として位置づけられています。

NDR製品としてはしっかりと公に認められた品質を持ち、かつリーダー足り得る特長を持った製品であるという事ですね。

Darktrace公式リンク:https://www.darktrace.com/ja/resources/gartner-ndr-magic-quadrant-2025

今回はそんな特長のうち、個人的に着目している部分をお話しさせていただきます。

・自己学習AIを利用した、脅威検知/調査および自動遮断

何を以ってインシデント(攻撃)と判定するかという点では、セキュリティメーカー各社によって違いがあります。

例えば「ウィルス感染+他の端末に対してのリモート操作=インシデント」というようにあらかじめ定義された攻撃に利用される動作を検出したらインシデントとして

管理者に通知して対応の判断を待つ。

というのが典型的なパターンです。

しかし、このようなインシデント検出の方法では「業務で端末で特殊な作業をしている場合」や「未知の攻撃」に対して脆弱になりがちです。

また、単純に機械から「インシデントが起きてるよ!」と言われて攻撃のアラートを出されても「具体的に何の攻撃をされてるのかイメージできない。わからない。」

というのが本音です。

結局、"攻撃に気付いて教えてくれる/対応してくれる装置"を買ったつもりが、"何かが起きていることをなんとなく教えてくれるだけの装置"になってしまいます。

ここにDarktraceはAIの活用という答えを出しました。

まず、日常の業務通信を把握するために[自己学習型AI (Self-Lerning AI)]がしっかりと仕事をしてくれます。

具体的には前述の攻撃の定義などに加えて、普段発生している通信やその内容(パターンオブライフ)を学習して異常な通信が発生した場合に即座に検出することが可能。となっています。

この学習は、Darktraceアプライアンスにミラーパケットを流入させた直後から始まり定期的に更新されます。

これによりDarktraceは未知の攻撃の検出をしながら、業務を阻害しない監視/保護という条件をクリアしています。

通信にはデバイスやユーザーによって以下のように様々な情報が内包されていますが、それらをしっかりと学習して自動で環境に合わせた監視をしてくれる。という事です。

・認証情報の使用

・接続のタイプ、通信量、方向性

・プロトコル、ポート

・データ量

・アップロード/ダウンローロードの方向性

・ファイルタイプ

・イベントのタイミング

・管理アクティビティ ...etc

また、そういった通信からインシデントの発生を判断するのですがセキュリティ運用ではこのフェイズで「いまいち何がおこってるかよくわからない」。

ということが起きがちです。

セキュリティ製品の検知画面を見てみても「端的に怪しい通信のポートやプロトコルを表示していたり」「攻撃テクニックの名前だけ出してきたり(ユーザーが知識を持っている前提)」

というのが少なくありません。

では、Darktraceの場合はどうなのか。というお話ですが、ご説明するより先にインシデントの検出画面を見ていただきましょう。

以下は弊社の検証環境で、端末がランサムウェアに感染しビーコニング(攻撃者の用意した外部サーバーへの通信)を試みたと想定し、それを検出したときのインシデント画面の一部です。

DarktraceにはAI AnalystというAIによるインシデント分析とレポートの出力機能も実装されており、日常の学習だけでなく有事の分析までしっかりと対応可能です。

このインシデント画面では、「どこのNWの、どの端末が、どこと通信していて、それがいったいどんな目的を持ったものであるか」という部分までをしっかりと教えてくれています。

セキュリティにおける攻撃の方法などを熟知していなくても、何が行われているのかをしっかりと把握できるという事は「次に対応として何をすればよいか」が明確になるという事です。

本来セキュリティにおいてはここまでがワンセットであるべきですね。

簡単にまとめるとこういった感じでしょうか。

・プラグアンドプレイ ~設置してすぐ利用可能な設計~

Darktraceの設置に際して必要な作業を簡単に書き出してみます。

①NWのトラフィック経路の把握とDarktraceアプライアンスやプローブ設置個所の決定

②アプライアンスの設置とアプライアンス自体のNW設定(筐体IPの設定やDNS設定等)

③利用開始(基本的には既に監視状態なので、必要に応じてGUIへの個別ログインアカウントの作成等)

上記のようなフローで利用自体はすぐに可能です。

また、他に調整などを行う必要がある場合もメーカーPoV内で有識者の意見を聞きながら行えるので導入~実運用までの負荷は他のセキュリティ製品と比較してもかなり少ないです。

エンドポイントセキュリティ製品であったりすると、エージェントをインストールする筐体のリストアップから始めなくてはいけない為、3か月~半年くらいの長い作業期間を要します。

その点基点となるNWはある程度管理されているのが通常である為、前提の部分からリードしている感がありますね。

・セキュリティイベントへの自動対応 ~Darktrace/RESPOND~

セキュリティ製品ですので、攻撃の防御までしてくれるのが理想です。

Darktraceでは、攻撃の遮断はDarktrace/RESPOND(追加アドオン)が担っています。

既に稼働中の業務システムで、いきなり遮断というのはある意味危険な賭けです。

というわけで段階的に遮断への移行を行う事で、安全にセキュリティを高めることが可能です。

また、遮断に舵を切った後も「このビジネスアワーの検出は慎重にしたいから、検知しても管理者の承認後に遮断するようにしたい」など時間によるフレキシブルな対応も可能です。

・EDR製品との連携ラインナップ

DarktraceはNDR製品であり、例えば前述したように端末内の操作ログやセキュリティイベントの収集は難しい部分があります。

しかし、だからこそ他の製品との連携においてはしっかりとアンサーカードを用意しています。

GUIにもしっかりと連携製品ごとの設定項目があります。

以下はDarktraceと連携できる製品の例になります。

※現時点での弊社資料の抜粋となりますので、他の製品を含む場合や欠落している部分がある場合はご容赦ください。適宜修正いたします。

=================================

Darktrace 製品連携一覧

■ 他製品への情報連携

▼ SIEM

Splunk

Microsoft Sentinel

QRadar

Syslog(JSON, CEF, LEEF)

ActiveMQ

AWS Security Lake

▼ ワークフロー

Jira

ServiceNow

Azure DevOps

▼ チャットツール

Microsoft Teams

Slack

Discord

▼ その他各種フォーマット

Email

HTTPS

■ 他製品からの情報連携

▼ 通信ログの取込 ※1

Zscaler ZIA

Netskope

▼ アラートの取込

Crowdstrike

Microsoft Graph Security API(Defender含む)

SentinelOne

Sophos

Carbon Black

▼ 脆弱性情報の取込

Tanium

Crowdstrike

Microsoft Defender

SentinelOne

Tenable

Rapid7

Qualys

▼ デバイスの追跡

Zscaler ZPA

Palo Alto GlobalProtect

FortiGate FortiClient

Cisco ASAv VPN

Cisco Anyconnect VPN

Meraki VPN

Sophos XG VPN

SonicWall VPN

Netscaler VPN

Microsoft DHCP Service

Splunk Polling

DNS Polling

AD/LDAP Enrichment

■ 通信遮断連携

▼ EDR

Crowdstrike

Microsoft Defender

SentinelOne

▼ Firewall

Zscaler ZIA

Palo Alto

FortiGate

Juniper SRX

Check Point

Cisco ASA FirePOWER

Cisco ASA Firewall

Cisco FirePOWER Threat Defense

=================================

・NDRだけじゃない。~Darktraceの製品ラインナップとワンプラットフォーム管理~

ダークトレースのプラットフォームプロダクトは、大きく分けて 6つの領域 があります。

・Email

・Identity

・Network

・Cloud

・Endpoint

・OT

上記のような様々な領域の保護をDarktraceのワンプラットフォーム上で展開/拡張できる点もDarktraceの利点となります。

上記は基本的には追加サブスクリプションという形で提供されますので、その点だけご注意ください。

■最後に

Darktraceの魅力は伝わったでしょうか。

今回は製品の簡単なご紹介までとさせていただきますが、今後もDarktraceの機能部分や他製品連携部分について記事を書かせていただきます。

ご一読いただき、ありがとうございました。

※本ブログの内容は投稿時点での情報となります。今後アップデートが重なるにつれ

正確性、最新性、完全性は保証できませんのでご了承ください。

他のオススメ記事はこちら

著者紹介

SB C&S株式会社

技術本部 技術統括部 第4技術部 1課

宮澤 建人