Recent Posts

旬な技術情報をお届け最新ブログ

Pick Up

C&S ENGINEER VOICE がおくる注目情報ピックアップ

News

-

2026.05.08技術ブログ

2026.05.08技術ブログ「【UiPath Agents】Maestro 実装パターン例」ページを新規追加

-

2026.05.07技術ブログ

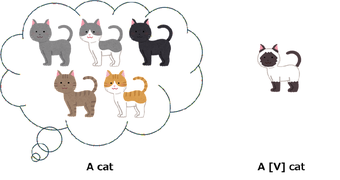

2026.05.07技術ブログ「DreamBooth LoRAファインチューニング(後編):手順の実践」ページを新規追加

-

2026.05.07技術ブログ

2026.05.07技術ブログ「DreamBooth LoRAファインチューニング(前編):技術的な概要と用語の解説」ページを新規追加

-

2026.05.07技術ブログ

2026.05.07技術ブログ「NVIDIA Multi-Instance GPU(MIG)の設定手順」ページを新規追加

-

2026.05.07技術ブログ

2026.05.07技術ブログ「Prism Centralのバックアップ機能 第1回-PCBRの紹介【Nutanix / AOS 7.5 / pc.7.5】」ページを新規追加

-

2026.05.07技術動画

2026.05.07技術動画「VCF Automationで変わるプライベートクラウド利用方法【VCF Connectセミナー #4】(2026/04/27配信)」ページを新規追加