ITに関わる人が知っておくべき、サプライチェーン強化に向けたセキュリティ評価制度

近年、サイバー攻撃は単一企業ではなく、サプライチェーン全体を狙う形へと進化しています。大企業だけでなく、取引先や委託先を踏み台にした侵入が増加しており、「自社だけ守ればよい」という考え方は通用しなくなっています。

こうした背景のもと、経済産業省は「サプライチェーン強化に向けたセキュリティ対策評価制度」を示しています。本制度はセキュリティ担当者だけが理解すればよいものではなく、開発・運用・インフラに関わるすべてのITに関わるすべての人が理解し、実装すべき基準です。

サプライチェーン強化に向けたセキュリティ評価制度とは

「サプライチェーン強化に向けたセキュリティ評価制度」は、企業単体ではなくサプライチェーン全体のサイバーセキュリティ水準を底上げすることを目的とした制度です。

近年、取引先や委託先を起点としたサイバー攻撃が事業停止や信用失墜につながるケースが増加しており、こうしたリスクを可視化し、体系的に低減していくことが求められています。

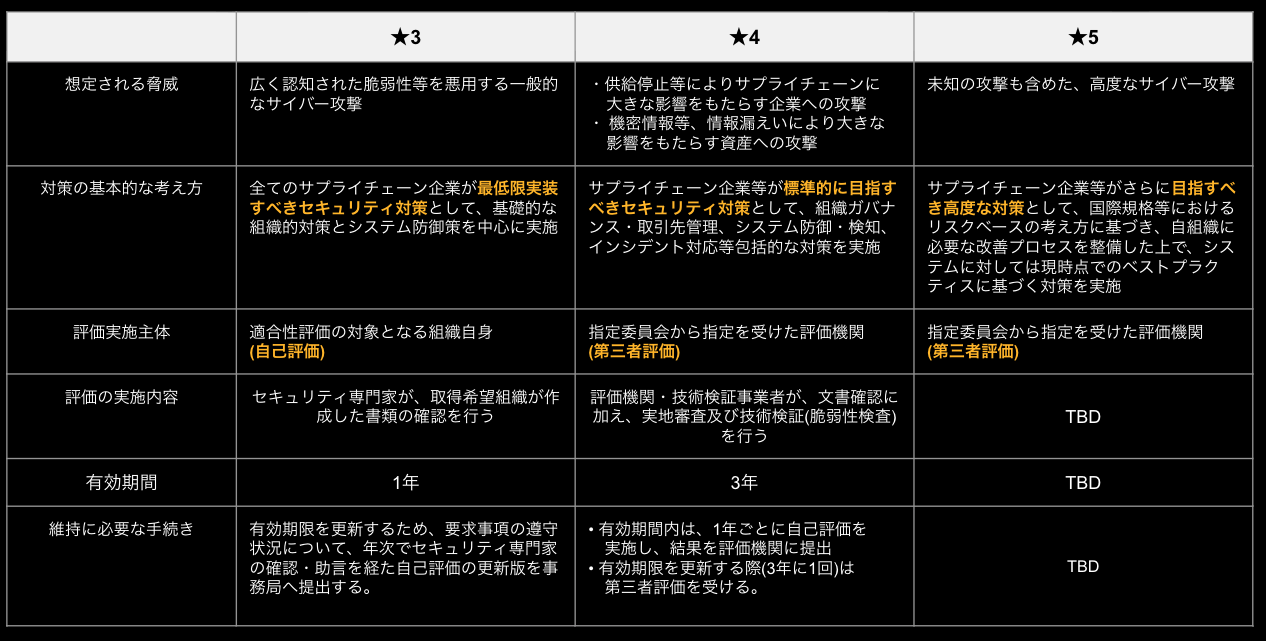

こうした背景を踏まえ、本制度では、発注者が受注者に提示する取引条件の一部としてセキュリティ要件を位置づけ、その達成度を段階的に評価する仕組みが想定されています。具体的には、★3、★4、★5といった評価段階が設定され、2026年下期には★3および★4の運用開始が予定されています。

なぜ今、ITに関わる人が知る必要があるのか

本制度は、以下のようなサプライチェーン上で重要な役割を担う企業を主な対象としています。

- 主要製造業や、複雑かつ多層的なサプライチェーンを持つ業種(自動車、半導体、精密機器、電子部品など)

- 流通・物流関連企業(倉庫管理、配送、在庫管理システムを運用する事業者など)

- 金融業・決済関連事業者(金融機関、決済代行事業者、フィンテック企業など)

- IT企業 (クラウドサービスプロバイダー、システム開発ベンダー/SIer、アウトソーシングサービス事業者[(データセンター、マネージドサービス等 )

これらの企業は、自社が直接攻撃を受けるだけでなく、取引先や顧客に影響を及ぼす「起点」となり得る立場にあることから、特に高いセキュリティ水準が求められます。今後は「評価制度に対応しているかどうか」が、新規取引や取引継続の前提条件になる可能性も十分に考えられます。また、対象となる機器・システムは、企業のIT基盤・クラウド基盤・適用範囲の境界を定義するネットワーク機器と広範囲にわたります。(OT機器は対象外)。

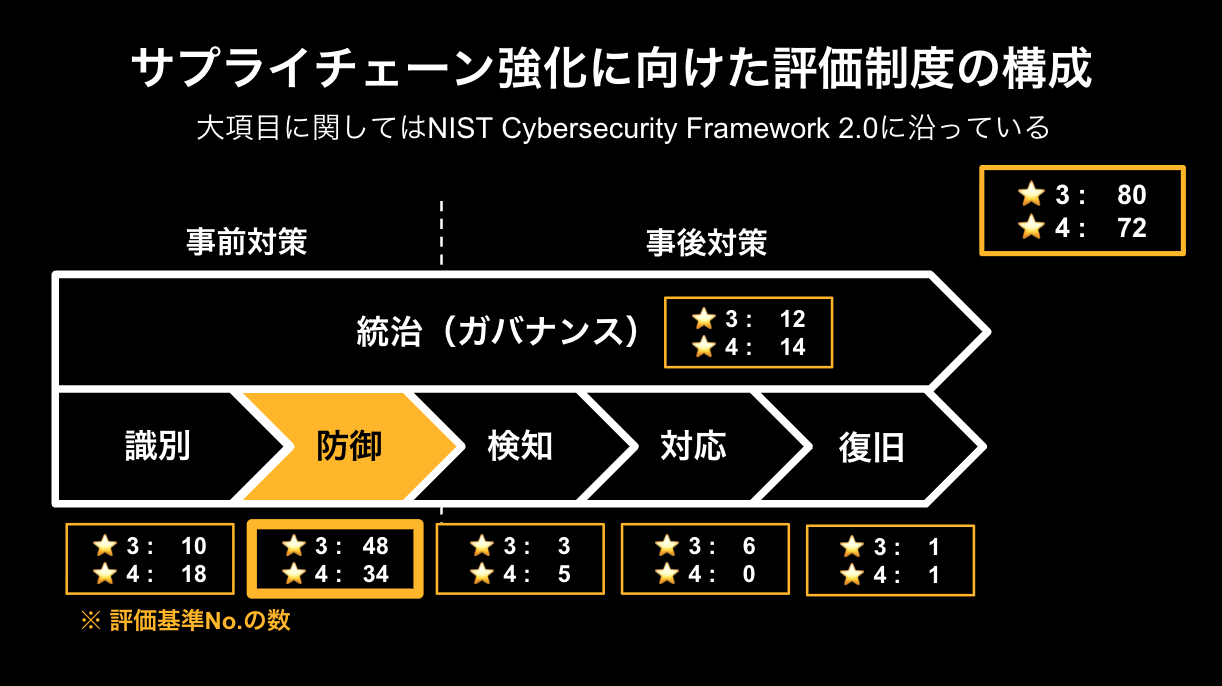

評価制度の構造と「防御」カテゴリ

評価項目は、国際的に広く参照されているNISTサイバーセキュリティフレームワークの考え方を基に構成されています。評価は、ガバナンス、識別、防御、検知、復旧、対応といった各領域に対して設定されており、企業のセキュリティ対策を多角的に確認できる内容となっています。特に本制度では、「防御」に関する評価基準の比重が高く、★3では48項目、★4では34項目が設定されており、他の領域と比較しても突出しています。これは、サプライチェーン全体のリスク低減において、侵入を防ぎ、被害を未然に抑止するための実効的な防御対策が特に重要視されていることを示しています。

Keeper Securityが対応できる項目例と機能概要

評価制度における「防御」に関する要求事項について、Keeper Securityのソリューションは直接的または間接的に対応可能です。パスワード管理や特権アクセス管理に関わる評価基準の一部の例としては下記の項目があります。これ以外にも多くの要求事項に対応可能です。なお、下記の「○」1つずつが評価基準であり全てを満たす必要があります。

- 管理者IDの発行・変更・削除の手続を定め、適切に運用すること。 (要求事項:4-1-2)

- すべてのサーバ及びネットワーク機器について、システム管理者及び責任者を定めること。

- 管理者権限を付与する役員、従業員、派遣社員及び受入出向者を限定したうえで、管理者IDについて以下のいずれかを適用すること。

- 管理者IDを共有しない。

- やむを得ず管理者IDの共有が必要な場合(例えば、システムの仕様により、使用人数分のIDを発行することができない場合)は、共有の管理者IDを利用したユーザを特定できるようにすること。

- 各管理者IDに対して当該IDの用途に応じた必要最低限の権限のみを付与すること。

- 開発環境を利用する役員、従業員、派遣社員及び受入出向者が本番環境において、開発環境における管理者権限で操作できないようにすること。

- 組織内でどの役員、従業員、派遣社員及び受入出向者が管理者IDを持っているかを把握するための仕組みを整備すること。

- 管理者IDが不要になった場合(例えば、管理者が組織を退職した場合及び管理者IDが一定期間使用されなかった場合)、 速やかに管理者IDを削除又は無効化すること。

- 管理者IDの付与・変更・削除は申請・承認制にすること。

- 管理者IDの付与・変更・削除並びにサーバ及びネットワーク機器の設定内容の変更を行う権限を業務上必要な役員、従業員、派遣社員及び受入出向者に限定すること

- パスワードの管理に関するルールを定め、周知すること。 (要求事項:4-1-5)

- パソコン、サーバ、スマートデバイス及びクラウドサービスの利用者又は管理者は、それらにおける デフォルトパスワードを変更するよう社内ルールを定めること。

- ユーザ認証にパスワードを利用する場合、推測されやすい単語の設定を禁止するよう社内ルールを定めること。

- ユーザ認証にパスワードを利用する場合、以下のいずれかの保護対策を講じるよう社内ルールを定めること。

- 4-1-3-3で示す認証要素を利用した多要素認証を使用するか、又は試行が少なくとも10回失敗した場合にアカウントロックするように制限したうえで、パスワードの長さを8文字以上とする。

- 上記のとおり多要素認証又は試行回数の制限を実施できない場合、パスワードの長さは、英大文字小文字、数字を含めた10文字以上とする。

- ユーザ認証にパスワードを利用する場合、情報機器及びサービス間でのパスワードを使い回さないよう社内ルールを定めること。

- 4-1-5-1からNo.4-1-5-4までで定めたパスワード設定に関するルールについて、役員、従業員、派遣社員及び受入出向者を対象に周知すること。

Keeper Security は、1つの統合プラットフォームで主に以下の機能を提供します。

- パスワード管理(KPM):パスワード自動生成、強固な暗号化、強制適用ポリシー、使い回し防止、ダークウェブ監視

- 特権アクセス管理(PAM):特権IDの制御、操作証跡、セッション管理、管理者権限の最小化、コンプライアンスレポート、レポート&アラート

- エンドポイント特権管理(EPM):アプリ単位の権限制御

どの機能がどの要求項目に対応しているかについては、機能対応表をダウンロードのうえご確認ください。

また、Keeper Security のパスワード管理および特権アクセス管理はユーザー単位の課金体系を採用しており、SaaSとして提供されます。そのため、設計・構築がシンプルで、短期間での導入が可能です。結果として、TCO(総所有コスト)を抑えた運用を実現できます。

次のステップ

次のアクションとして、以下をご用意しています。

- サプライチェーン強化に向けたセキュリティ対策評価制度に関する制度構築方針Keeper Security 製品の機能対応 完全ガイド

- 機能対応表(評価基準項目 × Keeper製品 × Keeper機能)

※ 経済産業省提供の別添★3・★4要求事項のファイルに追記 - トライアル環境(機能確認・操作性の体験)

完全ガイドおよび機能対応表は無料でご提供しています。資料ダウンロード時に簡単な情報をご登録いただくことで、Keeper Security製品がどの評価項目に対応できるかを確認し、自社で未対応の部分を整理・棚卸しする際にご活用いただけます。

サプライチェーン評価対応は、今後の取引を左右する重要な経営課題です。

まずは資料ダウンロードから、実践的な第一歩を踏み出してください。

資料お申し込みフォーム : https://forms.gle/d9RqLXio7RfN8kU27

注意書き:本資料における見解は、経済産業省が公表した「サプライチェーン強化に向けたセキュリティ対策評価制度に関する制度構築方針」の内容を基に、Keeper Security の立場から作成したものです。本制度の内容および運用に関する最終的な解釈・適用については、今後の制度正式版や関係当局の発表等をご確認ください。

関連リンク

IT-EXchange KeeperPAM

特権アクセス管理・パスワード管理ソリューション

IT-EXchangeでもKeeper Securiyの製品を紹介しています。

この記事の著者:中澤 陽彦

サン・マイクロシステムズ、レッドハットを経てKeeper Security APACでチャネル営業として着任。

パートナー開拓やイネーブルメント、共同でのリード創出を推進し、日本市場でのエコシステム拡大に注力中。

DevOps Hubのアカウントをフォローして

更新情報を受け取る

-

Like on Facebook

-

Like on Feedly