はじめに

WPA3ブログの第三回では無線APとパソコンなどのクライアント機器のWPA3サポート状況を紹介させていただきました。

第五回となる本ブログではCiscoの設定や各SSIDにWindowsパソコンとiPhoneを接続した際の状態を紹介させていただきます。

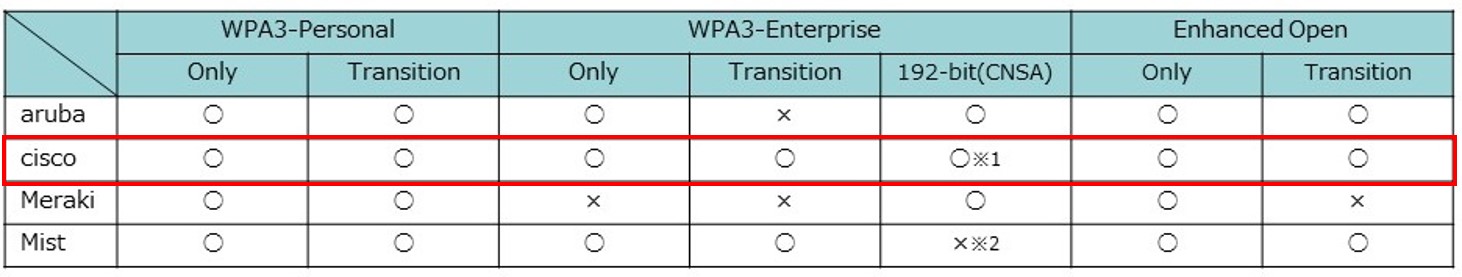

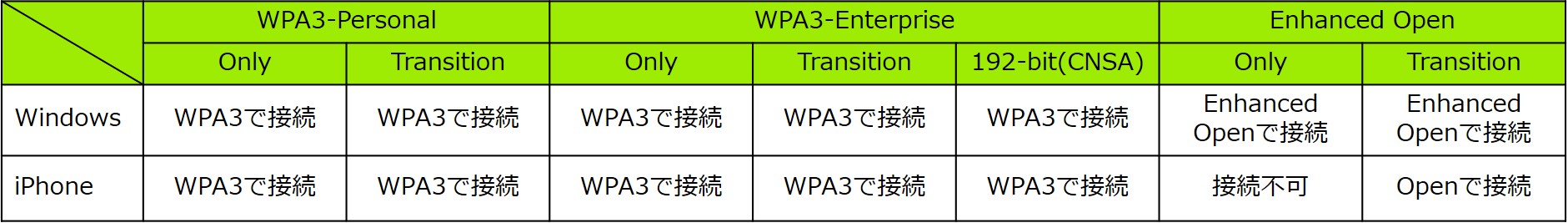

下図は第三回のブログで紹介した無線機器のサポート状況の図ですが、CiscoがサポートしているWPA3の規格の再確認のために再掲します。

※本ブログで紹介する内容は2022年8月時点の独自の検証結果に基づくものです。

記事の作成については万全を期しておりますが、掲載された情報の正確性について、これを保証するものではない点ご注意ください。

Cisco Catalyst9800シリーズを初めて設定される方、あるいはCisco Catalyst9800シリーズの導入を検討しており、どのような設定が可能か気になる方は下記のドキュメントをご参照ください。

Cisco Catalyst 9800 Wireless Controller Series Web UI Deployment Guide - Cisco

Cisco Catalyst 9800 Series Wireless Controllers - Configuration Guides - Cisco

WPA3 Deployment Guide

1. 検証機器の紹介

今回の検証で使用した機器は以下の通りです。

【無線AP】

今回はCatalyst9800を無線LANコントローラーとして使用し、APはC9120AXI-QとC9130AXI-Qを使用しました。

<Cisco Catalyst Wireless controller>

・C9800-L-C-K9 [OSバージョン:17.6.1]

Cisco Catalyst 9800-L Wireless Controller Data Sheet

<Cisco Wireless Access Points>

・C9120AXI-Q

・C9130AXI-Q

Cisco Catalyst 9120AX Series Access Points Data Sheet

Cisco Catalyst 9130AX Series Access Points Data Sheet - Cisco

【クライアント】

<Windows パソコン>

・HP Spectre x360 convertible 13-ap0xxx [Windows 10 Pro , OSビルド:19044.1766 , Intel AX200]

・dynabook G83/DS [Windows 10 Pro , OSビルド:19044.1889 , intel Dual Band Wireless-AC 8265]

※dynabookはWPA3-Personal Transition modeの検証に使用

<iPhone>

iPhone 12 [iOS 15.6]

【Radiusサーバー】

Netattest EPS [OSバージョン:4.10.4]

※WPA3-Enterpriseの検証に使用(EAP-TLSを使用)

※基本セットアップと"EAP-TLS"で認証を行うための設定を実行

2. WPA3-Personal Only mode

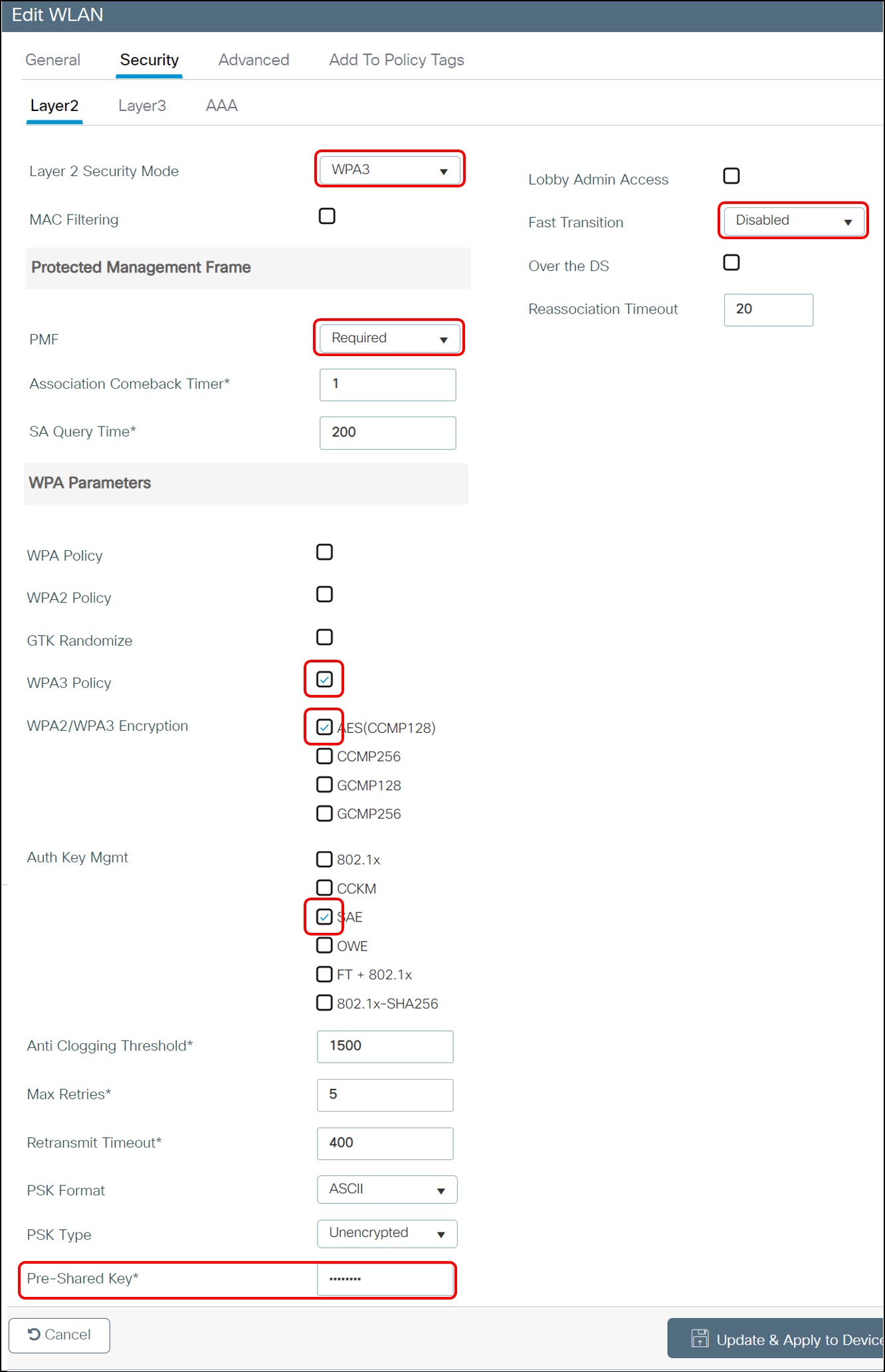

2.1 アクセスポイントの設定内容

【設定ポイント】

[Layer 2 Security Mode] > "WPA3"を選択します。

[PMF] > "Required"が選択されていることを確認します。

[Fast Transition] > "Disabled"を選択します。

[WPA Parameters] > "WPA3 Policy"をチェックします。

[WPA2/WPA3 Encryption] > "AES(CCMP128)"をチェックします。

[Auth Key Mgmt] > "SAE"を選択し、下部の"Pre-Shared Key"に任意のパスワードを入力します。

【設定画面イメージ】

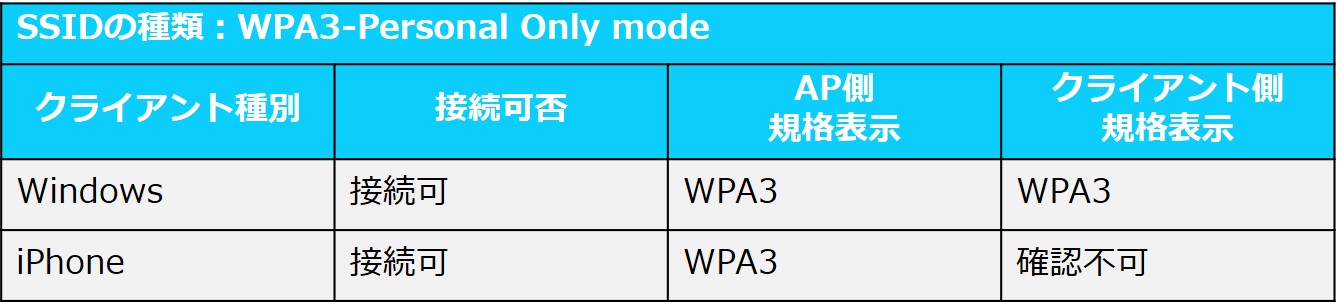

2.2 クライアントの接続ステータス

【クライアントを接続した際の状態】

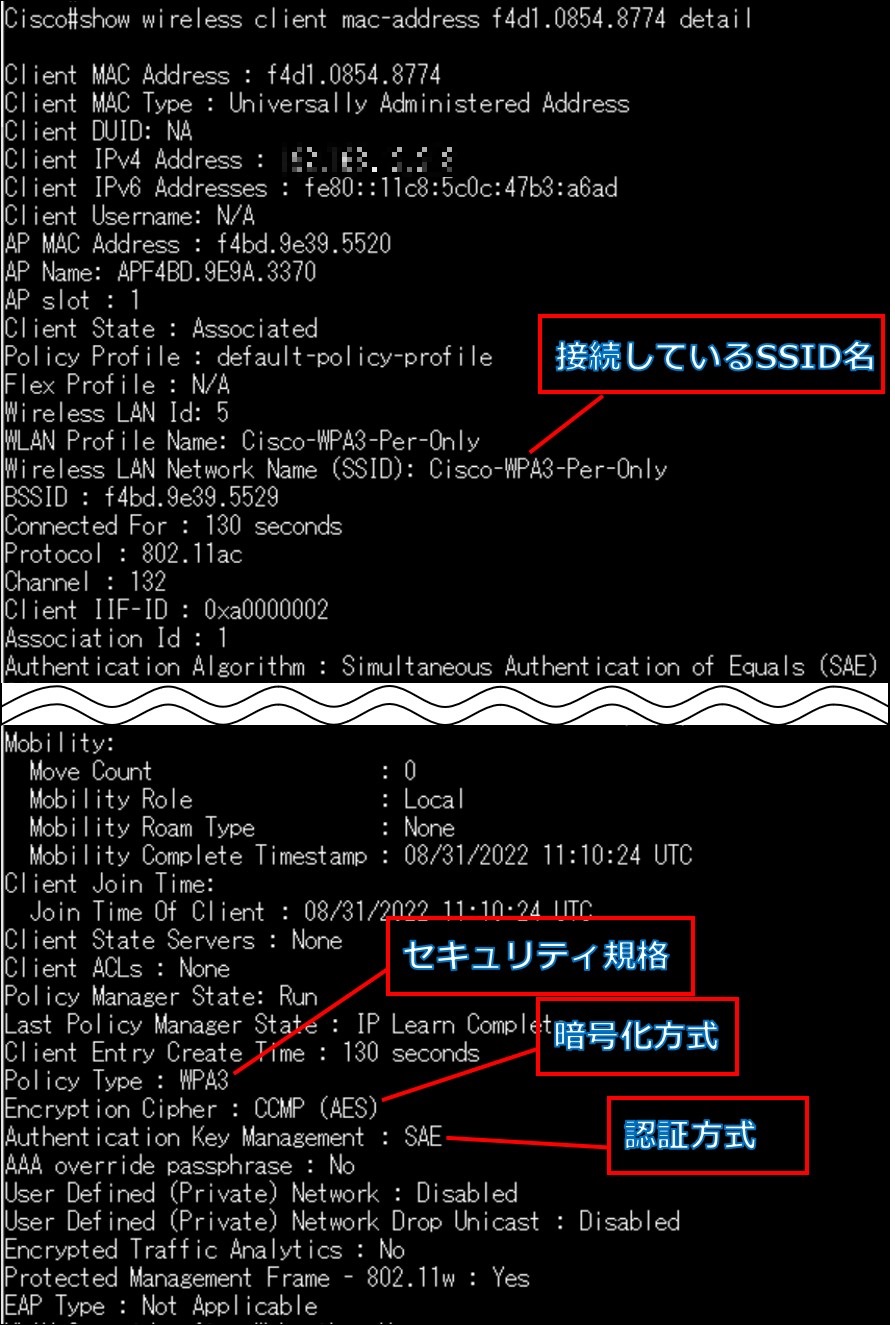

【Catalyst9800上でのクライアント情報】

※GUI上でもセキュリティ規格などの情報は確認可能ですが、今回はCLIの画像を使用して紹介します。

・Windows

・iPhone

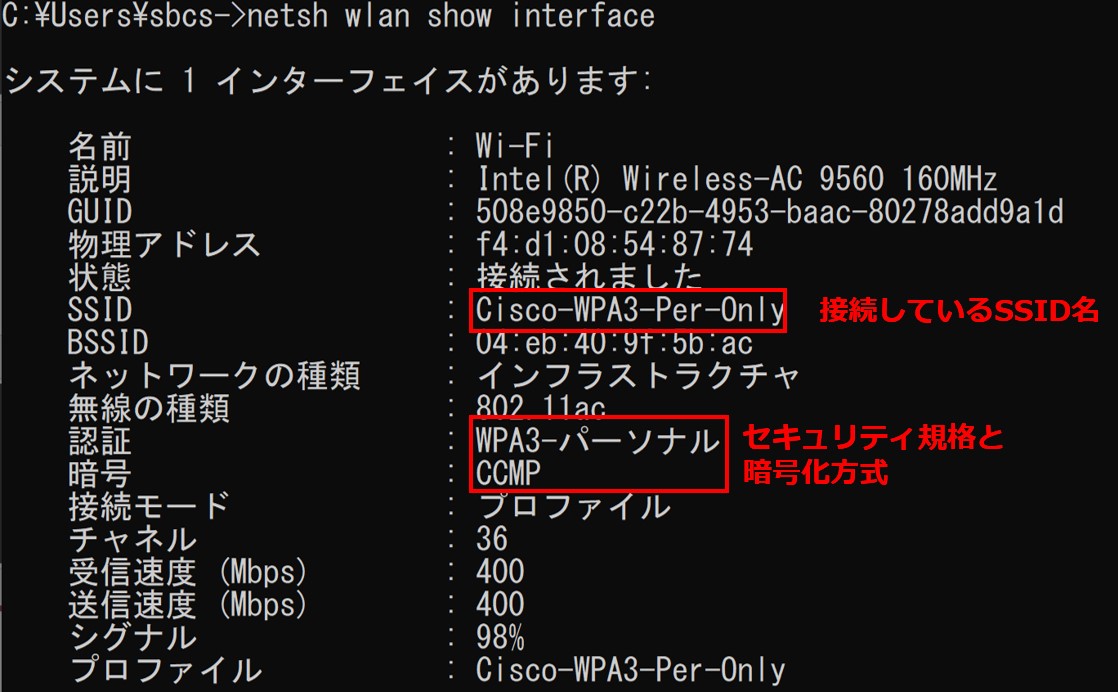

【Windowsで取得した接続情報】

【iPhoneで取得した接続情報】

iPhoneでは接続しているセキュリティ規格の確認はできません。

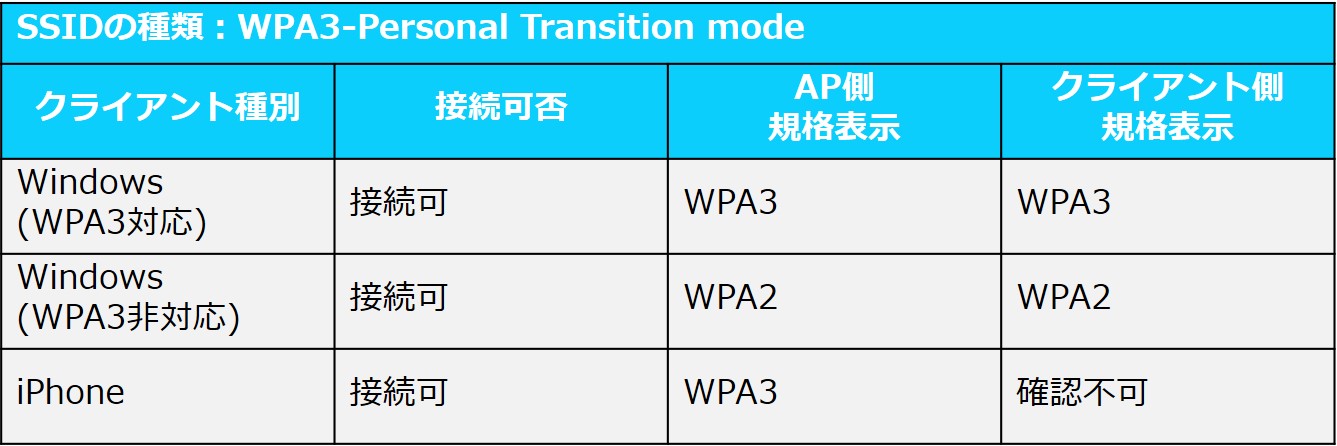

3. WPA3-Personal Transition mode

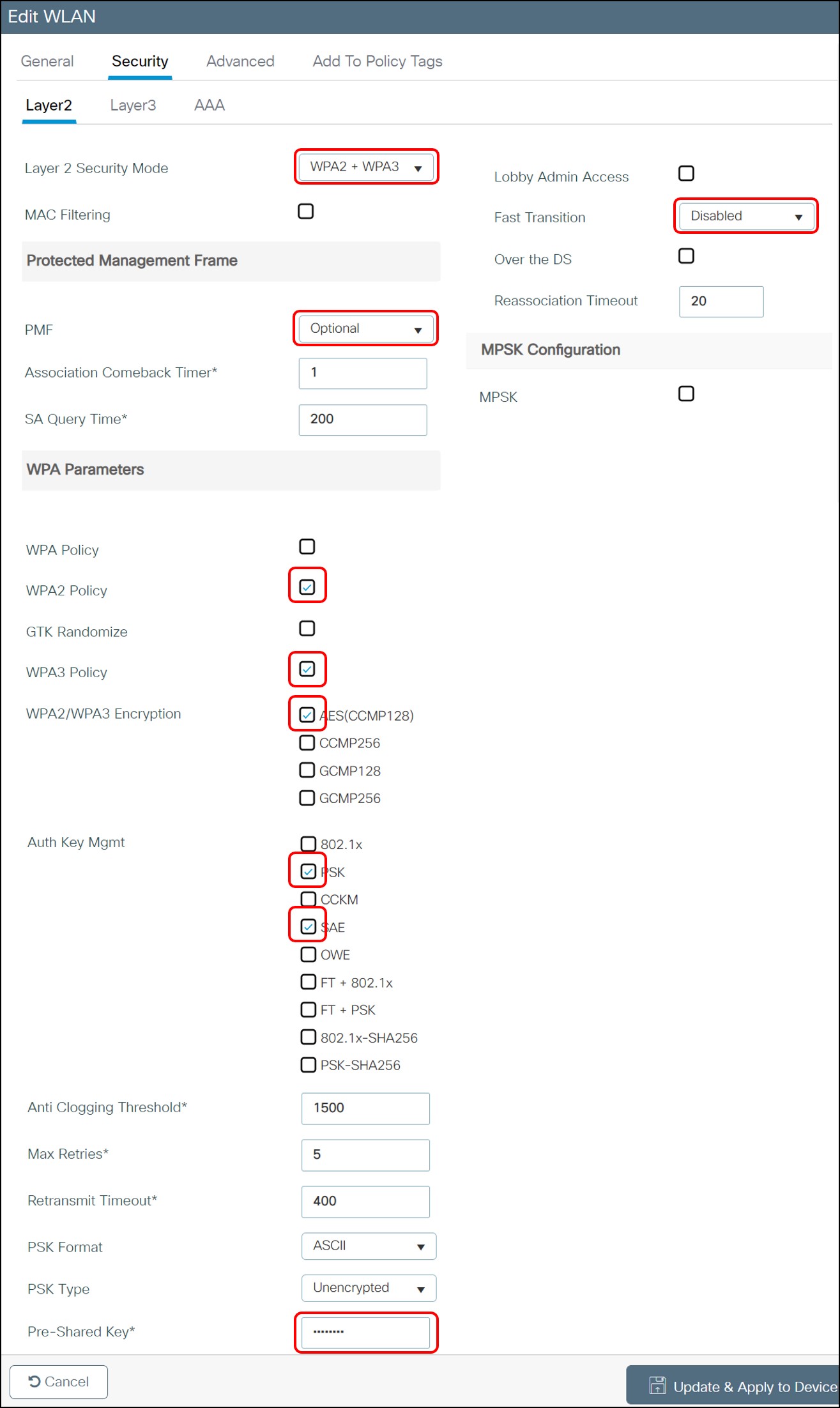

3.1 アクセスポイントの設定内容

【設定ポイント】

[Layer 2 Security Mode] > "WPA2 + WPA3"を選択します。

[PMF] > "Optional"が選択されていることを確認します。

[Fast Transition] > "Enable"もしくは"Disabled"を選択します。

[WPA Parameters] > "WPA2 Policy"と"WPA3 Policy"をチェックします。

[WPA2/WPA3 Encryption] > "AES(CCMP128)"をチェックします。

[Auth Key Mgmt] > "PSK"と"SAE"を選択し、下部の"Pre-Shared Key"に任意のパスワードを入力します。

【設定画面イメージ】

3.2 クライアントの接続ステータス

WPA3-Personal Transition modeに関しては「WPA3非対応」のクライアントがWPA2で接続可能なのかを確認するためにWPA3対応のパソコン(HP Spectre x360)とWPA3非対応のパソコン(dynabook G83/DS)の両方で接続し情報確認を行いました。

【クライアントを接続した際の状態】

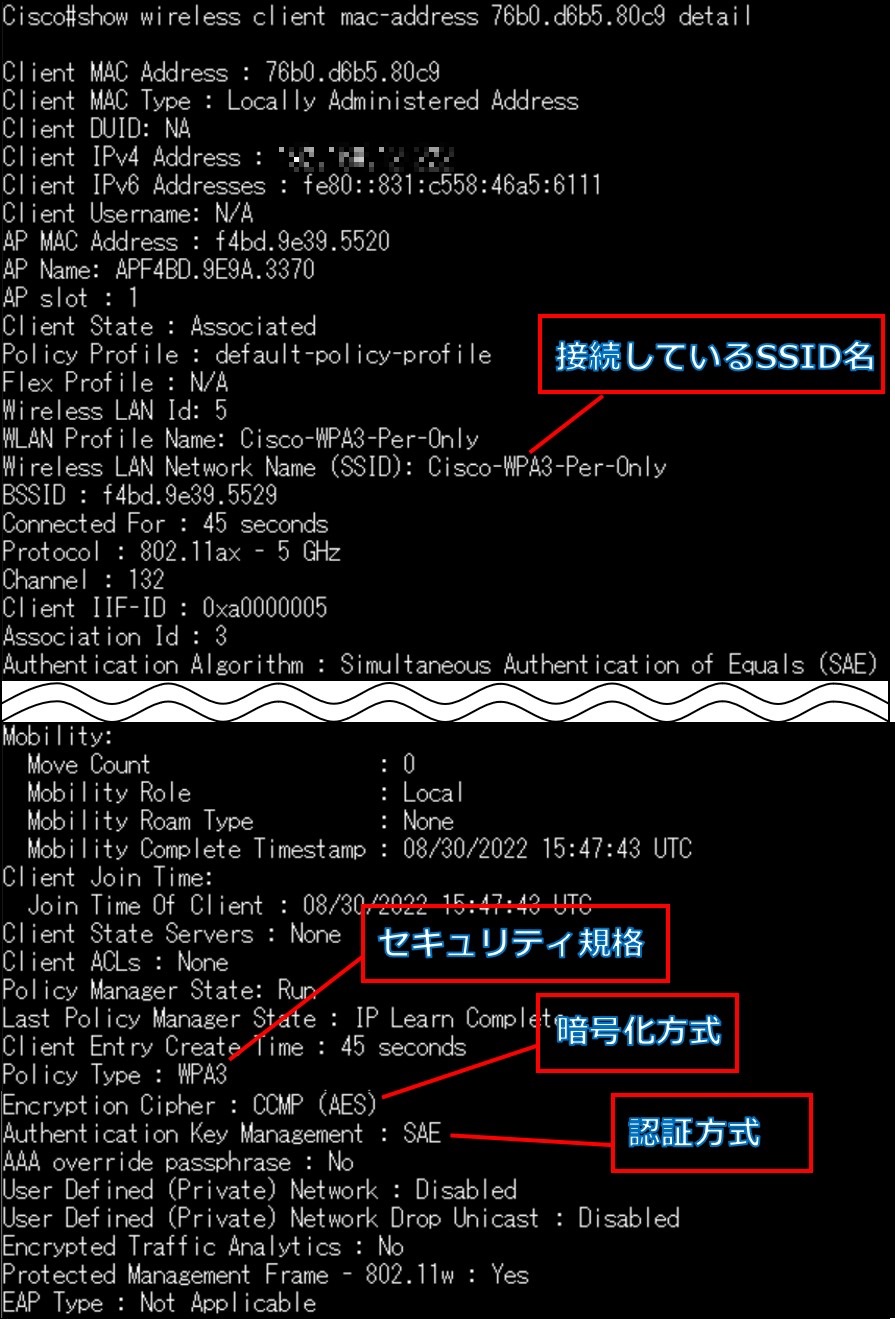

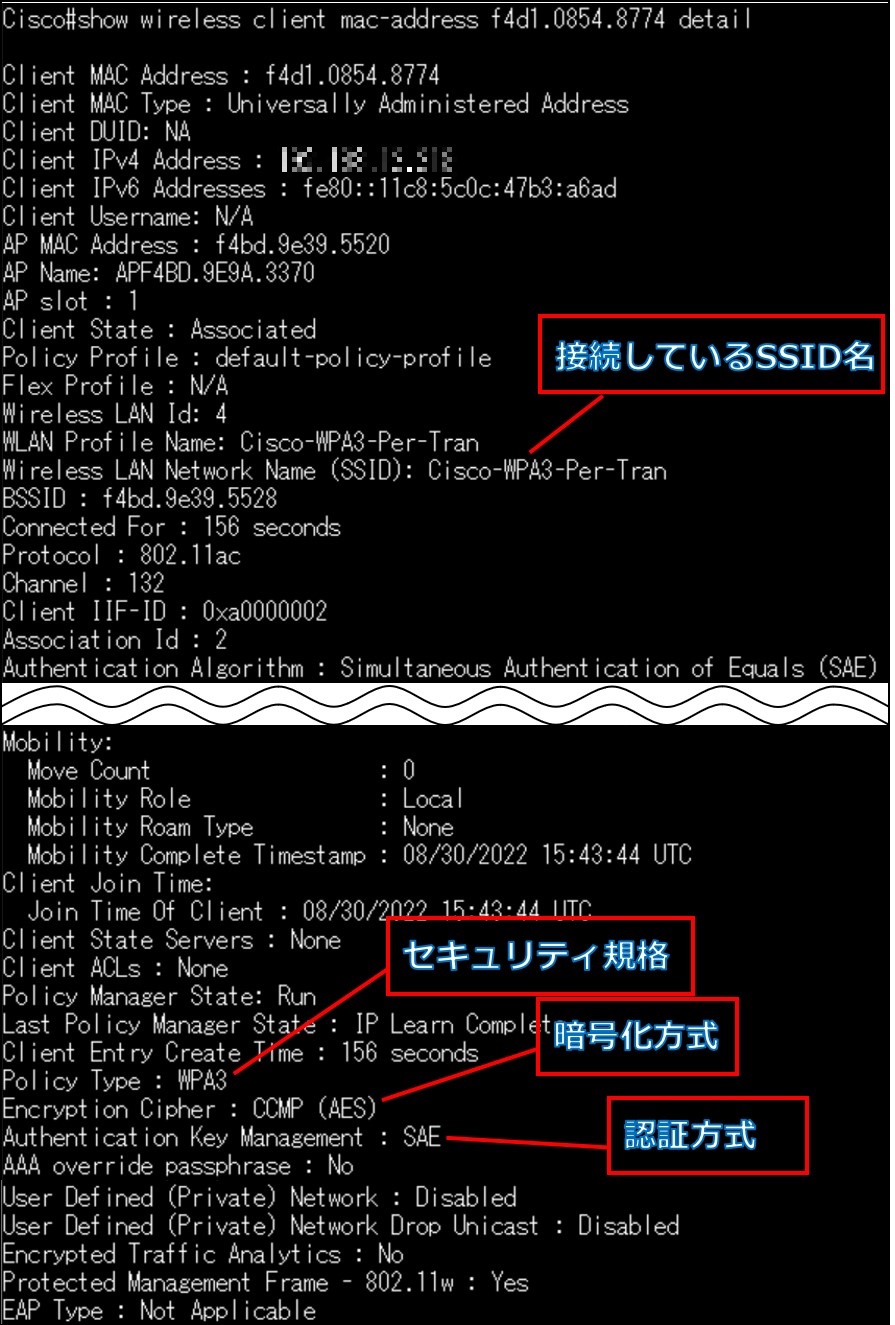

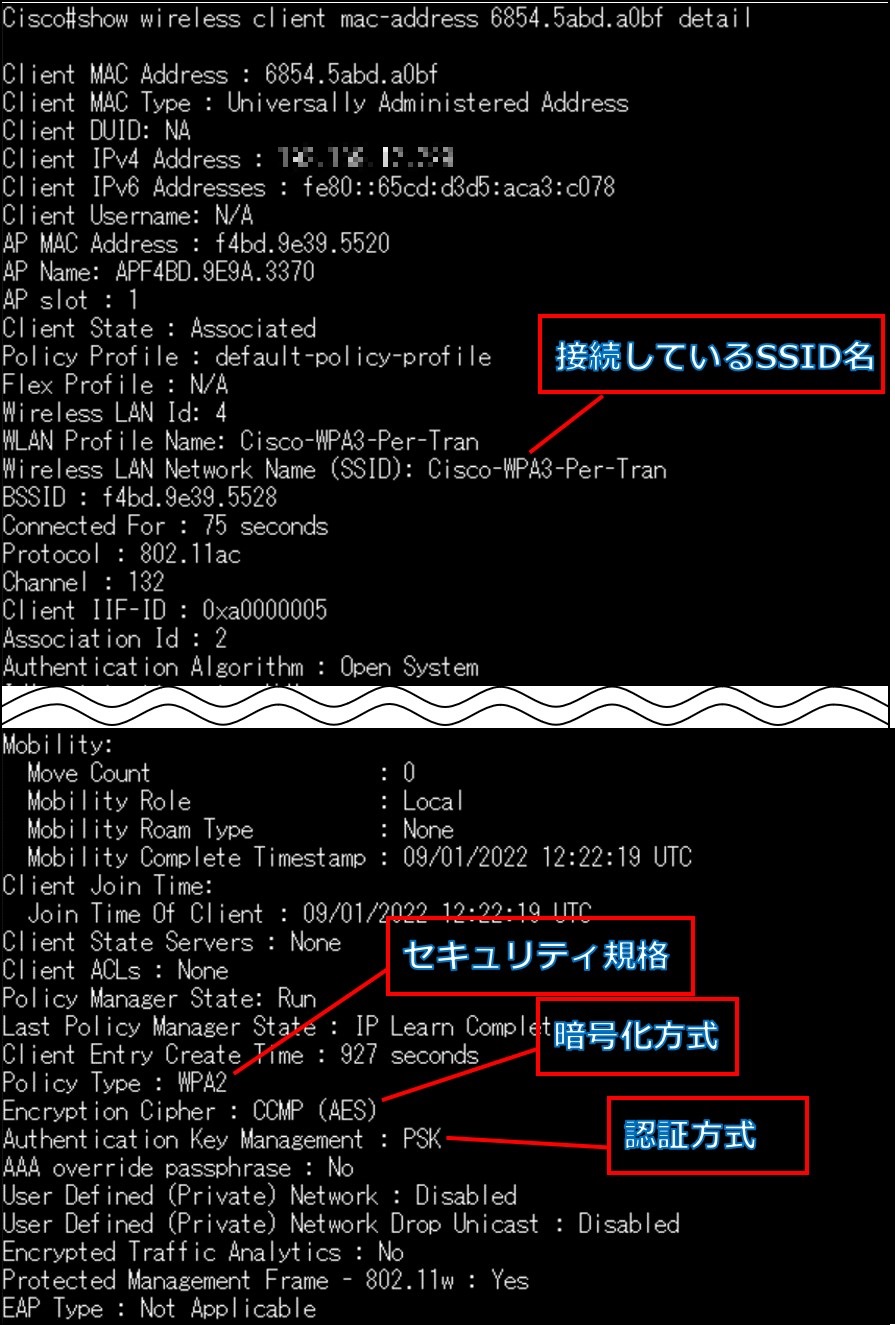

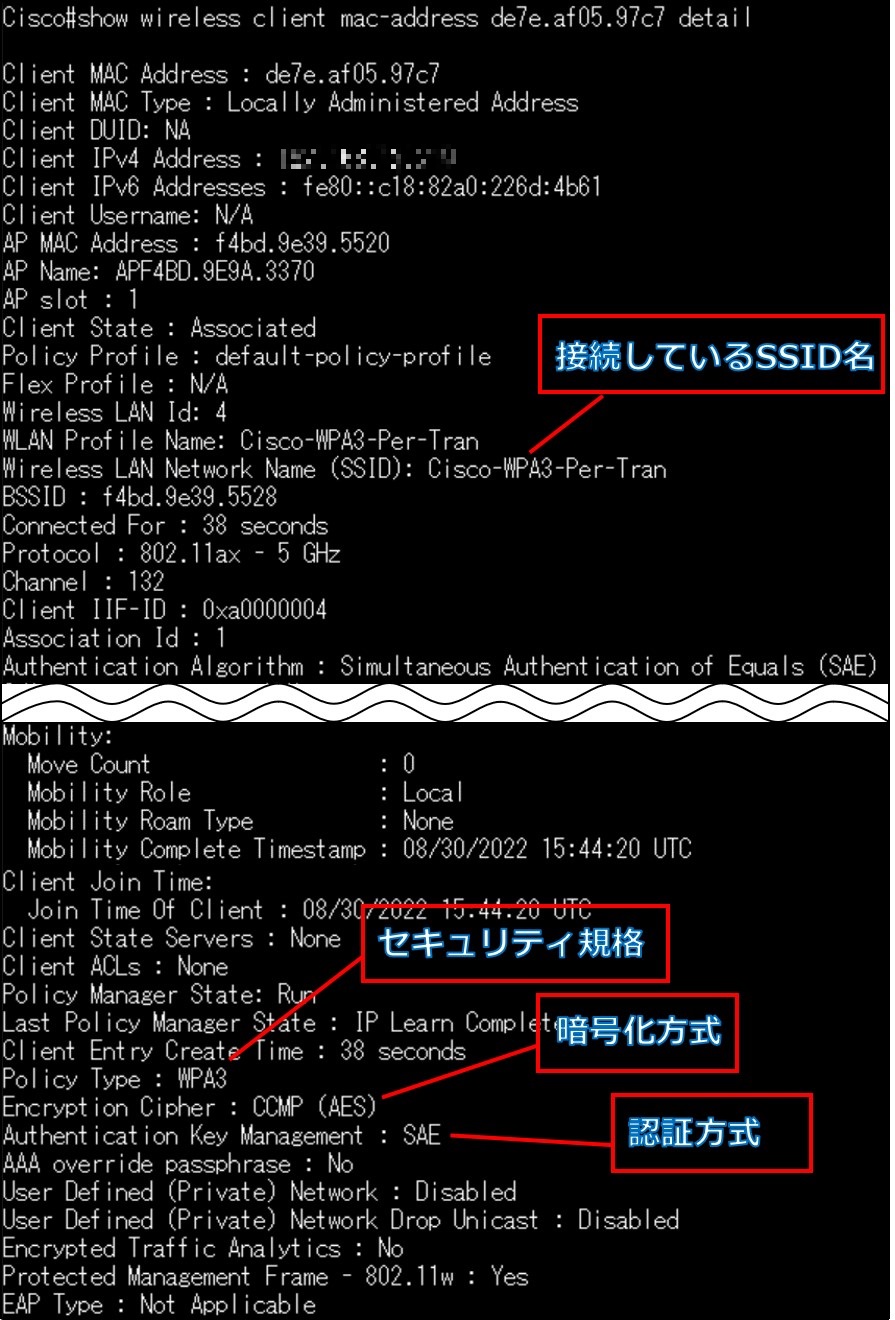

【Catalyst9800上でのクライアント情報】

※GUI上でもセキュリティ規格などの情報は確認可能ですが、今回はCLIの画像を使用して紹介します。

・Windows(WPA3対応)

・Windows(WPA3非対応)

・iPhone

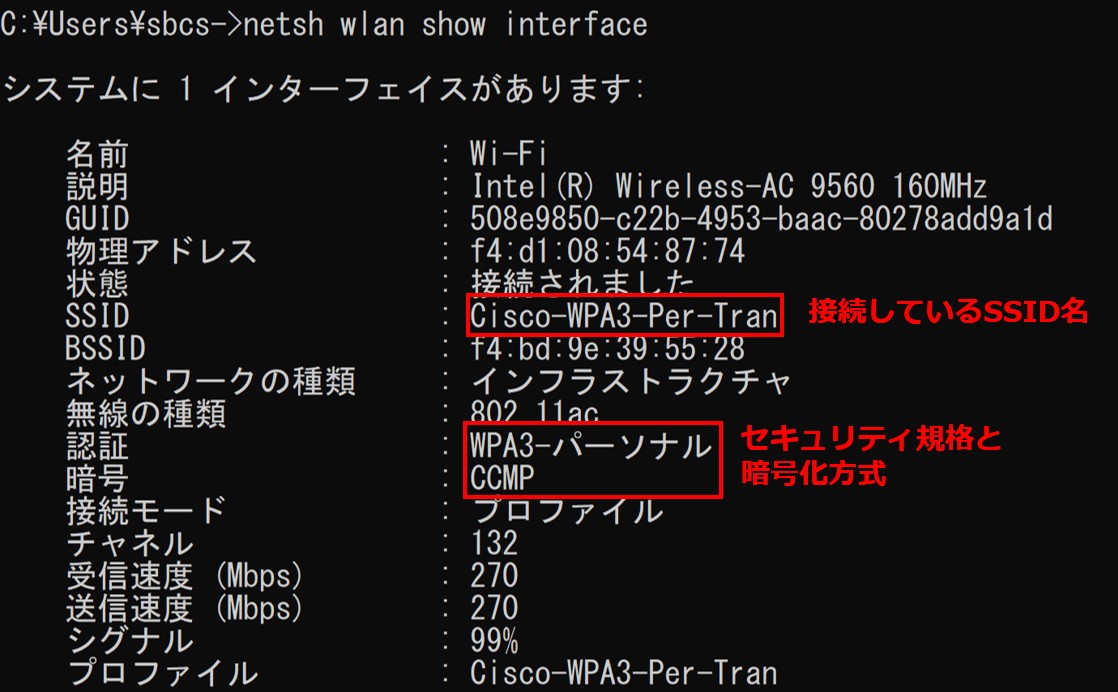

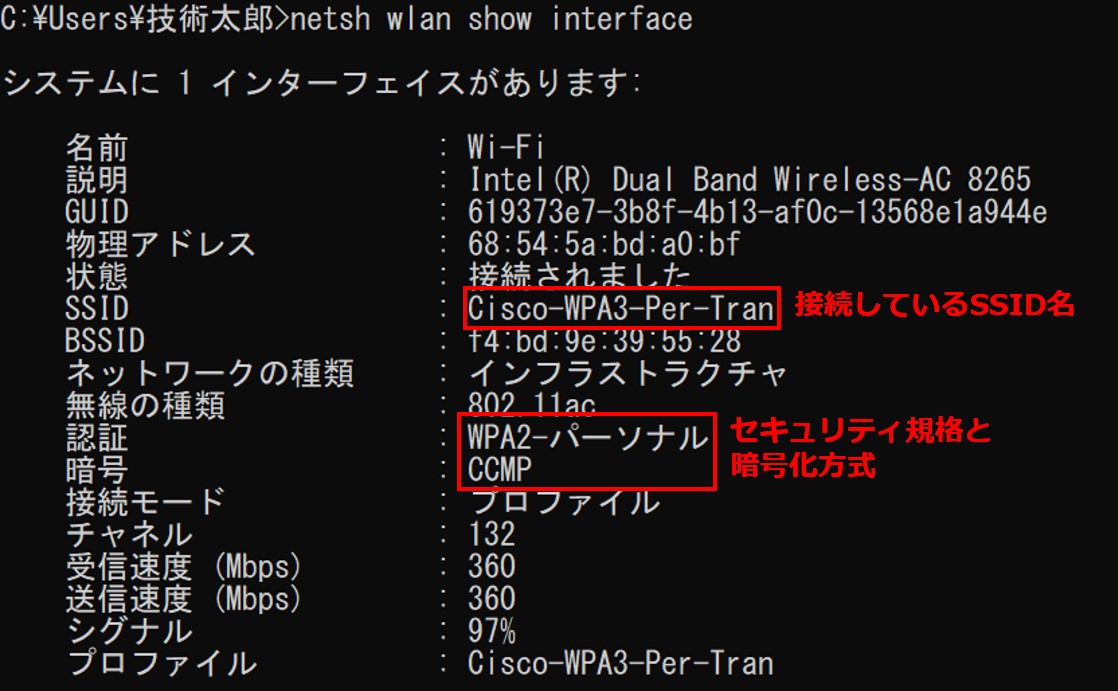

【Windowsで取得した接続情報】

・WPA3対応のパソコンで接続した場合

・WPA3非対応のパソコンで接続した場合

【iPhoneで取得した接続情報】

iPhoneでは接続しているセキュリティ規格の確認はできません。

4. WPA3-Enterprise Only mode

4.1 アクセスポイントの設定内容

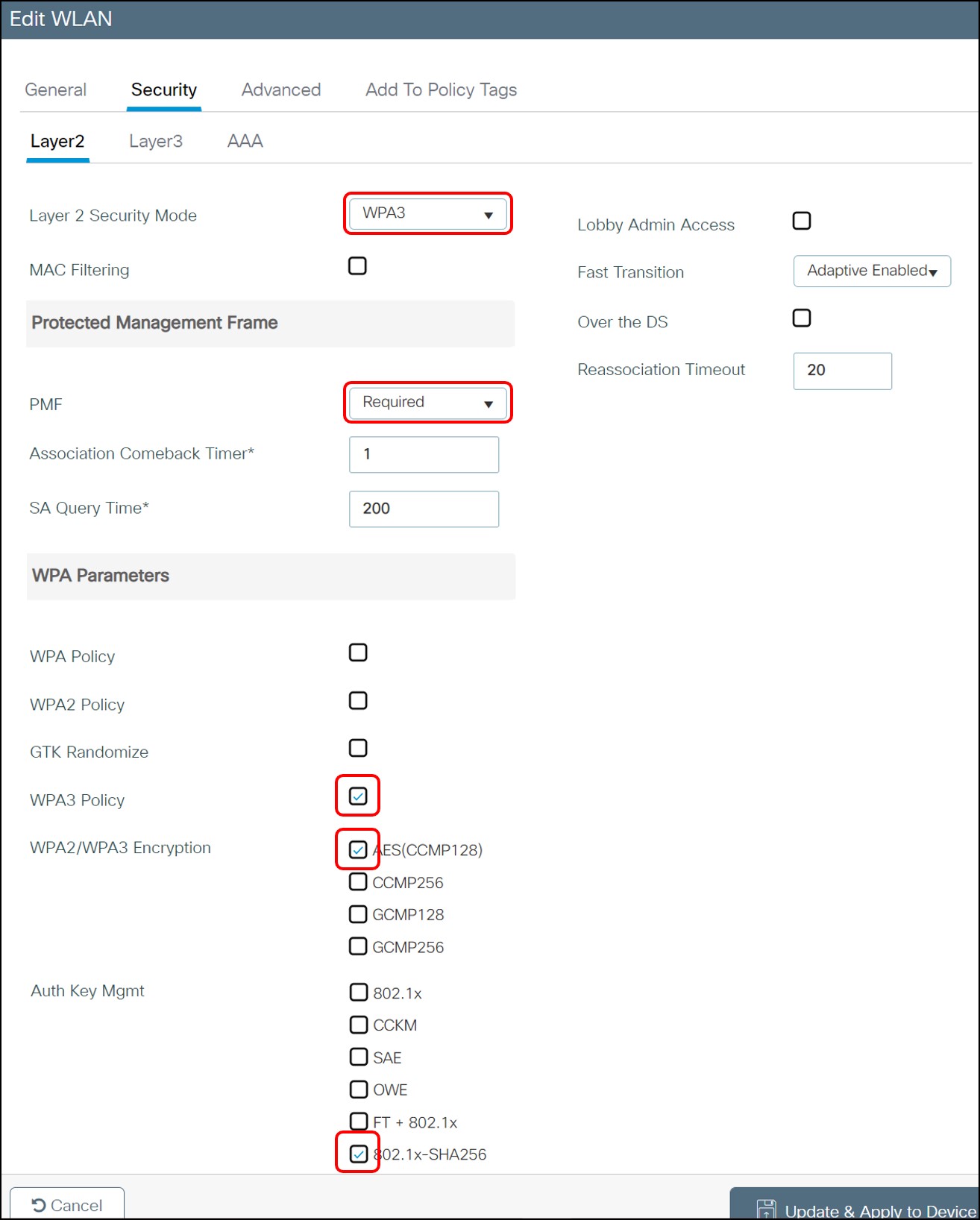

【設定ポイント】

[Layer 2 Security Mode] > "WPA3"を選択します。

[PMF] > "Required"が選択されていることを確認します。

[WPA Parameters] > "WPA3 Policy"をチェックします。

[WPA2/WPA3 Encryption] > "AES(CCMP128)"をチェックします。

[Auth Key Mgmt] > "802.1x-SHA256"をチェックします。

【設定画面イメージ】

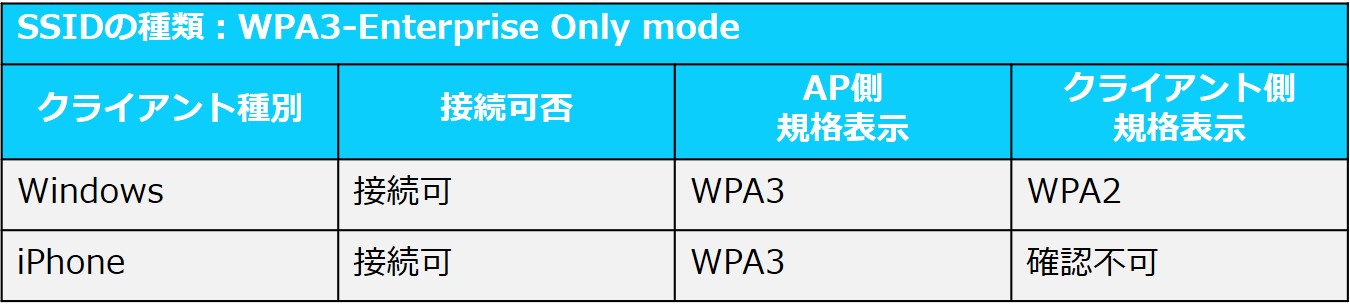

4.2 クライアントの接続ステータス

【クライアントを接続した際の状態】

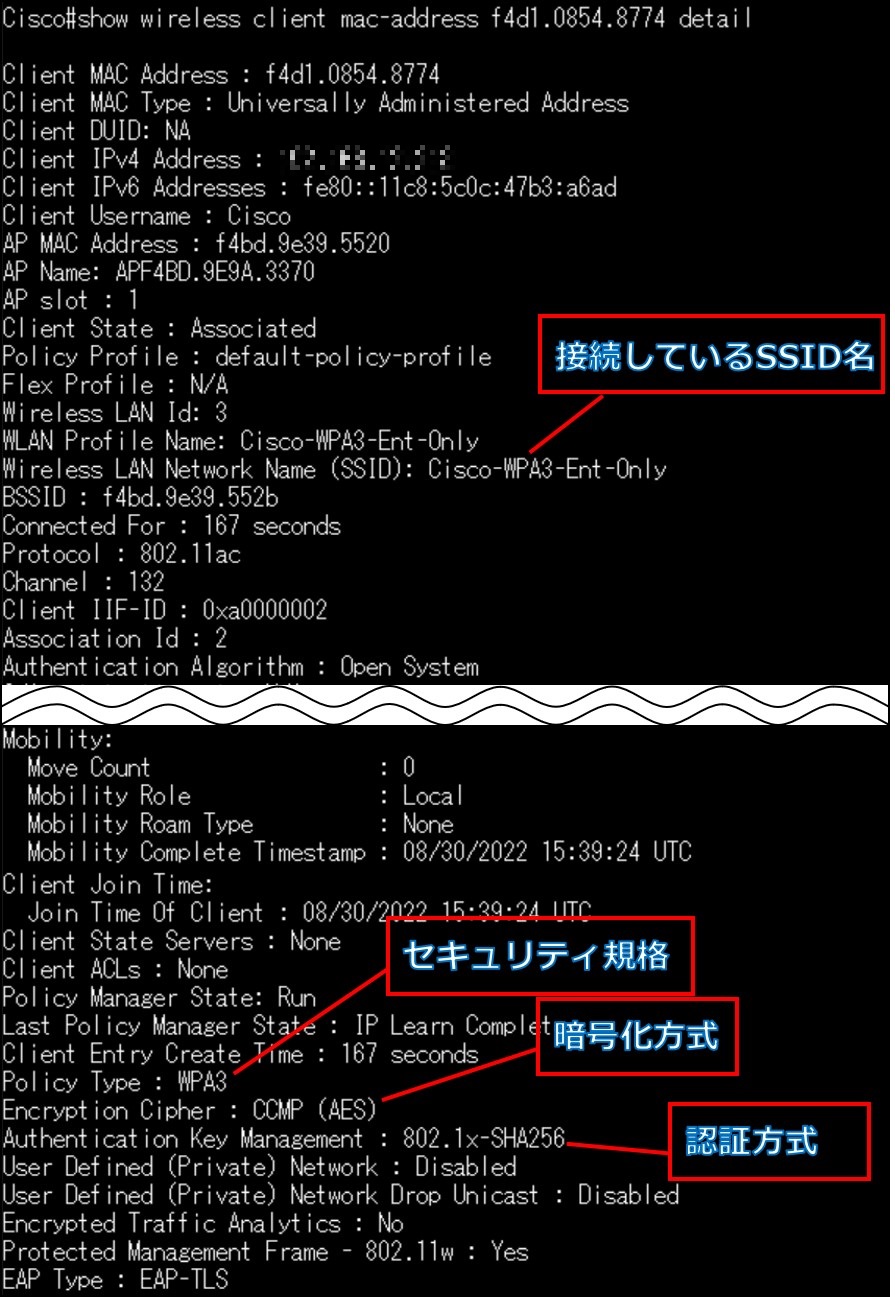

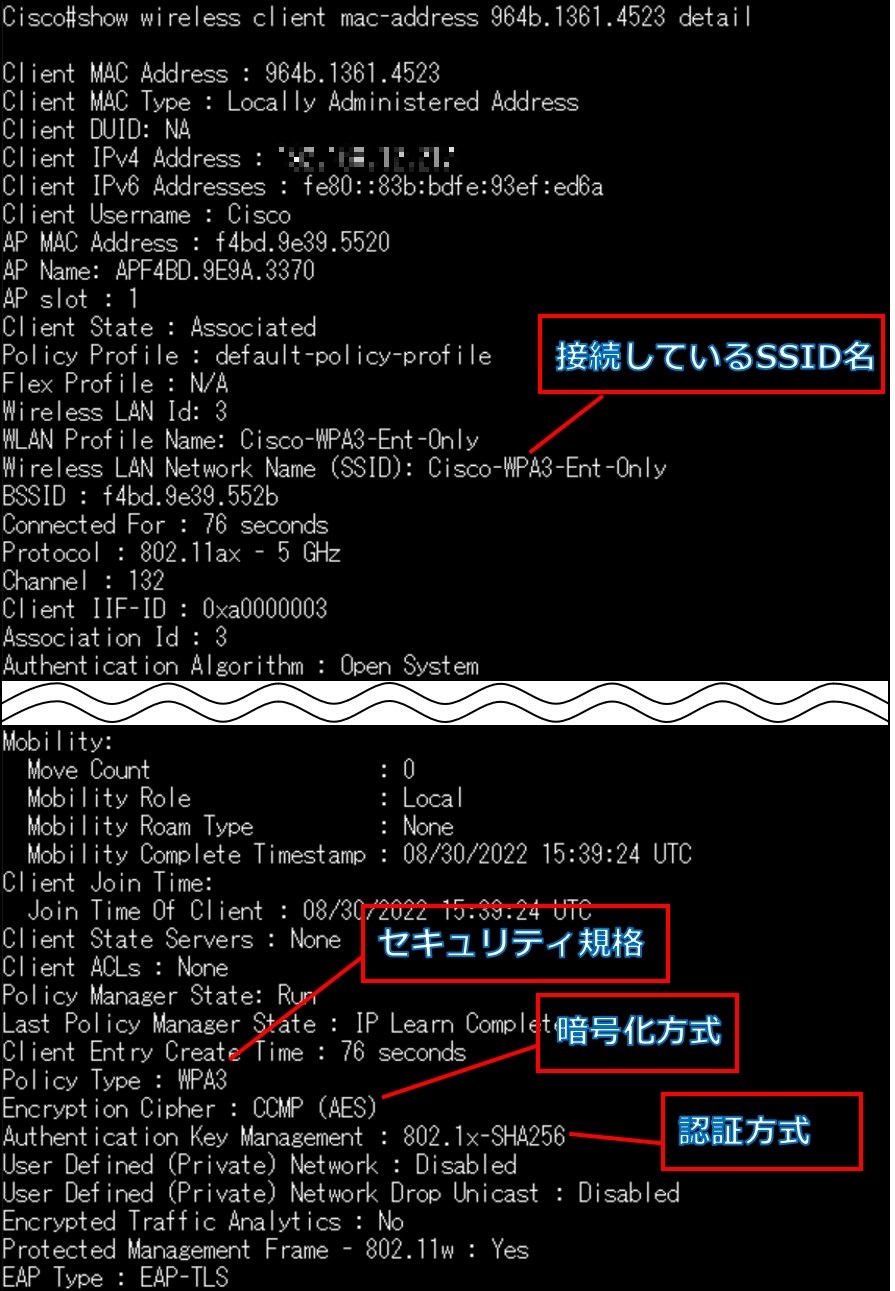

【Catalyst9800上でのクライアント情報】

※GUI上でもセキュリティ規格などの情報は確認可能ですが、今回はCLIの画像を使用して紹介します。

・Windows

・iPhone

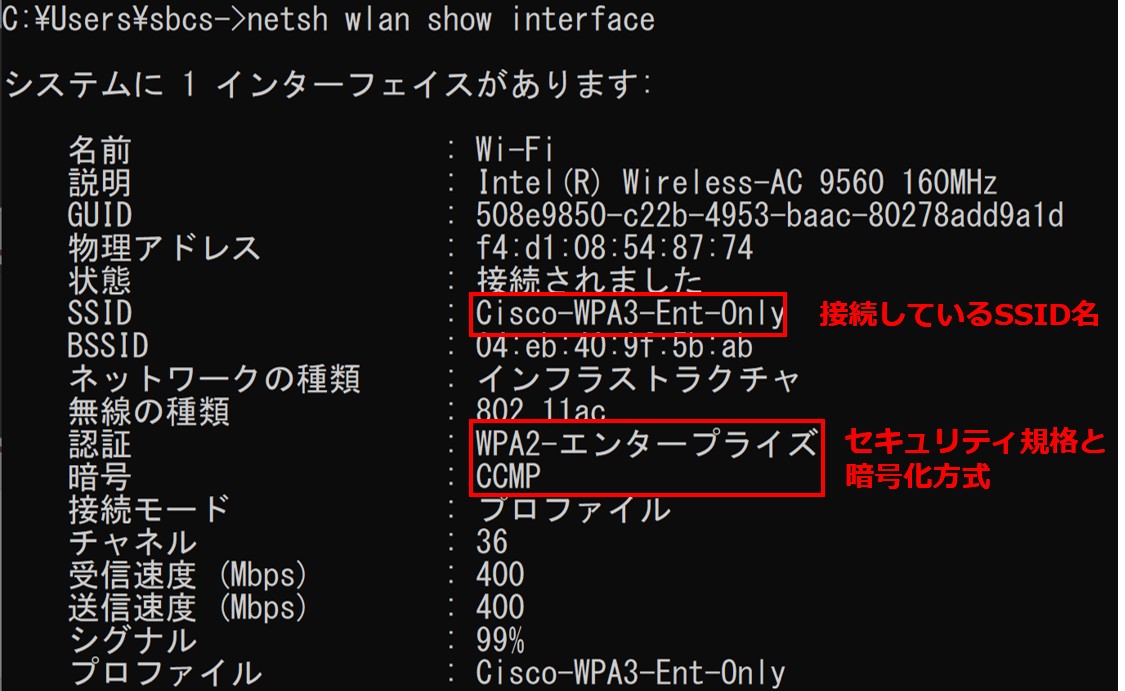

【Windowsで取得した接続情報】

【iPhoneで取得した接続情報】

iPhoneでは接続しているセキュリティ規格の確認はできません。

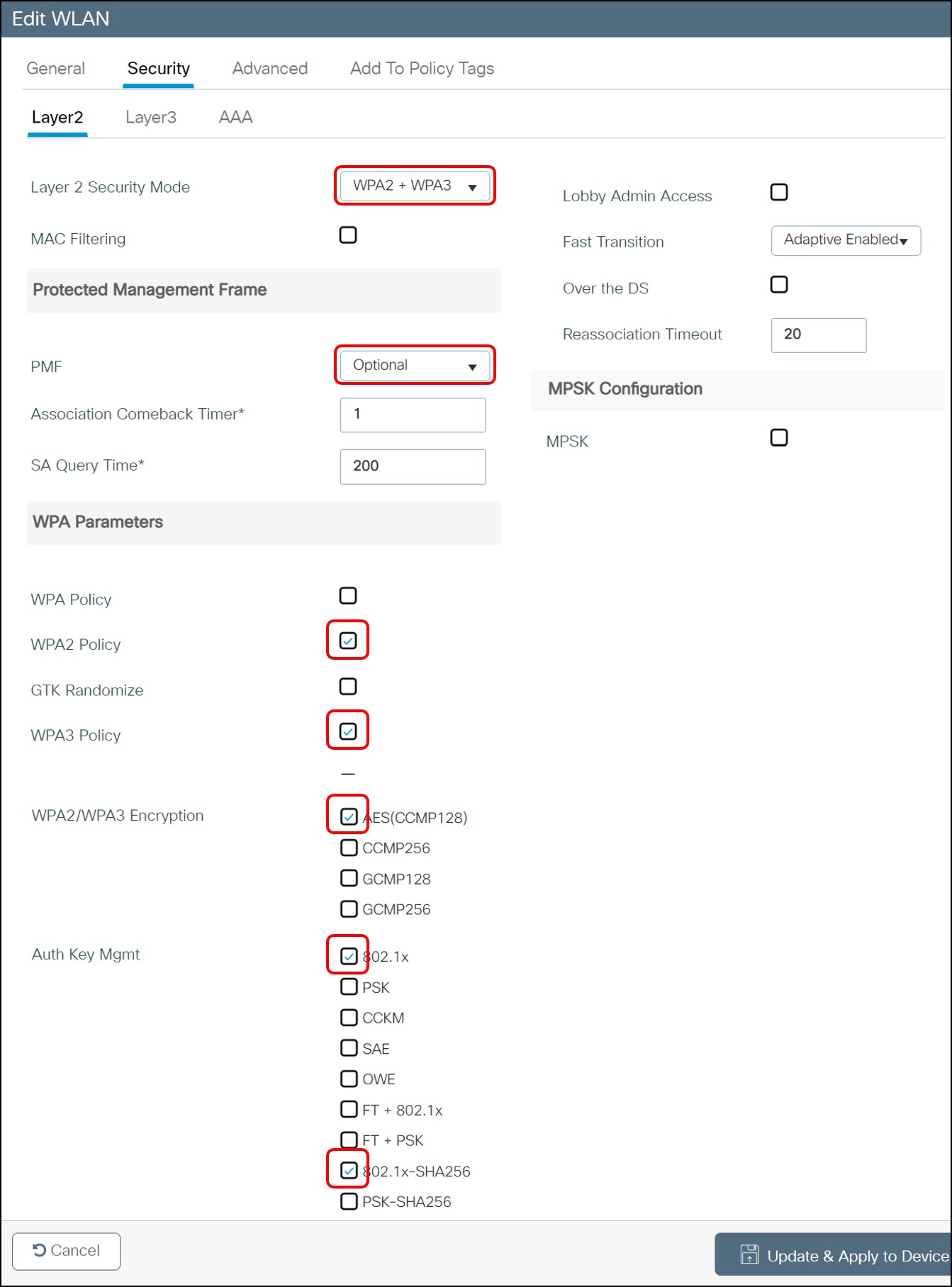

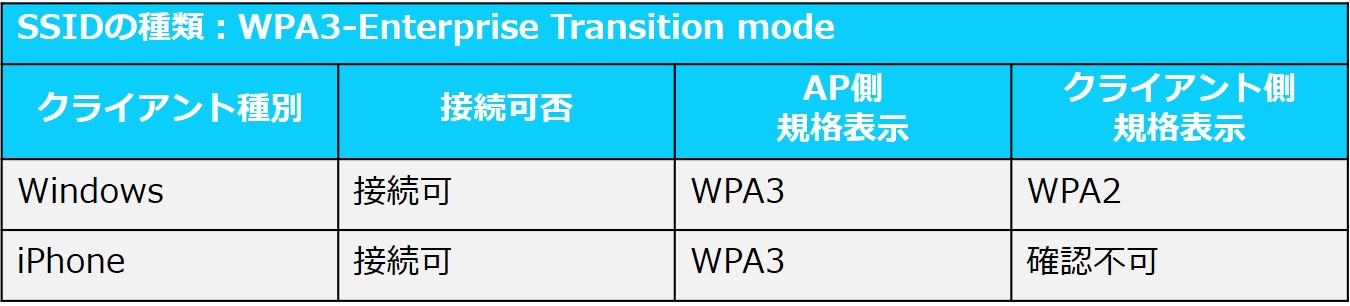

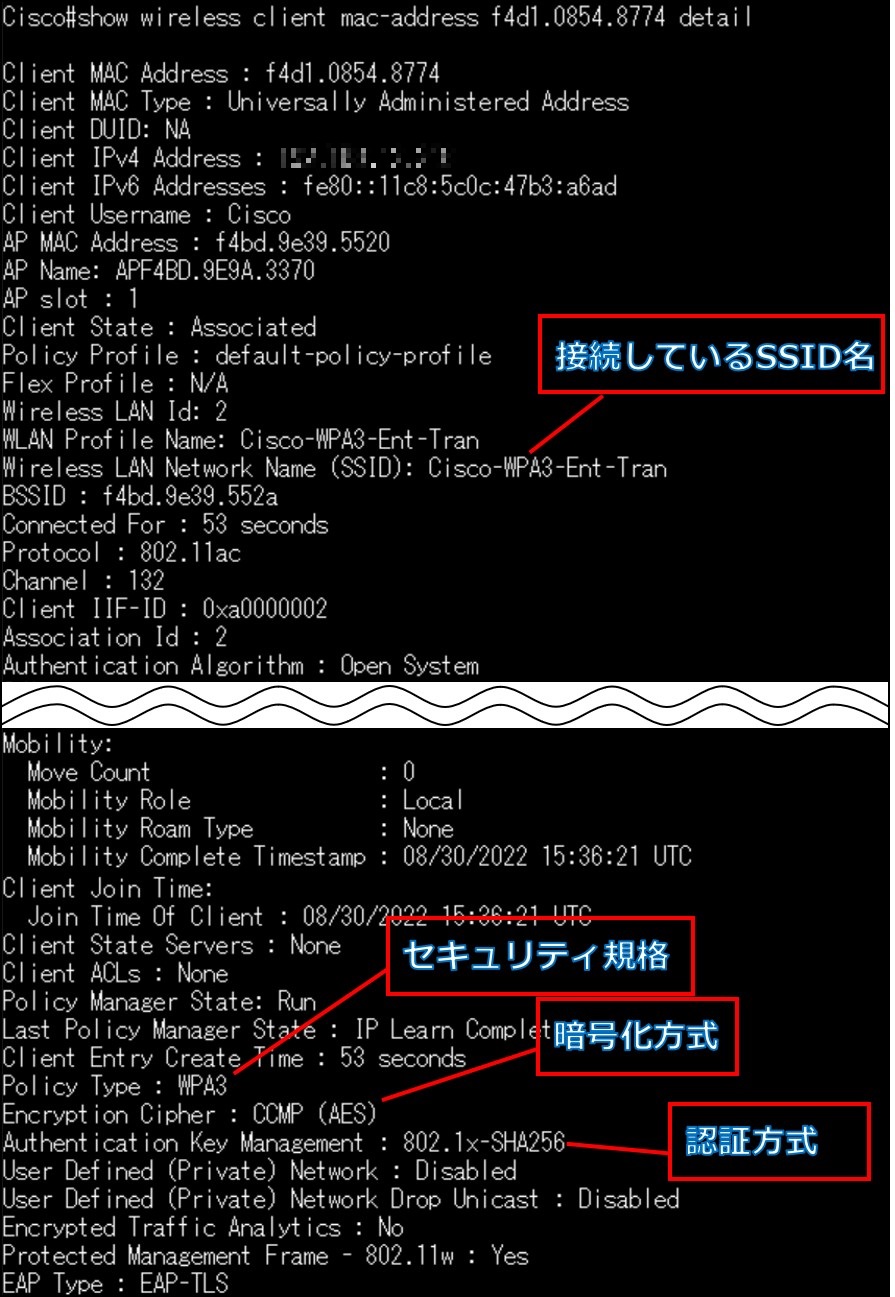

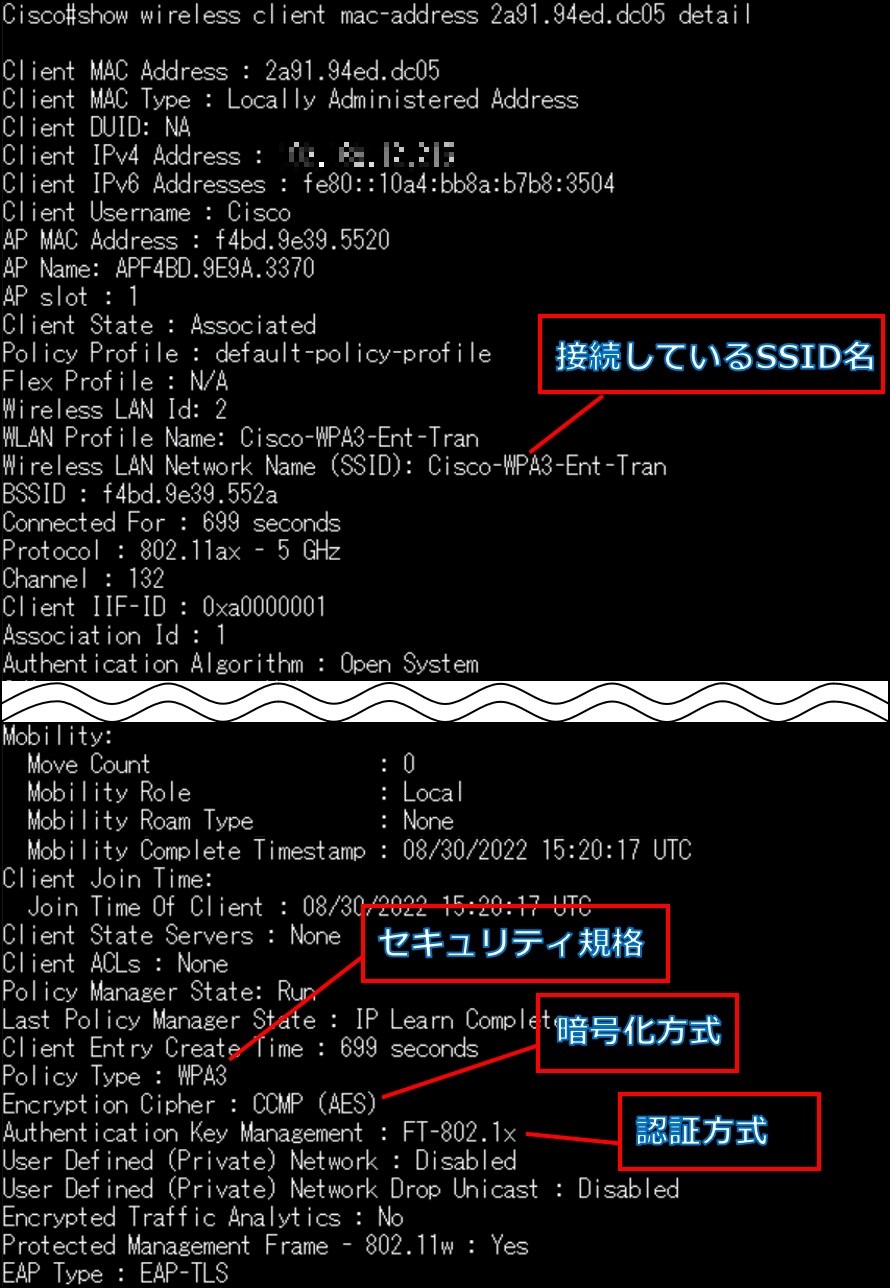

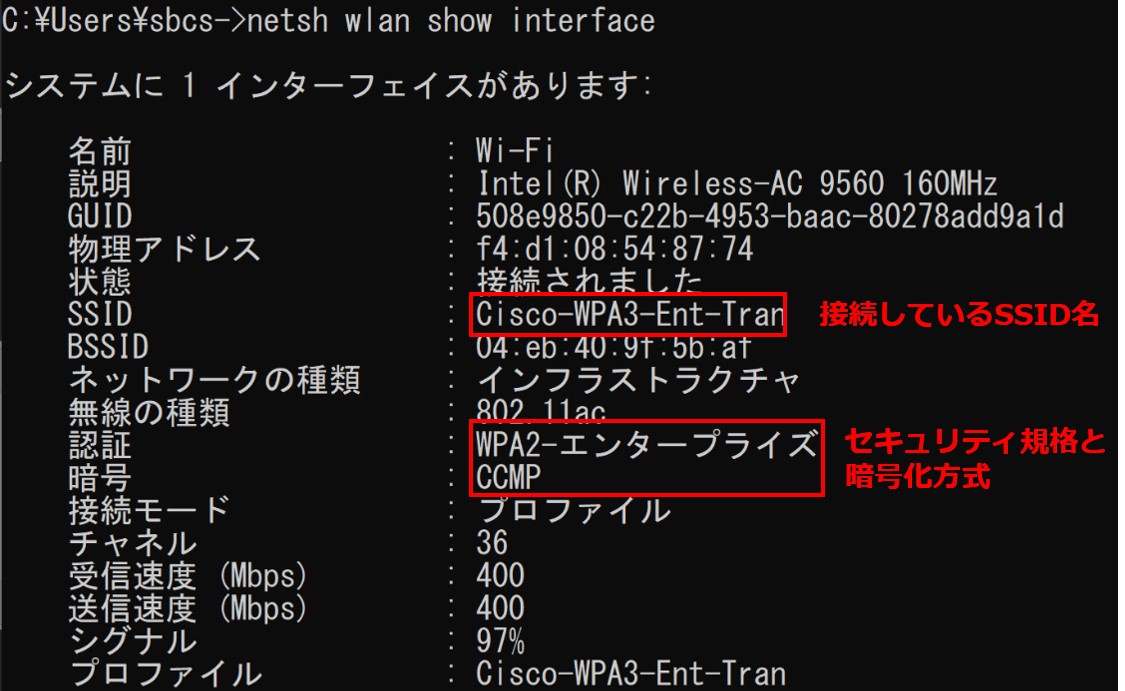

5. WPA3-Enterprise Transition mode

5.1 アクセスポイントの設定内容

【設定ポイント】

[Layer 2 Security Mode] > "WPA2 + WPA3"を選択します。

[PMF] > "Optional"が選択されていることを確認します。

[WPA Parameters] > "WPA2 Policy"と"WPA3 Policy"をチェックします。

[WPA2/WPA3 Encryption] > "AES(CCMP128)"をチェックします。

[Auth Key Mgmt] > "802.1x"と"802.1x-SHA256"をチェックします。

【設定画面イメージ】

5.2 クライアントの接続ステータス

【クライアントを接続した際の状態】

【Catalyst9800上でのクライアント情報】

※GUI上でもセキュリティ規格などの情報は確認可能ですが、今回はCLIの画像を使用して紹介します。

・Windows

・iPhone

【Windowsで取得した接続情報】

【iPhoneで取得した接続情報】

iPhoneでは接続しているセキュリティ規格の確認はできません。

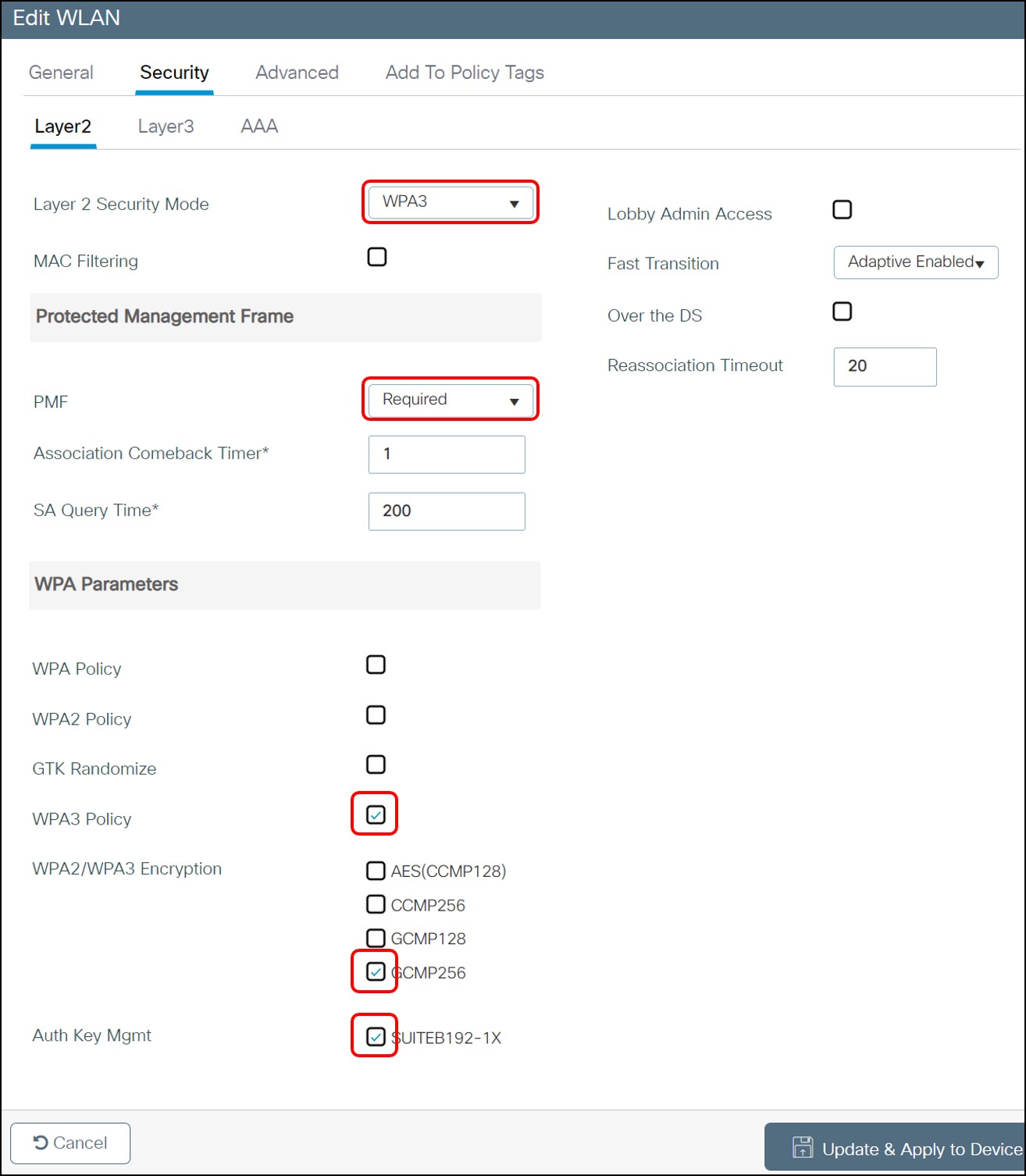

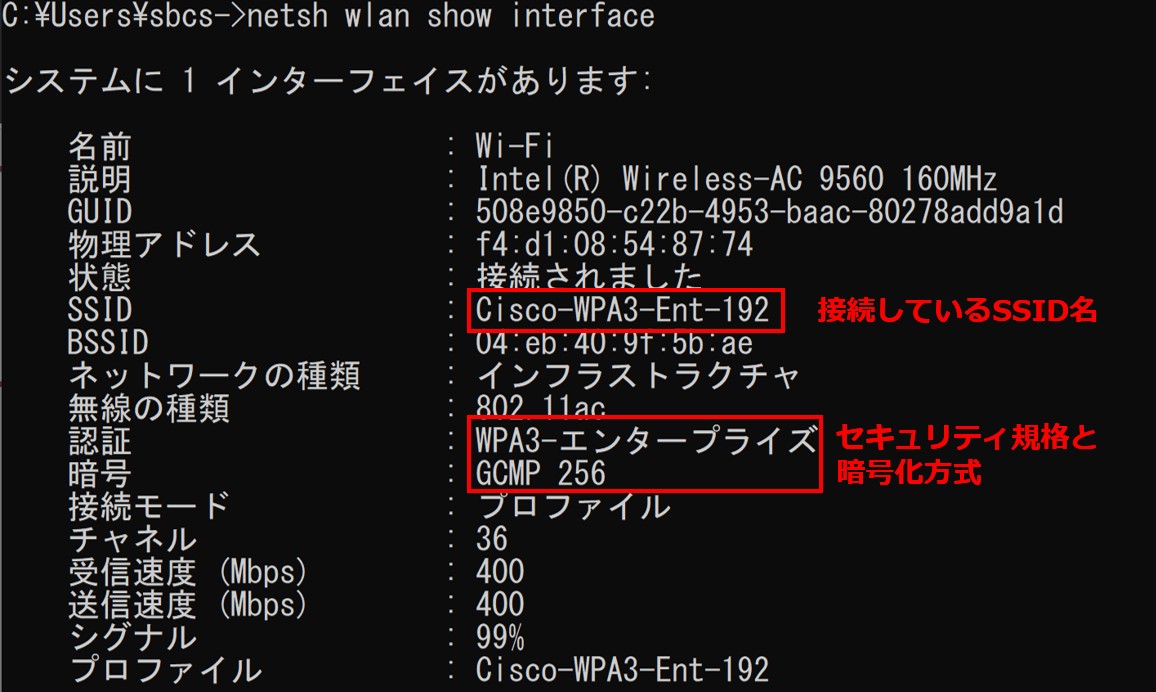

6. WPA3-Enterprise 192-bit mode

6.1 アクセスポイントの設定内容

【設定ポイント】

[Layer 2 Security Mode] > "WPA3"を選択します。

[PMF] > "Required"が選択されていることを確認します。

[WPA Parameters] > "WPA3 Policy"をチェックします。

[WPA2/WPA3 Encryption] > "GCMP256"をチェックします。

[Auth Key Mgmt] > "SUITEB192-1X"がチェックされていることを確認します。

【設定画面イメージ】

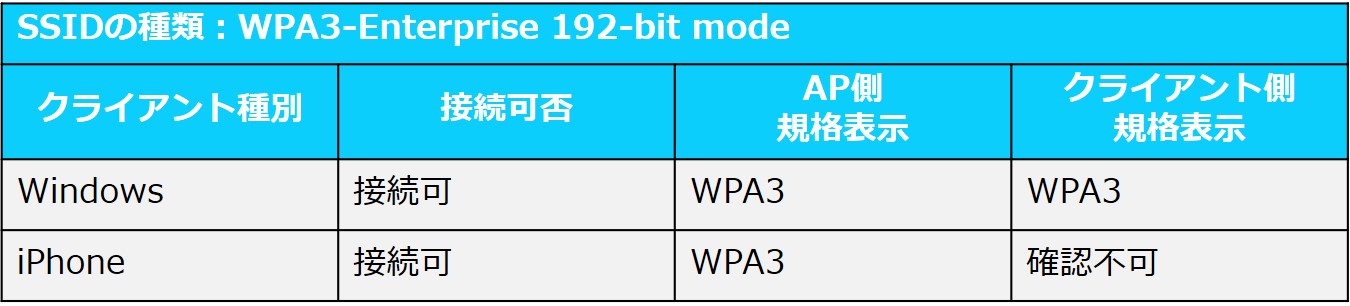

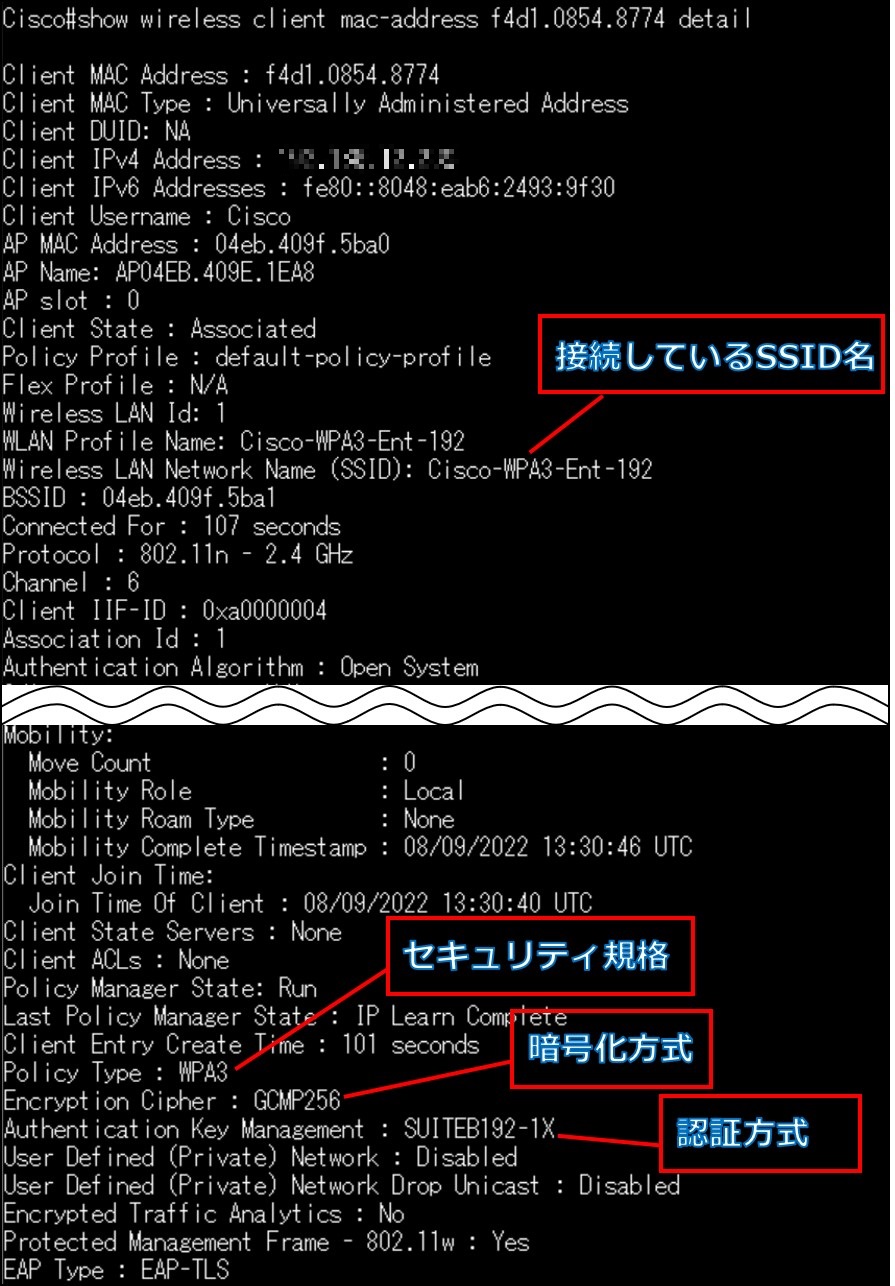

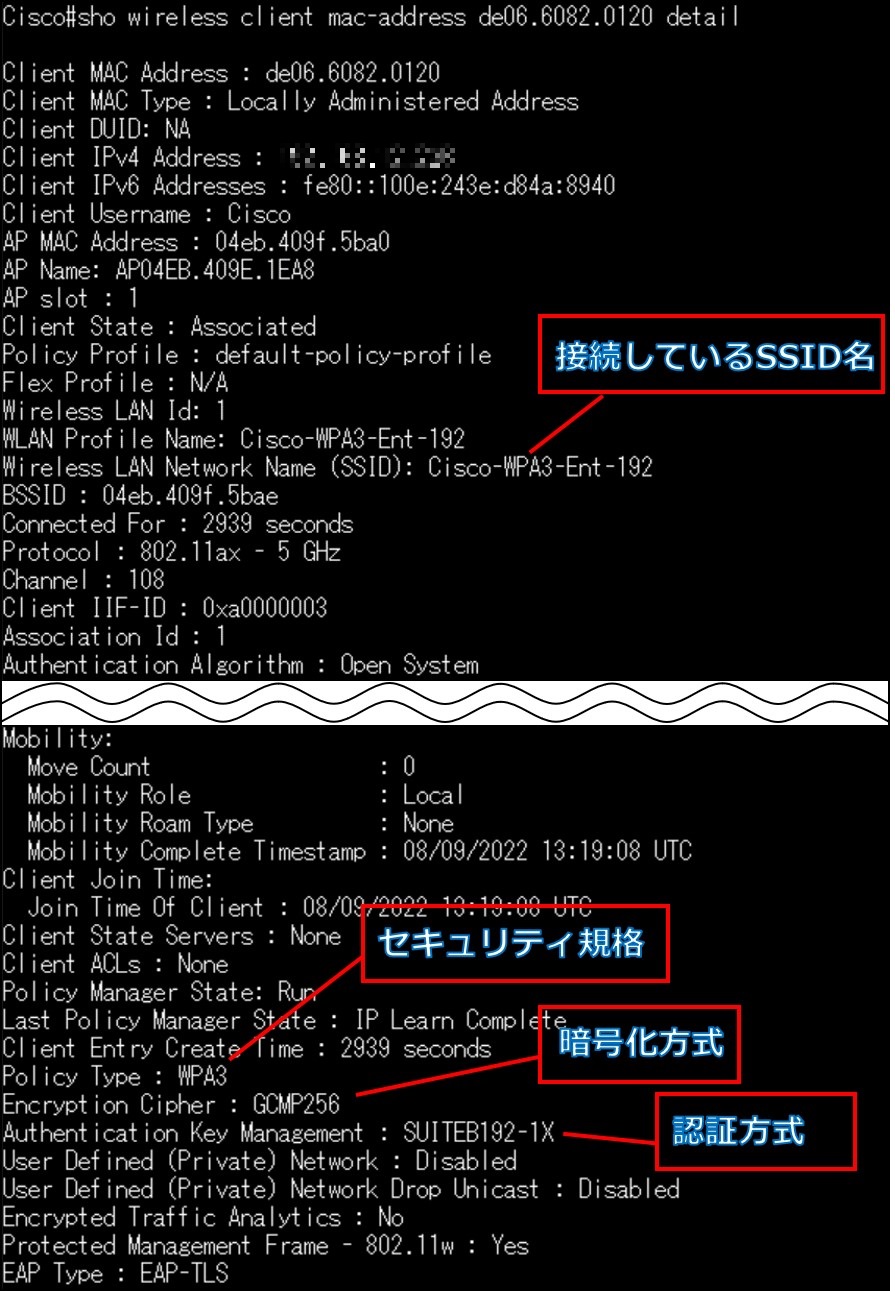

6.2 クライアントの接続ステータス

【クライアントを接続した際の状態】

【Catalyst9800上でのクライアント情報】

※GUI上でもセキュリティ規格などの情報は確認可能ですが、今回はCLIの画像を使用して紹介します。

・Windows

・iPhone

【Windowsで取得した接続情報】

【iPhoneで取得した接続情報】

iPhoneでは接続しているセキュリティ規格の確認はできません。

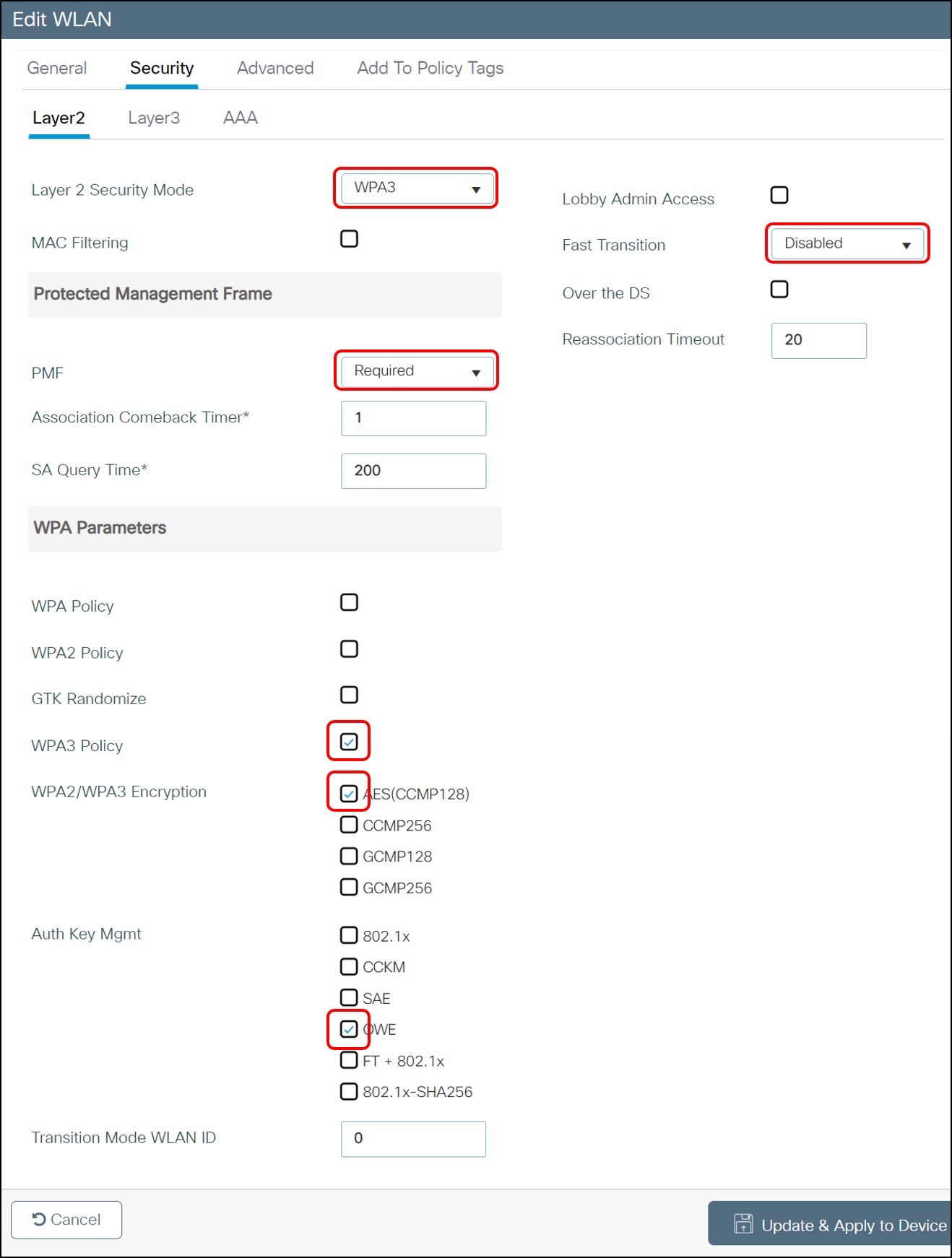

7. Enhanced Open Only mode

7.1 アクセスポイントの設定内容

【設定ポイント】

[Layer 2 Security Mode] > "WPA3"を選択します。

[PMF] > "Required"が選択されていることを確認します。

[Fast Transition] > "Disabled"を選択します。

[WPA Parameters] > "WPA3 Policy"をチェックします。

[WPA2/WPA3 Encryption] > "AES(CCMP128)"をチェックします。

[Auth Key Mgmt] > "OWE"にチェックします。

【設定画面イメージ】

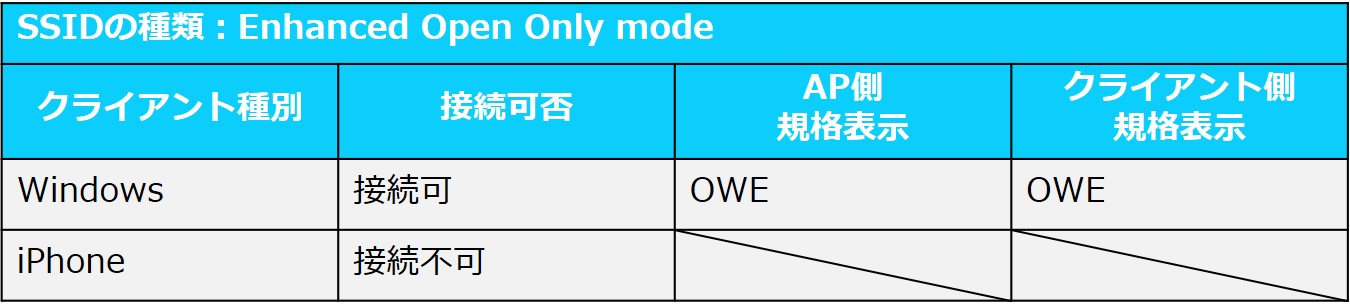

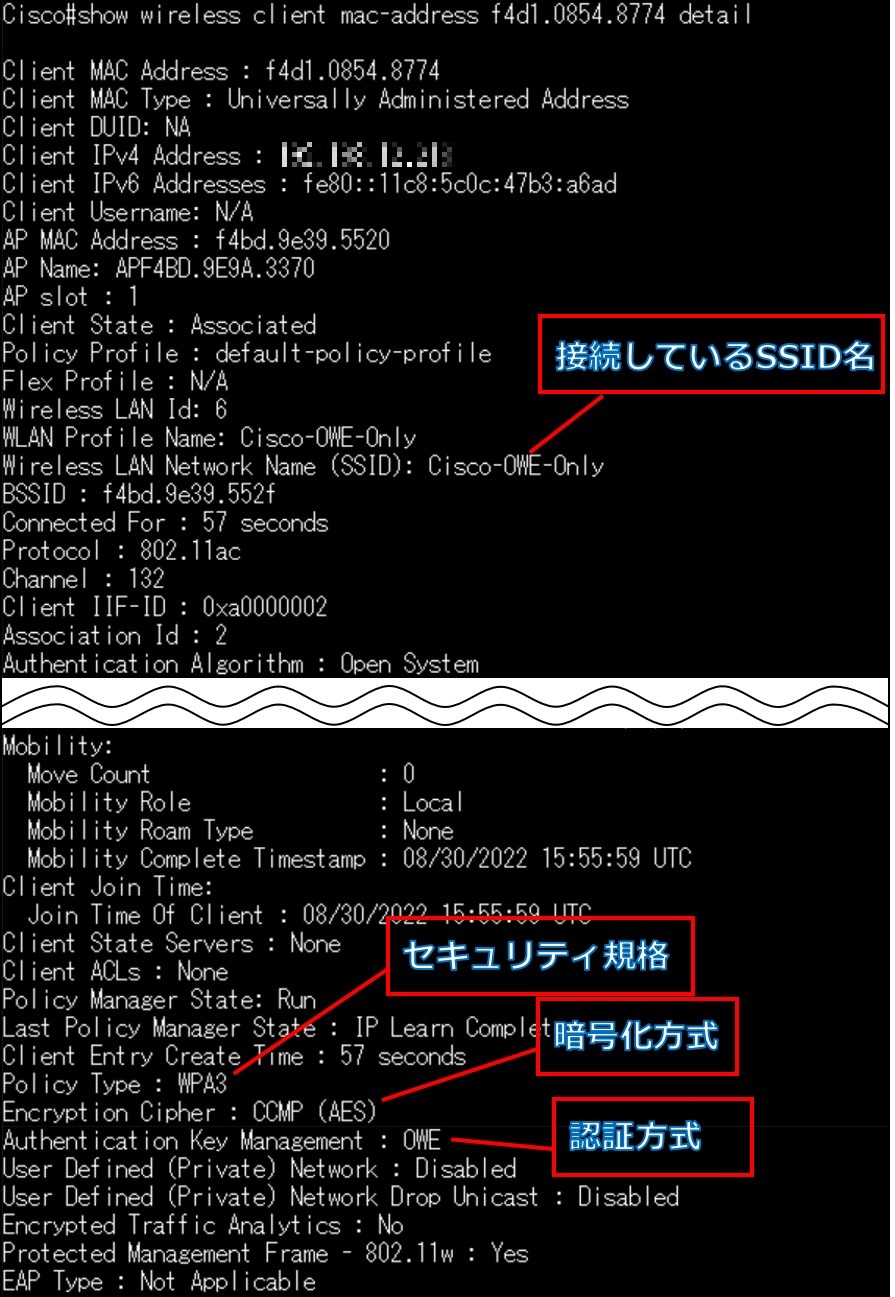

7.2 クライアントの接続ステータス

【クライアントを接続した際の状態】

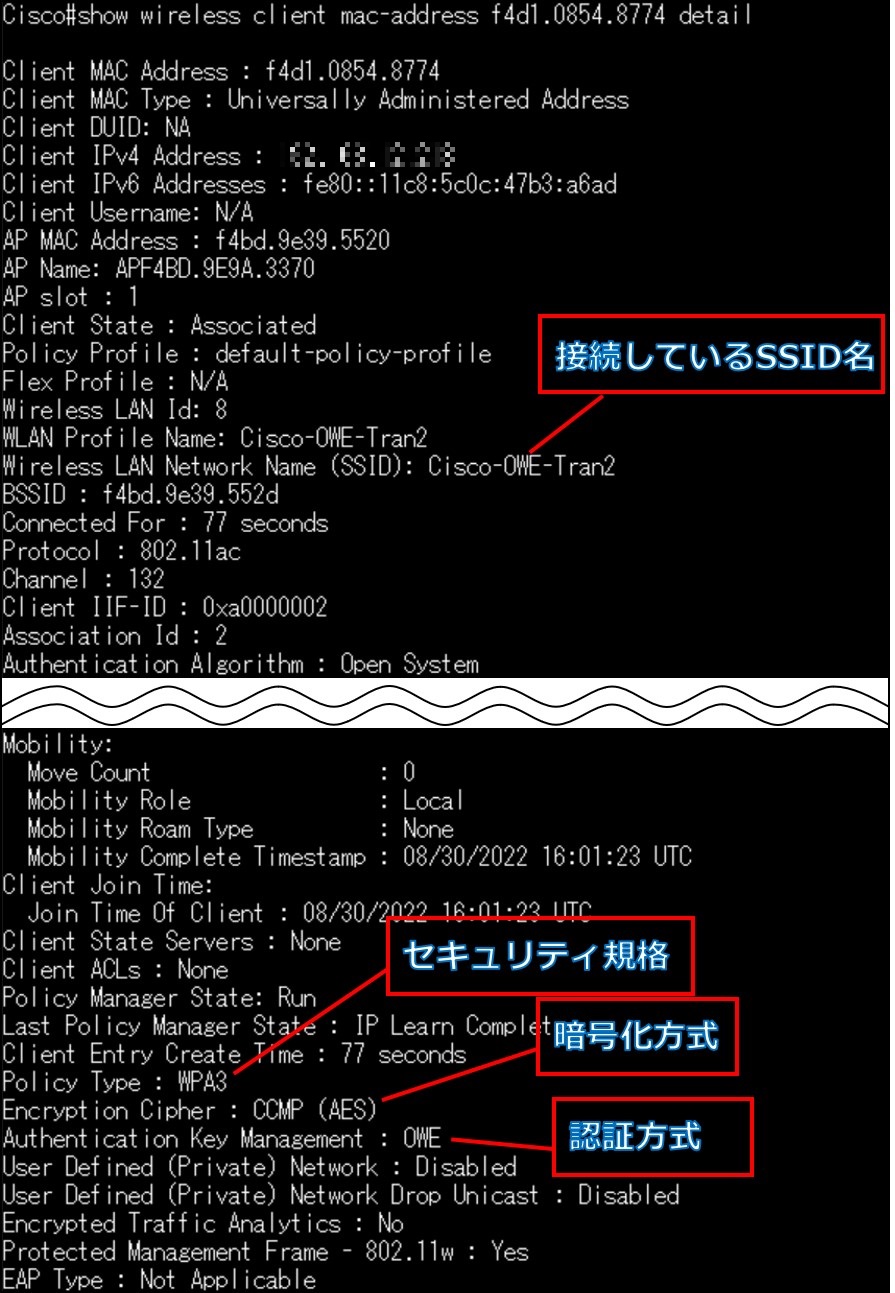

【Catalyst9800上でのクライアント情報】

※GUI上でもセキュリティ規格などの情報は確認可能ですが、今回はCLIの画像を使用して紹介します。

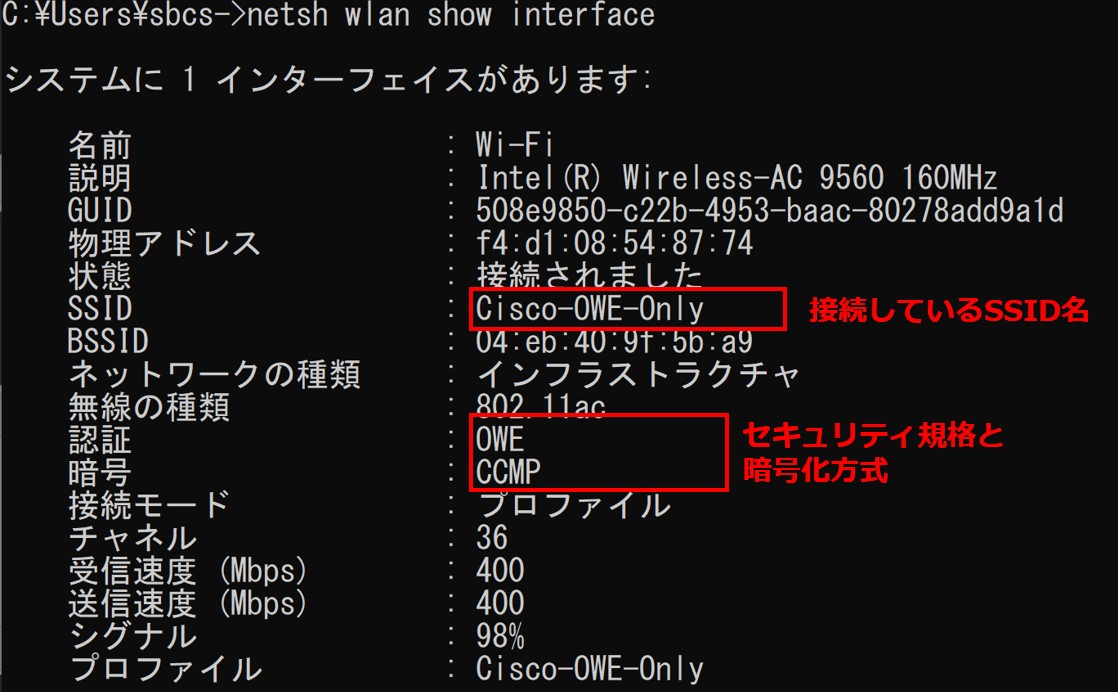

・Windows

【Windowsで取得した接続情報】

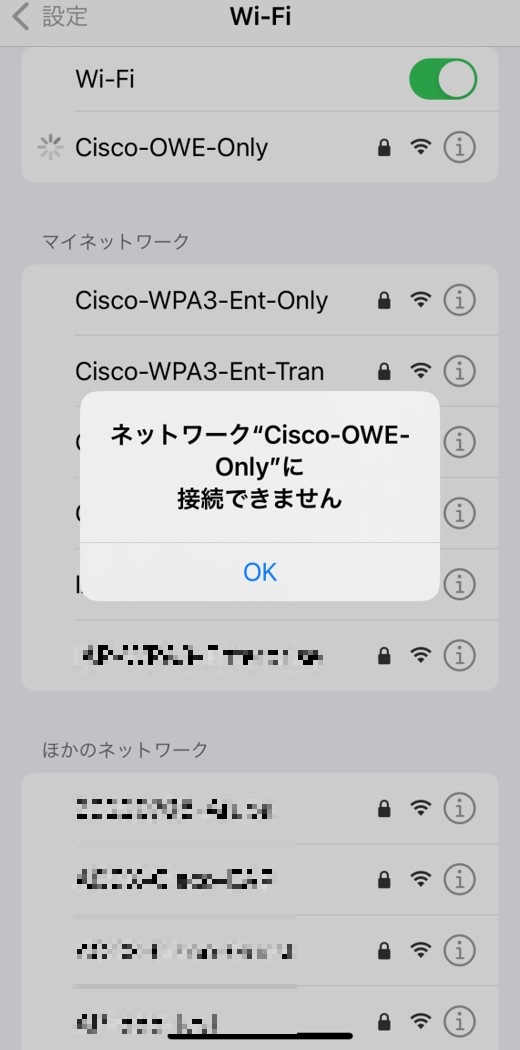

【iPhoneで取得した接続情報】

8. Enhanced Open Transition mode

8.1 アクセスポイントの設定内容

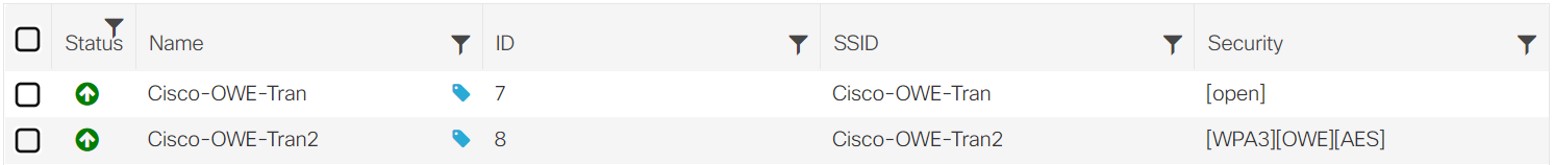

Enhanced Open Transition modeは2つのSSIDを作成し、クライアントの移行を実現させるためにそれぞれお互いのWLAN IDを登録します。

SSID1:Open認証のSSID

SSID2:OWE認証のSSID

実際にSSIDのビーコンが放射されるのは「SSID1:Open認証のSSID」だけです。

詳細は下記のドキュメントをご参照ください。

WPA3 Deployment Guide

https://www.cisco.com/c/en/us/products/collateral/wireless/catalyst-9100ax-access-points/wpa3-dep-guide-og.html

>OWE

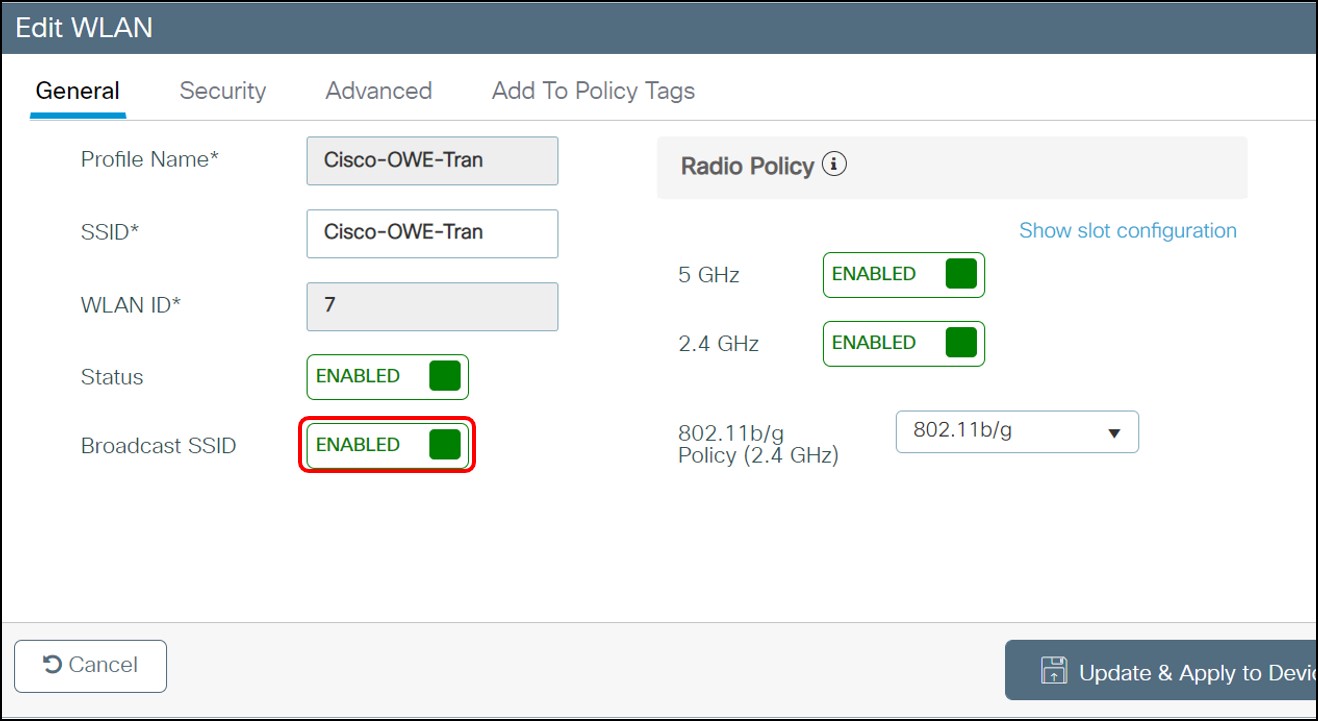

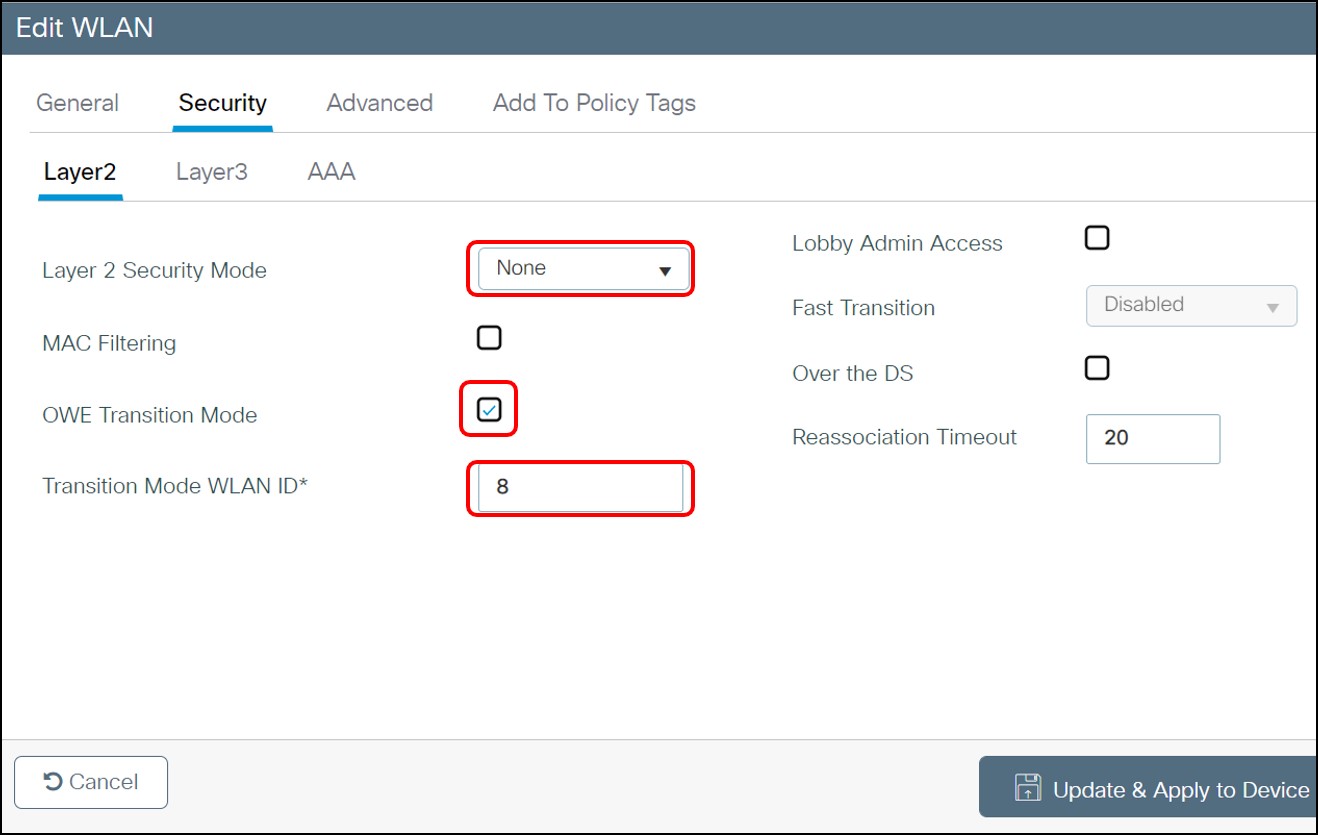

【SSID1:Open認証のSSIDの設定ポイント】

<General>

[Broadcast SSID] > "ENABLED"を選択します。

<Security>

[Layer 2 Security Mode] > "None"を選択します。

[OWE Transition Mode] > チェックします。

[Transition Mode WLAN ID] > SSID2:OWE認証のSSIDのWLAN IDを入力します。

【SSID1:Open認証のSSIDの設定画面イメージ】

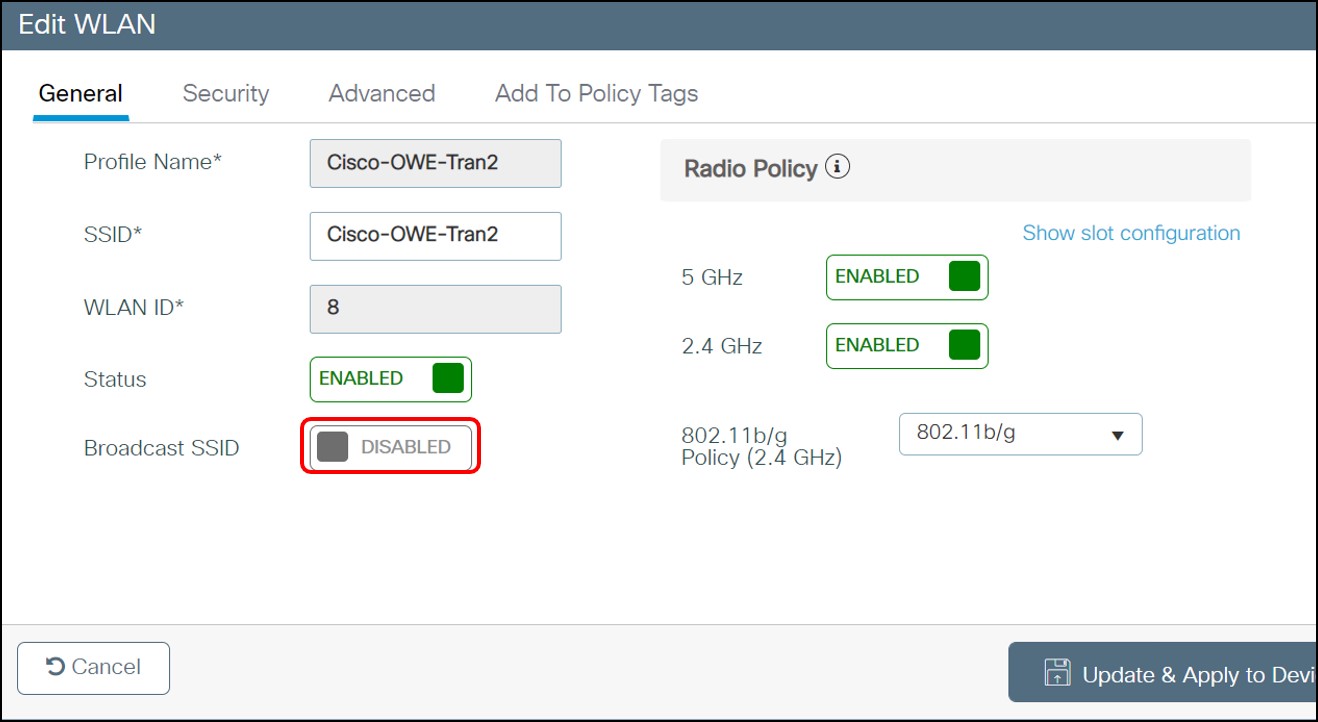

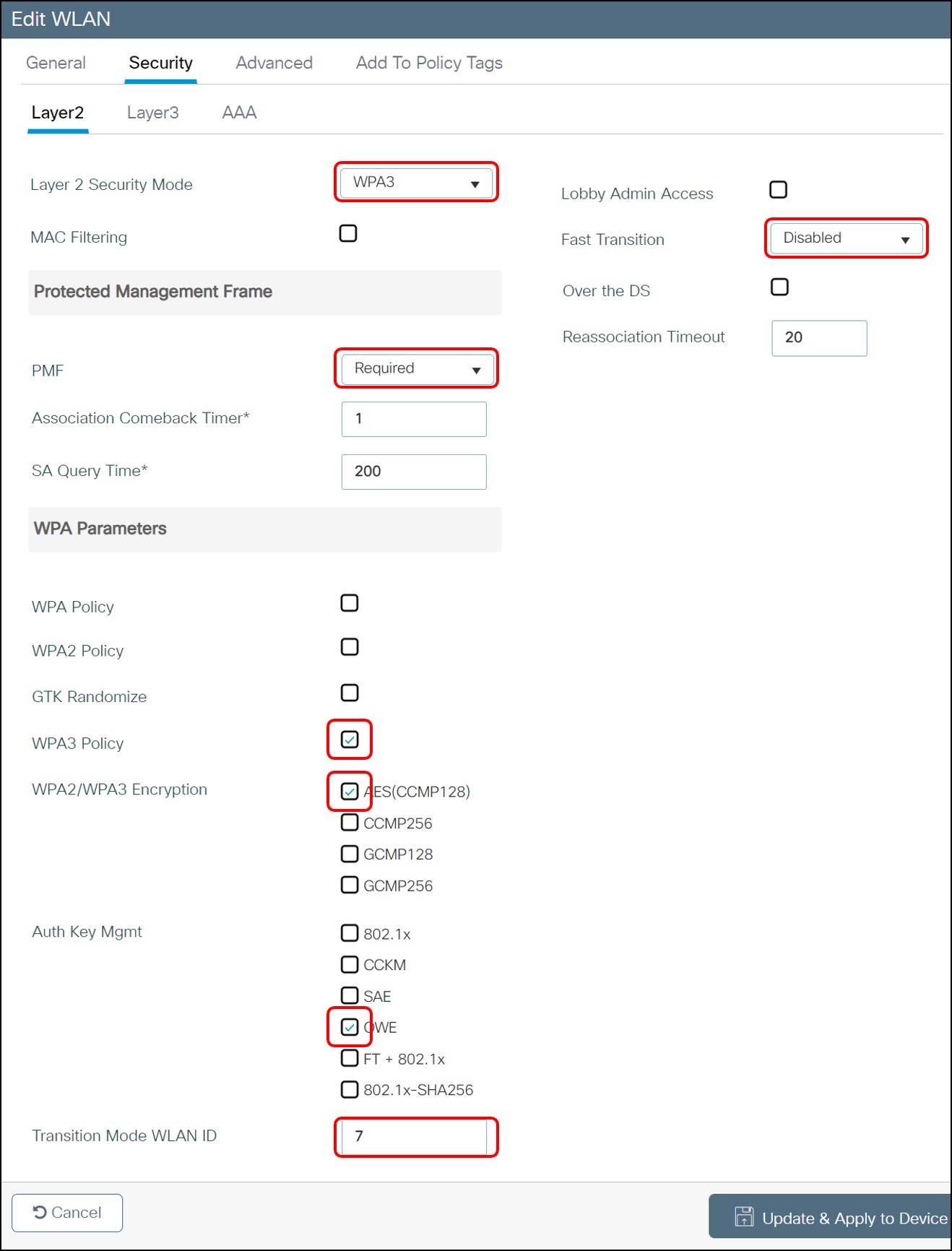

【SSID2:OWE認証のSSIDの設定ポイント】

<General>

[Broadcast SSID] > "DISABLED"を選択します。

<Security>

[Layer 2 Security Mode] > "WPA3"を選択します。

[PMF] > "Required"が選択されていることを確認します。

[Fast Transition] > "Disabled"を選択します。

[WPA Parameters] > "WPA3 Policy"をチェックします。

[WPA2/WPA3 Encryption] > "AES(CCMP128)"をチェックします。

[Auth Key Mgmt] > "OWE"にチェックします。

[Transition Mode WLAN ID] > SSID1:Open認証のSSIDのWLAN IDを入力します。

【SSID2:OWE認証のSSIDの設定画面イメージ】

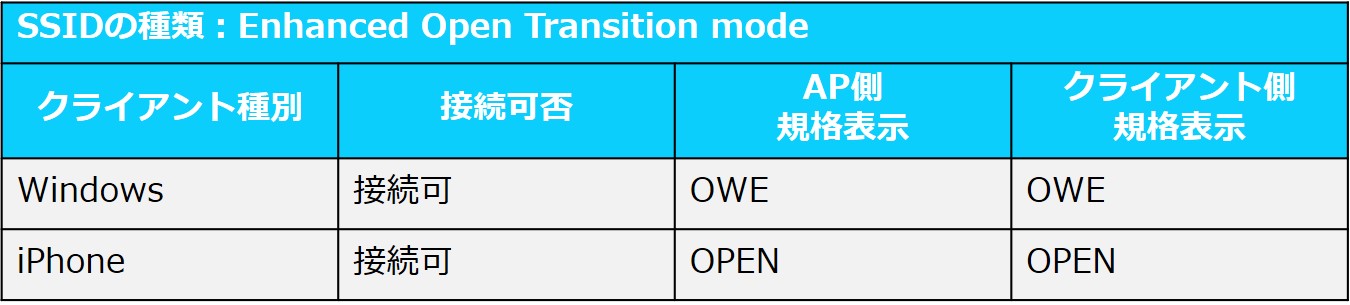

8.2 クライアントの接続ステータス

【クライアントを接続した際の状態】

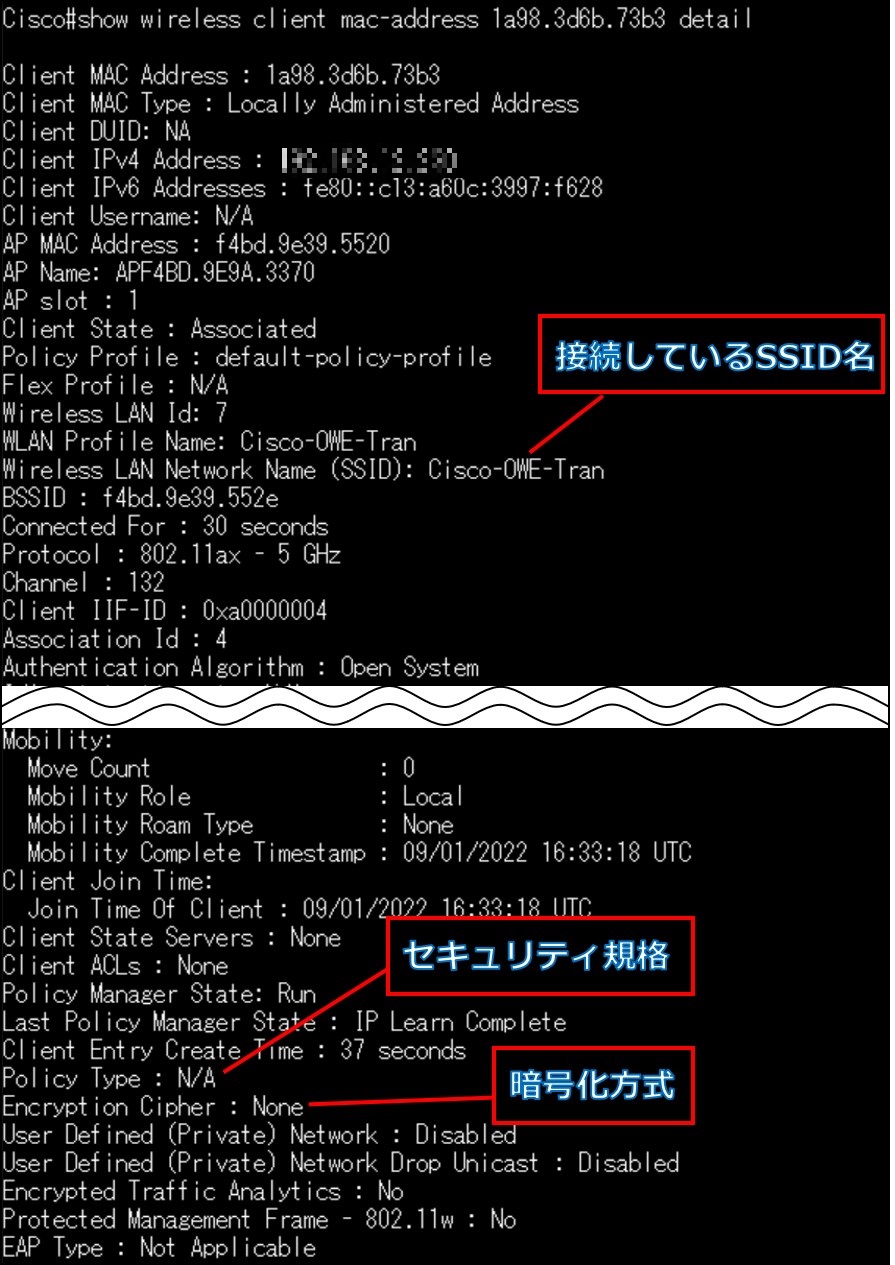

※iPhoneのCatalyst9800の表示上は「Policy Type:N/A、暗号化方式:None」と記載されていますが、暗号化されていない状態を「OPEN認証」と解釈しておりますので、iPhoneに関してはOPEN認証と記載しております。

【Catalyst9800上でのクライアント情報】

※GUI上でもセキュリティ規格などの情報は確認可能ですが、今回はCLIの画像を使用して紹介します。

・Windows

・iPhone

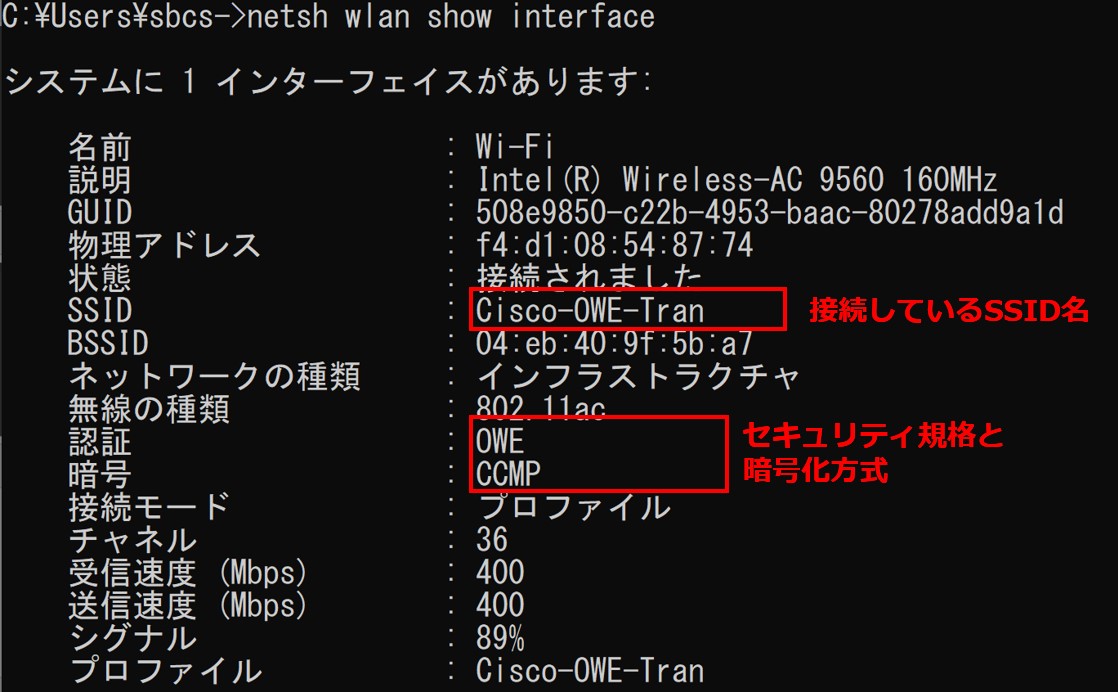

【Windowsで取得した接続情報】

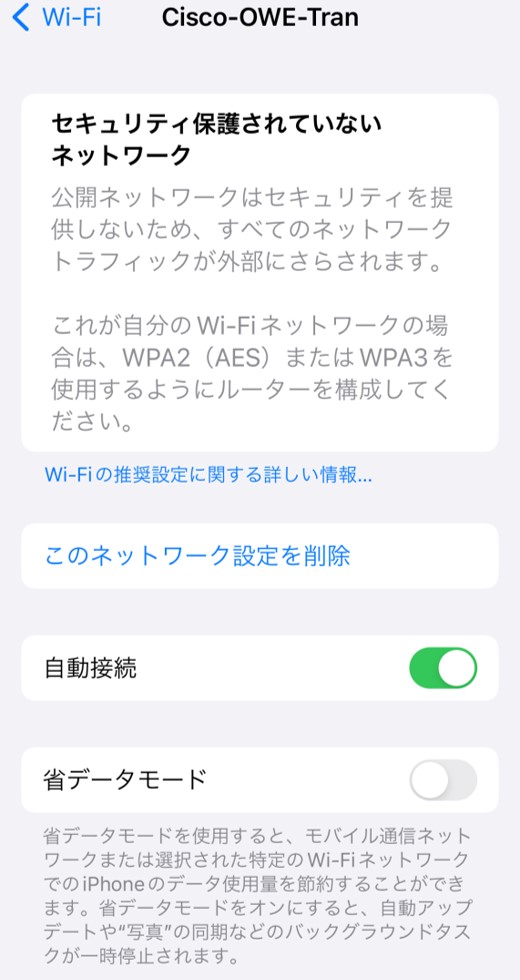

【iPhoneで取得した接続情報】

iPhoneでは接続しているセキュリティ規格の確認はできません。

9. まとめ

今回のWindowsとiPhoneの検証結果を、考察も含めてまとめた表が下図です。

※「WPA3-Personal Transition mode」で紹介した通り、Catalyst9800は"WPA3非対応"の端末が接続した場合はWPA2と表示し、"WPA3対応"の端末が接続した場合はWPA3と表示されます。

そのため、今回はどの規格で接続できたかの判断については、主にCatalyst9800で取得できた情報を参考にして判断をしております。

今回はCiscoに関するWPA3のSSID設定やクライアントの接続ステータスを紹介しました。

次回はArubaのSSID設定やクライアント接続ステータスを紹介する予定ですので、引き続きWPA3ブログにお付き合いくださいますようお願いいたします。

他のおすすめ記事はこちら

著者紹介

SB C&S株式会社

技術本部 技術統括部 第2技術部 1課

石川 隆文