はじめに

SaaSアプリの利用が増え、SSOや多要素認証を導入されるケースも増えてきましたが、IP制限を行なうことでアプリケーションごとにアクセス元での制御をすることが可能です。例えば、機密性の高いアプリケーションに対しては、社内ネットワークからのみアクセスができるように設定するなど、業務やセキュリティの要件に応じて柔軟に制御ができます。

設定例

一例として、Okta経由での認証連携が完了している「Salesforceに対してのアクセス」を「指定した社内ネットワークからのみに制限する」という設定を見ていきたいと思います。

IPゾーンの作成

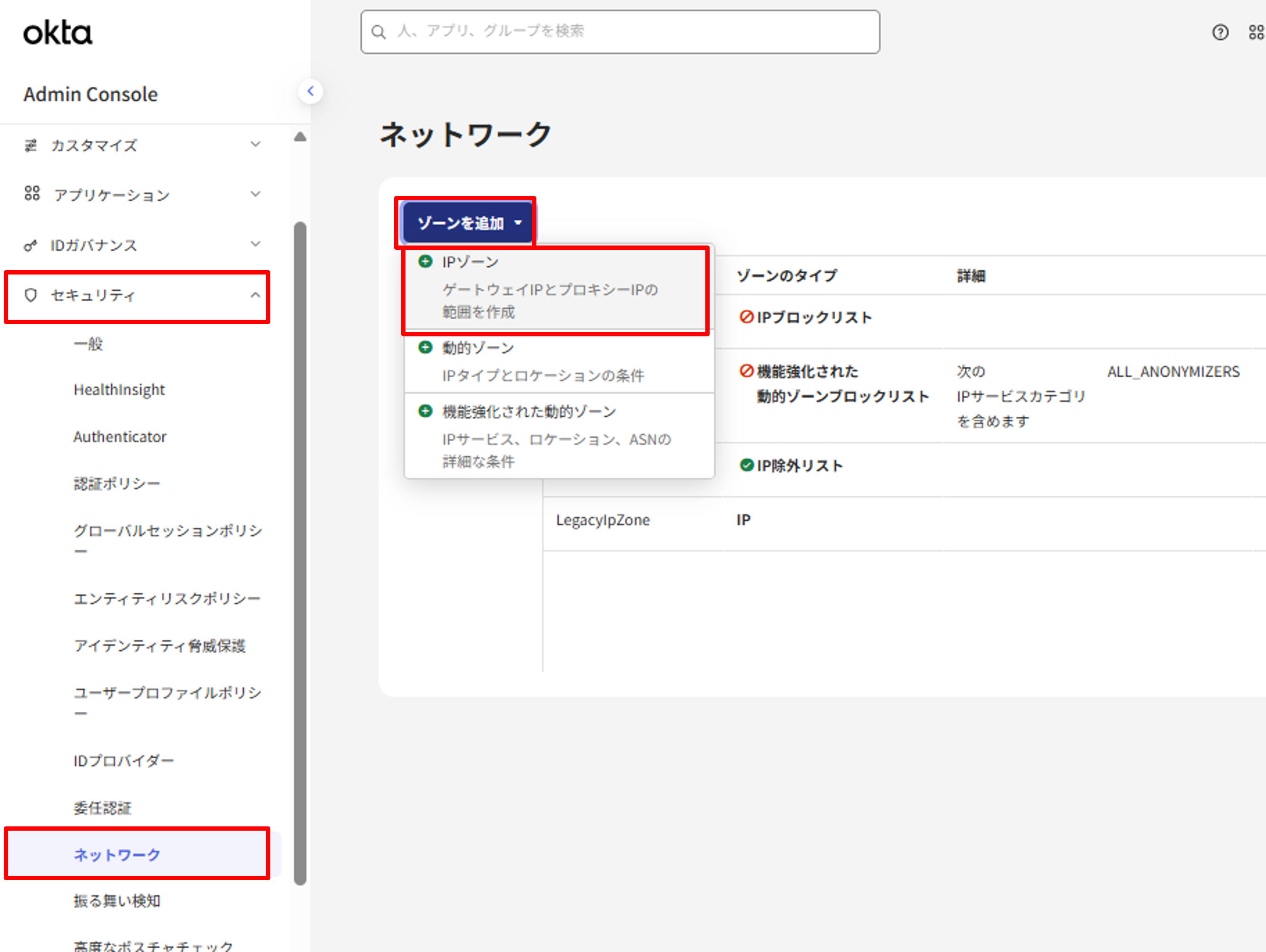

セキュリティ > ネットワーク >「ゾーンを追加」から IPゾーンを選択します。「ゾーンを追加」では、ネットワーク範囲の指定だけでなく、動的に国・ロケーションを定義して追加することもできます。

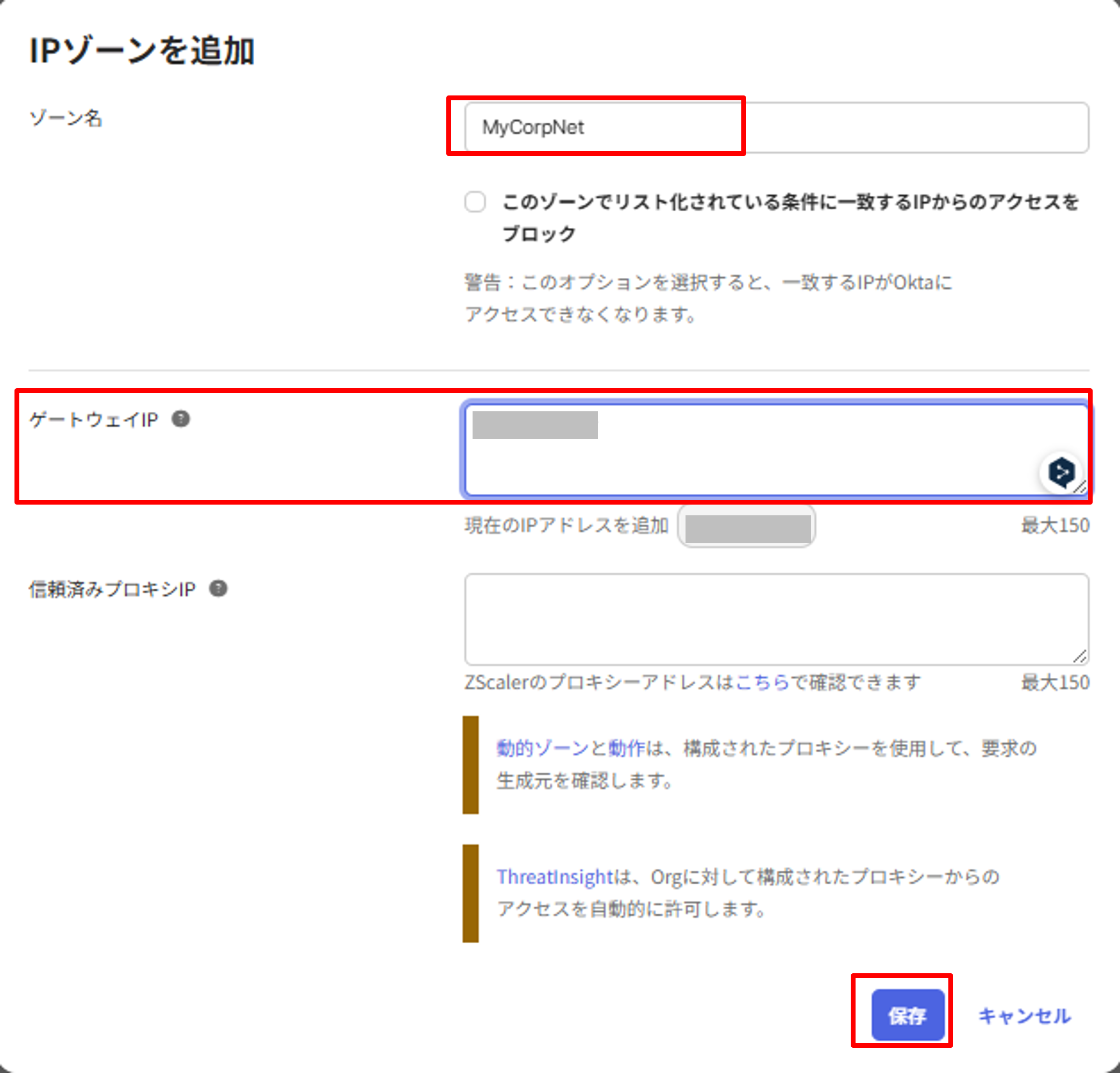

ゾーン名を記載し、ゲートウェイIPに社内IPを設定の上、「保存」をクリックします。

認証ポリシーの設定

認証ポリシーでは、アプリケーションへのアクセス・認証に関わる条件を様々に設定できます。

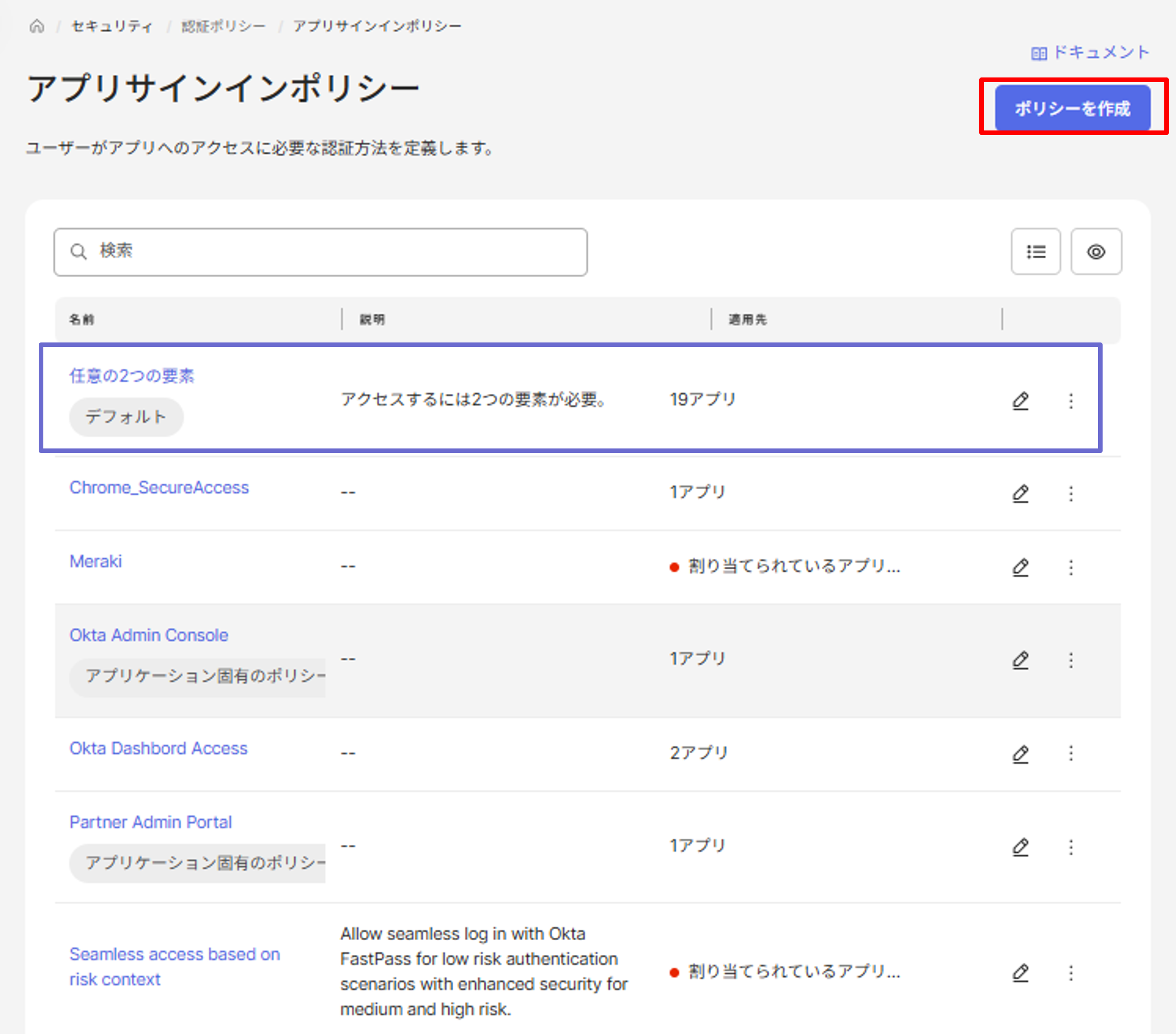

セキュリティ > 認証ポリシー >「アプリのサインイン」をクリックします。

デフォルトでは"任意の2つの要素"というポリシーが用意されており、明示的に変更していない場合、アプリケーションのサインインの際に2要素の認証が求められるという設定になっています。

今回はSalesforceへのサインインに関するポリシーを別途設定するため、「ポリシーを作成」をクリックします。

名前を設定し、「ポリシーを作成」をクリックします。

「ルールを追加」をクリックします。

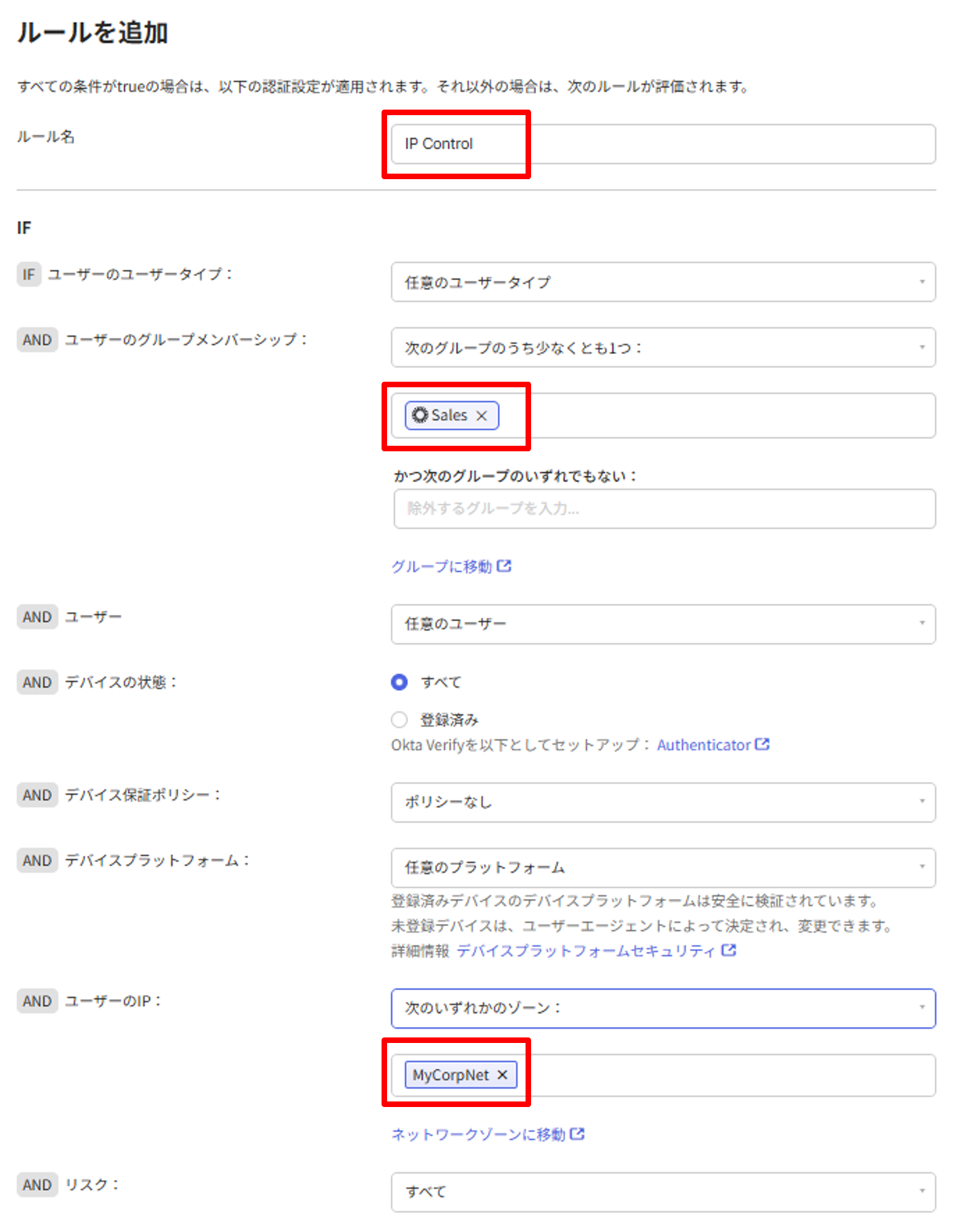

ルール名を設定します。

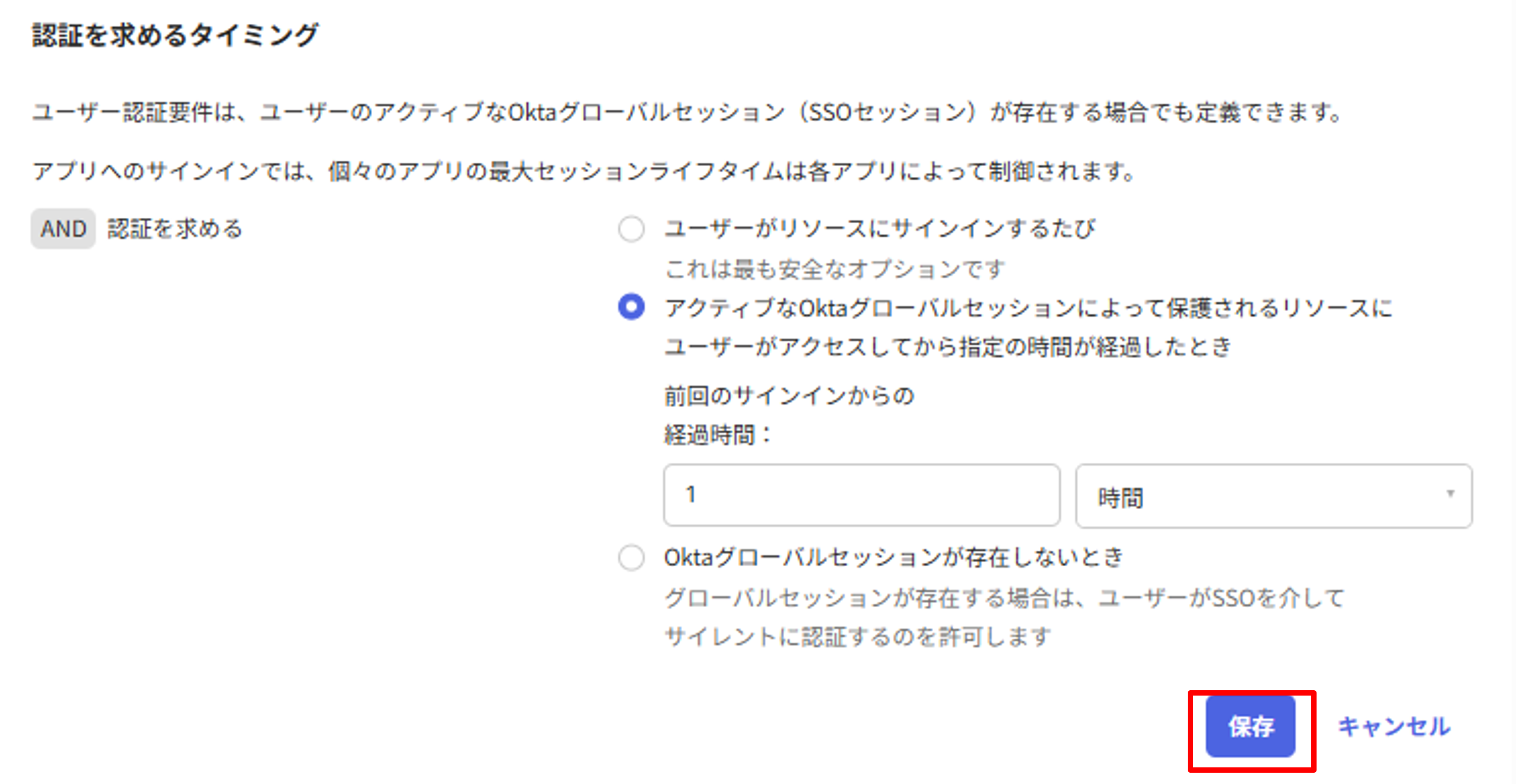

今回は【「Salesforceにアクセスを許可されているユーザー」、かつ「指定した社内ネットワークからのアクセス」のみ許可する】という制御をかけていくので、"ユーザーのグループメンバーシップ"、"ユーザーのIP" に事前に定義したグループ/IPゾーンを設定し、「保存」をクリックします。

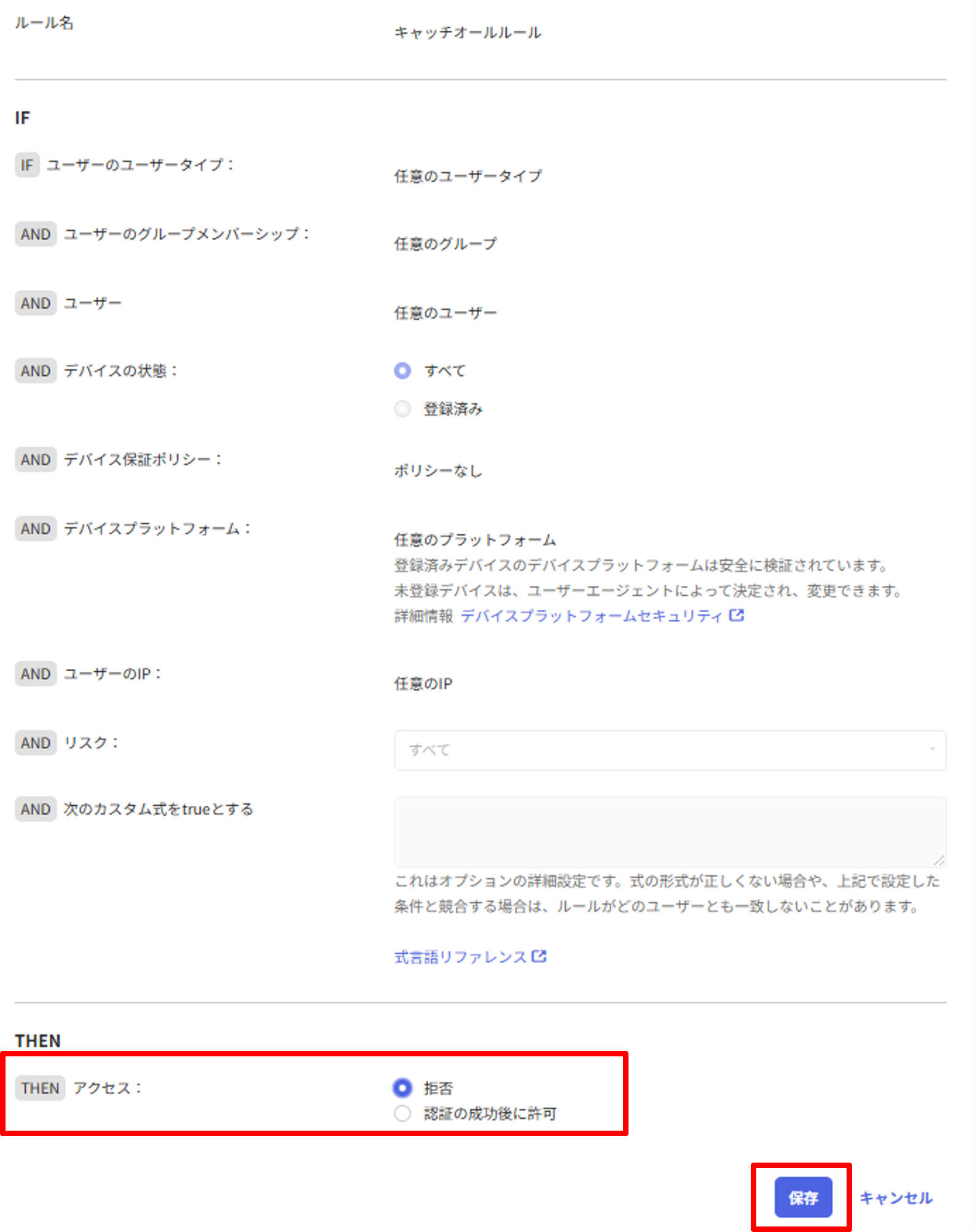

作成したルールの条件に当てはまらない通信はアクセスを拒否させたいので、続いて「キャッチオールルール」を編集していきます。

THEN の項目でアクセス「拒否」を選択し、「保存」をクリックします。

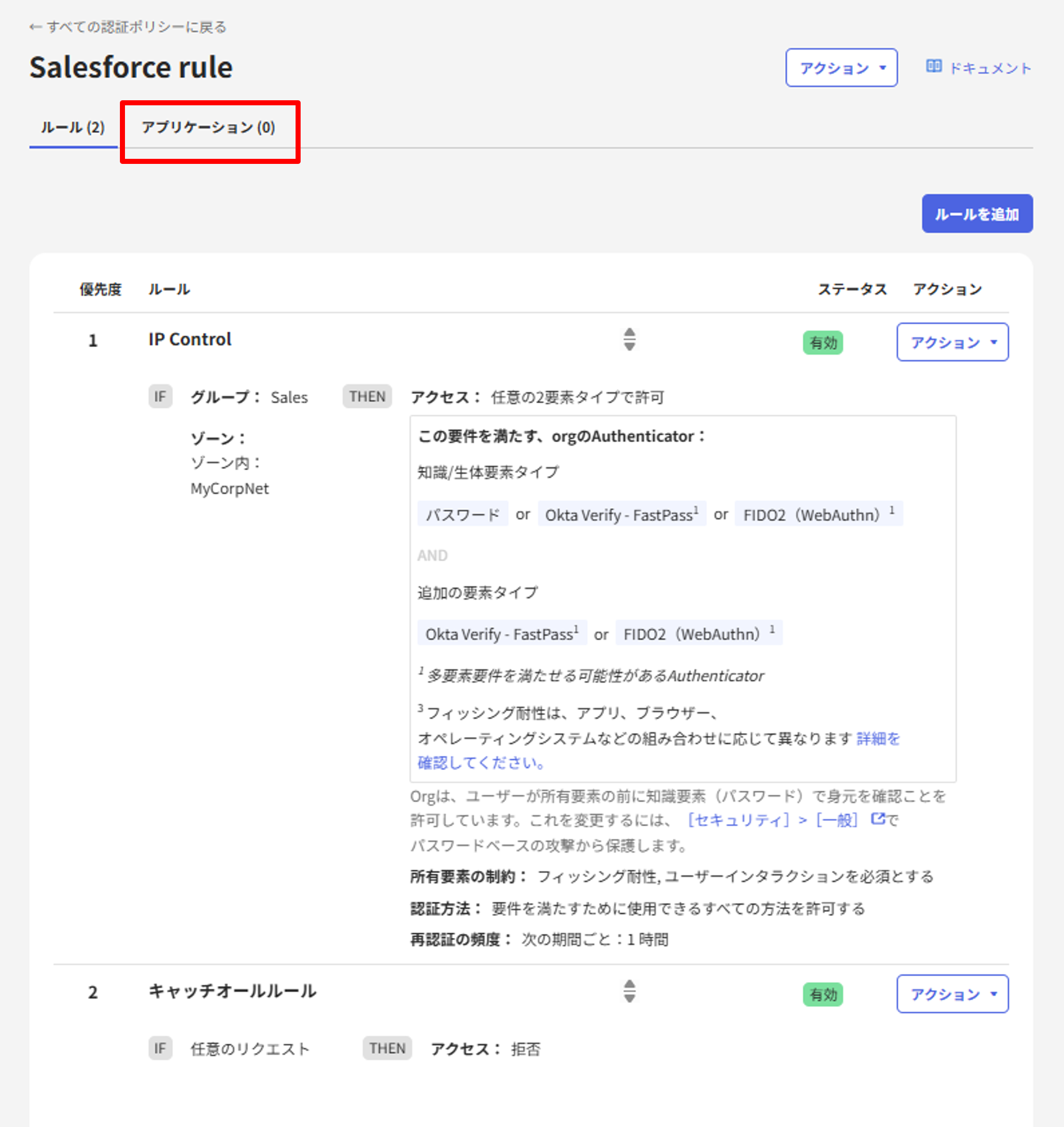

ルールの作成が終わりました。

続いて、ルールにSalesforceのアプリケーションを割り当てていきます。

「アプリケーション」タブを開きます。

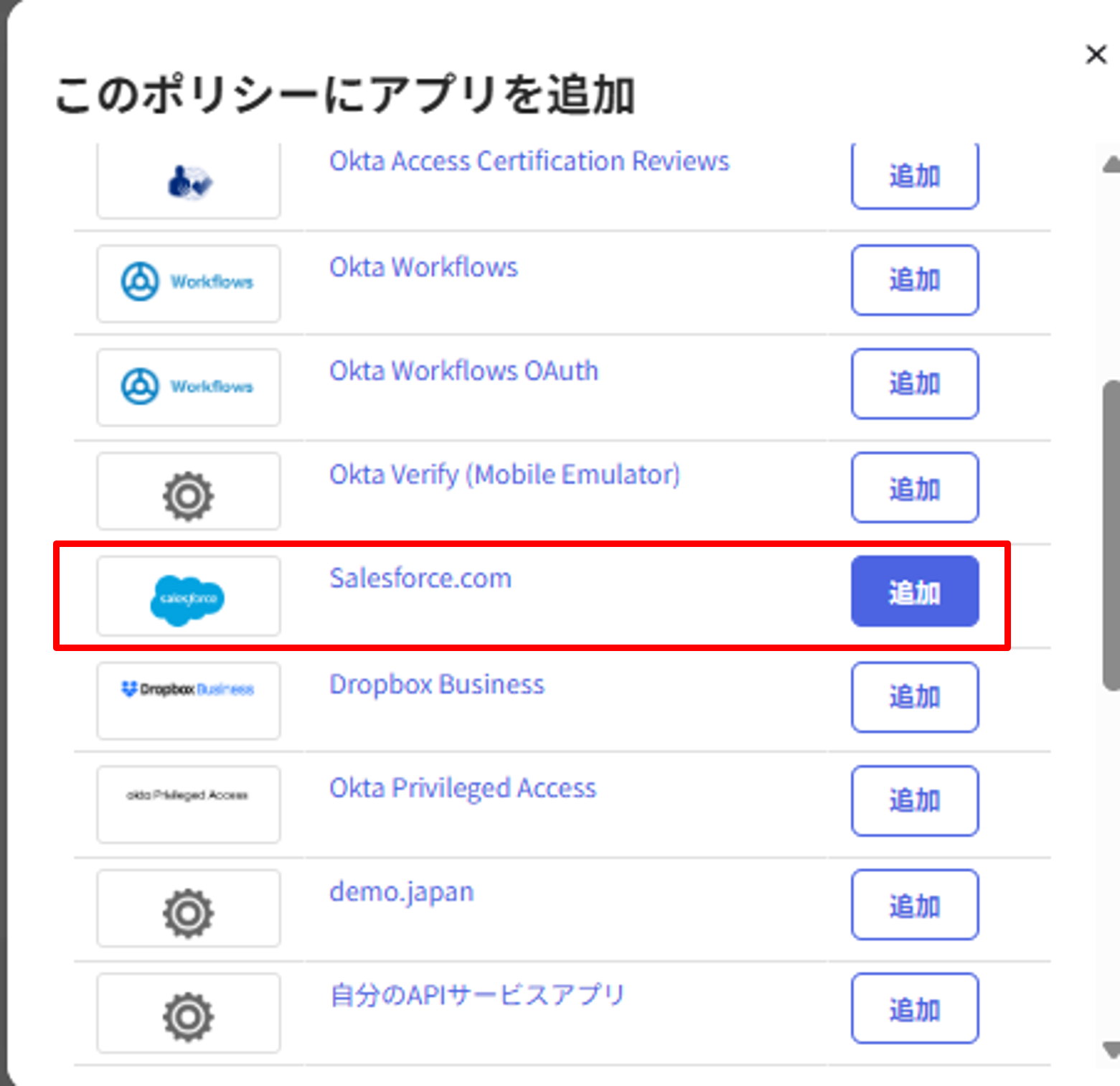

こちらで、ルールを適用するアプリケーションを設定します。「アプリを追加」をクリックします。

Salesforce.comを 追加します。

認証ポリシーのルールにSalesforceが追加されました。

これで設定は完了です。

動作確認

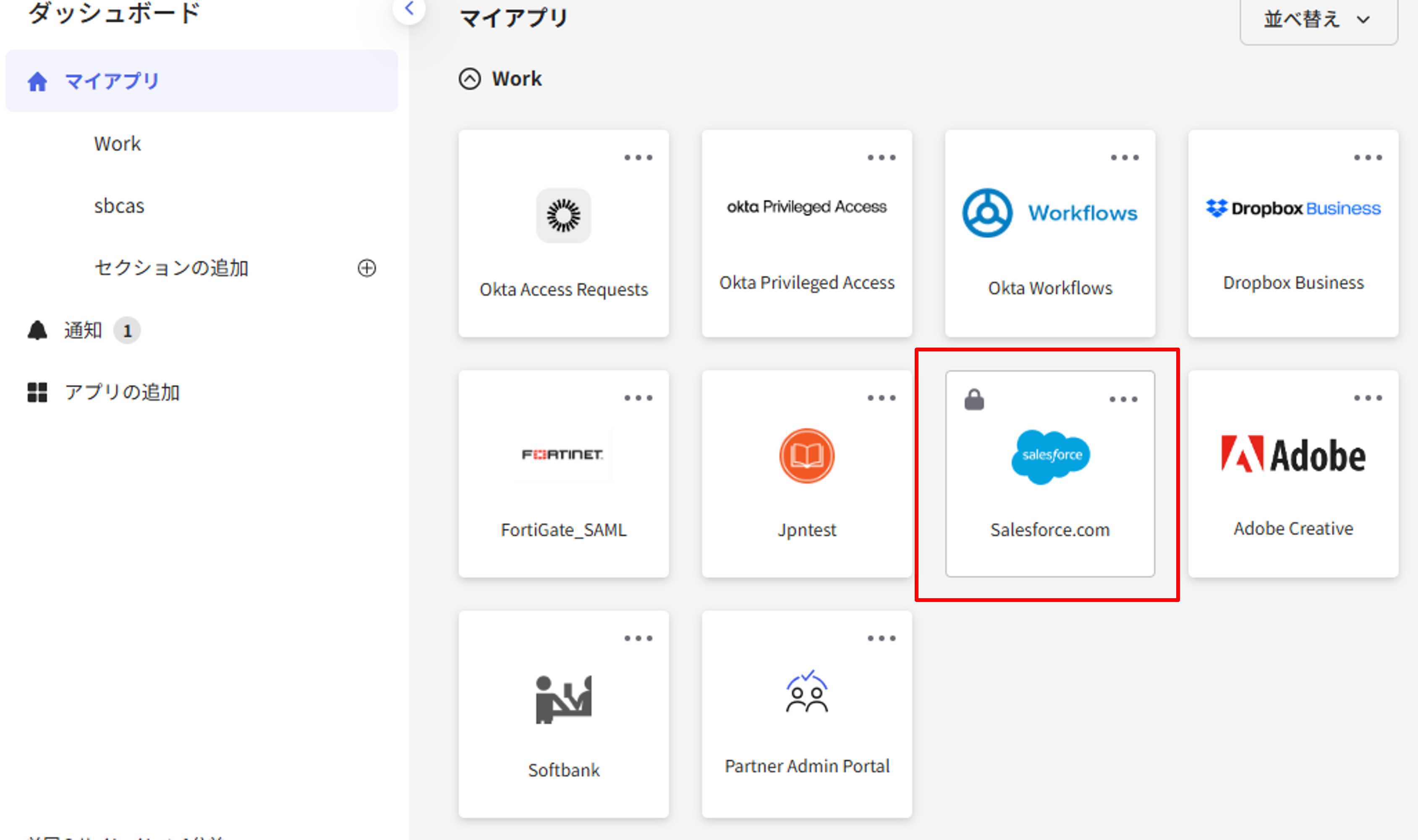

指定したIPゾーン以外から、Salesforceと連携済みのユーザーでOktaにログインします。

ユーザーのダッシュボードを開いてみると、Salesforceのアイコンに鍵アイコンが表示されています。クリックしてもアプリにアクセスできない状態です。

また、Oktaのダッシュボードを介さずに直接Salesforceのサイトにアクセスを試みても、以下のようにエラーとなり進めません。

おわりに

今回は、Oktaを利用したSalesforceへのIP制限設定の手順をご紹介しました。

SSOや多要素認証に加え、IP制限を組み合わせることでSaaS利用時のセキュリティ対策をより強固にできます。

扱うデータの機密性に応じてアクセス制御を設定していくことが理想ですが、Okta経由での連携をしたアプリに対しては、きめ細やかにポリシー制御を行なえますので活用いただければと思います。

※本ブログの内容は投稿時点での情報となります。

今後アップデートが重なるにつれ正確性、最新性、完全性は保証できませんのでご了承ください。

他のおすすめ記事はこちら

著者紹介

SB C&S株式会社

技術本部 技術統括部 第4技術部 2課

小野 詩織