本記事は、Prisma AccessのPre-Logonに必要な設定手順をご紹介します

※Strata Cloud Managerでの設定手順です

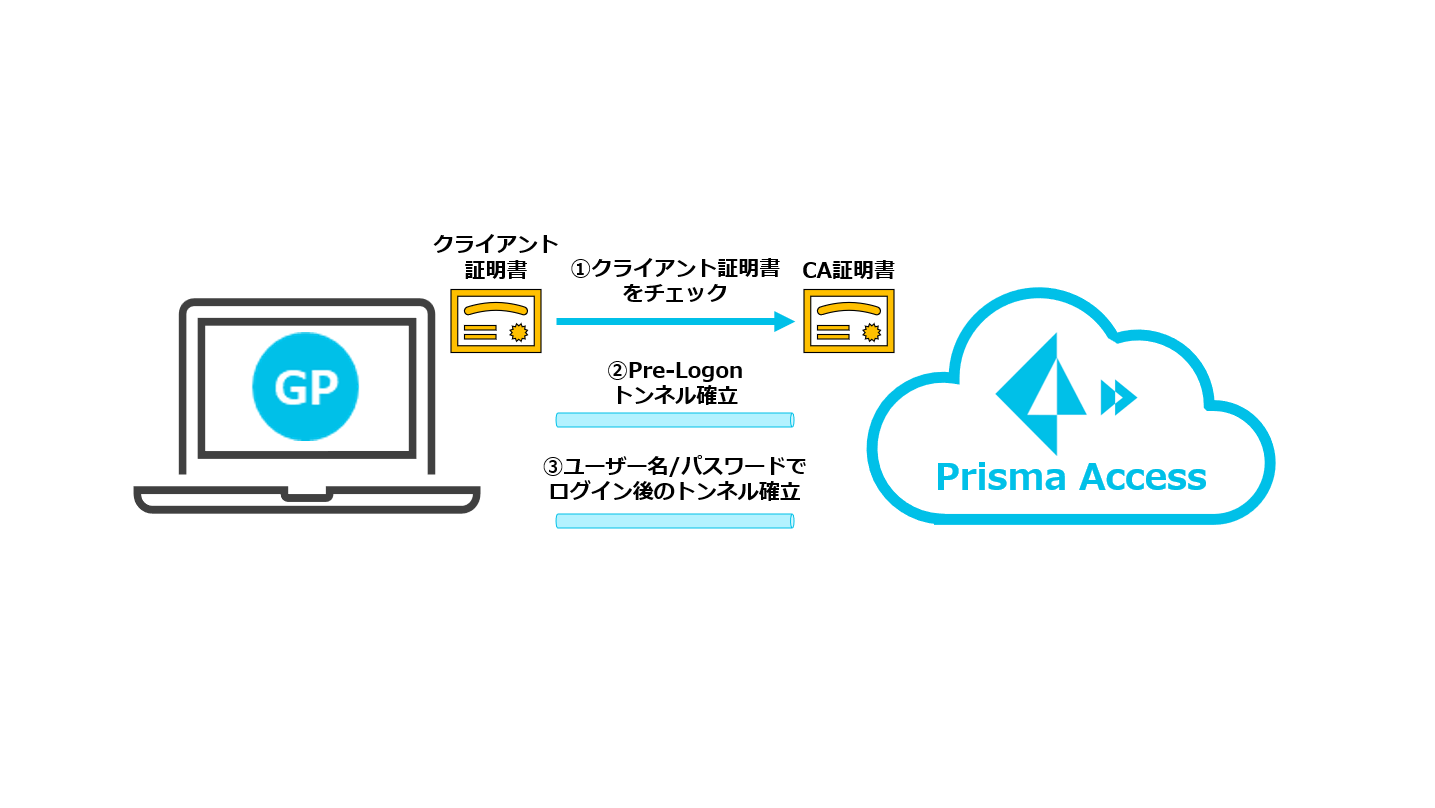

Pre-Logonとは

ユーザーがログインする前に端末認証し、VPNトンネルを確立する接続方法のことです

この接続方法の目的は、社外ネットワークの端末の電源を入れた際に社内ネットワークへの最小権限でのアクセスを実現することで、社内Active Directoryでの認証やログオン前のスクリプト実行などで利用します

Prisma Accessでは、Pre-Logon接続を利用しログイン前に端末認証でVPNトンネルの確立が可能です

Prisma AccessでのPre-Logonの仕組み

Pre-Logonの設定手順

- ネットワーク構成例

- LDAPプロファイルと認証プロファイル設定

- 証明書のインポートと証明書プロファイル設定

- GlobalProtectのユーザー認証設定

- GlobalProtectアプリケーション設定

- 動作確認

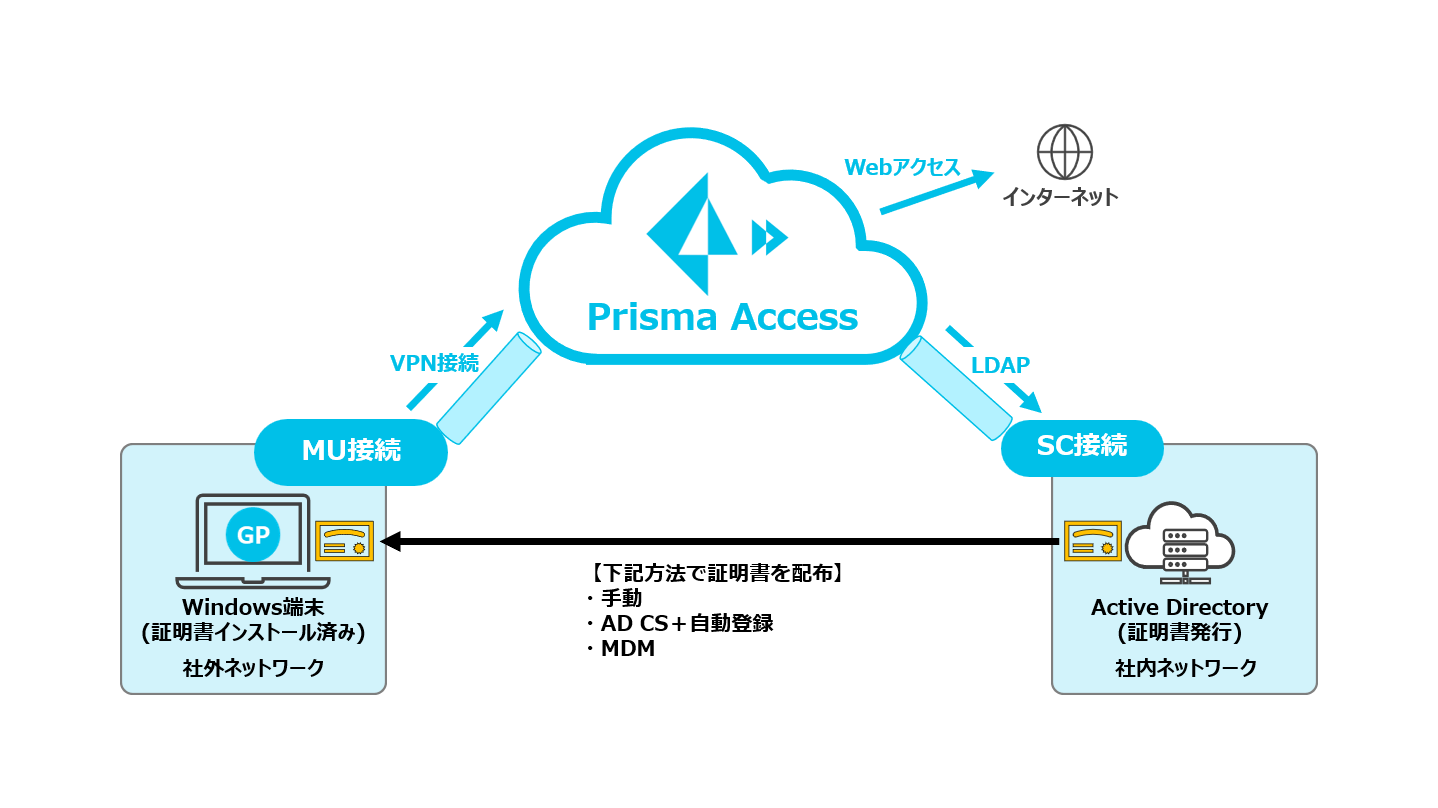

1.ネットワーク構成例

社外端末からMU接続する際にPre-Logonを利用し、社内Active Directoryの認証を利用する想定です

【前提】

・端末がGlobalProtectのMU接続可能な状態

・Prisma Accessから社内ネットワークに対してSC接続が可能な状態

・端末認証用のクライアント証明書を端末にインストールしている状態

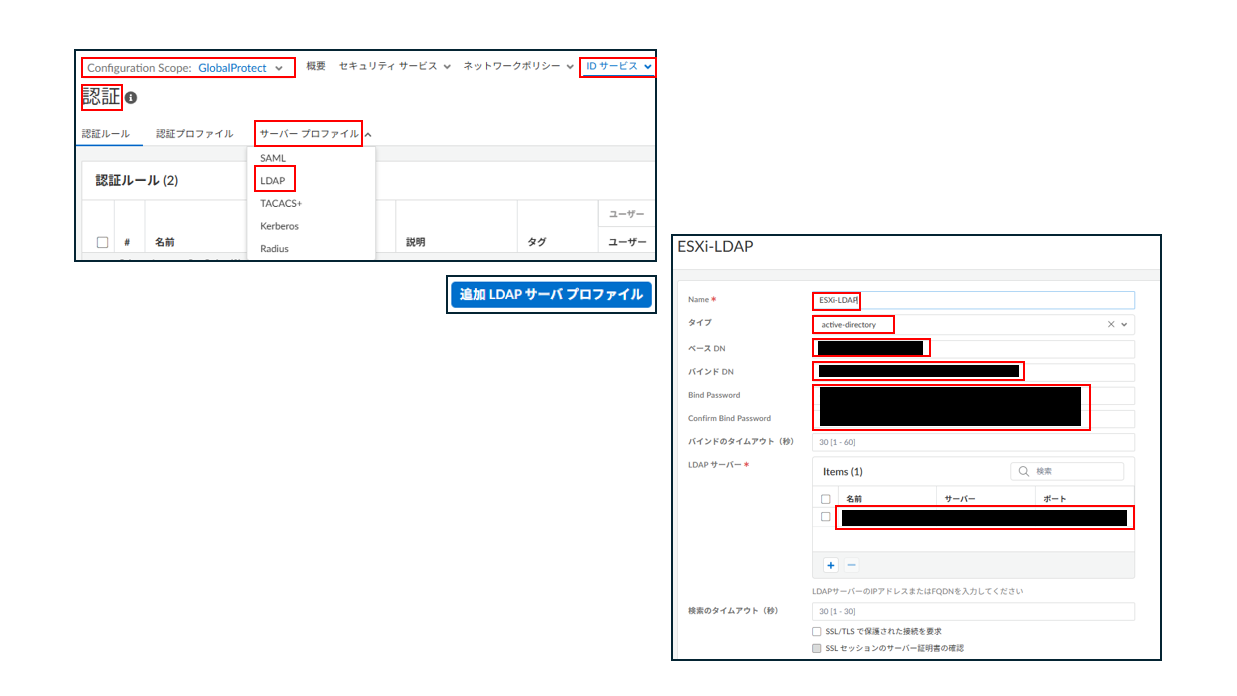

2.LDAPプロファイルと認証プロファイル設定

2.1 LDAPプロファイル設定

[Configuration > NGFW and Prisma Access > IDサービス > 認証 > サーバー プロファイル > LDAP]

Configuration ScopeはGlobalProtectを選択

①追加LDAPサーバ プロファイルをクリックします

②任意の名前を入力、タイプはactive-directoryを選択、社内Active DirectoryのベースDNやバインドDN、Bind Password、LDAPサーバーの情報を入力します

2.2 認証プロファイル設定

[Configuration > NGFW and Prisma Access > IDサービス > 認証 > 認証プロファイル]

Configuration ScopeはGlobalProtectを選択

①プロファイルの追加をクリックします

②認証方式はLDAP、LDAPサーバプロファイルは2.1で作成したプロファイルを選択、任意のプロファイル名を入力します

※本記事では、ログイン属性はsAMAccountNameを指定します

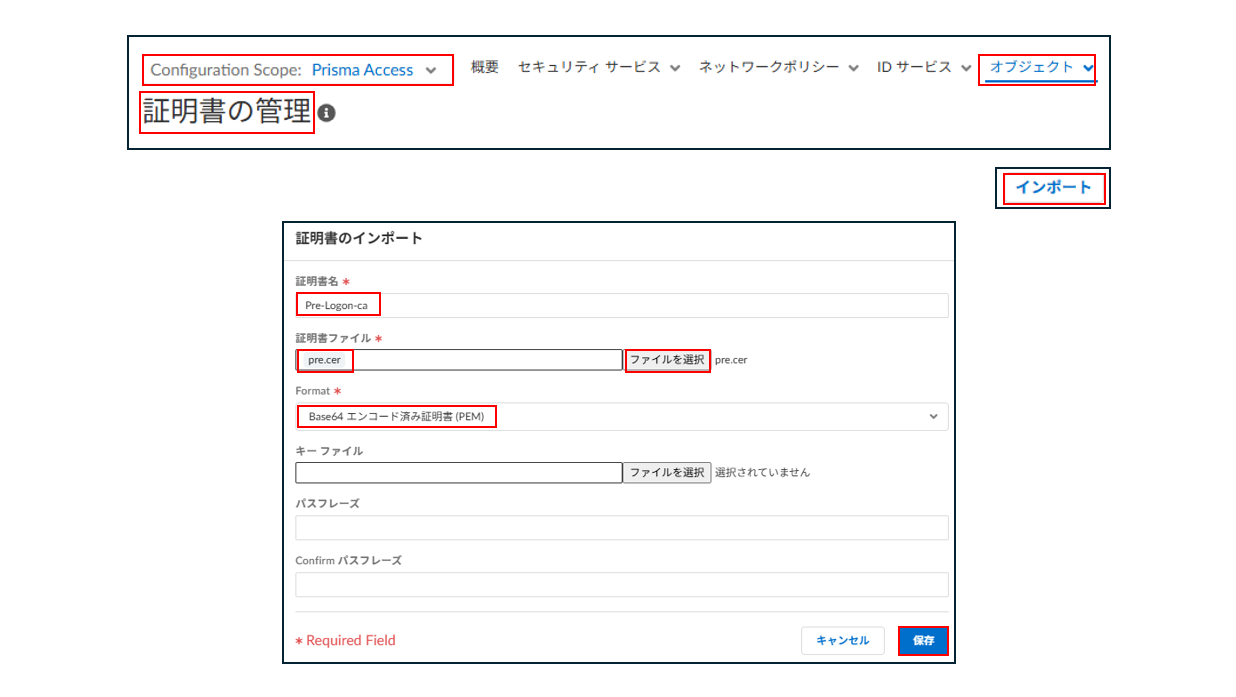

3.証明書のインポートと証明書プロファイル設定

3.1 証明書のインポート

[Configuration > NGFW and Prisma Access > オブジェクト > 証明書の管理]

Configuration ScopeはPrisma Accessを選択

①インポートをクリックします

②任意の証明書名を入力、ファイルを選択をクリックしCA証明書を選択、FormatはBase64 エンコード済み証明書(PEM)を選択し、保存します

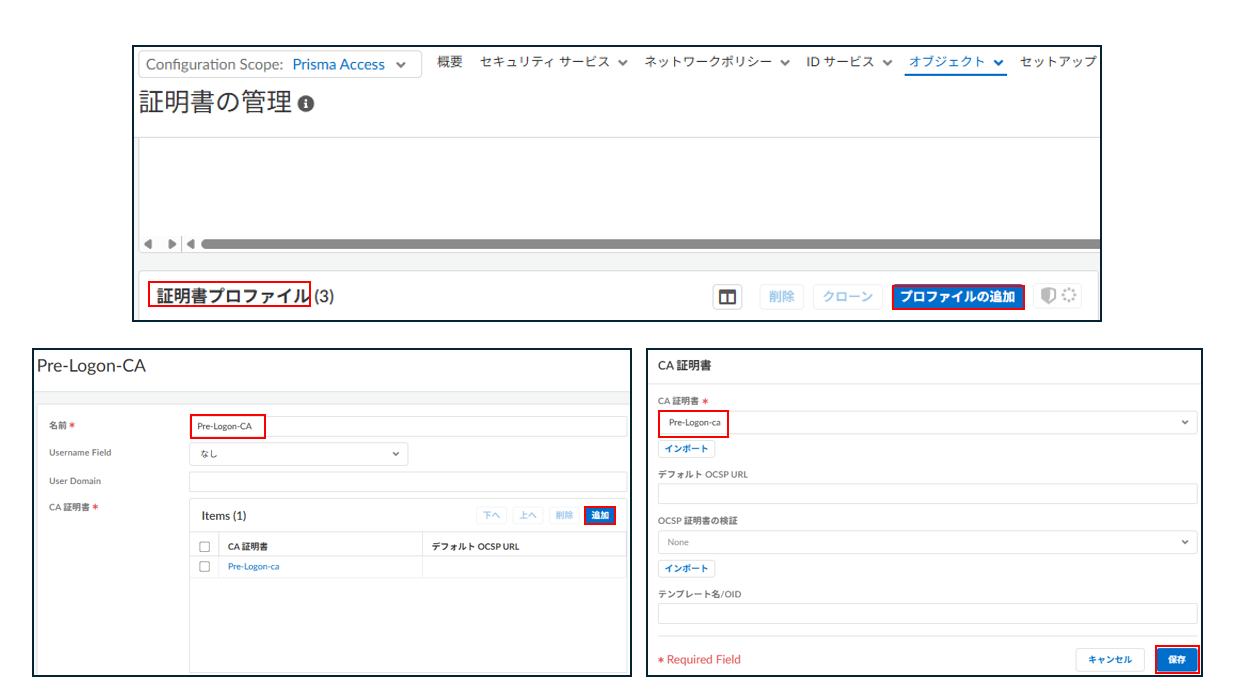

3.2 証明書プロファイル設定

[Configuration > NGFW and Prisma Access > オブジェクト > 証明書の管理]

①証明書プロファイルのプロファイルの追加をクリックします

②任意の名前を入力、CA証明書で追加をクリックし3.1でインポートした証明書を選択し、保存します

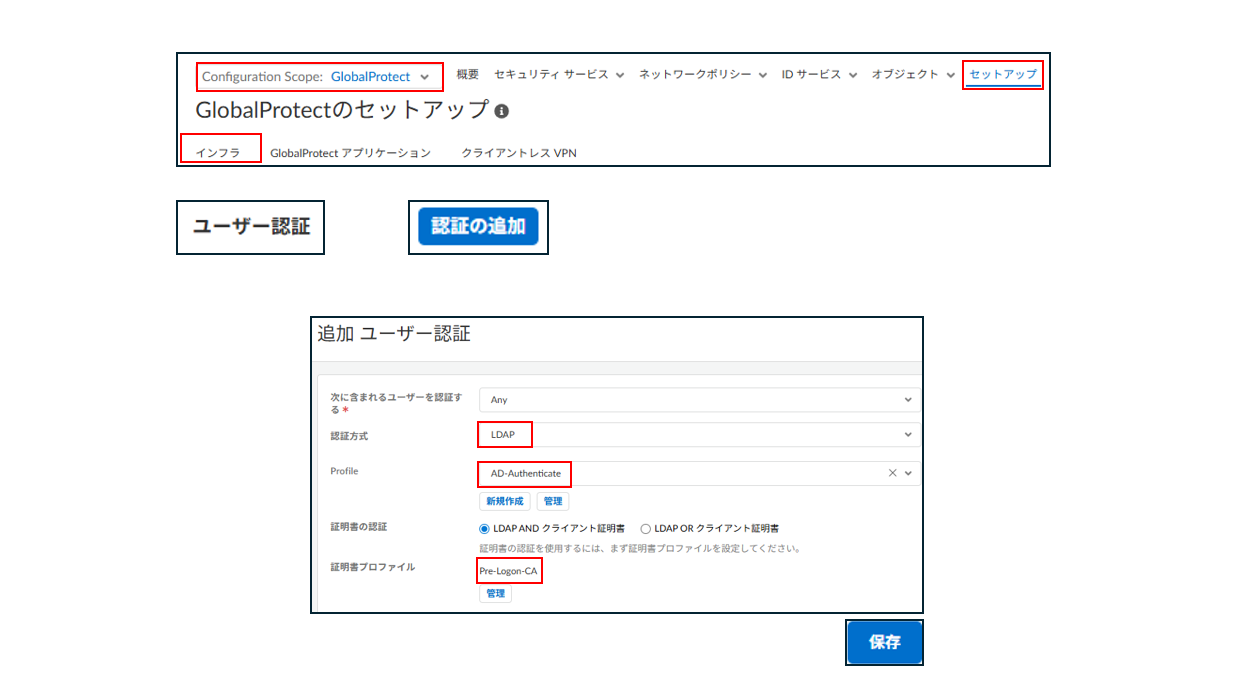

4.GlobalProtectのユーザー認証設定

[Configuration > NGFW and Prisma Access > セットアップ > インフラ]

Configuration ScopeはGlobalProtectを選択

①ユーザー認証の認証の追加をクリックします

②認証方式はLDAP、Profileは2.2で作成したプロファイル、証明書プロファイルは3.2で作成したプロファイルを選択し、保存します

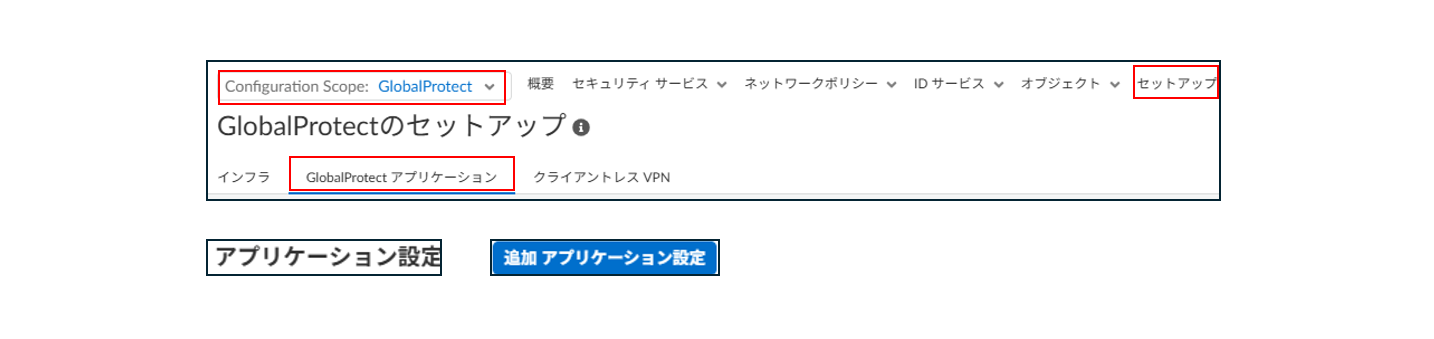

5.GlobalProtectアプリケーション設定

[Configuration > NGFW and Prisma Access > オブジェクト > 証明書の管理]

Configuration ScopeはGlobalProtectを選択

①アプリケーション設定の追加アプリケーション設定をクリックします

②任意の名前を入力、一致条件のユーザーエンティティはMatch Anyを選択、Certificate Profileは3.2で作成したプロファイルを選択します

②アプリケーション設定の接続はEven before the user logs on to the machine(Pre-Logon)を選択します

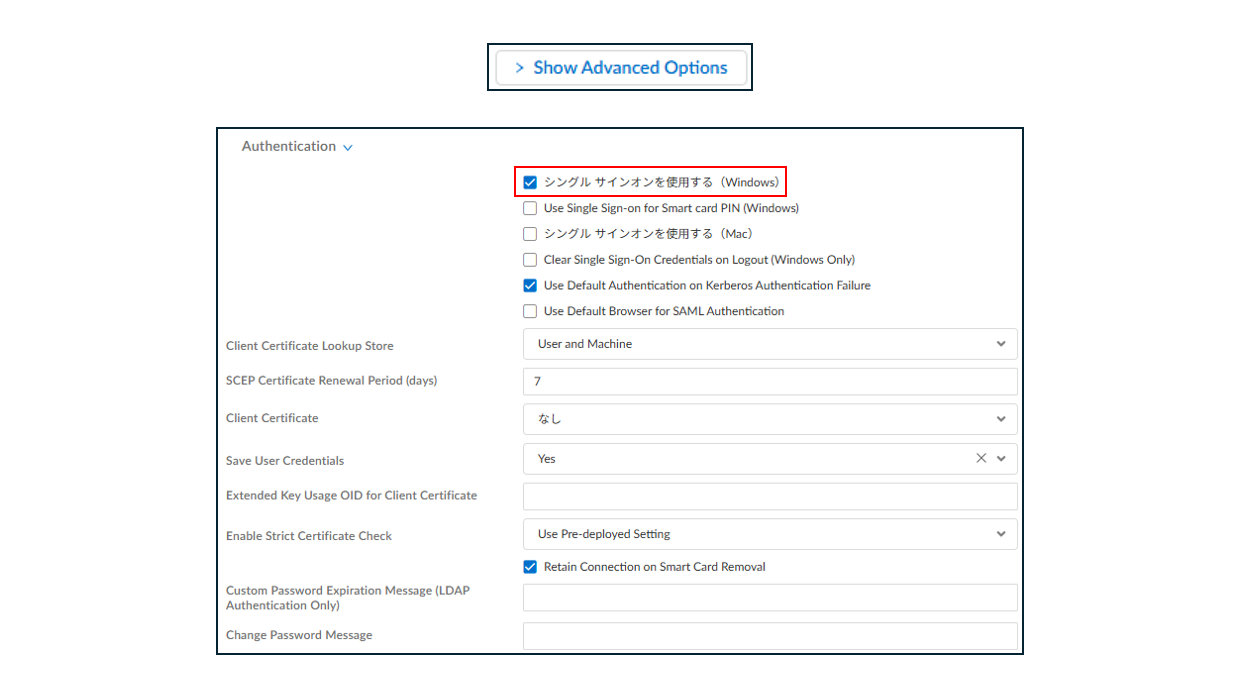

③Show Advanced Optionsをクリックします

④Authenticationのシングルサインオンを使用する(Windows)にチェックがされているか確認し、保存します

※チェックされていることでユーザーログイン時に、GlobalProtectがログイン時の認証情報で自動ログインします

【シングルサインオンを使用する(Windows)を利用しないユースケース】

・WindowsログオンのアカウントとVPN接続時のユーザ認証情報が異なり、GPエージェントに個別でID/パスワードを入力させたい

・Windows端末への生体認証とVPNの自動接続の併用したい(生体認証用のサーバーへのアクセスにはVPN接続必要である想定)

・Windowsログオン後、他社のワンタイムパスワードを生成させ、OTPでGPエージェントのユーザログインで利用など

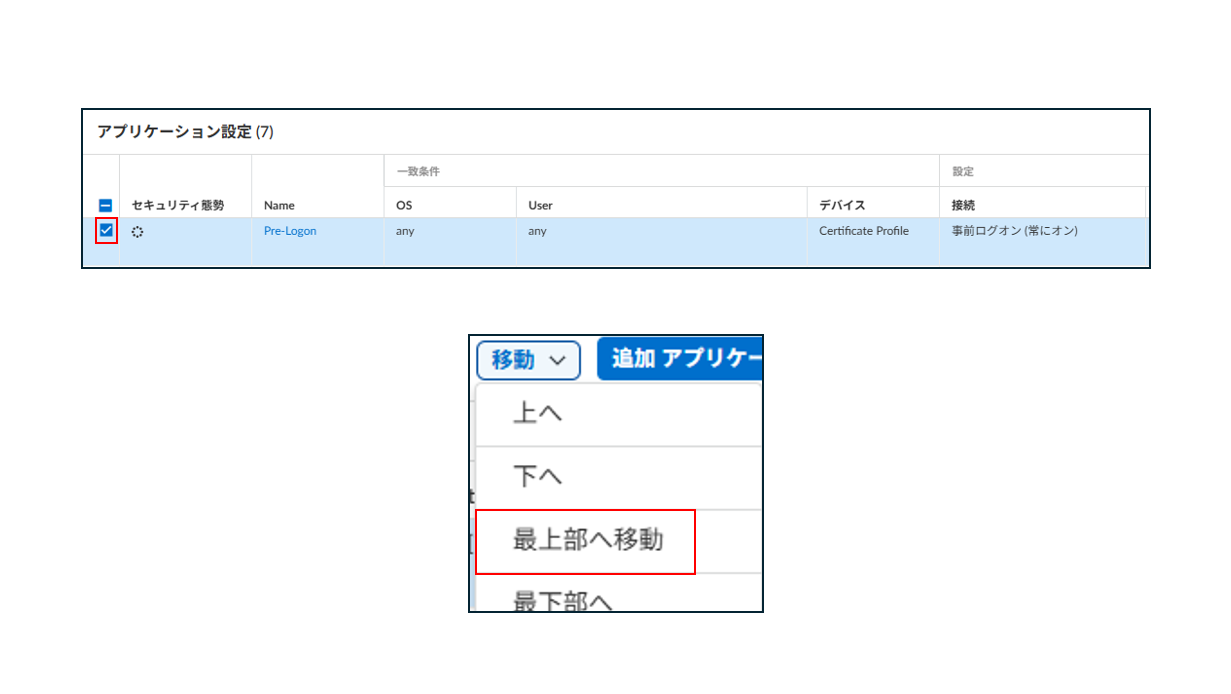

⑤作成した設定を移動の最上部へ移動をクリックし、最上部に移動します

※GlobalProtectログイン後のユーザーでアプリケーション設定を適用する場合は追加でプロファイルを作成ください

※アプリケーション設定の順番はご利用の環境に合わせて設定ください

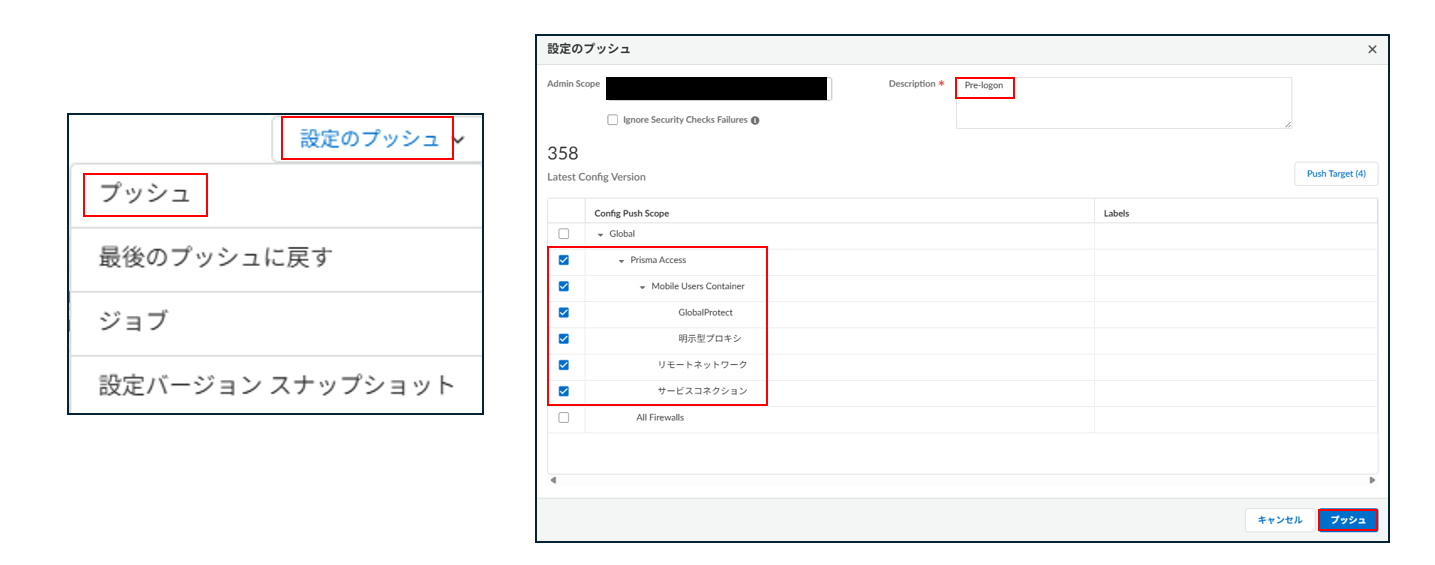

⑥設定のプッシュのプッシュをクリック、Descriptionに任意の英数字を入力、Config Push ScopeでPrisma Accessを選択し、プッシュをクリックします

6.動作確認

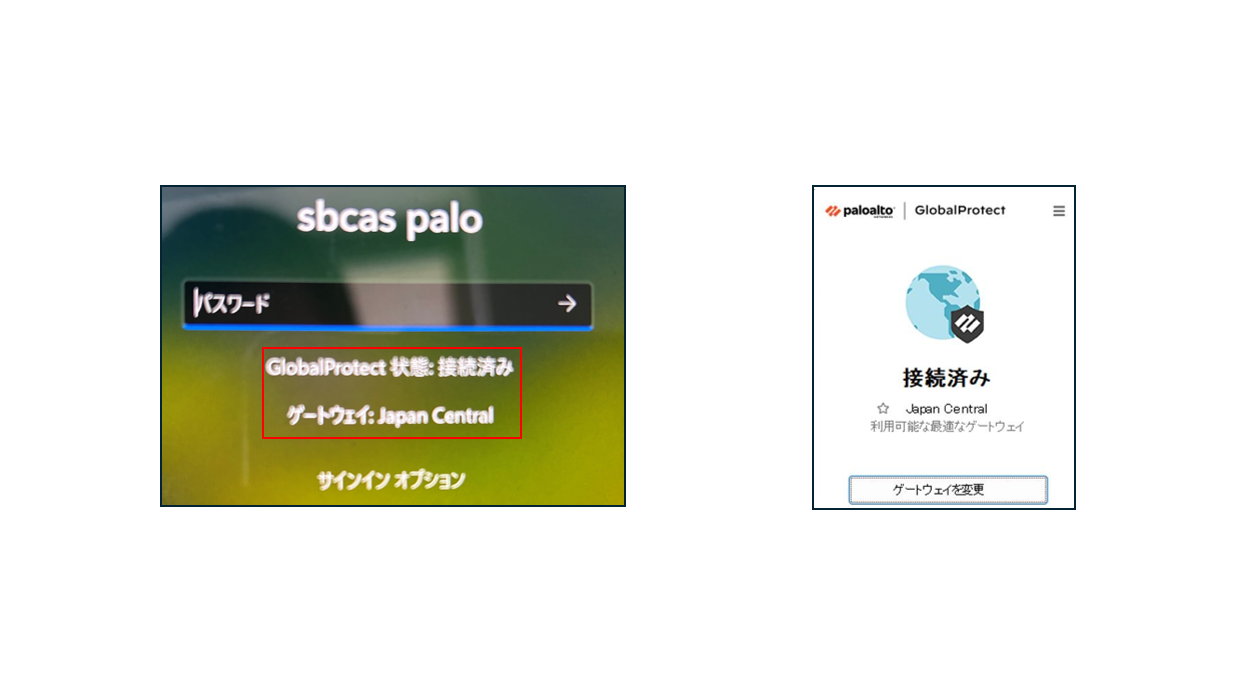

①GlobalProtectをインストール済みのWindows端末の電源を入れます

②ログイン画面で下図のようにGlobalProtect 状態: 接続済みと表示されればPre-Logonの状態です

※5.でシングルサインオンを使用する(Windows)を有効にしていない場合は表示されませんが、Pre-Logonの状態になります

③ログイン後にGlobalProtectで自動ログインされます

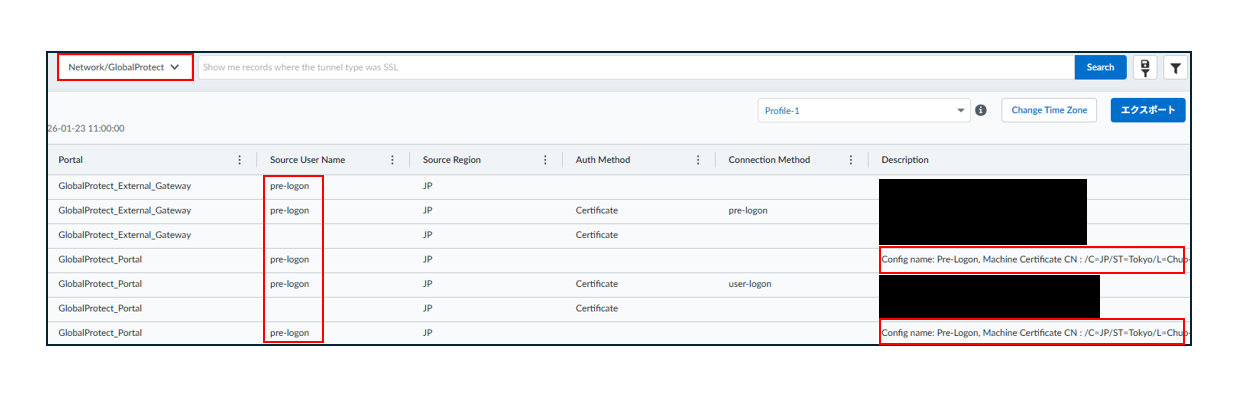

④Strata Cloud ManagerのLog ViewerでNetwork/GlobalProtectを選択するとPre-Logonできていることが確認できます

まとめ

今回は、Prisma AccessのPre-Logonの設定手順をご紹介しました。

本機能を利用することでログイン前に端末認証でVPNトンネルを確立することが可能になります。

是非、皆様の検証時のご参考にしていただけたらと存じます。

__________________________________________________________________________________

※本ブログの内容は投稿時点での情報となります。今後アップデートが重なるにつれ正確性、最新性、完全性は保証できませんのでご了承ください。

他のおすすめ記事はこちら

著者紹介

SB C&S株式会社

技術本部 技術統括部 第4技術部 2課

江幡 政春