こんにちは

SB C&Sの登です。

今回は販売終了が迫りリプレースの機会が多いであろうFortiGate100Fから90Gへ移行する場合の手順と注意すべき点を確認しながら移行をスムーズに完了させる方法について記載していきます。

※記事ではすでに121GになっていますがFシリーズからGシリーズへ移行すると仮定して手順を紹介します。

前提

既存のFortiGate100F(121G)から新規FortiGate90Gへ移行

ファームウェアバージョンは別々

HA構成

目次

1.確認すべき項目

2.OSバージョン

3.設定項目の確認

4.Config投入

5.設定確認,Config比較

6.移行手順確認

7.接続確認

8.移行完了

1.確認すべき項目

既存FortiGateで移行する設定を整理します。

詳細は既存FortiGateの設定表があればそれに沿った設定を確認していけばいいかと思いますが、今回確認するのは既存FortiGateに入っているログインID,パスワード、インタフェース、DNS、SD-WAN、スタティックルート、ポリシールート、OSPF、ファイアウォールポリシー、アドレス、IPSecトンネルを新規FortiGateへ移行するために抽出します。

後述しますが、FortiGate90Gでも新しいファームウェアではSSL-VPNの機能が削除されており、リモートアクセスを行う場合はIPSec-VPNなどの設定が必要となります。

今回は121Gから90Gへの移行のためインタフェースの数が一致しておらず、そのままコンフィグを投入することができません。そのため、90Gのインターフェースに合うように設定する必要があります。

※注意点

90GではSFPポートとWANポートが排他のためLAN側をSFPで接続したい場合はWANポートに設定を入れる必要があります。また、121Gにはmgmtポートが存在しますが90Gには存在しないので別のポートにmgmtを割り当てる必要があります。

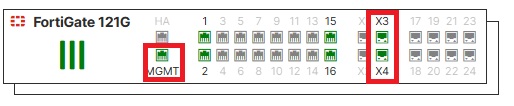

図1.121Gのインタフェース

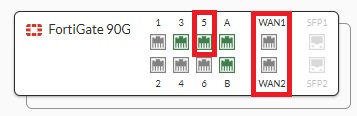

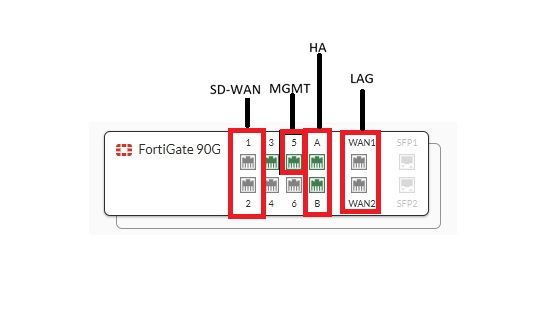

図2.90Gのインタフェース

上が121Gで下が90Gです。port5をmgmtポートとして作成し、SFPをLAN側で利用したいため、wan1,wan2のSFPをLANとしてLAGを作成しています。

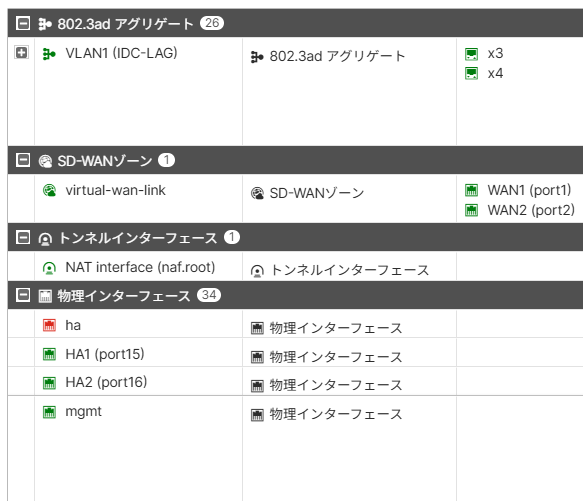

図3.121Gのインタフェース2

図4.90Gのインタフェース2

最終的に各ポートに対応するインタフェースは以下のようになります。

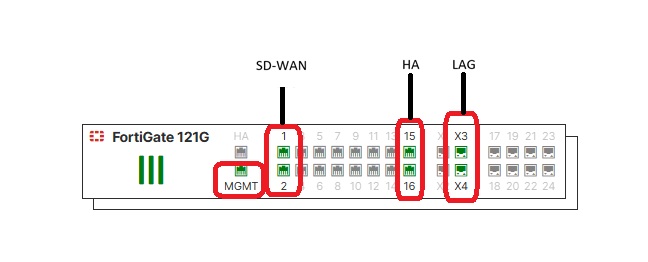

図5.121Gインタフェース割り当て

図6.90Gインタフェースの割り当て

WAN1,WAN2にLAGの設定を入れていますが実際に接続するのはSFP1,SFP2です。排他のためSFP1,SFP2に接続されるとWAN1,WAN2は無効になります。

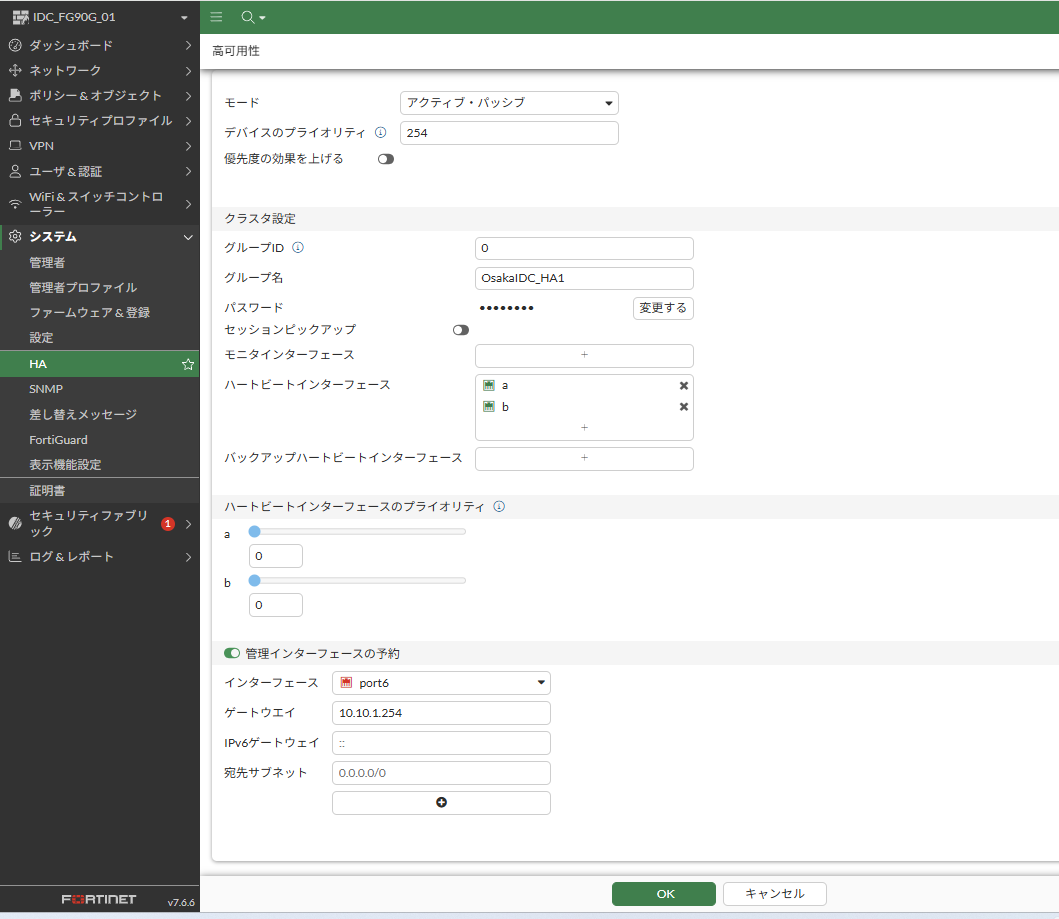

今回HAを構成していますが既存と別のポートで行っていますのでそちらの設定方法もここに記載します。

1. システム→HA

2. モードを設定(アクティブ・パッシブ、またはアクティブ・アクティブ)

3. デバイスのプライオリティを設定(数字が大きい方が優先)

4. グループIDを設定(対向機器と共通)

5. グループ名を設定(対向機器と共通)

6. ハートビートインターフェスを設定(HA構成ポートを指定)

7. 管理インタフェースの予約を設定

図7.HAの設定

2.OSバージョン

configを流し込む前にOSのバージョンを確認します。今回は121Gと90Gのバージョンを合わせないまま設定していますが、可能であればバージョンは揃えてください。バージョン確認はシステム→ファームウェア&登録で確認可能です。

3.設定項目の確認

FortiでCLIコンソールを開き show と入力します。デフォルト設定を除く設定が表示されるますので、基本的にはこれらを反映させます。FG90GではSSL-VPNの廃止に伴い、IPsec-VPNでの再設定が必要になる点に注意してください。

4.Config投入

各コマンドで出力された情報を確認しメモします。

show system admin

# NTP

show system ntp

# Routing

show router static

# address / addrgrp

show firewall address

show firewall addrgrp

# VPN

show vpn ipsec phase1-interface

show vpn ipsec phase2-interface

セキュリティプロファイルを設定している場合は下記コマンドで移行可能です。

| IPS | show ips sensor |

| Web Filter | show webfilter profile |

| Application Control | show application list |

| Antivirus | show antivirus profile |

5.設定確認,CONFIG比較

WinMergeなどの比較ソフトを使用して投入したコンフィグを比較します。SSL-VPNの設定変更など、更改後の機種に合わせた調整を行ってください。

6.移行手順確認

1. 既存・新規双方のConfigをバックアップ

2. 既存機をシャットダウン・抜線

3. 新規機を接続・電源投入

7.接続確認

確認する宛先が多い場合は、各IPへの試験をSSH経由のPowerShellで一気に実行することで簡略化できます。

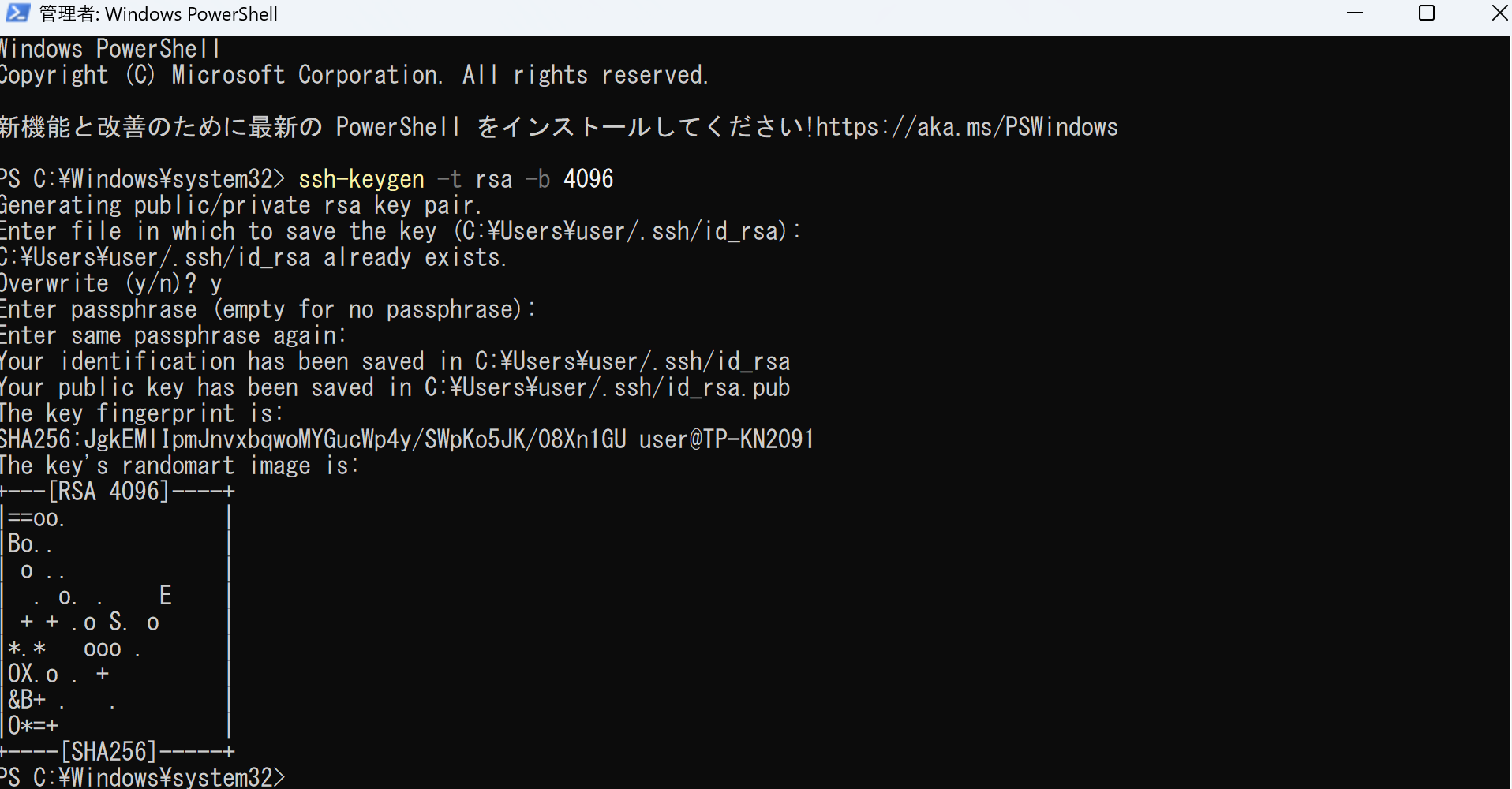

手順1:接続PCでSSHキー作成

ssh-keygen -t rsa -b 4096 (パスワードは空白)

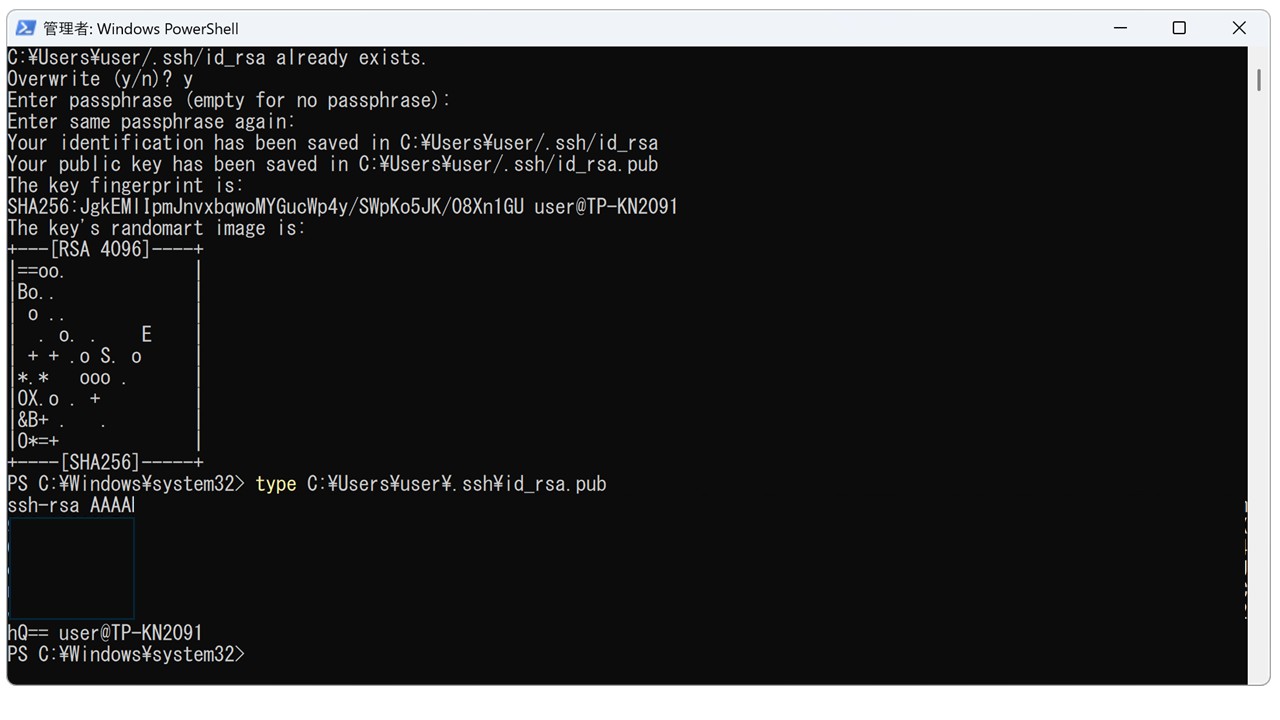

手順2:公開鍵をFortiGateへインポート

FortiGateのCLIで以下を実行します:

edit admin

set ssh-public-key1 "ssh-rsa AAA..."

next

end

準備ができたら、以下のスクリプトをPowerShellで実行します。

宛先のIPアドレスなどは環境によって変更してください。

$FGT_IP = "10.10.1.254" # FortiGate管理IP

$User = "admin" # 管理ユーザ

$KeyPath = "C:\Users\user\.ssh\id_rsa" # SSH秘密鍵

# ===== 結果保存 =====

$OutFile = "$env:USERPROFILE\fortigate_ping_result.txt"

Remove-Item $OutFile -ErrorAction Ignore

# ===== 送信元インターフェースIP =====

$SourceList = @(

"10.10.1.254"

)

# ===== Ping対象 =====

$TargetList = @(

"10.20.1.254",

"10.30.1.254",

"10.40.1.254"

)

# ===== 実行 =====

foreach ($src in $SourceList) {

$Header = "===== Source $src ====="

Write-Host "`n$Header"

Add-Content $OutFile "`n$Header"

foreach ($dst in $TargetList) {

Write-Host "PING $dst"

$cmd = @"

execute ping-options reset

execute ping-options source $src

execute ping-options repeat-count 3

execute ping $dst

"@

$result = $cmd | ssh -T -i $KeyPath "$User@$FGT_IP"

$block = @(

"----- Target: $dst -----"

$result

)

$block | Tee-Object -FilePath $OutFile -Append

}

}

実行結果

===== Source 10.10.1.254 ===== PING 10.20.1.254 ----- Target: 10.20.1.254 ----- IDC_FG90G_01 # IDC_FG90G_01 # IDC_FG90G_01 # IDC_FG90G_01 # PING 10.20.1.254 (10.20.1.254): 56 data bytes 64 bytes from 10.20.1.254: icmp_seq=0 ttl=255 time=3.8 ms 64 bytes from 10.20.1.254: icmp_seq=1 ttl=255 time=3.9 ms 64 bytes from 10.20.1.254: icmp_seq=2 ttl=255 time=3.7 ms --- 10.20.1.254 ping statistics --- 3 packets transmitted, 3 packets received, 0% packet loss round-trip min/avg/max = 3.7/3.8/3.9 ms IDC_FG90G_01 # IDC_FG90G_01 # PING 10.30.1.254 ----- Target: 10.30.1.254 ----- IDC_FG90G_01 # IDC_FG90G_01 # IDC_FG90G_01 # IDC_FG90G_01 # PING 10.30.1.254 (10.30.1.254): 56 data bytes 64 bytes from 10.30.1.254: icmp_seq=0 ttl=255 time=15.1 ms 64 bytes from 10.30.1.254: icmp_seq=1 ttl=255 time=14.8 ms 64 bytes from 10.30.1.254: icmp_seq=2 ttl=255 time=15.1 ms --- 10.30.1.254 ping statistics --- 3 packets transmitted, 3 packets received, 0% packet loss round-trip min/avg/max = 14.8/15.0/15.1 ms IDC_FG90G_01 # IDC_FG90G_01 # PING 10.40.1.254 ----- Target: 10.40.1.254 ----- IDC_FG90G_01 # IDC_FG90G_01 # IDC_FG90G_01 # IDC_FG90G_01 # PING 10.40.1.254 (10.40.1.254): 56 data bytes 64 bytes from 10.40.1.254: icmp_seq=0 ttl=255 time=9.1 ms 64 bytes from 10.40.1.254: icmp_seq=1 ttl=255 time=9.3 ms 64 bytes from 10.40.1.254: icmp_seq=2 ttl=255 time=8.9 ms --- 10.40.1.254 ping statistics --- 3 packets transmitted, 3 packets received, 0% packet loss round-trip min/avg/max = 8.9/9.1/9.3 ms

試験終了後は、以下のコマンドで登録した公開鍵を削除してください。

edit admin

unset ssh-public-key1

end

8.移行完了

接続確認まで問題なければ、基本的な移行は完了です。 宛先が多い場合は上記スクリプトを活用すると作業時間を大幅に短縮できますので是非ご活用ください!

FortiGate記事一覧

著者紹介

SB C&S株式会社

ICT事業本部 技術本部 ソリューション技術統括部 ソリューション技術部 2課

登 健太 - kenta nobori-