みなさまこんにちは!SB C&SでFortinet製品のプリセールスを担当している草野です。

端末やサーバのセキュリティ対策、脆弱性管理は日頃から意識されているかと思いますが、今回は少し視点を変えて、FortiGate自身のセキュリティを高めるための設定についてご紹介します。

FortiGateはネットワーク境界に配置されることが多く、インターネットから到達可能な環境に設置されるケースも少なくありません。

実際に、管理インタフェースを狙った攻撃や、FortiOSの脆弱性を悪用した侵害事例も報告されています。

だからこそ、セキュリティ対策を提供するFortiGate自身を適切に保護することが重要です。

本記事では、FortiGateをより安心してご利用いただくために、以下観点から、FortiGateを保護するための設定ポイントをご紹介します。

・管理アカウント

・管理アクセス制限

・仮想パッチ機能(ローカルインポリシー)

・ファームウェアアップグレード

免責

管理アカウントの設定

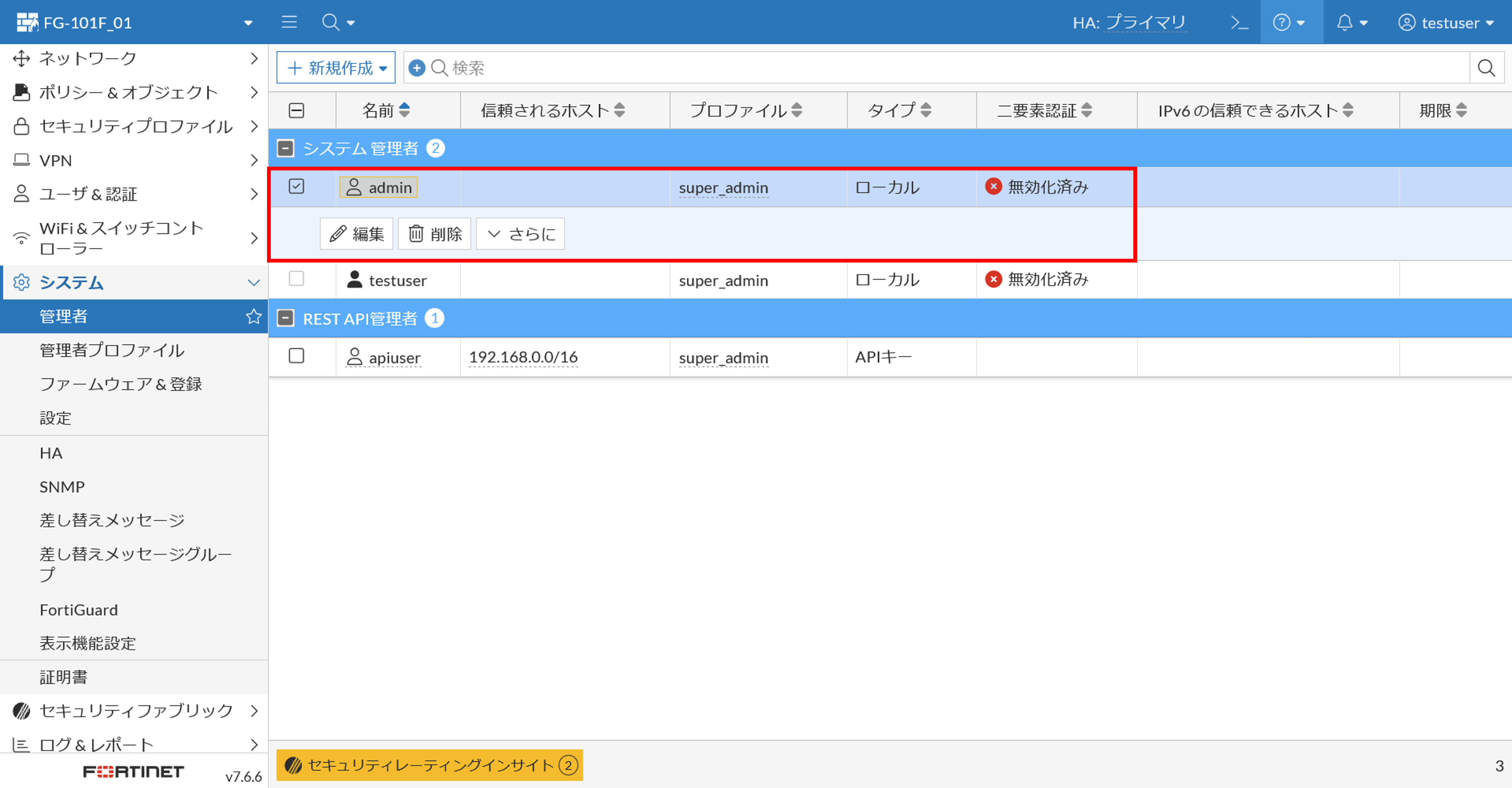

FortiGateではデフォルトで「admin」という管理アカウントが設定されています。

このアカウント名を変更せずに利用し続けると、攻撃者にとってはIDが既知の状態となり、パスワードのみを狙ったブルートフォース攻撃(総当たり攻撃)が容易になります。

対策として、以下の設定を推奨します。

・デフォルト管理アカウント名の変更

・強固なパスワードポリシーの設定

・不要な管理アカウントの削除

なお、デフォルトの管理アカウント「admin」は、super_admin権限を持つ別ユーザでログインすることで削除可能です。

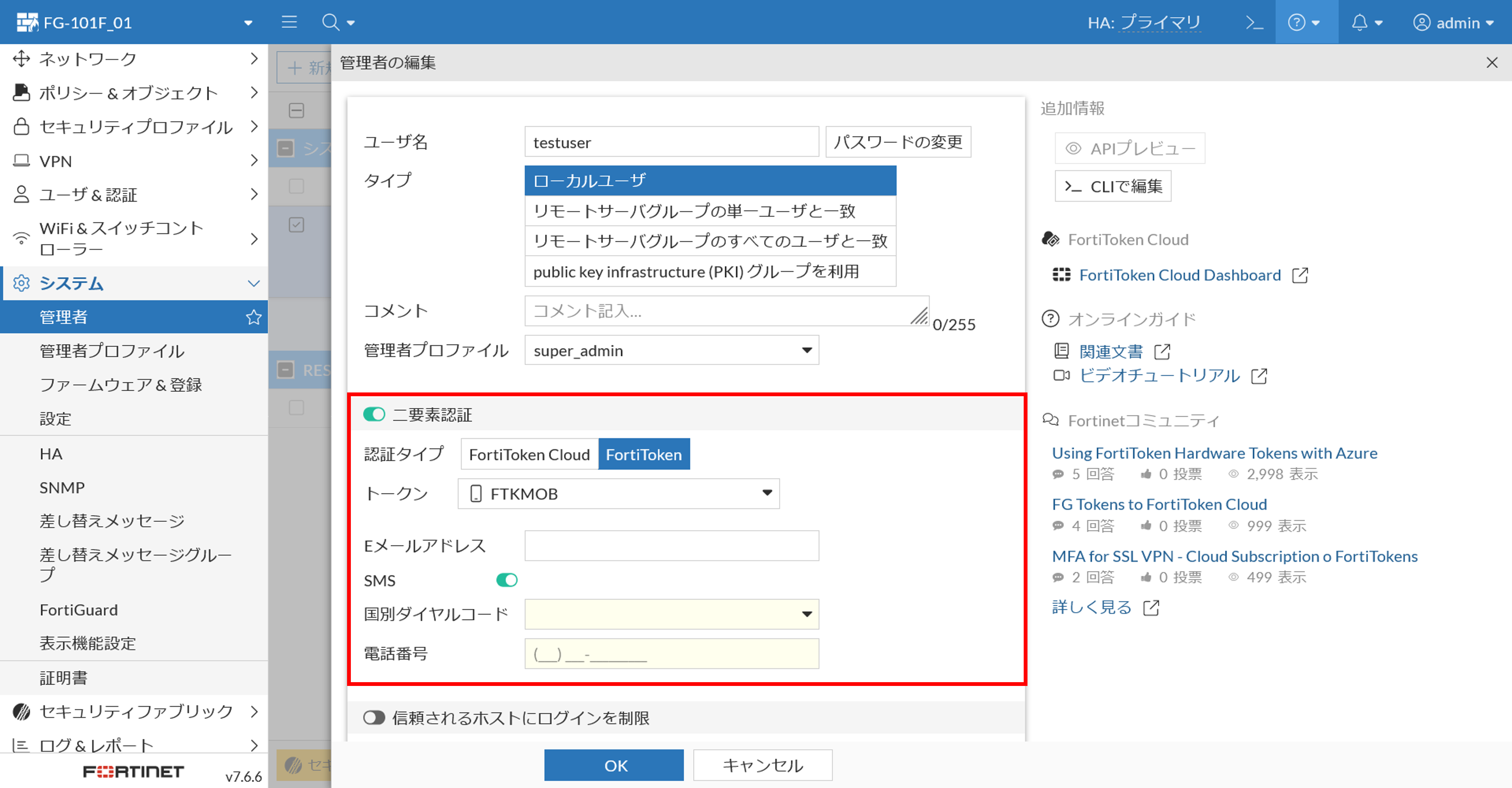

さらに、管理ログインをより強固にするために二要素認証の設定も可能です。

FortiGateのログインですぐに利用可能な認証手段は以下の通りです。

・Eメール

・SMS

・FortiToken Moblie(2アカウントまで無償利用可能)

万が一パスワードが漏えいした場合でも、不正ログインを防止できるため、管理者アカウントには二要素認証の設定を強く推奨します。

管理アクセスの制限

FortiGateでは複数の方法で管理アクセスを制限できます。

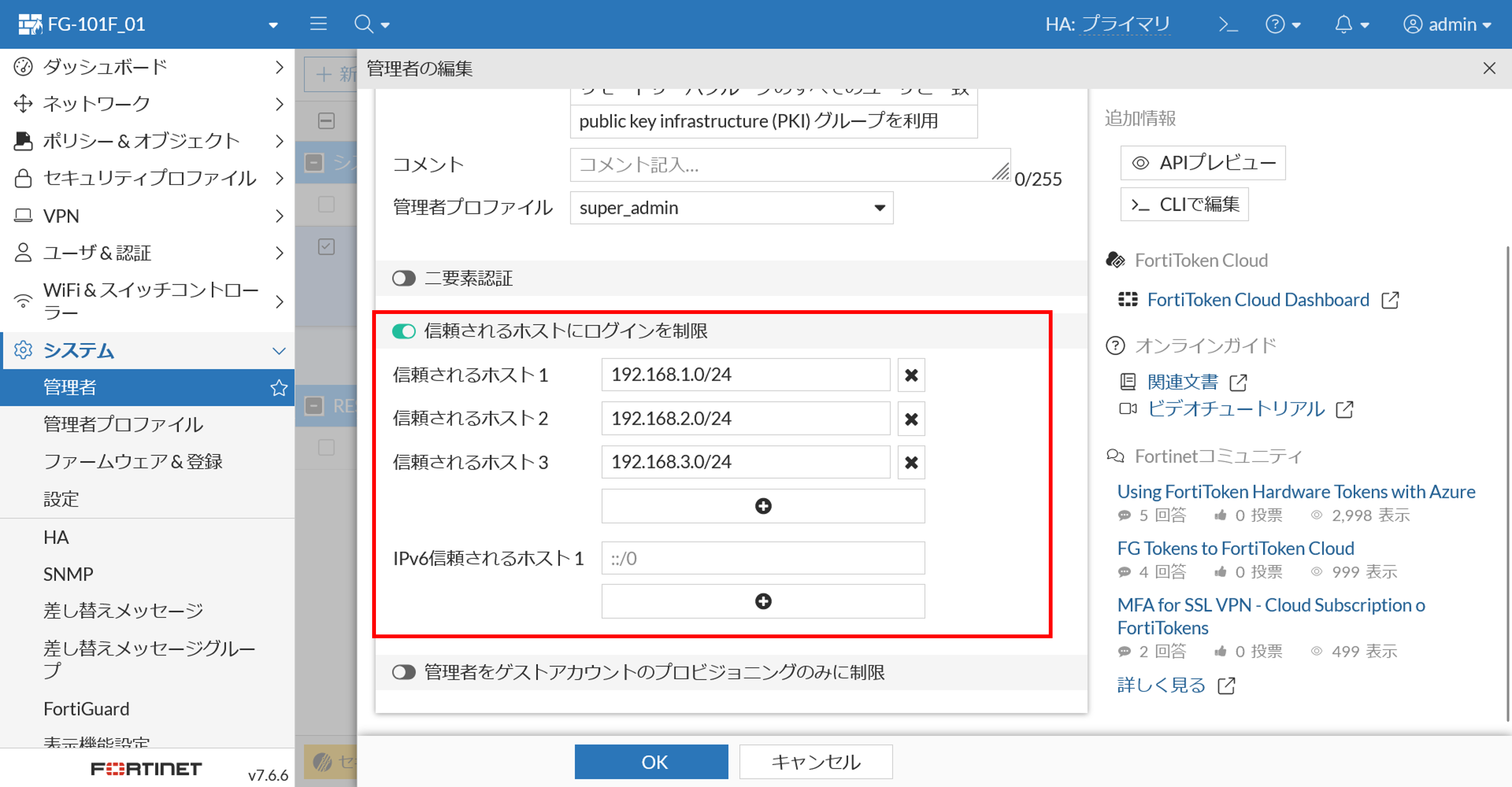

① 信頼されるホストの設定

管理アカウントごとに、HTTPSやSSHでログイン可能な送信元IPアドレスを制限できます。

これにより、許可した拠点や管理端末からのみ管理アクセスを可能とし、不特定多数からのアクセスを遮断できます。

特にインターネットに接したインタフェースで管理アクセスを許可している場合は、必ず設定すべき項目です。

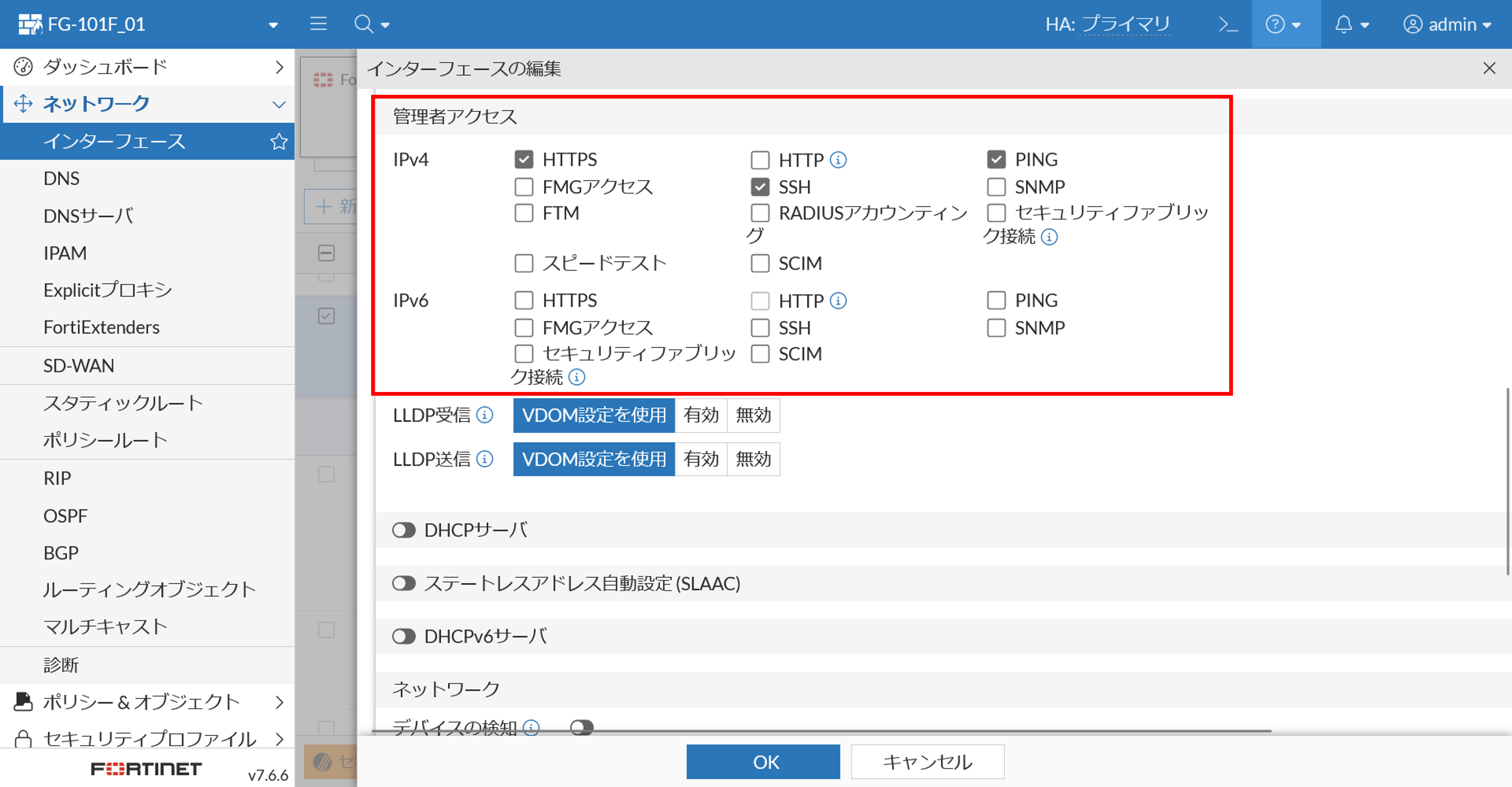

② インタフェースごとの管理プロトコル制限

各インタフェースで、HTTPS、SSH、PING、SNMPなど、利用するプロトコルのみを有効化できます。

不要な管理サービスを無効化することで、攻撃対象領域(アタックサーフェス)を最小化できます。

特にWAN側インタフェースでは、原則として管理アクセスを無効化する、もしくは厳格に制限することを推奨します。

仮想パッチ機能(ローカルインポリシー)

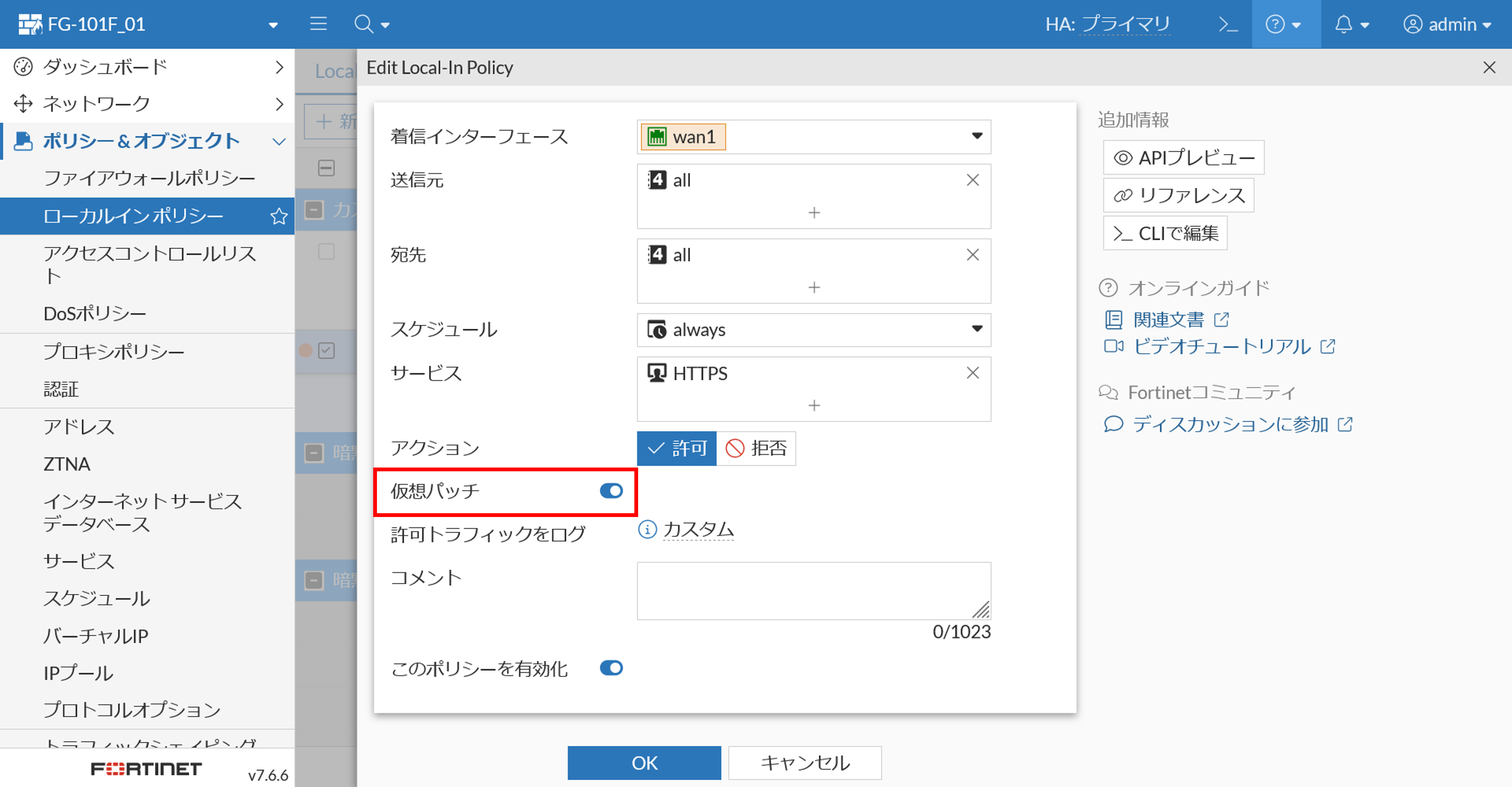

FortiGateには、通常のファイアウォールポリシーとは異なり、FortiGate自身宛トラフィックを制御する「ローカルインポリシー」という機能があります。

このローカルインポリシーを活用することで、管理サービスへのアクセス制御、必要最小限の通信のみ許可といった、より細かな制御が可能になります。

さらに、このローカルインポリシーで仮想パッチを有効化できます。

仮想パッチとは、FortiGateのIPSエンジンを用いて既知の脆弱性を悪用する通信をブロックする仕組みです。

脆弱性が公開されてから実際にパッチ適用するまでの間の「時間差リスク」を軽減する対策として有効です。

外部との接点を持つインタフェースに適用することで、管理ポートを狙った攻撃のリスク低減が可能です。

※FortiOS v7.2.6、v7.4.1以降で実装されており、FortiCareライセンスが必要となります。

ファームウェア自動更新

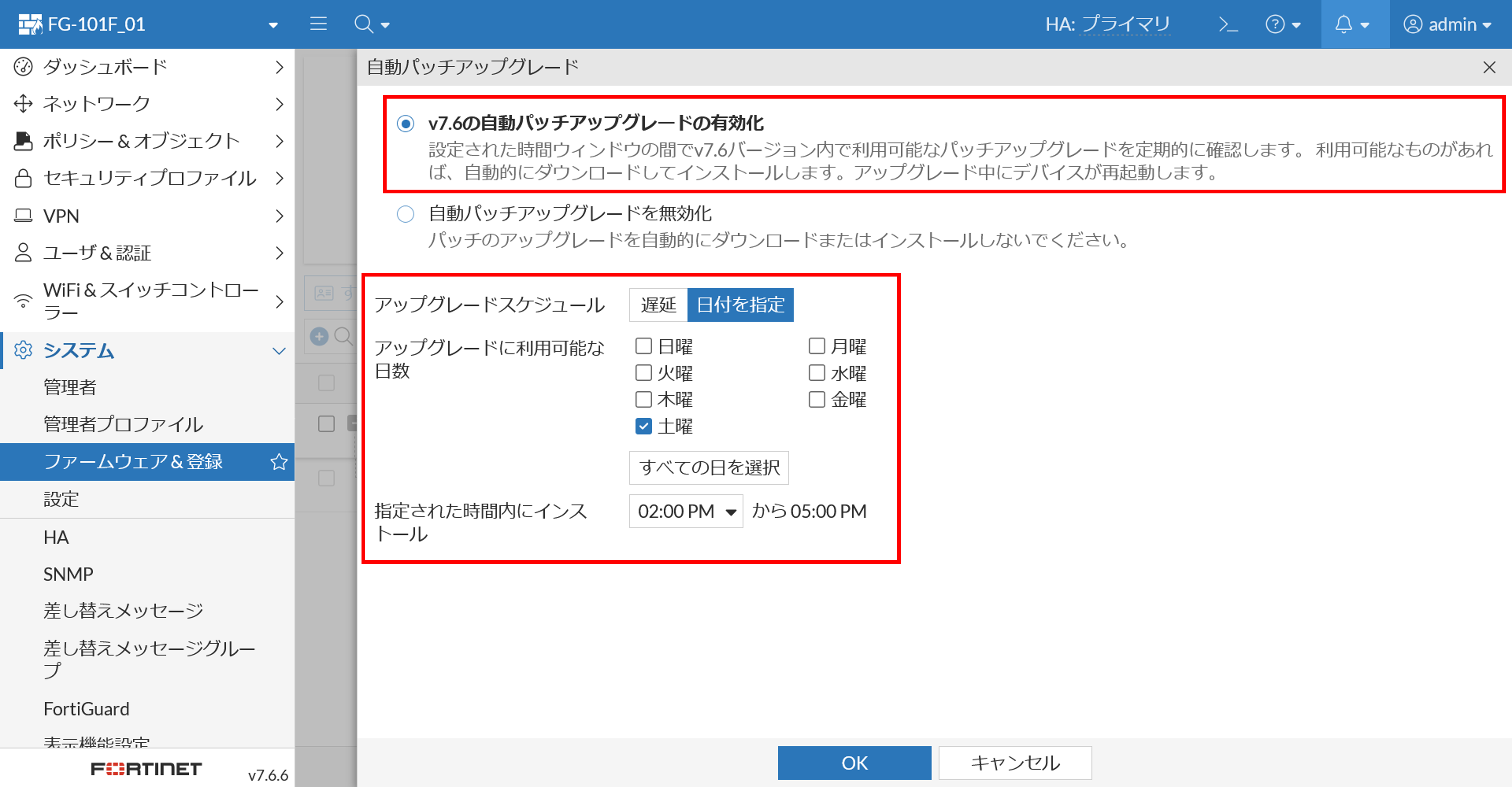

脆弱性への根本的な対処は、やはり適切なファームウェア更新となります。

Fortinetでは、運用負荷を軽減するために自動ファームウェアアップグレード機能を提供しています。

最新のパッチリリースが利用可能になった際に、自動でアップグレードを実行できます。

本機能の特徴:

・同一マイナーリリース内でのアップグレードが対象

・実行スケジュールを事前設定可能

※FortiOS 7.4.5、7.6.1以降では、FortiGate VMを含むすべてのモデルでデフォルト有効となります。

※FortiGateがセキュリティファブリックに参加している場合や、FortiManager管理下のFortiGateでは自動アップグレードは実行されません。

最後に

本記事では、FortiGate自身のセキュリティを高めるための主要な設定ポイントをご紹介しました。

FortiGateには自身を保護するための機能が標準で備わっていますが、設定が十分に活用されていないことで、本来の保護性能を活かしきれていないケースもあります。

ぜひこの機会に、お客様環境のFortiGate設定を改めてご確認いただければ幸いです。

最後までお読みいただき、ありがとうございました!

※本ブログの内容は投稿時点での情報となります。今後アップデートが重なるにつれ

正確性、最新性、完全性は保証できませんのでご了承ください。

他のおすすめ記事はこちら

著者紹介

SB C&S株式会社

技術本部 技術統括部 第3技術部 2課

草野 孝