■ はじめに

「EDRを導入したものの、結局アラートが多すぎて追いきれない......」

現場のエンジニアや情シス担当者から、最近よくそんな声を聞きます。

サイバー攻撃の手口がますます高度化・巧妙化する中、従来のセキュリティ製品単体では脅威に対抗しきれないケースが増えてきました。そうした背景から、一躍セキュリティ市場の主役に躍り出たのが「XDR(Extended Detection and Response)」です。

とはいえ、「XDRって結局SIEMと何が違うの?」「既存のSIEMじゃダメなの?」と疑問に思う方も多いはず。

本記事では、なぜ今XDRが現場から求められているのか、SIEMとの本質的な違いはどこにあるのか。そして、今後のセキュリティ運用の終着点として注目される「AI-SOC」への進化について、エンジニア目線で紐解いていきます。

■ なぜ今、XDRが必要なのか?

従来型アプローチの限界

これまでのセキュリティ対策といえば、EDR(エンドポイント)、NDR(ネットワーク)、ファイアウォール、メールセキュリティなど、領域ごとにベストなソリューションを組み合わせる「適材適所」のアプローチが主流でした。

各製品は、それぞれの守備範囲できっちりアラートを上げてくれます。しかし、問題はここからです。

-

ツールごとにログが分断され、攻撃の全体像が全く見えない

-

アナリストが複数の管理コンソールを行き来し、手動でログを突き合わせるハメに

-

攻撃者はその「監視の死角」を突き、レイヤーをまたいで静かに潜伏する

現代のサイバー攻撃は「フィッシングメール → エンドポイントへの侵入 → 内部ネットワークの横展開(ラテラルムーブメント) → 機密データの持ち出し」といった具合に、複数のレイヤーをまたいで進行します。単一の監視ツールでは、これを「点」としてしか捉えられず、攻撃のストーリーを「線」として把握するのは至難の業です。

XDRがもたらすブレイクスルー

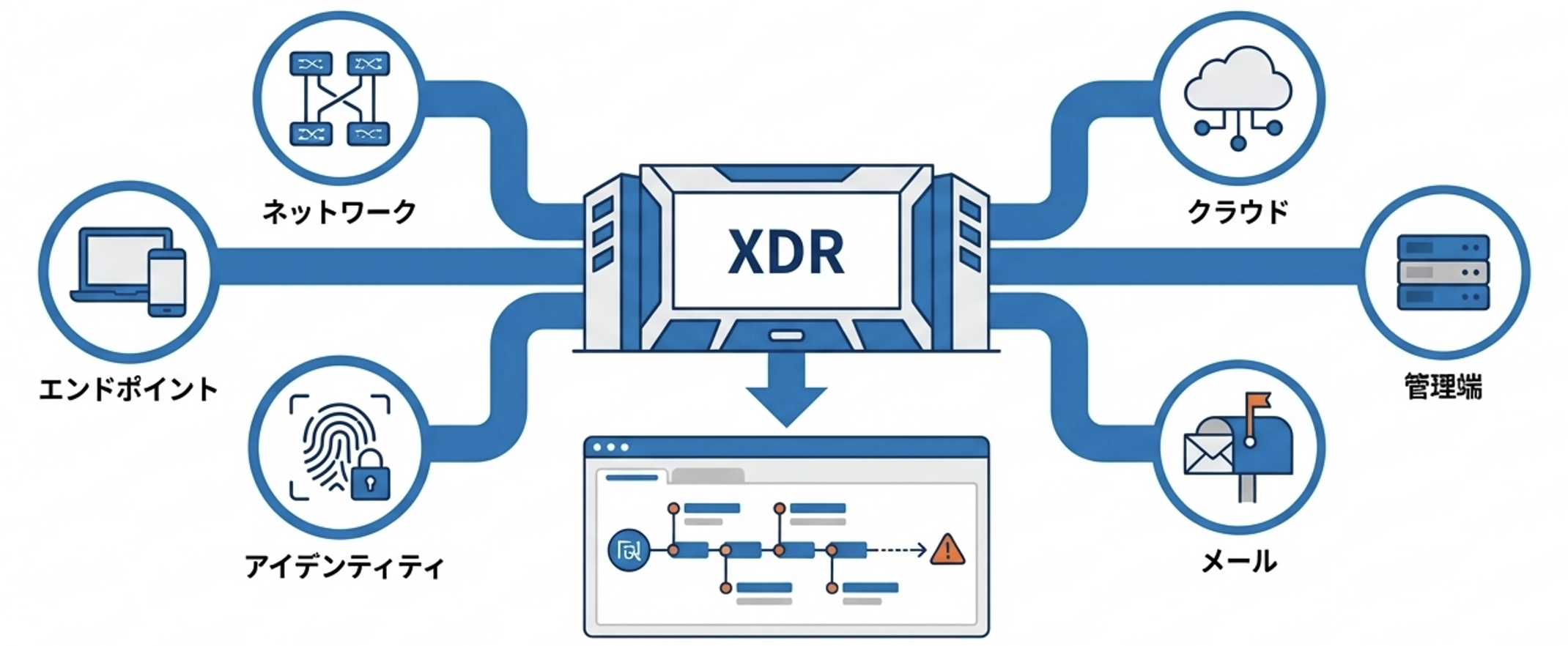

そこで登場したのがXDRです。エンドポイント、ネットワーク、クラウド、メール、アイデンティティなど、複数レイヤーのデータを統合し、横断的な脅威検知とレスポンス(対応)を一元化してくれます。

具体的には、現場に次のようなメリットをもたらします。

① テレメトリの統合:コンソールの「反復横跳び」からの脱却

複数ソースからのログやイベントを自動で収集・正規化し、単一のダッシュボードで可視化。アナリストがあっちの画面、こっちの画面と調査のために奔走する手間を劇的に減らします。

② 相関分析による高精度な検知:点と点をつなぐ

分断されたアラートをAIや機械学習が自動で紐付け、ひとつの「インシデント」として提示。「このPCの不審な挙動と、このネットワークの異常通信は同じ攻撃者の仕業だ」といった判断を強力にアシストしてくれます。

③ 対応(Response)の自動化と一元化

検知して終わりではありません。該当するPCのネットワーク隔離や不審なプロセスの強制終了など、必要な初動対応をXDRのプラットフォーム上から直接実行できます。

■ XDRとSIEM、結局何が違うのか?

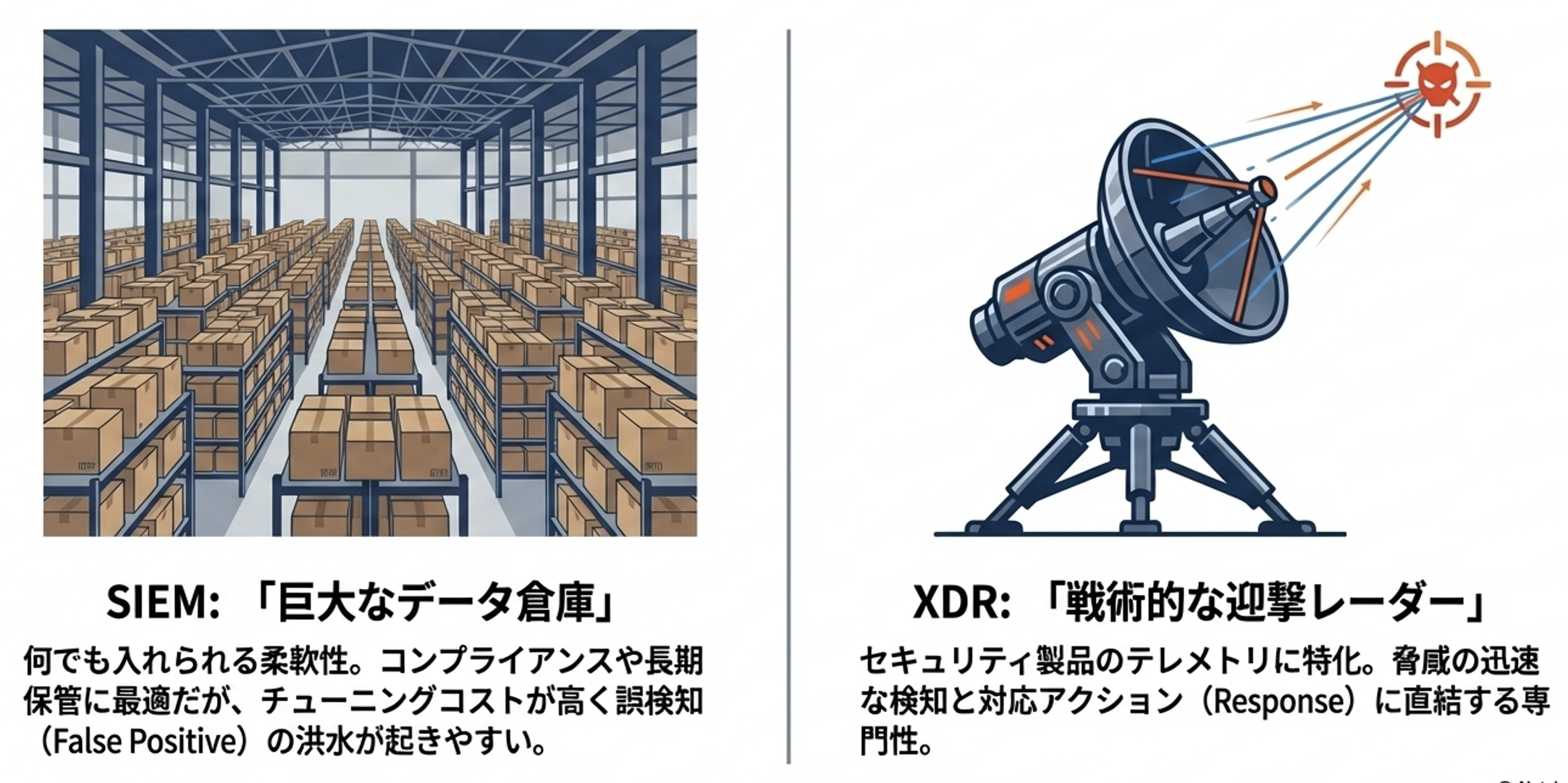

XDRを語る上で避けて通れないのが、SIEM(Security Information and Event Management)との比較です。どちらも「ログを集めて脅威を見つける」仕組みに思えますが、その思想と得意分野は明確に異なります。

SIEMの強みとリアルな「辛み」

SIEMは、組織内のあらゆるシステムや機器からログをかき集め、一元管理・分析するプラットフォーム。その最大の強みは**「何でも入れられる汎用性と柔軟性」**です。オンプレのサーバーからクラウド、ネットワーク機器まで、あらゆるログを長期保管でき、コンプライアンス対応や監査目的で絶大な威力を発揮します。

一方で、現場での運用には「辛み」も伴います。

-

チューニング地獄: どのログからどんなルールでアラートを鳴らすか、自社でゴリゴリ定義し続ける必要があり、高度な専門知識と運用工数が要求される。

-

アラートの洪水と狼少年化: 単純なルールベースの検知では誤検知が多く、本当にヤバいアラートが埋もれてしまう。

-

対応は別ツール: 「気づく」ことはできても、その後のブロックや隔離は別のツールで行う必要があり、連携に手間がかかる。

-

ログの課金地獄: インジェスト(取り込み)量で課金されるケースが多く、「ログを入れれば入れるほどコストが跳ね上がる」というジレンマ。

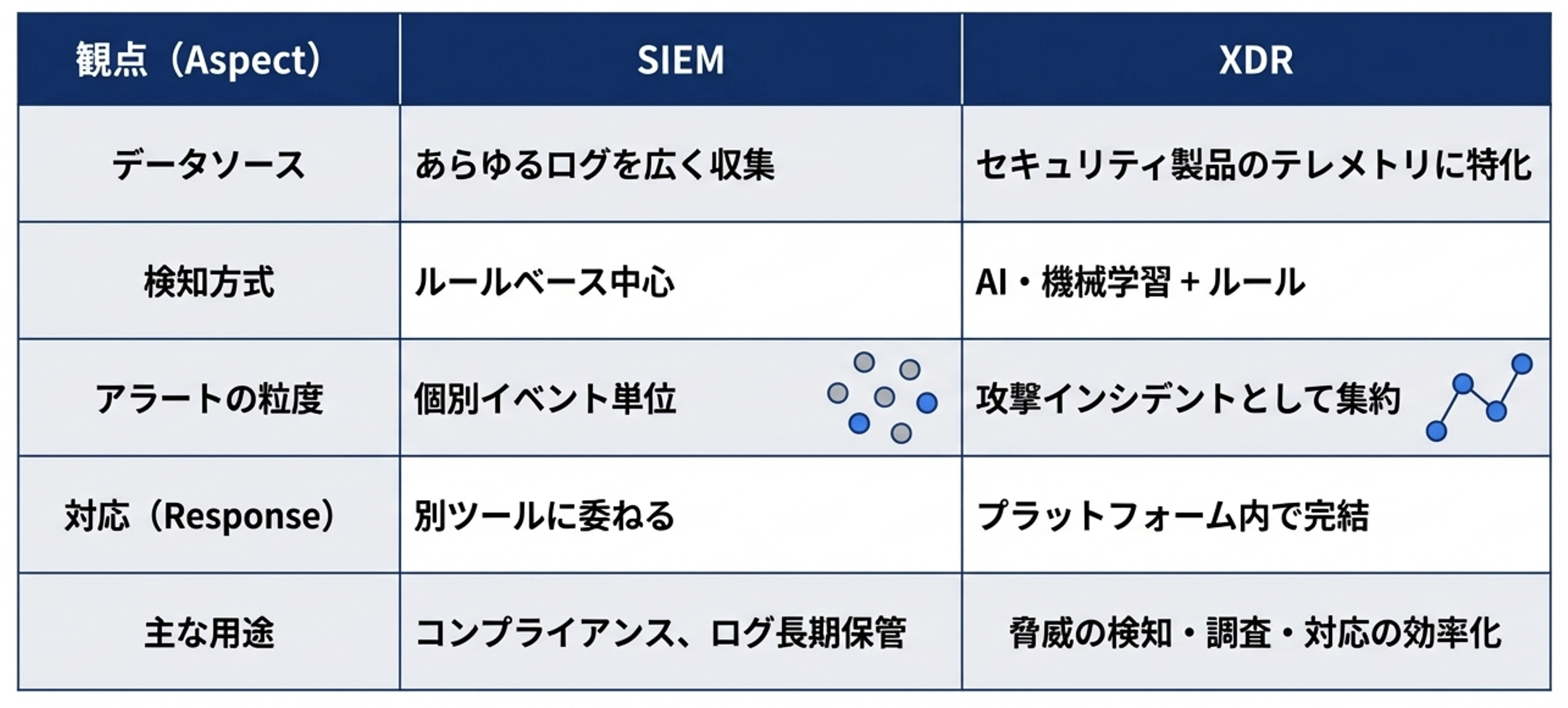

XDRとSIEMの位置づけを整理

分かりやすく表にまとめると、以下のようになります。

結論として、SIEMとXDRは競合ではなく「補完関係」です。

監査や広範囲なログ保管にはSIEMを、迅速なインシデント対応にはXDRを。先進的な企業では、それぞれの強みを活かして両者を併用するアーキテクチャが主流になりつつあります。

■ セキュリティ運用の進化:AI-SOCという現実解

XDRの普及と歩調を合わせるように、セキュリティ運用の現場そのものも大きな変革期を迎えています。それが「AI-SOC」へのシフトです。

従来型SOCの限界

これまで、SOC(Security Operations Center)といえば、アナリストが24時間365日モニターに張り付き、飛んでくるアラートを気合いでトリアージ・調査する「人海戦術」が基本でした。

しかし、セキュリティ人材は慢性的に不足し、アラートの波に飲まれる「アラート疲れ」で現場の疲弊はピークに達しています。調査に時間がかかれば初動が遅れ、被害は拡大する一方。さらに、凄腕アナリストのノウハウは属人化しがちです。

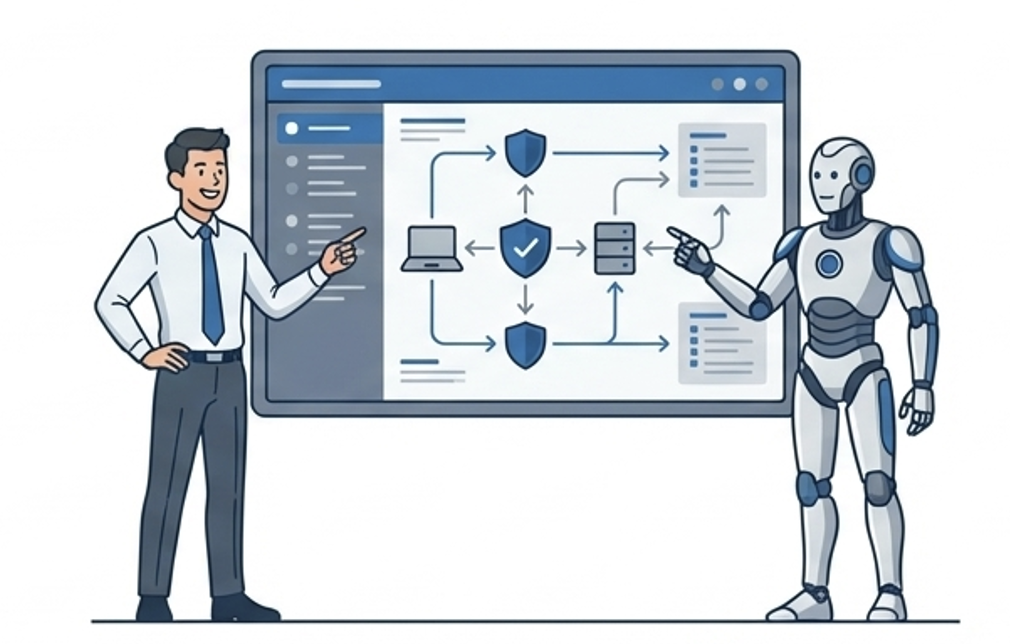

AI-SOCが実現する未来

AI-SOCは、AIと自動化技術を駆使し、SOC業務(検知・トリアージ・調査・対応)を根底から省力化・高度化する次世代の運用モデルです。XDRが「統合プラットフォームという武器」だとすれば、AI-SOCは「その武器を自動で操る戦術」と言えるでしょう。

AI-SOCが定着すると、現場はこう変わります。

-

自動トリアージ: 膨大なアラートをAIが瞬時に選別。人間は「本当に対応すべきインシデント」だけに集中できます。

-

調査のアシスト: 関連するログや証拠をAIが自動でかき集め、「いま何が起きているか」を自然言語でサマリーしてくれます。経験の浅い若手エンジニアでも、ベテラン並みの初動調査が可能に。

-

自律的なレスポンス: 既知のマルウェア感染など、判断基準が明確なものは人間の承認を待たずにAIが即座に隔離を実行します。

-

ナレッジの共有: 過去の対応履歴をAIが学習するため、属人化しがちな「匠の技」を組織全体でスケールできるようになります。

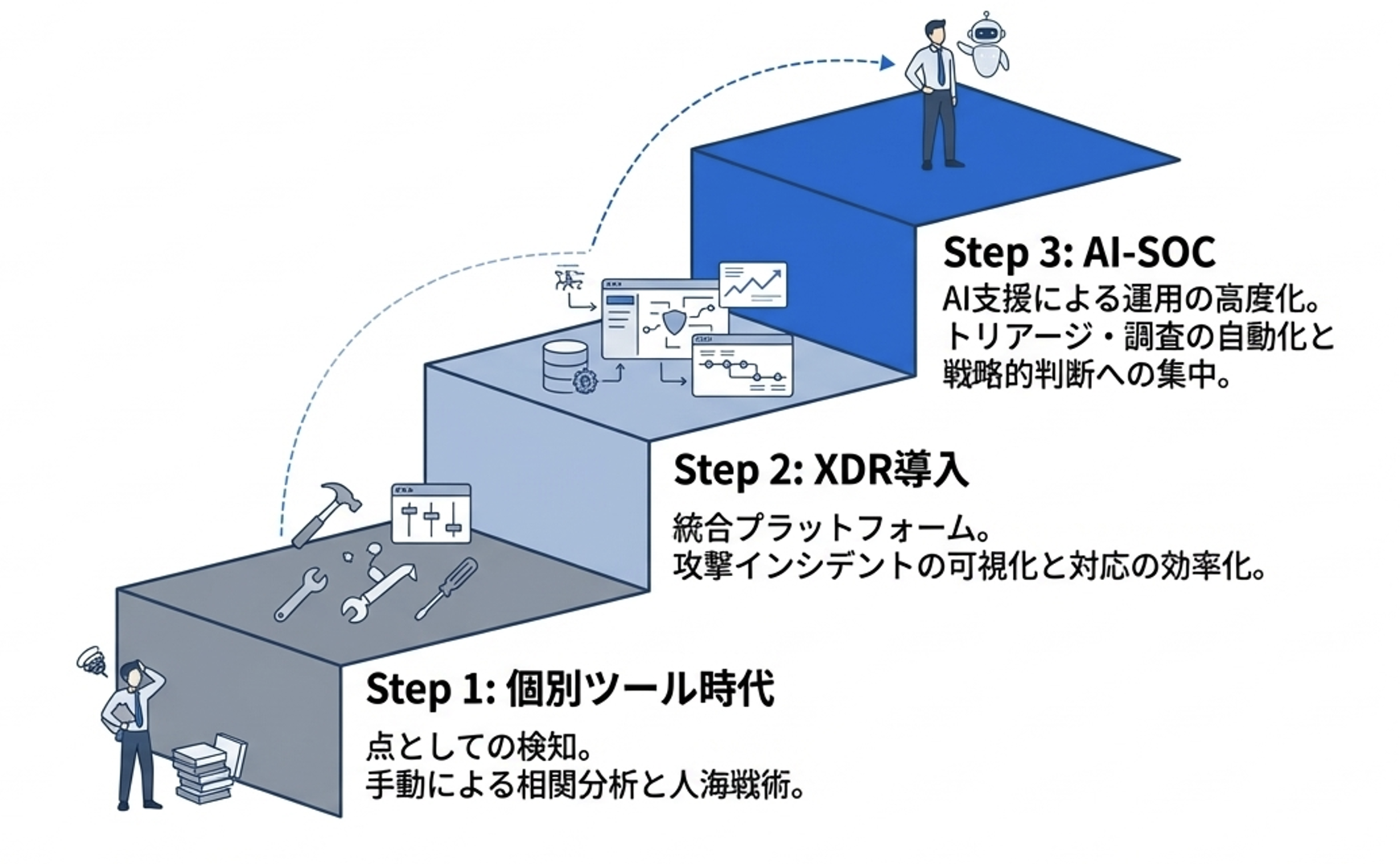

進化のロードマップ

セキュリティ運用は、おおよそ次のようなステップで進化していきます。

-

Step 1:点としての検知(個別ツール時代)

各製品がバラバラにアラートを出し、人間が手動でつなぎ合わせる過酷な時代。

-

Step 2:XDRによる可視化(統合プラットフォーム時代)

複数レイヤーのデータが統合され、攻撃全体が「線」で見えるようになる。対応の効率化がスタート。

-

Step 3:AI-SOC(運用の自律化時代)

AIがトリアージから対応までを強力に支援。人間のアナリストは、より高度な脅威ハンティングや戦略的な防御設計に専念する。

■ おわりに

サイバー攻撃の劇的な進化に対し、セキュリティ運用は今まさにパラダイムシフトの真っ只中にあります。

XDRは、分断されたツール群を一つにまとめ、攻撃の全体像を捉えて迅速に叩くための「現実解」です。そして、XDRをベース盤としたAI-SOCへの進化は、慢性的な人材不足に悩む多くの企業にとって一筋の光となるでしょう。

ただし、どれだけ優れたツールを入れても、自動で全てが解決するわけではありません。

「自社の環境で、誰が、どう運用を回すのか」ーー結局のところ、この運用設計の視点こそが、これからの情報システム・セキュリティ担当者に最も求められるスキルになっていきます。

本記事が、皆さんの組織におけるXDRやAI-SOC導入検討のヒントになれば幸いです。

最後までお読みいただき、ありがとうございました!

他のおすすめ記事はこちら

著者紹介

SB C&S株式会社

技術本部 技術統括部 第4技術部 1課

矢部 和馬