皆さまこんにちは!

Fortinet製品のプリセールスを担当している能島です。

サイバー攻撃の高度化や働き方の多様化が進む中で、企業に求められるセキュリティ対策も大きく変わってきました。

これまでのようにネットワーク境界だけを守る考え方では十分とは言えず、アクセスしてくる端末そのものの状態まで含めて判断することが重要になっています。

そのような中で有効なのが、Fortinet と CrowdStrike の連携です。

2024年にFortinet社とCrowdStrike社の戦略的パートナーシップ締結が発表されましたが、FortiGate によるネットワーク制御と、CrowdStrike Falcon によるエンドポイントの可視化・保護を組み合わせることで、より実効性の高いセキュリティ対策を実現できます。

今回ご紹介するのは、CrowdStrike Falcon Sensor を利用した FortiGate のアクセスプロキシ設定です。

この機能を活用することで、CrowdStrike Falcon SensorによるZTAスコアリングに基づいた端末のアクセス制御が可能になり、未管理端末やポリシー未準拠端末からのアクセスリスクを低減できます。

本記事では、その具体的な設定手順をわかりやすくご紹介します。

本ページには、資料から一部のページを抜粋しております。

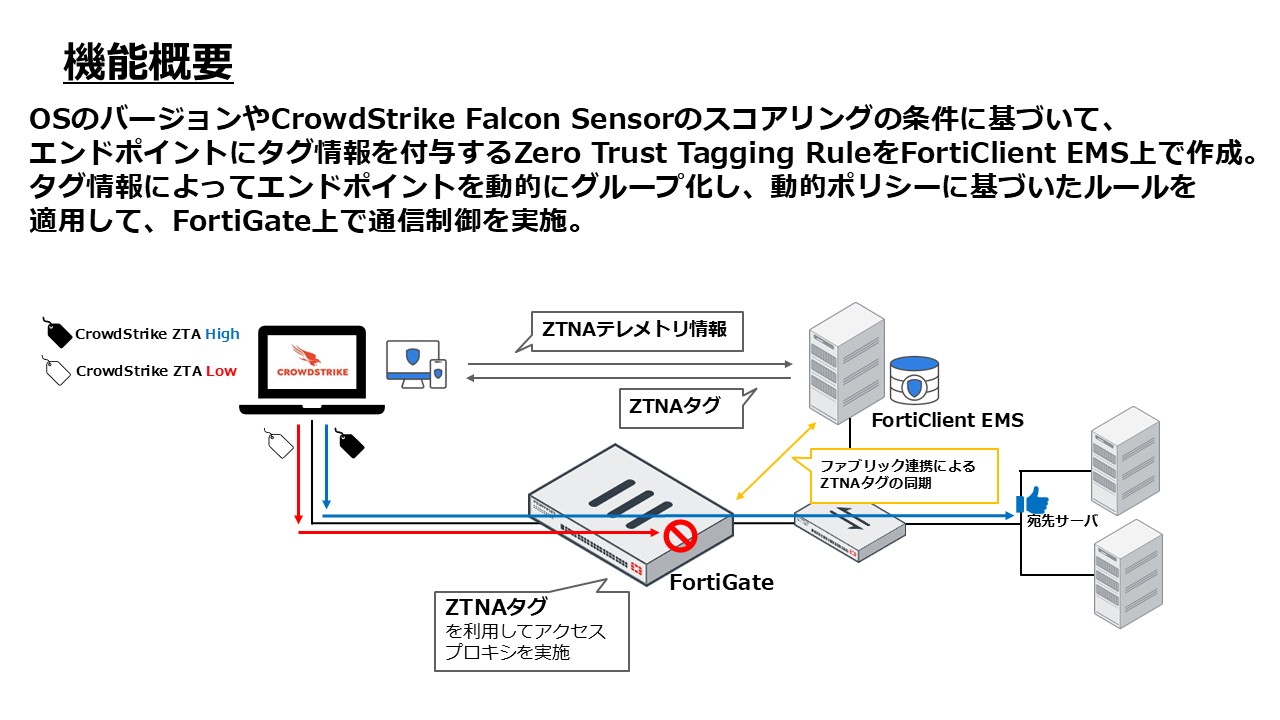

上図のとおり、運用フローとしては、

①CrowdStrike Falcon Sensorが端末の安全性をスコア化する(ZTAスコアリング)

②FortiClient EMSがそのスコア情報を受け取り、ZTNAタグを端末へ自動付与

③FortiClient EMSと連携しているFortiGateがそのタグの情報に基づきアクセス制御を自動実行

④スコアの低い危険端末は自動ブロック、安全端末のみネットワーク または 宛先サーバへ接続可

になります。

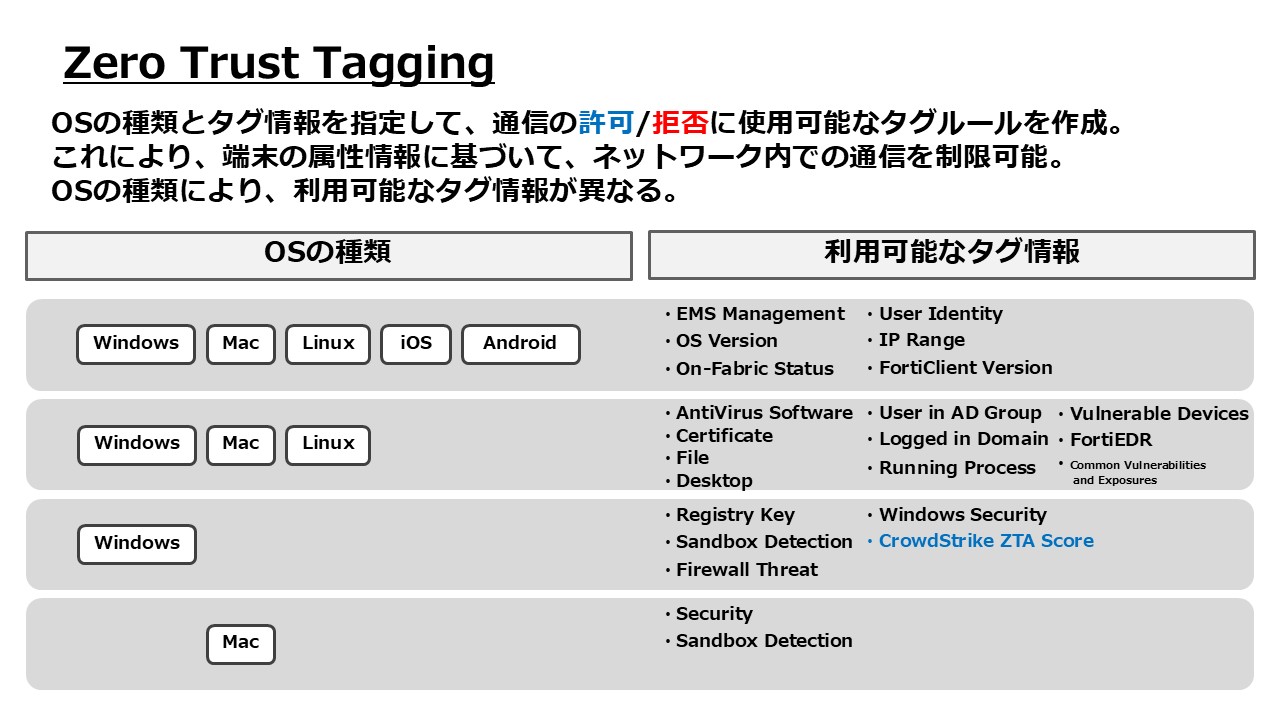

なお上記のとおり、本機能は有償版のFortiClient EMS(オンプレ版 or クラウド版)が必須になりますが、CrowdStrike Falcon SensorのZTAスコアリングを基にZTNAタグを付与可能な端末OSにつきまして、2026年3月時点では下図のようにWindows OSのみとなりますので、ご注意ください。

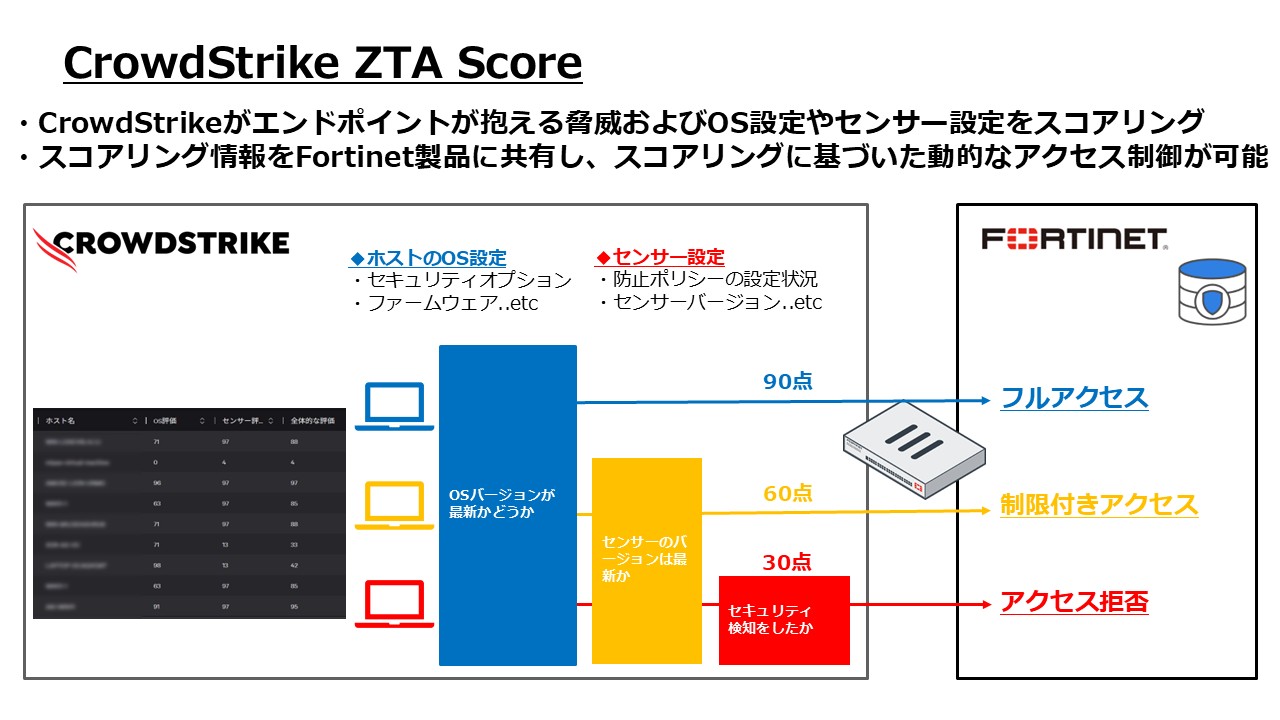

CrowdStrike Falcon Sensorのスコアリングの評価は下図のように、「ホストOSの設定」と「Falcon Sensor側の設定(評価基準をクリアしているか)」の2つの基準で決定します。

ちなみに100点を満点とした評価になり、Falcon Sensorのセットアップ画面に明確にスコアが表示されます。

本機能をご利用いただくことで、ゼロトラストの"通信制御"に、CrowdStrikeの"端末状態"を加えて、今のセキュリティ投資をゼロトラスト運用へ進化させられます。

いわば、追加投資ではなく、既存設備の価値向上になります。

企業全体のセキュリティ運用を最適化させて、進化できるセキュリティ運用を実現するために、本機能がお役に立てれば幸いです。

本ページの最後にダウンロードリンクをご用意いたしましたので、こちらからダウンロードをお願いいたします。

※本ブログの内容は投稿時点での情報となります。今後アップデートが重なるにつれ

正確性、最新性、完全性は保証できませんのでご了承ください。

著者紹介

SB C&S株式会社

技術本部 技術統括部 第3技術部 2課

能島 圭佑