皆さんこんにちは!SB C&Sで Fortinet 製品のプリセールスを担当している長谷川です。

FortiSASEが日本市場で登場してからすでに4年ほど経過し、少しずつ浸透してきています。

また、クォータごとのアップデートによる新機能の搭載も欠かさず行っており、進化し続ける製品となっています。

今回は、FortiSASEのSPA(Secure Private Access)についてウィザードを利用する接続方法が搭載されたため、こちらについて動作検証を行いました。

免責

SPA(Secure Private Access)とは

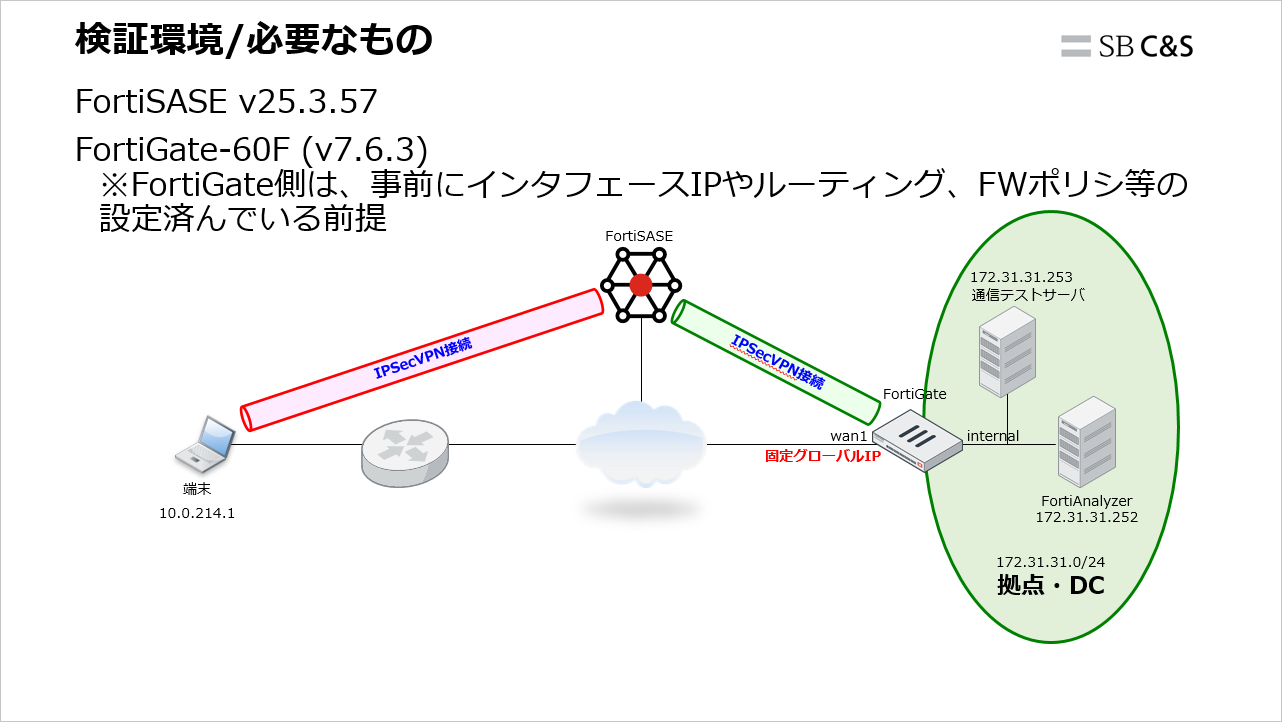

SPAを実現するためには、FortiGate用SPAライセンスのほか、固定グローバルIPが必要です。

今回はSPA設定の構築にウィザードを利用し、SPA設定のほかBGPについても自動的にパラメータを設定していきます。

FortiGateの設定

今回のブログでは、FortiGateの基本的なインターネットアクセスを行うための設定(ルーティングや、ファイアウォールポリシなど)についてすでに設定済みであり、SPAのみ追加で設定する前提です。

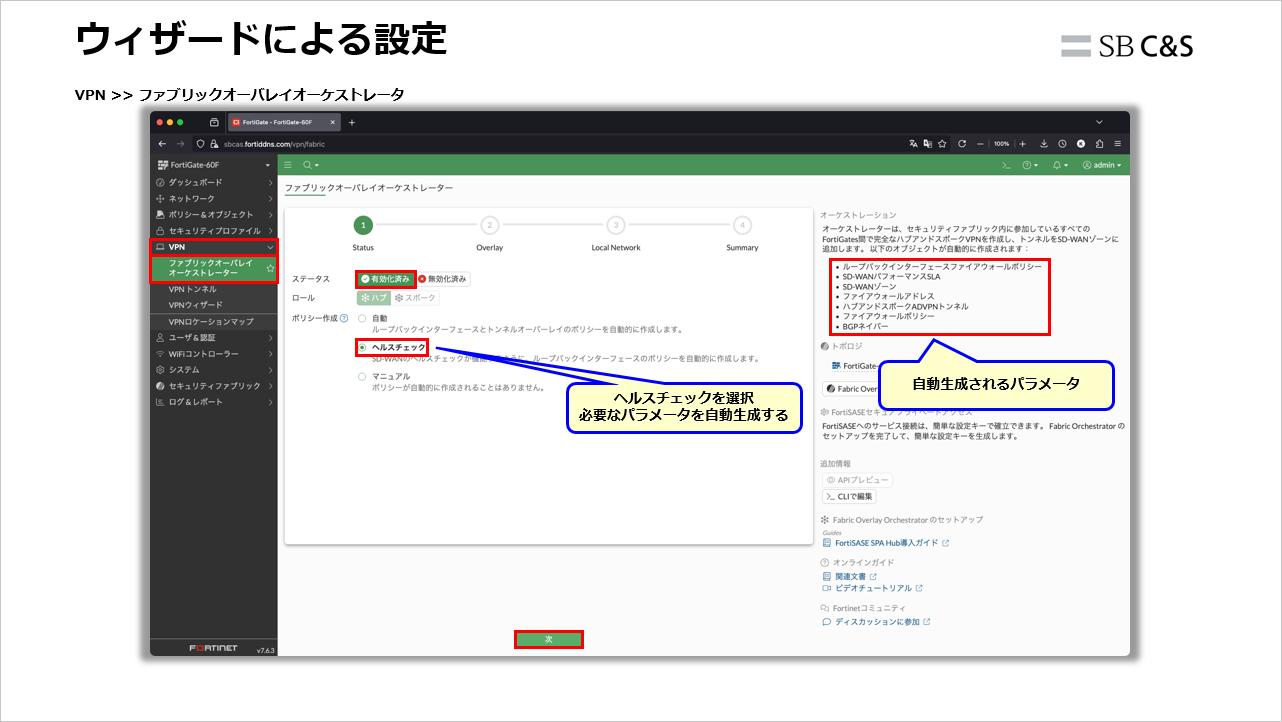

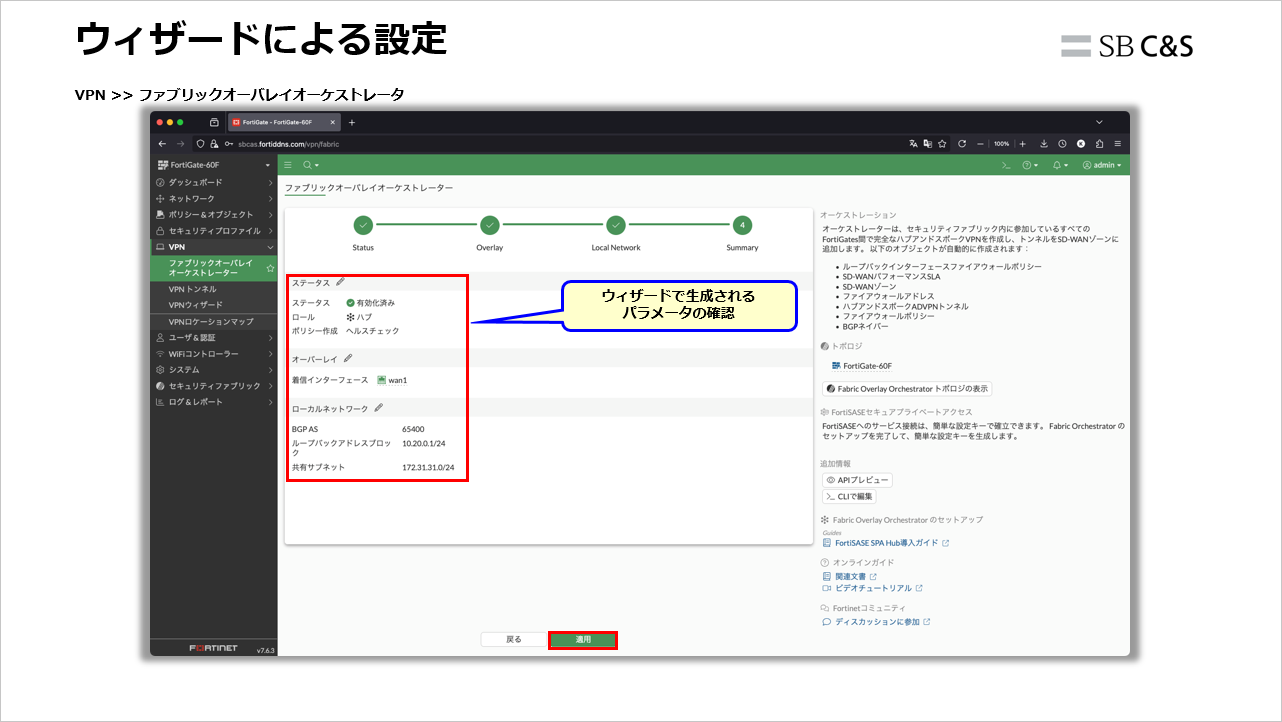

VPN >> ファブリックオーバレイオーケストレータより、設定を行います。

SPAに必要な細かな設定についてもウィザードにより自動生成されます。

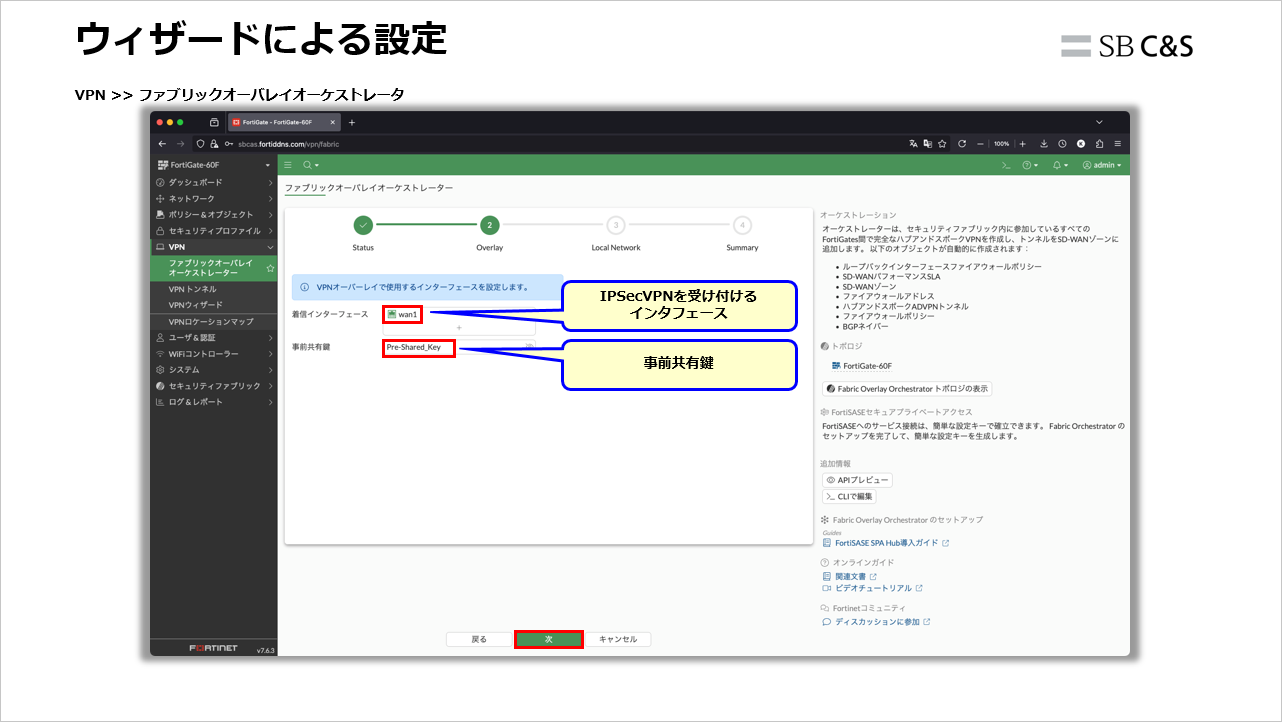

FortiSASEからIPSecVPNの接続を受け付けるインタフェースを指定します。

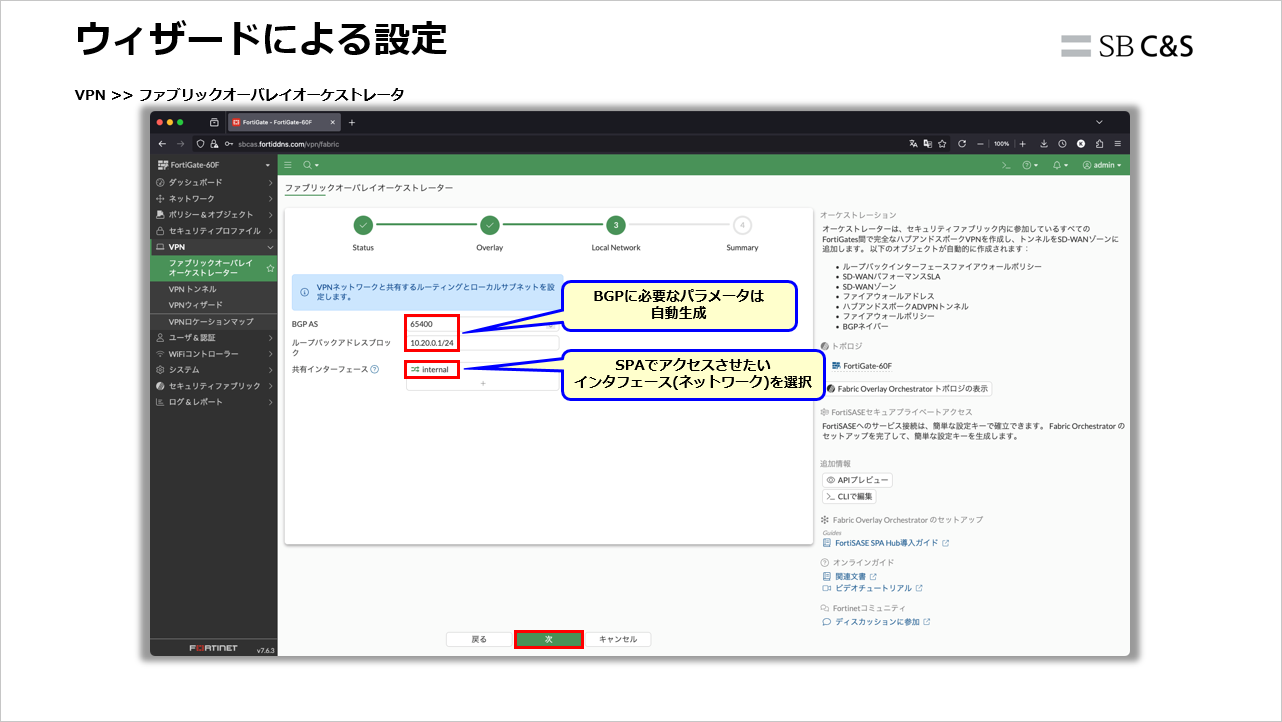

SPA接続後にアクセスさせたいネットワーク(インタフェース)を指定します。

ルータを利用し、内部セグメントがほかにもあるといった場合、ウィザード後に追加設定で補います。

SPA用の構築パラメータを確認し進めます。

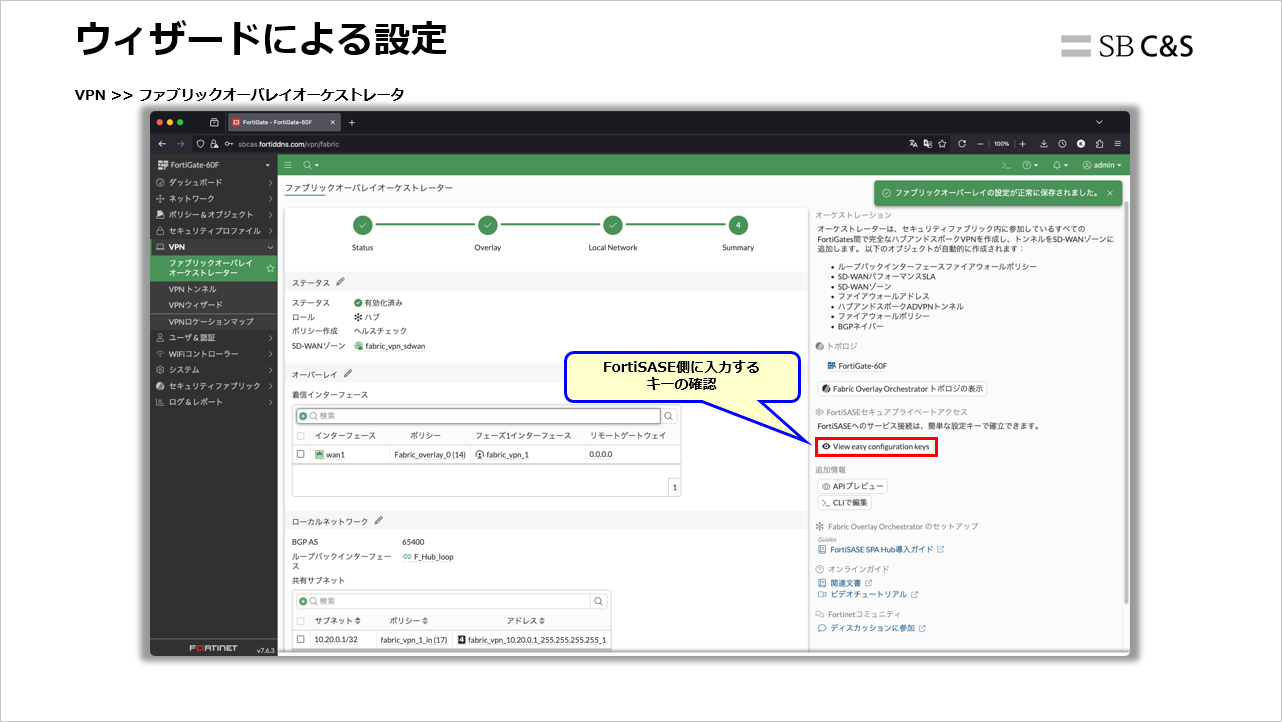

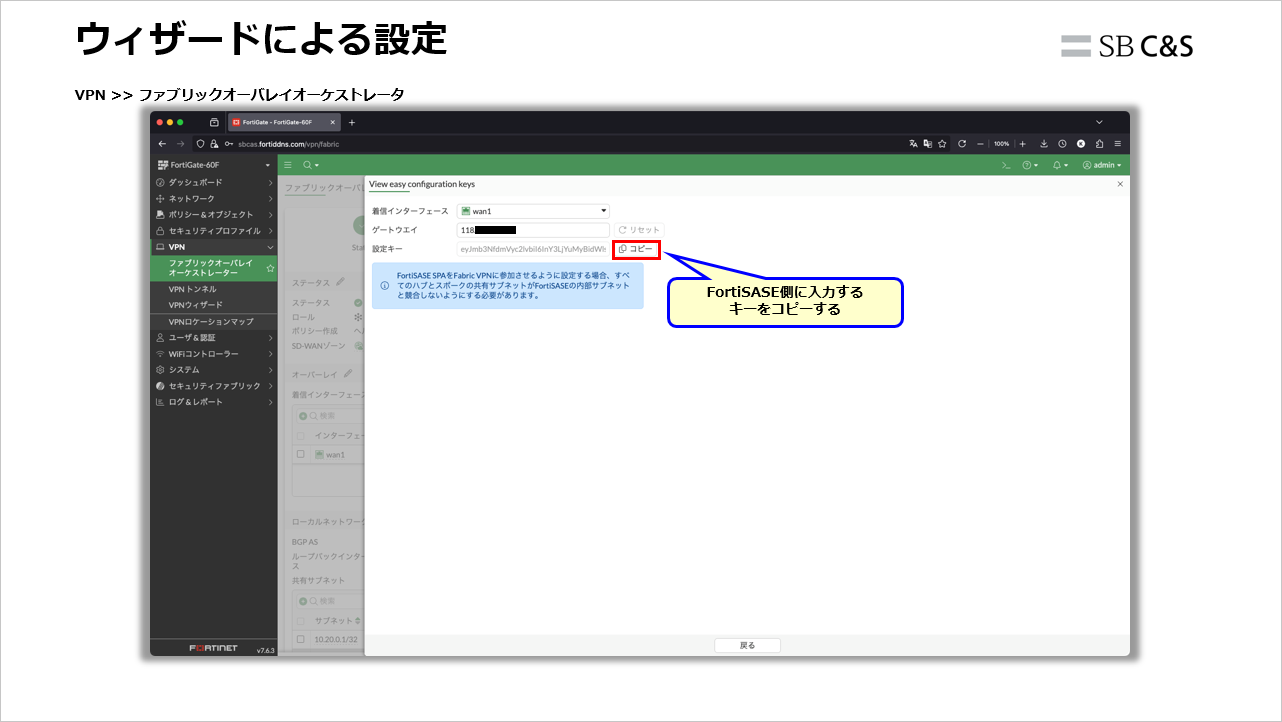

ウィザードが完了すると、FortiSASE側に自動的にパラメータを埋め込めるキーを発行できるようになります。

クリップボードにキーをコピーし、FortiGate側の作業は完了です。

FortiSASEの設定

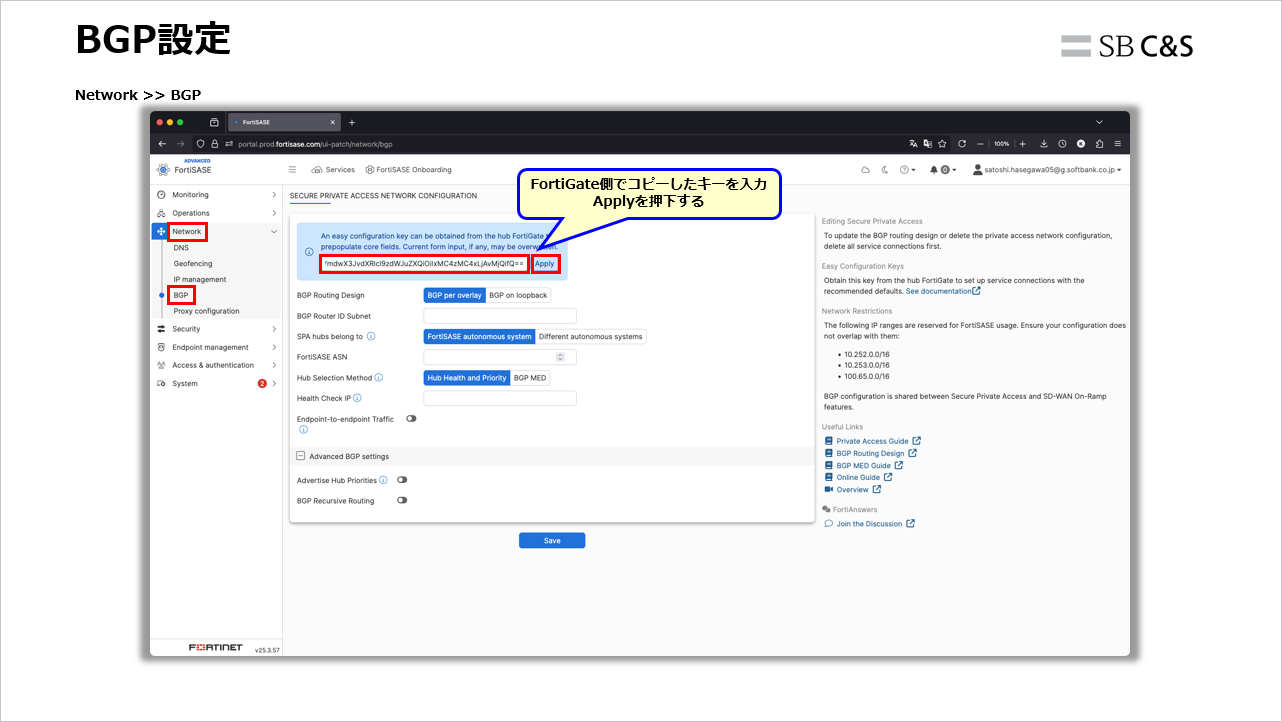

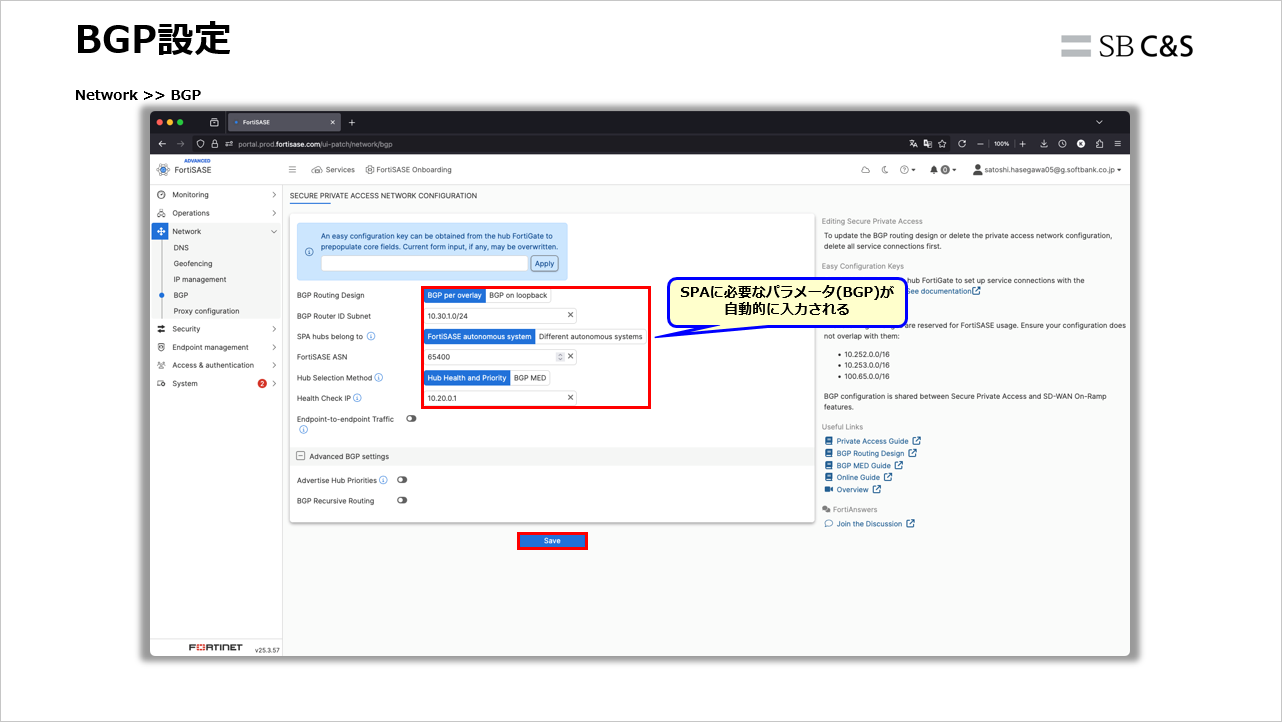

FortiSASEでは、SPAの設定を行う前にBGPの設定が必要です。

FortiGate側でコピーしておいたキーを入力し、適用します。

キーの中には、BGPに必要なパラメータが含まれており、そのまま適用することでBGPの設定が完了します。

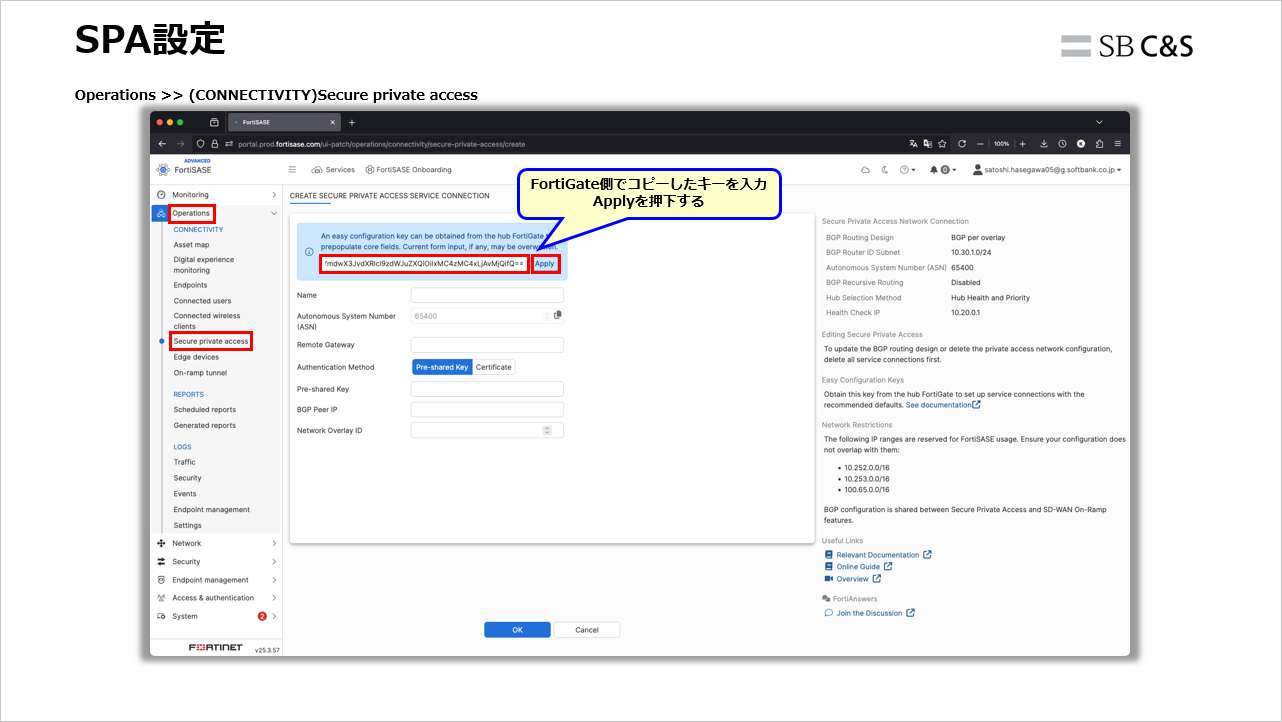

BGPの設定が完了したら、SPAの設定に移ります。

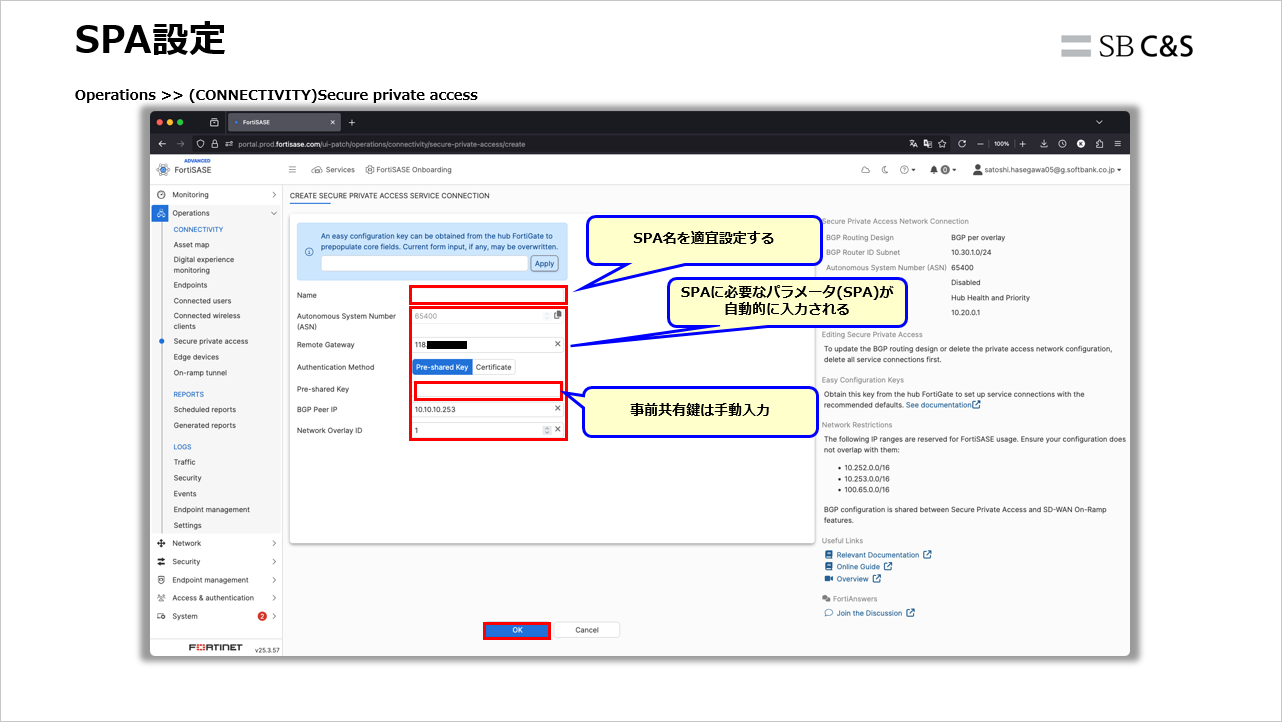

BGPに貼り付けたキーをSPAでもそのまま使います。

キーだけではSPA名と事前共有鍵が空白になるため、手動で入力して適用します。

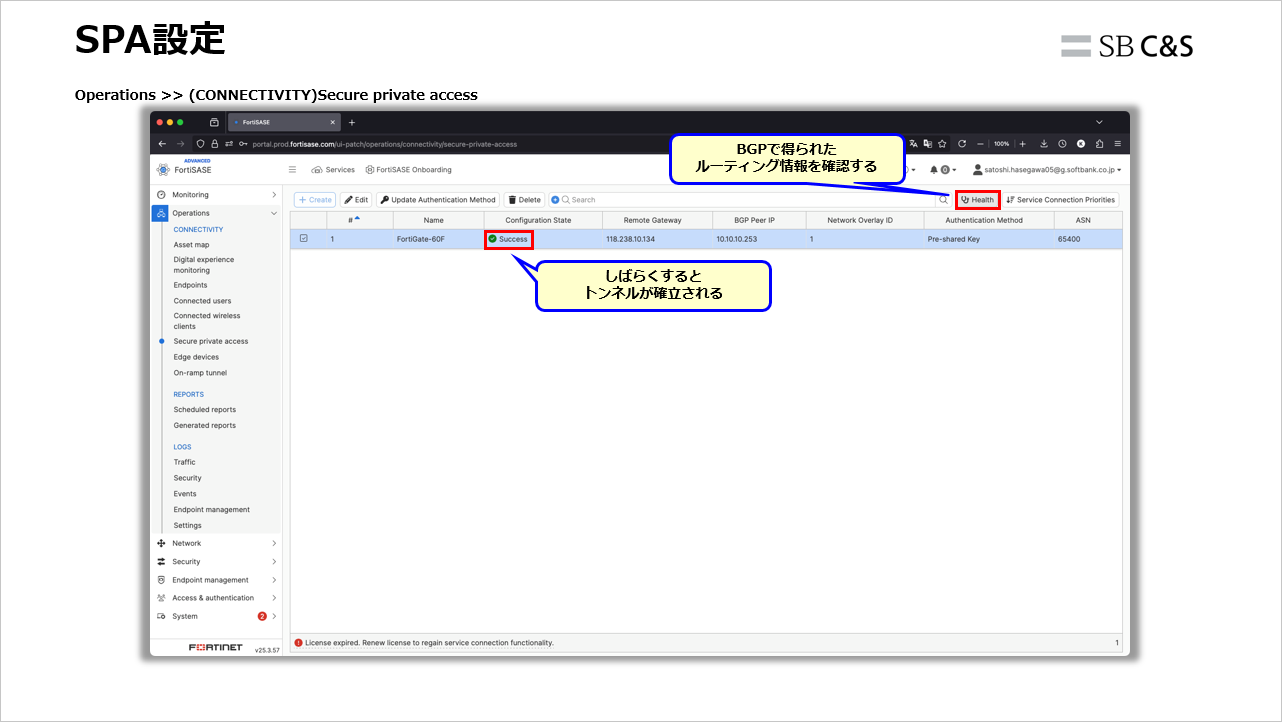

適用後は、FortiSASE, FortiGate相互で必要なパラメータが整うため、特に何もしなくてもFortiSASEからFortiGateに対してIPSecVPN接続が行われ、トンネルがアップ状態となります。

IPSecVPN接続時に、FortiSASEはFortiGateのBGPパラメータから、FortiGateの内部セグメントに対するルーティング情報を受け取ります。

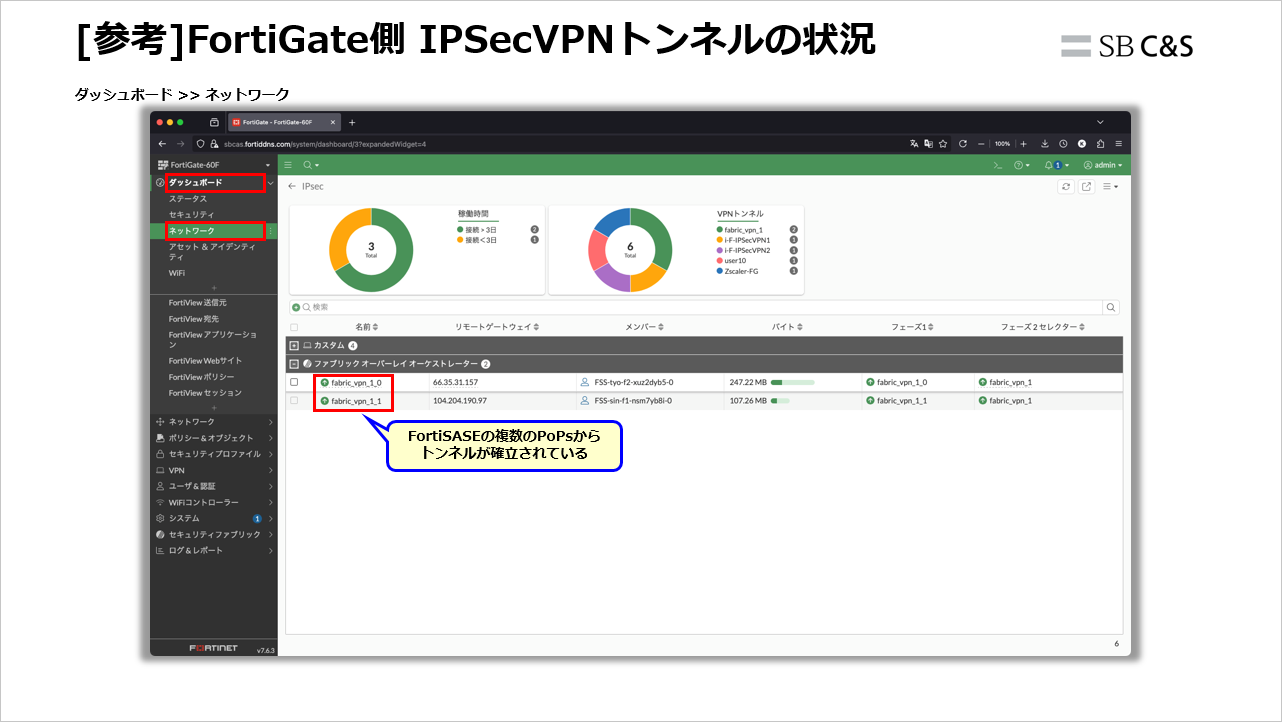

こちらはFortiGate側のIPSecVPNモニタです。

FortiSASE側のPoPs数分のIPSecVPNが接続されていることが確認できます。

※本検証では、FortiSASE(Advancedライセンス)にて、意図的に2つのPoPsを有効にしています。(本来は4つのPoPsを事前に構築する)

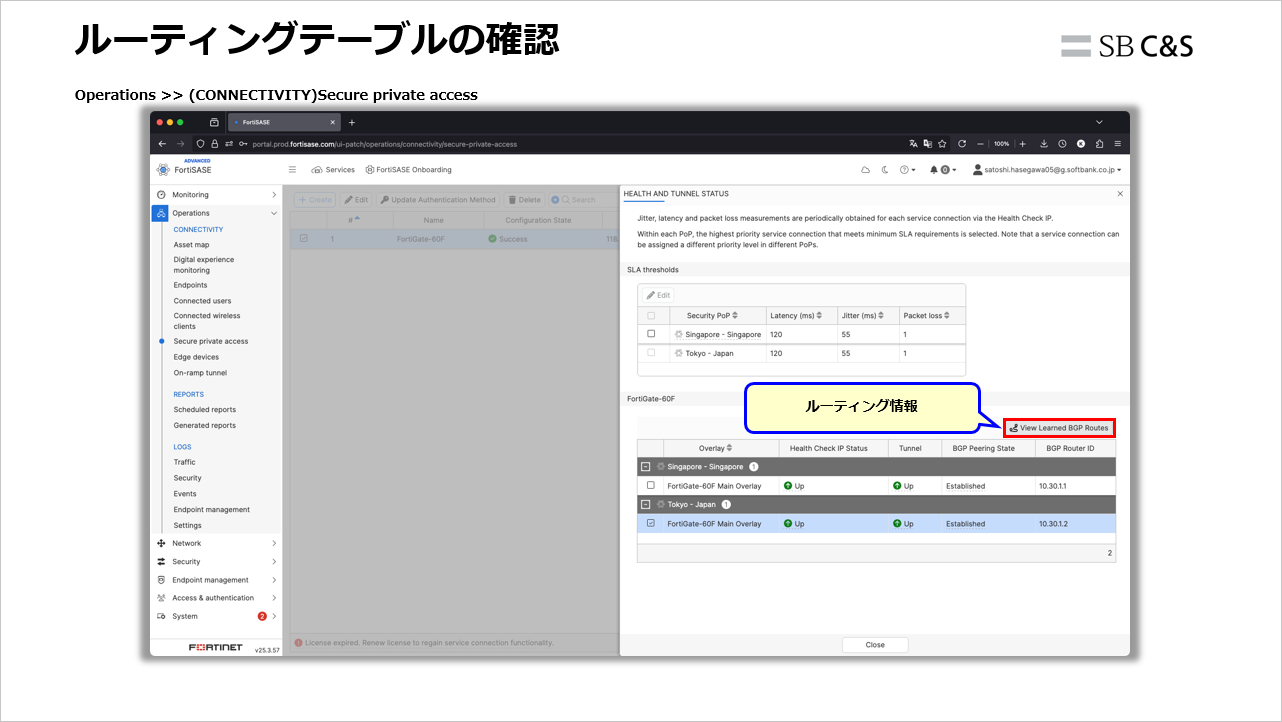

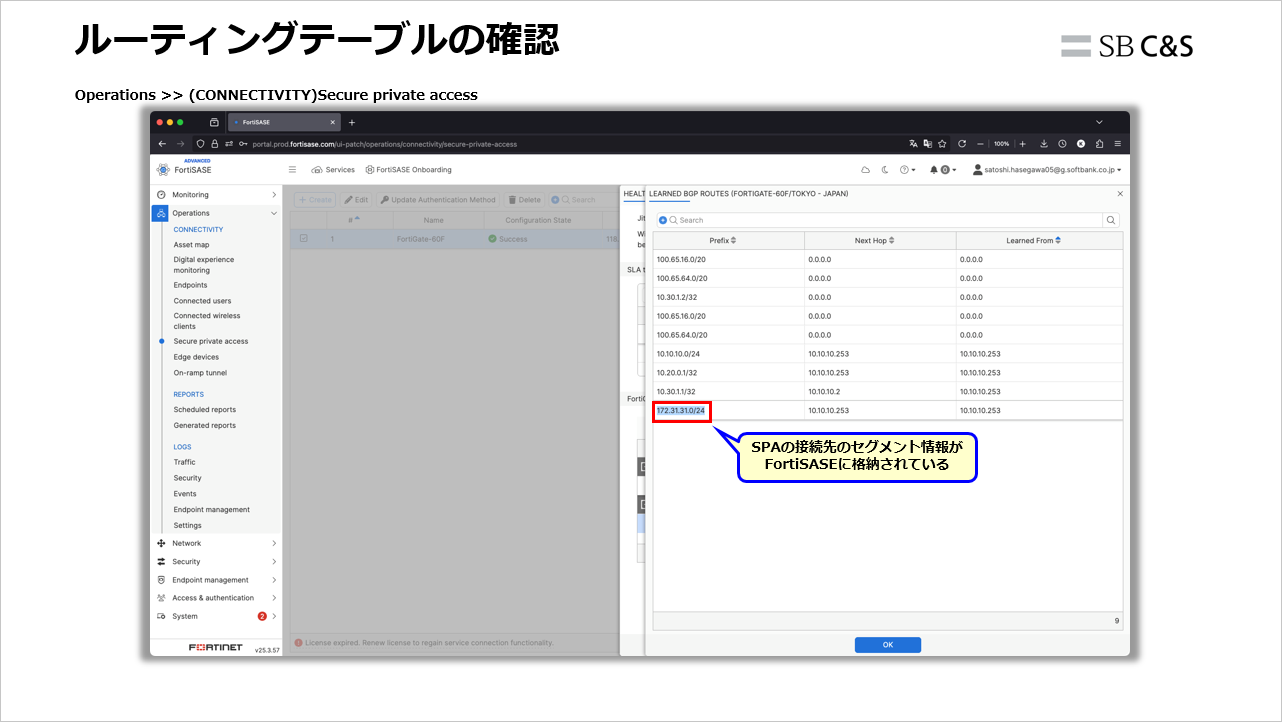

SPAのHealthから、さらに学習済みBGPルーティング情報を確認します。

FortiGate側でアドバタイズされたルーティング情報を確認することができます。

これによりFortiSASE→FortiGateへのトンネルのほか、ルーティングとしてもプライベートアクセスが動作するようになります。

※FortiSASE側にはSPA用のポリシが必要ですが、FortiGate側はウィザードによりファイアウォールポリシは自動生成されています。

おまけ

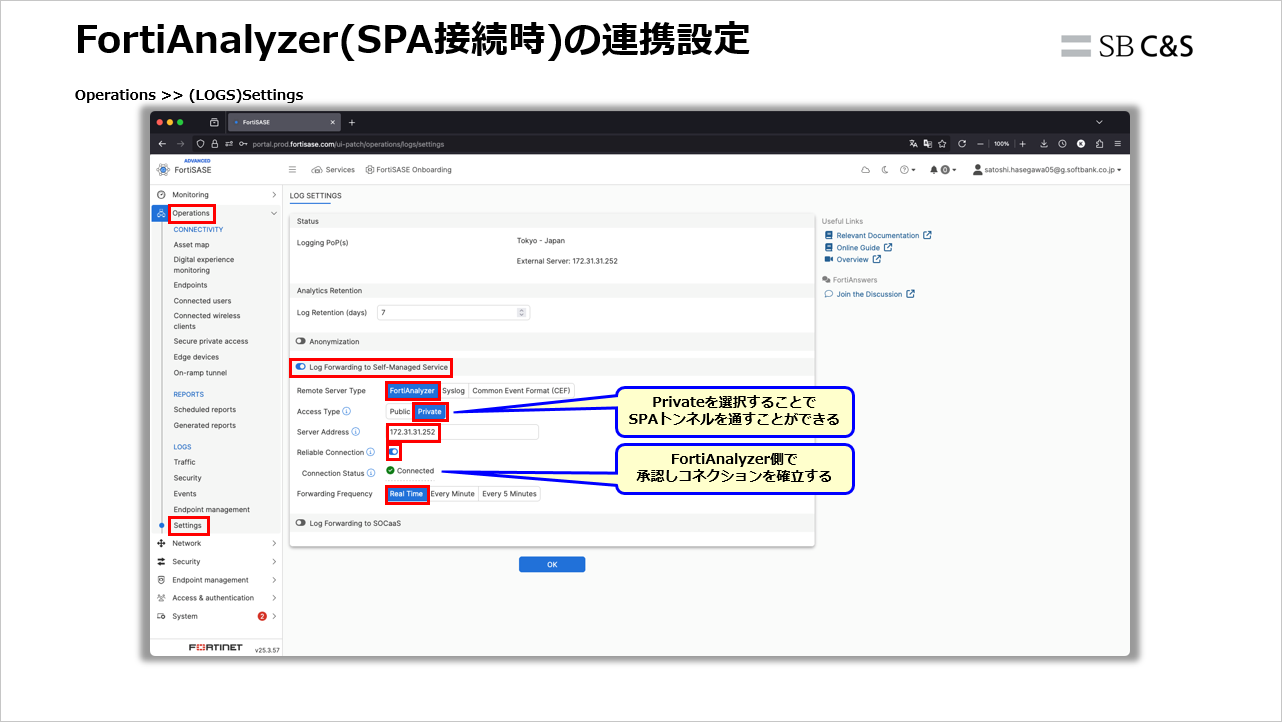

SPAが正常に動作した後は、SYSLOGやFortiAnalyzerによるログの転送について、SPAトンネルを通過させることができるようになります。

これにより、安全にプライベートアクセス先にあるサーバに対して、ログを転送することができるようになります。

いかがでしたでしょうか。

FortiSASEのSPA設定手順についてのご紹介でした。

以前のバージョンでは、SPAだけでなく、BGP、ファイアウォールポリシ、その他細かなオブジェクトなどを手動で設定することで環境を構築していたのですが、ウィザード機能により、SPA設定が非常に簡単にできるようになりました。

FortiSASEのアップデートは今後もますます続いていきますので、ご期待いただけますと幸いです。

以上、ご拝読ありがとうございました。

※本ブログの内容は投稿時点での情報となります。今後アップデートが重なるにつれ

正確性、最新性、完全性は保証できませんのでご了承ください。

他のおすすめ記事はこちら

著者紹介

SB C&S株式会社

技術本部 技術統括部 第3技術部 2課

長谷川 聡