皆さん、こんにちは。

今回はCato Networksが提供するブラウザアクセスの2つの手法について、その仕組みとユースケース、利用のイメージを紹介します。

リモートアクセスの課題

通常Cato SASE Cloudを利用する際は端末のトラフィックをPoPに転送するためには、拠点に専用エッジアプライアンス「Cato Socket」を設置するか、端末にエージェントソフト「Cato SDP Client(以下Cato Client)」をインストールします。

リモートユーザーであれば端末にCato Clientをインストールし、社外から社内リソースへのリモートアクセスや、インターネット通信のセキュリティを担保するのが一般的な利用方法です。

しかし昨今のビジネス環境では、以下のような理由でCato Clientをインストールできないケースが増えています。

・企業ポリシー:外部ベンダーやパートナー企業の端末にソフトウェアをインストールできない。

・BYOD(個人の私物端末利用):社員個人のPCに業務用エージェントを入れる事に抵抗がある、または許可されていない。

上記の課題を解決するのがCatoの「ブラウザアクセスポータル」と「Chromeブラウザ拡張機能」です。

これらを利用することでエージェントレスでありながら、ブラウザ経由の通信をPoPで保護・制御することが可能になります。

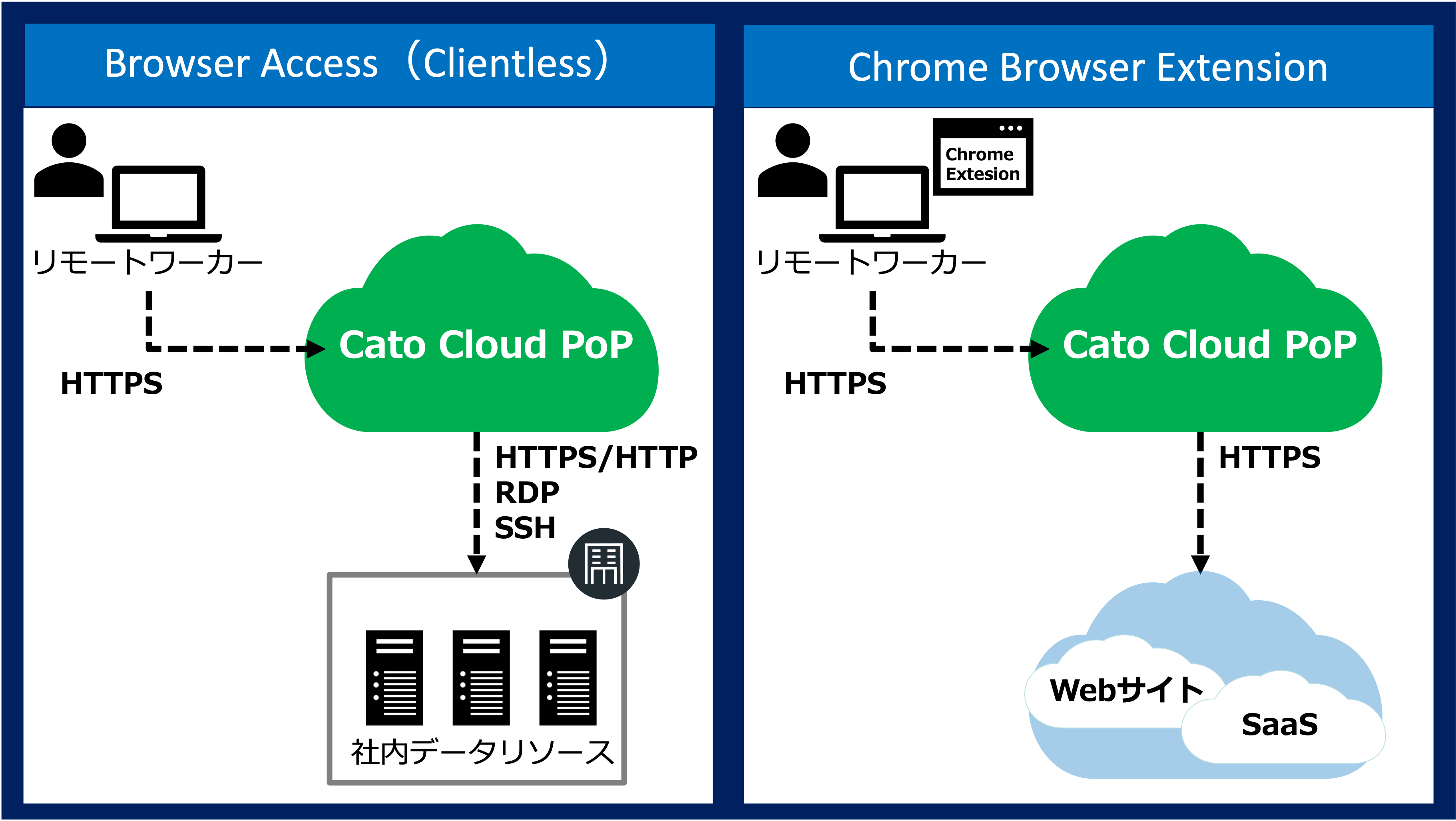

2つのブラウザアクセス手法

ブラウザアクセスポータルとブラウザ拡張機能、それぞれの役割と技術的な特徴を解説します。

1.Browser Access(Clientless)

Browser Accessは専用ソフトウェアのインストールが不要で、Webブラウザのみを使用して社内アプリケーションや内部ホストにアクセスできる機能です。

仕組みと特徴

ユーザーはCato Cloud上に設定された専用の「アプリケーションポータル」にアクセスして認証します。

ポータル上には管理者が事前に許可したアプリケーションやホストのアイコンが表示され、ユーザーはそれらを選択するだけで接続を確立できます。

このアプリケーションポータルが接続元(端末)とアクセス先(リソース)の仲介役(リバースプロキシ的な動作)となることで、管理外端末から社内ネットワークへの直接的なIP到達性を排除しセキュリティを維持します。

・対応プロトコル:HTTP/HTTPS、SSH、RDP

・認証:ID/パスワードに加え、SSO(シングルサインオン)認証に対応。

主なユースケース

・外部ベンダーや契約社員による保守作業:一時的に社内サーバーへのRDPやSSHアクセスを許可する場合。

・BYODユーザーによる社内Webアプリ利用:個人PCから、時間管理や経費精算などの社内業務システムを利用する場合。

・クライアントソフトの導入が困難な環境:デバイスの制約や厳しいセキュリティポリシーにより、ソフトウェアのインストールが許可されない場合。

2. Chrome Browser Extension(ブラウザ拡張機能)

CatoのChrome Browser ExtensionはGoogle Chromeにインストールする拡張機能で、主にSaaSアプリケーションへのアクセスを安全に制御するために設計されています。

仕組みと特徴

この拡張機能を有効にすると、Chromeプロファイルから発信されるすべてのWebトラフィックがCato PoP内のフォワードプロキシを経由するようにルーティングされます。

最大のメリットは、デバイス全体をVPN接続することなく、ブラウザ内のSaaS通信のみをCatoのセキュリティエンジンで検査・保護できる点にあります。

これにより個人のプライバシーを守りつつ、業務に必要な通信のみを企業ポリシーに従って制御できます。

主なユースケース

・管理外デバイスからのSaaS利用保護:契約社員やパートナーが自身のPCからSaaSを利用する際、通信の安全性を確保したい場合。

・条件付きアクセスの強制:IdP(IDプロバイダー)側でCato Cloudを経由した通信のみアクセスを許可するというポリシーを設定し、セキュリティを強化したい場合。

・SaaSトラフィックへのセキュリティ検査:SaaSへの通信に対しても、マルウェア対策やDLP(データ漏洩防止)を適用したい場合。

Browser Data Protection

ブラウザセッション内で動作するセキュリティ制御機能(Browser Data Protection)を提供し、管理外デバイスからの機密データ流出の防止が可能です。

主な制御機能は以下の通りです。

・データ損失防止(DLP):タイプ、ダウンロード、アップロード、印刷などの操作を制限し、データの外部持ち出しを防止します。

・クリップボード制御:クリップボードを介したコピー、ペーストによる情報の受け渡しを制限します。

・ファイル転送制御:ファイルのアップロード・ダウンロードを制御します。

・ウォーターマーク(透かし):画面背景にユーザー情報などの透かしを表示し、カメラ撮影やスクリーンショットによる漏洩を抑止します。

これらの制御は通信がエンドツーエンドで暗号化されているアプリケーションや、ネットワークトラフィックが発生しない「コピー操作」などに対しても有効である点が、従来のネットワーク型セキュリティ製品にはない特徴です。

動作確認と設定のポイント

Browser Access(Clientless)の利用

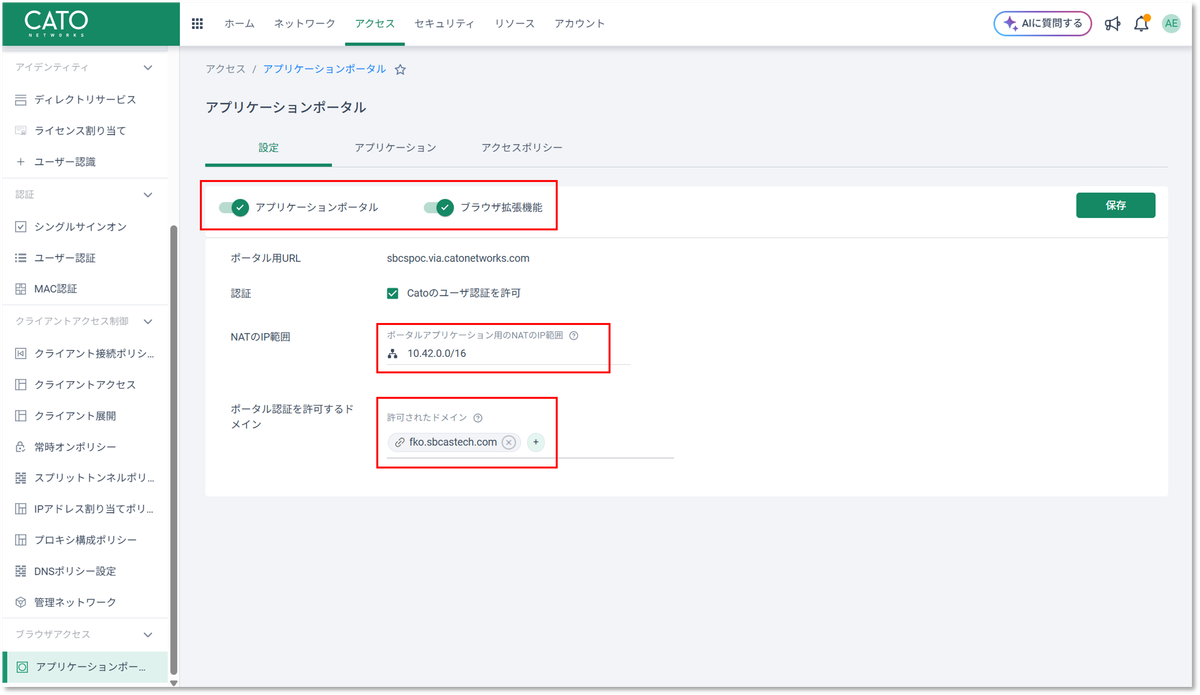

ブラウザアクセスはCMAのアクセス > アプリケーションポータル > 設定からアプリケーションポータルを有効化します。

※後ほど確認するブラウザ拡張機能もこちらで有効化が必要です。

NATのIP範囲は、ユーザーがアプリケーションポータルからアプリケーションへアクセスする際に、アプリケーションポータルでソースNATされるIP範囲を指定できます。

またポータル認証を許可するドメインでは、アプリケーションポータルへのSSO認証を許可するドメインを定義します。

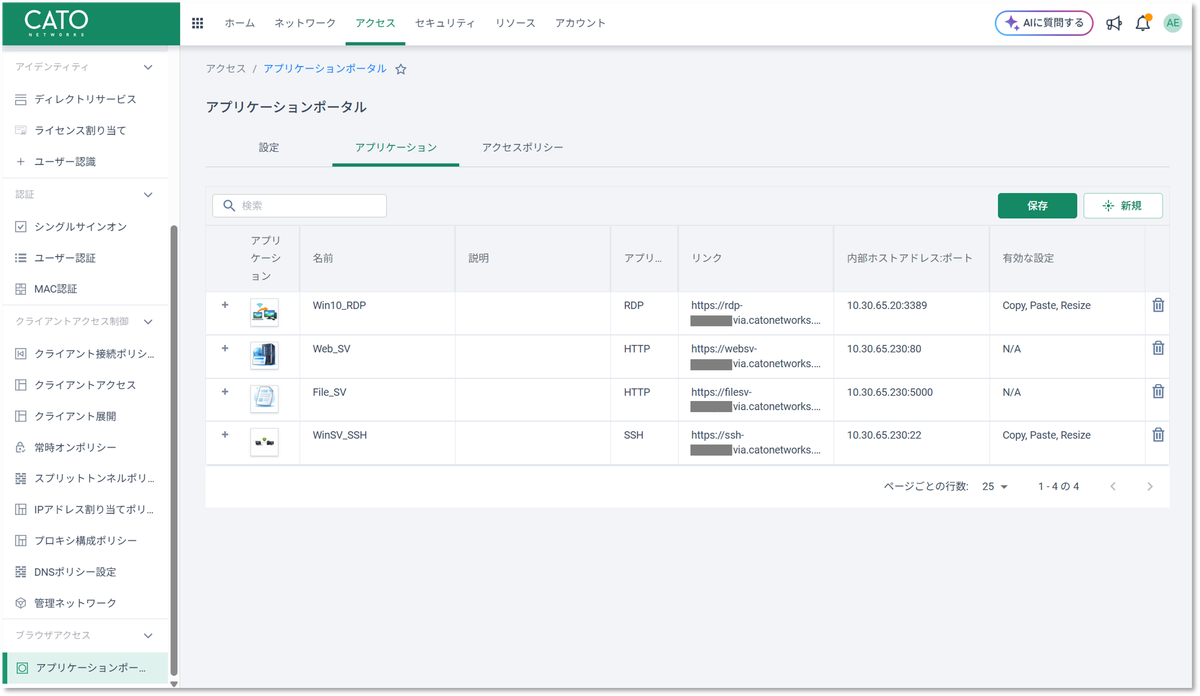

アクセス先のアプリケーション一覧はアクセス > アプリケーションポータル > アプリケーションから定義します。

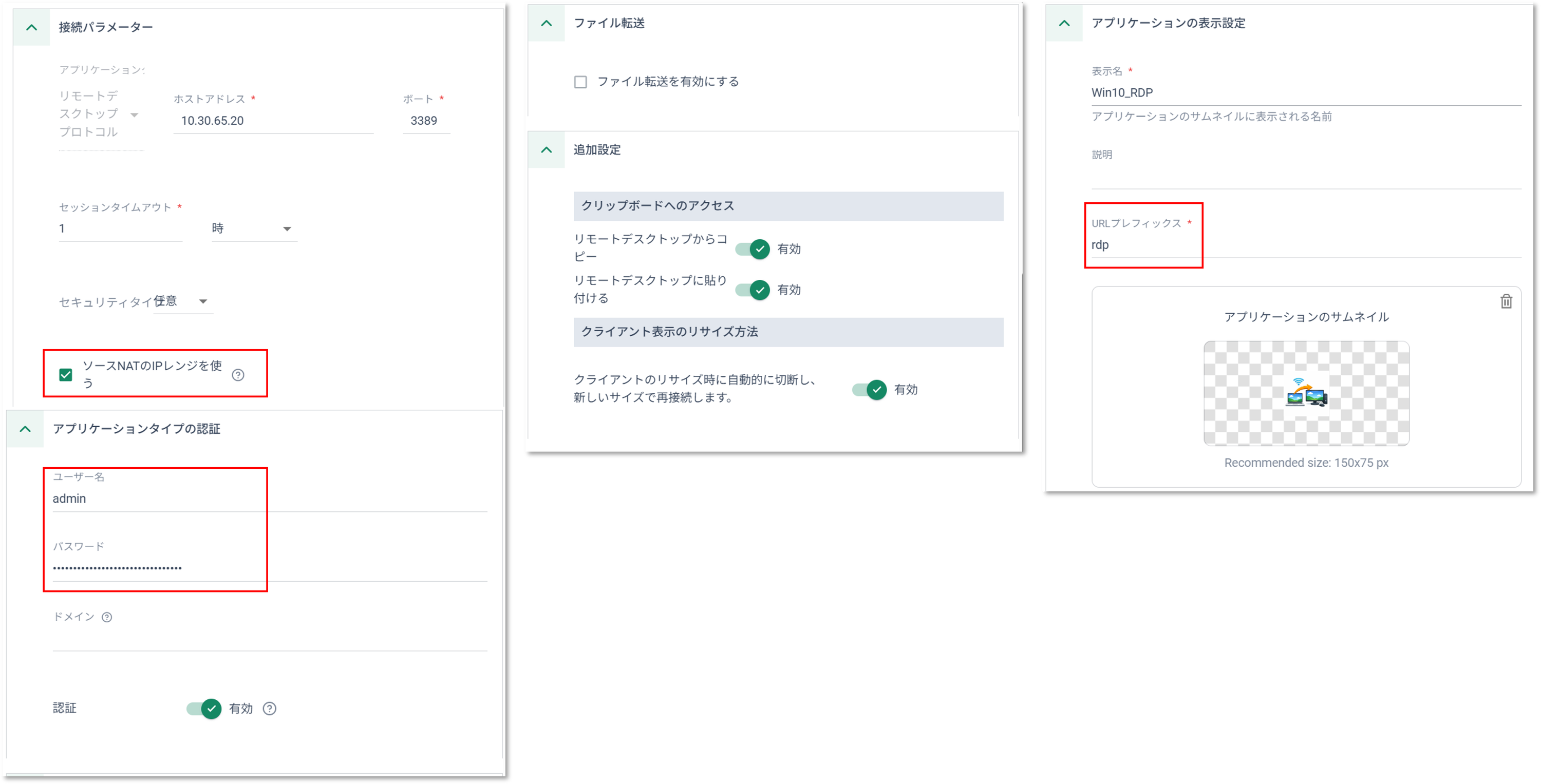

以下はWindowsOSへのRDPアプリケーションの設定例です。

事前に定義したNATのIP範囲でソースNATする場合はチェックマークを選択します。

アプリケーションの認証ではRDPでログインするユーザー/パスワードを入力します。

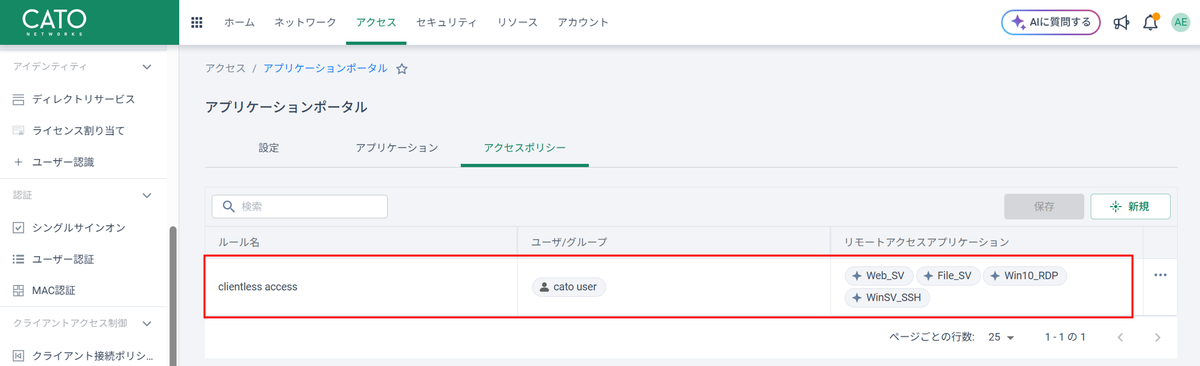

アクセス > アプリケーションポータル > アクセスポリシーから、ポータルにログインしたユーザーがアクセス可能なアプリケーションを定義します。

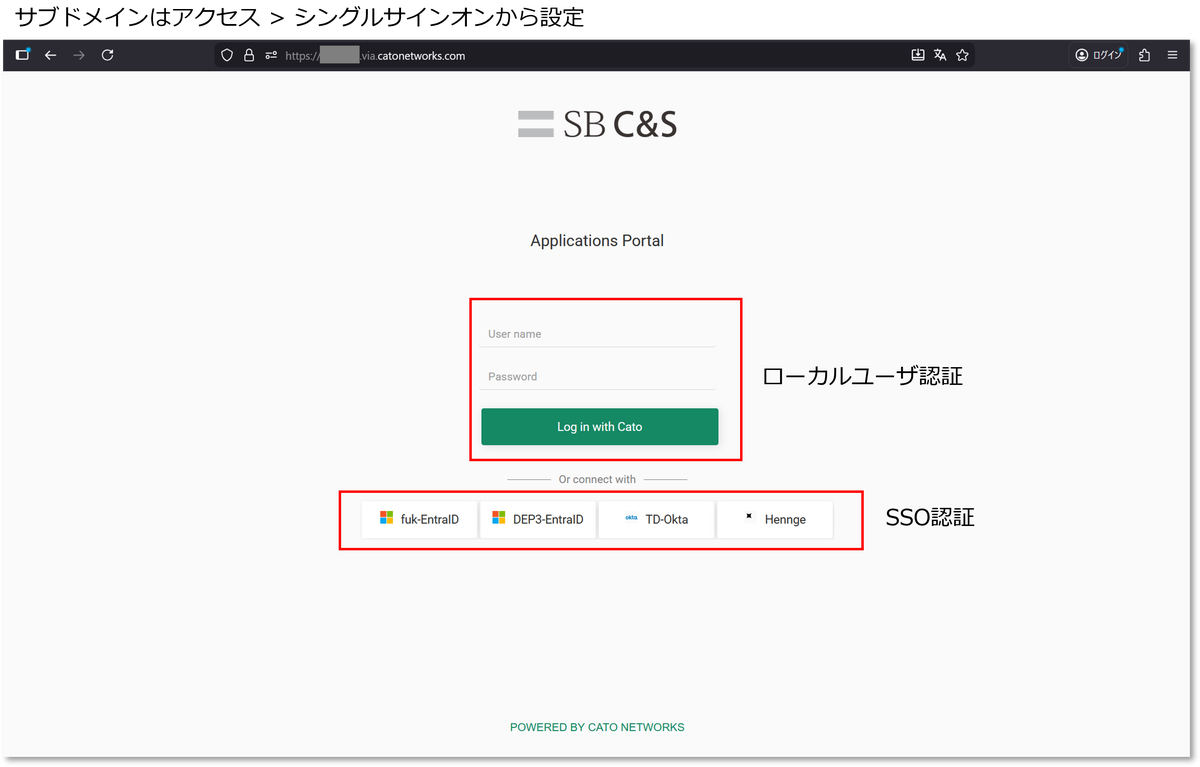

ブラウザから管理者によって公開されたポータルURLにアクセスします。

ログイン方法はユーザー&パスワードまたはSSO認証で認証の設定が可能です。

※ポータルのサブドメインは、Cato Management Application (CMA) の「Access > Single Sign-On」から変更可能です。

通常、xxx.via.catonetworks.comの形式で設定されます。

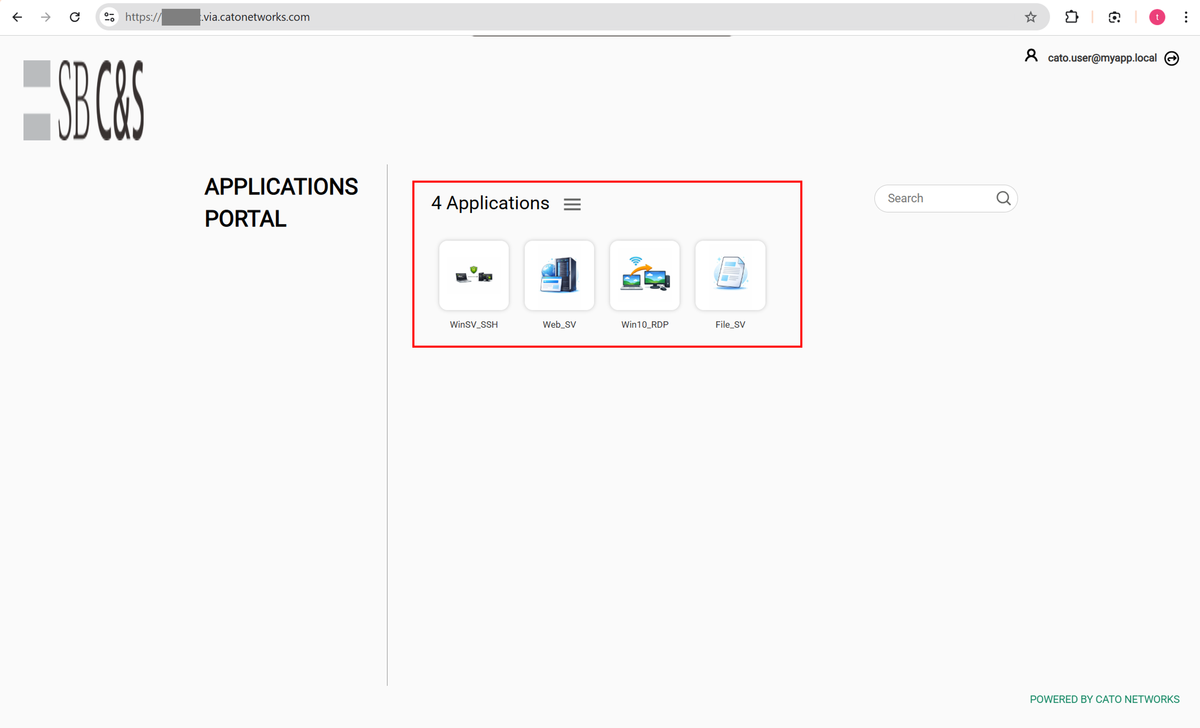

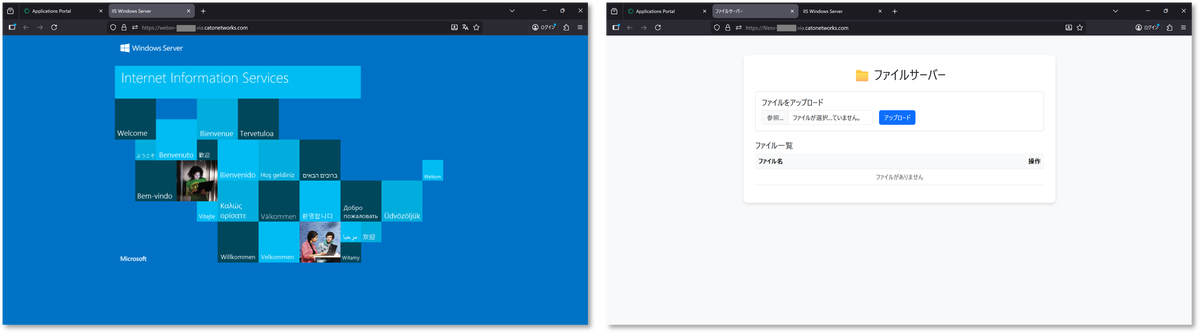

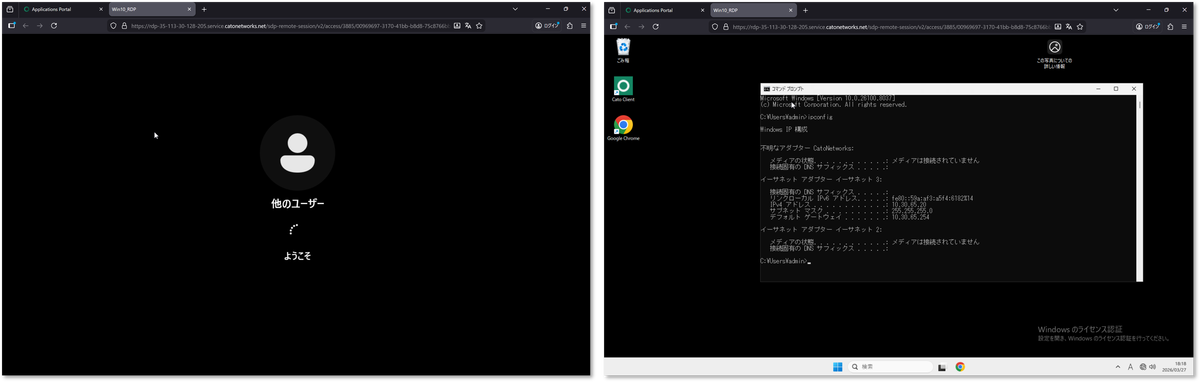

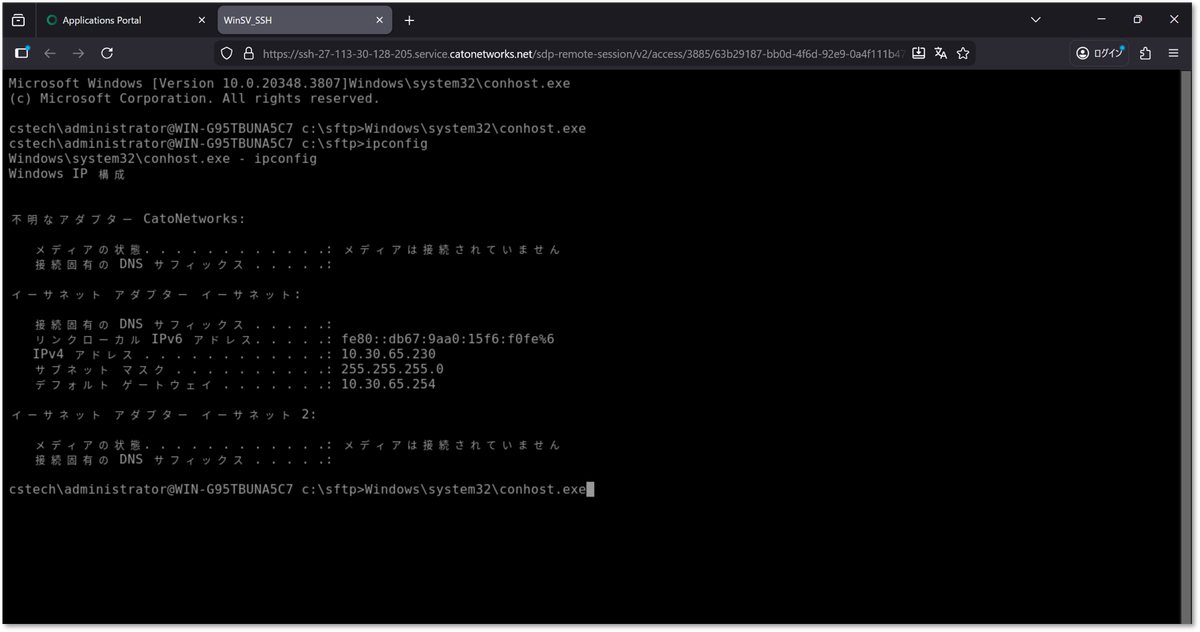

ログイン後にポータル上に表示されたアプリケーションを選択し、社内リソースへアクセスします。

・HTTPS

・RDP

・SSH

Chrome Browser Extensionの利用

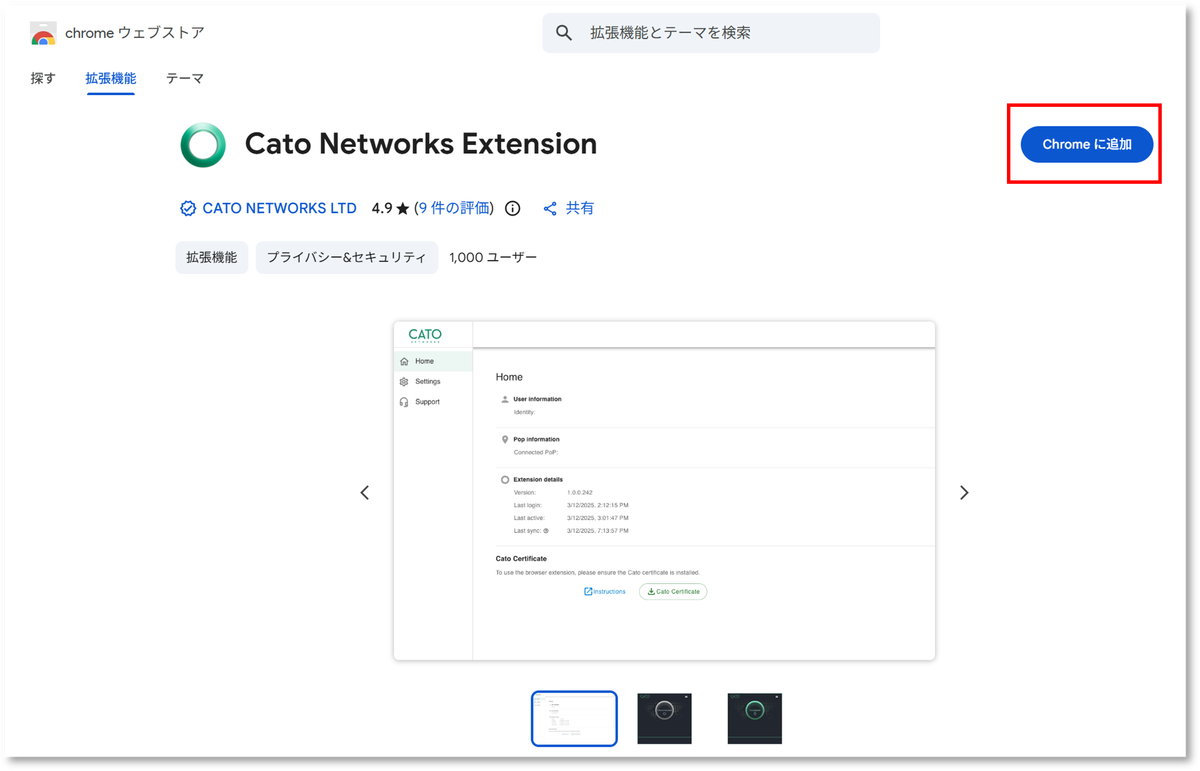

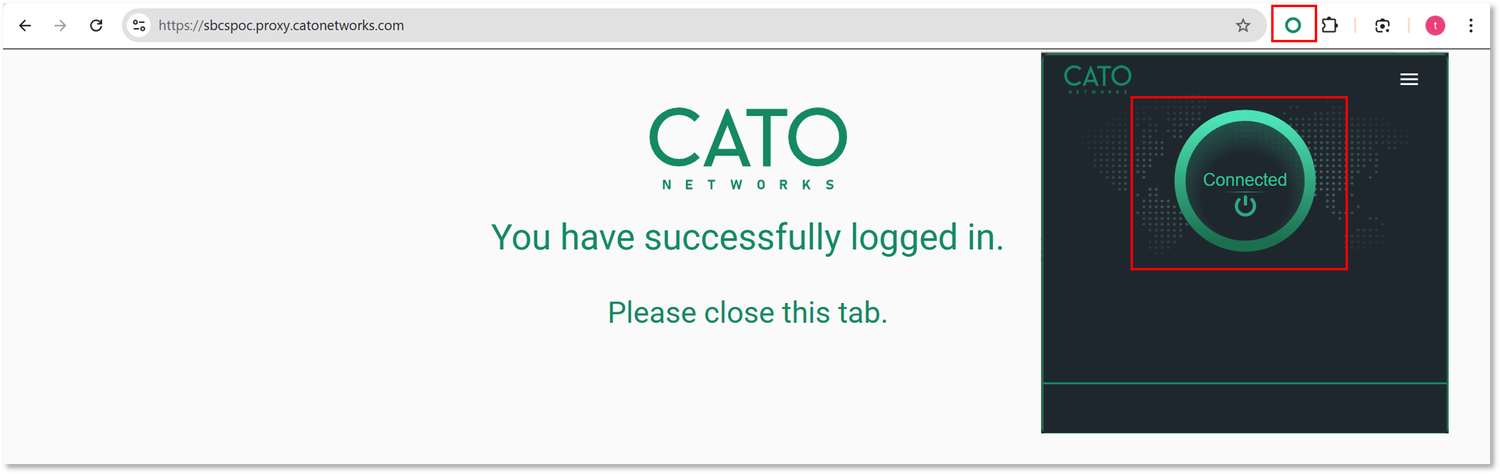

Chromeウェブストアから「Chrome Networks Extention」を検索し拡張機能をインストールします。

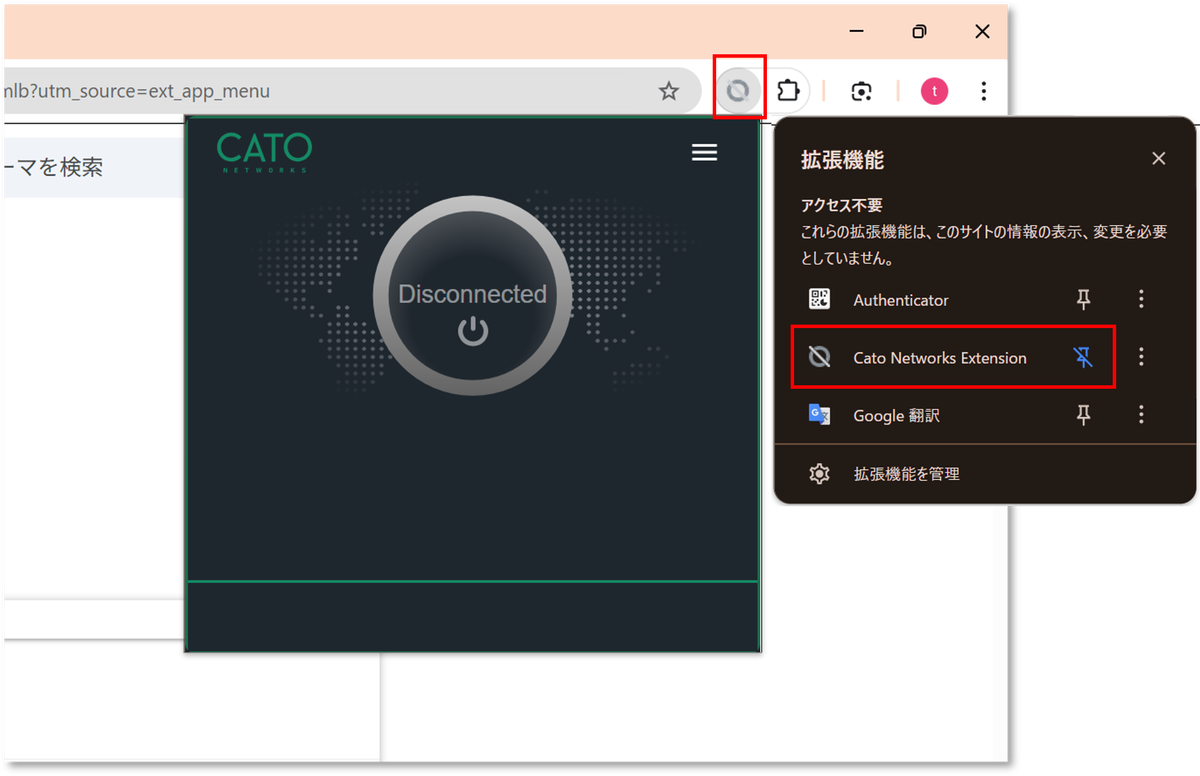

ブラウザ拡張のインストール後はブラウザ右上の拡張機能アイコンから、Cato Networks Extensionをピン止めします。

Catoのアイコンをクリックし認証情報を入力、ログインを実施します。

ログインに成功すると機能が有効化し、SaaSへのアクセスは自動的にCato SASE Cloud経由となります。

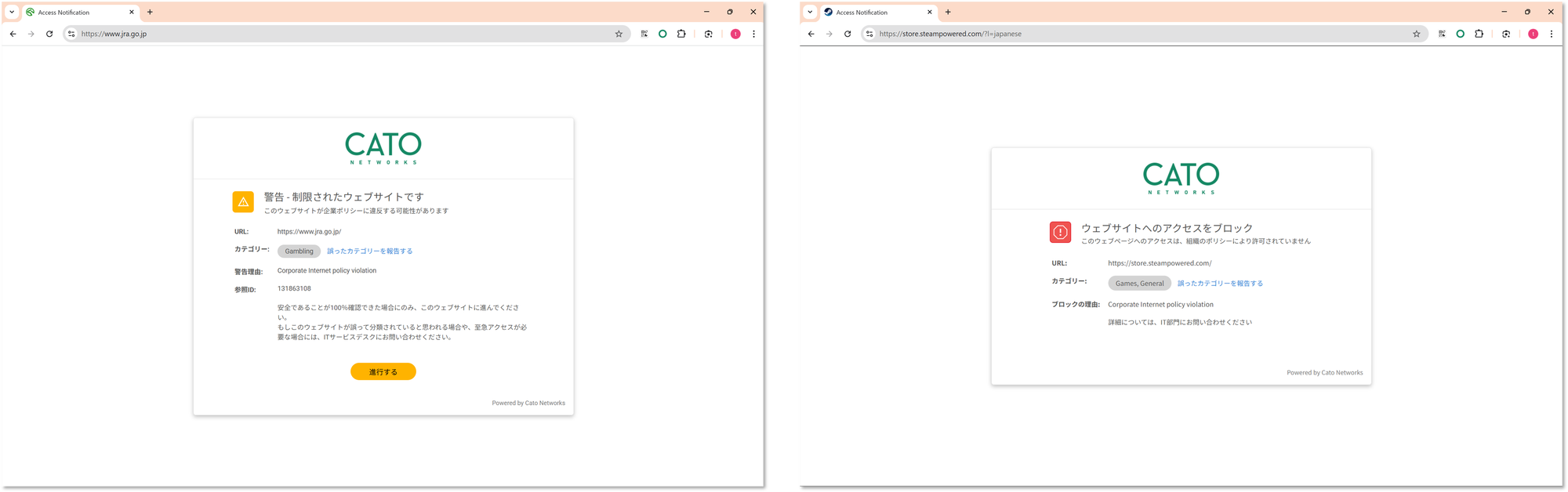

Cato Clientを利用時と同様にインターネットファイアウォールで定義されたルールに基づき通信を行います。

例ではギャンブルカテゴリーは警告、ゲームカテゴリーはブロックのポリシーを設定しています。

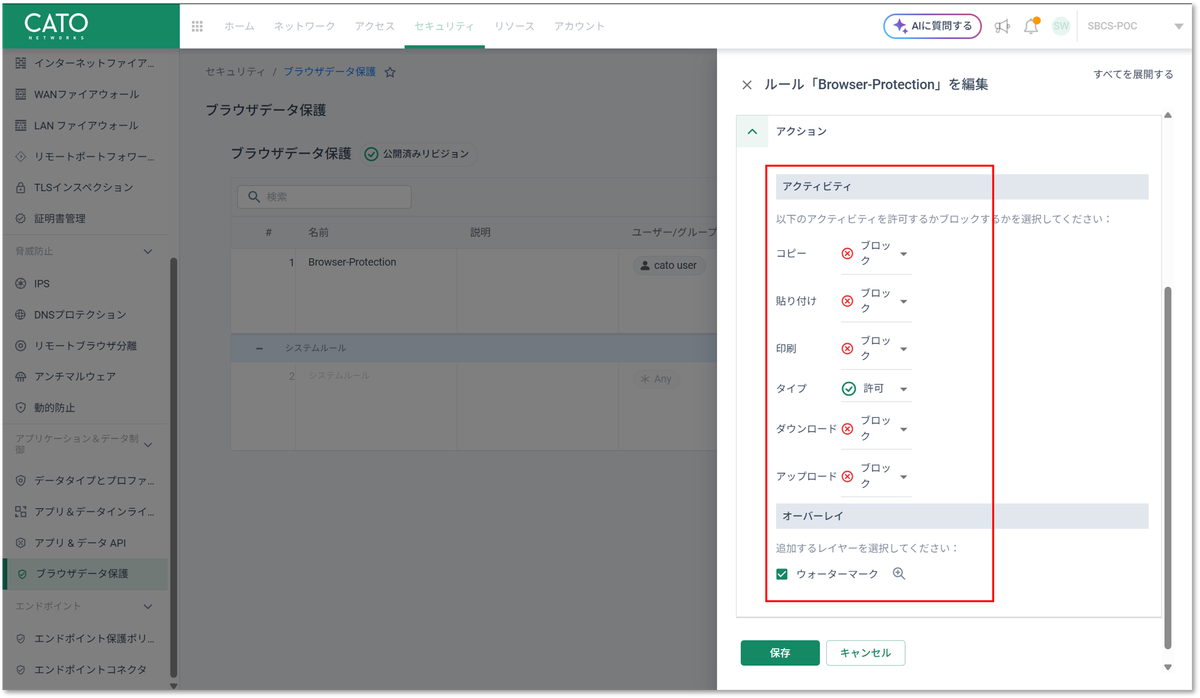

次にBrowser Data Protectionの動作を確認します。

CMAの「Security > Browser Data Protection」から、各操作(コピー、ダウンロード等)の許可・ブロックをユーザーやグループごとに設定できます。

またウォーターマークの表示設定もここで行います。

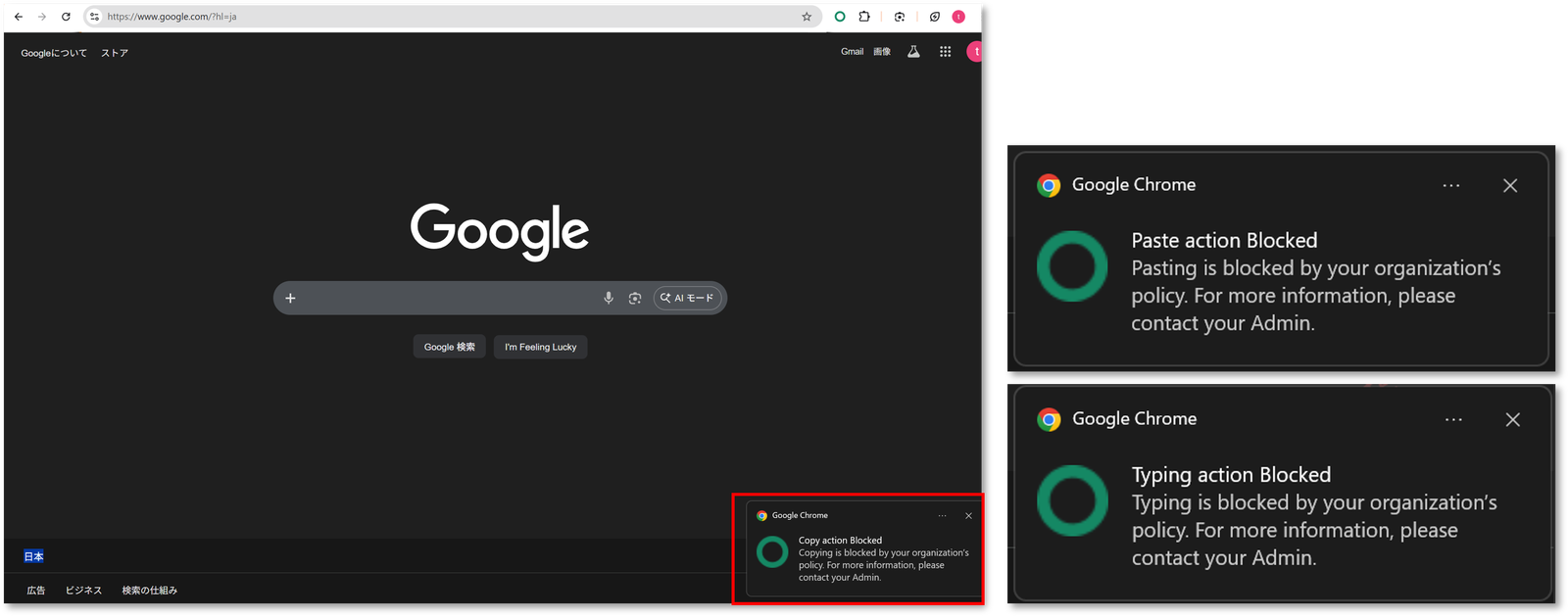

ブロックされた各操作をブラウザ上で試行すると以下のような警告が表示され、正常に動作を完了できなくなります。

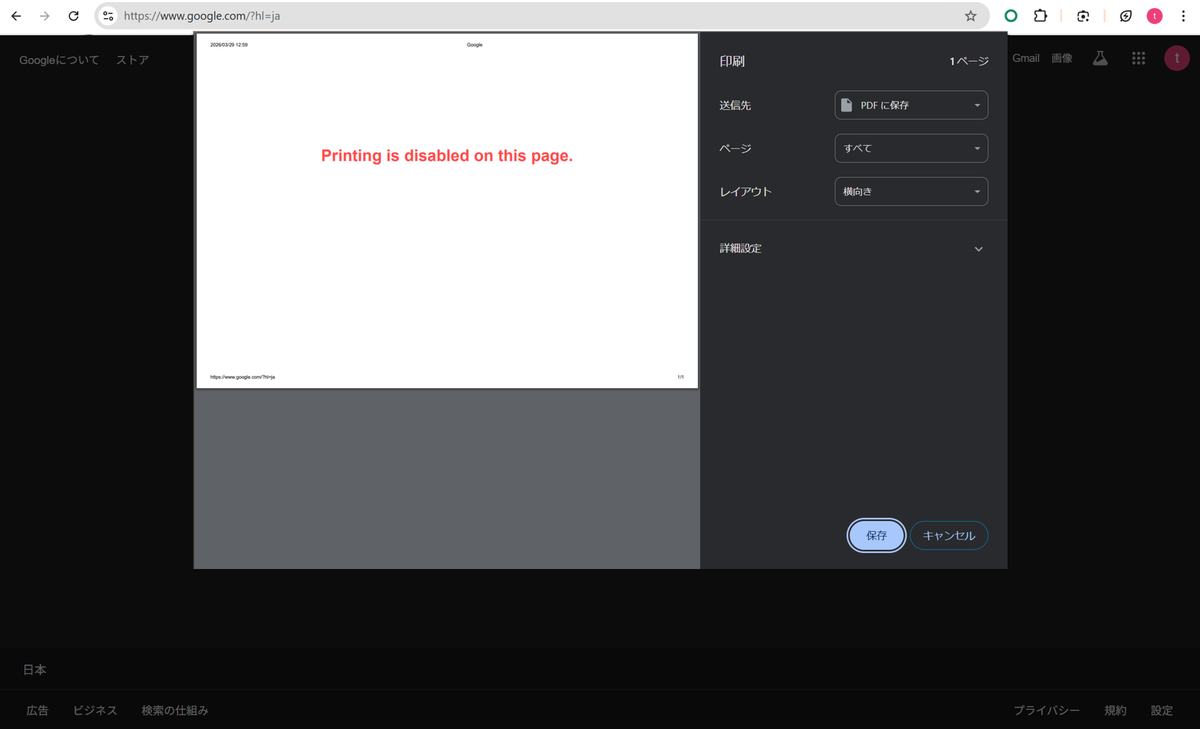

ページの印刷がブロックされている場合

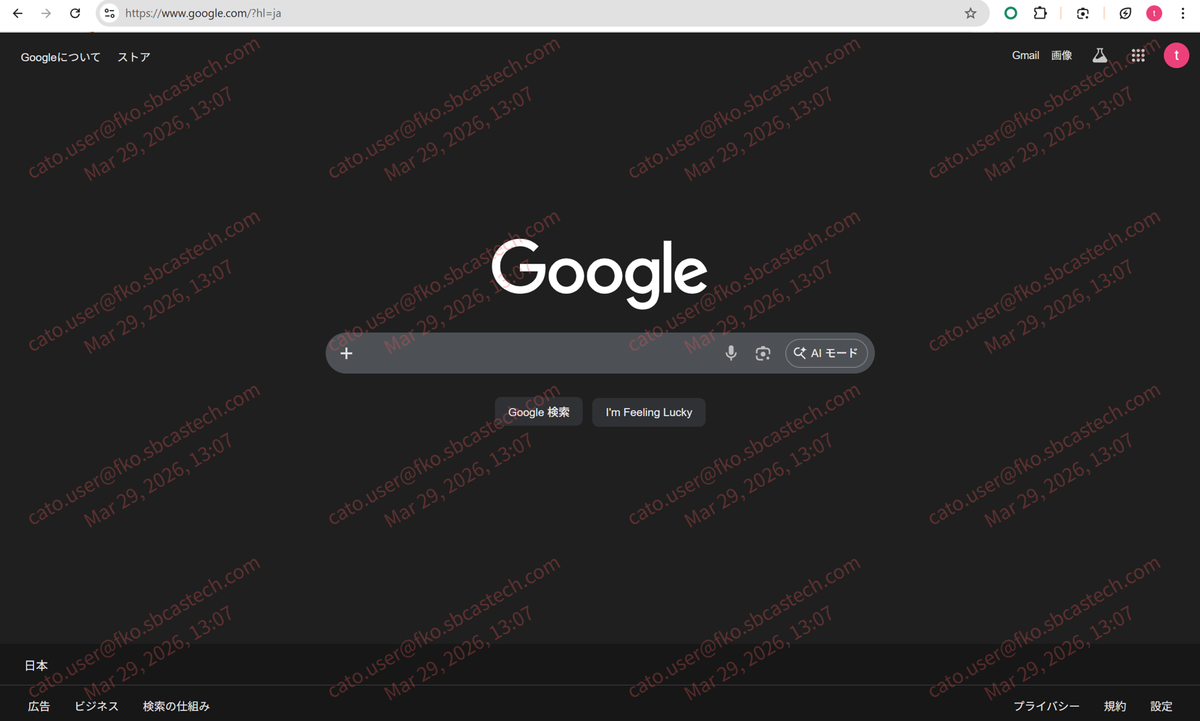

ウォーターマークを有効にすると、ブラウザ表示の背面にユーザー名と時間が表示されます。

まとめ

Cato Networksが提供する「Browser Access」と「Browser Extension」は、それぞれ異なるニーズに対応する機能です。

・社内リソース(RDP/SSH/HTTPS)へのセキュアなアクセスなら「Browser Access」

・SaaS利用のセキュリティ強化と高度なデータ保護なら「Browser Extension」

これらを適切に使い分けることでCato Clientの導入が難しい環境でも、ゼロトラストの原則に基づいた、場所やデバイスを選ばない安全なリモートアクセス環境を実現できます。

Catoの情報はこちら

著者紹介

SB C&S株式会社

ソリューション技術統括部 ソリューション技術部 2課

渡邊 理史