こんにちは。SB C&Sの石井です。

クラウドサービスの利用が当たり前になってきた今、「何も信頼しない」という前提に基づくゼロトラストというセキュリティの考え方が普及してきました。

従来は、「社内の通信は安全、社外の通信は危険」といった前提のもとアクセス制御を行うことが一般的にでした。このような背景からネットワーク内外ではなくユーザーやデバイス、アクセス先を基準にアクセス設計をする考え方が重要になってきています。

本記事ではこのような課題を解決するMicrosoft Global Secure Accessについて全4回で紹介します。

- ゼロトラスト時代のアクセス設計:Microsoft Global Secure Access 第1回 概要編

- ゼロトラスト時代のアクセス設計:Microsoft Global Secure Access 第2回 Microsoft Traffic構築編

- ゼロトラスト時代のアクセス設計:Microsoft Global Secure Access 第3回 Internet Access構築編

- ゼロトラスト時代のアクセス設計:Microsoft Global Secure Access 第4回 Private Access構築編

Microsoft Global Secure Accessとは

Microsoft Global Secure Accessは、MicrosoftのSecurity Service Edge(SSE)ソリューションです。SSEは、SaaSなどのクラウドサービスやWeb、プライベートアプリに対して従来のネットワーク境界に依存しないアクセス制御を提供します。Microsoft Entra IDがユーザー認証や条件付きアクセスによる判断を担い、Microsoft Global Secure Accessはその判断をもとに通信を制御します。

Microsoft 365への通信制御を行うMicrosoft TrafficとSaaSやWebへの通信制御を行うMicrosoft Entra Internet Access、プライベートアプリへの通信制御を行うMicrosoft Entra Private Accessの3つのトラフィック転送方式で構成されています。

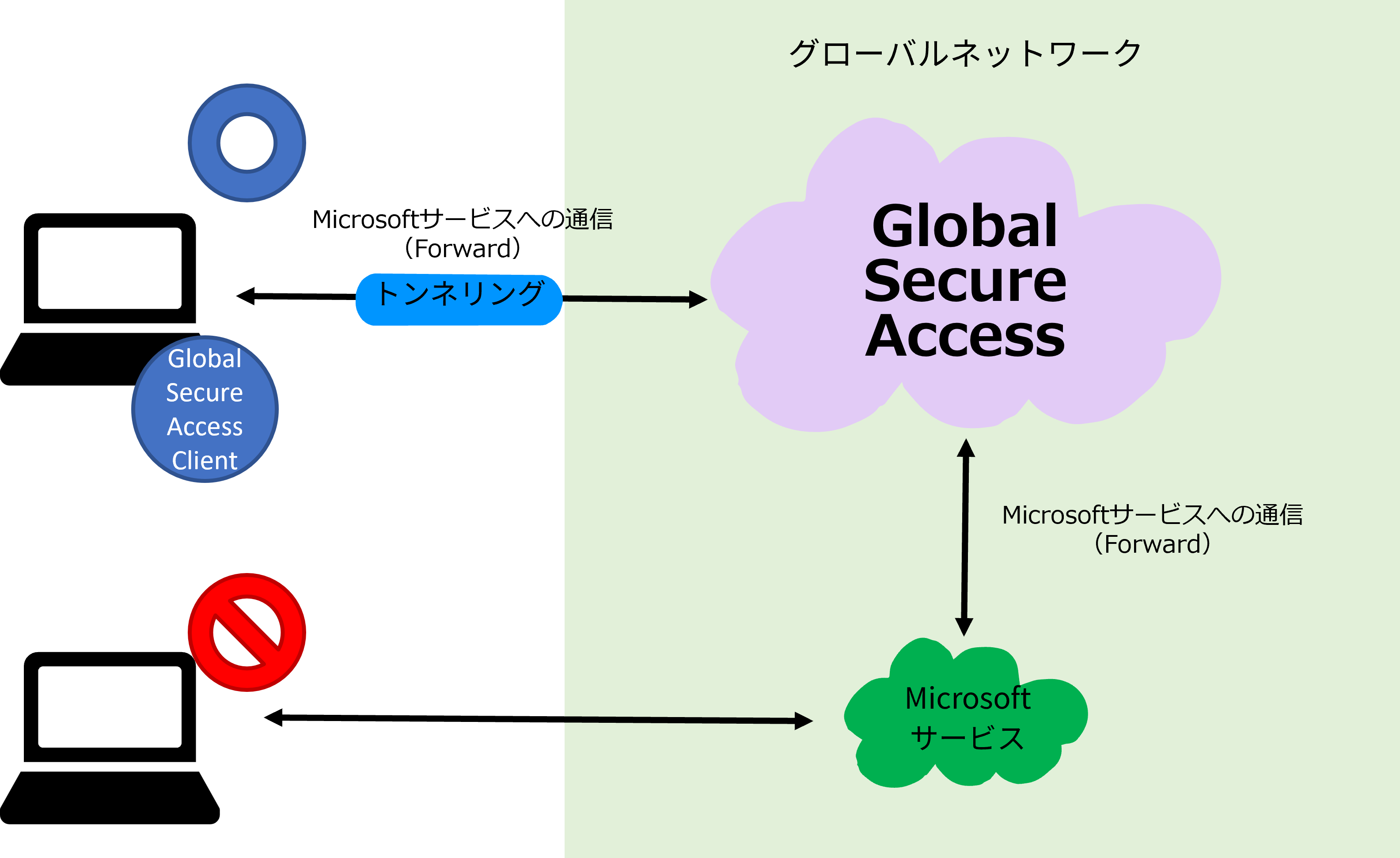

Global Secure Accessは、Microsoftが世界中に展開するグローバルネットワークを基盤として提供されています。このグローバルネットワークは、世界各地に配置されたエッジを拠点としてユーザーの通信をMicrosoftネットワーク内に取り込み最適な経路で各サービスに接続する仕組みです。グローバルネットワークアクセスに接続するためにはクライアント端末にGlobal Secure Access Clientをインストールします。このClientにより対象の通信がグローバルネットワークへ転送されトラフィックの制御が可能になります。

Microsoft Entra Internet Accessとは

Microsoft Entra Internet Accessはインターネット上のリソースにアクセスするための機能です。Microsoft Entra Internet Accessが対象とする通信は、以下の3つの通信になります。

- Microsoft サービス

- SaaS(業務アプリケーション)

- Webサービス

これらの通信をクライアント端末が接続しているネットワークに依存せずにユーザーやデバイス単位で制御できます。

Microsoft Entra Internet Accessでは、これらの通信を制御するために以下2種類のトラフィックプロファイルを使用します。

- Microsoft Trafficプロファイル

- Internet Accessプロファイル

Microsoft Trafficプロファイルは、Microsoft 365への通信を対象にしたプロファイルです。このプロファイルを有効化することでMicrosoft サービスに関連する通信が識別されてグローバルネットワークを経由してMicrosoft サービスに接続されます。このプロファイルにはトラフィック転送ルールを構成する必要があります。宛先の種類(IPまたはFQDN)、宛先、プロトコル、ポート、カテゴリ、アクションといった要素が含まれます。

Microsoft ソリューションのIPやFQDN、ポートなどの情報は以下からご参照ください。

Microsoft 365 の URL と IP アドレスの範囲

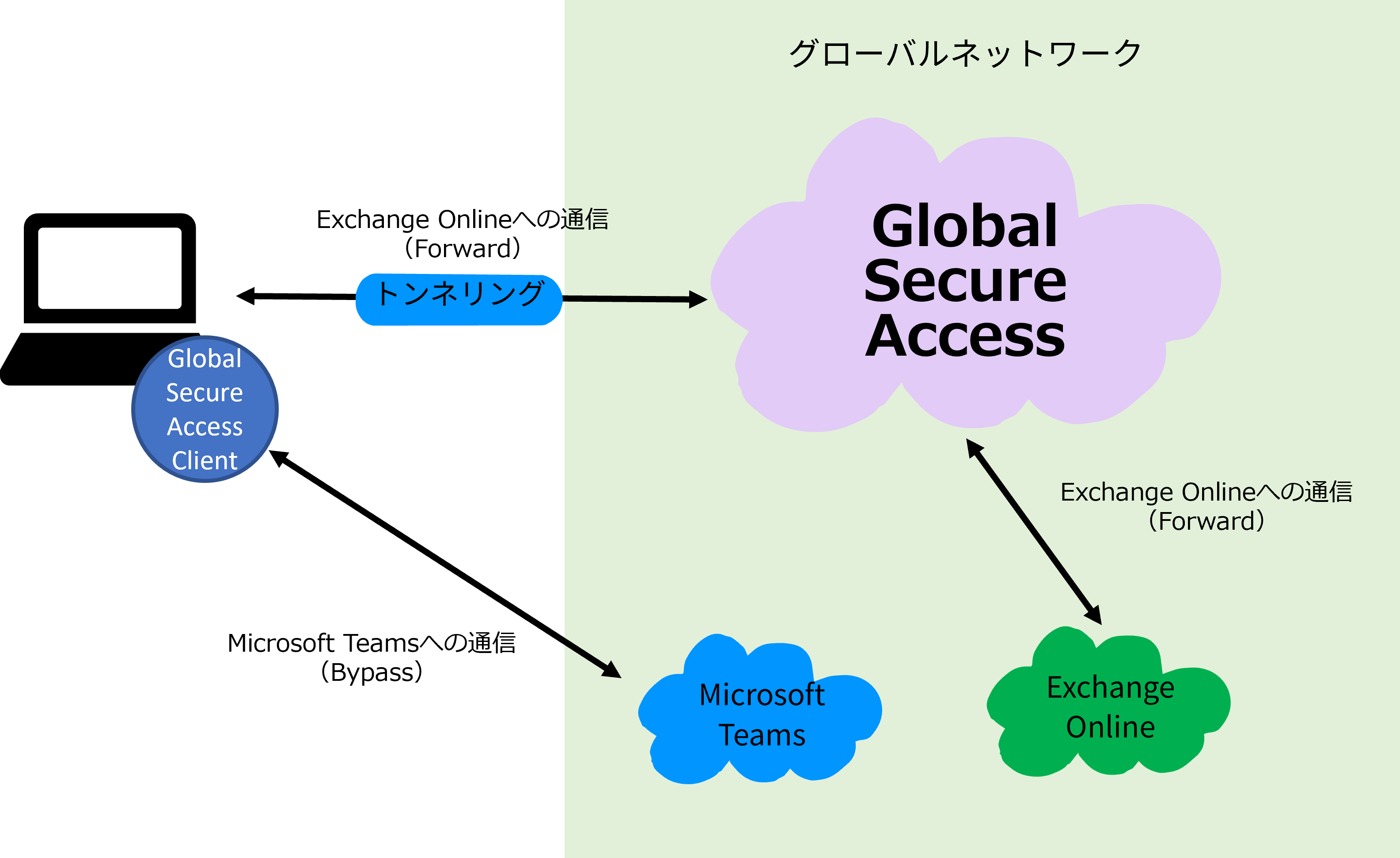

Trafficプロファイルの設定をすることで、通信の特性に応じてGlobal Secure Accessを経由させるかどうかを制御することができます。例えば、Microsoft Teamsのように通話などをすることにより通信量が多くなるサービスは「Bypass」設定を行い、Global Seccre Accessを経由せずにクライアント端末から直接通信を行うことが可能です。一方で、Exchange OnlineなどそのほかのMicrosoft 365サービスは「Forward」設定を行い、 Global Secure Accessを経由した通信制御を適用させることができます。

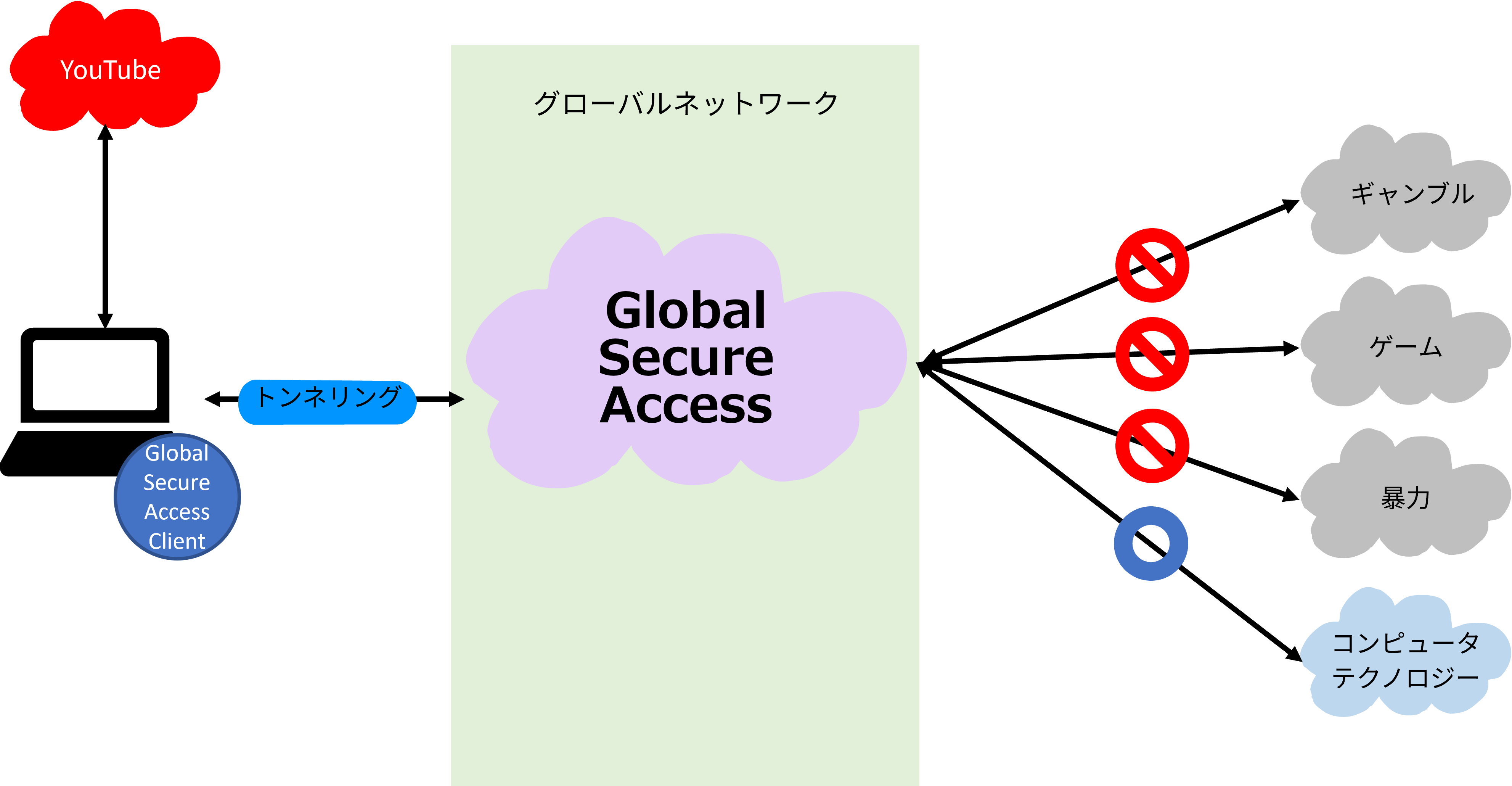

Internet AccessプロファイルはSaaSやWebサービスなどMicrosoft サービス以外のインターネット上のリソースへの通信を制御するプロファイルです。またInternet Accessプロファイルでは、Webコンテンツフィルタリングを利用することで、Webサービスへのアクセスをカテゴリ単位で制御することができます。例えば業務に必要のないギャンブルやゲーム、犯罪行為を助言するようなWebサイトへのアクセスは制限し、コンピュータやテクノロジーなどに関する情報を含むWebサイトはアクセスさせるといった制御が可能です。

Webコンテンツフィルタリングのカテゴリ詳細については以下をご参照ください。

グローバル セキュア アクセス Web コンテンツのフィルター処理カテゴリ

1点注意点としては、カテゴリ単位での「Bypass」設定はできません。Global Secure Accessを経由せずに通信を行わせたい場合はFQDNやURLベースで指定したトラフィック転送ルールを構成する必要があります。

Microsoft Entra Private Accessとは

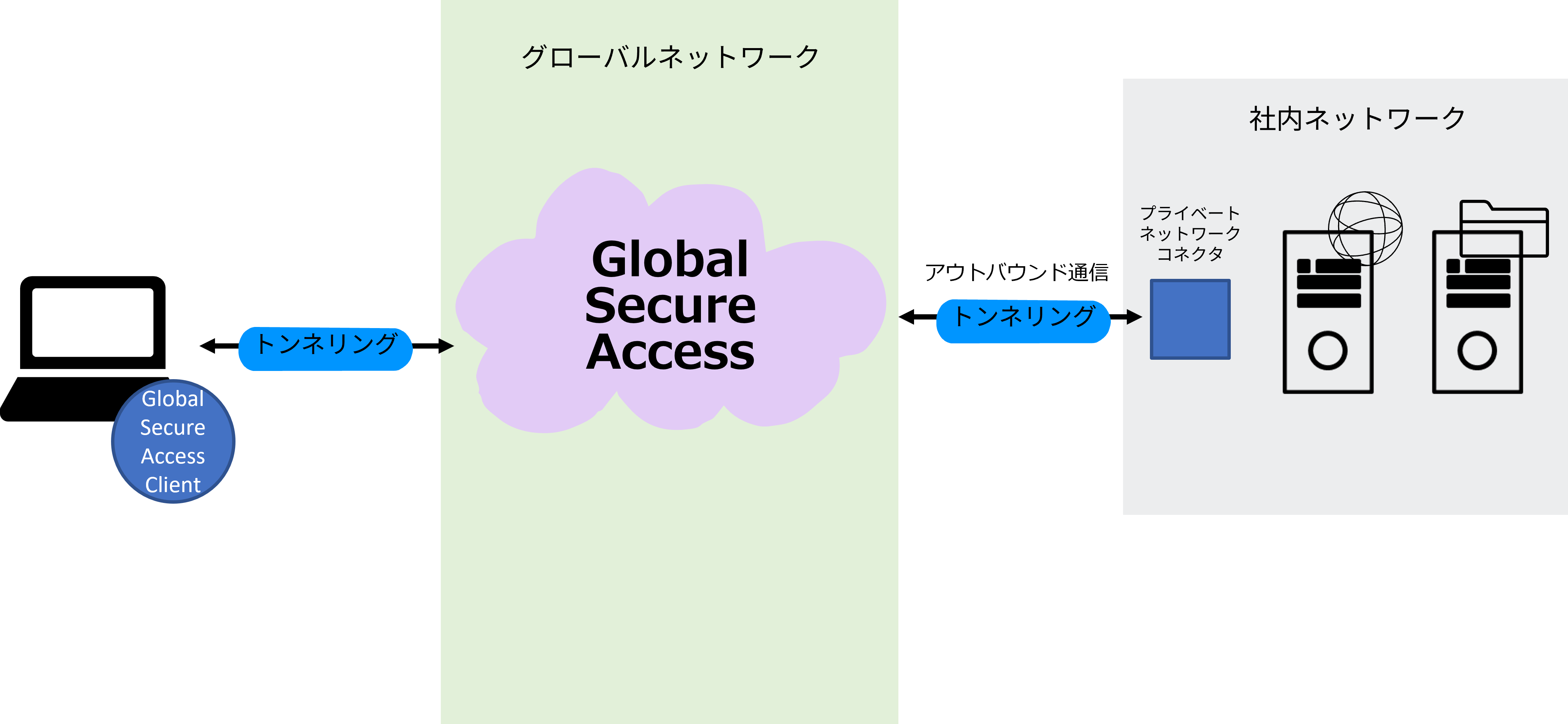

Microsoft Entra Private Accessは、オンプレミス環境やクラウド環境に存在するプライベートアプリケーションへのアクセスを制御するための機能です。従来のVPNのように社内ネットワークに常時接続するのではなく、必要なアプリケーションに対してのみアクセスを許可します。このような、アプリケーション単位でアクセスを制御する考え方としてZTNA(Zero Trust Network Access)に基づいてアクセス制御を実現します。これにより社内ネットワーク全体を公開することなくアプリケーション単位でセキュアなアクセスを実現できます。

Microsoft Entra Private Accessではプライベートアプリケーションへ接続するためにプライベート ネットワーク コネクタを構築します。プライベート ネットワーク コネクタは社内ネットワーク内に配置され、グローバルネットワークと社内ネットワーク内にあるリソースを中継する役割を担います。このプライベート ネットワーク コネクタが社内ネットワークからアウトバウンド通信を行うことで外部からのインバウンド通信を受け付けることなくアクセスを実現します。

ライセンス

Microsoft Entra Internet Access/Private Accessを利用するためには、Microsoft Entra ID P1/P2ライセンスを前提として対象機能に応じた追加ライセンスが必要になります。

必要となるライセンス

| 利用する機能 | 必須ライセンス | 追加で必要なライセンス |

| Microsoft Entra Internet Access for Microsoftサービス | Microsoft Entra ID P1またはP2 | - |

| Microsoft Entra Internet Acces | Microsoft Entra ID P1またはP2 | Microsoft Entra Internet AccessまたはMicrosoft Entra Suite |

| Microsoft Entra Private Access | Microsoft Entra ID P1またはP2 | Microsoft Entra Private AccessまたはMicrosoft Entra Suite |

Entra IDのライセンス詳細については以下をご参照ください。

Microsoft Entraのプランと価格

まとめ

本記事では、Microsoft Global Secure Accessを中心にInternet AccessやPrivate Accessの概要について紹介しました。

従来の「社内・社外」といったネットワーク境界で考えていたアクセス制御を「何も信頼しない」というゼロトラストの考え方を元にアクセス制御を実施するのがInternet AccessおよびPrivate Accessになります。

次回以降では、実際にInterner Access、Private Accessの構築を行っていきますので是非ご参照ください。

Microsoft 365に関するブログ一覧はこちら

著者紹介

SB C&S株式会社

ICT事業本部 技術本部 第2技術統括部

第2技術部 2課

石井 基久 - Motohisa Ishii -

Omnissa Tech Insider