こんにちは。SB C&Sの石井です。

第1回ではMicrosoft Global Secure Accessの概要について紹介しました。

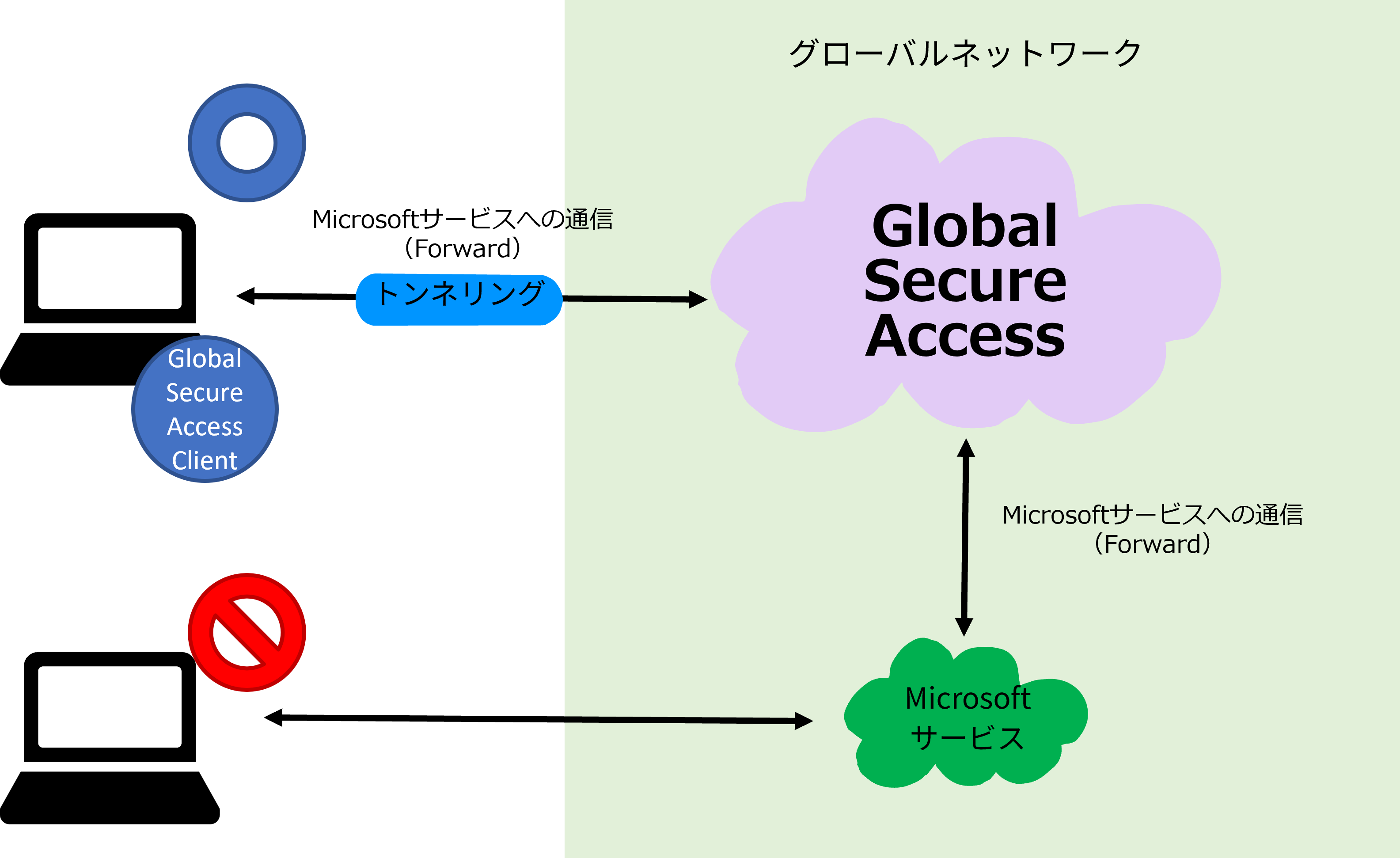

本記事では、Microsoftサービスへの通信を制御するMicrosoft Trafficを構築し、実際に通信がどのように制御されるか確認していきます。

その他の内容に関しては別記事をご参照ください。

- ゼロトラスト時代のアクセス設計:Microsoft Global Secure Access 第1回 概要編

- ゼロトラスト時代のアクセス設計:Microsoft Global Secure Access 第2回 Microsoft Traffic構築編

- ゼロトラスト時代のアクセス設計:Microsoft Global Secure Access 第3回 Internet Access構築編

- ゼロトラスト時代のアクセス設計:Microsoft Global Secure Access 第4回 Private Access構築編

今回やること

今回は、Global Secure Access Clientを利用している場合はMicrosoftサービスにアクセスさせて、利用していない場合はアクセスできないように構成をします。

具体的には以下の手順で実施していきます。

- Global Secure Access Clientのインストール

端末からネットワークトラフィックを制御できるようにGlobal Secure Access Clientをインストールします。このClientを通じてMicrosoftのグローバルネットワークへ通信が転送されます。 - Microsoft Trafficプロファイルの構成

Microsoftサービスへの通信を識別し、Global Secure Access経由で制御できるようにMicrosoft Trafficプロファイルを構成します。 - アダプティブ アクセス/ネームド ロケーションの有効化

アクセス元の条件を定義するため、アダプティブ アクセスおよびネームド ロケーションを有効化します。 - 条件付きアクセスポリシーの作成

グローバルネットワークを経由している通信のみ許可するため、条件付きアクセスポリシーを作成します。 - 通信確認

Global Secure Access Clientを利用した場合と利用していない場合でのMicrosoft 365へのアクセス結果がどのように変わるか確認します。

Global Secure Access Clientのインストール

まずはGlobal Secure Access Clientをインストールしていきます。

Microsoft Entra管理センターにアクセスし、[グローバル セキュア アクセス]-[接続]-[クライアントのダウンロード]の順に移動します。対象OSの[クライアントのダウンロード]をクリックし、Global Secure Access Clientをダウンロードします。

※今回はWindows 11用のクライアントをダウンロードします。

続いてWindowsにダウンロードしたGlobal Secure Access Clientをインストールします。直接デバイスにインストールすることも可能ですが、今回はMicrosoft Intuneを活用し、自動的にデバイスに展開します。

※対象のデバイスをMicrosoft Intuneで管理しておく必要があります。

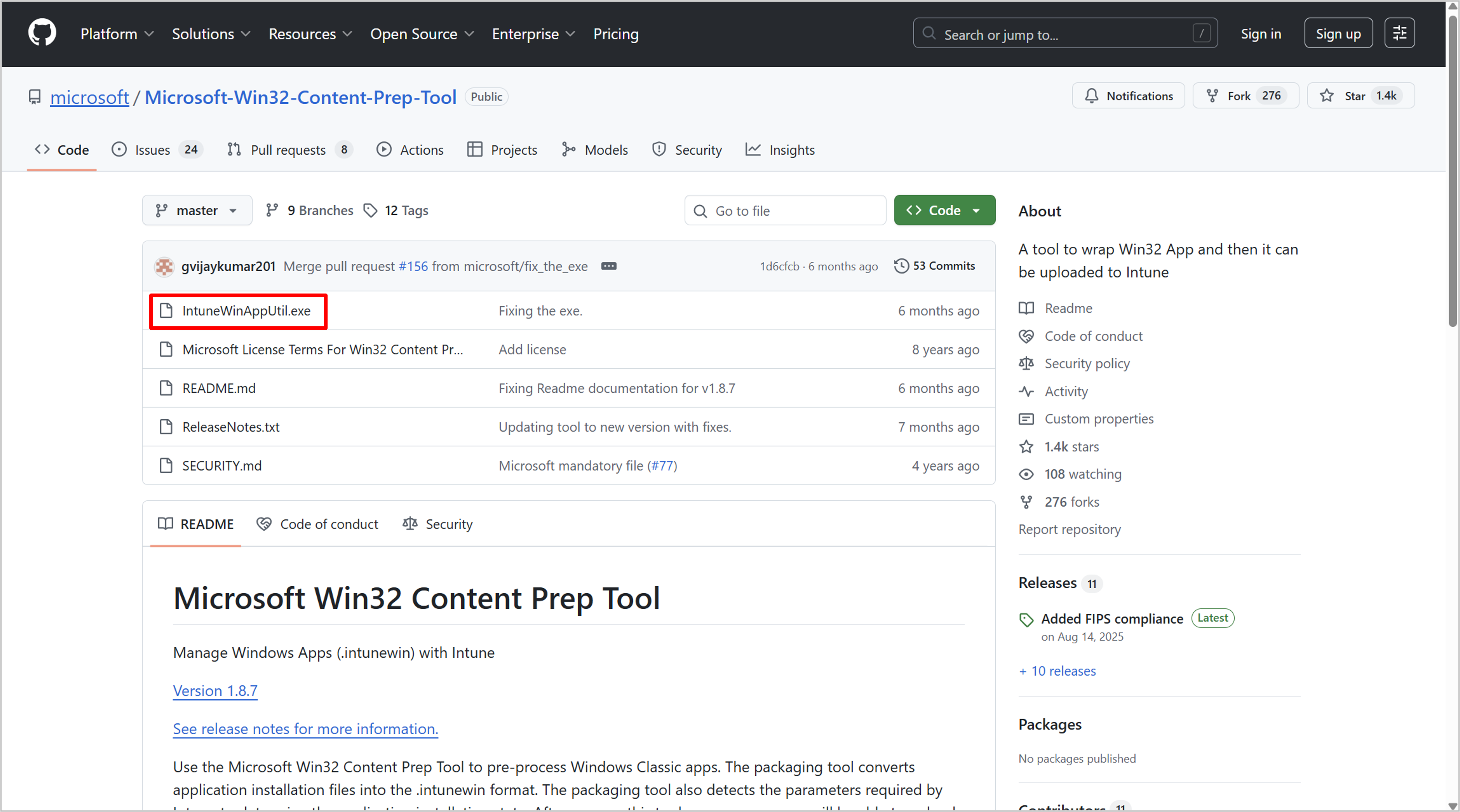

Microsoft IntuneにてWin32アプリを配信する場合、Microsoft Win32 コンテンツ準備ツールを使用してインストールファイルの拡張子を「.intunewin」形式に変更する必要があります。

Microsoft Win32 コンテンツ準備ツールは以下URLからダウンロードします。

https://github.com/Microsoft/Microsoft-Win32-Content-Prep-Tool

[IntuneWinnAppUtil.exe]をクリックします。

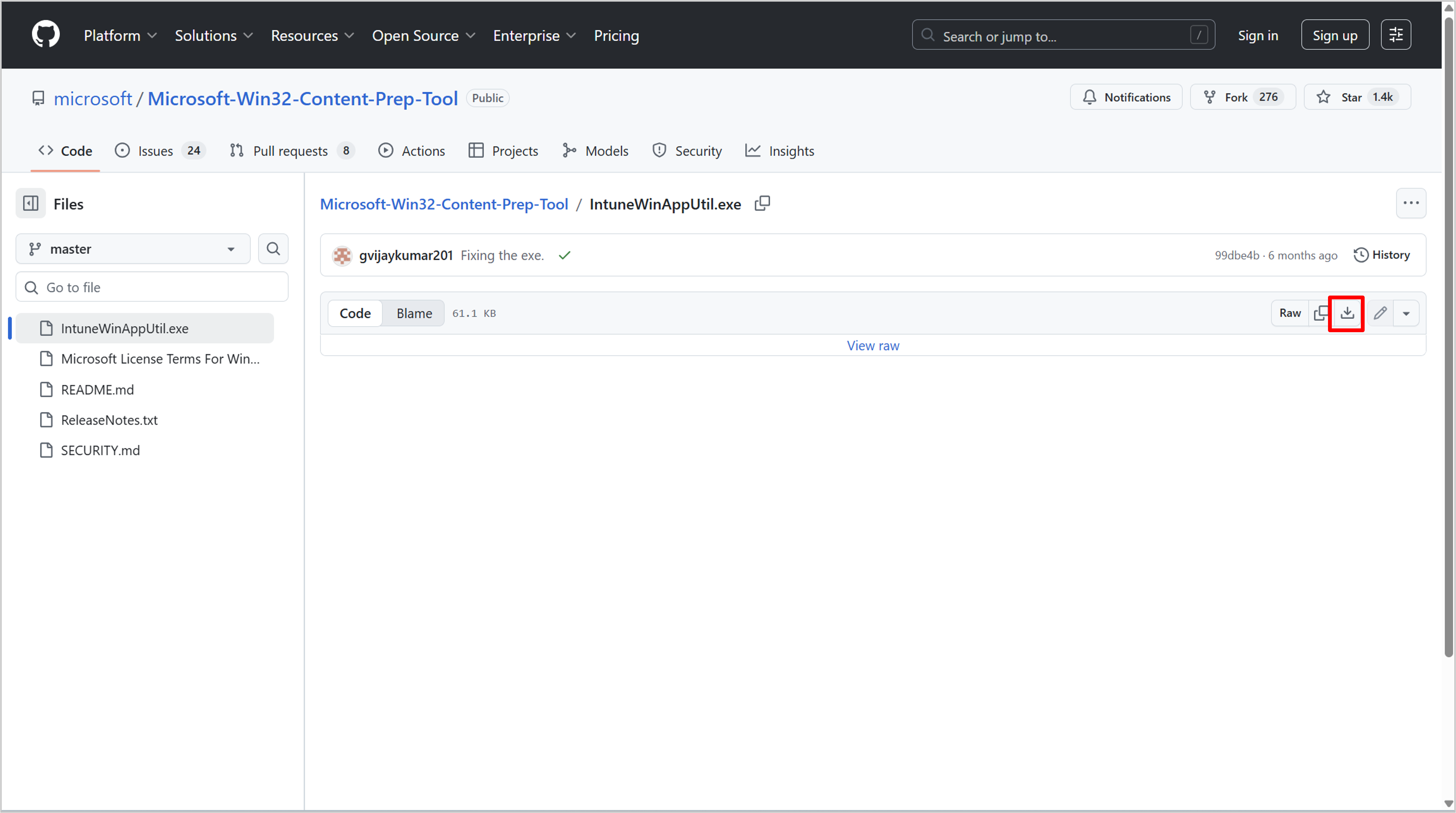

ダウンロードマークのアイコンをクリックし、ファイルをダウンロードします。

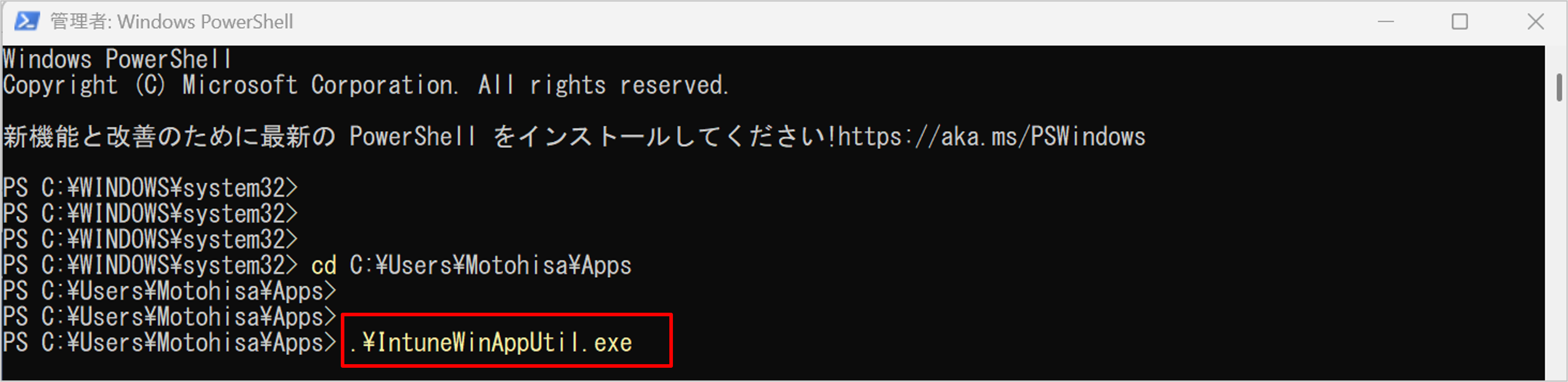

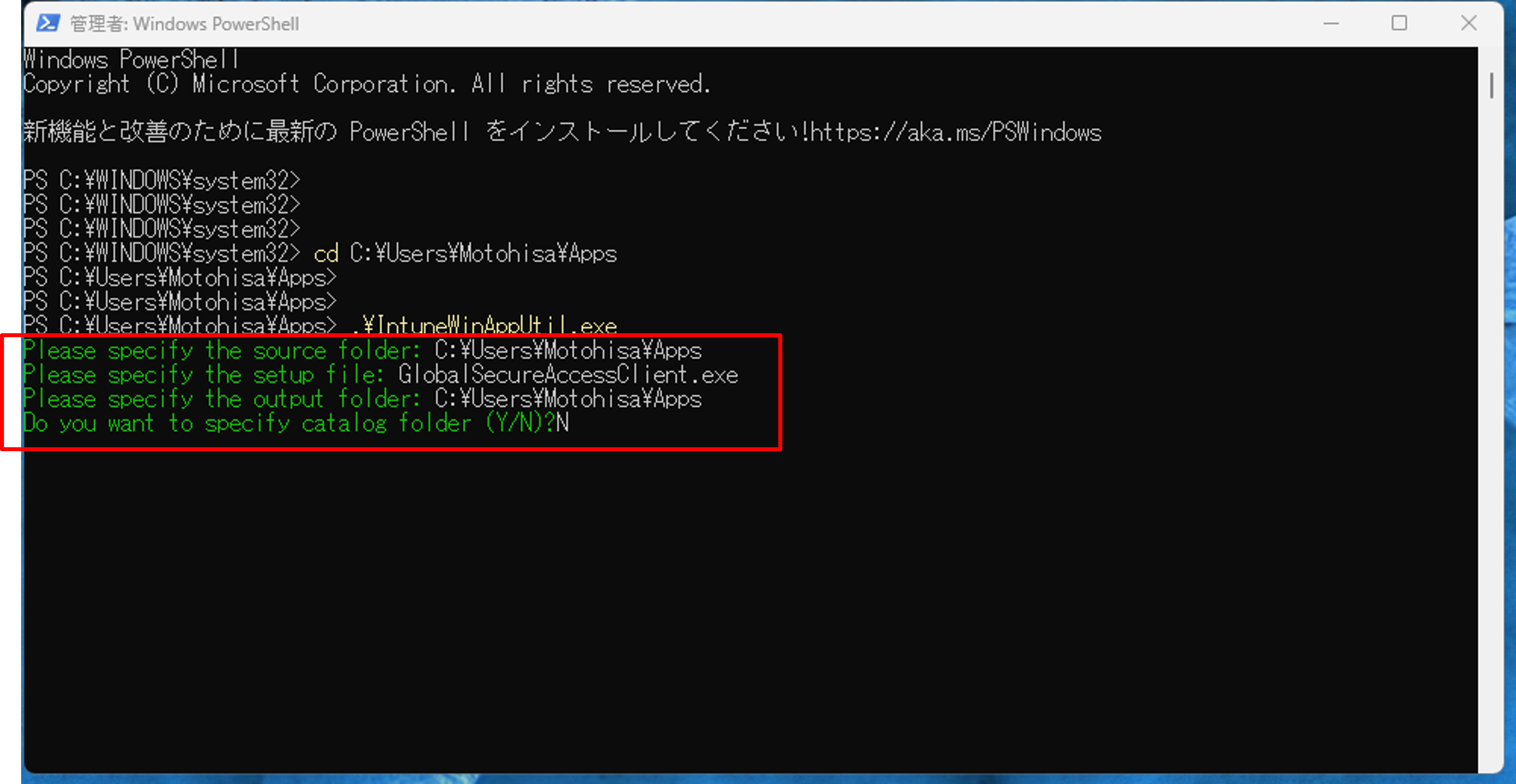

PowerShellを起動し、ダウンロードしたMicrosoft Win32 コンテンツ準備ツールを実行します。

フォルダや対象ファイルの指定を行います。

- Please specify the source folder:アプリファイルがあるフォルダを指定

- Please specify the setup file:対象のセットアップするファイルを指定

- Please specify the output folder:ファイルの出力先を指定

- Do you to specify catalog folder:カタログフォルダの指定有無を決定

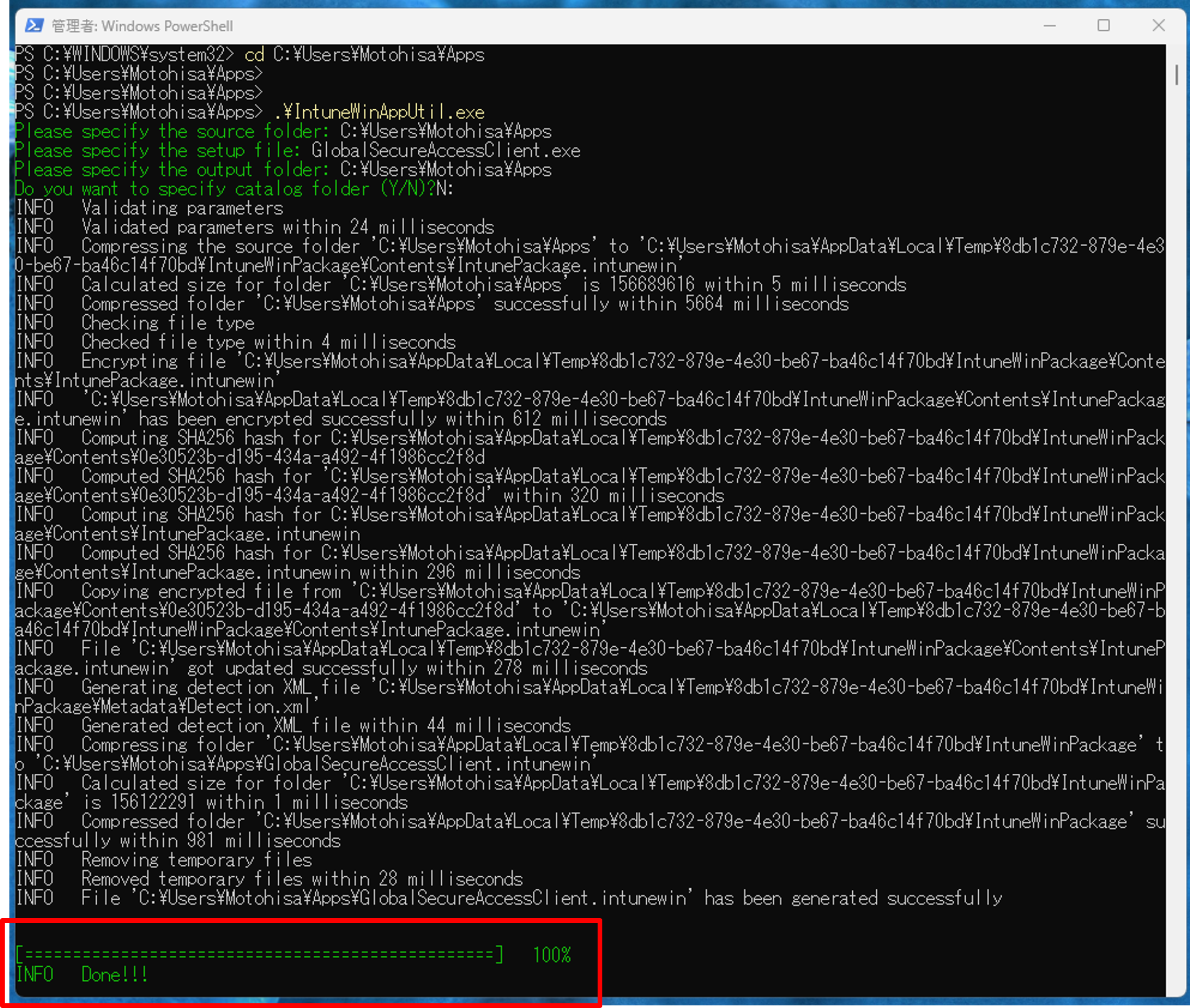

ファイルの出力が開始されます。しばらく待機すると[INFO Done!!]と表示されファイルの出力が完了されてことが確認できます。

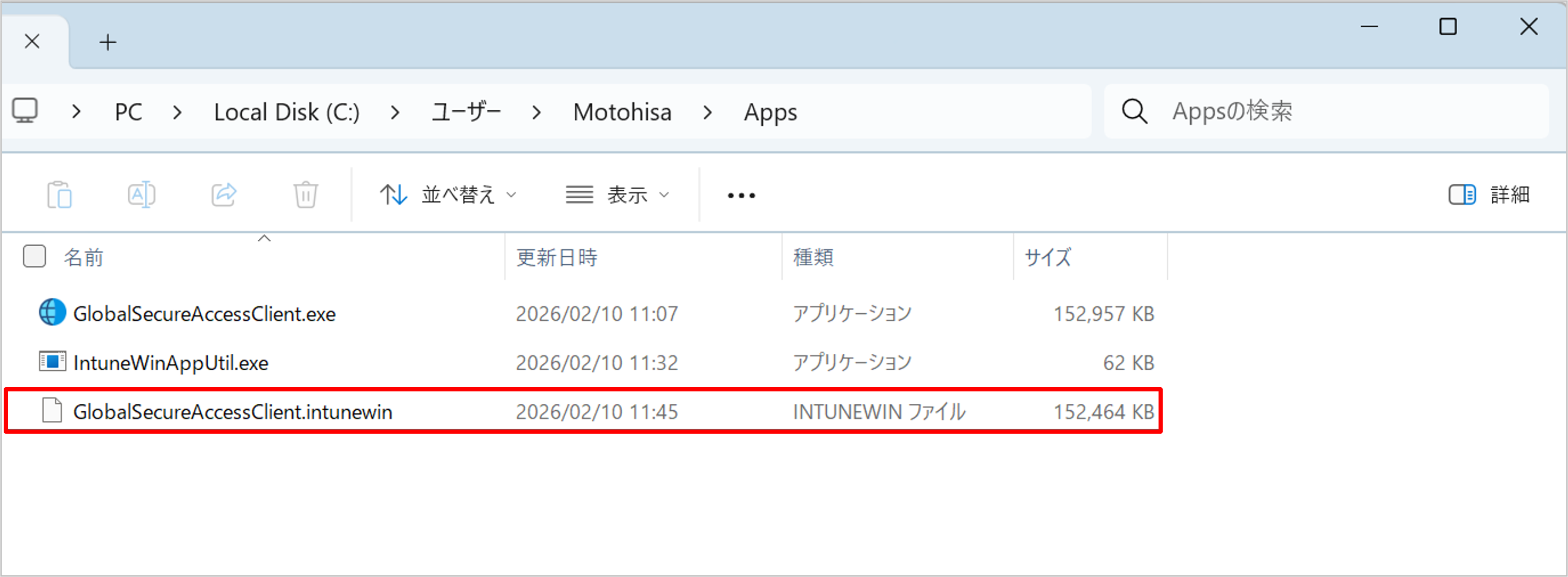

Please specify the output folderで指定したフォルダに、intunewin形式のファイルが保存されていることを確認します。

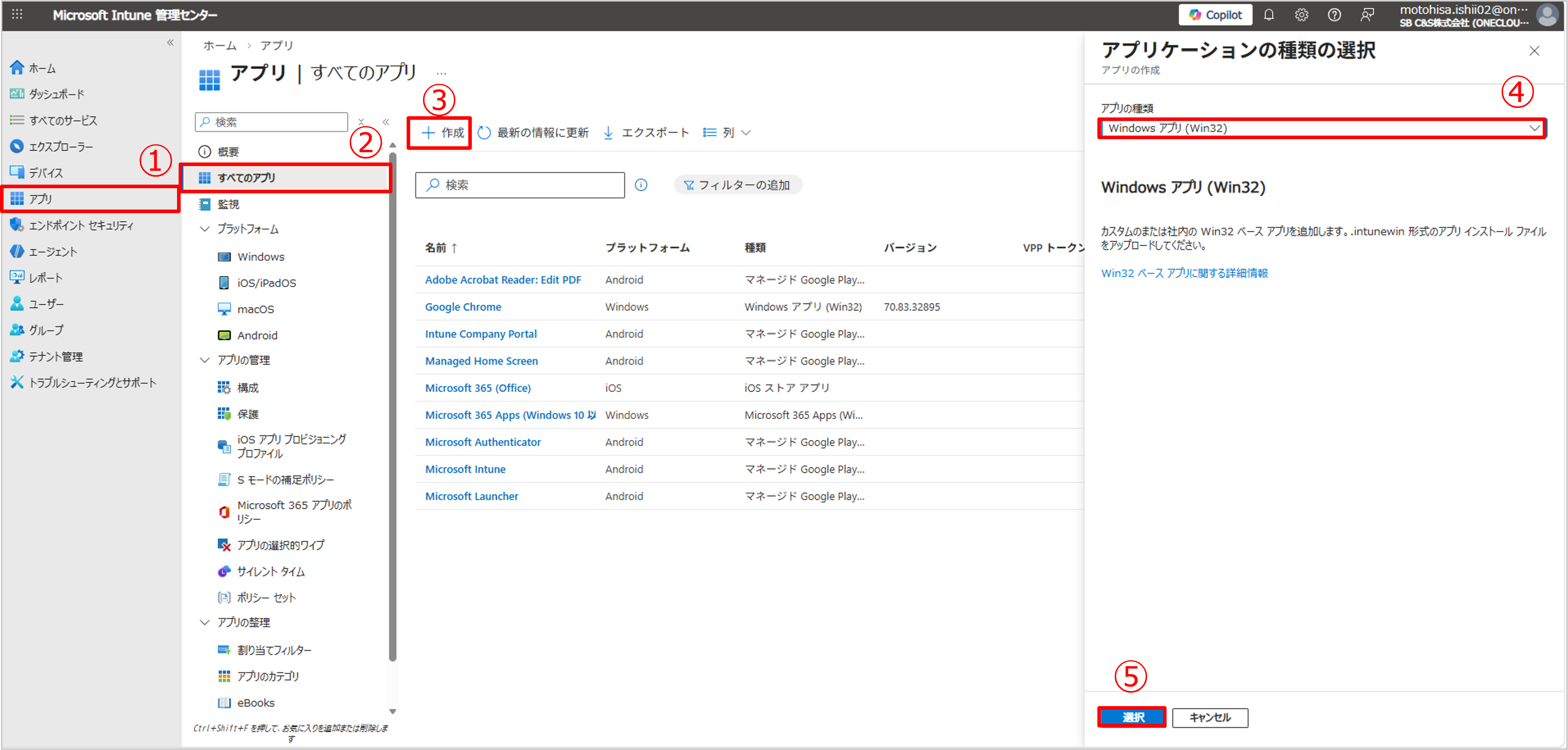

続いてMicrosoft Intune管理センターにアクセスし、アプリケーションの追加をします。[アプリ]-[すべてのアプリ]の順に移動し、[作成]をクリックします。画面右にアプリケーションの種類の選択をするウィザードが表示されるため、アプリの種類にて[Windows アプリ(Win32)]を選択します。[選択]をクリックします。

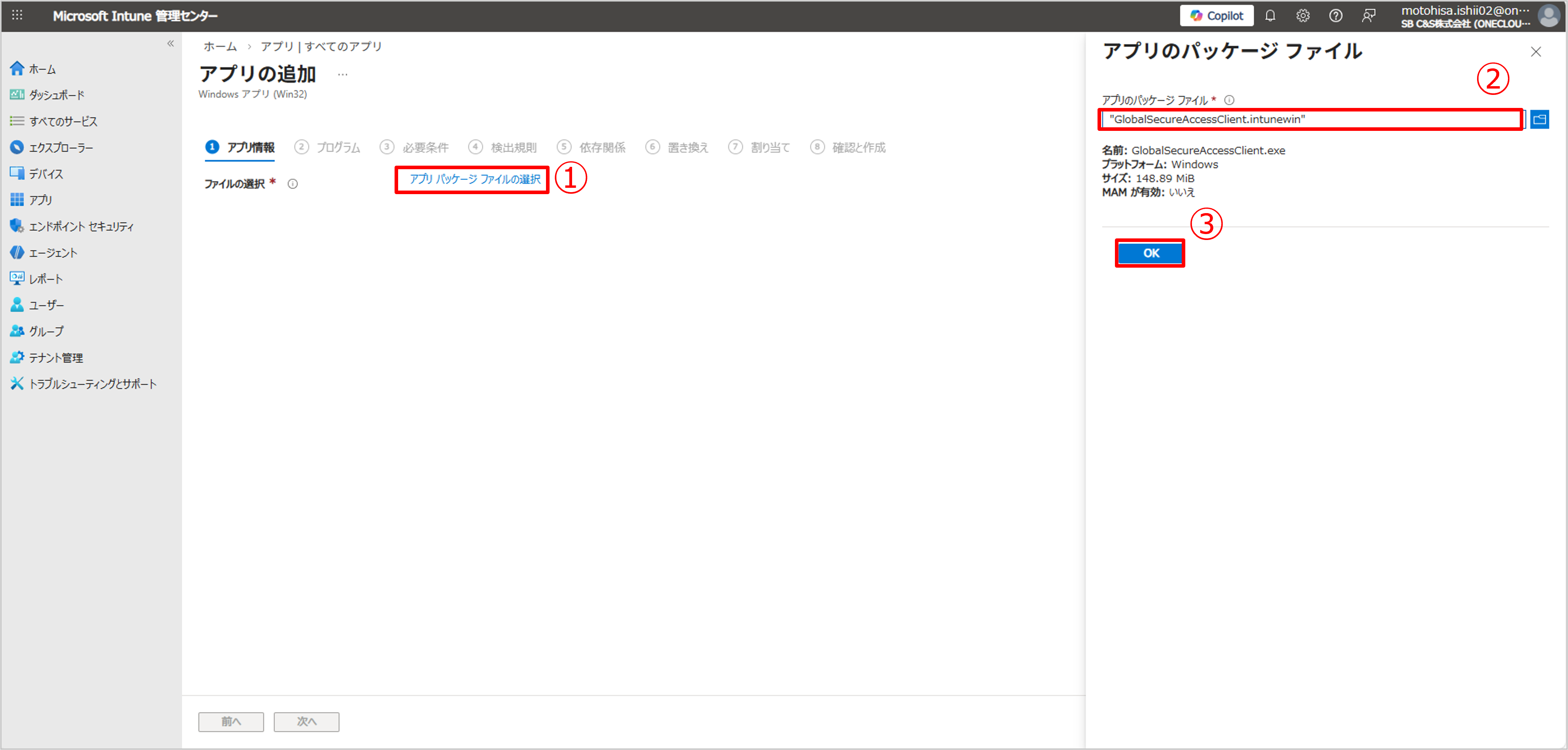

アプリの追加ウィザードが表示されます。[アプリ パッケージ ファイルの選択]をクリックします。アプリのパッケージ ファイルにて先ほど「.intunewin」形式に変換したファイルを選択します。[OK]をクリックします。

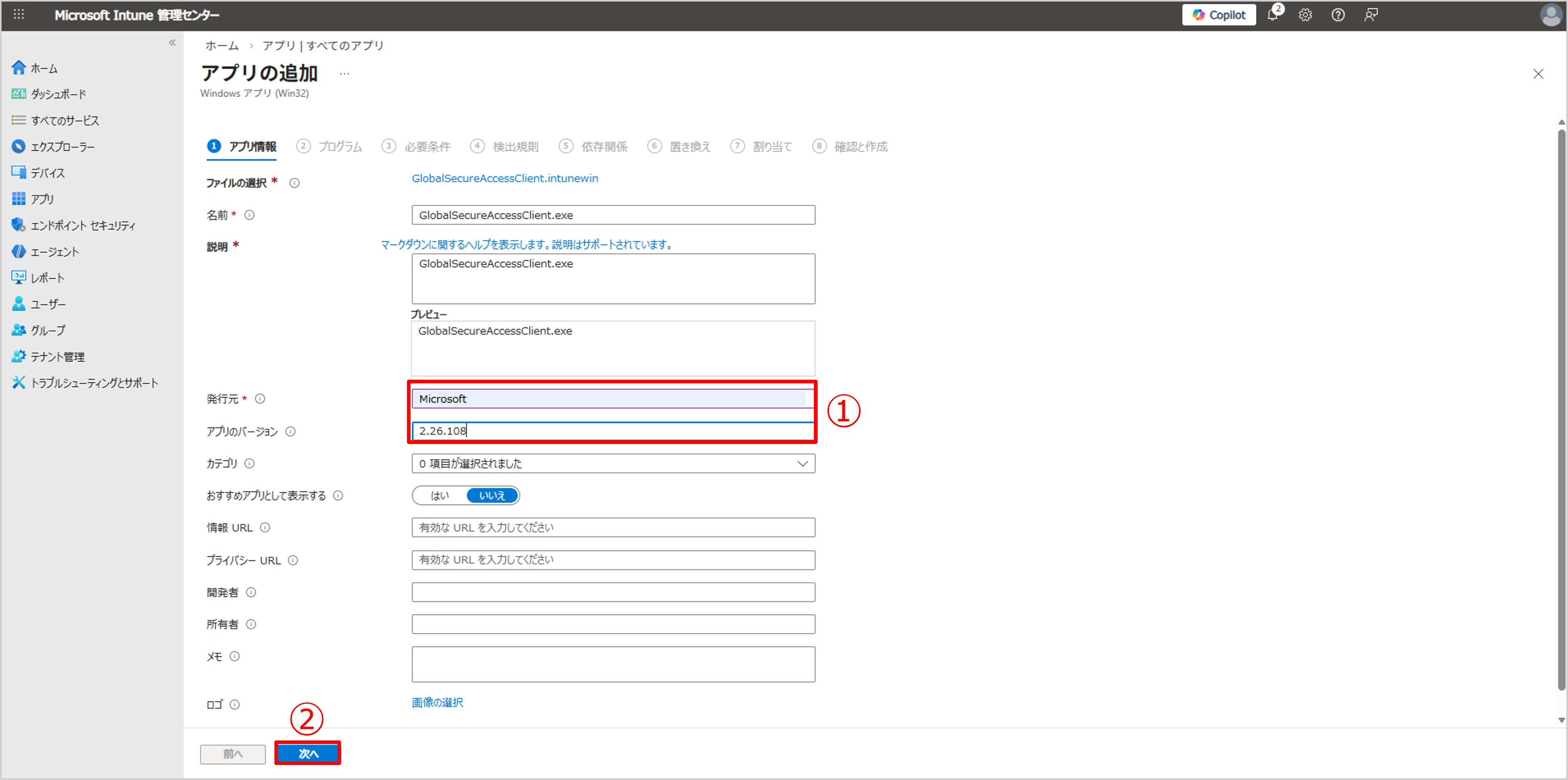

[発行元]および[アプリのバージョン]を入力し、[次へ]をクリックします。

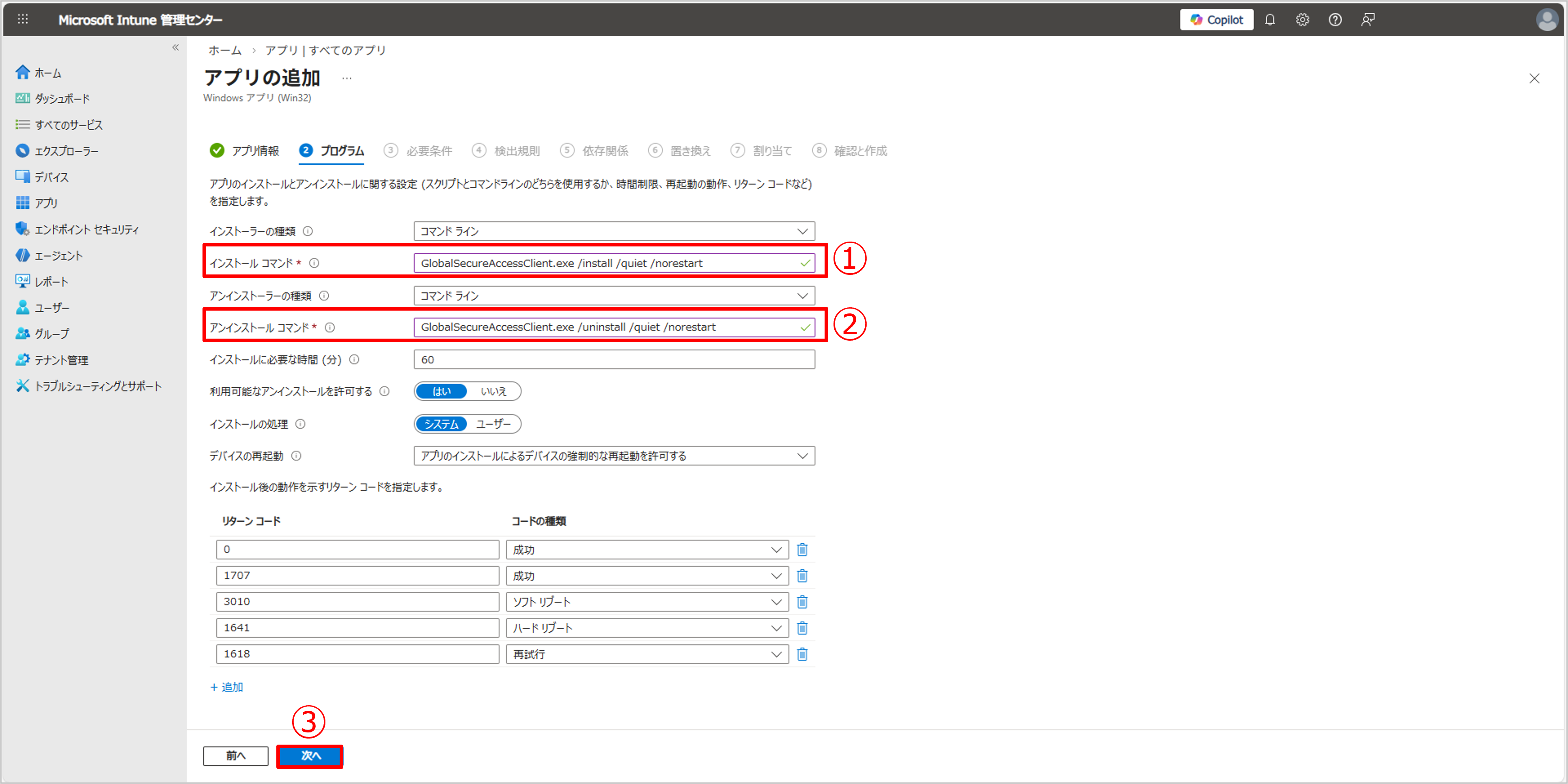

インストール コマンド、アンインストール コマンドを入力し、[次へ]をクリックします。今回は以下のコマンドを使用します。

- インストール コマンド:GlobalSecureAccessClient.exe /install /quiet /norestart

- アンインストール コマンド:GlobalSecureAccessClient.exe /uninstall /quiet /norestart

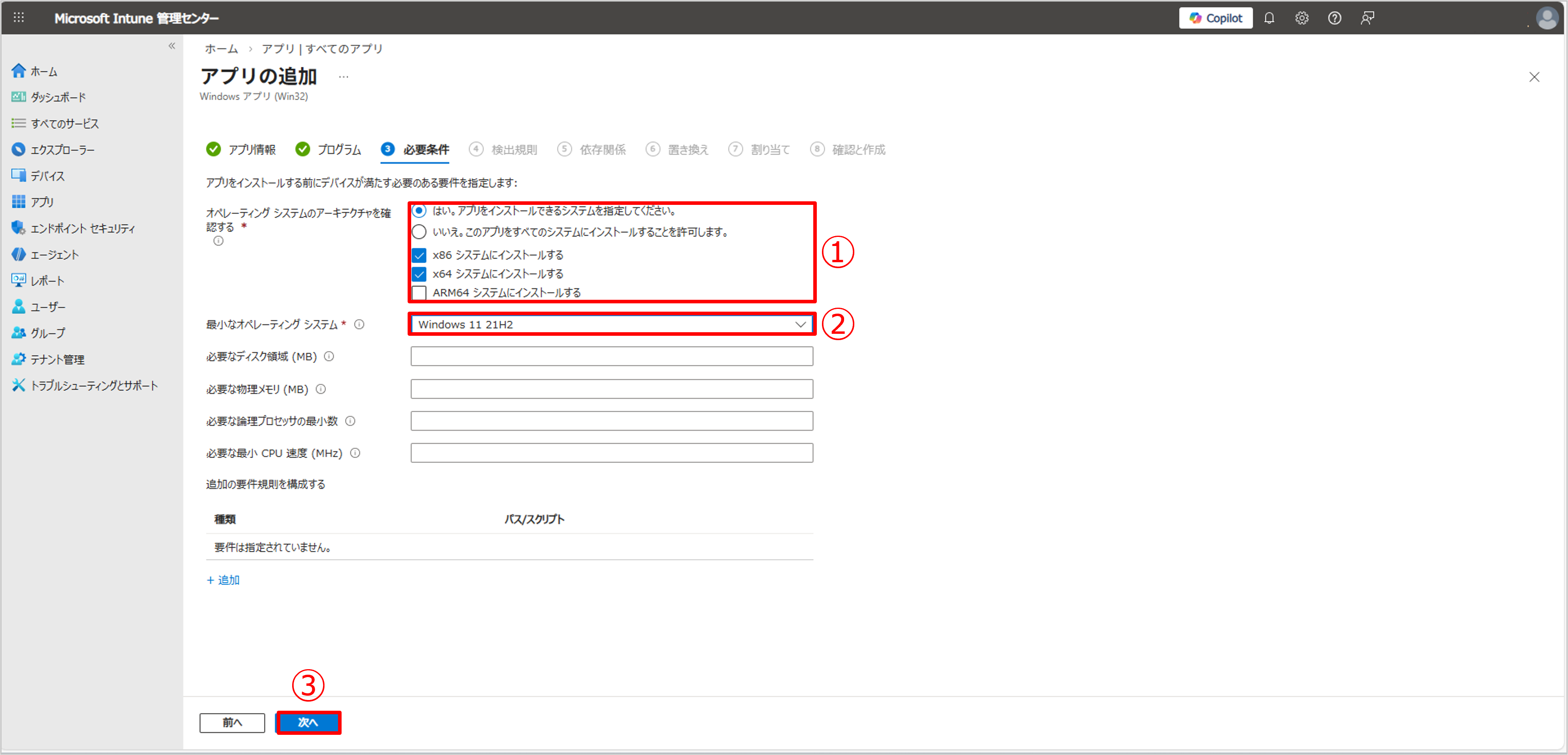

このアプリの必要条件を入力します。

今回は、以下の設定をします。

- オペレーティング システムのアーキテクチャを確認する:はい

- X86 システムにインストールする

- X64 システムにインストールする

- 最小なオペレーティング システム:Windows 11 21H2

[次へ]をクリックします。

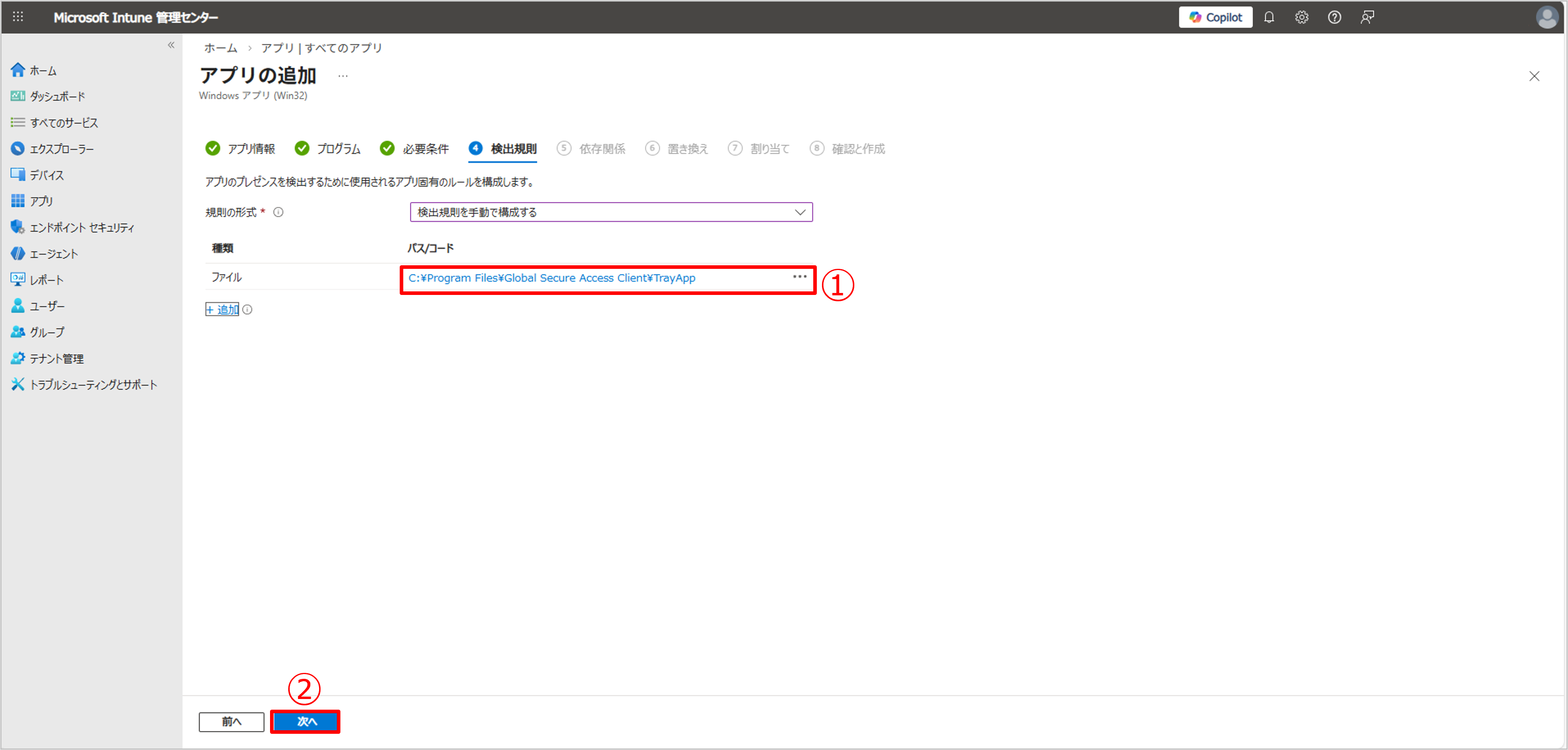

検出規則を構成します。規則の形式にて[検出規則を手動で構成する]を選択し、[+ 追加]をクリックします。

規則には以下の設定をします。

- 規則の種類:ファイル

- パス:C:\Program Files\Global Secure Access Client\TrayApp

- ファイルまたはフォルダー:GlobalSecureAccessClient.exe

- 検出方法:文字列(バージョン)

- 演算子:以上

- 値:2.26.108

[OK]をクリックします。

設定した規則が表示されていることを確認し、[次へ]をクリックします。

依存関係は特に設定せず、[次へ]をクリックします。

置き換えも設定せず、[次へ]をクリックします。

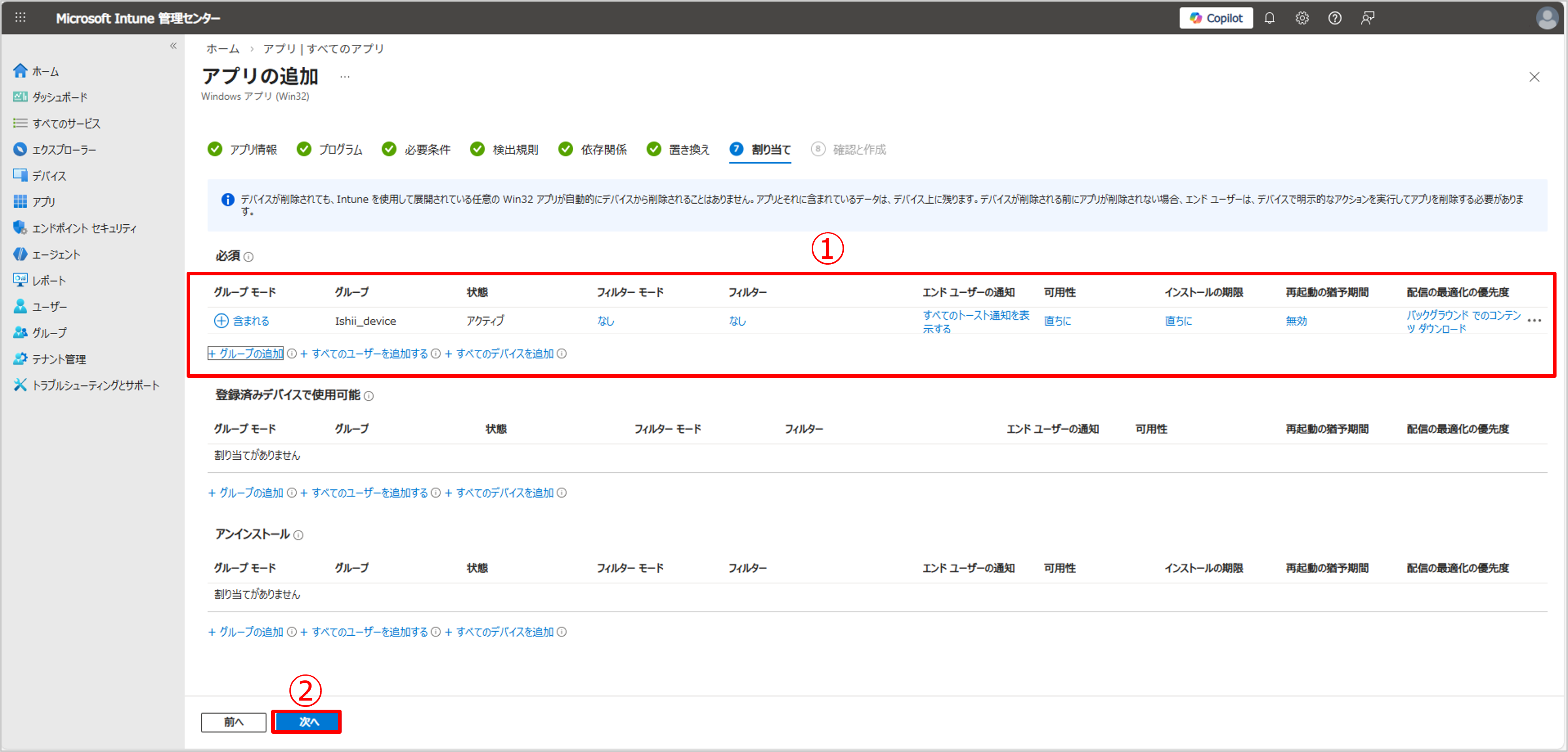

このアプリケーションを割り当てするグループを選択し、[次へ]をクリックします。

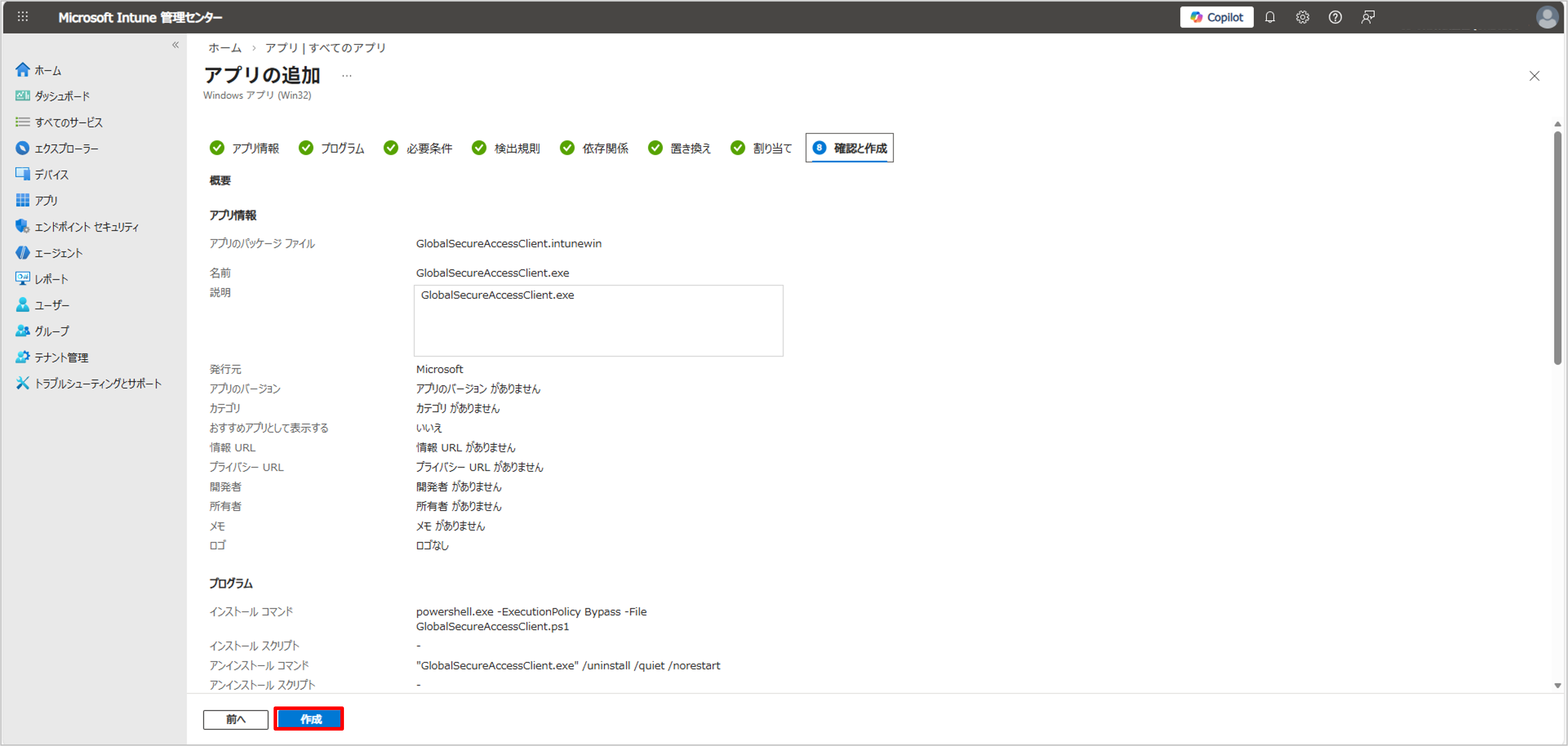

設定した内容を確認し、[作成]をクリックします。

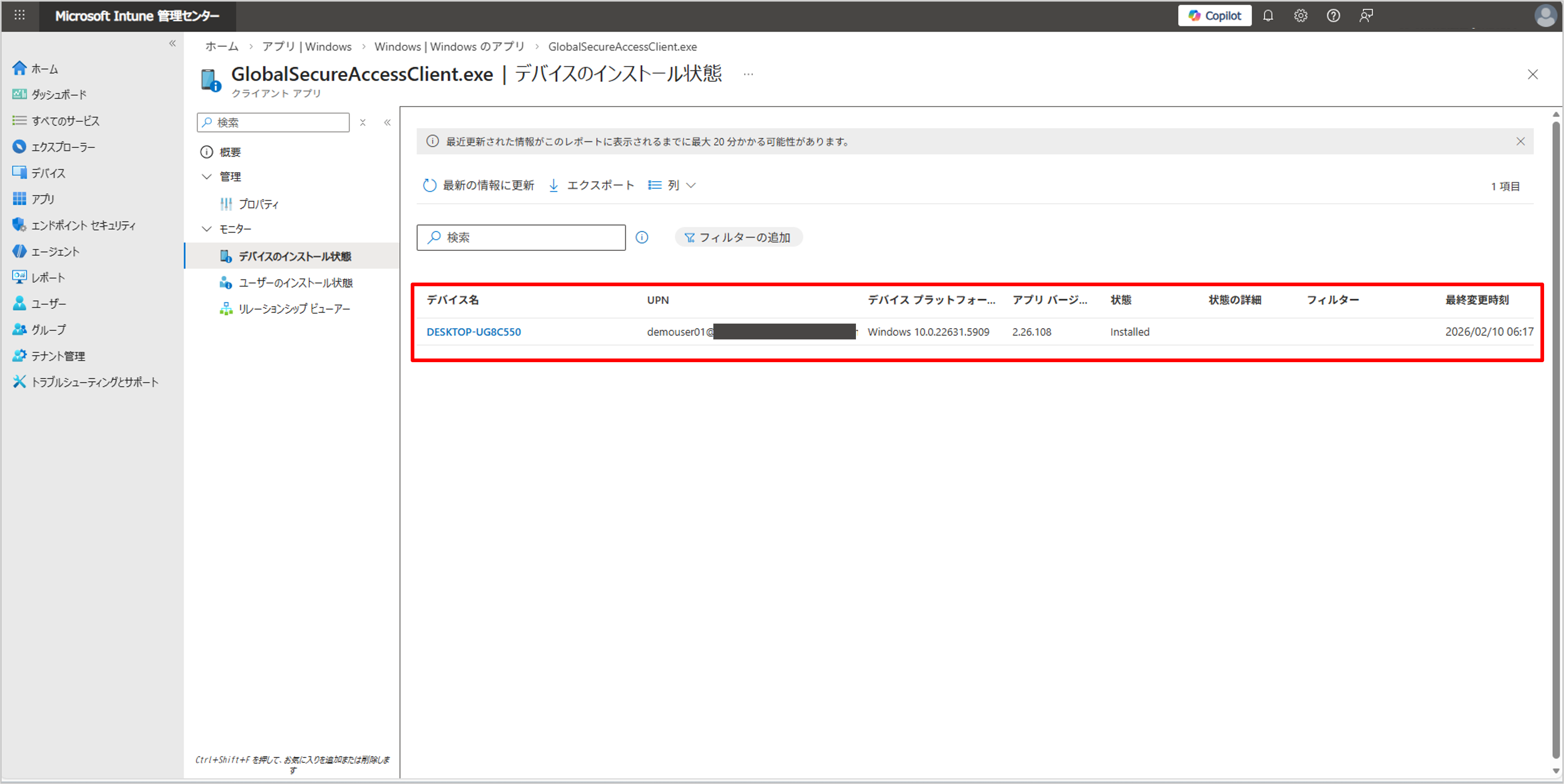

アプリの追加が完了すると、割り当てたグループに自動的にアプリケーションが展開されます。

対象のアプリケーションをクリックし、[デバイスのインストール状態]から状態が確認できます。

Microsoft トラフィック プロファイルの構成

続いてMicrosoftサービスへのトラフィックを制御するプロファイルを構成していきます。

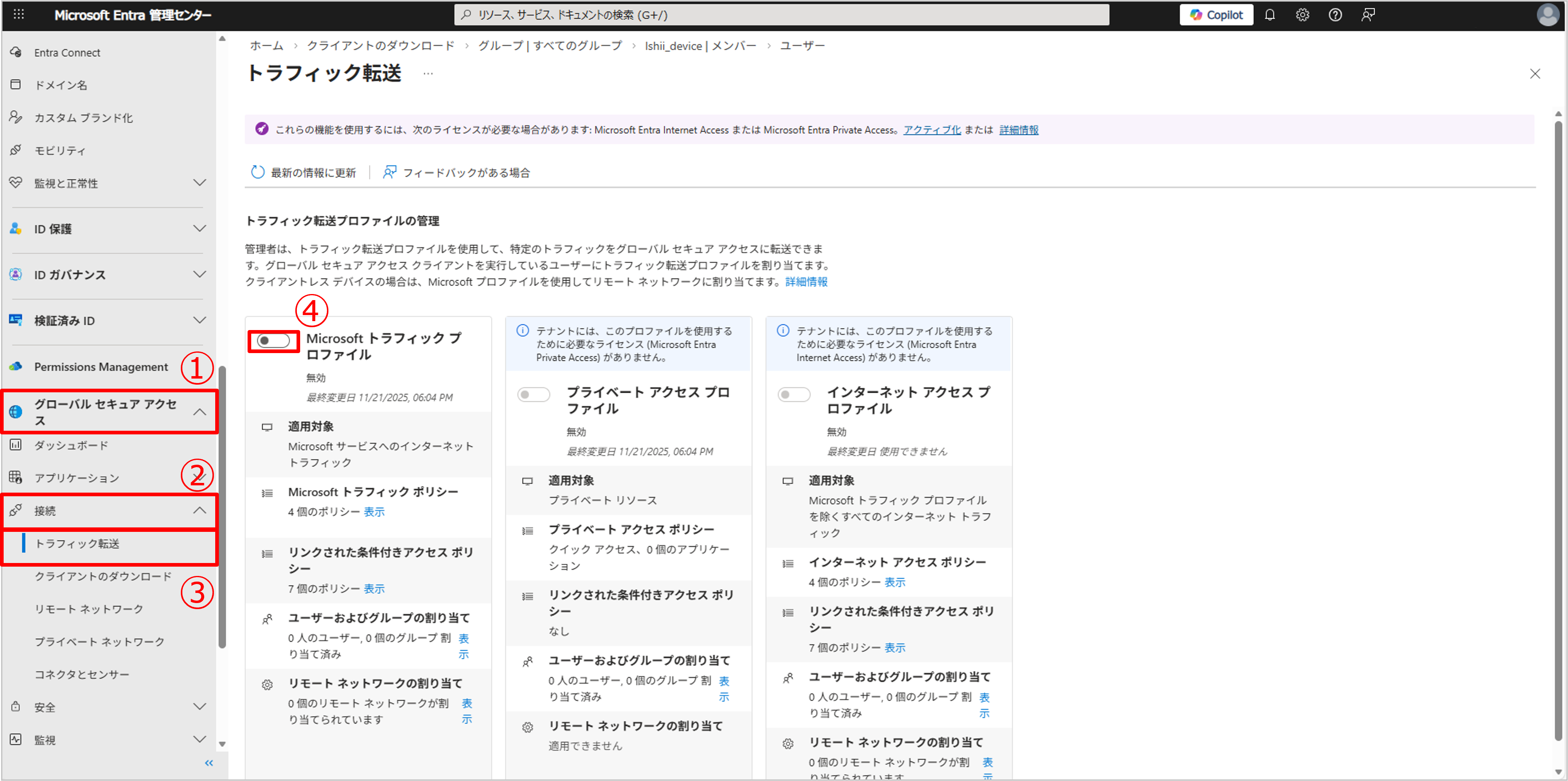

Microsoft Entra 管理センターにアクセスし、[グローバル セキュア アクセス]-[接続]-[トラフィック転送]の順に移動します。Microsoft トラフィック プロファイルのトグルボタンをオンにします。

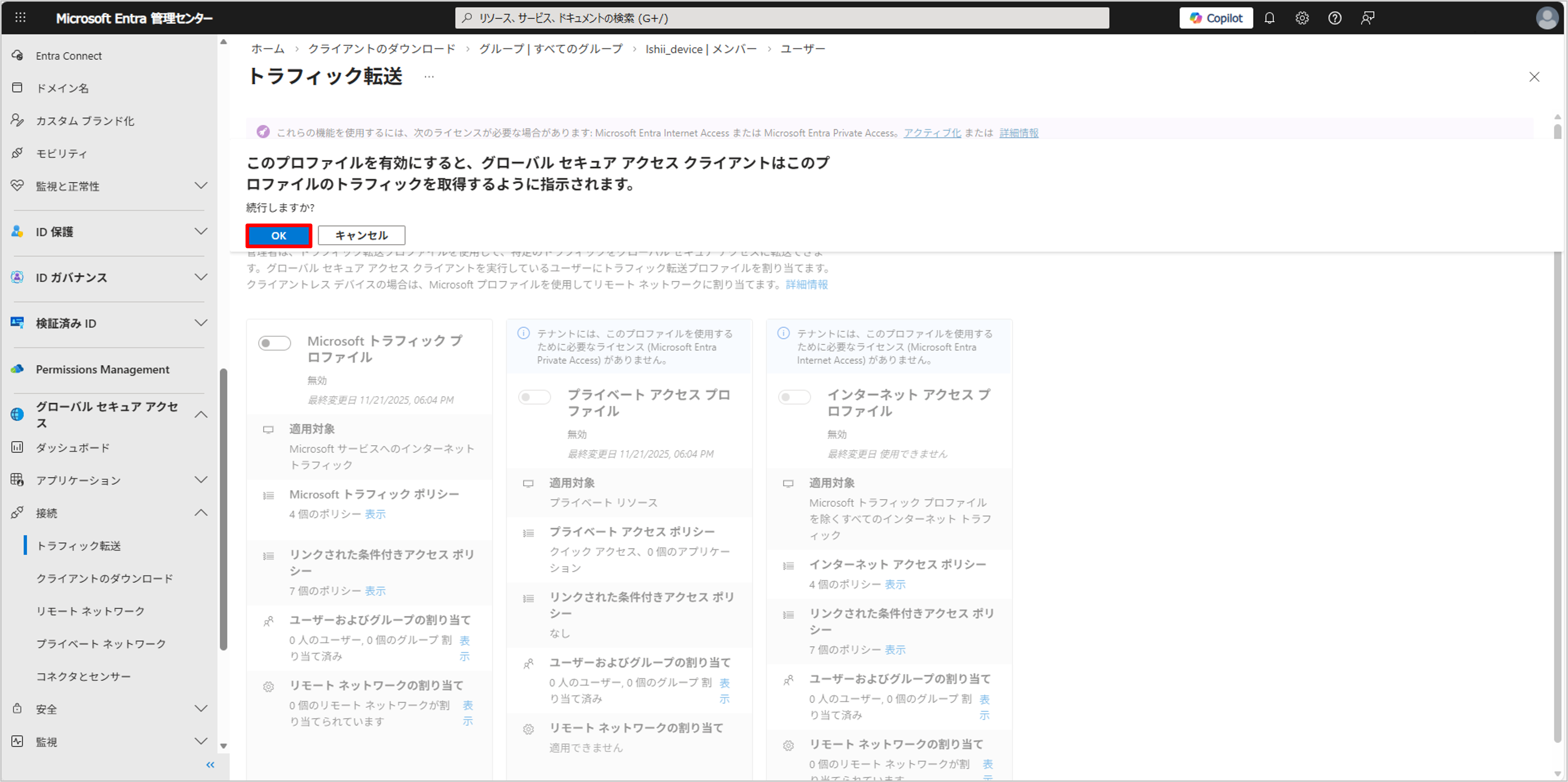

グローバル セキュア アクセス クライアントがプロファイルのトラフィックを取得するかどうかの確認メッセージ表示されるため、[OK]をクリックします。

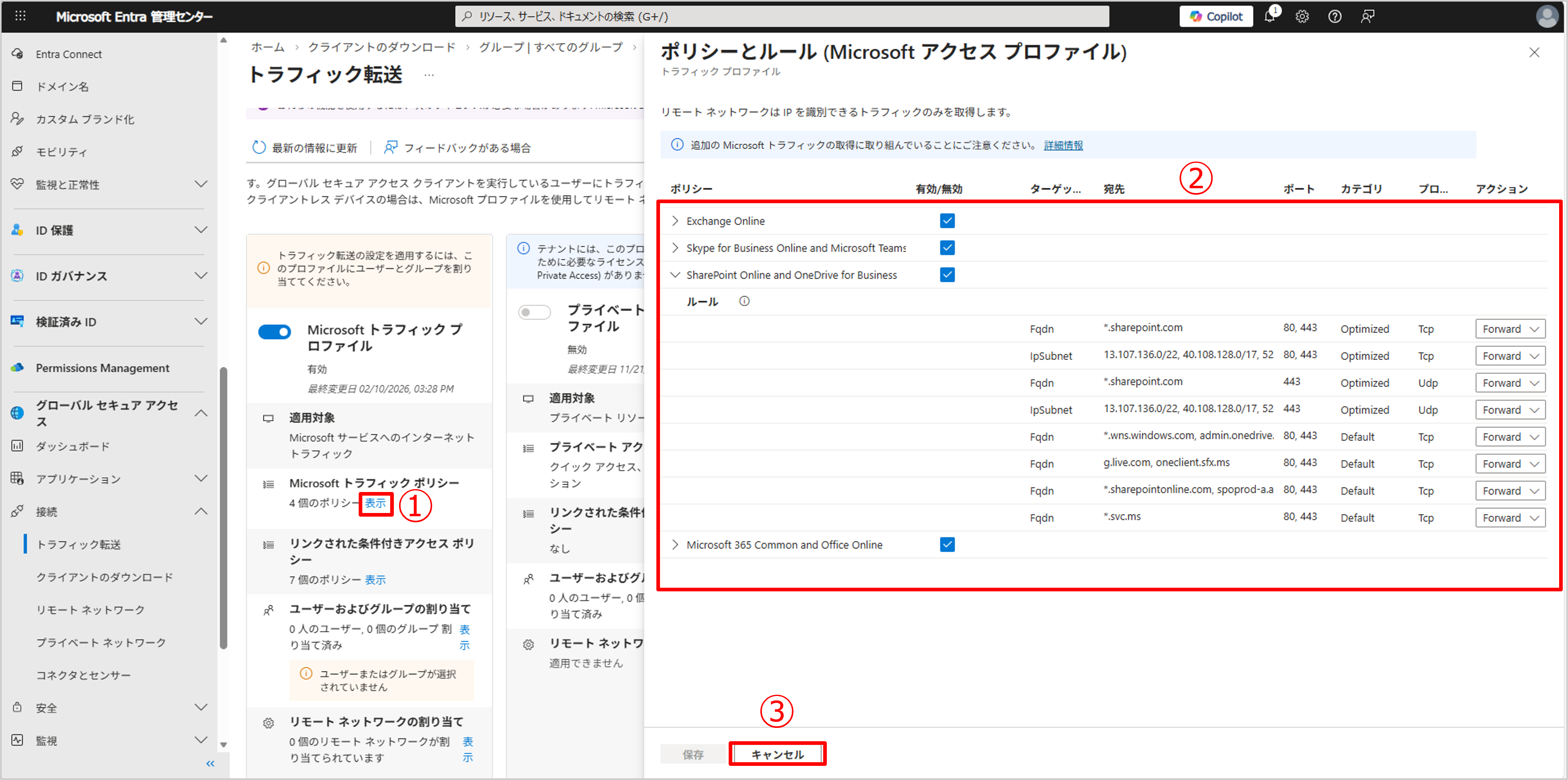

Microsoft トラフィック ポリシーの[表示]をクリックします。ここで各Microsoft サービスのポリシー設定を行います。今回はデフォルトのまま利用するため、[キャンセル]をクリックします。

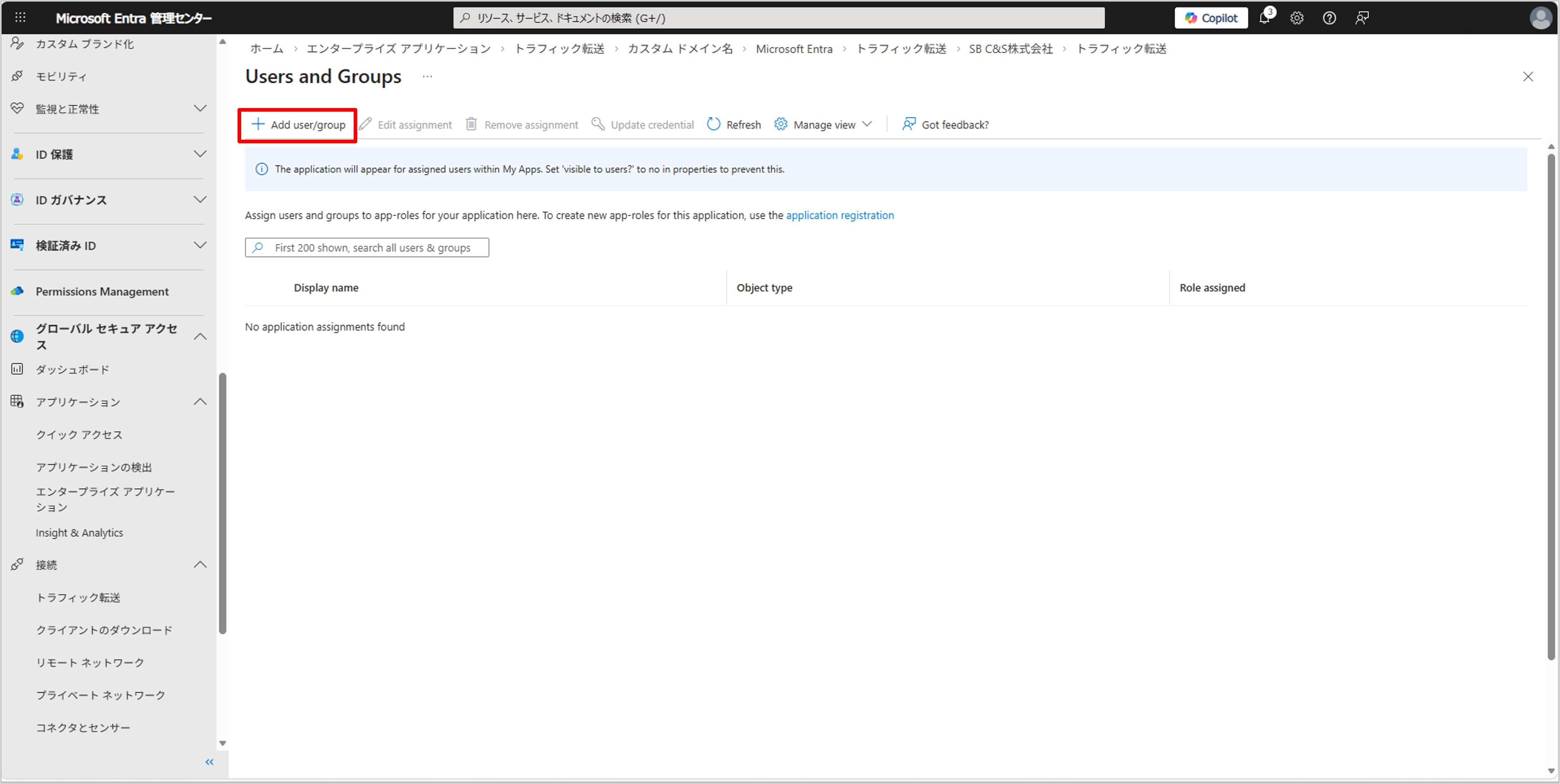

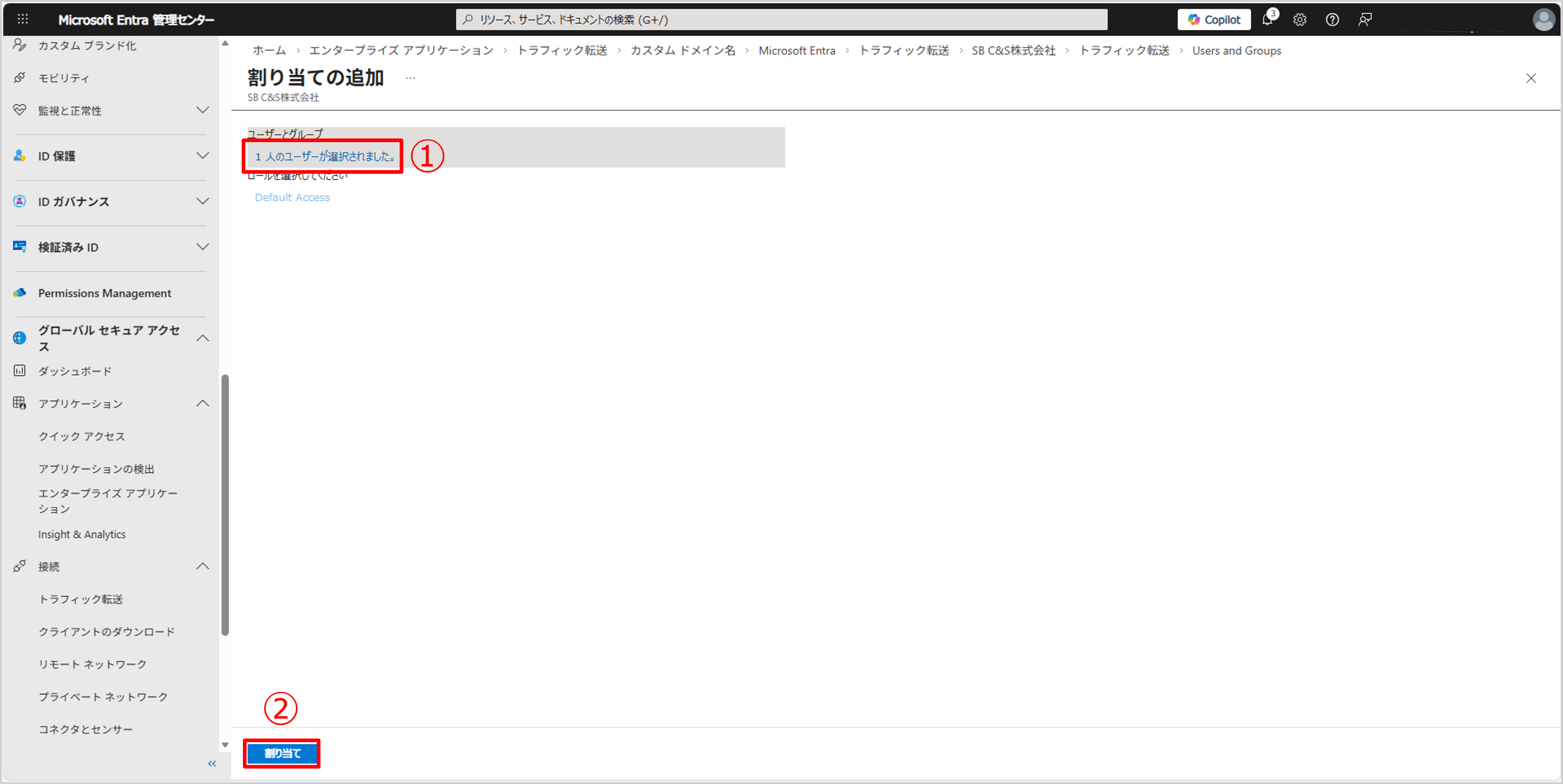

ユーザーおよびグループの割り当ての[表示]をクリックします。今回は、対象ユーザーのみ割り当てを実施するため[ユーザーを選択]の下にある青文字をクリックします。

[Add user/group]をクリックします。

[ユーザーとグループ]下の青字をクリックし、対象のユーザーやグループを追加します。[割り当て]をクリックします。

※画面ではすでユーザーに対して割り当てを実施しています。

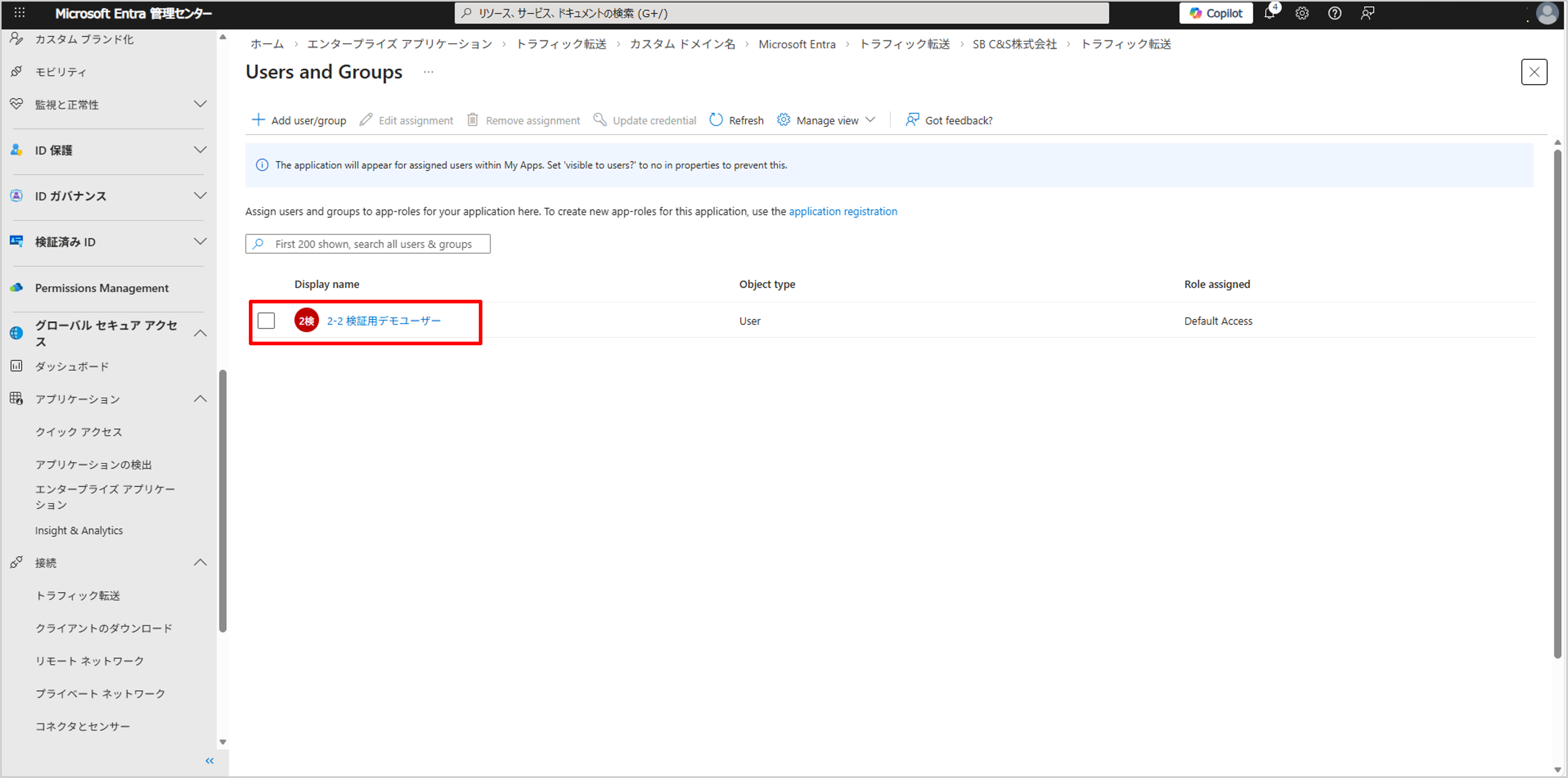

割り当てをしたユーザーが追加されていることを確認し、[トラフィック転送]に戻ります。

以上でMicrosoft トラフィック プロファイルの構成は完了です。

アダプティブ アクセス/ネームド ロケーションの有効化

続いて条件付きアクセスで使用する機能を有効化していきます。

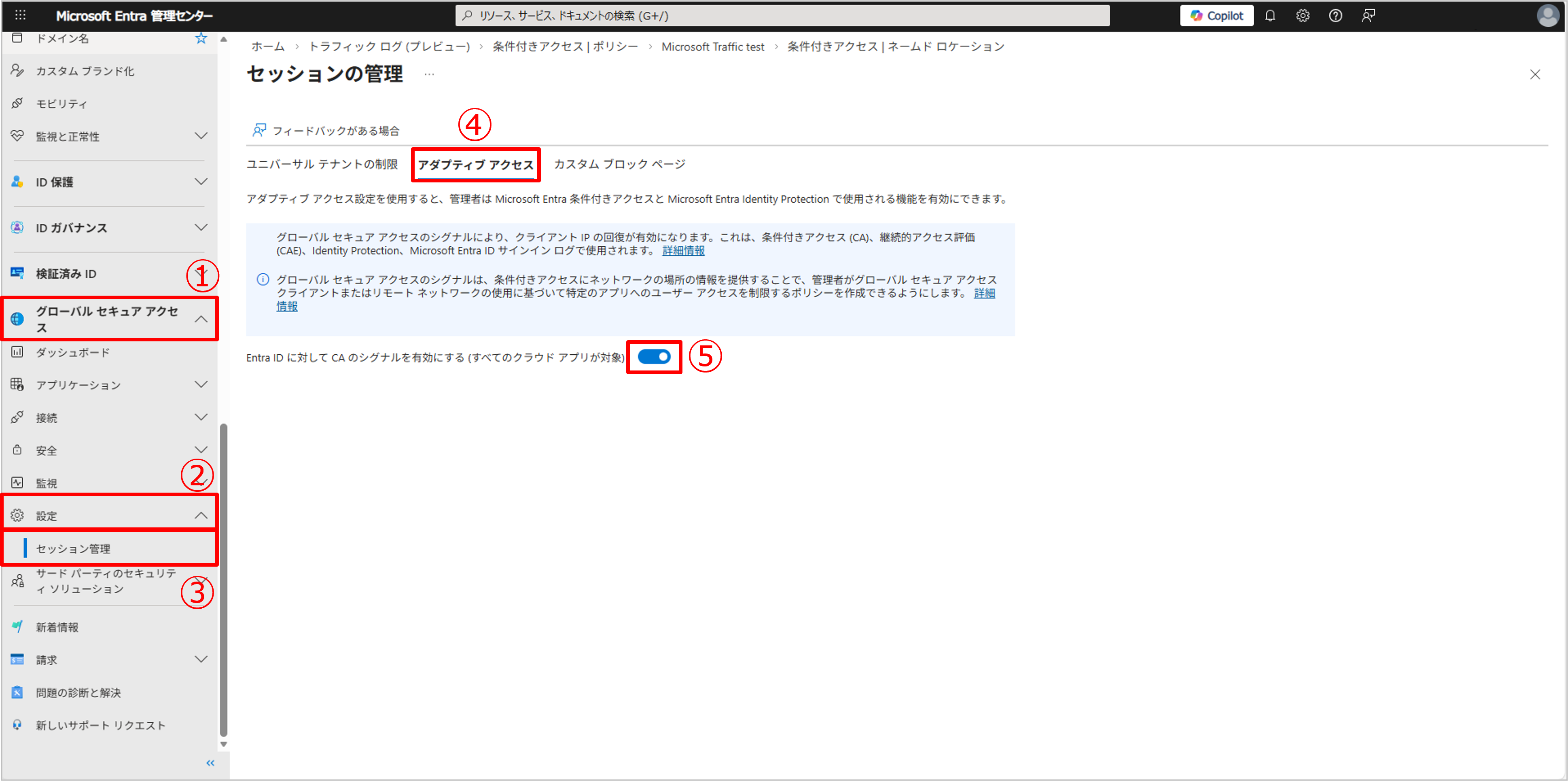

まずはアダプティブ アクセスを有効化します。[グローバル セキュア アクセス]-[設定]-[セッション管理]の順に移動します。[アダプティブ アクセス]タブをクリックし、トグルボタンをオンにします。

続いてネームド ロケーションの設定をします。[Entra ID]-[条件付きアクセス]-[ネームド ロケーション]の順に移動し、[All Compliant Network locations]をクリックします。[信頼できる場所としてマークする]にチェックをいれ、[保存]をクリックします。

信頼済みが[はい]になったことを確認します。以上でネームド ロケーションの設定は完了です。

条件付きアクセスポリシーの作成

続いてグローバルネットワークを経由しない通信はブロックする条件付きアクセスポリシーの作成をしていきます。

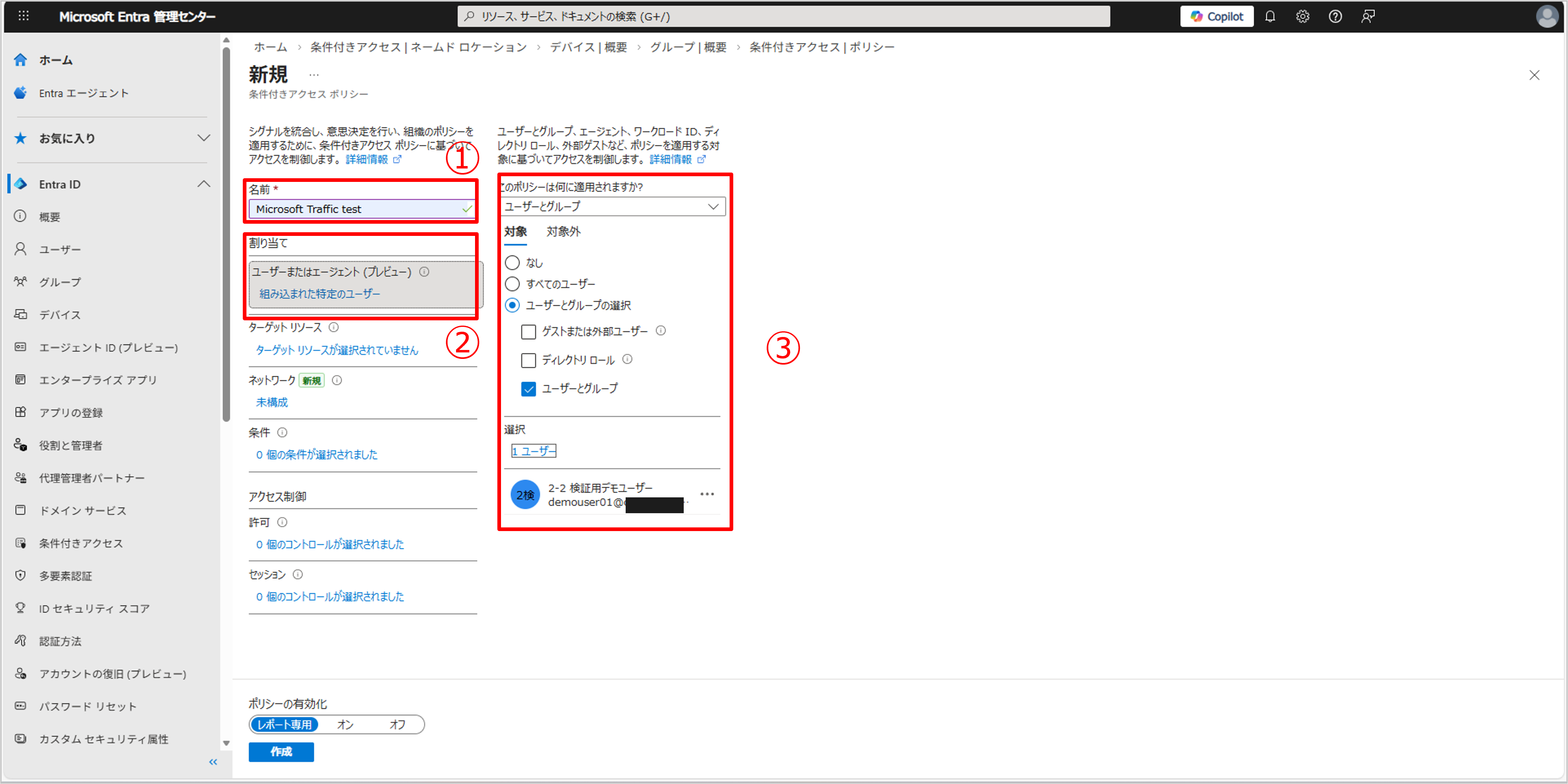

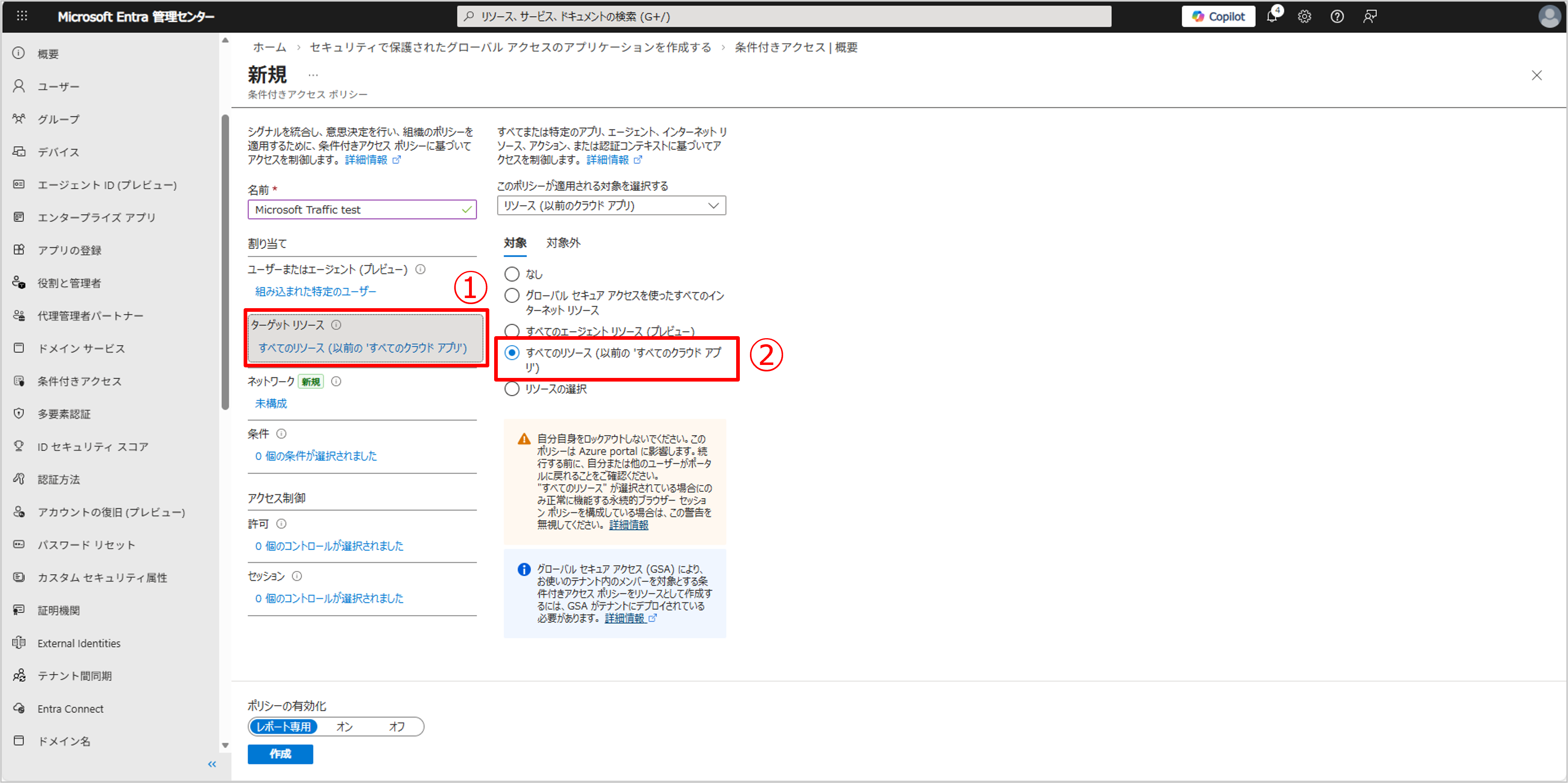

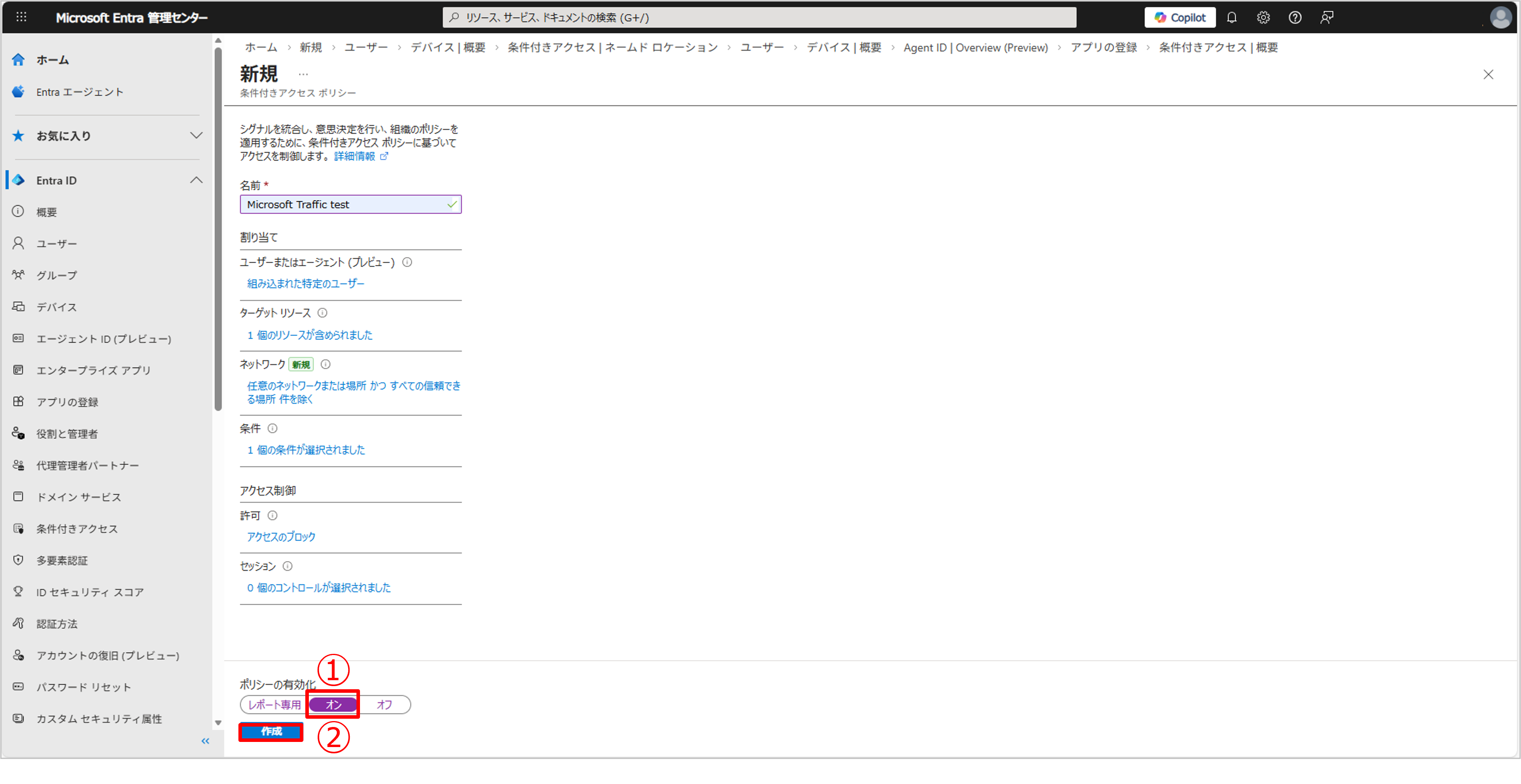

[Entra ID]-[条件付きアクセス]の順に移動し、[新しいポリシー]をクリックします。

このポリシーに設定する[名前]を入力します。[ユーザーまたはエージェント(プレビュー)]下の青字をクリックし、対象のユーザーやグループを追加します。

[ターゲット リソース]下の青字をクリックします。今回は[すべてのリソース(以前に'すべてのクラウド アプリ')]を選択します。

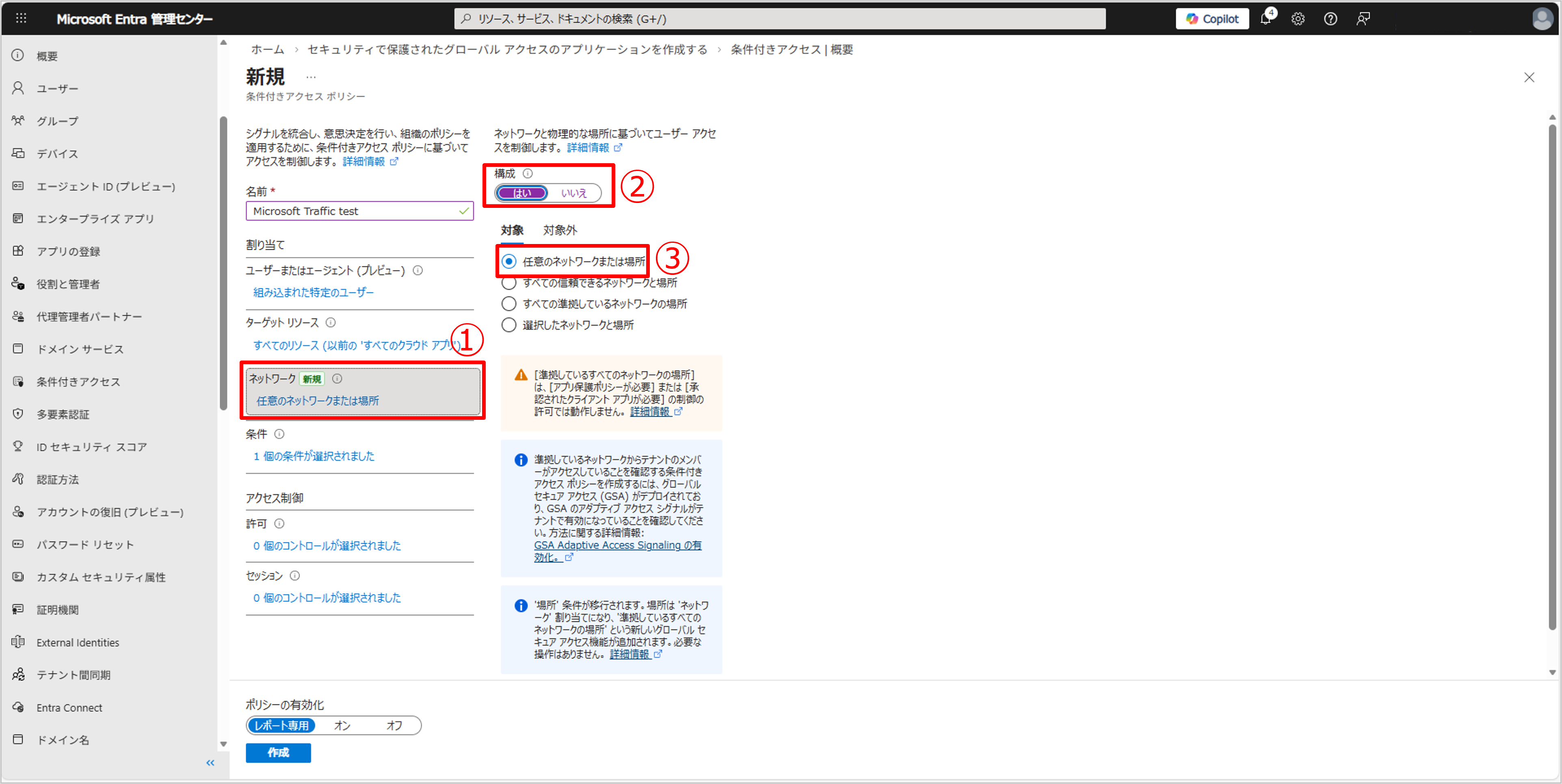

[ネットワーク]下の青字をクリックします。構成にて[はい]をクリックし、[任意のネットワークまたは場所]を選択します。

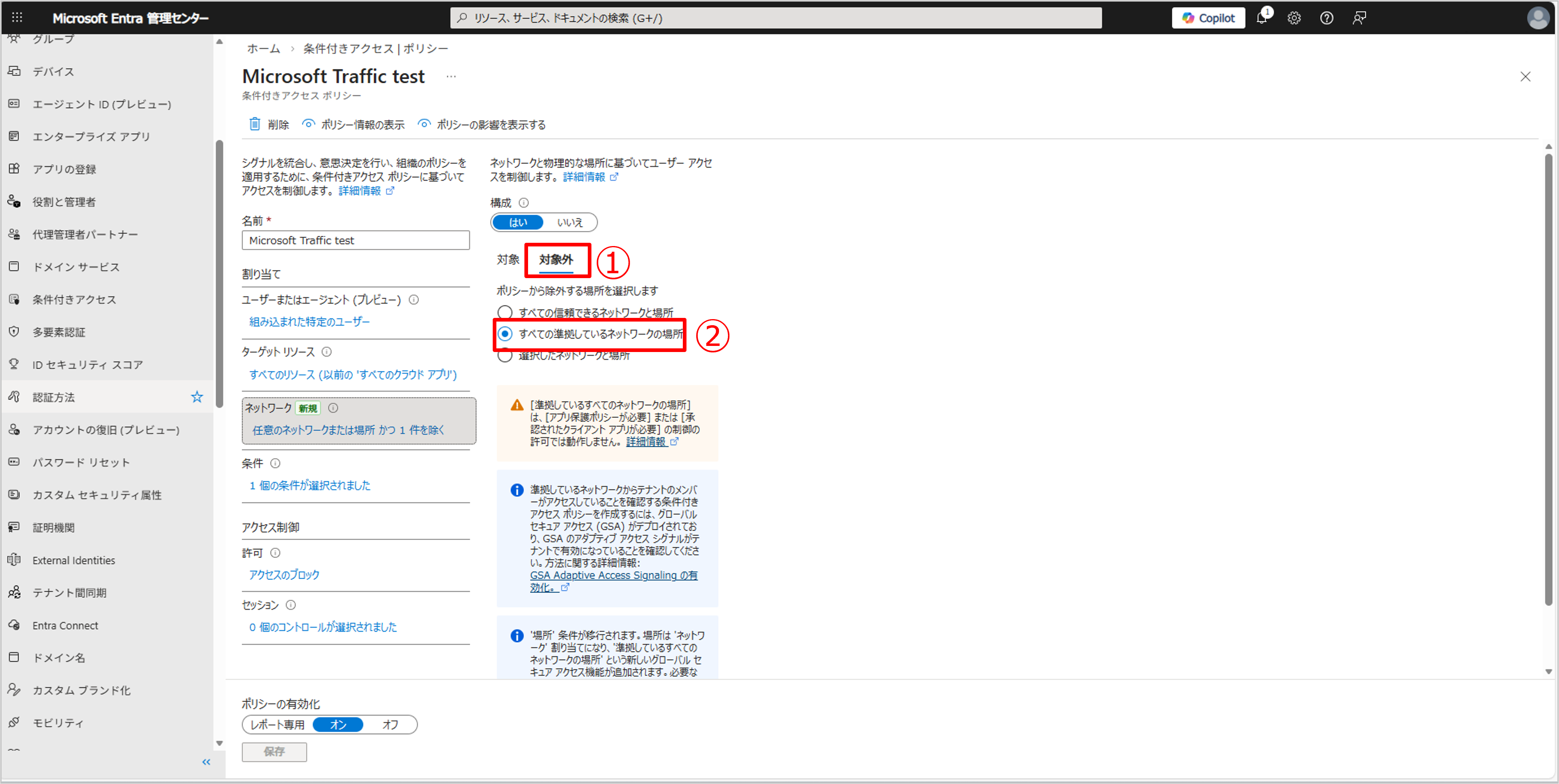

[対象外]タブをクリックし、[すべての準拠しているネットワークの場所]をクリックします。

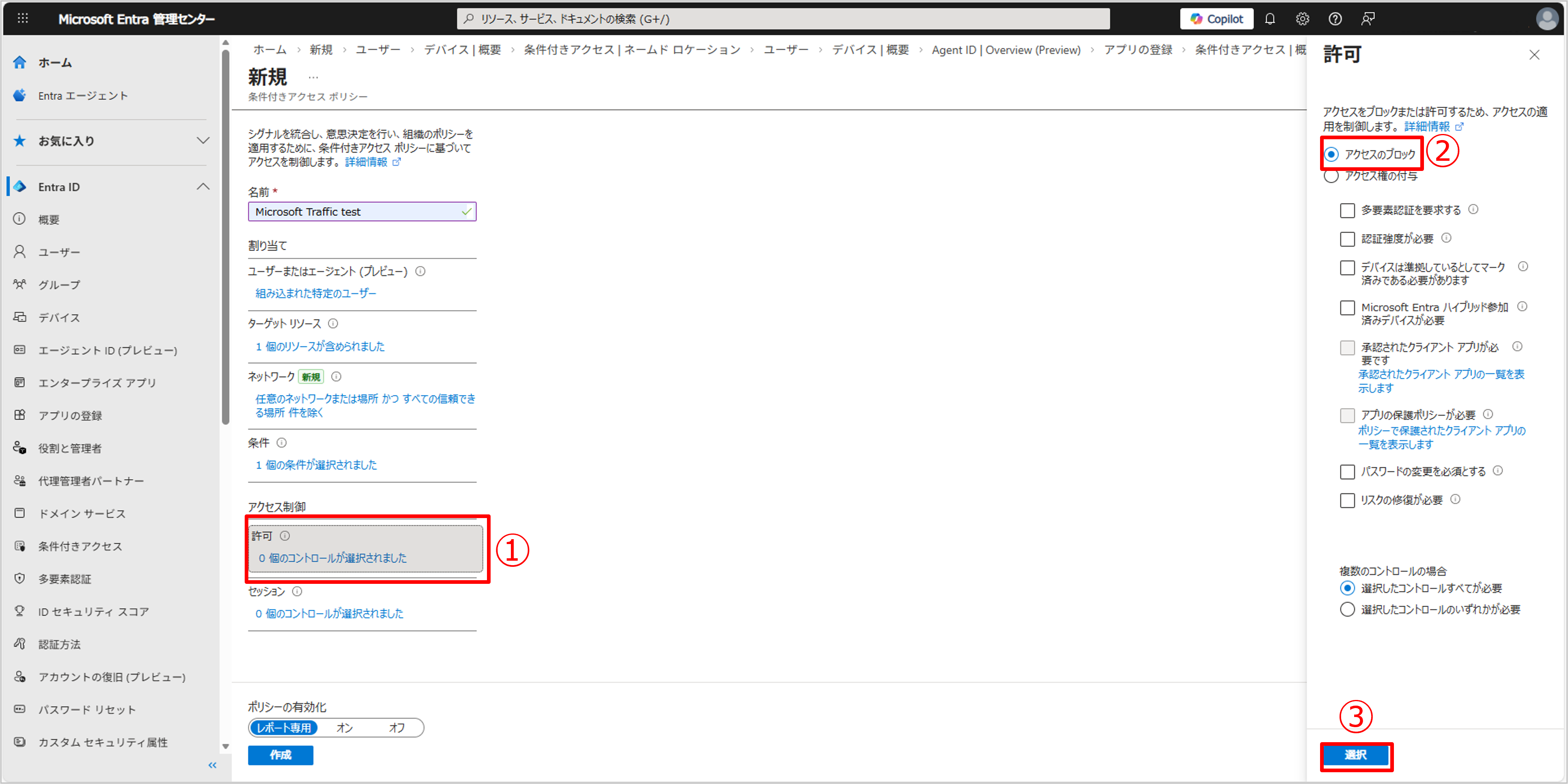

[許可]下の青字をクリックします。[アクセスのブロック]を選択し、[選択]をクリックします。

ポリシーの有効化を[オン]にし、[作成]をクリックします。

接続確認

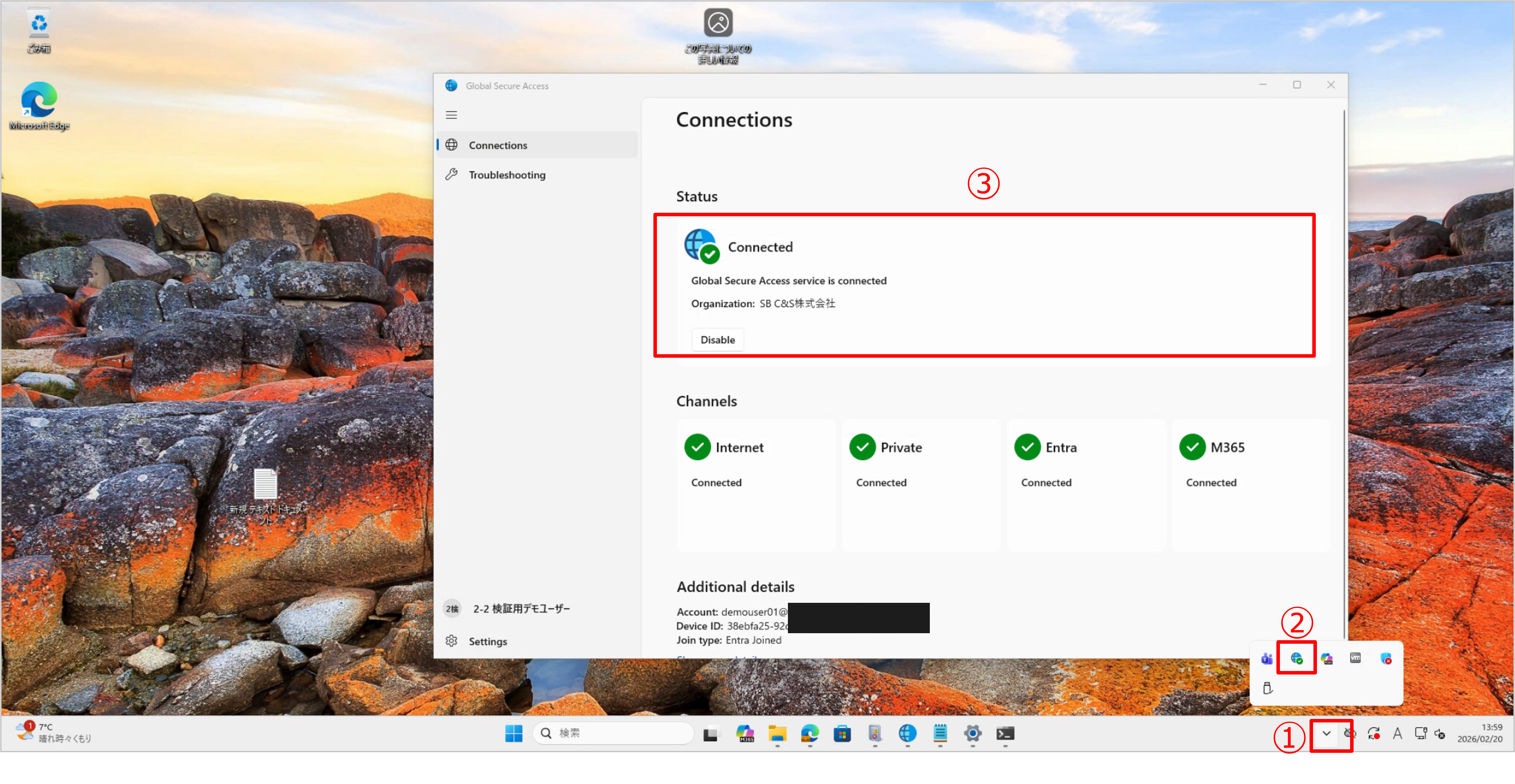

Global Secure Access Clientをインストールしたデバイスにアクセスします。隠れているインジケーターを表示するアイコンをクリックし、地球儀のアイコンをクリックします。

Global Secure Access Clientが表示されたら、Statusが[Connected]になっていることを確認します。

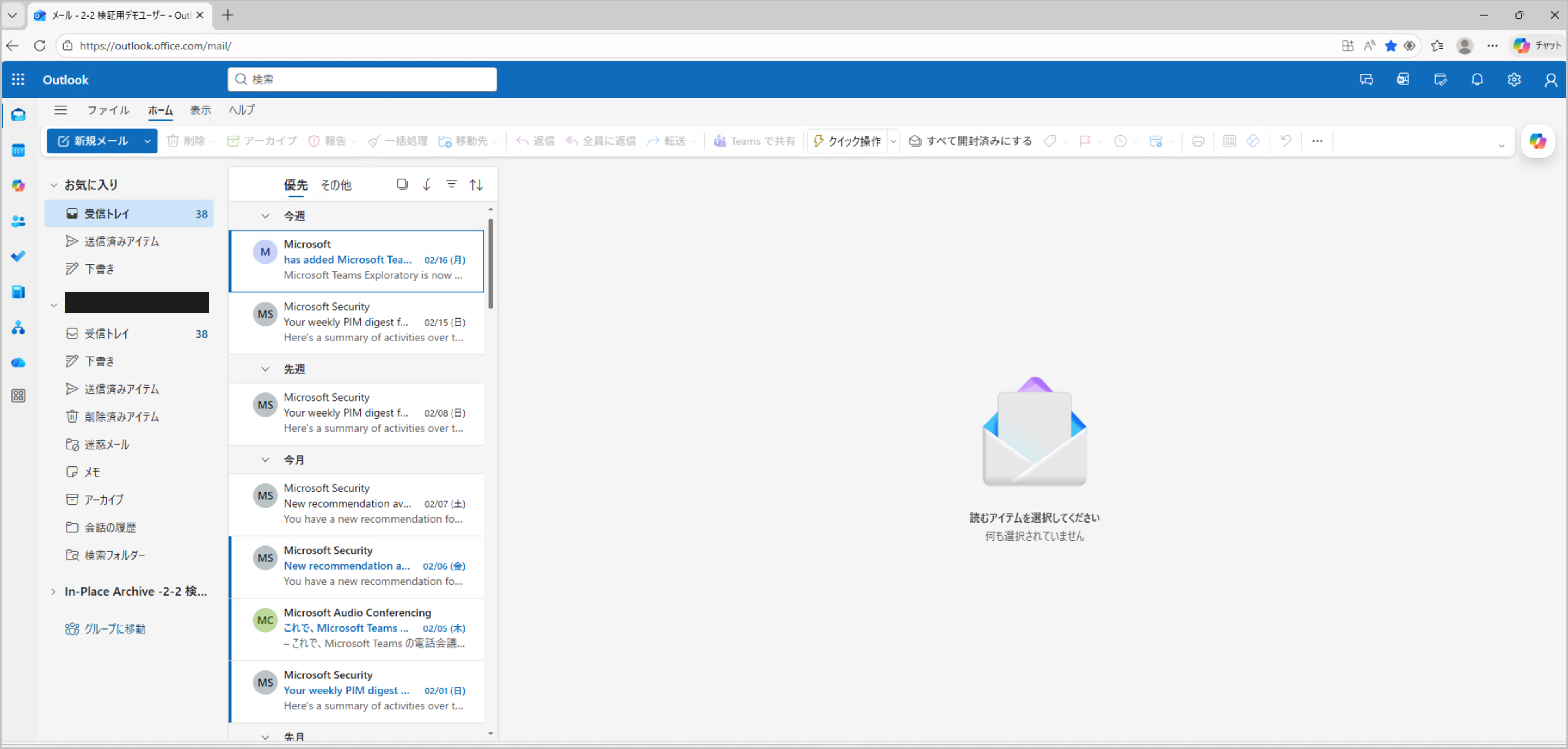

Outlookにアクセスし、ログインできることを確認します。

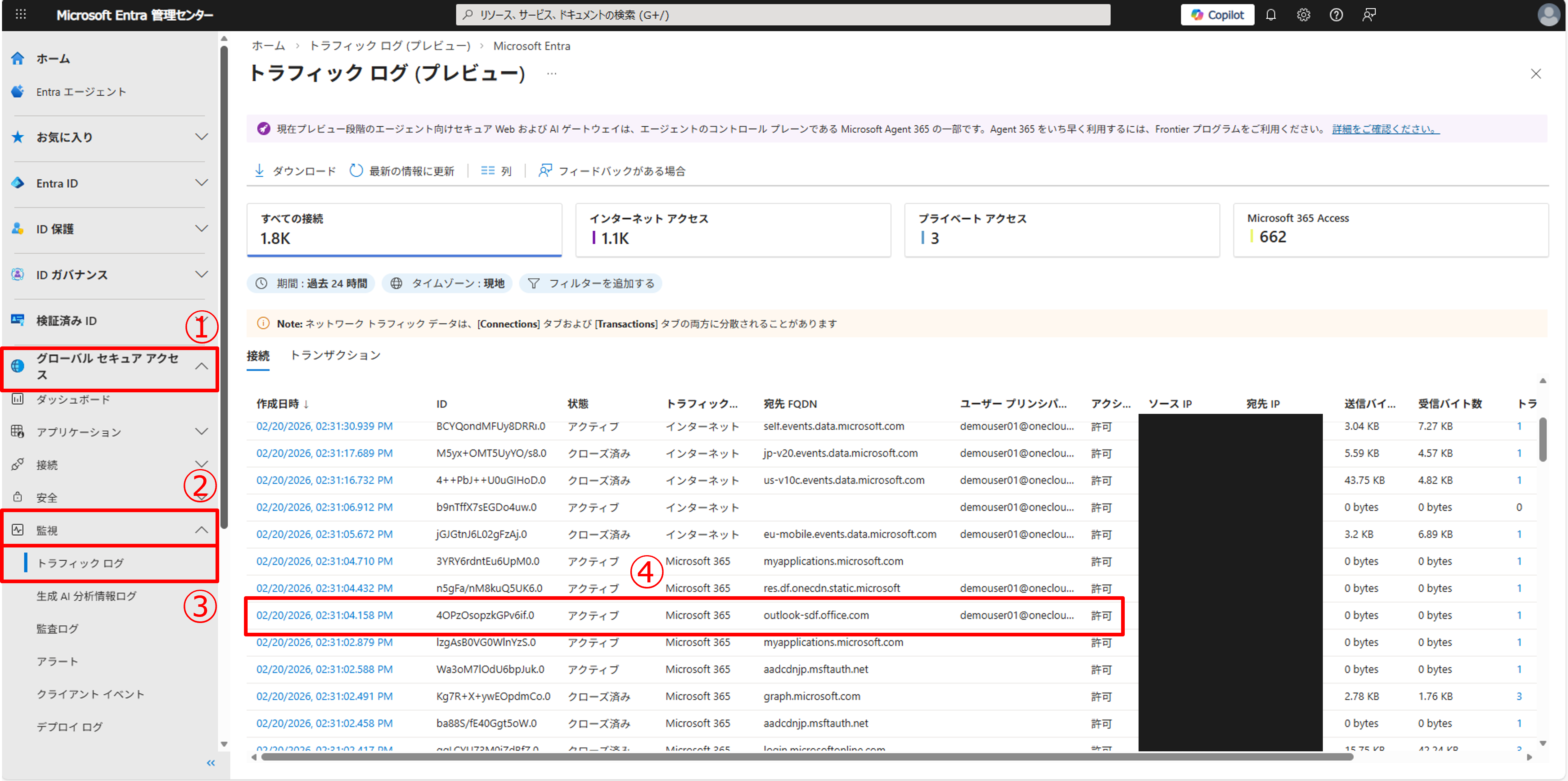

Microsoft Entra 管理センターからもログを確認します。[グローバル セキュア アクセス]-[監視]-[トラフィック ログ]の順に移動します。Outlookへの通信が許可されていることが確認できます。

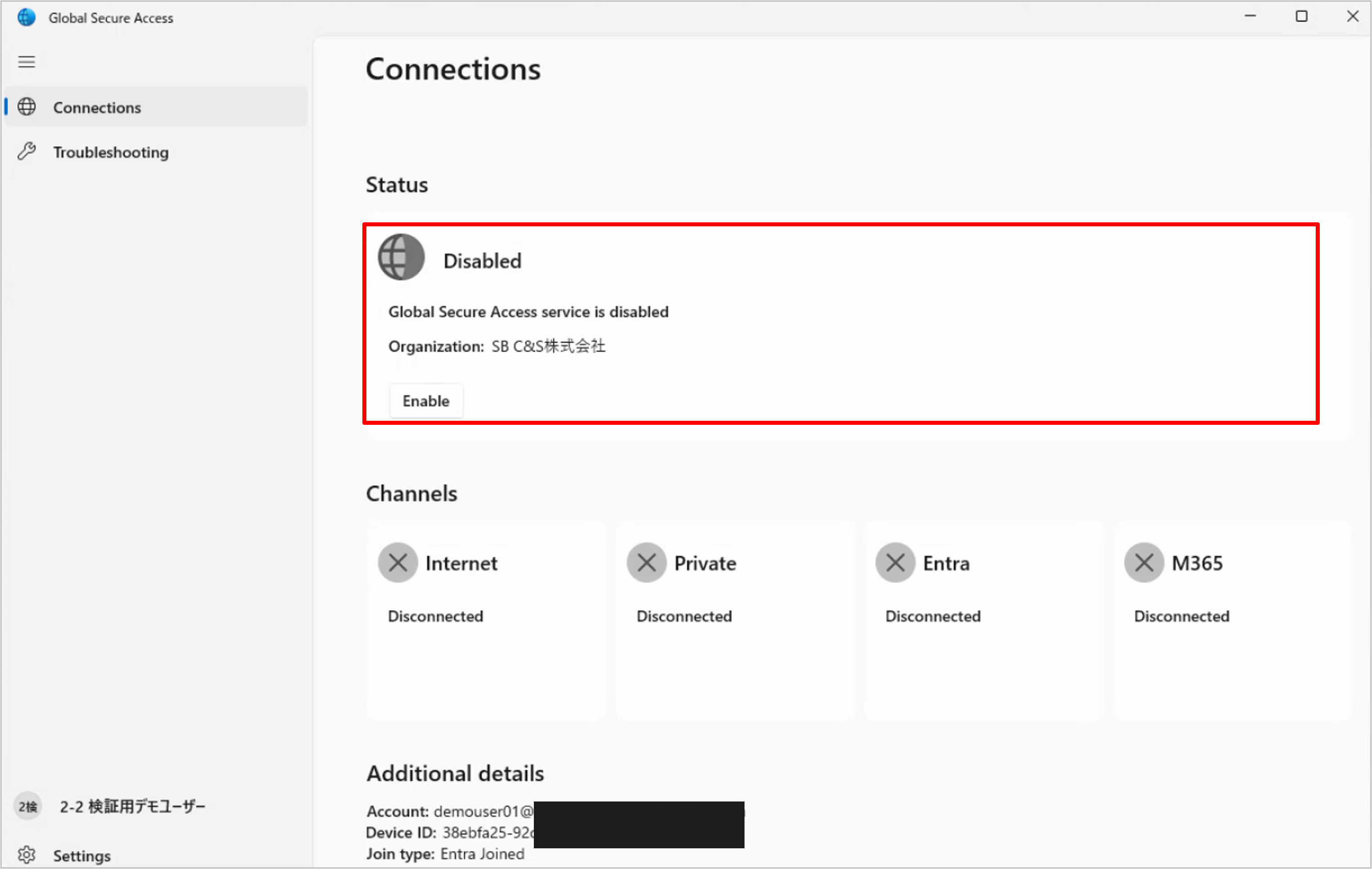

続いてGlobal Secure Access ClientのStatusを[Disabled]にします。

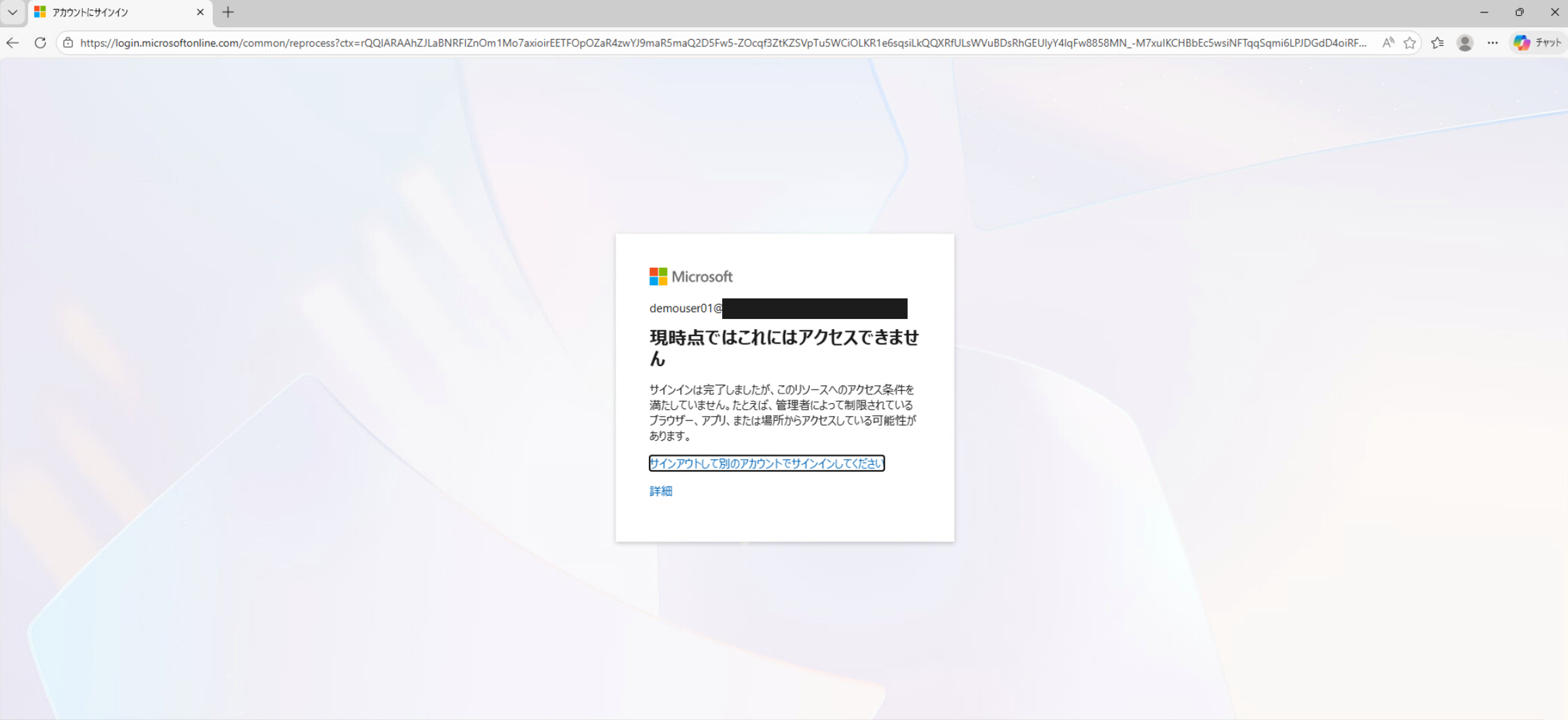

再度Outlookにアクセスしようとするとアクセスができないことが確認できます。

まとめ

今回はMicrosoft Global Access Clientへのインストール方法からMicrosoft トラフィック プロファイルを使った通信制御までご紹介しました。

このプロファイルを使うことによりMicrosoftサービスへの通信を制御できます。さらに条件付きアクセスを活用することで様々な条件を元に通信の制御が行えます。

次回は、Microsoft 365以外の SaaS や Web サービスを制御するInternet Access 構築編として、Internet Access プロファイルの構成手順を紹介しますので是非ご参照ください。

Microsoft 365に関するブログ一覧はこちら

著者紹介

SB C&S株式会社

ICT事業本部 技術本部 第2技術統括部

第2技術部 2課

石井 基久 - Motohisa Ishii -

Omnissa Tech Insider