こんにちは。SB C&Sの石井です。

第3回ではInternet Accessプロファイルの構成および通信の確認をしました。

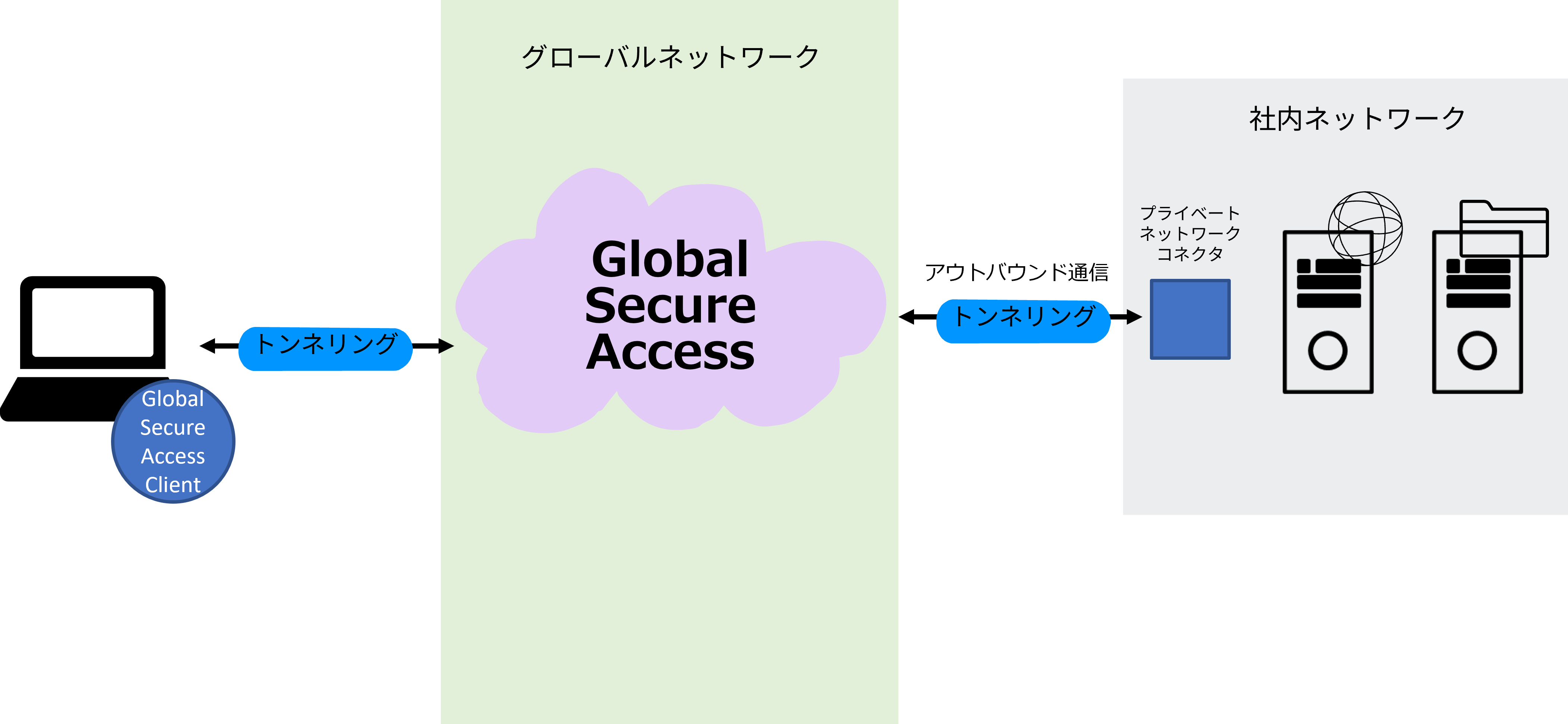

本記事では、社内ネットワークなどのプライベートアクセスへの通信を制御するPrivate Accessプロファイルを構築し、実際に通信がどのように制御されるか確認していきます。

その他の内容に関しては別記事をご参照ください。

- ゼロトラスト時代のアクセス設計:Microsoft Global Secure Access 第1回 概要編

- ゼロトラスト時代のアクセス設計:Microsoft Global Secure Access 第2回 Microsoft Traffic構築編

- ゼロトラスト時代のアクセス設計:Microsoft Global Secure Access 第3回 Internet Access構築編

- ゼロトラスト時代のアクセス設計:Microsoft Global Secure Access 第4回 Private Access構築編

今回やること

今回は、社内ネットワークにあるアプリケーションにグローバル セキュア アクセスを経由してアクセスする構成を作成します。

- プライベート ネットワーク コネクタの構築

プライベートネットワークにあるアプリケーションを安全に外部公開するために使用するプライベート ネットワーク コネクタを構築します。 - コネクタ グループの作成

プライベート ネットワーク コネクタをまとめるコネクタ グループを作成します。 - エンタープライズ アプリケーションの登録

グローバル セキュア アクセスを経由して利用するアプリケーションを登録します。 - Private Accessプロファイルの構成

プライベートネットワークへの通信を識別し、通信経路の定義をします。 - 通信確認

登録したアプリケーションにアクセスできることを確認します。

プライベート ネットワーク コネクタの構築

プライベート ネットワーク コネクタを構築していきます。このコネクタを構築する場合社内ネットワーク上にあるWindows Serverが必要になります。

※今回は事前に準備済みです。

その他、プライベート ネットワーク コネクタを構築する上での前提条件などにつきましては以下をご参照ください。

https://learn.microsoft.com/ja-jp/entra/global-secure-access/how-to-configure-connectors

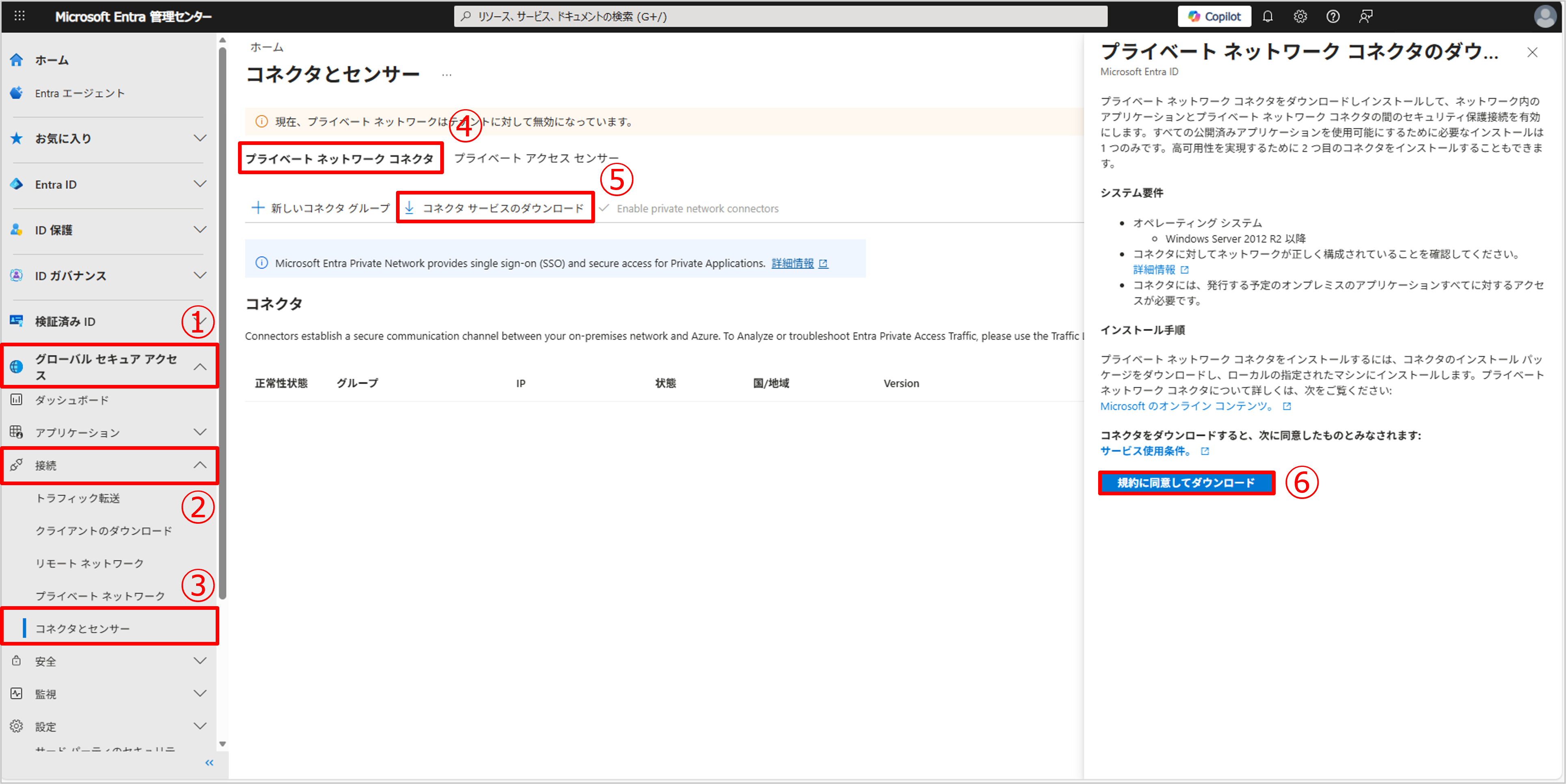

まずはプライベート ネットワーク コネクタの構築に必要なインストーラーをダウンロードします。

Microsoft Entra 管理センターにアクセスし、[グローバル セキュア アクセス]-[接続]-[コネクターとセンサー]の順に移動します。[プライベート ネットワーク コネクタ]タブが選択されていることを確認し、[コネクタ サービスのダウンロード]をクリックします。[規約に同意してダウンロード]をクリックし、コネクタをダウンロードします。

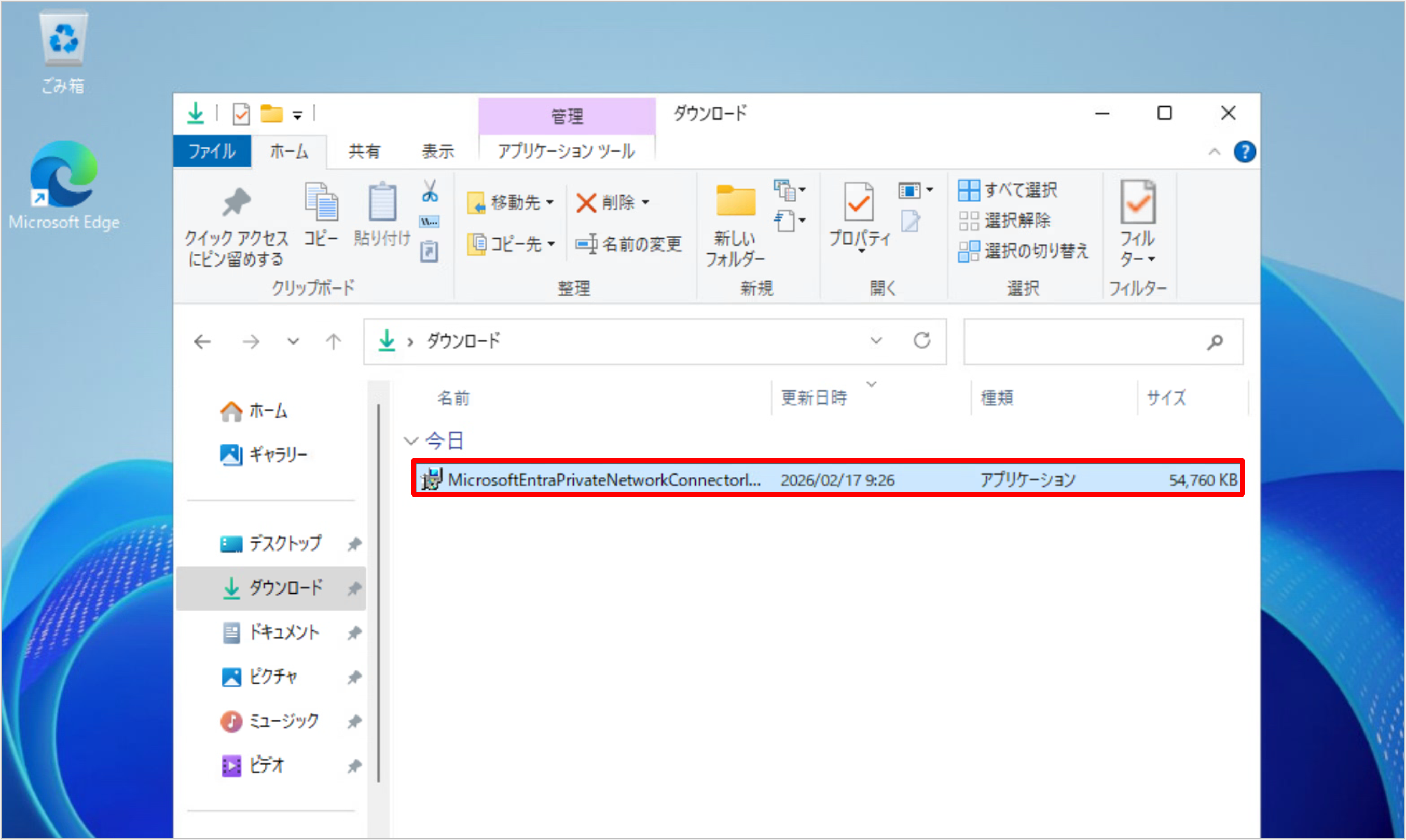

社内ネットワークにあるWindows Serverに移動し、ダウンロードしたプライベート ネットワーク コネクタを起動します。

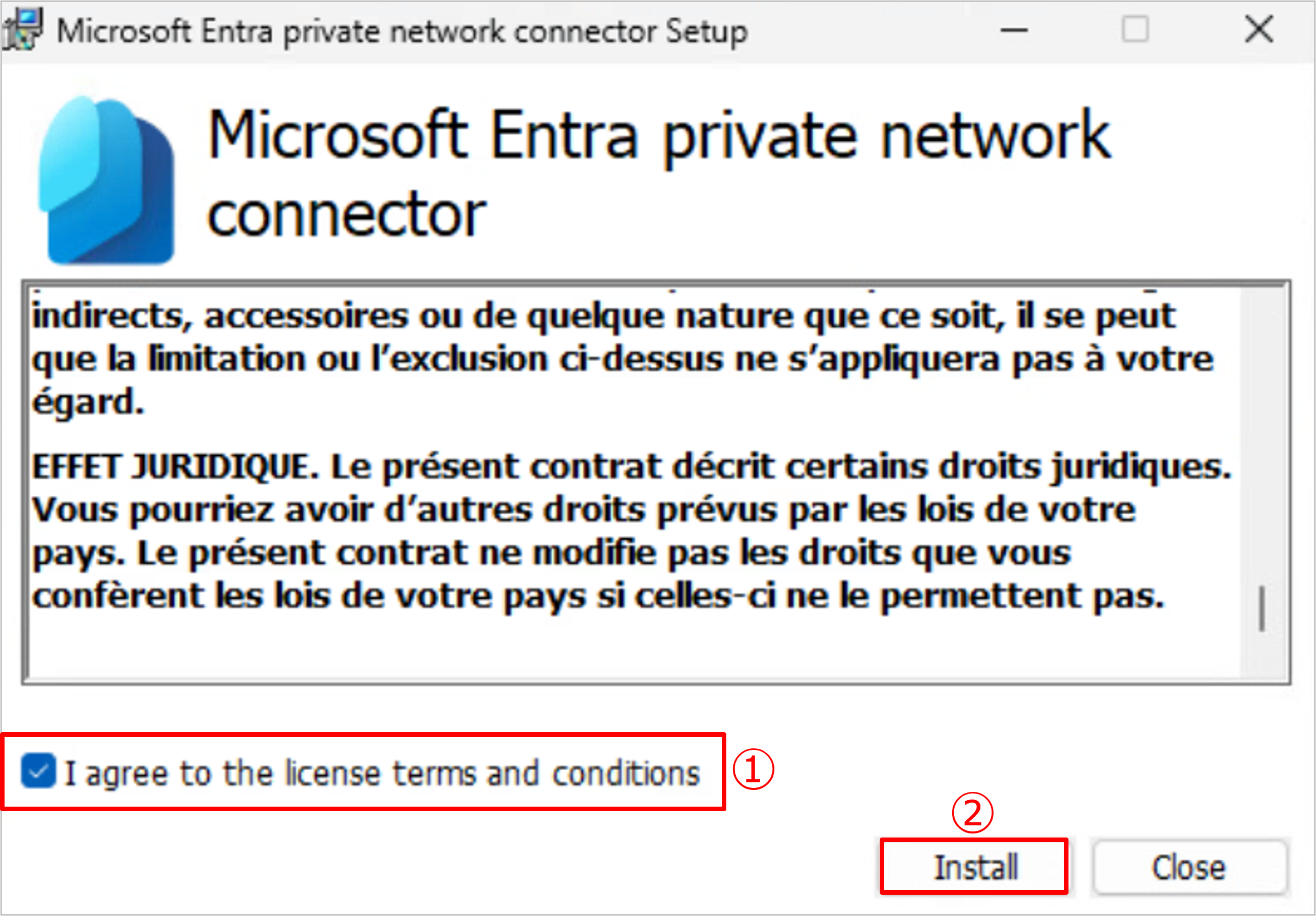

ライセンス条項の同意にチェックを入れ、[Install]をクリックします。

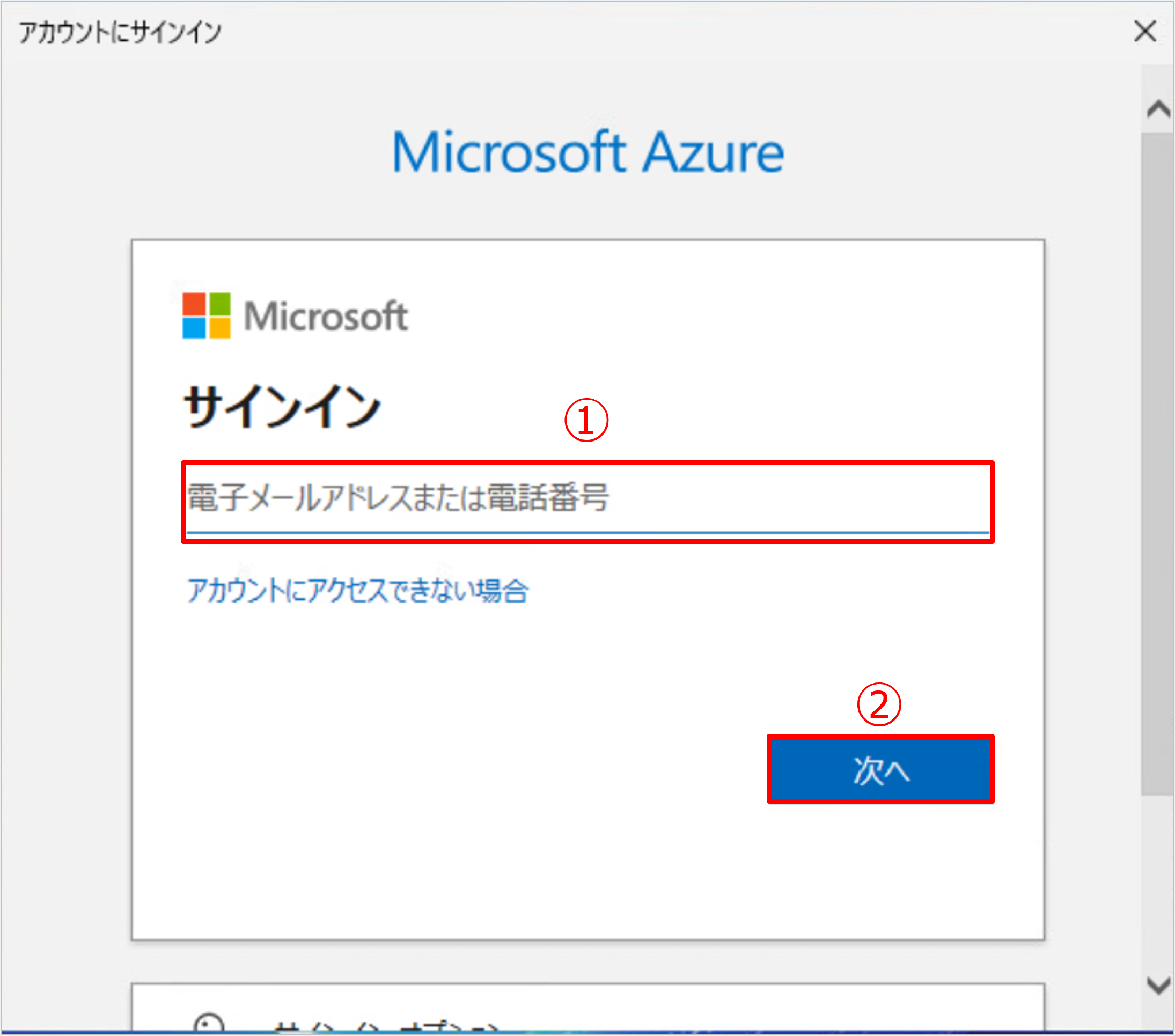

サインインが求められるた場合、アプリケーション管理者の資格をもったユーザーでサインインします。

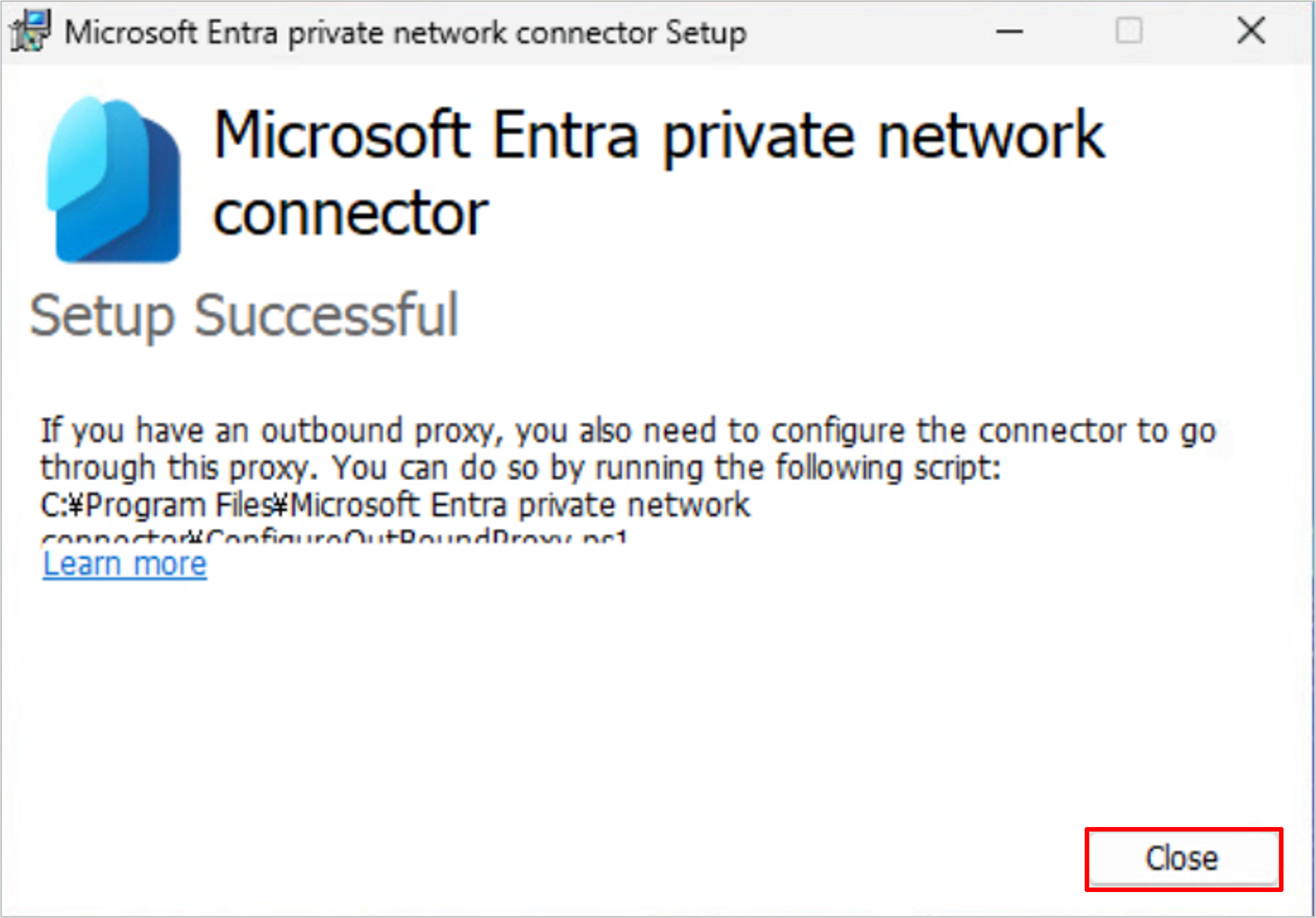

サインイン後、しばらく待機するとインストールが完了します。[Close]をクリックします。

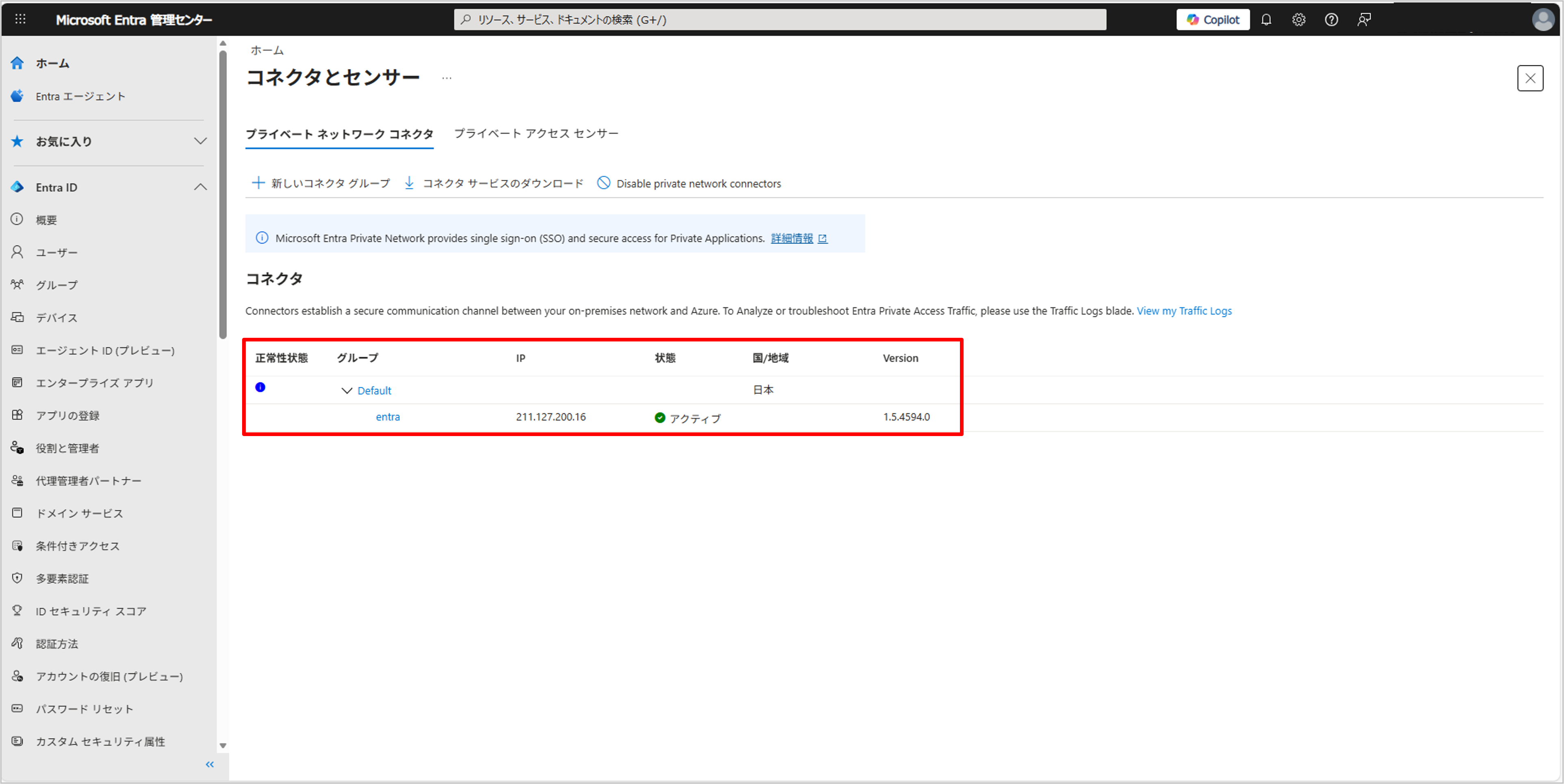

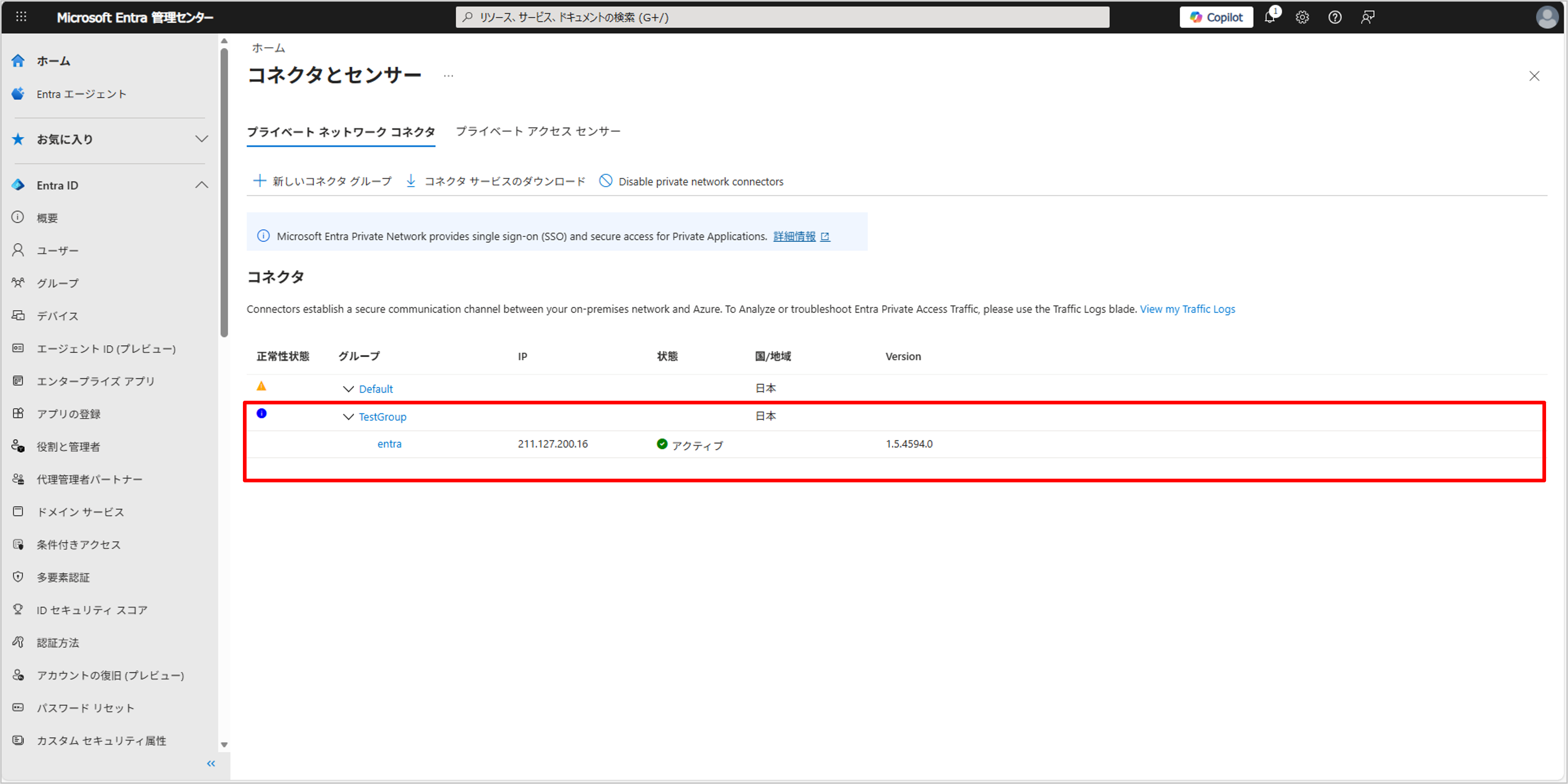

Microsoft Entra 管理センターに戻り、インストールしたコネクタが表示され、状態が"アクティブ"となっていることを確認します。

コネクタ グループの作成

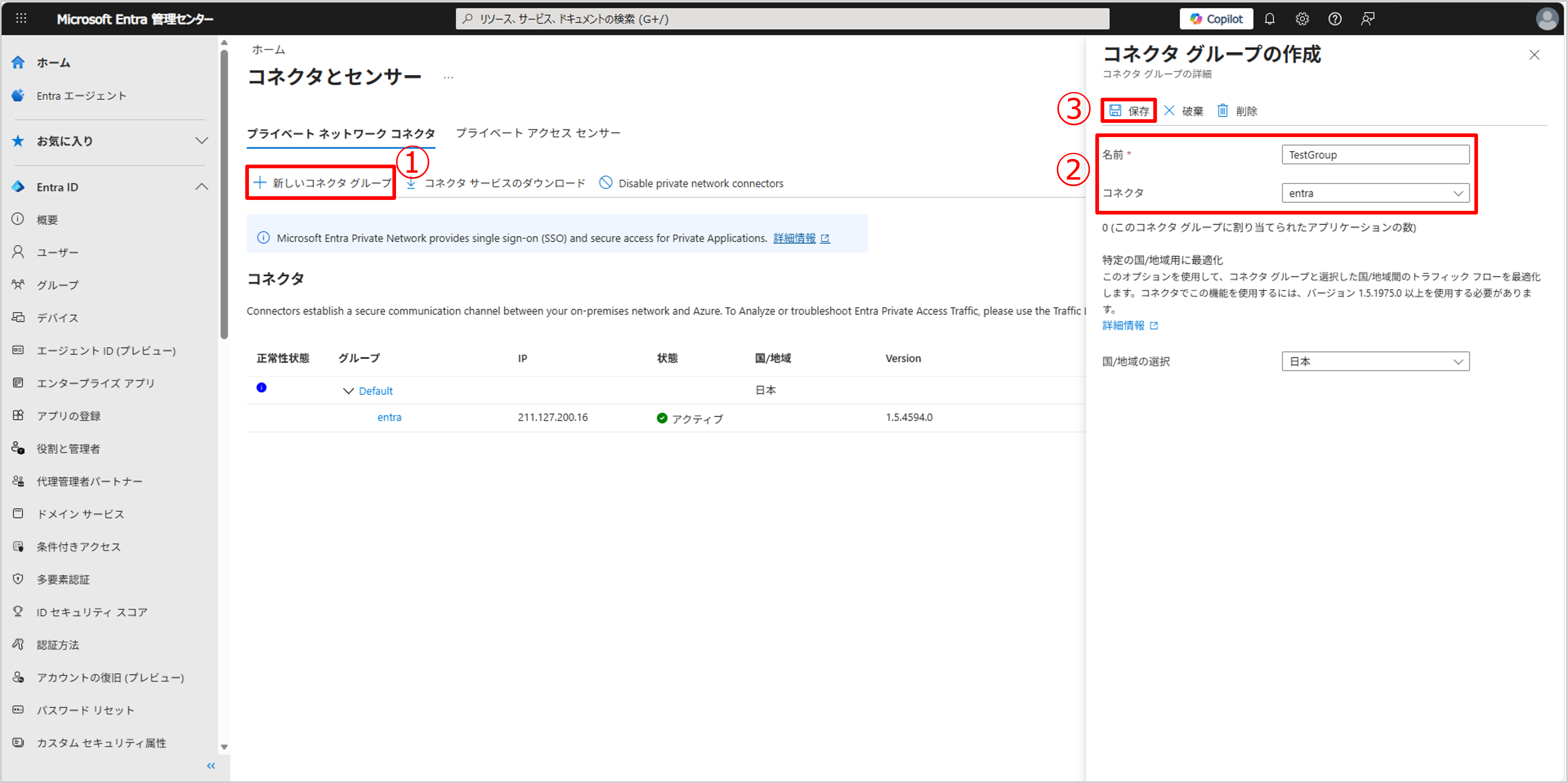

続いて、プライベート ネットワーク コネクタをまとめるコネクタ グループを作成します。

コネクタとセンサー画面にて[新しいコネクタ グループ]をクリックします。以下の設定をします。

- 名前:任意の名前を入力

- コネクタ:先ほど構築したコネクタを選択

[保存]をクリックします。

コネクタ グループが作成され、グループの中にプライベート ネットワーク コネクタが表示されていることを確認します。

エンタープライズ アプリケーションの登録

続いて、グローバル セキュア アクセスを経由して利用するアプリケーションを登録します。

※登録するプライベートアプリは事前に構築済みです。

[グローバル セキュア アクセス]-[アプリケーション]-[エンタープライズ アプリケーション]の順に移動します。[新しいアプリケーション]をクリックします。

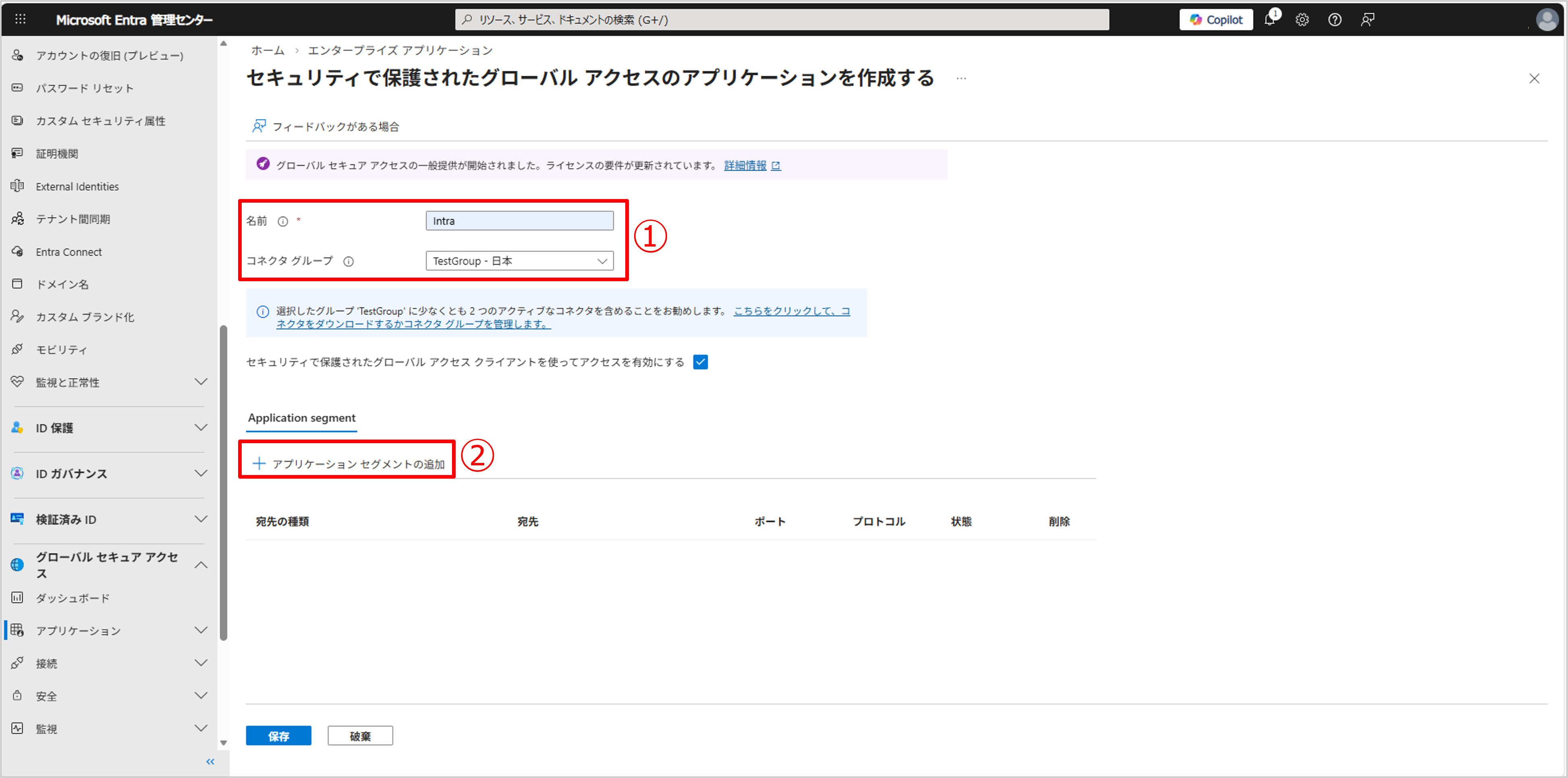

以下の設定をします。

- 名前:任意の名前を入力

- コネクタ グループ:先ほど作成したコネクタ グループを選択

[アプリケーション セグメントの追加]をクリックします。

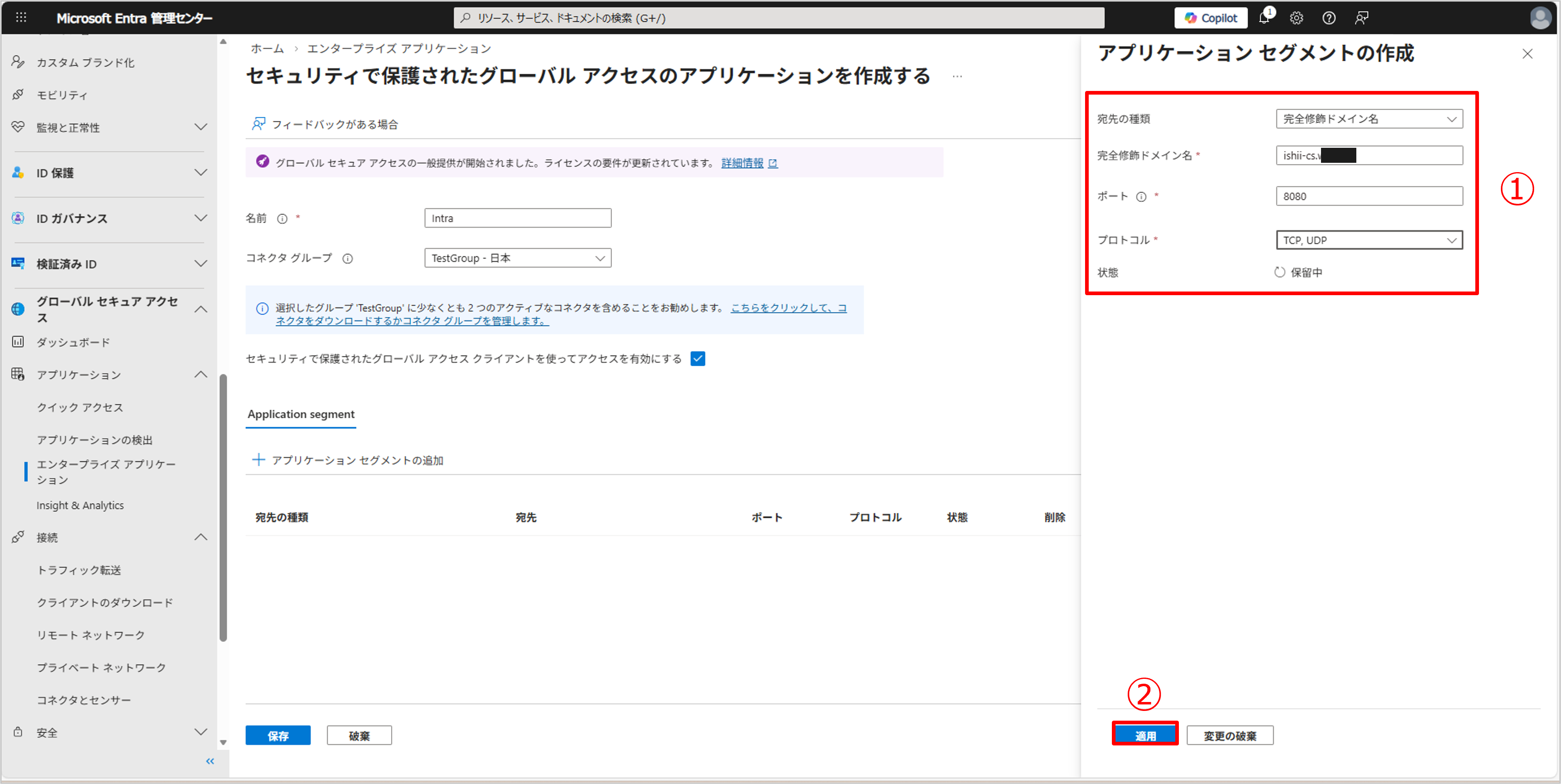

アプリケーション セグメントに以下の設定をします。

- 宛先の種類:完全修飾ドメイン名

- 完全修飾ドメイン名:プライベートアプリのドメイン名を入力

- ポート:プライベートアプリのポート番号を入力

- プロトコル:利用するプロトコルの選択(今回はTCPとUDPの両方を選択)

[適用]をクリックします。

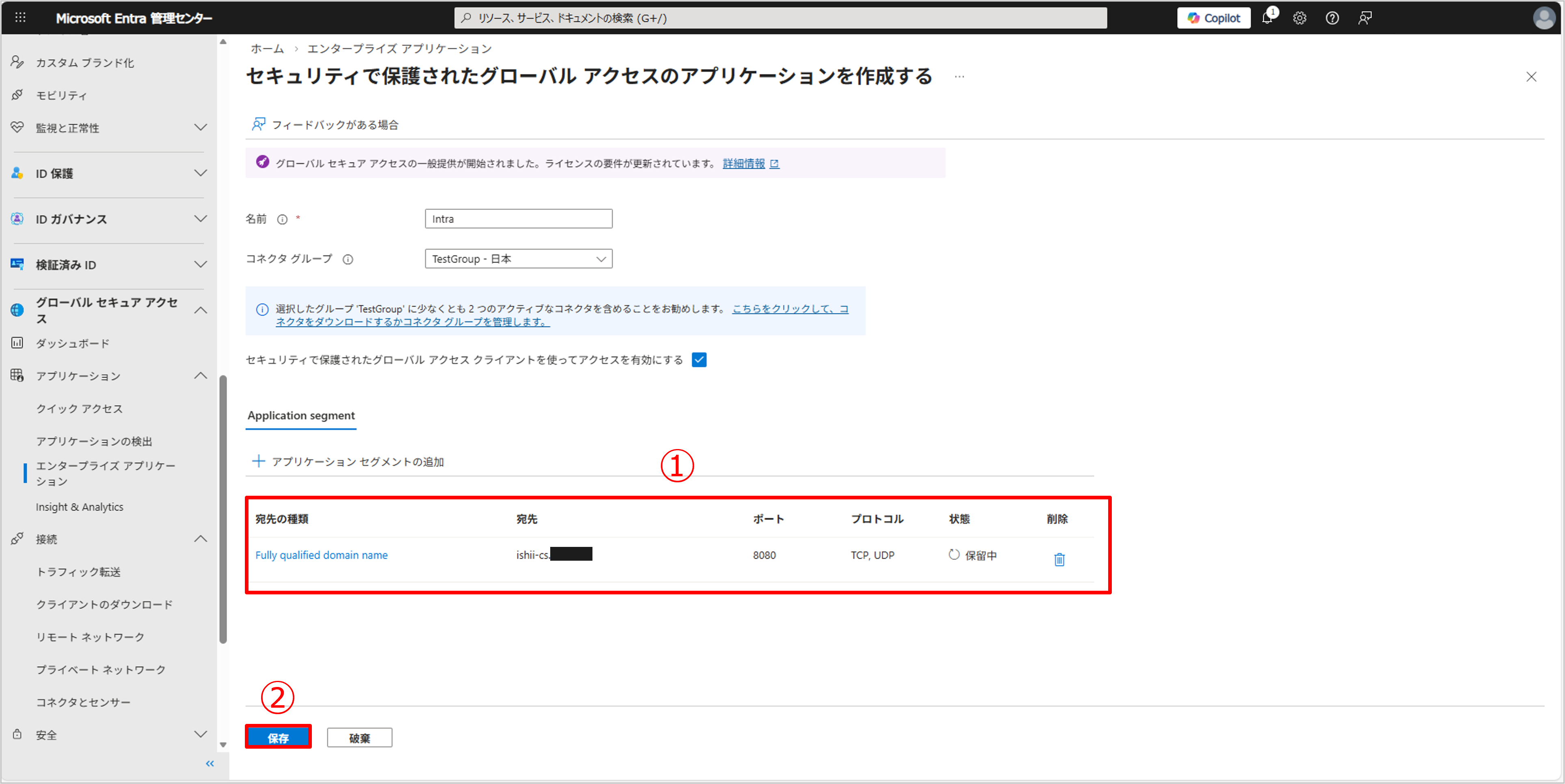

アプリケーション セグメントが追加されたことを確認し、[保存]をクリックします。

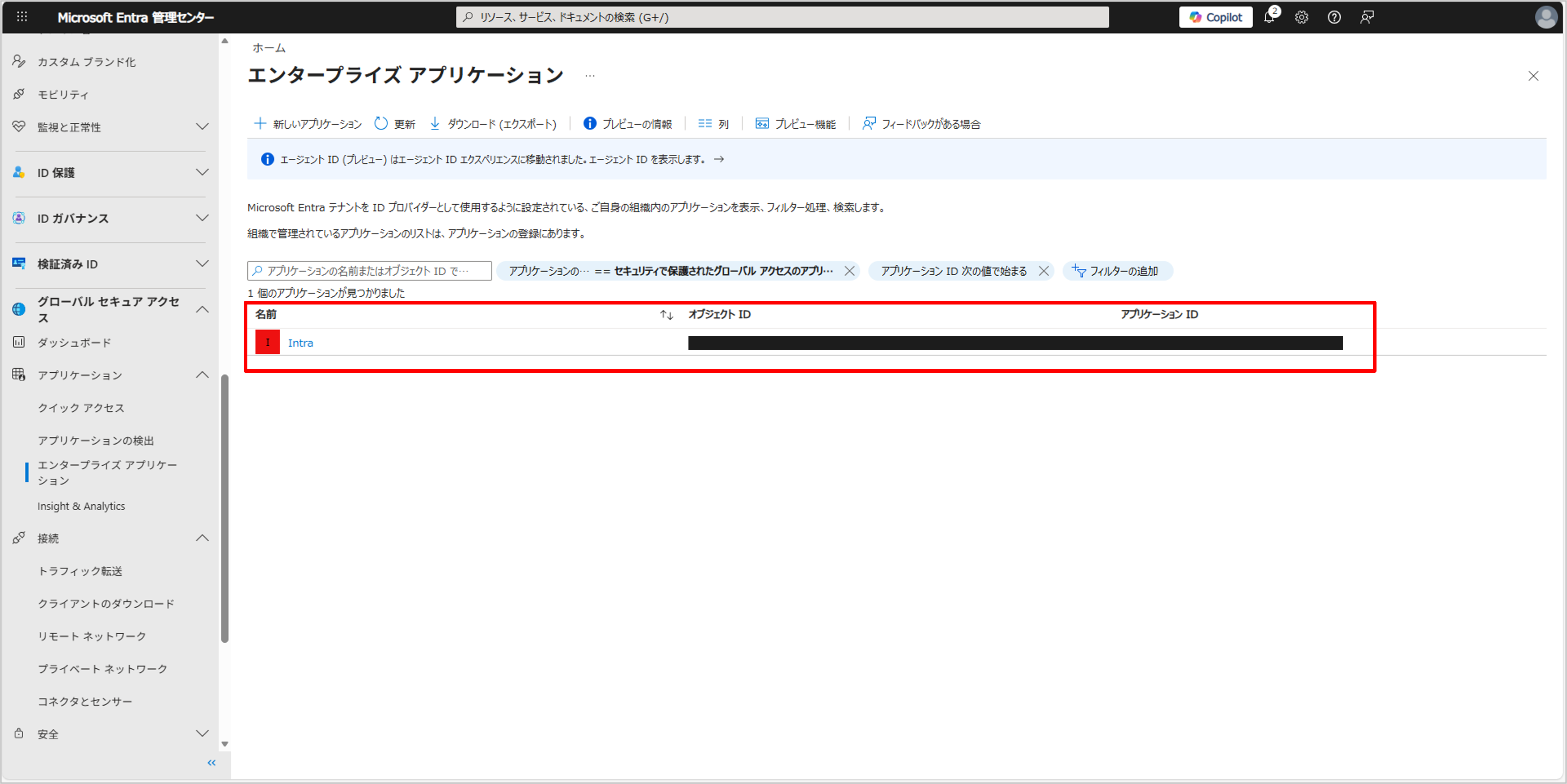

エンタープライズ アプリケーションが追加されたことを確認します。アプリケーションの青字部分をクリックします。

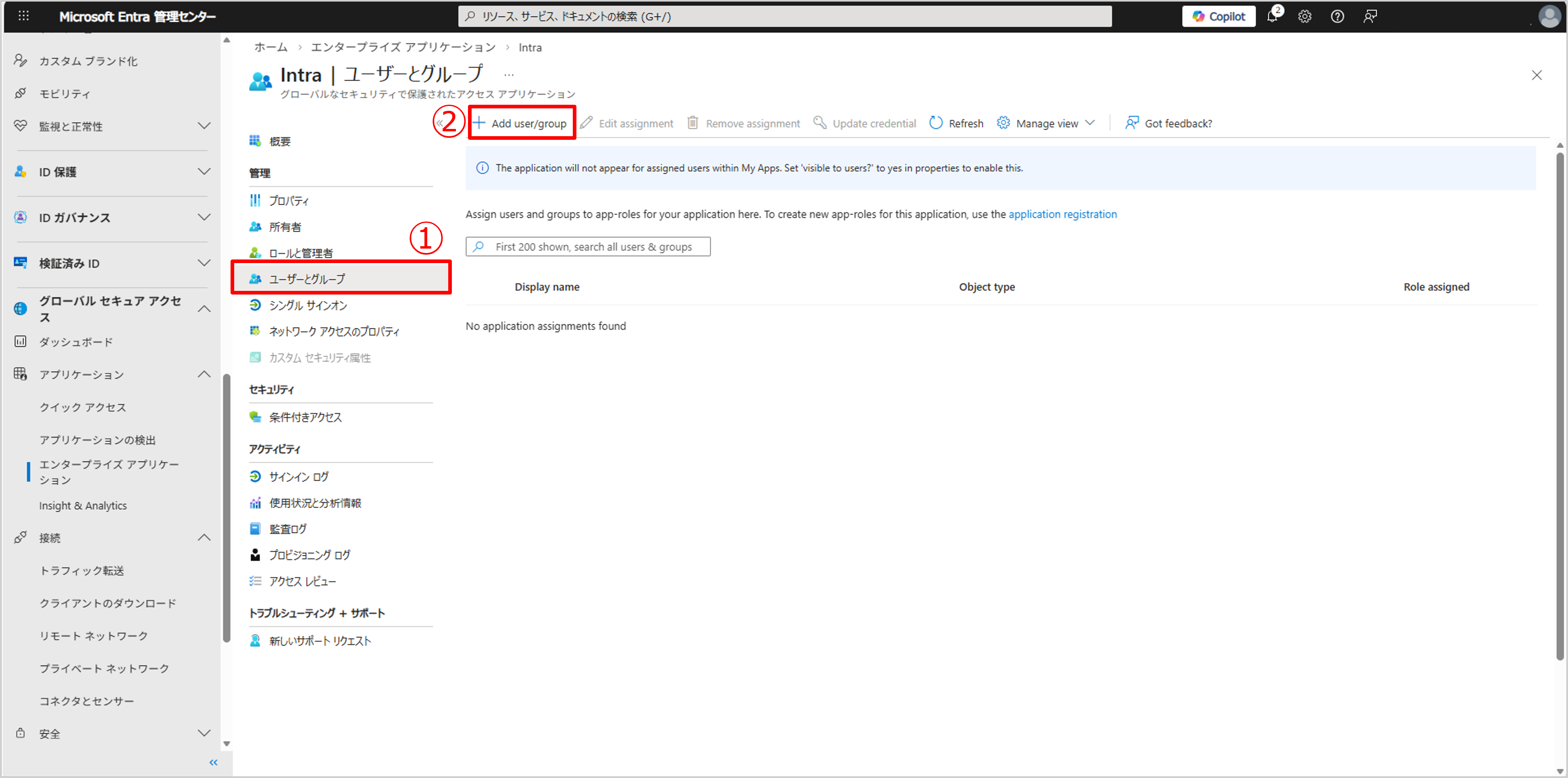

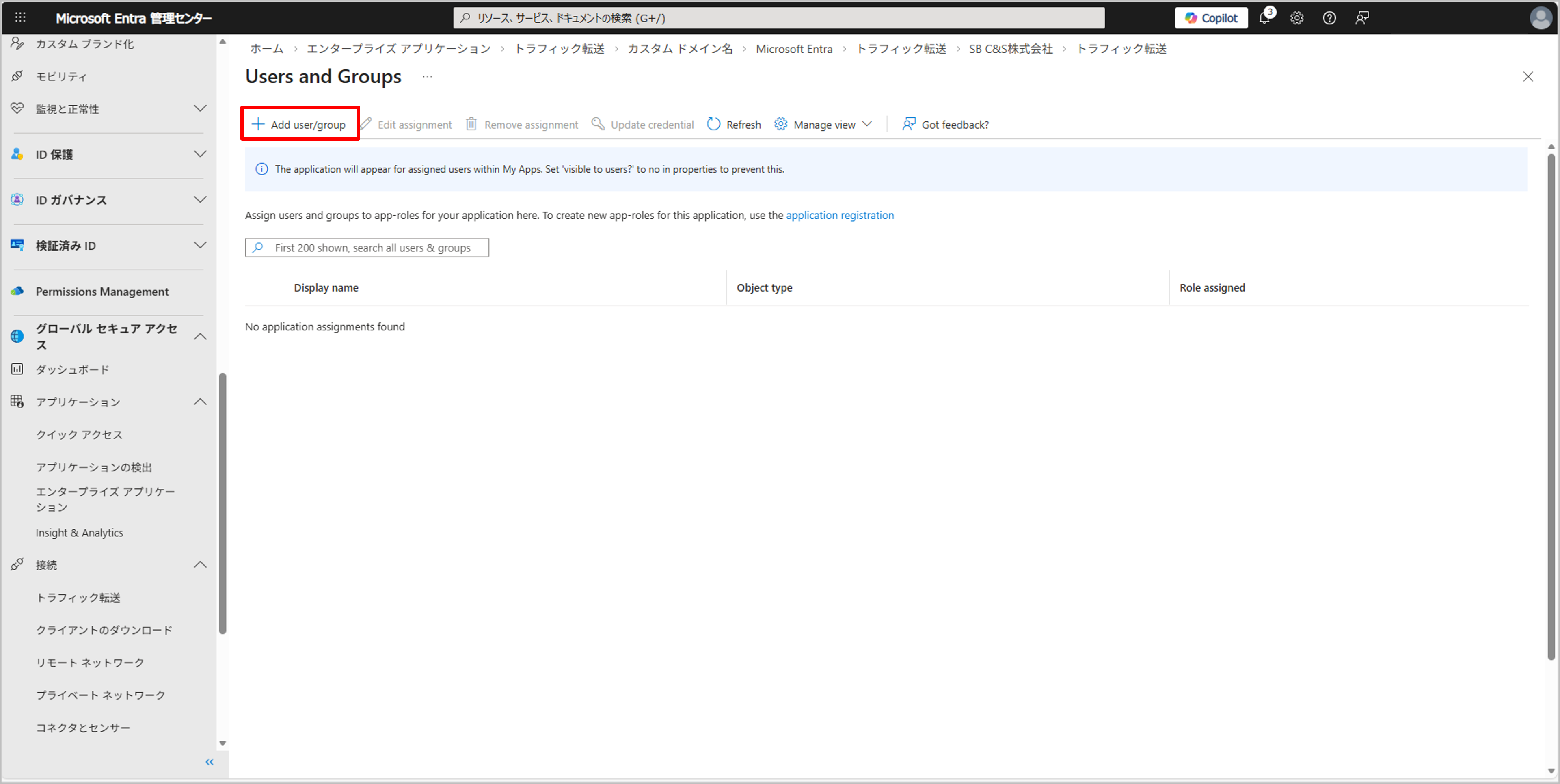

[ユーザーとグループ]に移動します。[Add user/group]をクリックします。

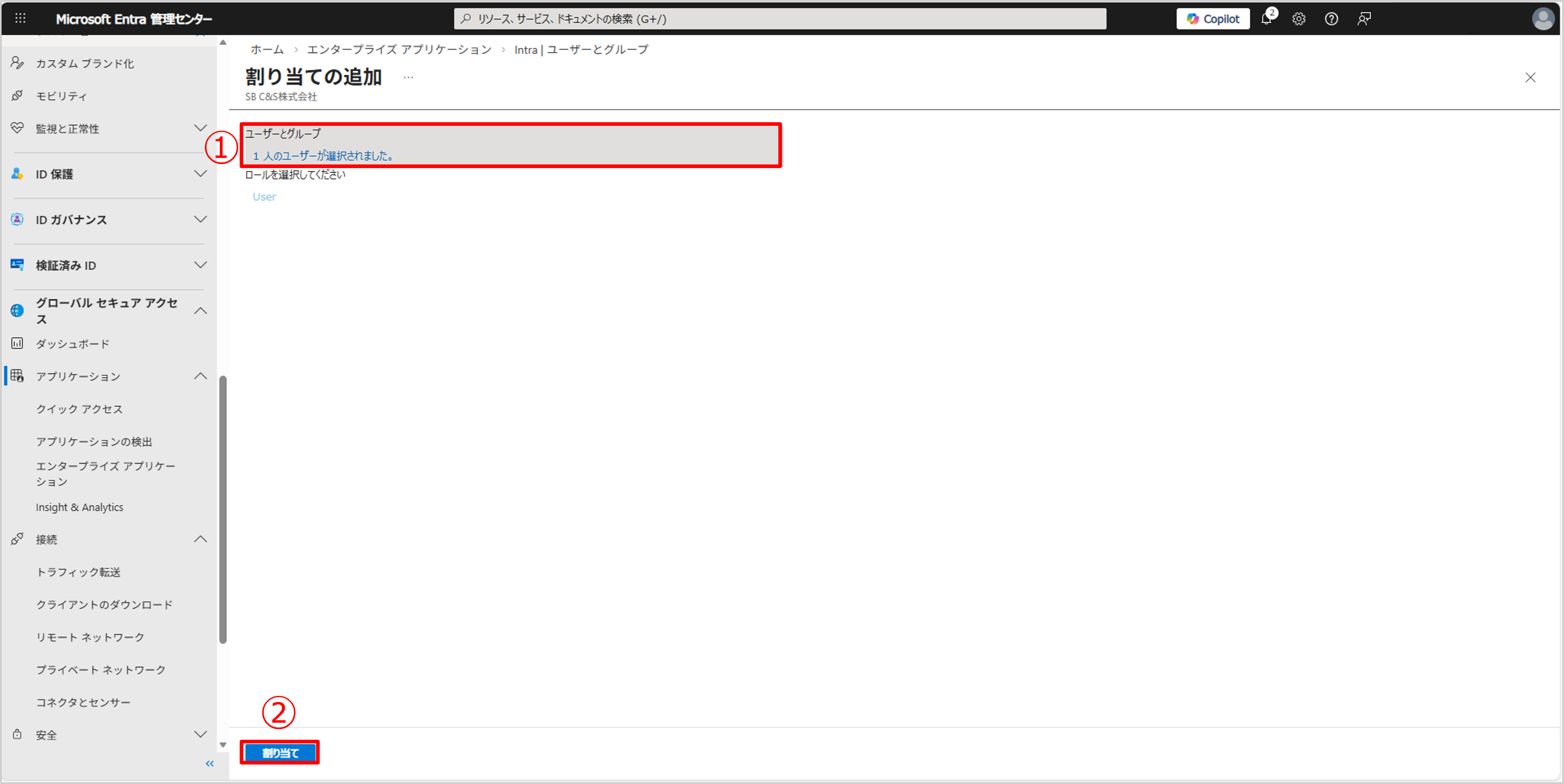

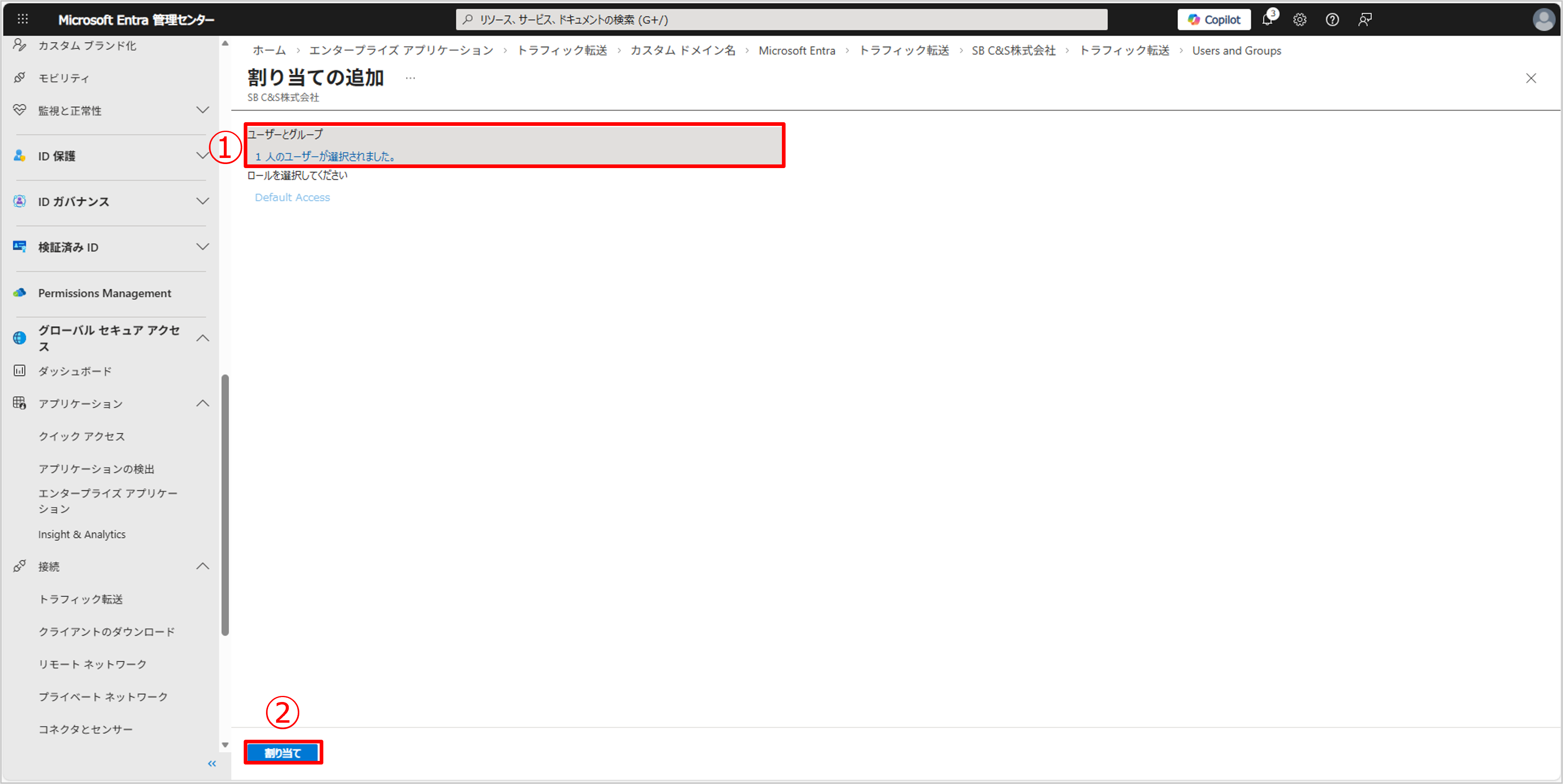

[ユーザーとグループ]下の青字をクリックし、対象のユーザーやグループを追加します。[割り当て]をクリックします。

※画面ではすでにユーザーに対して割り当てを実施しています。

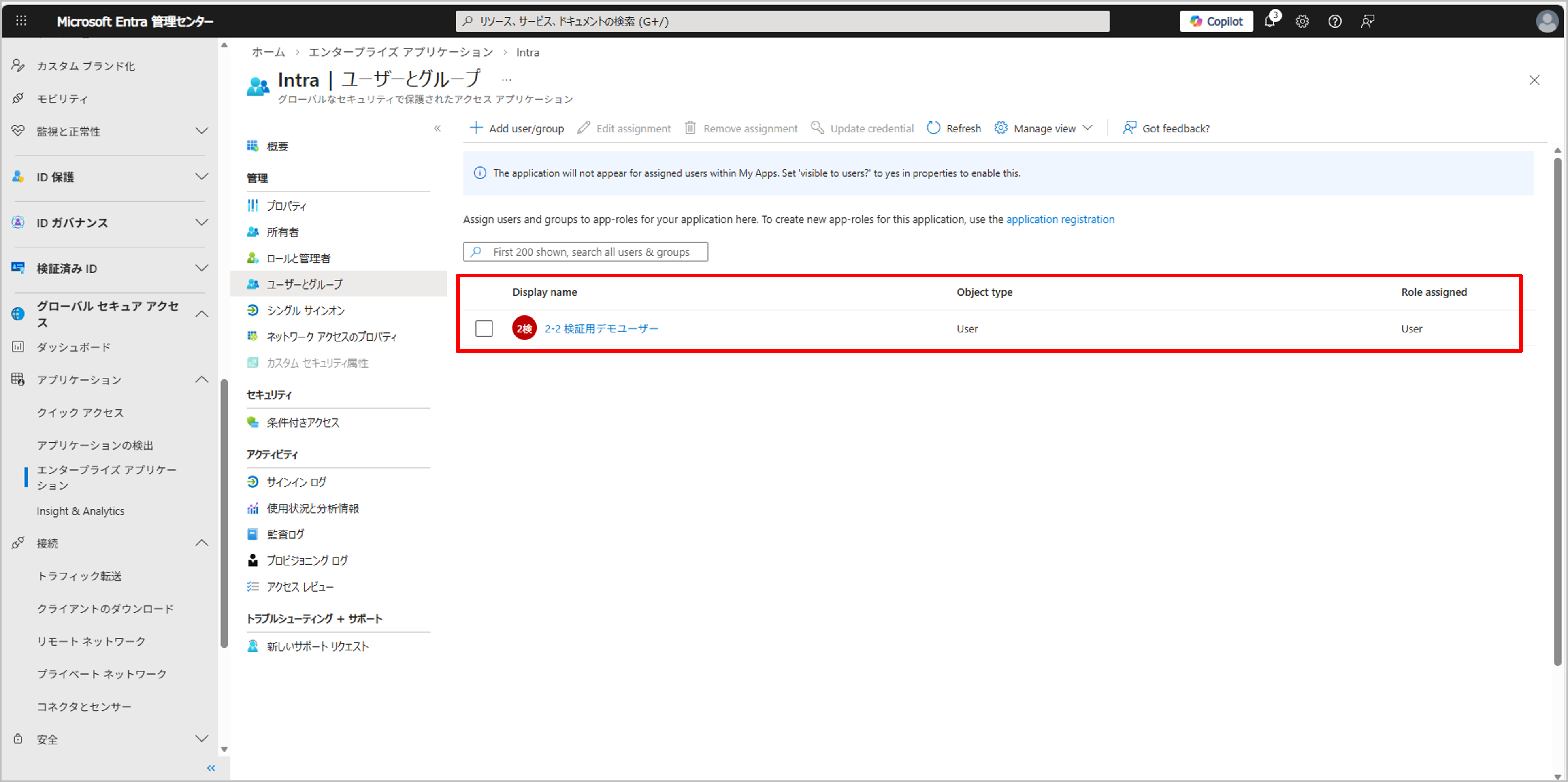

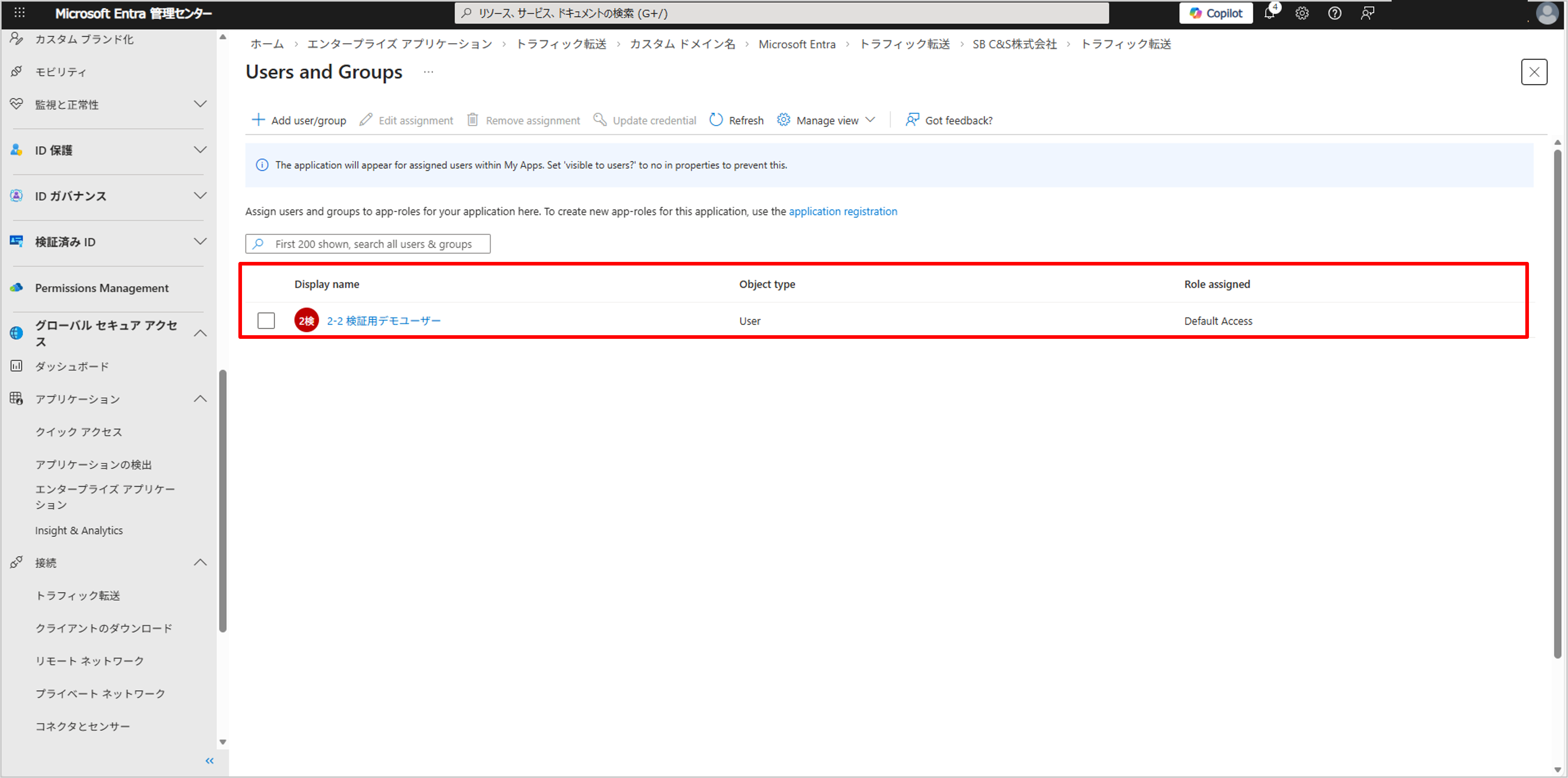

ユーザーが追加されたことを確認します。以上でエンタープライズ アプリケーションの登録は終了です。

Private Accessプロファイルの構成

続いてプライベートネットワークへのトラフィックを制御するプロファイルを構成していきます。

[グローバル セキュア アクセス]-[接続]-[トラフィック転送]の順に移動します。プライベート アクセス プロファイルのトグルボタンをオンにします。

グローバル セキュア アクセス クライアントがプロファイルのトラフィックを取得するかどうかの確認メッセージ表示されるため、[OK]をクリックします。

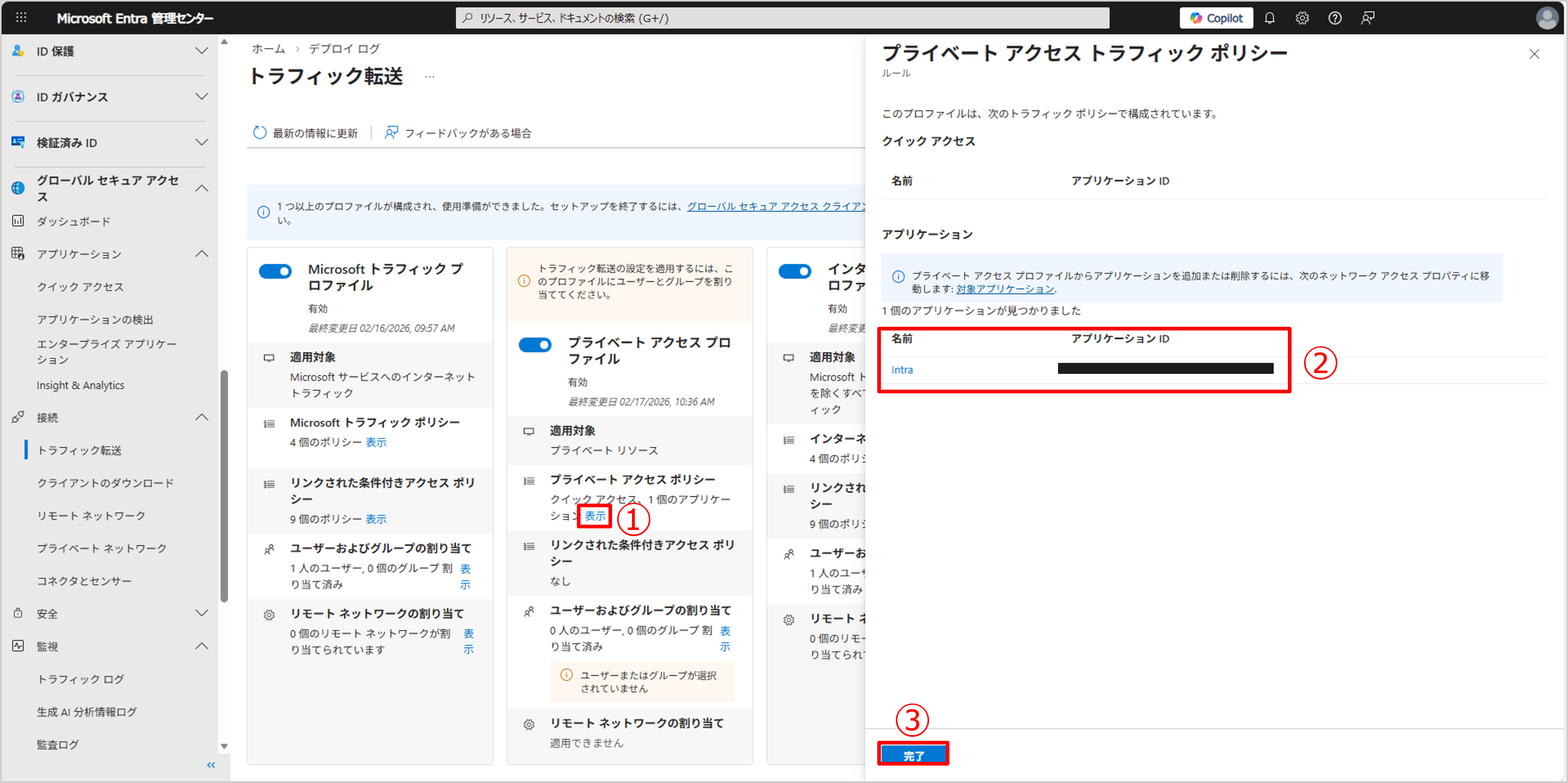

プライベート アクセス ポリシー下の[表示]をクリックします。先ほど作成したエンタープライズ アプリケーションが追加されていることを確認し、[完了]をクリックします。

ユーザーおよびグループの割り当ての[表示]をクリックします。今回は対象のユーザーのみ割り当てを実施するため[ユーザーを選択]の下にある青字をクリックします。

[Add user/group]をクリックします。

[ユーザーとグループ]下の青字をクリックし、対象のユーザーやグループを追加します。[割り当て]をクリックします。

※画面ではすでにユーザーに対して割り当てを実施しています。

割り当てしたユーザーが追加されていることを確認し、[トラフィック転送]に戻ります。

以上でプライベート アクセス プロファイルの構成は完了です。

接続確認

社内ネットワーク外から登録したエンタープライズ アプリケーションへのアクセス確認をします。Global Secure Access Clientをインストールしたデバイスにアクセスします。

※Global Secure Access Clientをインストールしていない場合は、第2回を参照して事前にインストールしてください。

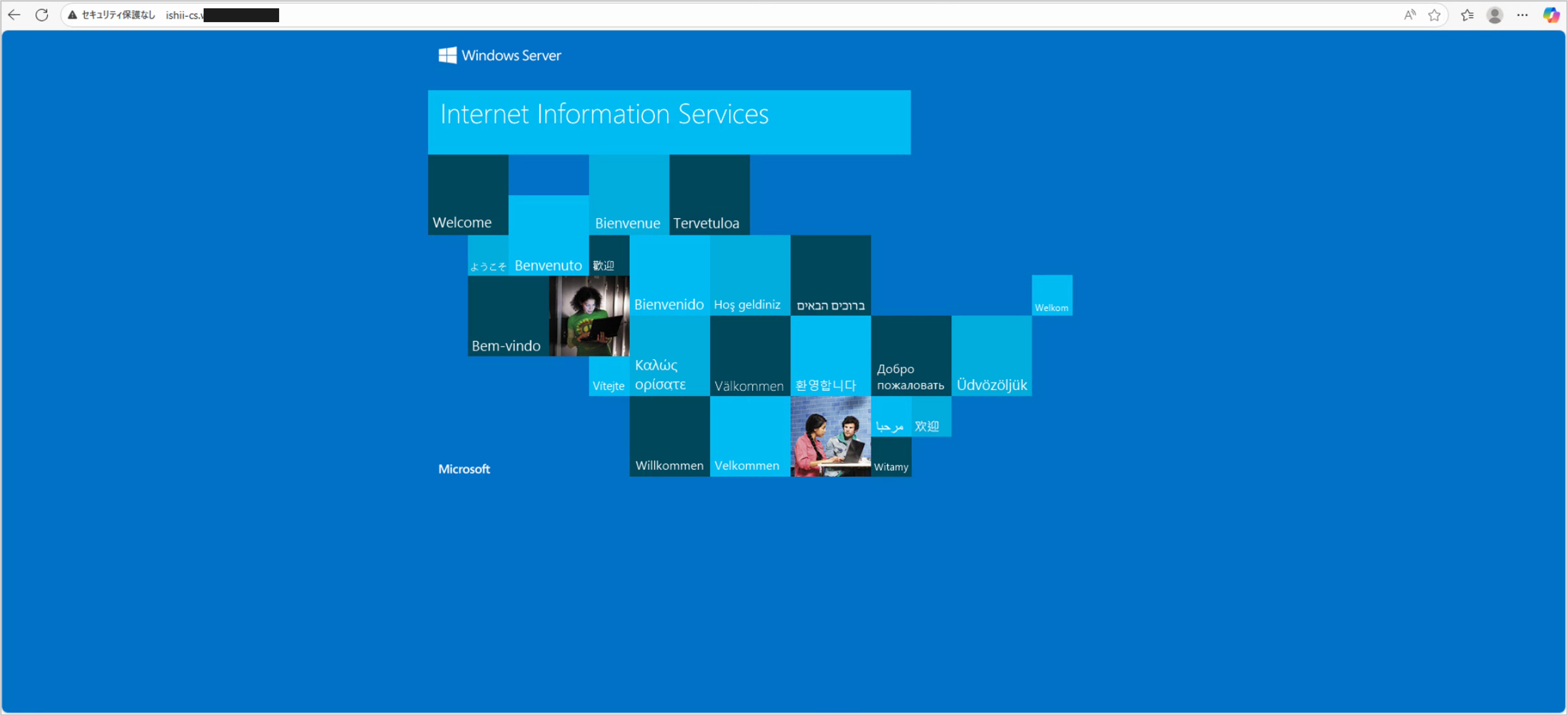

対象のFQDNを入力するとアクセスできることが確認できます。

※今回はIISサーバーを構築し、サンプルのWebサイトを表示しています。

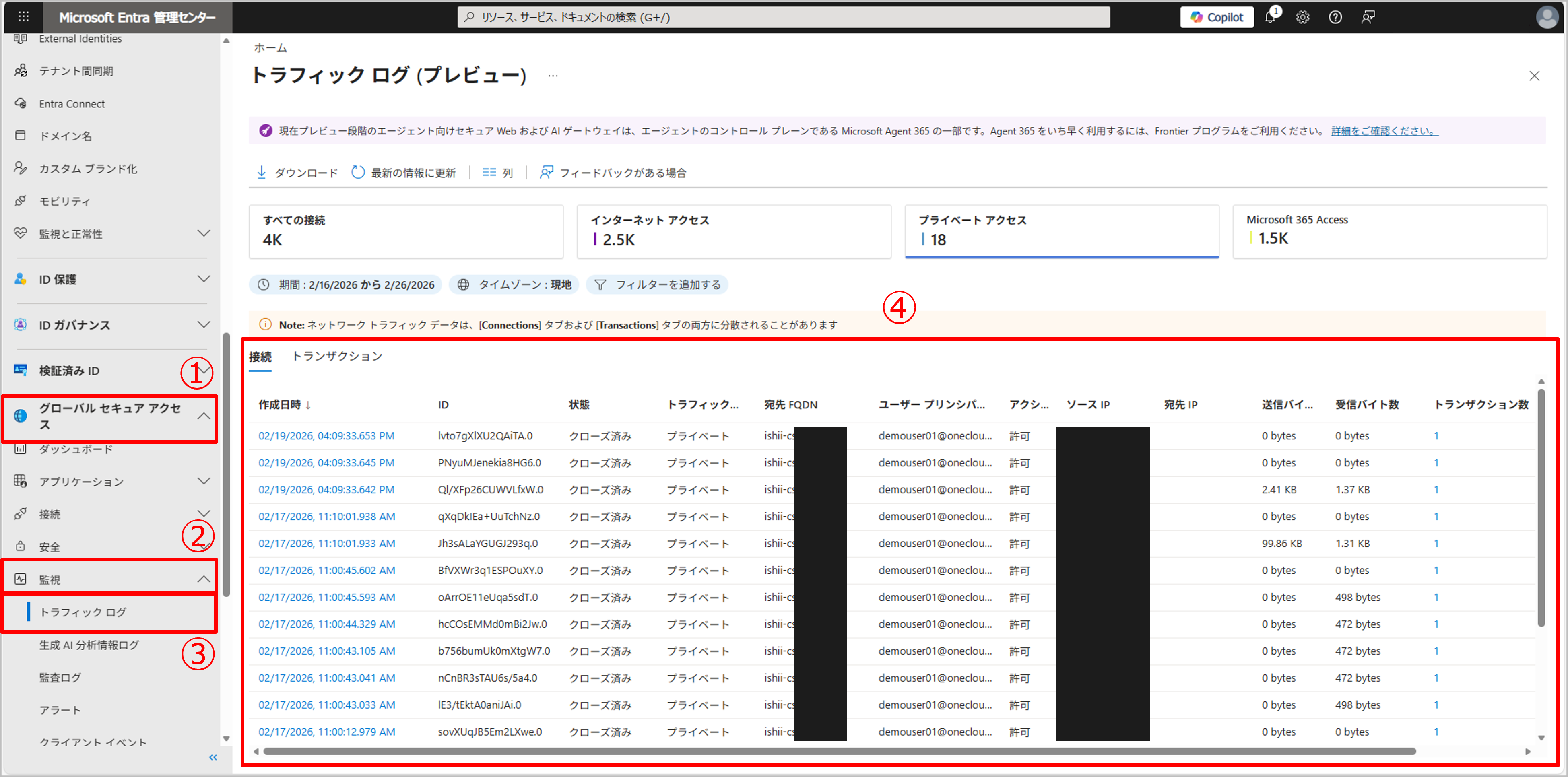

Microsoft Entra 管理センターからもログを確認します。[グローバル セキュア アクセス]-[監視]-[トラフィック ログ]の順に移動します。エンタープライズ アプリケーションへの通信が許可されていることが確認できます。

まとめ

今回はプライベート アクセス プロファイルを使った通信制御についてご紹介しました。

このプロファイルを使うことによりプライベート ネットワーク全体を公開することなく、アプリケーション単位で制御できるようになります。

本連載では、4回にわたりMicrosoft Global Secure Accessの概要から構築までご紹介していきました。Microsoft Global Secure Access は「何も信頼しない」というゼロトラストの考え方を前提に、アクセス設計をできるソリューションになります。

本連載が、Microsoft Global Secure Accessを活用する際の参考になれば幸いです。

Microsoft 365に関するブログ一覧はこちら

著者紹介

SB C&S株式会社

ICT事業本部 技術本部 第2技術統括部

第2技術部 2課

石井 基久 - Motohisa Ishii -

Omnissa Tech Insider