こんにちは。SBC&S 橋本です。

注目のMITRE ATT&CKの結果が今年も出揃いました!

今回の記事は巷でよく聞くMITRE ATT&CKについての解説と、そこで行われている昨年度行われたテストについての解説、およびその結果について簡単にまとめてみました。

Cybereasonの結果についてもまとめさせて頂いております。

❏MITRE ATT&CKとは?

MITRE ATT&CKとは、アメリカの非営利団体「MITRE」が運用しているサイバー攻撃の知識データベースです。

実際に確認された攻撃事例を基に、攻撃者がどのような手口を使うのかを体系的に整理してくれています。

企業や組織が攻撃の流れを理解し、防御や対策を強化できるようにすることを目的としており、セキュリティ製品ベンダーや専門家の間での共通言語としても広く活用されています。

また、誰でも参照できる公開情報として提供されている点も大きな特徴です。

❏MITRE ATT&CK Evaluations Enterprise 2025とは?

MITRE ATT&CK Evaluations Enterprise 2025とは、MITREの実働部隊であるMITRE Engenuityが実施する、概ね1年に一度行われている企業向けセキュリティ製品の実践的な評価テストです。

本評価は継続的に実施されており、毎回、実在する脅威グループの行動を再現しながら、各製品がどこまで攻撃を検知・可視化できるかが検証されます。

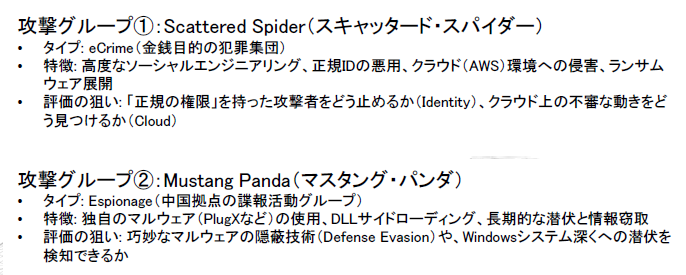

2025年のテストであるRound 7では、「Scattered Spider」と「Mustang Panda」という性質の異なる2つの脅威シナリオが採用されました。

今回の特徴は、従来のエンドポイント中心の評価にとどまらず、クラウドやID(認証)を含めたハイブリッド環境全体での攻撃が再現された点にあります。

MITRE Engenuityは、この第7回評価について、クラウドベースの攻撃や正規ツール・正規プロセスの悪用に対する検知と防御に焦点を当てたと説明しています。

参加ベンダーは11社で、複数のグローバルベンダーが評価対象となりました。

❏Round 7で再現された攻撃シナリオ

今回のMITRE ATT&CK Evaluations Enterprise 2025(Round 7)では、性質の異なる2つの攻撃グループをもとにテストが行われました。

1つ目は「Scattered Spider」で、主に金銭目的で活動するサイバー犯罪グループです。

MITRE Engenuityは、このグループについて、シングルサインオンを題材にしたSMSフィッシングやIT担当者のなりすましを通じて認証情報を奪い、正規ツールやリモート監視・管理ツールも活用しながら侵入を進める攻撃として紹介しています。

2つ目は「Mustang Panda(マスタングパンダ)」で、一般に中国系とされる国家支援型のサイバー諜報グループとして知られています。

こちらは金銭目的ではなく、情報収集やスパイ活動を主な目的とし、標的型メールやマルウェアを利用しながら長期間潜伏し、認証情報の取得や機密情報の窃取を狙う攻撃が再現されました。MITREの運用フローでも、認証情報窃取や外部の指令サーバーを通じた通信での持ち出しが確認できます。

このようにRound 7では、「金銭目的のサイバー犯罪」と「国家レベルのサイバー諜報」という異なる脅威を組み合わせることで、より現実に近い攻撃シナリオが評価に用いられました。

❏評価結果として見えてくること

実際の評価結果は、MITRE EngenuityのATT&CK Evaluationsサイトで公開されていますので確認してくださいね。

MITRE ATT&CK Evaluations Enterprise 2025(Round 7)の結果から見えてくるのは、「どの製品が優れているか」という単純な順位付けではなく、攻撃をどのように可視化し、分析者がどれだけ理解しやすい形で提示できるか、という点です。

MITRE Engenuityも、この評価を購入判断の参考情報として公開しており、単純なランキングではなく、各製品の見え方の違いを比較できる設計になっています。

今回の評価では、クラウドやIDを含む複雑な攻撃シナリオに対して、初期侵入から横展開、情報窃取に至るまでの一連の流れをどこまで一貫して追跡できるかが重要なポイントとなりました。

公式の結果画面でも、各社の検知表現やノイズ修飾の違いが比較できるようになっており、単なる検知有無だけでなく、どれだけ実運用で使いやすい形で提示できるかが見えてきます。

その中でもCybereasonは、Round 7について自社発表で、90/90のATT&CKステップ検知、100%の可視性、検知フェーズでの誤検知ゼロ、そして少数の「MalOp(マロップ:Malicious Operation)」による高いSOC運用効率を訴求しています。

こうしたポイントは、Cybereasonが従来から強みとしてきた「攻撃全体をストーリーとして見せる」という考え方と一致しています。

また、エンドポイントに加えて、IDやクラウドにまたがる挙動を横断的に捉えることが重視された今回のシナリオは、単発アラートの多さではなく、攻撃のつながりをどう見せるかが問われる内容だったとも言えます。

❏ Cybereasonの強みと評価結果の関係性

今回のMITRE ATT&CK Evaluationsの結果から「攻撃の可視化」や「ストーリーとしての把握」というポイントは、Cybereasonがこれまで重視してきたコンセプトと非常に親和性があります。

Cybereasonは、個々のアラートを点ではなく線として捉え、攻撃の一連の流れを「MalOp(マロップ:Malicious Operation)」として可視化する点に強みがあります。

これにより、分析者は複雑な攻撃であっても全体像を直感的に把握しやすく、優先度判断や初動対応の迅速化につなげることができます。

また、日本市場においては、日本語に対応した運用環境やサポート体制を評価する声も多く、SOC運用の現場で求められる「理解しやすさ」や「運用負荷の低減」に結びつけやすい点もCybereasonの強みです。

LevelBlueも買収完了の発表の中で、日本におけるCybereasonの強いプレゼンスを明示しており、日本市場での存在感を重要な価値として位置づけています。

加えて、LevelBlueによるCybereason買収は2025年11月25日に完了しており、発表ではXDR、MDR、脅威インテリジェンス、デジタルフォレンジックとインシデント対応の強化や、日本を含むグローバル展開の拡充が打ち出されており、今後の製品やサービスの強化が期待できそうです。

このようにCybereasonは、「高度な検知」だけでなく、「攻撃の流れを分かりやすく伝える可視化」と「現場で使いこなしやすい運用性」を兼ね備えた製品として、今回のMITRE評価につながったと考えられます。

❏ まとめ

MITRE ATT&CK Evaluations Enterprise 2025は、単に検知数を競うための場ではなく、現代の複雑な攻撃に対して、どこまで正確に、そして分かりやすく攻撃の全体像を示せるかを問う評価でした。

その観点で見ると、Cybereasonが持つ「MalOp(マロップ:Malicious Operation)」による可視化、エンドポイント・ID・クラウドをまたいだ相関分析、日本市場での運用しやすさは、実際のSOC運用において大きな意味を持つ要素です。

攻撃が複雑化する今だからこそ、見つけるだけでなく、理解しやすく伝えられることが重要です。

Cybereasonは、その実運用に必要な価値を備えた製品として、多くの現場で選ばれる理由となりそうです。

導入を検討される際の情報として、ご利用してくださいね。

【Cybereason】EDRに待望の脆弱性管理オプションが追加!

著者紹介

SB C&S株式会社

ICT事業本部 技術本部 第1技術統括部 ソリューション技術部 1課

橋本 紗代子

関西の湖畔で動物たちと暮らしています。