「EDRの画面を見ても、何が起きているのか分からない」

これは多くのお客様から聞かれる声です。

アラートは大量に上がる一方で、

- 結局これは危険なのか?

- 今すぐ対応すべきなのか?

- それとも様子見で良いのか?

といった"判断"が難しいのが実情だと思います。ですが、

結論:3つだけ分かれば良い

細かい分析も当然可能ですが、

- 影響のあるインシデントが起きたのか

- 正規ツールの悪用や不審なプロセスの流れがあるか

- 外部との通信など、影響範囲はどこまでか

この3点で、対応の要否はほぼ判断できます。

本記事では、EDR製品であるCybereasonのMalopを例に、ステップ毎の見方を解説します。

ステップ① 何が起きたか理解する

まずはMalopの「概要画面」から、最初に押さえるべきポイントを解説します。

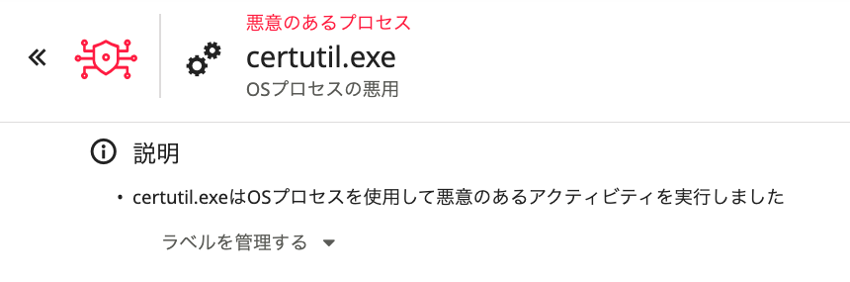

画面左上には、今回のインシデントの中心となるプロセスが表示されています。

今回の例では、

- certutil.exe

- OSプロセスの悪用

と表示されています。

ここで重要なのは、

「マルウェアが動いている」とは限らないという点です。

certutil.exe は本来、Windowsに標準で搭載されている正規ツールです。

しかし攻撃者は、このような「正規ツール」を悪用することがよくあります。

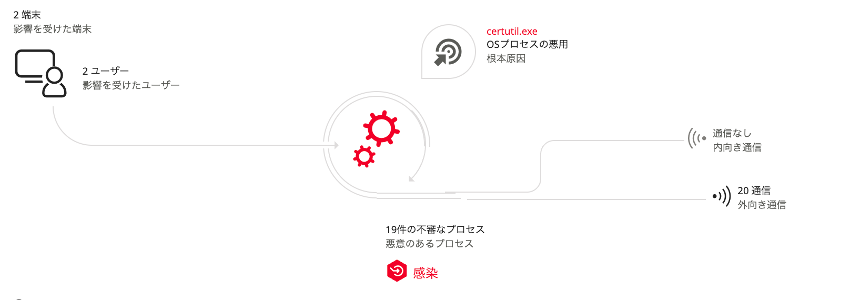

・感染しているか?

画面中央にはステータスが表示されています。

今回のケースでは、

- 「感染」

と明示されています。

これは非常に重要な情報です。

- 検知 → 怪しい

- 感染 → すでに侵害されている可能性が高い

「感染」と出ていたら、迷わず対応が必要な状態と考えましょう。

・影響範囲は?

画面左側には影響範囲が表示されています。

- 2端末

- 2ユーザー

この情報から分かるのは、 単一端末の問題ではない可能性です。

- 1台のみ → 局所的な問題

- 複数台 → 横展開(ラテラルムーブメント)の可能性

今回のケースでは、 すでに複数端末に影響が及んでいるため、注意が必要です。

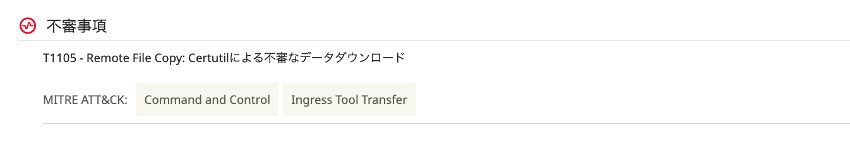

・攻撃目的は?

画面下部の「不審事項」には、攻撃の具体的な挙動が表示されます。

今回の例では:

- certutilによるデータダウンロード

- MITRE ATT&CK:T1105(Remote File Copy)

- Command and Control / Ingress Tool Transfer

といった内容が確認できます。

シンプルに言うと:「外部から何かをダウンロードしている」という状況です。

これは以下のような可能性を示唆します。

- 追加マルウェアの取得

- C2サーバとの通信

- 攻撃の本格化準備

何かを仕込もうとしている段階かも?

・ここまでの状況

概要画面から、今回のインシデントは次のような状況であることがわかりました。

- 正規ツール(certutil)が悪用されている

- すでに「感染」状態

- 複数端末に影響あり

- 外部からデータを取得している

つまり 、「すぐに対応すべき、拡大リスクのあるインシデント」 でした。

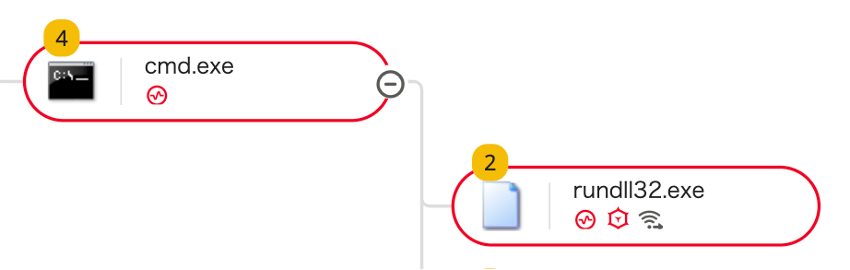

ステップ② 攻撃を理解する

ここまでで「何が起きているか」は把握できました。

次に重要なのは、「どのように攻撃が進んだのか」です。

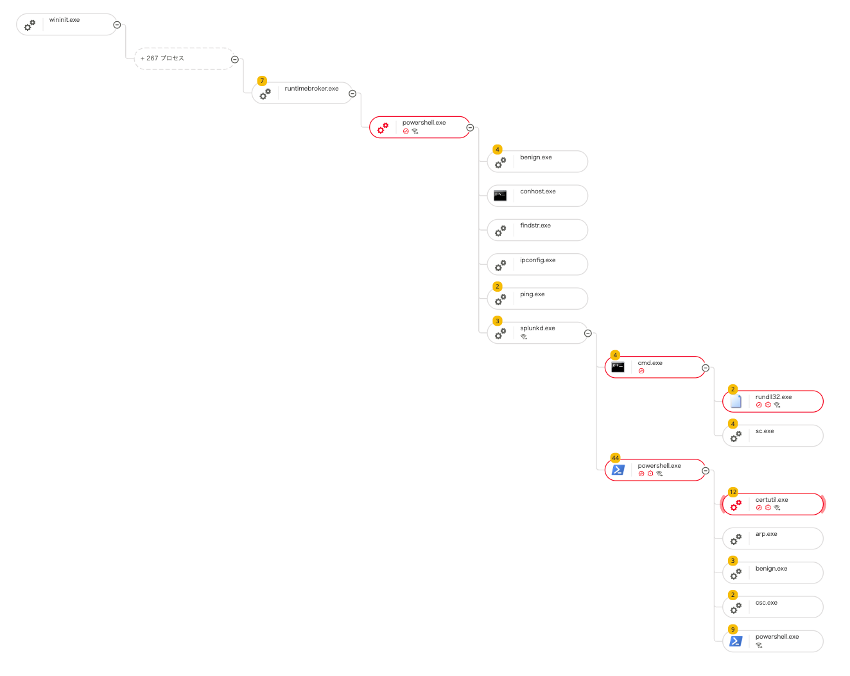

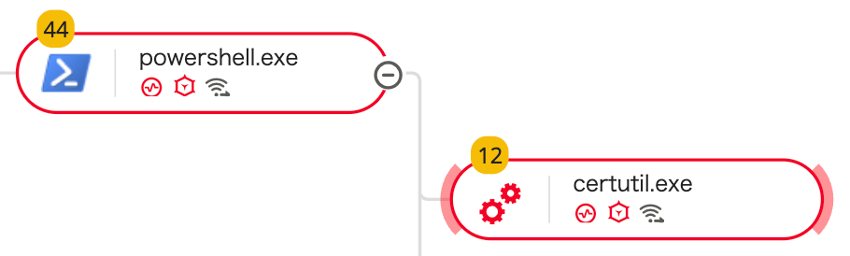

Malopでは、攻撃の流れを「プロセスの関係性」として可視化することができます。

続けて、「プロセスツリー(攻撃のストーリー)」の画面を使って解説します。

プロセス名がいくつも並んでおり、一見すると複雑ですが見るポイントはシンプルです。

左から右へ「何が起点で、何が実行されたか」を追うだけです。

・今回の攻撃の流れ

今回のツリーをシンプルにすると、こうなります👇

wininit.exe

↓

runtimebroker.exe

↓

powershell.exe(怪しい)

↓

cmd.exe

↓

rundll32.exe

↓

powershell.exe(さらに実行)

↓

certutil.exe(最終的な不審動作)

全てを把握していなくても心配ありません。検索やAIを活用して、知らないプロセスは調べれば良いのです。

・起点を見る「どこから始まったか」

左側の起点は以下です。

- wininit.exe

- runtimebroker.exe

ここはWindowsの通常プロセスです。ここは深追いしないで次に進めましょう。

重要なのはその後です。

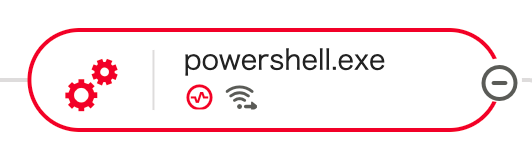

・違和感 PowerShellの登場

途中で出てくるのがPowerShellです。

- powershell.exe(赤枠)

PowerShellは管理者が使う正規ツールですが、 攻撃でも非常によく使われます。

業務で使っていないPowerShellは疑うべきです。

・調査、探索の可能性?

PowerShellの後に実行されているもの、

- ipconfig.exe

- ping.exe

- findstr.exe

これらはすべて「調査系コマンド」です。

- ネットワーク確認

- 接続確認

- 情報収集

などを実行しており、「周囲を調べている(内部偵察)」の可能性がありそうです。

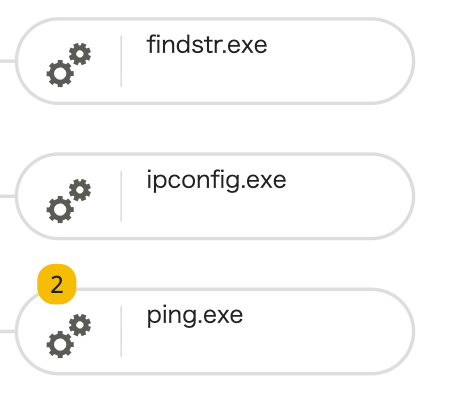

・攻撃の進行 cmd → rundll32

さらに進むと、

- cmd.exe

- rundll32.exe

これらが見つかりました。ここは少し危険度が上がります。特に rundll32.exe です。

- DLLを実行できる

- マルウェア実行でよく使われる

ポイントは、「標準ツールで実行を隠している」ということです。

・PowerShellからcertutilへ

最終的に以下へ到達します。

- powershell.exe(再度)

- certutil.exe(赤枠)

外部からデータをダウンロードを試みている可能性が高いです。

・攻撃の全体像

この一連の流れはこう解釈できます。

- PowerShellが不審に起動

- 端末やネットワークの情報を調査

- cmdやrundll32で実行を拡張

- 最終的にcertutilで外部からデータ取得

通常業務でこのような内容はあるでしょうか?あまり考えづらいですね。

つまり「調査 → 実行基盤構築 → マルウェア取得」という典型的な攻撃の流れです。

ステップ③ 通信状況の把握

これまでCybereason のMalopから以下を読み解いてきました。

- 概要:何が起きたか

- プロセスツリー:どう進んだか

そして今回の重要ポイントです。

「どこと通信しているのか?」

攻撃は最終的に「通信」に現れます。ここを見れば、外部とつながっているか=被害の広がりが判断できます。

この画面も情報量は多いですが、見るべきポイントはシンプルです。

- 外部と通信しているか

- どこに通信しているか

- 通信の性質(怪しさ)

・外部と通信しているか

画面中央を見ると、以下を見つけることができます。

- 外部通信あり(4エレメント)

- TCP通信

- 外向きポートあり

「外とつながっている」=要注意

なぜ要注意であるか?攻撃の多くは以下を目的とします。

- C2サーバと通信

- 追加マルウェアの取得

- データの持ち出し

「外に出ている時点で危険度は上がる」ということです。

・どこに通信しているか?

右側に表示されている通信先は、

- 外部通信あり(4エレメント)

- 内部通信

さらに左の一覧を見ると、

- その他複数IP

今回は外部IPへの通信が複数存在しています。

見慣れない怪しいIPや複数IPを利用して通信先を切り替えている可能性があります。

つまり「外部のどこかと継続的にやり取りしている」かもしれません。

・怪しい通信か?

- SERVICE_HTTP(unknown)

- ポート80 / 443

- 通信回数:20

- 継続時間:約4ヶ月

ここも非常に重要です。

一見すると普通に見える、

- 80 / 443 → Web通信

- HTTP → よくある通信

ですが、「unknown」+「長期間」+「複数通信」発生している。

・通信の全体像

ここまでをまとめると、「外部サーバと継続的に通信している」ことがわかりました。

この通信は以下の可能性があります:

- C2通信(遠隔操作)

- 追加マルウェアのダウンロード

- 情報の送信(データ漏えい)

特に今回のケースでは、プロセスツリーの内容と組み合わせると、

- certutilでダウンロード

- PowerShellで実行

- 外部と通信

「怪しい+外に出ている」=「隔離を検討すべきレベル」の攻撃であると考えるべきです。

ステップ④ 今回実施すべき対応策は

✔ ① 端末を隔離

- まず止める(外部通信を遮断)

✔ ② 他に広がっていないか確認

- 同じユーザ

- 他の端末

✔ ③ 不審な通信・プロセスを止める

- PowerShell

- certutil

- 不審な外部通信

まとめ

EDRは攻撃を可視化し分析することができます。

しかし最も重要なのは、その情報をもとに人が判断し、被害を止めることです。

迷ったときはシンプルに考えてください。「怪しい動き+外部通信=止める」

大切なことは自分を守り、被害を拡大させないことにあるからです。

著者紹介

SB C&S株式会社

ICT事業本部 技術本部 ソリューション技術統括部 ソリューション技術部 2課

佐竹 亮介