皆さまこんにちは!

Fortinet製品のプリセールスを担当している能島です。

リモートワークが当たり前になったことで、VPNは単なる"あると便利な仕組み"ではなく、日常業務を支える前提インフラのひとつになっています。

そのような中で下記のようなお悩みはありませんか?

こんなお悩みはありませんか?

- 社外から安全に接続できるVPNを用意したい

- ユーザ認証はLDAPと連携させたい

- できればクライアント側のコストは抑えたい

本記事では、このようなお悩みやニーズに対する選択肢としてFortiGateのIPsecVPN(IKEv2)とLDAPベースのユーザ認証、そして無償版FortiClient VPNを組み合わせた構成を取り上げます。

「できるだけ安全に」「管理しやすく」「コストも意識しながら」リモートアクセス環境を整えたい方に向けて、FortiGate側の設定内容を具体的に解説いたします。

1. 前提条件

IPsecVPN IKEv2 を使用した LDAP ベースのユーザー認証では、EAP-TTLS (トンネル型トランスポート層セキュリティ) を使用する必要があります。

EAP-TTLS を使用することで、TLS トンネル経由で認証情報を FortiGate に安全に送信できるため、安全なユーザー認証が保証されます。

通常は、有償版のFortiClient EMS上でのXMLにて設定値を埋め込むことで、FortiClient側でEAP-TTLSを有効にしますが、無償版のFortiClient VPNでも "ある工夫" をすることでIPsecVPN IKEv2 を使用した LDAP ベースのユーザー認証を実現できます。

なお、FortiClient(iOS版およびAndroid版)は、EAP-TTLS/PAP認証をサポートしておりませんので、ご注意ください。

今回は、Windows OSを対象としております。

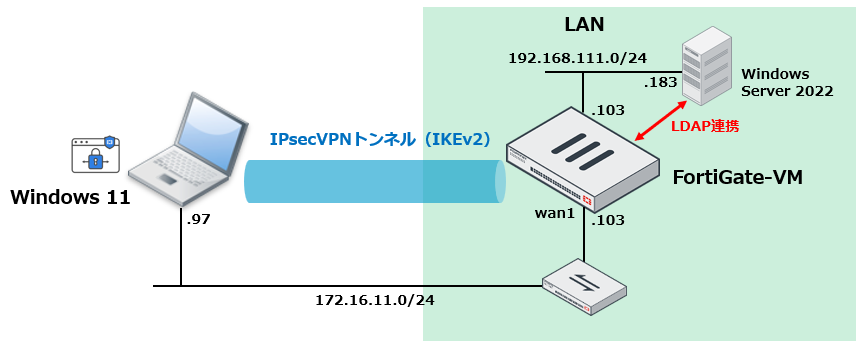

2. 検証構成

・FortiGate VM(v7.6.6)

・FortiClient VPN(v7.4.3)

・Windows Server 2022 - LDAP Server

・Windows 11 - PC

3. 設定 - FortiGate側

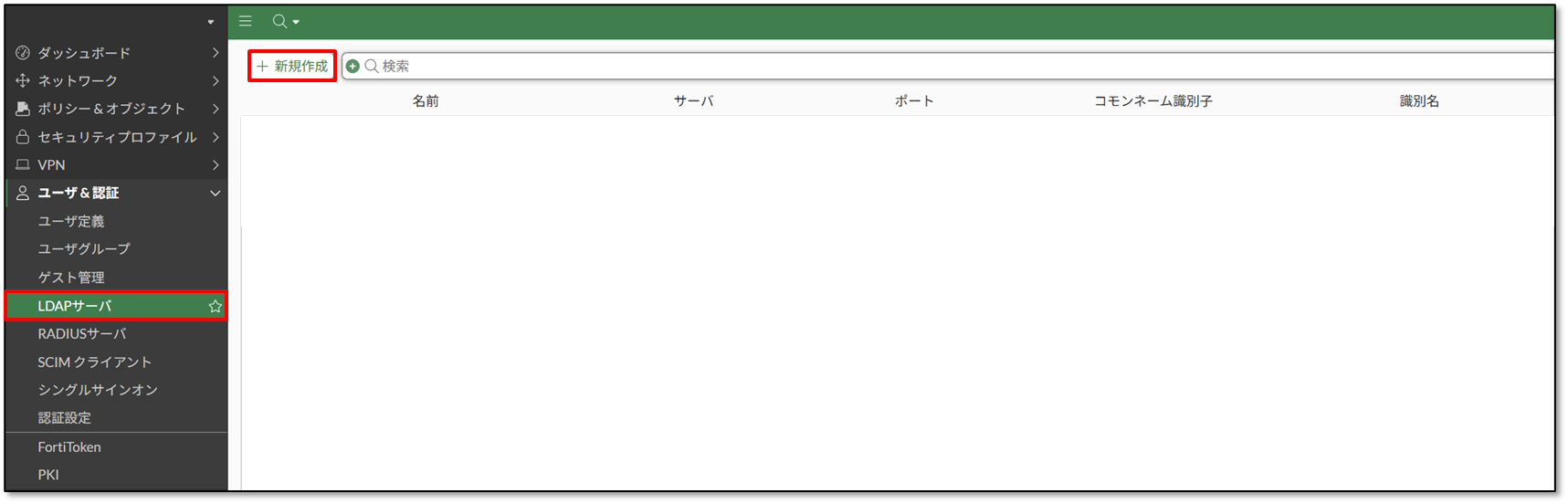

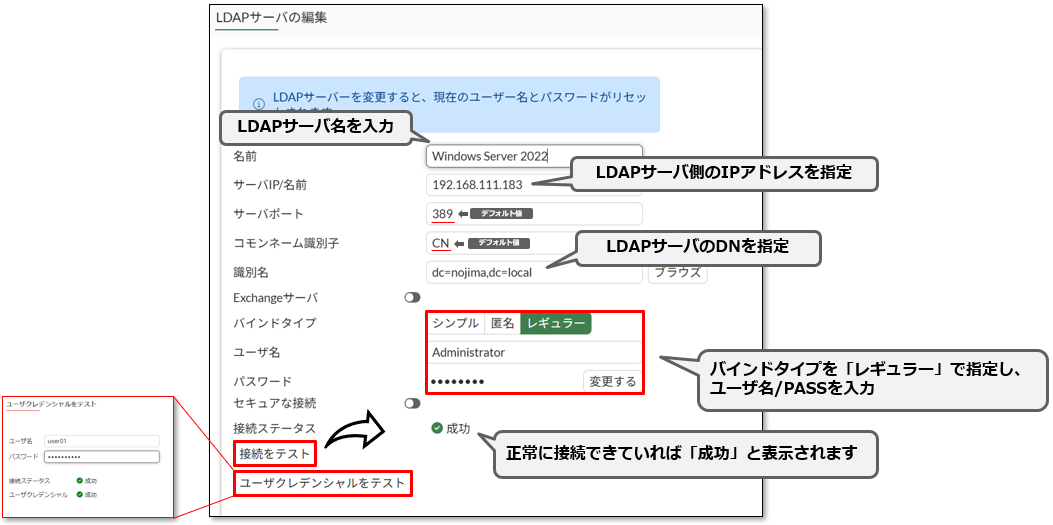

まず、FortiGateのGUI画面上より、ユーザ&認証 > LDAPサーバ > 新規作成 でLDAPサーバを登録していきます。

新規作成をクリック後、下図のように各設定項目に対し、設定値を入力していきます。

ユーザ&認証 > LDAPサーバ でLDAPサーバが登録されているか確認します。

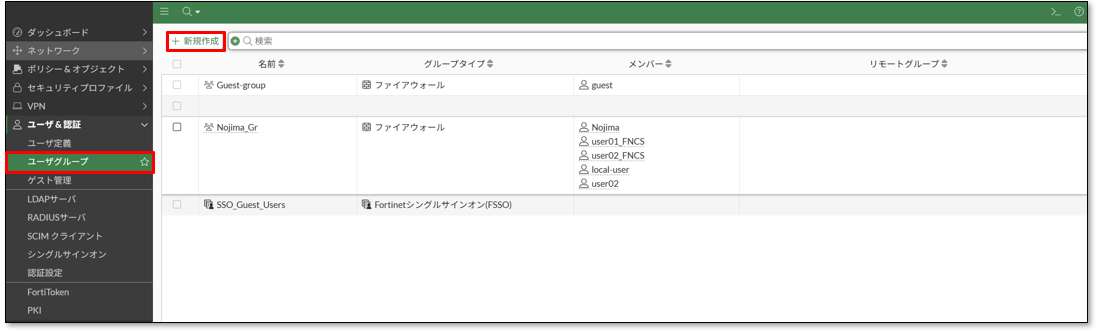

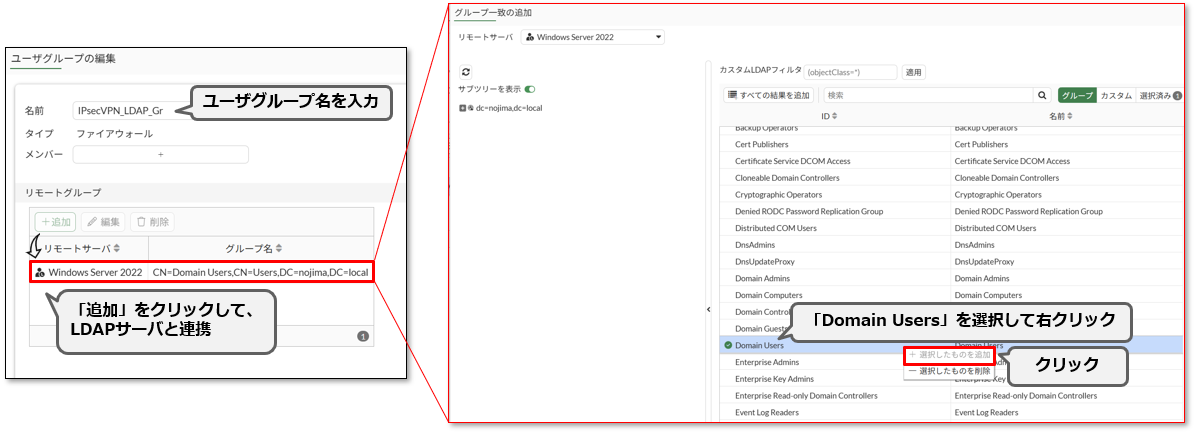

続いて、先ほど登録したLDAPサーバを認証ユーザグループと連携させ、LDAPベースのユーザ認証ができるようにします。

GUI画面上より、ユーザ&認証 > ユーザグループ > 新規作成 をクリック。

下図のように、ユーザグループ名を入力し、リモートグループとして、先ほど登録したLDAPサーバを追加します。

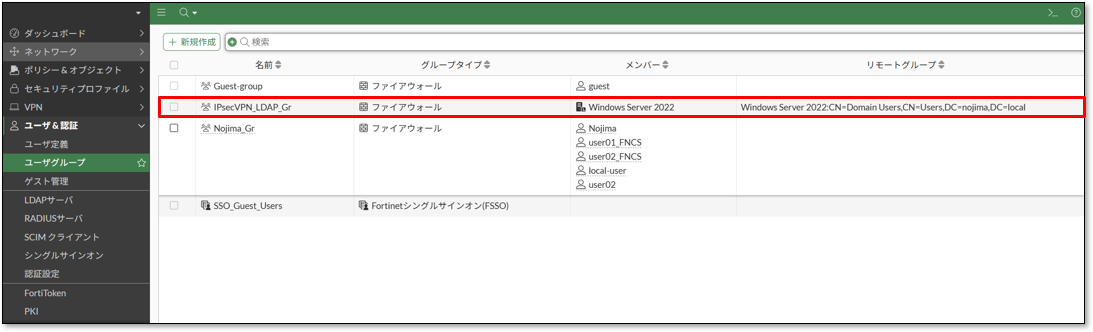

ユーザ&認証 > ユーザグループ より、LDAP認証ユーザグループが作成されていることを確認します。

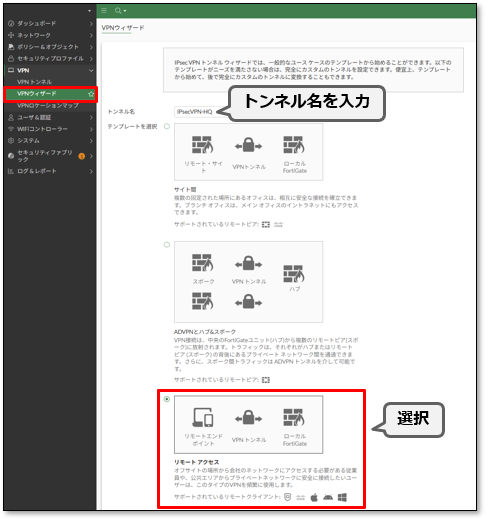

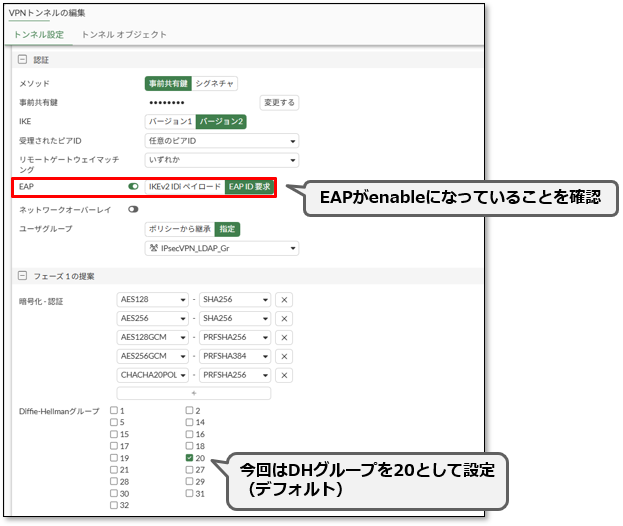

続いて、IPsecVPN リモートアクセス設定に移ります。

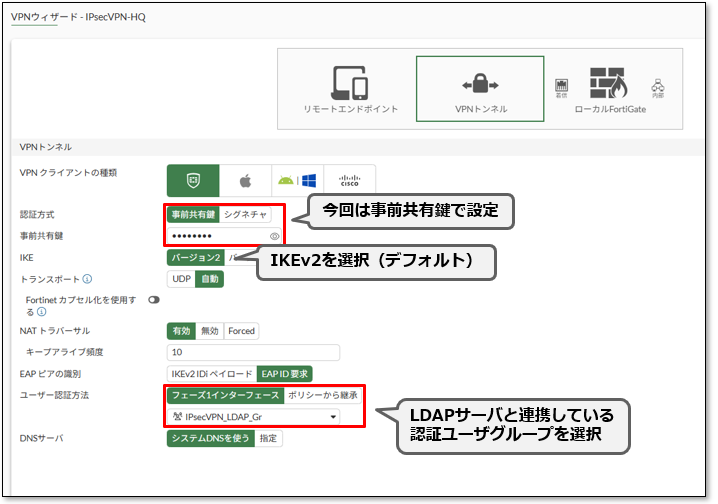

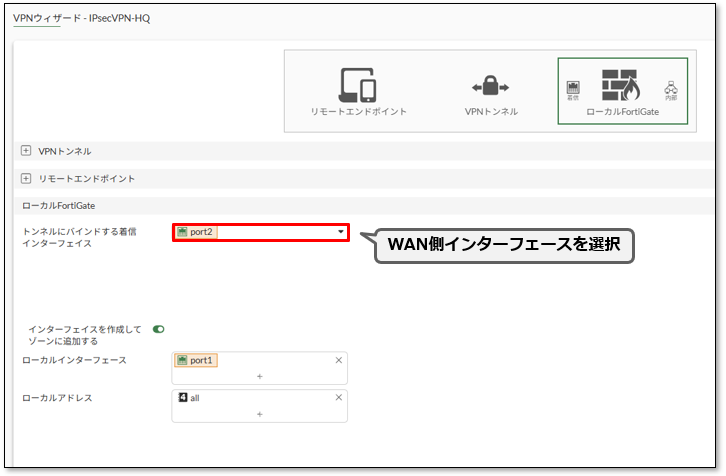

VPNウィザードに沿ってVPNトンネルの設定をします。

GUI画面上より、VPN > VPNウィザード > リモート アクセス をクリック。

下図のとおり、ウィザードに沿って設定を進めていきます。

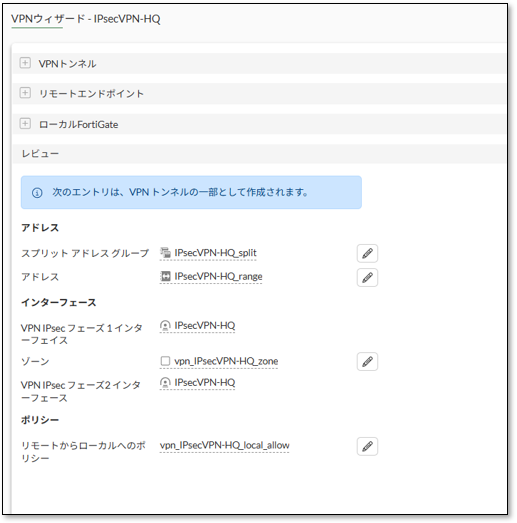

VPNトンネルが作成されました。

VPNトンネルに設定されているパラメータを確認します。

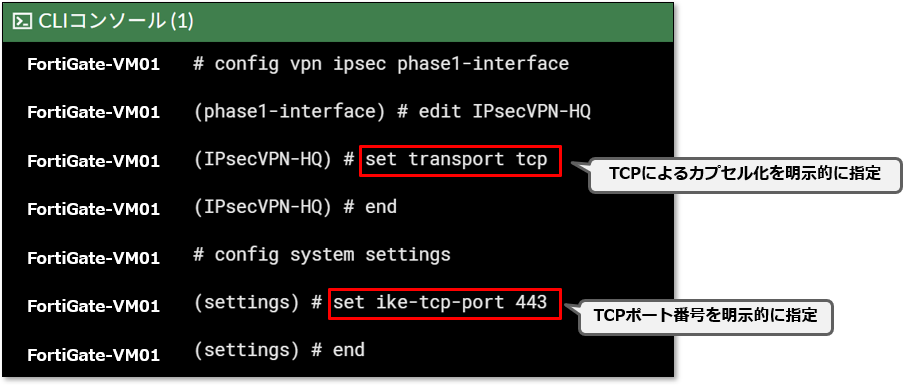

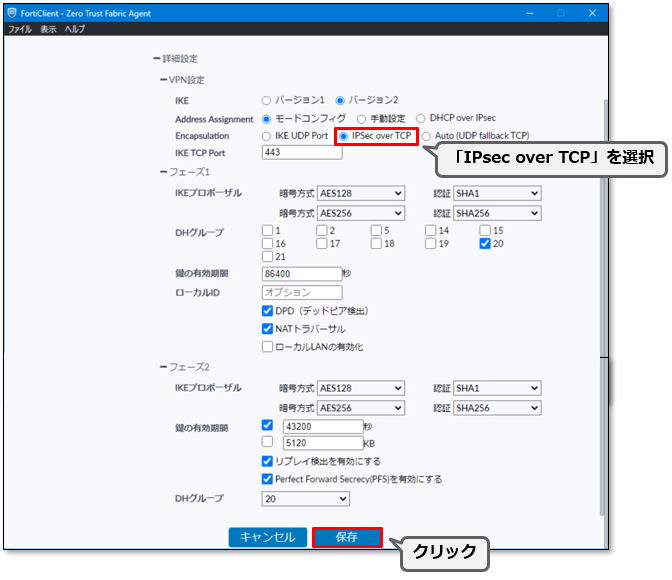

今回はVPNの接続方式として、IPsec over TCPにてVPN接続を行います。

IPsec over TCPの利点は、SSL-VPN のように TCP ベースで通しやすさを得つつ、IPsec の運用資産やネットワーク型 VPN の設計を維持しやすいことです。

SSL-VPNで使用されるTCP/443 ポートをIPsec over TCPを利用することで、同じポート番号を引き続き使用することができます。

なお、こちらの設定について、VPNウィザードではTCPによるカプセル化を指定することができませんので、CLIから明示的に設定していきます。

4. PC側の設定

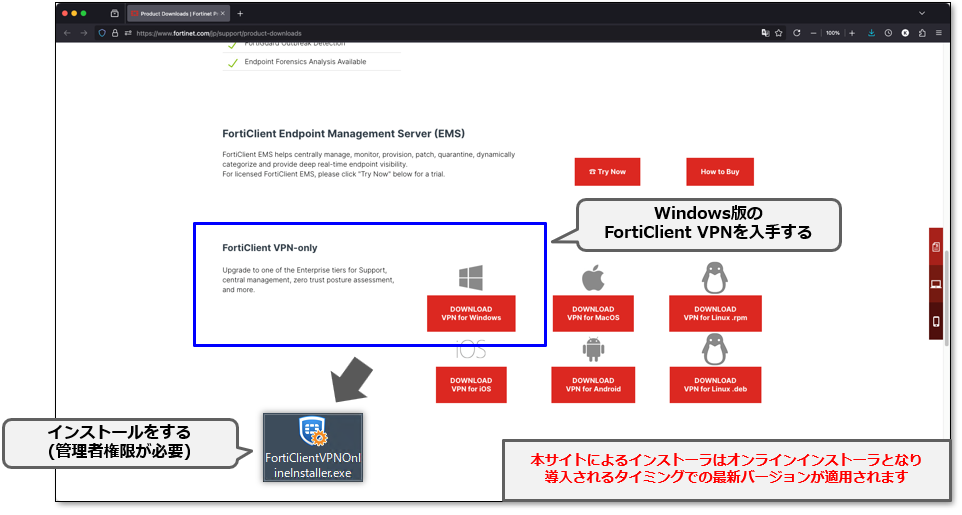

まず、Fortinet社のサイトより、無償版のFortiClient VPNをPCにインストールします。

インストールサイト:https://www.fortinet.com/jp/support/product-downloads

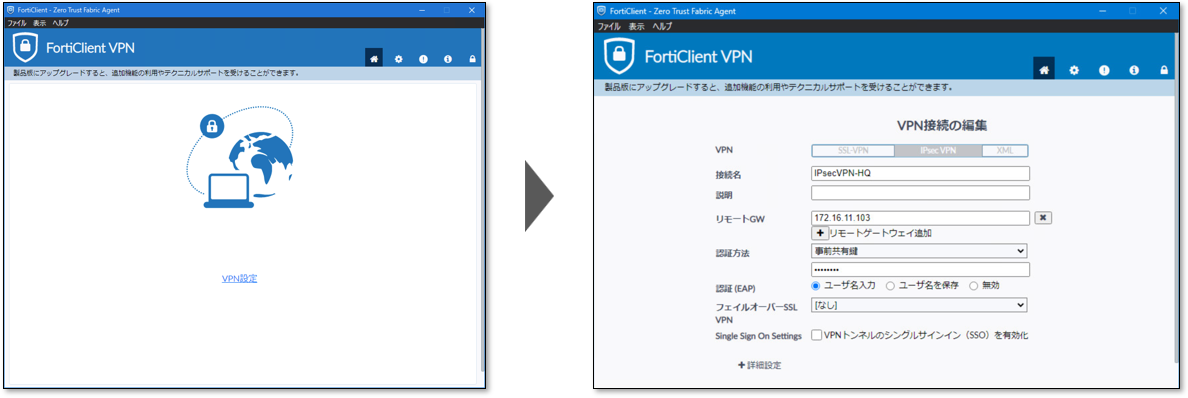

FortiClient VPNのインストール後、エージェントを立ち上げてリモートアクセス設定をします。

無償版のFortiClient VPNの場合、EAP-TTLSを有効にするには、FortiClientの設定ファイルを手動で編集する必要があり、XML設定として実施します。

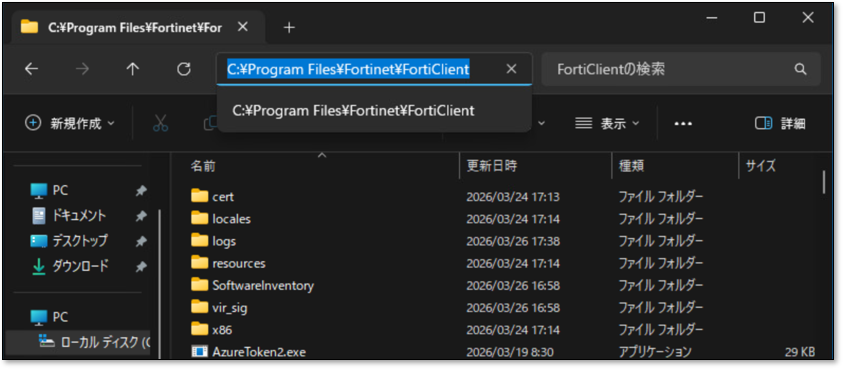

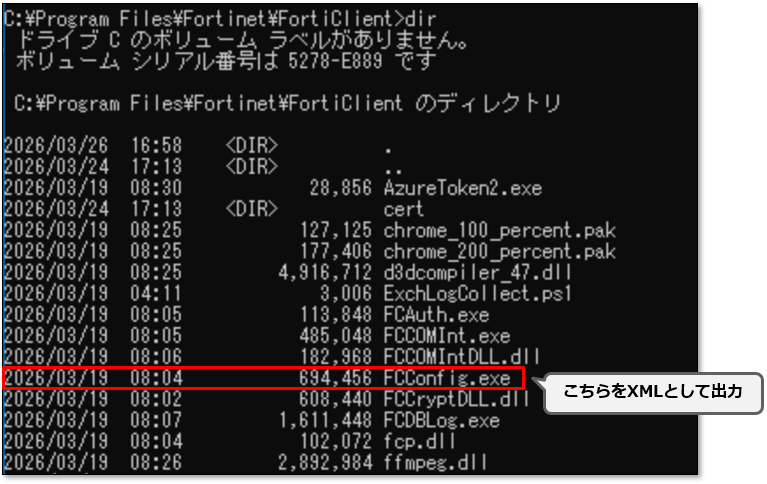

まず、FortiClient VPNの設定ファイル(FCConfig utility)が含まれるディレクトリをPC上で確認します。

Windowsの場合、エクスプローラーを立ち上げて、C:\Program Files\Fortinet\FortiClient ディレクトリにあります。

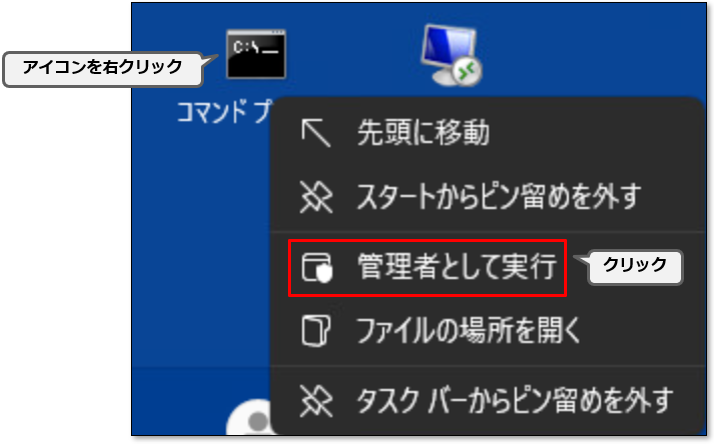

コマンドプロンプトを管理者権限で立ち上げます。

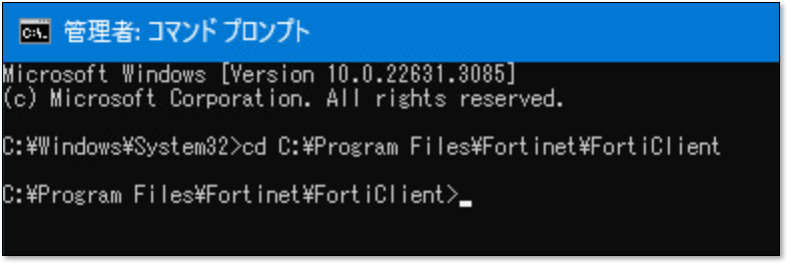

FortiClient VPNの設定ファイル(FCConfig utility)が含まれるディレクトリへ移動します。

「dir」と入力し、フォルダ内のファイルやサブフォルダの一覧を表示します。

今回は「settings.xml」というファイル名で出力します。

出力するためのコマンドは、

FCConfig -m all -f <filename> -o export -i 1 -p <encrypted password>

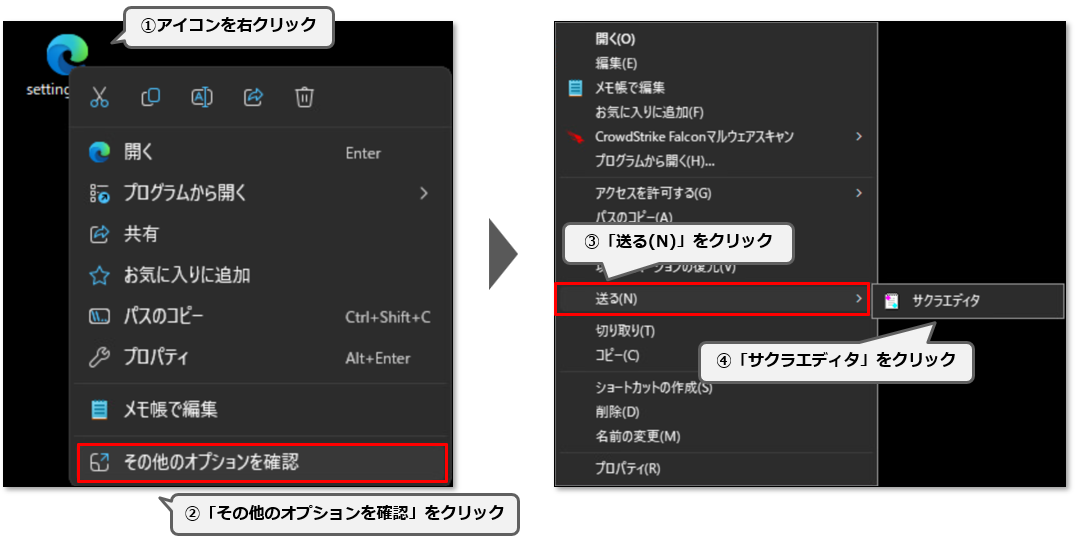

ファイルが出力されたことを確認できましたら、Linux系の改行コードが認識できるテキストエディタでファイルを開きます。

今回は例として、サクラエディタを使用した設定手順をご紹介いたします。

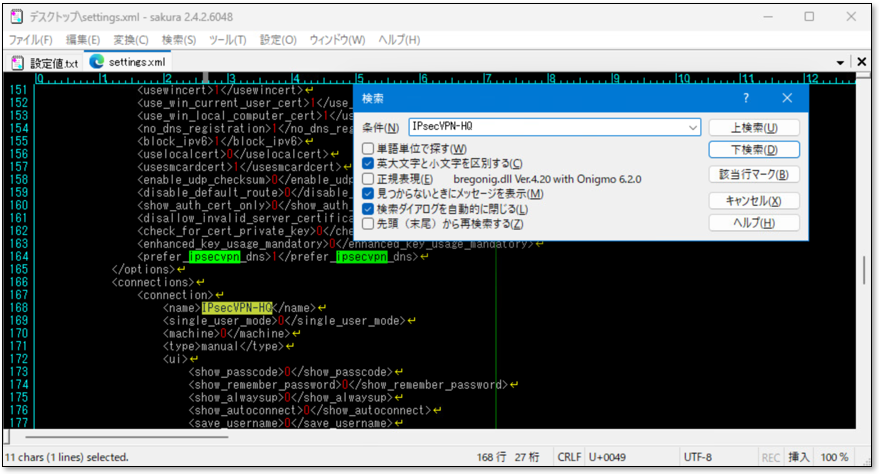

サクラエディタにて、「settings.xml」を開き、こちらのトンネルプロファイルに設定されたIPsecトンネル名を検索します。(ctrl + F で検索可能)

設定例では、「IPsecVPN-HQ」と検索しております。

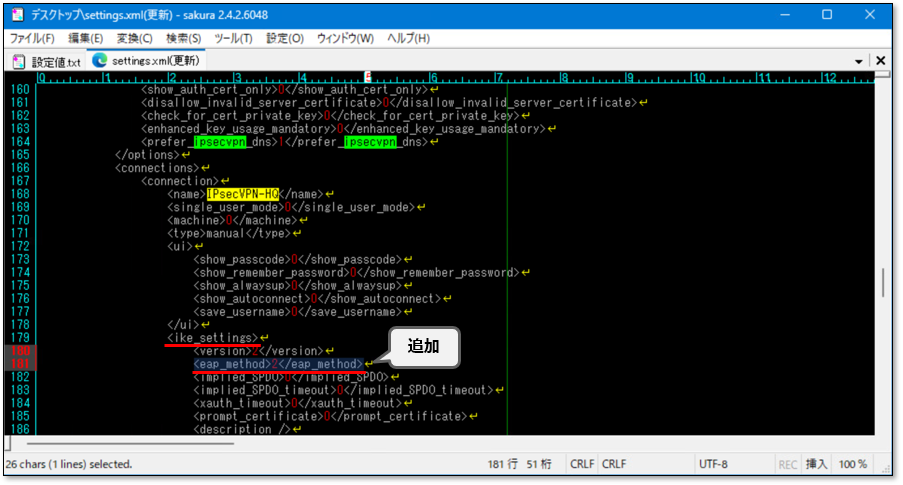

<ike_settings> という箇所を探し、<ike_settings> 下に、下記のパラメータを追加します。

<eap_method>2</eap_method>

全体的な該当セクションは以下になります。

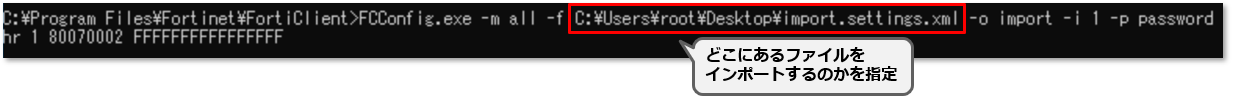

パラメータを入力後、上書き保存をして、再度コマンドプロンプトを立ち上げて該当ファイルをインポートします。

今回は「import.settings.xml」というファイルをインポートします。

入力するためのコマンドは、

FCConfig -m all -f <filename> -o import -i 1 -p <encrypted password>

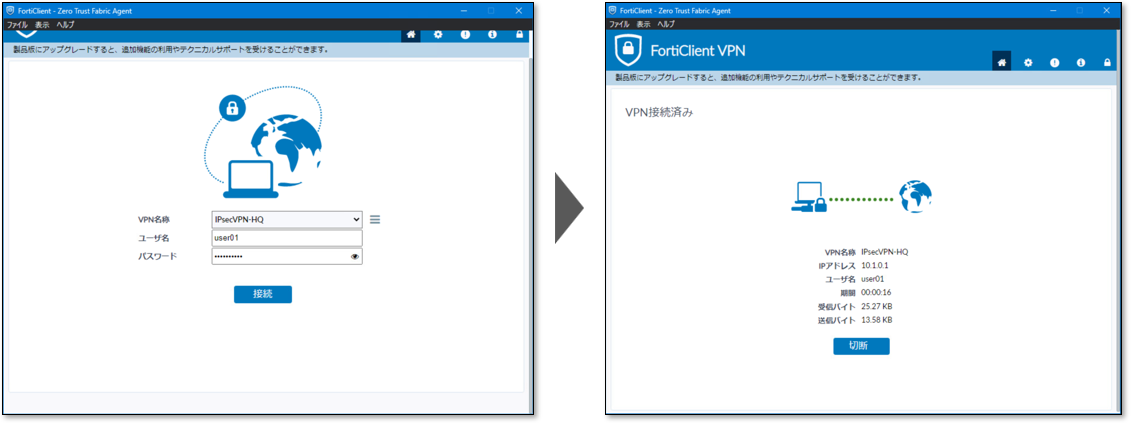

これにてXML設定は終了となりますので、エージェントを立ち上げてVPN接続を行います。

下記のとおり、うまく接続できました。

以上が、無償版のFortiClient VPN利用 かつ IPsecVPN IKEv2 を使用した LDAP ベースのユーザー認証の設定手順になります。

リモートワークが定着した現在、VPNには安全性と運用しやすさの両立が求められます。

FortiGateのIPsecVPN(IKEv2)とLDAP認証、無償版FortiClient VPNを組み合わせることで、その要件に応えやすい構成を実現できます。

同様の環境を検討している方は、ぜひ構成設計や導入時の参考にしてみてください。

※本ブログの内容は投稿時点での情報となります。今後アップデートが重なるにつれ

正確性、最新性、完全性は保証できませんのでご了承ください。

他のおすすめ記事はこちら

著者紹介

SB C&S株式会社

技術本部 技術統括部 第3技術部 2課

能島 圭佑